ทุกวันนี้ พวกเราส่วนใหญ่มีโทรศัพท์ที่แสดงหมายเลขที่โทรมาก่อนที่เราจะรับสาย

"คุณสมบัติ" นี้ย้อนกลับไปในทศวรรษที่ 1960 และเป็นที่รู้จักในภาษาอังกฤษแบบอเมริกาเหนือว่า ID ผู้โทรแม้ว่าจะไม่ได้ระบุผู้โทรจริงๆ แต่ระบุเพียงหมายเลขของผู้โทรเท่านั้น

ที่อื่นในโลกที่ใช้ภาษาอังกฤษ คุณจะเห็นชื่อ CLI ใช้แทน ย่อมาจาก การระบุสายการโทรซึ่งดูเหมือนจะเป็นคำที่ดีกว่าและแม่นยำกว่าในแวบแรก

แต่นี่คือสิ่งที่: ไม่ว่าคุณจะเรียกมันว่า ID ผู้โทร or CLI, ไม่มีประโยชน์ในการระบุหมายเลขโทรศัพท์จริงของผู้โทรมากไปกว่า From: ส่วนหัวในอีเมล อยู่ที่การระบุผู้ส่งอีเมล

แสดงสิ่งที่คุณชอบ

พูดง่ายๆ ก็คือ พวกสแกมเมอร์ที่รู้ว่ากำลังทำอะไรอยู่สามารถหลอกให้โทรศัพท์ของคุณแสดงหมายเลขเกือบทั้งหมดที่พวกเขาต้องการเป็นแหล่งที่มาของการโทร

ลองคิดดูว่ามันหมายถึงอะไร

หากคุณได้รับสายเรียกเข้าจากหมายเลขที่คุณไม่รู้จัก แสดงว่าสายนั้นไม่ได้มาจากโทรศัพท์ที่เป็นของบุคคลที่คุณรู้จักดีพอที่จะอยู่ในรายชื่อผู้ติดต่อของคุณ

ดังนั้น ในฐานะที่เป็นมาตรการรักษาความปลอดภัยทางไซเบอร์ที่มุ่งหลีกเลี่ยงการโทรจากบุคคลที่คุณไม่ต้องการได้ยินหรือผู้ที่อาจเป็นสแกมเมอร์ คุณสามารถใช้วลีศัพท์เฉพาะได้ อัตราการบวกเท็จต่ำ เพื่ออธิบายประสิทธิภาพของ CLI

False Positive ในบริบทนี้แสดงถึงการโทรจากคนที่คุณรู้จัก การโทรจากหมายเลขที่ไว้ใจได้ การถูกตรวจจับผิดและบล็อกผิดเนื่องจากเป็นหมายเลขที่คุณไม่รู้จัก

ข้อผิดพลาดแบบนั้นไม่น่าเกิดขึ้นได้ เพราะทั้งเพื่อนและนักต้มตุ๋นต่างก็ไม่น่าจะแสร้งเป็นคนที่คุณไม่รู้จัก

แต่ประโยชน์นั้นใช้ได้ในทิศทางเดียวเท่านั้น

ในฐานะที่เป็นมาตรการรักษาความปลอดภัยทางไซเบอร์ที่ช่วยให้คุณระบุผู้โทรที่คุณไว้วางใจได้ CLI จึงมีความสุดโต่ง ปัญหาเชิงลบที่ผิดพลาดหมายความว่าหากมีสายเรียกเข้าจาก Dad,หรือ Auntie Gladysหรืออาจสำคัญกว่านั้นจาก Your Bank...

…จากนั้นจึงมีความเสี่ยงอย่างมากที่จะเป็นสายหลอกลวงที่จงใจจัดการเพื่อหลอกล่อคุณ “ฉันรู้จักคนโทรมาไหม” ทดสอบ

ไม่มีข้อพิสูจน์อะไรเลย

พูดง่ายๆ ก็คือ หมายเลขที่แสดงบนโทรศัพท์ของคุณก่อนที่คุณจะรับสายจะแนะนำเฉพาะผู้ที่โทรมาและควรโทรหาเท่านั้น ไม่เคยถูกใช้เป็น "หลักฐาน" ของตัวตนของผู้โทร.

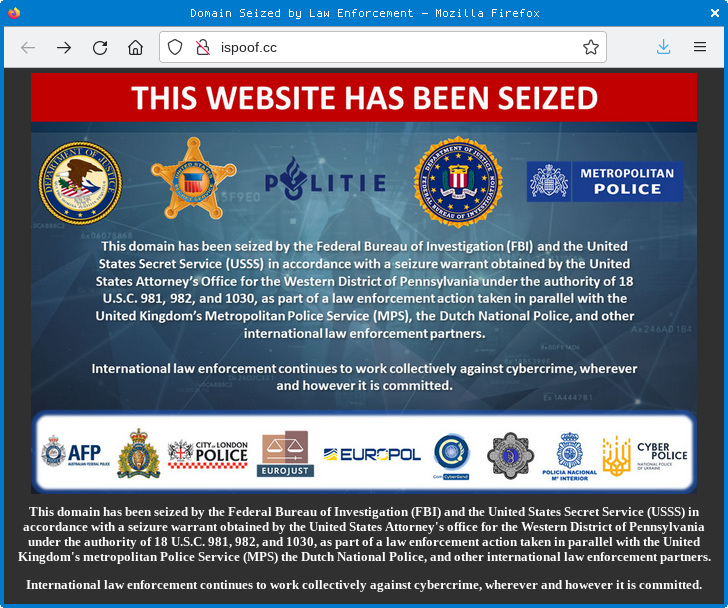

อันที่จริง จนกระทั่งเมื่อช่วงต้นสัปดาห์นี้ มีระบบ Crimeware-as-a-Service ออนไลน์ผ่านทางเว็บไซต์ที่มีชื่อไม่สุภาพ ispoof.ccซึ่งอาชญากรที่ประสงค์จะเป็นวิชชิ่ง (ฟิชชิ่งด้วยเสียง) สามารถซื้อบริการโทรศัพท์ผ่านอินเทอร์เน็ตที่มีการปลอมแปลงหมายเลขรวมอยู่ด้วย

กล่าวอีกนัยหนึ่ง สำหรับค่าใช้จ่ายเริ่มต้นเพียงเล็กน้อย นักต้มตุ๋นที่ไม่มีความรู้ด้านเทคนิคพอที่จะตั้งค่าเซิร์ฟเวอร์โทรศัพท์ทางอินเทอร์เน็ตที่ฉ้อฉลของตนเอง แต่มีทักษะด้านวิศวกรรมสังคมที่ช่วยให้พวกเขาหว่านเสน่ห์ หลอกลวง หรือข่มขู่ผู้ที่ตกเป็นเหยื่อ โทรศัพท์…

…อย่างไรก็ตาม ยังสามารถแสดงบนโทรศัพท์ของคุณในฐานะสำนักงานภาษี ในฐานะธนาคารของคุณ ในฐานะบริษัทประกันของคุณ ในฐานะ ISP ของคุณ หรือแม้แต่ในฐานะบริษัทโทรศัพท์ที่คุณซื้อบริการของคุณเอง

เราเขียนว่า “จนถึงช่วงต้นสัปดาห์นี้” ด้านบนเนื่องจากไซต์ iSpoof ถูกยึดแล้ว ต้องขอบคุณปฏิบัติการต่อต้านอาชญากรรมทางไซเบอร์ระดับโลกที่เกี่ยวข้องกับทีมบังคับใช้กฎหมายในอย่างน้อย XNUMX ประเทศ (ออสเตรเลีย แคนาดา ฝรั่งเศส เยอรมนี ไอร์แลนด์ ลิทัวเนีย เนเธอร์แลนด์ , ยูเครน สหราชอาณาจักร และ สหรัฐอเมริกา):

ดำเนินการ Megabust

การยึดโดเมนเคลียร์เว็บและการนำเสนอแบบออฟไลน์มักจะไม่เพียงพอในตัวเอง ไม่น้อยเพราะหากอาชญากรยังคงอยู่ในวงกว้าง มักจะยังคงสามารถดำเนินการบนดาร์กเว็บได้ ซึ่งการลบออกจะทำได้ยากขึ้นมากเนื่องจาก ความยากลำบากในการติดตามว่าเซิร์ฟเวอร์อยู่ที่ไหน

หรือพวกมิจฉาชีพจะโผล่ขึ้นมาอีกครั้งพร้อมกับโดเมนใหม่ บางทีอาจจะเป็นภายใต้ "ชื่อแบรนด์" ใหม่ ซึ่งให้บริการโดยบริษัทโฮสติ้งที่ไม่รอบคอบแม้แต่น้อย

แต่ในกรณีนี้ การยึดพื้นที่เกิดขึ้นก่อนการจับกุมจำนวนมาก— 142 จริงๆอ้างอิงจาก Europol:

หน่วยงานด้านตุลาการและการบังคับใช้กฎหมายในยุโรป ออสเตรเลีย สหรัฐอเมริกา ยูเครน และแคนาดาได้ปิดเว็บไซต์ที่อนุญาตให้มิจฉาชีพแอบอ้างเป็นบริษัทหรือผู้ติดต่อที่เชื่อถือได้เพื่อเข้าถึงข้อมูลที่ละเอียดอ่อนจากเหยื่อ ซึ่งเป็นอาชญากรรมทางไซเบอร์ประเภทหนึ่งที่รู้จักกันในชื่อ 'การปลอมแปลง' เชื่อว่าเว็บไซต์ดังกล่าวก่อให้เกิดความสูญเสียทั่วโลกโดยประมาณเกินกว่า 100 ล้านปอนด์ (115 ล้านยูโร)

ในการประสานงานที่นำโดยสหราชอาณาจักรและสนับสนุนโดย Europol และ Eurojust ผู้ต้องสงสัย 142 คนถูกจับกุม รวมทั้งผู้ดูแลหลักของเว็บไซต์

การจับกุมมากกว่า 100 ครั้งอยู่ในสหราชอาณาจักรเพียงแห่งเดียว อ้างอิงจากตำรวจนครบาลของลอนดอน ซึ่งมีมากถึง เหยื่อชาวอังกฤษกว่า 200,000 รายถูกฉ้อโกง หลายล้านปอนด์:

iSpoof อนุญาตให้ผู้ใช้ที่ชำระค่าบริการเป็น Bitcoin ปลอมแปลงหมายเลขโทรศัพท์เพื่อให้ดูเหมือนว่าพวกเขาโทรจากแหล่งที่เชื่อถือได้ กระบวนการนี้เรียกว่า 'การปลอมแปลง'

อาชญากรพยายามหลอกลวงผู้คนให้โอนเงินหรือให้ข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่านแบบใช้ครั้งเดียวไปยังบัญชีธนาคาร

การสูญเสียโดยเฉลี่ยจากผู้ที่รายงานว่าตกเป็นเป้าหมายเชื่อว่าจะอยู่ที่ 10,000 ปอนด์

ในช่วง 12 เดือนจนถึงเดือนสิงหาคม 2022 มีการโทรหลอกลวงประมาณ 10 ล้านครั้งทั่วโลกผ่าน iSpoof โดยมีการโทรประมาณ 3.5 ล้านครั้งในสหราชอาณาจักร

ในจำนวนนั้น มีการโทร 350,000 ครั้งนานกว่าหนึ่งนาที และโทรถึงบุคคล 200,000 คน

ตามที่บีบีซีระบุว่า หัวหน้าที่ถูกกล่าวหา เป็นชายอายุ 34 ปีชื่อทีใจ เฟลตเชอร์ ซึ่งถูกคุมขังระหว่างรอขึ้นศาลที่เซาท์วาร์ก ลอนดอน เมื่อวันที่ 2022-12/06

จะทำอย่างไร?

- เคล็ดลับ 1. ถือว่าหมายเลขผู้โทรเป็นแค่คำใบ้

สิ่งที่สำคัญที่สุดที่ต้องจำไว้ (และเพื่ออธิบายให้เพื่อนๆ และครอบครัวที่คุณคิดว่าอาจเสี่ยงต่อการหลอกลวงประเภทนี้) คือ หมายเลขของผู้โทรที่แสดงบนโทรศัพท์ของคุณก่อนที่คุณจะรับสายไม่ได้เป็นการพิสูจน์อะไรเลย

หมายเลขผู้โทรเหล่านั้นไม่มีอะไรดีไปกว่าการบอกใบ้ที่คลุมเครือของบุคคลหรือบริษัทที่ดูเหมือนว่าจะโทรหาคุณ

เมื่อโทรศัพท์ของคุณดังและตั้งชื่อการโทรด้วยคำว่า Your Bank's Name Hereโปรดจำไว้ว่าคำที่ปรากฏขึ้นมาจากรายชื่อผู้ติดต่อของคุณเอง หมายความว่าไม่เกินจำนวนที่ผู้โทรให้ไว้ตรงกับรายการที่คุณเพิ่มในรายชื่อผู้ติดต่อของคุณ

กล่าวอีกนัยหนึ่ง หมายเลขที่เกี่ยวข้องกับสายเรียกเข้าไม่ได้ให้ "หลักฐานยืนยันตัวตน" มากไปกว่าข้อความใน Subject: บรรทัดของอีเมลซึ่งมีสิ่งที่ผู้ส่งเลือกพิมพ์

- เคล็ดลับ 2. โทรหาเจ้าหน้าที่ด้วยตัวเองเสมอ โดยใช้หมายเลขที่คุณเชื่อถือได้

หากคุณจำเป็นต้องติดต่อองค์กรอย่างเช่นธนาคารทางโทรศัพท์จริงๆ ตรวจสอบให้แน่ใจว่าคุณเป็นคนเริ่มการโทร และใช้หมายเลขที่คุณคิดเอง

ตัวอย่างเช่น ดูใบแจ้งยอดธนาคารอย่างเป็นทางการล่าสุด ตรวจสอบด้านหลังบัตรธนาคารของคุณ หรือแม้แต่ไปที่สาขาและสอบถามพนักงานแบบเห็นหน้ากันเพื่อหาหมายเลขอย่างเป็นทางการที่คุณควรโทรหาในกรณีฉุกเฉินในอนาคต

- เคล็ดลับ 3. อย่าให้ความบังเอิญทำให้คุณเชื่อว่าการโทรนั้นเป็นเรื่องจริง

อย่าใช้ความบังเอิญเป็น "หลักฐาน" ว่าการโทรนั้นต้องเป็นของจริง เช่น สมมติว่าการโทร "ต้องแน่นอน" มาจากธนาคารเพียงเพราะคุณมีปัญหาที่น่ารำคาญใจกับธนาคารทางอินเทอร์เน็ตเมื่อเช้านี้ หรือจ่ายเงินให้ซัพพลายเออร์รายใหม่เป็นครั้งแรก เวลาแค่บ่ายวันนี้

โปรดจำไว้ว่าสแกมเมอร์ iSpoof โทรอย่างน้อย 3,500,000 ครั้งในสหราชอาณาจักรเพียงแห่งเดียว (และ 6.5 ล้านการโทรที่อื่น) ในช่วง 12 เดือน โดยสแกมเมอร์จะโทรเฉลี่ย XNUMX ครั้งทุกๆ XNUMX วินาทีในช่วงเวลาที่เป็นไปได้มากที่สุดของวัน ดังนั้นความบังเอิญ สิ่งเหล่านี้ไม่ได้เป็นไปได้เพียงอย่างเดียว พวกมันดีพอๆ กับที่หลีกเลี่ยงไม่ได้

นักต้มตุ๋นเหล่านี้ไม่ได้มีเป้าหมายที่จะหลอกลวงผู้คน 3,500,000 คนจากเงิน 10 ปอนด์ต่อคน… อันที่จริง การทำงานน้อยกว่ามากสำหรับพวกเขาที่จะหลอกลวงเงิน 10,000 ปอนด์ต่อคนจากไม่กี่พันคน โดยการเสี่ยงโชคและติดต่อกับผู้คนไม่กี่พันคนที่ ในช่วงเวลาที่พวกเขาตกอยู่ในภาวะเปราะบางที่สุด

- เคล็ดลับ 4. อยู่เคียงข้างเพื่อนและครอบครัวที่เปราะบาง

ตรวจสอบให้แน่ใจว่าเพื่อนและครอบครัวที่คุณคิดว่าอาจเสี่ยงต่อการถูกสแกมเมอร์พูดจาหวาน (หรือขมวดคิ้ว สับสน และข่มขู่) ไม่ว่าพวกเขาจะได้รับการติดต่อครั้งแรกด้วยวิธีใด ให้รู้ว่าพวกเขาสามารถและควรขอคำแนะนำจากคุณก่อนที่จะตกลง ผ่านทางโทรศัพท์

และถ้าใครขอให้พวกเขาทำอะไรบางอย่างที่เห็นได้ชัดว่าเป็นการบุกรุกพื้นที่ดิจิทัลส่วนบุคคล เช่น ติดตั้ง Teamviewer เพื่อให้พวกเขาเข้าสู่คอมพิวเตอร์ อ่านรหัสลับจากหน้าจอ หรือบอกหมายเลขประจำตัวหรือรหัสผ่านแก่พวกเขา...

…ตรวจสอบให้แน่ใจว่าพวกเขารู้ว่าเป็นเรื่องปกติที่จะวางสายโดยไม่ต้องพูดอะไรต่ออีกสักคำ และติดต่อคุณเพื่อตรวจสอบข้อเท็จจริงก่อน

อ้อ อีกอย่างหนึ่ง ตำรวจลอนดอนบอกว่าในการสืบสวนครั้งนี้ พวกเขาได้รับไฟล์ฐานข้อมูล (เราเดาว่ามันมาจากระบบบันทึกการโทร) ซึ่งมี 70,000,000 แถว และพวกเขาได้ระบุจำนวนที่มหาศาล ผู้ต้องสงสัย 59,000 คน ซึ่งในจำนวนนี้ทางเหนือของ 100 คนถูกจับกุมแล้ว

เห็นได้ชัดว่าผู้ต้องสงสัยเหล่านั้นไม่เปิดเผยตัวตนอย่างที่คิด ดังนั้นตำรวจจึงมุ่งความสนใจไปที่ “ผู้ที่ใช้จ่าย Bitcoin อย่างน้อย 100 ปอนด์เพื่อใช้เว็บไซต์”

สแกมเมอร์ที่อยู่ลำดับล่างๆ อาจยังไม่มาเคาะประตูบ้าน แต่อาจเป็นเพียงเรื่องของเวลา...

เรียนรู้เพิ่มเติมเกี่ยวกับความหลากหลายของอาชญากรรมไซเบอร์และวิธีต่อสู้กลับอย่างมีประสิทธิภาพในพอดคาสต์รายงานภัยคุกคามของเรา

คลิกแล้วลากบนคลื่นเสียงด้านล่างเพื่อข้ามไปยังจุดใดก็ได้ นอกจากนี้คุณยังสามารถ ฟังโดยตรง บนซาวด์คลาวด์

การถอดเสียงแบบเต็ม สำหรับผู้ที่ชอบอ่านมากกว่าฟัง

กับพอล ดั๊กลินและจอห์น ไชเออร์

เพลงอินโทรและเอาท์โดย อีดิธ มัดจ์.

สามารถรับฟังเราได้ที่ Soundcloud, Apple Podcasts, Google Podcast, Spotify, Stitcher และทุกที่ที่มีพอดแคสต์ดีๆ หรือเพียงแค่วาง URL ของฟีด RSS ของเรา ลงในพอดแคตเตอร์ที่คุณชื่นชอบ

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ยูโร

- เอฟบีไอ

- ไฟร์วอลล์

- iSpoof

- Kaspersky

- กฎหมายและระเบียบ

- มัลแวร์

- แมคคาฟี

- ตำรวจนครบาล

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- ฟิชชิ่ง

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ความเป็นส่วนตัว

- vishing

- vising-as-a-บริการ

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

![S3 Ep110: จับตาภัยคุกคามทางไซเบอร์ – ผู้เชี่ยวชาญพูด [เสียง + ข้อความ] S3 Ep110: สปอตไลท์เกี่ยวกับภัยคุกคามทางไซเบอร์ – ผู้เชี่ยวชาญพูด [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep113: การทำลายเคอร์เนลของ Windows – พวกมิจฉาชีพที่หลอกลวง Microsoft [เสียง + ข้อความ] S3 ตอนที่ 113: การควบคุมเคอร์เนลของ Windows – พวกโจรที่หลอกลวง Microsoft [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/12/s3-ep113-1200-360x188.png)

![S3 Ep92: Log4Shell4Ever เคล็ดลับการเดินทางและความหลอกลวง [เสียง + ข้อความ] S3 Ep92: Log4Shell4Ever เคล็ดลับการเดินทาง และการหลอกลวง [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep130: เปิดประตูโรงรถ HAL [เสียง + ข้อความ] S3 Ep130: เปิดประตูโรงรถ HAL [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)