อ่านเวลา: 6 นาที

ในโลกของ web3 ความพยายามในการฟิชชิ่งมีหลายรูปแบบ เนื่องจากเทคโนโลยียังพัฒนาอยู่ การโจมตีรูปแบบใหม่จึงเกิดขึ้นได้ การโจมตีบางอย่าง เช่น ฟิชชิ่งบนน้ำแข็ง เป็นการโจมตีเฉพาะสำหรับ Web3 ในขณะที่การโจมตีอื่นๆ

ก่อนที่จะรู้ว่าการโจมตีด้วยฟิชชิงน้ำแข็งคืออะไรและทำงานอย่างไร เรามาทำความเข้าใจกันก่อนว่าธุรกรรมถูกลงชื่อในบล็อกเชนอย่างไร และโทเค็นที่อนุญาตคืออะไร

การลงนามในการทำธุรกรรม

เราสามารถเชื่อมต่อกับแอพพลิเคชั่นที่กระจายอำนาจโดยใช้กระเป๋าเงินเช่น Metamask เพื่อดำเนินการต่างๆ เช่น การให้ยืม การยืม การซื้อ NFT เป็นต้น ผู้ใช้ที่เป็นอันตรายพยายามใช้ประโยชน์จากข้อเท็จจริงที่ว่าผู้ใช้ต้องลงนามธุรกรรมโดยใช้ Metamask เพื่อดำเนินการเหล่านี้

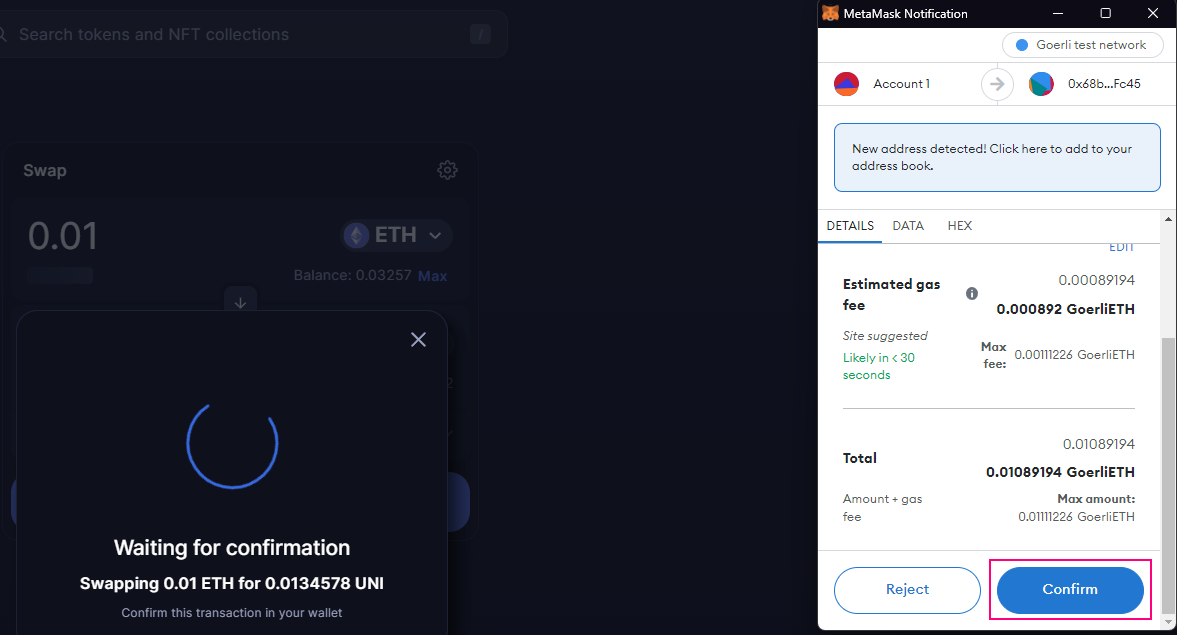

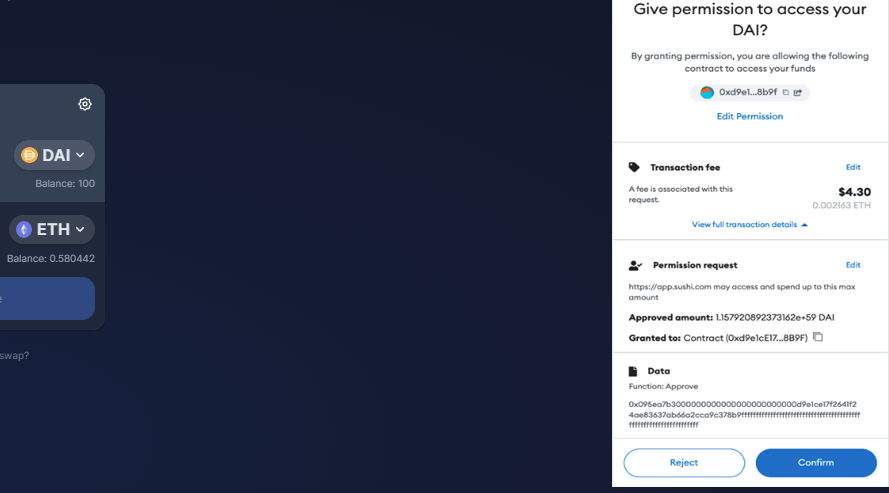

ป๊อปอัป Metamask จะปรากฏขึ้นและถามผู้ใช้ว่าต้องการยืนยันหรือยกเลิกธุรกรรมเมื่อแอปต้องดำเนินการแบบออนไลน์ ดูภาพด้านล่าง

ในตัวอย่างข้างต้น เราจะเห็นว่า metamask แจ้งให้เรายืนยันเมื่อเราแลกเปลี่ยน ETH เป็นโทเค็น UNI การทำธุรกรรมจะดำเนินการเมื่อเรายืนยัน ด้วยเหตุนี้ จึงอาจเข้าใจได้ยากขึ้นว่ากิจกรรมใดที่คุณอนุญาตในธุรกรรมบางรายการ โดยเฉพาะอย่างยิ่งหากเราอนุญาตให้มีการดำเนินการเป็นชุดแทนที่จะเป็นการดำเนินการทันทีเพียงครั้งเดียว ผู้โจมตีต้องการใช้ประโยชน์จากการขาดความชัดเจนนี้เมื่อพวกเขาทำฟิชชิงน้ำแข็ง

ค่าเผื่อโทเค็น

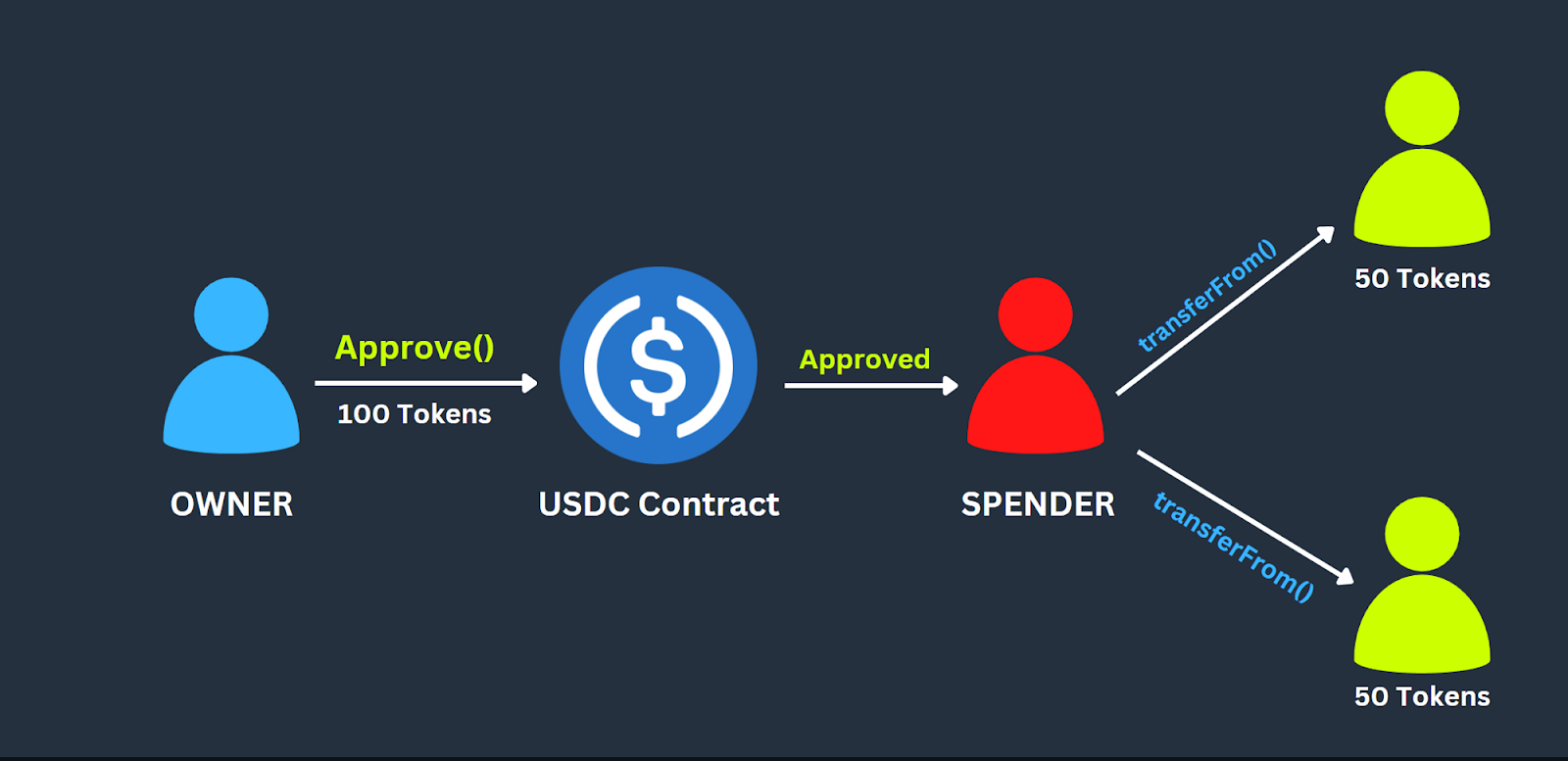

ธุรกรรมที่เจ้าของโทเค็นอนุญาตให้ผู้ใช้โทเค็นใช้จ่ายจำนวนโทเค็นในนามของเจ้าของโทเค็น เจ้าของสามารถให้ค่าเผื่อโทเค็นสำหรับ โทเค็นที่ไม่สามารถเปลี่ยนได้และใช้งานร่วมกันได้. เจ้าของคือบัญชีที่เป็นเจ้าของโทเค็นและให้สิทธิ์แก่ผู้ใช้จ่าย

ไอซ์ฟิชชิ่งคืออะไร

พูดง่ายๆ ก็คือ Ice Phishing เกี่ยวข้องกับการหลอกให้ผู้ใช้ลงชื่อในธุรกรรมที่เป็นอันตราย เพื่อให้ผู้โจมตีสามารถควบคุมสินทรัพย์เข้ารหัสลับได้

วิธีการ "ฟิชชิงน้ำแข็ง" ไม่เกี่ยวข้องกับการขโมยคีย์ส่วนตัวของผู้อื่น แต่จำเป็นต้องพยายามหลอกลวงผู้ใช้ให้อนุมัติธุรกรรมที่อนุญาตให้ผู้โจมตีควบคุมโทเค็นของผู้ใช้

การอนุมัติเป็นธุรกรรมประเภทหนึ่งซึ่งอนุญาตให้ผู้ใช้โต้ตอบกับโปรโตคอล DeFi ได้บ่อยครั้ง สิ่งนี้ทำให้ไอซ์ฟิชชิงเป็นภัยคุกคามที่สำคัญต่อนักลงทุน Web3 เนื่องจากการโต้ตอบกับโปรโตคอล DeFi คุณต้องให้สิทธิ์ในการโต้ตอบ

การโจมตีทำงานอย่างไร?

ผู้โจมตีดำเนินการโจมตีนี้ในสองขั้นตอน:

1. หลอกให้เหยื่อเซ็นอนุมัติธุรกรรม:

ผู้โจมตีสร้างเว็บไซต์หลอกลวงโดยแอบอ้างเป็น DEX เช่น SushiSwap หรือเป็นหน้าช่วยเหลือสำหรับผลิตภัณฑ์ crypto

ผู้โจมตีมักจะส่งลิงก์ที่เป็นอันตรายเหล่านี้ไปยังของรางวัลส่งเสริมการขายและเหรียญกษาปณ์ NFT พิเศษ อีเมลฟิชชิ่ง ทวีต ความไม่ลงรอยกัน ฯลฯ ผลักดันให้ผู้คนกระโดดเข้าสู่เว็บไซต์ที่เป็นอันตรายเหล่านี้โดยสร้างความรู้สึกเร่งด่วนที่ผิดพลาดและยั่วยุ FOMO (ความกลัว ของการพลาด) ในหมู่ผู้ใช้ ดูตัวอย่างด้านล่าง:

สแกมเมอร์ประสบความสำเร็จเมื่อสามารถหลอกให้ผู้ใช้เชื่อมต่อกระเป๋าเงินกับเว็บไซต์ที่เป็นอันตรายและหลอกล่อให้ผู้ใช้ลงนามอนุมัติเพื่อใช้ทรัพย์สินของตน

2. ขโมยโทเค็นจากกระเป๋าเงินของผู้ใช้:

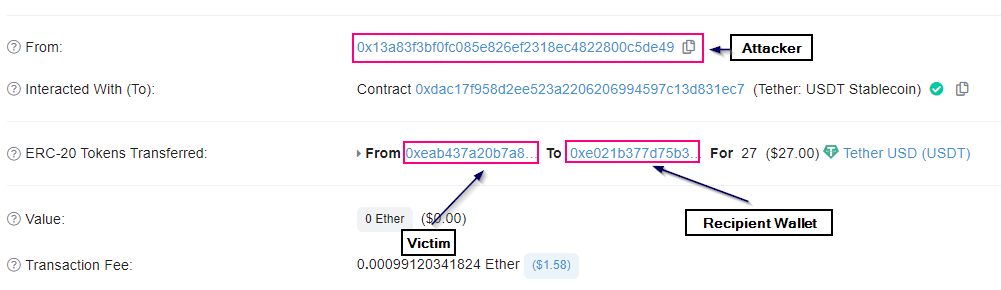

ทันทีที่ผู้ใช้อนุมัติโทเค็นไปยังที่อยู่ของผู้โจมตีที่เป็นอันตราย ผู้โจมตีเรียกใช้ฟังก์ชัน TransferFrom และโอนโทเค็นทั้งหมดไปยังกระเป๋าเงินของเขา การหลอกลวงมักเกี่ยวข้องกับกระเป๋าเงินอย่างน้อยสองใบ ในขั้นต้น กระเป๋าเงิน Ice Phishing ซึ่งผู้ใช้ได้อนุญาตแล้ว จากนั้นกระเป๋าเงินผู้รับ ซึ่งผู้โจมตีโอนโทเค็น

กรณีศึกษาแบดเจอร์ DAO

Badger เป็นโปรโตคอล DeFi ที่อนุญาตให้รับดอกเบี้ยจากเงินฝาก ในวันที่ 2 ธันวาคม 2021 BadgerDAO ถูกโจมตีด้วยฟิชชิงน้ำแข็ง คีย์ Cloudflare API ของ Badger ถูกบุกรุก ทำให้ผู้โจมตีสามารถเข้าควบคุมโครงสร้างพื้นฐานส่วนหน้าได้

ผู้โจมตีจึงสามารถแทรกสคริปต์ที่เป็นอันตรายไปยังส่วนหน้าได้ ตอนนี้ ผู้ใช้พยายามเชื่อมต่อกับ BadgerDAO โดยคิดว่าพวกเขากำลังฝากโทเค็นเพื่อรับผลตอบแทน ถึงกระนั้น ธุรกรรมจริงที่พวกเขาลงนามอนุญาตให้ผู้โจมตีเข้าถึงทรัพย์สินของตนได้อย่างสมบูรณ์

ผู้โจมตีเอาเงินหลายล้านจากบัญชีของเหยื่อและเลือกบุคคลที่มียอดคงเหลือสูงกว่าเพื่อกำหนดเป้าหมายโดยเฉพาะ พวกเขาเปลี่ยนสคริปต์ตลอดทั้งวันเพื่อพยายามไม่ให้ถูกตรวจจับ ในที่สุด BadgerDAO ก็รับรู้ถึงการโจมตีและหยุดสัญญาอัจฉริยะ แต่ผู้โจมตีได้ขโมยเงินไปแล้วประมาณ 121 ล้านดอลลาร์จาก 200 บัญชี

วิธีการป้องกันตัวเอง

อย่าคลิกลิงก์ที่น่าสงสัย: เพื่อหลีกเลี่ยง URL ฟิชชิ่งและผู้บุกรุกโดเมน ให้ใช้ URL ที่ยืนยันแล้วเพื่อเข้าถึง dApps และบริการเท่านั้น โดยปกติแล้ว URL ของโครงการจะอยู่ในบัญชี Twitter ที่ยืนยันแล้วหากมีข้อสงสัย

ตรวจสอบธุรกรรมก่อนลงนาม: จำเป็นต้องอ่านรายละเอียดของการทำธุรกรรมก่อนที่จะลงชื่อเข้าใช้ Metamask หรือกระเป๋าเงินอื่น ๆ เพื่อให้แน่ใจว่าการดำเนินการที่คุณต้องการจะถูกดำเนินการ

จัดการสินทรัพย์ crypto ของคุณผ่านกระเป๋าหลายใบ: กระจายการถือครอง cryptocurrency ของคุณ จัดเก็บการลงทุนระยะยาวและ NFT ที่มีค่าในที่เก็บข้อมูลเย็น เช่น กระเป๋าเงินฮาร์ดแวร์ ในขณะที่เก็บเงินสำหรับการทำธุรกรรมปกติและ dApps ที่ใช้งานมากขึ้นในกระเป๋าเงินร้อนที่แตกต่างกัน

ตรวจสอบและเพิกถอนเบี้ยเลี้ยงเป็นระยะ: การตรวจสอบและเพิกถอนการอนุญาตของคุณเป็นระยะเป็นความคิดที่ดีเสมอ โดยเฉพาะอย่างยิ่งสำหรับตลาด NFT เมื่อใดก็ตามที่คุณไม่ได้ใช้งาน Dapp วิธีนี้ช่วยลดโอกาสในการสูญเสียเงินจากการหาประโยชน์หรือการโจมตี และลดผลกระทบของการหลอกลวงแบบฟิชชิ่ง คุณสามารถใช้ได้ เพิกถอนเงินสด or ตัวตรวจสอบการอนุมัติโทเค็น Etherscan สำหรับมัน

รับการอัปเดตด้วยกลโกงเพื่อหลีกเลี่ยง: จับตาดูการหลอกลวงและรายงานพฤติกรรมที่ผิดปกติ การรายงานการหลอกลวงจะช่วยผู้เชี่ยวชาญด้านความปลอดภัยและหน่วยงานบังคับใช้กฎหมายในการจับผู้ฉ้อโกงก่อนที่พวกเขาจะก่ออันตรายมากเกินไป

สรุป

การโจมตีด้วยฟิชชิ่งบนน้ำแข็งและการฉ้อโกงเงินดิจิทัลอื่น ๆ อาจจะเพิ่มมากขึ้นเรื่อย ๆ เนื่องจากตลาดเงินดิจิทัลยังคงเพิ่มขึ้นอย่างต่อเนื่อง ความสนใจและการศึกษาเป็นมาตรการรักษาความปลอดภัยที่ดีที่สุด ผู้ใช้ควรตระหนักว่ากลโกงเหล่านี้ทำงานอย่างไร ดังนั้นพวกเขาอาจใช้มาตรการป้องกันที่เหมาะสมเพื่อให้ตนเองปลอดภัย คุณควรสละเวลาสักครู่เพื่อยืนยันว่า URL ที่คุณโต้ตอบด้วยนั้นผ่านการตรวจสอบทั้งแบบออนไลน์และจากแหล่งที่เชื่อถือได้

คำถามที่พบบ่อย

ฉันควรทำอย่างไรหากสงสัยว่ามีการพยายามฟิชชิงน้ำแข็ง

ตรวจสอบและยกเลิกการอนุมัติของคุณสำหรับที่อยู่ใด ๆ ที่อาจบุกรุกกระเป๋าเงินของคุณ https://etherscan.io/tokenapprovalchecker. นอกจากนี้ โอนเงินทั้งหมดของคุณไปยังกระเป๋าเงินอื่น

ฉันจะป้องกันตัวเองจากฟิชชิงน้ำแข็งได้อย่างไร

เพื่อป้องกันตัวเองจากการโจมตีด้วยฟิชชิงบนน้ำแข็ง คุณควรระมัดระวังอีเมล ข้อความ และโทรศัพท์ที่ไม่ได้ร้องขอ แม้ว่าจะดูเหมือนมาจากแหล่งที่เชื่อถือได้ก็ตาม ตรวจสอบธุรกรรมก่อนลงนาม

จะยกเลิกการอนุมัติที่อยู่ได้อย่างไร?

คุณสามารถใช้ได้ เพิกถอนเงินสด or ตัวตรวจสอบการอนุมัติโทเค็น Etherscan สำหรับการลบการอนุมัติสำหรับที่อยู่

24 เข้าชม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- สามารถ

- ข้างบน

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- การกระทำ

- การปฏิบัติ

- คล่องแคล่ว

- อย่างกระตือรือร้น

- กิจกรรม

- การกระทำ

- ที่อยู่

- ที่อยู่

- ความได้เปรียบ

- ทั้งหมด

- การอนุญาต

- ช่วยให้

- แล้ว

- เสมอ

- ในหมู่

- จำนวน

- และ

- API

- app

- ปรากฏ

- การใช้งาน

- เหมาะสม

- การอนุมัติ

- รอบ

- สินทรัพย์

- โจมตี

- การโจมตี

- ความพยายามในการ

- ความสนใจ

- ใช้ได้

- ยอดคงเหลือ

- ก่อน

- ด้านล่าง

- blockchain

- การยืม

- โทร

- กรณี

- เงินสด

- ก่อให้เกิด

- ระมัดระวัง

- โอกาส

- เลือก

- ความชัดเจน

- CloudFlare

- ห้องเย็น

- อย่างไร

- ร่วมกัน

- สมบูรณ์

- ที่ถูกบุกรุก

- ยืนยัน

- เชื่อมต่อ

- การเชื่อมต่อ

- มาก

- สร้าง

- อย่างต่อเนื่อง

- สัญญา

- ควบคุม

- หน้าปก

- การสร้าง

- หนังสือรับรอง

- การเข้ารหัสลับ

- ตลาด Crypto

- การเข้ารหัสลับสินทรัพย์

- cryptocurrency

- DAO

- Dapp

- DApps

- วัน

- ธันวาคม

- ซึ่งกระจายอำนาจ

- แอปพลิเคชันที่กระจายอำนาจ

- Defi

- โปรโตคอล DEFI

- โปรโตคอล DeFi

- เงินฝาก

- รายละเอียด

- ที่กำลังพัฒนา

- Dex

- ต่าง

- ยาก

- กระจาย

- โดเมน

- สงสัย

- ได้รับ

- การศึกษา

- ความพยายาม

- อื่น ๆ

- อีเมล

- การบังคับใช้

- ทำให้มั่นใจ

- โดยเฉพาะอย่างยิ่ง

- จำเป็น

- ฯลฯ

- ETH

- Etherscan

- แม้

- ในที่สุด

- เผง

- ตัวอย่าง

- ดำเนินการ

- รัน

- เอาเปรียบ

- การหาประโยชน์

- พิเศษ

- ตา

- กลัว

- ชื่อจริง

- FOMO

- รูปแบบ

- fraudsters

- ฉ้อโกง

- บ่อย

- ราคาเริ่มต้นที่

- ด้านหน้า

- ปลายด้านหน้า

- ฟังก์ชัน

- เงิน

- ทดแทน

- ได้รับ

- ได้รับ

- ได้รับ

- แจกของรางวัล

- กำหนด

- Go

- ดี

- ให้

- รับ

- ทุน

- ขึ้น

- ฮาร์ดแวร์

- ฮาร์ดแวร์กระเป๋าสตางค์

- ช่วย

- สูงกว่า

- โฮลดิ้ง

- ร้อน

- กระเป๋าสุดฮอต

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ICE

- ความคิด

- ภาพ

- ทันที

- ส่งผลกระทบ

- in

- บุคคล

- โครงสร้างพื้นฐาน

- ในขั้นต้น

- แทน

- โต้ตอบ

- การมีปฏิสัมพันธ์

- ปฏิสัมพันธ์

- อยากเรียนรู้

- เงินลงทุน

- นักลงทุน

- รวมถึง

- IT

- กระโดด

- เก็บ

- การเก็บรักษา

- คีย์

- กุญแจ

- รู้ดี

- ไม่มี

- กฏหมาย

- การบังคับใช้กฎหมาย

- การให้กู้ยืมเงิน

- การเชื่อมโยง

- ระยะยาว

- ที่ต้องการหา

- แพ้

- ทำให้

- ตลาด

- ตลาด

- ข้อความ

- MetaMask

- วิธี

- ล้าน

- ล้าน

- หายไป

- ขณะ

- เงิน

- ข้อมูลเพิ่มเติม

- หลาย

- ใหม่

- NFT

- ตลาด NFT

- NFTS

- บนโซ่

- ONE

- ทำงาน

- การดำเนินการ

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- เจ้าของ

- เป็นเจ้าของ

- โดยเฉพาะ

- คน

- ดำเนินการ

- การอนุญาต

- ฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- ฟิชชิ่ง

- โทรศัพท์

- โทรศัพท์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ป๊อปอัพ

- เป็นที่แพร่หลาย

- ส่วนตัว

- คีย์ส่วนตัว

- อาจ

- ผลิตภัณฑ์

- มืออาชีพ

- โครงการ

- โปรโมชั่น

- ป้องกัน

- โปรโตคอล

- โปรโตคอล

- ให้

- การจัดซื้อ

- ใจเร่งเร้า

- ควิลแฮช

- อ่าน

- ได้รับการยอมรับ

- ลด

- ปกติ

- น่าเชื่อถือ

- ยังคง

- ลบ

- รายงาน

- การรายงาน

- มีชื่อเสียง

- ต้อง

- ผล

- ทบทวน

- ขึ้น

- ปลอดภัย

- การหลอกลวง

- หลอกลวง

- ความปลอดภัย

- ความรู้สึก

- ชุด

- บริการ

- น่า

- ลงชื่อ

- ลงนาม

- การลงชื่อ

- ง่าย

- ตั้งแต่

- เดียว

- สมาร์ท

- สัญญาสมาร์ท

- So

- บาง

- บางคน

- แหล่ง

- โดยเฉพาะ

- เฉพาะ

- ใช้จ่าย

- ขั้นตอน

- ยังคง

- ที่ถูกขโมย

- การเก็บรักษา

- ประสบความสำเร็จ

- อย่างเช่น

- ซูชิสับเปลี่ยน

- พิรุธ

- เอา

- เป้า

- เทคโนโลยี

- เงื่อนไขการใช้บริการ

- พื้นที่

- ของพวกเขา

- ตัวเอง

- คิด

- การคุกคาม

- ตลอด

- ตลอด

- เวลา

- ไปยัง

- โทเค็น

- ราชสกุล

- เกินไป

- การทำธุกรรม

- การทำธุรกรรม

- โอน

- โอน

- การถ่ายโอน

- จริง

- ทวีต

- พูดเบาและรวดเร็ว

- ภายใต้

- เข้าใจ

- UNI

- ที่ไม่พึงประสงค์

- ให้กับคุณ

- การเร่งรีบ

- URL

- us

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- มักจะ

- การตรวจสอบ

- มีคุณค่า

- ความหลากหลาย

- การตรวจสอบแล้ว

- ตรวจสอบ

- เหยื่อ

- กระเป๋าสตางค์

- กระเป๋าสตางค์

- Web2

- Web3

- Web3 โลก

- เว็บไซต์

- อะไร

- ว่า

- ที่

- ในขณะที่

- จะ

- โรงงาน

- โลก

- คุ้มค่า

- ผล

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล