Bitcoin เปิดตัวอย่างเป็นทางการในปี 2009 และตั้งแต่เริ่มก่อตั้ง แนวคิดของกลไกฉันทามติ proof-of-work (PoW) เพื่อรักษาความปลอดภัย cryptocurrencies แบบกระจายอำนาจจากการโจมตีแบบ double-spend ได้รับความนิยมอย่างกว้างขวาง

หลักฐานการทำงานคืออะไร?

ในระบบนิเวศบล็อคเชนมีผู้มีส่วนได้ส่วนเสียที่สำคัญชื่อ “คนงานเหมือง” นักขุดเหล่านี้คือผู้ที่แข่งขันในเครือข่ายบล็อคเชนเพื่อตรวจสอบและสร้างบล็อกใหม่ ซึ่งท้ายที่สุดจะกลายเป็นส่วนหนึ่งของบล็อกเชน มีนักขุดเพียงคนเดียวที่ประสบความสำเร็จและได้รับรางวัลในการขุดบล็อก จากนั้นบล็อกที่ขุดได้นี้จะถูกถ่ายทอดระหว่างเครือข่ายและสถานะใหม่ของเครือข่ายจะยังคงอยู่

Proof-of-Work เป็นเพียงปริศนาทางคณิตศาสตร์ที่ซับซ้อนซึ่งต้องแก้ไขอย่างรวดเร็วโดยนักขุดคู่แข่งทุกคน ใครก็ตามที่สามารถเป็นคนแรกที่ไขปริศนานี้ได้จะได้รับรางวัล และบล็อกธุรกรรมกลายเป็นส่วนสำคัญของเครือข่ายบล็อคเชนที่ถือครอง ข้อมูลซึ่งจะคงอยู่ตลอดไปไม่เปลี่ยนแปลง

แนวคิดหลักที่อยู่เบื้องหลัง PoW คือการทำให้แฮ็กเกอร์/ผู้โจมตีต้องเขียนบล็อกเชนใหม่และย้อนกลับธุรกรรมที่ตรวจสอบแล้วและเพิ่มลงในบล็อกเชนแล้ว

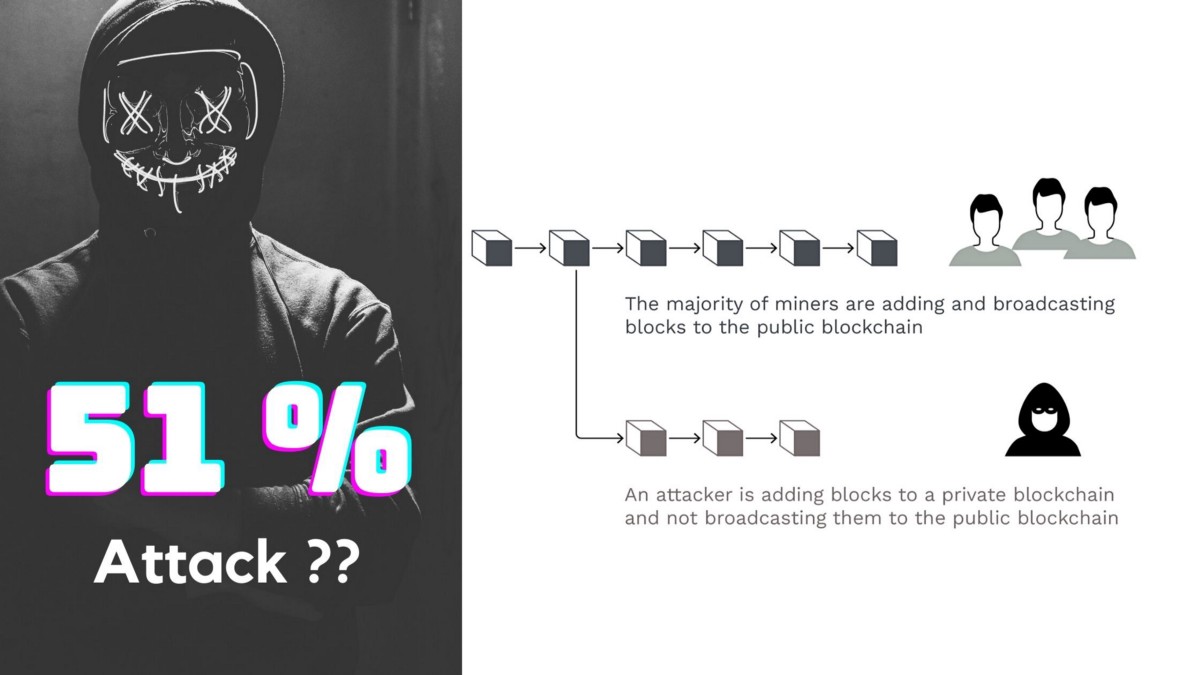

ตามที่กล่าวไว้ ผู้โจมตีที่ตั้งใจจะจัดการธุรกรรมที่กำลังดำเนินการผ่านบล็อคเชนต้องแน่ใจว่ามีการควบคุมอัตราแฮชการขุดของเครือข่ายบล็อคเชนสูงสุด สิ่งนี้จะเป็นไปได้ก็ต่อเมื่อผู้โจมตีหรือกลุ่มผู้ขุดมีมากกว่า 50% ของอัตราแฮชการขุดของเครือข่ายหรือกำลังประมวลผลภายใต้การควบคุม

ดังนั้น การโจมตี 51% เป็นการโจมตีบนบล็อคเชนโดยกลุ่มนักขุดที่มีเจตนาร้ายที่จะควบคุมอัตราแฮชการขุดของเครือข่ายมากกว่า 50% สิ่งนี้ทำให้พวกเขาสามารถเล่นกับเครือข่ายและขัดขวางการบันทึกบล็อคใหม่โดยป้องกันไม่ให้นักขุดรายอื่นทำการบล็อกให้เสร็จสิ้น

จะเกิดอะไรขึ้นหลังจากการโจมตี 51%?

หากกลุ่มผู้ขุดหรือผู้โจมตีประสบความสำเร็จในการควบคุมเครือข่ายบล็อคเชน 51% พวกเขาสามารถบังคับใช้ความเสียหายที่สำคัญดังต่อไปนี้

- พวกเขาจะสามารถป้องกันการทำธุรกรรมใหม่ใด ๆ จากการบรรลุการยืนยัน ทำให้พวกเขาหยุดการชำระเงินระหว่างผู้ใช้บางส่วนหรือทั้งหมด

- พวกเขาอาจใช้สถานการณ์นี้เพื่อเปิดใช้งานการใช้จ่ายเหรียญสองเท่า โดยการย้อนกลับธุรกรรมที่เสร็จสมบูรณ์ในขณะที่พวกเขาอยู่ในการควบคุมของเครือข่าย

- พวกเขาสามารถป้องกันไม่ให้นักขุดรายอื่นทำการตรวจสอบธุรกรรมบล็อคเชนและการสรุปผล

เพื่อหักล้างการทำงานของการโจมตี 51% เราต้องเข้าใจว่าบล็อคเชนคืออะไร

blockchain เป็นเทคโนโลยีเบื้องหลัง bitcoin, Ethereum, Litecoin และ altcoins อื่น ๆ blockchain นี้ไม่มีอะไรเลยนอกจากบัญชีแยกประเภทแบบกระจาย (หรือที่เก็บข้อมูลฐานข้อมูล) ที่บันทึกทุกธุรกรรมที่ทำบนเครือข่ายของสกุลเงินดิจิทัลและเผยแพร่ไปยังผู้ใช้ทั้งหมด (โหนดเครือข่าย ) และประชาชนทั่วไปเพื่อตรวจสอบ เพื่อให้แน่ใจว่าไม่มีผู้ขุดคนเดียวสามารถใช้เหรียญได้สองครั้ง

มาดูกรณีของ bitcoin ซึ่งสร้างบล็อกใหม่ประมาณ ทุกๆ 10 นาที เมื่อบล็อกได้รับการสรุปหรือขุดแล้ว จะไม่สามารถเปลี่ยนแปลงได้ เนื่องจากบัญชีแยกประเภทสาธารณะเวอร์ชันฉ้อฉลจะถูกตรวจพบและปฏิเสธอย่างรวดเร็วโดยผู้ตรวจสอบของเครือข่าย

แต่โดยสมมุติฐานการฉ้อโกงนี้สามารถเกิดขึ้นได้ หากชุดของโหนดนักขุดมารวมกันและจัดการเพื่อควบคุมอัตราแฮชของการขุดส่วนใหญ่ที่นำไปสู่การโจมตี 51% ดังนั้นโดยการควบคุมพลังการประมวลผลส่วนใหญ่บนเครือข่าย ผู้โจมตีหรือกลุ่มผู้โจมตีสามารถแทรกแซงกระบวนการบันทึกและเพิ่มบล็อกใหม่ให้กับเครือข่ายการเข้ารหัสลับ พวกเขาสามารถใช้ประโยชน์จากการผูกขาดนี้และส่งผลกระทบต่อการขุดบล็อคใหม่เพื่อเพิ่มรางวัลการขุดให้มากที่สุด

มีรายงานเหตุการณ์การโจมตีถึง 51 เปอร์เซ็นต์ในช่วงที่ผ่านมา :

- การโจมตี Bitcoin SV ในเดือนสิงหาคม 2021:

นี่เป็นเหตุการณ์ล่าสุดที่เกิดขึ้นเมื่อวันที่ 4 ส.ค. 2021 บลูมเบิร์กรายงานว่า:

“Crypto Coin Bitcoin SV ดูเหมือนจะเผชิญกับ 'การโจมตี 51%' อ้างถึงทวีตด้านล่างซึ่งโพสต์โดยหน่วยเมตริกเหรียญ:

2. Bitcoin Gold (BTG) การโจมตีในเดือนพฤษภาคม 2018:

ในเดือนพฤษภาคม 2018 Bitcoin Gold ถูกโจมตี 51% ผู้โจมตีถูกกล่าวหาว่าควบคุมพลังการแฮชของ Bitcoin Gold จำนวนมหาศาล แม้กระทั่งกับ Bitcoin Gold ที่พยายามเพิ่มเกณฑ์การแลกเปลี่ยนซ้ำแล้วซ้ำเล่า ผู้โจมตีก็สามารถใช้ซ้ำได้เป็นเวลาหลายวัน ในที่สุดก็ขโมย Bitcoin Gold มูลค่ากว่า 18 ล้านดอลลาร์ไป Bitcoin Gold ถูกโจมตีอีกครั้งในปี 2020

3. คริปทอนและชิฟต์บล็อกเชนบน Ethereum ได้รับการโจมตี 51% ในเดือนสิงหาคม 2016

4. Ethereum คลาสสิก ETCยังได้รับความเดือดร้อนจากการโจมตี 51% หลายครั้งที่ผ่านมา หนึ่งในการโจมตีดังกล่าวคือ รายงานโดย coindesk โดยที่ระบุว่า

- Ethereum Classic blockchain ได้รับการโจมตี 51% ในเย็นวันเสาร์ ซึ่งเป็นครั้งที่สามดังกล่าว โจมตี ในเดือนนี้ บริษัทขุด Bitfly สังเกตเห็นการโจมตีครั้งแรกในวันที่ 1 สิงหาคม

- การโจมตีนี้จัดโครงสร้างใหม่กว่า 7,000 บล็อกหรือมูลค่าการขุดสองวันตาม a tweet แบ่งปันโดย Bitfly การโจมตีสองครั้งแรกจัดโครงสร้างใหม่ 3,693 และ 4,000 บล็อกตามลำดับ

มีกลยุทธ์บางอย่างแม้ว่าจะไม่ได้พิสูจน์ได้อย่างสมบูรณ์แต่ยังคงมีประโยชน์ ที่สามารถนำมาใช้เพื่อทำให้การโจมตีดังกล่าวยากขึ้น

ตัวอย่างบางส่วน ได้แก่ :

1. โยกย้ายไปยัง DPoS: หลักฐานการถือหุ้นที่ได้รับมอบหมาย :

DPoS ใช้ตัวแทนหลายคนที่เปลี่ยนแปลงเมื่อเวลาผ่านไปเพื่อตรวจสอบแต่ละบล็อกใหม่ ในบล็อกเชน DPoS 51% ของผู้โจมตีต้องควบคุมทั้งแฮชเรทและตัวแทน ทำให้การโจมตียากขึ้นและไม่น่าเป็นไปได้ จึงสามารถโยกย้ายจาก PoW ไปยัง DPoS นี้และลดความเสี่ยงได้

2. การใช้ MESS: การให้คะแนนอัตนัยแบบเอกซ์โพเนนเชียลดัดแปลง

MESS โดยทั่วไปจะเพิ่ม “คะแนน” เรียกว่าแรงโน้มถ่วง ซึ่งเป็นข้อกำหนดสำหรับห่วงโซ่ reorg ขนานใดๆ ที่เข้ามาในเครือข่าย ซึ่งหมายความว่าสำหรับโหนดทั้งหมดที่มีอยู่ในเครือข่าย เมื่อพวกเขาเห็น reorg ที่เข้ามาใหม่ พวกเขาจะเปรียบเทียบกับสายปัจจุบันจากจุดที่แยกออก และต้องการปริมาณงานเพิ่มเติมไปยังห่วงโซ่ reorg ขาเข้าโดยพลการ

ปริมาณ "แรงโน้มถ่วง" นี้เล็กน้อยมากในช่วงสองสามช่วงแรกของ reorgs แต่จะเพิ่มขึ้นแบบทวีคูณเมื่อมีการจัดระเบียบบล็อกใหม่มากขึ้น ด้วยเหตุนี้จึงมีค่าใช้จ่ายสูง (แบบทวีคูณ) สำหรับผู้โจมตีในการจัดระเบียบบล็อกใหม่จำนวนมาก เมื่อเทียบกับราคาถูกมาก (เชิงเส้น) ที่ไม่มี MESS

ดังนั้นจึงสามารถใช้ MESS ที่สามารถวิเคราะห์การจัดโครงสร้างบล็อกใหม่เพื่อกำหนดคะแนนที่สามารถบ่งชี้ถึงความน่าเชื่อถือของการจัดโครงสร้างใหม่

MESS ถือว่าการปรับโครงสร้างองค์กรขนาดใหญ่ซึ่งรองรับการโจมตี 51% ส่วนใหญ่นั้นไม่น่าไว้วางใจโดยเนื้อแท้

ระบบนิเวศที่ขยายตัวของสกุลเงินดิจิทัลนั้นมาพร้อมกับโอกาสและความท้าทายในตัวเอง เราในฐานะนักลงทุนต้องทำงานหนักเพื่อเพิ่มความตระหนักรู้เกี่ยวกับโครงการเข้ารหัสลับทั้งหมด และใช้เวลาที่ดีในการเรียนรู้เกี่ยวกับเทคโนโลยีและการทำงานพื้นฐานก่อนที่จะเริ่มลงทุน พวกเขา.

เหตุการณ์เช่นการโจมตี 51%, rug-pull, double-spending อยู่ที่นี่แล้ว แต่ถ้าเราดำเนินการในลักษณะที่มีข้อมูลเพียงพอ เราสามารถเตรียมการได้ดีขึ้นเพื่อลดความเสี่ยงเหล่านั้นและเพิ่มผลตอบแทนสูงสุดของเราผ่านการลงทุน crypto ที่ชาญฉลาด

- &

- 000

- 2016

- 2020

- โจมตี 51%

- 7

- 9

- เพิ่มเติม

- ความได้เปรียบ

- ทั้งหมด

- นัยว่า

- การอนุญาต

- Altcoins

- ในหมู่

- สิงหาคม

- Bitcoin

- Bitcoin Gold

- Bitcoin SV

- blockchain

- บลูมเบิร์ก

- เปลี่ยนแปลง

- เหรียญ

- เมตริกเหรียญ

- Coindesk

- เหรียญ

- บริษัท

- การคำนวณ

- พลังคอมพิวเตอร์

- พิจารณา

- การเข้ารหัสลับ

- คริปโตเคอร์เรนซี่

- cryptocurrency

- ฐานข้อมูล

- ซึ่งกระจายอำนาจ

- ความต้องการ

- บัญชีแยกประเภทกระจาย

- EC

- ระบบนิเวศ

- ethereum

- Ethereum คลาสสิก

- ตลาดแลกเปลี่ยน

- FAST

- ชื่อจริง

- การหลอกลวง

- General

- ทองคำ

- ดี

- บัญชีกลุ่ม

- GV

- กัญชา

- พลังแฮช

- อัตราการแฮช

- Hashrate

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- hr

- HTTPS

- ia

- ความคิด

- ส่งผลกระทบ

- ข้อมูล

- ความตั้งใจ

- การลงทุน

- นักลงทุน

- IT

- คีย์

- ล่าสุด

- ชั้นนำ

- เรียนรู้

- บัญชีแยกประเภท

- Litecoin

- ส่วนใหญ่

- การทำ

- กลาง

- ตัวชี้วัด

- ล้าน

- คนงานเหมือง

- การทำเหมืองแร่

- เครือข่าย

- โหนด

- โอกาส

- ใบสั่ง

- อื่นๆ

- การชำระเงิน

- ยอดนิยม

- เชลย

- อำนาจ

- นำเสนอ

- การป้องกัน

- โครงการ

- หลักฐานของการทำงาน

- สาธารณะ

- ยก

- บันทึก

- รับคืน

- ย้อนกลับ

- ทบทวน

- รางวัล

- ความเสี่ยง

- ชุด

- ที่ใช้ร่วมกัน

- สมาร์ท

- So

- แก้

- ใช้จ่าย

- การใช้จ่าย

- แยก

- เดิมพัน

- สถานะ

- เข้าพัก

- การเก็บรักษา

- เทคโนโลยี

- เวลา

- การทำธุกรรม

- การทำธุรกรรม

- tweet

- ผู้ใช้

- ความหมายของ

- WHO

- งาน

- คุ้มค่า

![วิธีสร้างโทเค็นที่ไม่สามารถเปลี่ยนได้ [สุดยอดคู่มือ] วิธีสร้างโทเค็นที่ไม่สามารถเปลี่ยนได้ [สุดยอดคู่มือ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2021/08/how-to-create-a-non-fungible-token-ultimate-guide-300x181.png)