เวลาอ่านหนังสือ: 5 นาทีมีภาวะที่กลืนไม่เข้าคายไม่ออกในการรวบรวมเหตุการณ์ของผลิตภัณฑ์ Endpoint Detection and Response (EDR) การรวบรวมเหตุการณ์ทั้งหมดที่สร้างโดยจุดปลายหมายถึงปัญหาคอขวดบนปลายทางและบนเครือข่าย การสะสมน้อยอาจส่งผลให้เหตุการณ์สำคัญหายไป การรวบรวมมากขึ้นอาจส่งผลให้ปลายทางมีประสิทธิภาพต่ำ

ผู้จำหน่าย EDR ปัจจุบันรวมถึง Crowdstrike ใช้สคีมาเหตุการณ์ที่กำหนดไว้ล่วงหน้าซึ่งทั้งหมดได้รับการฮาร์ดโค้ดในตัวแทนของตน Crowdstrike ประกาศว่าพวกเขากำลังใช้เหตุการณ์ที่แตกต่างกัน 400 เหตุการณ์ (โดยที่เปอร์เซ็นต์ของเหตุการณ์นั้นเป็นเหตุการณ์เฉพาะสำหรับตัวแทนของตนเอง) ซึ่งเป็นเหตุการณ์คงที่ โดยมีกฎที่กำหนดไว้ล่วงหน้า เช่น การตรวจสอบตำแหน่งไฟล์รีจิสตรีที่เฉพาะเจาะจง เป็นต้น

ต่อไปนี้คือหมวดหมู่เหตุการณ์ยอดนิยมของพวกเขา:

- งานทะเบียน

- ไฟล์เหตุการณ์

- เหตุการณ์พฤติกรรม

- เหตุการณ์เบราว์เซอร์

- การทำงานของคลิปบอร์ด

- ประมวลผลเหตุการณ์

- งานตามกำหนดการ

- กิจกรรมบริการ

- เหตุการณ์ของเธรด

- ตัวแปรสภาพแวดล้อม

- เหตุการณ์ FW

- เหตุการณ์กฎของ IOA

- กิจกรรม NetShare

- เหตุการณ์ USB

- งานฉีด

- กิจกรรมเครือข่าย

- บันทึกเหตุการณ์ของ Windows

- เหตุการณ์ FS

- ติดตั้งกิจกรรม

- เหตุการณ์จาวา

- เหตุการณ์เคอร์เนล

- เหตุการณ์ของโมดูล

- เหตุการณ์ LSASS

- มาตรการกักกัน

- การกระทำของแรนซัมแวร์

- เหตุการณ์ลูกค้า SMB

สำหรับแต่ละหมวดหมู่ เหตุการณ์เฉพาะจะถูกสร้างขึ้นเช่น PdfFileWritten, DmpFileWritten, DexFileWritten เป็นต้น แต่สิ่งเหล่านี้เป็นการดำเนินการเขียนไฟล์ทั้งหมดที่มีการเปลี่ยนประเภทไฟล์เท่านั้น เช่นเดียวกับกิจกรรม Registry กิจกรรมบริการ ฯลฯ

แต่แล้วการดำเนินการเขียนไฟล์เป็นไฟล์ประเภทที่ไม่รู้จักหรือทั่วไปล่ะ แล้วไม่ใช่แค่งานเดียวแต่เป็นชุดของกิจกรรมล่ะ? หรือความถี่ของเหตุการณ์? หรือรูปแบบเหตุการณ์สำคัญๆ เหมือนกัน? ในกรณีเช่นนี้ โมเดลเหตุการณ์คงที่เช่น Crowdstrike มีขอบเขตที่จำกัดมากในการตรวจจับการโจมตีประเภท APT ใหม่เหล่านั้น เราสามารถถือว่าโมเดลเหตุการณ์ Crowdstrike เป็น "การรวบรวมเหตุการณ์ตามลายเซ็น" ที่คล้ายกับเครื่องสแกน AV แบบเก่าที่ใช้ลายเซ็นอย่างใกล้ชิด

Comodo's Dragon Enterprise แนะนำ “การสร้างแบบจำลองเหตุการณ์ที่ปรับเปลี่ยนได้” โดยที่เหตุการณ์ถูกกำหนดจากตัวอธิบายพื้นฐานเช่น

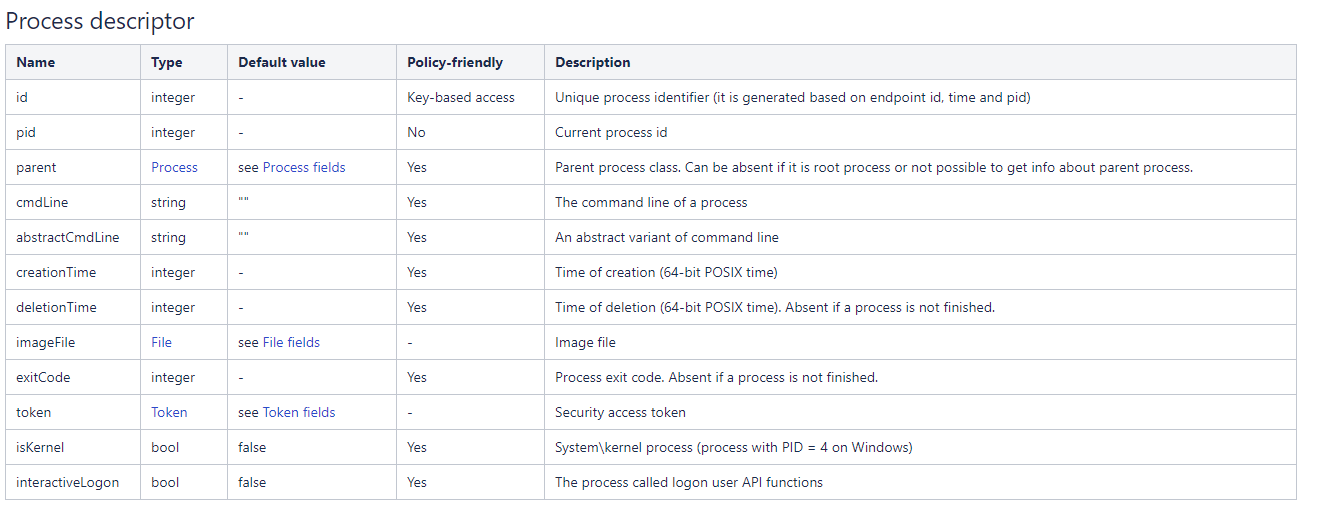

กระบวนการ:

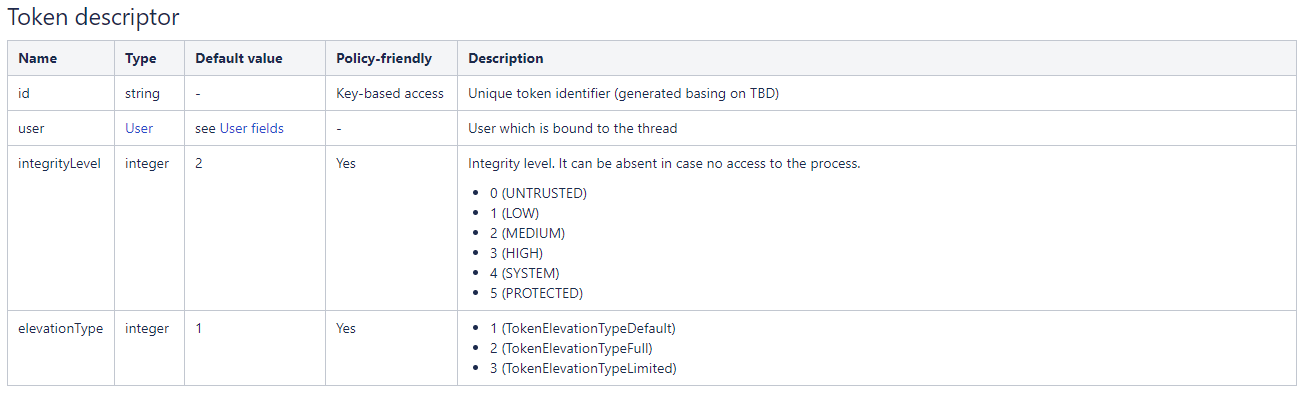

Token:

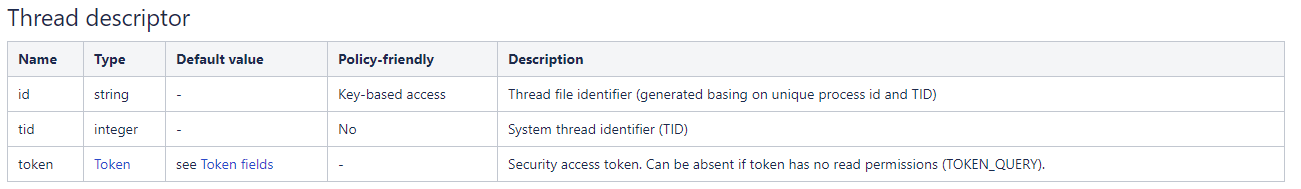

ด้าย:

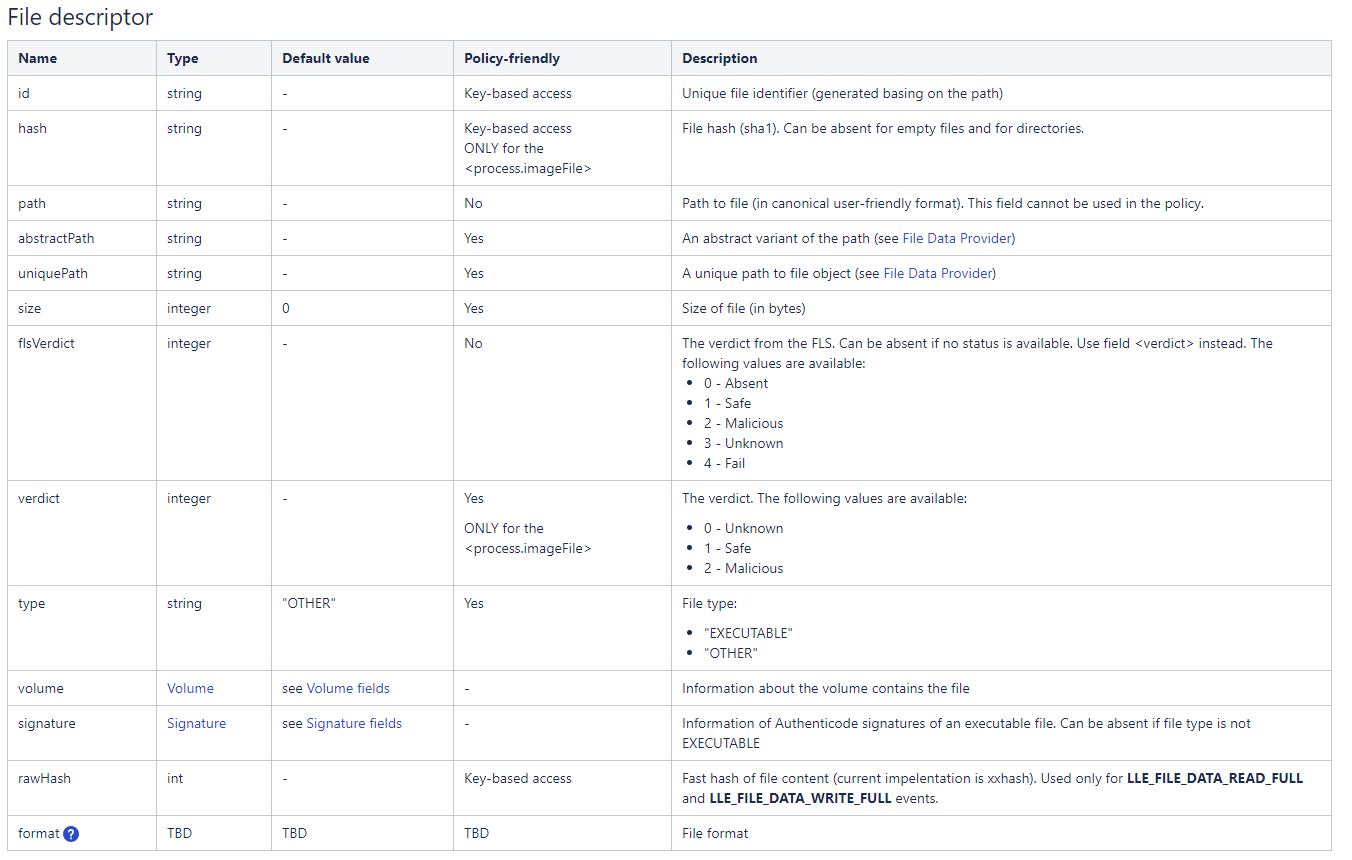

ไฟล์:

คำอธิบายอื่น ๆ ได้แก่ :

- ผู้ใช้งาน

- รีจิสทรี

- หน่วยความจำ

- เครือข่าย

- บริการ,

- ปริมาณ

- ไอพี ฯลฯ

และเหตุการณ์ระดับต่ำ (LLE) ถูกสร้างขึ้นจากกิจกรรมพื้นฐานหนึ่งกิจกรรม สิ่งเหล่านี้อิงตามเหตุการณ์ดิบจากส่วนประกอบต่างๆ แต่ให้เลเยอร์ที่เป็นนามธรรมบางส่วนจากแหล่งที่มาของเหตุการณ์และข้อมูลเฉพาะของ API และเฉพาะตัวควบคุม ตัวอย่างเช่น เหตุการณ์ดิบที่ต่างกันจากตัวควบคุมที่ต่างกันและด้วยชุดฟิลด์ที่แตกต่างกันสามารถแปลงเป็น LLE ประเภทเดียวได้

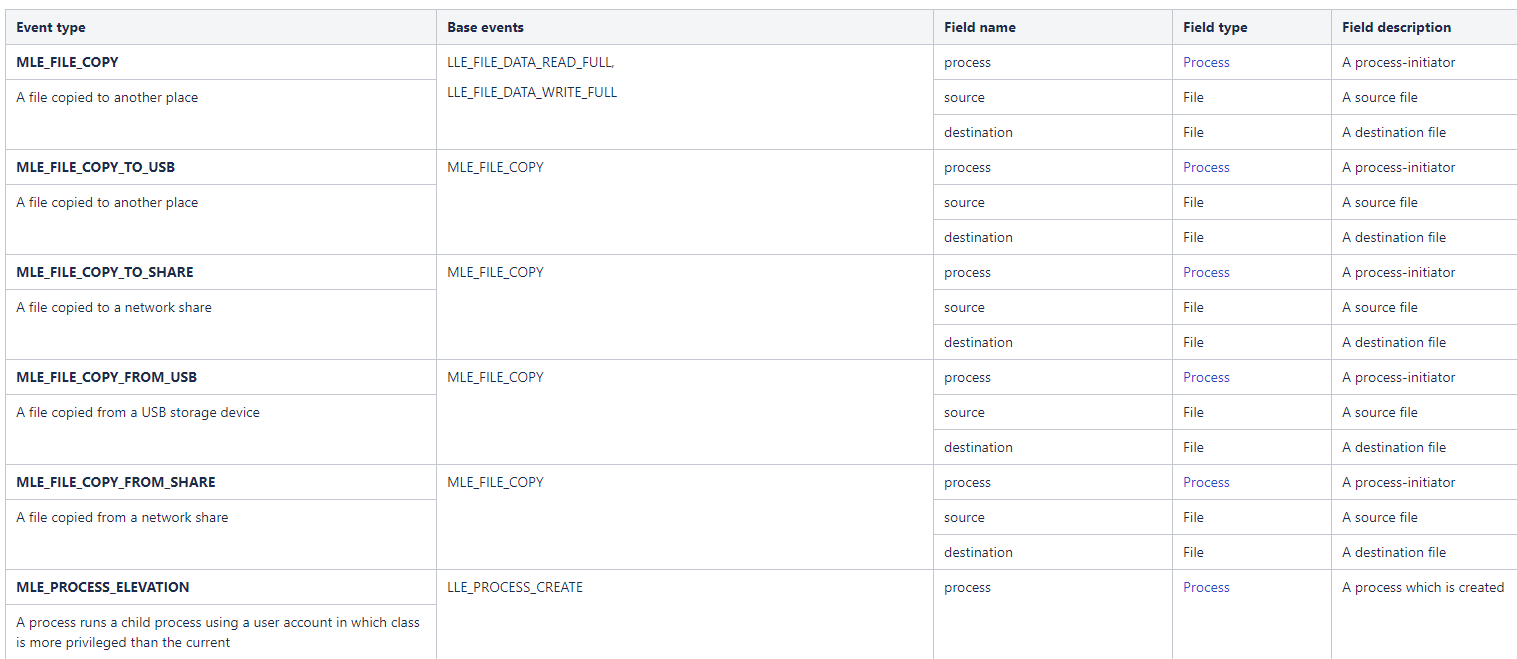

เหตุการณ์ระดับกลาง (MLE) คือเหตุการณ์ที่เกิดขึ้นจากลำดับของ LLE ตัวอย่างบางส่วนได้รับด้านล่าง:

โดยปกติแล้วจะถูกสร้างขึ้นโดยองค์ประกอบการจับคู่รูปแบบท้องถิ่น ตัวอธิบายเหตุการณ์แต่ละตัวมีชุดของฟิลด์ของตัวเอง อย่างไรก็ตาม เหตุการณ์มีฟิลด์ทั่วไปมาตรฐาน

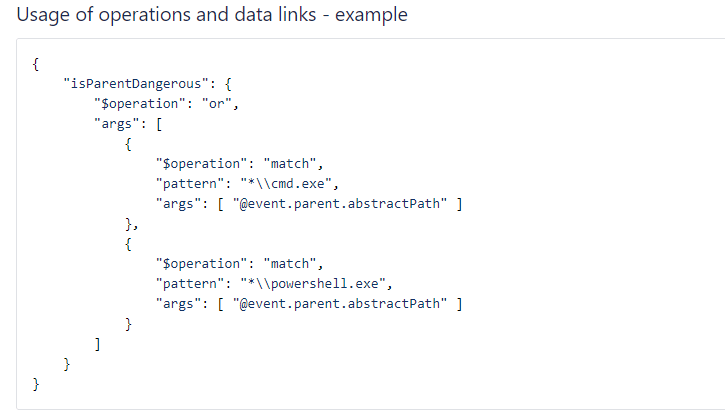

ตัวอธิบายเหตุการณ์ถูกใช้ในการจับคู่นโยบาย นโยบายสามารถเข้าถึงฟิลด์ในกฎเงื่อนไขและเปรียบเทียบกับค่าที่กำหนดไว้ล่วงหน้า อย่างไรก็ตาม ไม่สามารถใช้ฟิลด์เหตุการณ์ทั้งหมดสำหรับการตรวจสอบนโยบายได้

บางฟิลด์ไม่ใช่ประเภทสเกลาร์ แต่เป็นประเภทที่ซับซ้อน (พจนานุกรมและลำดับ) การเข้าถึงช่องพจนานุกรมทำได้โดยใช้ “.” การเข้าถึงช่องลำดับมีให้โดยใช้เครื่องหมาย “[]” ตัวอย่างอยู่ด้านล่าง:

กระบวนการ.pid

กระบวนการ parent.pid

กระบวนการ accessMask[0]

รูปที่ 1 ตัวอย่างนโยบายการสร้างแบบจำลองเหตุการณ์แบบปรับเปลี่ยนได้

อ็อบเจ็กต์เชิงตรรกะ (เช่น กระบวนการ ไฟล์ ผู้ใช้) ในเหตุการณ์จะแสดงเป็นพจนานุกรมที่มีรูปแบบที่กำหนดไว้ล่วงหน้า มีการอธิบายรูปแบบของแต่ละอ็อบเจ็กต์ และสามารถใช้ฟิลด์ของออบเจ็กต์สำหรับการจับคู่นโยบายได้หากมีการระบุไว้ ตัวอธิบายอ็อบเจ็กต์สามารถมีฟิลด์ที่อ้างถึงอ็อบเจ็กต์อื่นๆ

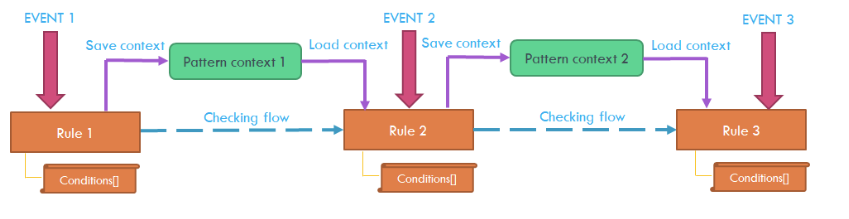

รูปที่ 2 รูปแบบการผูกมัด

การใช้คำจำกัดความนี้ แพลตฟอร์ม Comodo Dragon จะกำหนดการรวบรวมเหตุการณ์ตามนโยบาย ที่สามารถใช้ได้ไม่เพียงแต่กับปลายทางเท่านั้น แต่อาจแตกต่างกันไปในแต่ละกระบวนการ บริการ หรือการกระทำของผู้ใช้ ด้วยสิ่งนี้ เราไม่เพียงแต่จะสามารถรวบรวมทุกสิ่งที่ Crowdstrike รวบรวมได้เท่านั้น แต่ยังสามารถปรับตัวได้ในระหว่างเหตุการณ์อีกด้วย เหตุใดเราจึงควรรวบรวมและส่งเหตุการณ์การเขียนไฟไหม้ทั้งหมดสำหรับกระบวนการที่เชื่อถือได้หากยังไม่ได้ฉีด หากมีการฉีดหรือส้อมที่แตกต่างกัน Dragon Platform จะเริ่มรวบรวมรายละเอียดทั้งหมดสำหรับกระบวนการนั้น ส่วนที่เหลือของกระบวนการอื่น ๆ จะไม่ถูกแตะต้อง ในกิจกรรมระดับต่ำเหล่านี้ ต่อไปนี้คือตัวอย่างบางส่วนของกิจกรรมที่ Crowdstrike ไม่รวบรวม:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_คลิปบอร์ด_อ่าน

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_ดาวน์โหลด

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise ทำการจับคู่รูปแบบทั้งหมด แบบไดนามิกที่จุดปลายควบคุมสิ่งที่จะรวบรวม สิ่งที่สัมพันธ์กัน และต้องการส่งตามคำจำกัดความของนโยบายที่ปรับเปลี่ยนได้

ในทางกลับกัน Dragon Enterprise ยังวิเคราะห์ ลำดับเวลาของเหตุการณ์ที่เกี่ยวข้อง. แบบจำลองเหตุการณ์แบบปรับเปลี่ยนได้ของเรายังตรวจสอบระดับของช่วงเวลาที่แตกต่างกันในข้อมูล รวมถึงกระบวนการของผู้ใช้ที่เป็นระบบ กระบวนการ กระบวนการ การรวมระบบของกระบวนการ ตลอดจนผลกระทบของวันในสัปดาห์และช่วงเวลาของวัน และทำการอนุมานเกี่ยวกับ เหตุการณ์ที่ตรวจพบ (เช่น ความนิยมหรือระดับการเข้าร่วม)

เช่นเดียวกับการคุกคามแบบต่อเนื่องขั้นสูง (APT) ภัยคุกคามภายในควรพิจารณาด้วยในขอบเขตของ EDR พฤติกรรมโดยรวมของมนุษย์แต่ละคนมักจะแสดงช่วงเวลาในหลายๆ ระดับ (รายวัน รายสัปดาห์ ฯลฯ) ซึ่งสะท้อนถึงจังหวะของกิจกรรมพื้นฐานของมนุษย์และทำให้ข้อมูลปรากฏไม่เท่ากัน ในเวลาเดียวกัน ข้อมูลมักจะเสียหายจากพฤติกรรมที่ผิดปกติในช่วง "ต่อเนื่อง" หลายครั้ง ปัญหาในการค้นหาและแยกเหตุการณ์ผิดปกติเหล่านี้ทำให้ยากโดยองค์ประกอบทั้งสอง Dragon Enterprises ใช้การเรียนรู้แบบไม่มีผู้ดูแลในบริบทนี้ โดยอิงตามแบบจำลองกระบวนการที่เปลี่ยนแปลงตามเวลาซึ่งสามารถอธิบายเหตุการณ์ผิดปกติได้เช่นกัน เราสร้างการเรียนรู้แบบปรับตัวและด้วยตนเองเพื่อแยกเหตุการณ์ "ระเบิด" ที่ผิดปกติออกจากร่องรอยของกิจกรรมปกติของมนุษย์

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับ Comodo Dragon Enterprise กับ Crowdstrike โปรดเยี่ยมชม https://bit.ly/3fWZqyJ

การตรวจจับและการตอบสนองปลายทาง

โพสต์ การสร้างแบบจำลองเหตุการณ์ที่ปรับเปลี่ยนได้ของแพลตฟอร์ม Comodo Dragon คืออะไรและเหตุใดเราจึงคิดว่ามันดีกว่า Crowdstrike ปรากฏตัวครั้งแรกเมื่อ ข่าวโคโมโดและข้อมูลความปลอดภัยทางอินเทอร์เน็ต.

- คอยน์สมาร์ท การแลกเปลี่ยน Bitcoin และ Crypto ที่ดีที่สุดในยุโรป

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าฟรี

- คริปโตฮอว์ก เรดาร์ Altcoin ทดลองฟรี.

- ที่มา: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- เกี่ยวกับเรา

- เข้า

- ลงชื่อเข้าใช้

- การปฏิบัติ

- อยากทำกิจกรรม

- สูง

- ตัวแทน

- ทั้งหมด

- ประกาศ

- ประยุกต์

- APT

- การดูแลรักษา

- AV

- กำลัง

- ด้านล่าง

- ปิดกั้น

- กรณี

- หมวดหมู่

- การตรวจสอบ

- การตรวจสอบ

- รวบรวม

- การเก็บรวบรวม

- ชุด

- ร่วมกัน

- ซับซ้อน

- ส่วนประกอบ

- คอมพิวเตอร์

- สภาพ

- การควบคุม

- ได้

- ประจำวัน

- ข้อมูล

- อธิบาย

- รายละเอียด

- ตรวจพบ

- การตรวจพบ

- ต่าง

- ยาก

- แสดง

- มังกร

- ในระหว่าง

- ผลกระทบ

- องค์ประกอบ

- ปลายทาง

- Enterprise

- ผู้ประกอบการ

- ฯลฯ

- เหตุการณ์

- เหตุการณ์

- ทุกอย่าง

- ตัวอย่าง

- ตัวอย่าง

- การจัดแสดงนิทรรศการ

- สาขา

- หา

- ธรรมชาติ

- ชื่อจริง

- ดังต่อไปนี้

- ส้อม

- รูป

- ราคาเริ่มต้นที่

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- อย่างไรก็ตาม

- HTTPS

- เป็นมนุษย์

- ภาพ

- สำคัญ

- รวมทั้ง

- เป็นรายบุคคล

- ข้อมูล

- คนวงใน

- บูรณาการ

- อินเทอร์เน็ต

- รักษาความปลอดภัยอินเทอร์เน็ต

- IT

- ตัวเอง

- แค่หนึ่ง

- ชั้น

- การเรียนรู้

- ชั้น

- ถูก จำกัด

- ในประเทศ

- วันหยุด

- ทำ

- ทำให้

- การจับคู่

- วิธี

- แบบ

- โมเดล

- ข้อมูลเพิ่มเติม

- เครือข่าย

- ข่าว

- ปกติ

- การดำเนินการ

- การดำเนินการ

- อื่นๆ

- ของตนเอง

- แบบแผน

- เปอร์เซ็นต์

- งวด

- เวที

- นโยบาย

- ความนิยม

- ปัญหา

- กระบวนการ

- ผลิตภัณฑ์

- ให้

- ให้

- ดิบ

- สะท้อนให้เห็นถึง

- ที่เหลืออยู่

- เป็นตัวแทนของ

- คำตอบ

- กฎระเบียบ

- เดียวกัน

- ความปลอดภัย

- ชุด

- บริการ

- ชุด

- หลาย

- บาง

- โดยเฉพาะ

- มาตรฐาน

- เริ่มต้น

- พื้นที่

- ภัยคุกคาม

- เวลา

- ด้านบน

- ชนิด

- เป็นปกติ

- ใช้

- มักจะ

- ผู้ขาย

- กับ

- รายสัปดาห์

- อะไร

- ความหมายของ