เมื่อเร็ว ๆ นี้ Atlassian Confluenceian จุดบกพร่องในการเรียกใช้โค้ดจากระยะไกลเป็นเพียงตัวอย่างล่าสุดของภัยคุกคามแบบซีโรเดย์ที่มุ่งเป้าไปที่ช่องโหว่ที่สำคัญภายในผู้ให้บริการโครงสร้างพื้นฐานรายใหญ่ ภัยคุกคามเฉพาะเจาะจงซึ่งก็คือการแทรกภาษา Object-Graph Navigation Language (OGNL) มีมานานหลายปีแล้ว แต่ได้รับความสำคัญใหม่เมื่อพิจารณาถึงขอบเขตของการหาประโยชน์จาก Atlassian และการโจมตีของ OGNL ก็เพิ่มสูงขึ้น

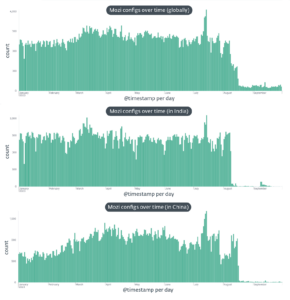

เมื่อผู้ไม่ประสงค์ดีพบช่องโหว่ดังกล่าว การหาประโยชน์จากการพิสูจน์แนวคิดก็เริ่มเข้ามาขวางทาง มองหาการเข้าถึงที่ไม่ได้รับการรับรองความถูกต้องเพื่อสร้างบัญชีผู้ดูแลระบบใหม่ ดำเนินการคำสั่งระยะไกล และเข้ายึดเซิร์ฟเวอร์ ในกรณี Atlassian ทีมวิจัยภัยคุกคามของ Akamai ระบุว่าจำนวนที่อยู่ IP ที่ไม่ซ้ำกันที่พยายามโจมตีเหล่านี้เพิ่มขึ้นเป็นมากกว่า 200 รายการภายในเวลาเพียง 24 ชั่วโมง

การป้องกันการโจมตีเหล่านี้ต้องแข่งกับเวลาที่คู่ควรกับภาพยนตร์ 007 เวลาผ่านไปเร็วมาก และคุณไม่มีเวลามากพอที่จะติดตั้งแพตช์และ "กลบเกลื่อน" ภัยคุกคามก่อนที่จะสายเกินไป แต่ก่อนอื่นคุณต้องรู้ว่ากำลังมีการหาประโยชน์อยู่ ซึ่งต้องใช้แนวทางเชิงรุกแบบหลายชั้นในการรักษาความปลอดภัยออนไลน์โดยยึดหลัก Zero Trust

เลเยอร์เหล่านี้มีลักษณะอย่างไร? พิจารณาแนวทางปฏิบัติต่อไปนี้ที่ทีมรักษาความปลอดภัย รวมถึงเว็บแอปพลิเคชันและพันธมิตรด้านโครงสร้างพื้นฐานของบุคคลที่สาม ควรทราบ

ตรวจสอบพื้นที่เก็บข้อมูลช่องโหว่

เครื่องมือสแกนช่องโหว่จำนวนมาก เช่น เครื่องสแกนชุมชนของ Nuclei หรือ Metasploit การทดสอบการเจาะเป็นเครื่องมือยอดนิยมสำหรับทีมรักษาความปลอดภัย พวกเขายังได้รับความนิยมในหมู่นักแสดงที่ไม่ดีที่กำลังมองหาโค้ดหาช่องโหว่ที่พิสูจน์แนวคิดซึ่งจะช่วยพวกเขาตรวจสอบรอยแตกในชุดเกราะ การตรวจสอบพื้นที่เก็บข้อมูลเหล่านี้เพื่อหาเทมเพลตใหม่ที่อาจได้รับการออกแบบเพื่อระบุเป้าหมายการหาประโยชน์ที่เป็นไปได้เป็นขั้นตอนสำคัญในการรักษาความตระหนักรู้ถึงภัยคุกคามที่อาจเกิดขึ้นและก้าวนำหน้าหมวกดำหนึ่งก้าว

ใช้ประโยชน์สูงสุดจาก WAF ของคุณ

บางคนอาจจะชี้ไปที่ ไฟร์วอลล์แอปพลิเคชันเว็บ (WAF) แม้จะไม่ได้ผลกับการโจมตีแบบซีโรเดย์ แต่ยังคงสามารถมีบทบาทในการบรรเทาภัยคุกคามได้ นอกเหนือจากการกรองการรับส่งข้อมูลสำหรับการโจมตีที่ทราบแล้ว เมื่อมีการระบุช่องโหว่ใหม่ WAF ยังสามารถใช้เพื่อติดตั้ง “แพตช์เสมือน” ได้อย่างรวดเร็ว โดยสร้างกฎที่กำหนดเองเพื่อป้องกันการโจมตีแบบ Zero-day และให้พื้นที่ว่างแก่คุณในขณะที่คุณทำงาน เพื่อใช้แพทช์ถาวร มีข้อเสียบางประการในการแก้ปัญหาระยะยาว ซึ่งอาจส่งผลกระทบต่อประสิทธิภาพการทำงานเนื่องจากกฎต่างๆ แพร่หลายเพื่อรับมือกับภัยคุกคามใหม่ๆ แต่มันเป็นความสามารถที่คุ้มค่าในคลังแสงการป้องกันของคุณ

ตรวจสอบชื่อเสียงของลูกค้า

เมื่อวิเคราะห์การโจมตี รวมถึงเหตุการณ์ซีโรเดย์ เป็นเรื่องปกติที่จะเห็นพวกเขาใช้ IP ที่ถูกบุกรุกเดียวกันหลายรายการ ตั้งแต่พร็อกซีแบบเปิดไปจนถึงอุปกรณ์ IoT ที่มีการป้องกันไม่ดี เพื่อส่งมอบเพย์โหลด การมีการป้องกันชื่อเสียงของลูกค้าที่บล็อกการรับส่งข้อมูลที่น่าสงสัยซึ่งเกิดจากแหล่งที่มาเหล่านี้สามารถให้การป้องกันเพิ่มเติมอีกชั้นหนึ่งจากการโจมตีแบบซีโร่เดย์ การดูแลรักษาและอัปเดตฐานข้อมูลชื่อเสียงของลูกค้าไม่ใช่งานเล็กๆ แต่สามารถลดความเสี่ยงที่ช่องโหว่จะเข้าถึงได้อย่างมาก

ควบคุมอัตราการเข้าชมของคุณ

IP ที่โจมตีคุณด้วยการรับส่งข้อมูลสามารถเป็นช่องทางในการโจมตีได้ การกรอง IP เหล่านั้นออกไปเป็นอีกวิธีหนึ่งในการลดพื้นที่การโจมตีของคุณ แม้ว่าผู้โจมตีที่ชาญฉลาดอาจกระจายการโจมตีของตนไปยัง IP ต่างๆ มากมายเพื่อหลีกเลี่ยงการตรวจจับ การควบคุมอัตราสามารถช่วยกรองการโจมตีที่ไม่ครอบคลุมถึงขนาดนั้นได้

ระวังบอท

ผู้โจมตีใช้สคริปต์ ตัวเลียนแบบเบราว์เซอร์ และกลอุบายอื่น ๆ เพื่อเลียนแบบบุคคลจริงที่เข้าสู่ระบบเว็บไซต์ การใช้การป้องกันบอทอัตโนมัติบางรูปแบบที่เกิดขึ้นเมื่อตรวจพบพฤติกรรมคำขอที่ผิดปกติอาจมีประโยชน์อย่างมากในการลดความเสี่ยง

อย่ามองข้ามกิจกรรมขาออก

สถานการณ์ทั่วไปสำหรับผู้โจมตีที่พยายาม การเรียกใช้โค้ดจากระยะไกล การทดสอบการเจาะระบบ (RCE) คือการส่งคำสั่งไปยังเว็บเซิร์ฟเวอร์เป้าหมายเพื่อทำการส่งสัญญาณนอกแบนด์เพื่อทำการเรียก DNS ขาออกไปยังโดเมนบีคอนที่ควบคุมโดยผู้โจมตี หากเซิร์ฟเวอร์ทำการโทร บิงโก พวกเขาพบช่องโหว่ การตรวจสอบการรับส่งข้อมูลขาออกจากระบบที่ไม่ควรสร้างการรับส่งข้อมูลนั้นเป็นวิธีที่มักถูกมองข้ามในการตรวจจับภัยคุกคาม นอกจากนี้ยังสามารถช่วยระบุความผิดปกติใดๆ ที่ WAF พลาดไปเมื่อคำขอมาเป็นการรับส่งข้อมูลขาเข้า

Sequester ระบุเซสชันการโจมตี

การโจมตีซีโร่เดย์มักไม่ใช่ข้อเสนอแบบ "ครั้งเดียวและเสร็จสิ้น"; คุณอาจถูกกำหนดเป้าหมายซ้ำๆ โดยเป็นส่วนหนึ่งของเซสชันการโจมตีที่กำลังดำเนินอยู่ การมีวิธีตรวจจับการโจมตีซ้ำและแยกการโจมตีโดยอัตโนมัติไม่เพียงแต่ช่วยลดความเสี่ยงเท่านั้น แต่ยังให้บันทึกเซสชันการโจมตีที่สามารถตรวจสอบได้อีกด้วย ความสามารถ "ดักจับและติดตาม" นี้มีประโยชน์มากสำหรับการวิเคราะห์ทางนิติวิทยาศาสตร์

มีรัศมีการระเบิด

การป้องกันหลายชั้นเป็นการลดความเสี่ยงให้เหลือน้อยที่สุด แต่คุณอาจไม่สามารถขจัดโอกาสที่ช่องโหว่แบบซีโรเดย์จะผ่านไปได้อย่างสมบูรณ์ ในกรณีดังกล่าว การมีบล็อกเพื่อสกัดกั้นภัยคุกคามถือเป็นสิ่งสำคัญ การใช้การแบ่งส่วนย่อยบางรูปแบบจะช่วยป้องกันการเคลื่อนไหวด้านข้าง ขัดขวางห่วงโซ่การสังหารทางไซเบอร์ จำกัด “รัศมีการระเบิด” และลดผลกระทบของการโจมตี

ไม่มีสูตรเวทย์มนตร์เดียวในการป้องกันการโจมตีซีโร่เดย์ แต่การใช้กลยุทธ์และยุทธวิธีในการป้องกันที่หลากหลายในลักษณะที่ประสานกัน (และเป็นอัตโนมัติ) สามารถช่วยลดพื้นที่ภัยคุกคามของคุณได้ การปกปิดฐานที่สรุปไว้ที่นี่สามารถช่วยเสริมความแข็งแกร่งให้กับการป้องกันของคุณได้มากและช่วยลดการซ้อมดับเพลิงที่บั่นทอนขวัญกำลังใจของทีม

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์