ESET araştırmacıları, WhatsApp yedekleme dosyalarını çalan ve dosyaları silmek için komutlar alabilen Android GravityRAT casus yazılımının güncellenmiş bir sürümünü analiz etti.

ESET araştırmacıları, mesajlaşma uygulamaları BingeChat ve Chatico olarak dağıtılan Android GravityRAT casus yazılımının güncellenmiş bir sürümünü belirlediler. GravityRAT, kullanıldığı bilinen bir uzaktan erişim aracıdır. en az 2015 olduğundan ve daha önce Hindistan'a yönelik hedefli saldırılarda kullanıldı. tarafından daha önce belgelendiği gibi Windows, Android ve macOS sürümleri mevcuttur. Cisco Talos, Kaspersky, ve Cyble. GravityRAT'ın arkasındaki aktör bilinmiyor; grubu SpaceCobra olarak dahili olarak takip ediyoruz.

Büyük olasılıkla Ağustos 2022'den beri aktif olan BingeChat kampanyası hâlâ devam ediyor; ancak Chatico kullanan kampanya artık aktif değil. BingeChat, ücretsiz mesajlaşma hizmetlerinin reklamını yapan bir web sitesi aracılığıyla dağıtılır. Yeni keşfedilen kampanyada dikkat çeken GravityRAT, WhatsApp yedeklerini sızdırabilir ve dosyaları silmek için komutlar alabilir. Kötü amaçlı uygulamalar ayrıca açık kaynağa dayalı meşru sohbet işlevi sağlar. OMEMO Instant Messenger uygulaması.

- Android GravityRAT casus yazılımının yeni bir sürümünün meşru açık kaynaklı OMEMO Instant Messenger Android uygulamasının truva atına dönüştürülmüş sürümleri olarak dağıtıldığını keşfettik.

- Truva atı haline getirilmiş BingeChat uygulaması, onu ücretsiz bir mesajlaşma ve dosya paylaşım hizmeti olarak sunan bir web sitesinden indirilebilir.

- GravityRAT'ın bu sürümü iki yeni yetenekle geliştirilmiştir: dosyaları silmek için komutlar almak ve WhatsApp yedek dosyalarını dışarı sızdırmak.

Kampanyaya genel bakış

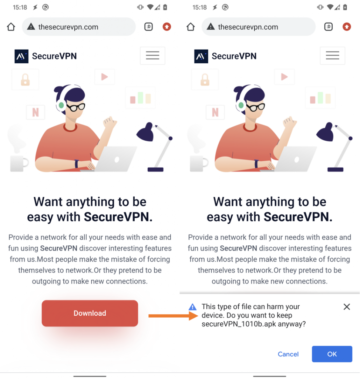

Bu kampanya hakkında şu kişi tarafından uyarıldık: MalwareHunterTeam, bir GravityRAT örneğinin karmasını bir tweet aracılığıyla paylaştı. Kötü amaçlı uygulama, APK dosyasının adına göre BingeChat olarak markalanıyor ve mesajlaşma işlevi sağladığını iddia ediyor. web sitesini bulduk bingechat[.]net bu örnek buradan indirilmiş olabilir (bkz. Şekil 1).

Web sitesi, UYGULAMAYI İNDİR düğmesine dokunduktan sonra kötü amaçlı uygulamayı sağlamalıdır; ancak, ziyaretçilerin oturum açmasını gerektirir. Kimlik bilgilerimiz yoktu ve kayıtlar kapatılmıştı (bkz. Şekil 2). Operatörlerin kaydı yalnızca belirli bir kurbanın muhtemelen belirli bir IP adresi, coğrafi konum, özel URL ile veya belirli bir zaman çerçevesi içinde ziyaret etmesini beklediklerinde açmaları muhtemeldir. Bu nedenle, potansiyel kurbanların yüksek oranda hedef alındığına inanıyoruz.

Web sitesi aracılığıyla BingeChat uygulamasını indiremesek de VirusTotal'da bir URL bulabildik (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) kötü amaçlı BingeChat Android uygulamasını içerir. Bu uygulama, daha önce bahsedilen tweet'teki uygulama ile aynı karma değere sahiptir, bu da bu URL'nin bu özel GravityRAT örneği için bir dağıtım noktası olduğu anlamına gelir.

Aynı alan adına BingeChat uygulamasının kodu içinde de atıfta bulunulmaktadır - başka bir ipucu bingechat[.]net dağıtım için kullanılır (bkz. Şekil 3).

Kötü amaçlı uygulama, Google Play mağazasında hiçbir zaman kullanıma sunulmadı. Meşru açık kaynağın truva atı haline getirilmiş bir versiyonudur. OMEMO Anlık Mesajlaşma (IM) Android uygulaması, ancak BingeChat olarak markalanmıştır. OMEMO IM, Android Jabber istemcisinin yeniden oluşturulmuş halidir Konuşmalar.

Şekil 4'te görebileceğiniz gibi, kötü amaçlı sitenin HTML kodu, meşru siteden kopyalandığına dair kanıtlar içerir. önizleme.colorlib.com/theme/BingeChat/ Temmuz'da 5th, 2022, otomatik araç kullanılarak HTTrack; colorlib.com, indirilmek üzere WordPress temaları sağlayan meşru bir web sitesidir, ancak BingeChat teması artık burada mevcut değil gibi görünüyor. bu bingechat[.]net alan adı 18 Ağustos'ta tescil edildith, 2022.

Şekil 4. HTTrack aracı tarafından oluşturulan ve kötü amaçlı dağıtım web sitesinin HTML koduna kaydedilen günlük

Potansiyel kurbanların kötü amaçlı web sitesine nasıl çekildiğini veya başka bir şekilde keşfedildiğini bilmiyoruz. Uygulamayı indirmenin hesap sahibi olma şartına bağlı olduğunu ve yeni hesap kaydının bizim için mümkün olmadığını göz önünde bulundurarak potansiyel mağdurların özellikle hedef alındığını düşünüyoruz. Saldırıya genel bakış şeması Şekil 5'te gösterilmiştir.

kurban seçimi

ESET telemetri verileri, bu BingeChat kampanyasının herhangi bir kurbanını kaydetmedi, bu da kampanyanın muhtemelen dar bir şekilde hedeflendiğini gösteriyor. Ancak telemetrimiz, Haziran 2022'de Hindistan'da başka bir Android GravityRAT örneğine ilişkin bir algılamaya sahiptir. Bu durumda GravityRAT, Chatico olarak markalanmıştır (bkz. Şekil 6).

BingeChat gibi, Chatico da OMEMO Instant Messenger uygulamasını temel alır ve GravityRAT ile truva atı oluşturur. Chatico büyük olasılıkla aracılığıyla dağıtıldı chatico.co[.]İngiltere web sitesi ve ayrıca bir C&C sunucusuyla iletişim kurar. Hem web sitesi hem de C&C sunucusu için alanlar artık çevrimdışı.

Bundan sonra, yalnızca Chatico ile aynı kötü amaçlı işlevselliğe sahip olan BingeChat uygulamasını kullanan aktif kampanyaya odaklanacağız.

atfetme

Facebook araştırmacıları, kötü amaçlı yazılımın arkasındaki grup bilinmiyor. nitelik GravityRAT, daha önce olduğu gibi Pakistan merkezli bir gruba speküle Cisco Talos tarafından. Grubu SpaceCobra adı altında dahili olarak takip ediyoruz ve hem BingeChat hem de Chatico kampanyalarını bu grupla ilişkilendiriyoruz.

GravityRAT için tipik kötü amaçlı işlevsellik, 2020'de tarafından atfedilen belirli bir kod parçasıyla ilişkilidir. Kaspersky GravityRAT'ın Windows türevlerini kullanan bir gruba

2021 olarak, Cyble yasal bir sohbet uygulaması kılığına giren truva atı için benzer bir dağıtım vektörü gibi BingeChat ile aynı kalıpları sergileyen başka bir GravityRAT kampanyasının bir analizini yayınladı; bu durumda bu, açık kaynak kodlu SoSafe Chat idi. OMEMO IM kod ve aynı kötü amaçlı işlevsellik. Şekil 6'da, Cyble tarafından analiz edilen GravityRAT örneği ile BingeChat'te bulunan yeni örnek arasındaki kötü niyetli sınıfların karşılaştırmasını görebilirsiniz. Bu karşılaştırmaya dayanarak, BingeChat'teki kötü amaçlı kodun GravityRAT kötü amaçlı yazılım ailesine ait olduğunu büyük bir güvenle söyleyebiliriz.

Şekil 7. Yasal SoSafe Chat (solda) ve BingeChat (sağda) uygulamaları kılığına giren truva atı için sınıf adlarının karşılaştırılması

Teknik analiz

Uygulama başlatıldıktan sonra, Şekil 8'de gösterildiği gibi, kullanıcıdan gerekli tüm izinlerin düzgün çalışmasına izin vermesini ister. Arama günlüklerini okuma izni dışında, istenen diğer izinler herhangi bir mesajlaşma uygulaması için tipiktir, bu nedenle cihaz kullanıcısı olmayabilir uygulama onları istediğinde alarma geçin.

Uygulamanın meşru işlevselliğinin bir parçası olarak, bir hesap oluşturma ve oturum açma seçenekleri sunar. Kullanıcı uygulamada oturum açmadan önce GravityRAT, C&C sunucusuyla etkileşime girerek cihaz kullanıcısının verilerini dışarı sızdırır ve komutların yürütülmesini bekler. GravityRAT aşağıdakileri dışarı sızdırabilir:

- arama kayıtları

- kişi listesi

- SMS mesajları

- belirli uzantılara sahip dosyalar: jpg, jpeg, günlük, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- cihaz konumu

- temel cihaz bilgisi

Çıkarılacak veriler harici ortamdaki metin dosyalarında saklanır, ardından C&C sunucusuna aktarılır ve son olarak kaldırılır. Aşamalı veriler için dosya yolları Şekil 9'da listelenmiştir.

GravityRAT'ın bu sürümü, GravityRAT'ın genel olarak bilinen önceki sürümlerine kıyasla iki küçük güncellemeye sahiptir. İlk olarak, dışarı sızacak dosyaların listesini şu özelliklere sahip olanlara kadar genişletir: crypt14, crypt12, crypt13, crypt18, ve crypt32 uzantılar. Bu crypt dosyaları, WhatsApp Messenger tarafından oluşturulan şifrelenmiş yedeklerdir. İkincisi, yürütmek için bir C&C sunucusundan üç komut alabilir:

- Tüm Dosyaları Sil – cihazdan sızan belirli bir uzantıya sahip dosyaları siler

- Tüm Kişileri Sil – kişi listesini siler

- Tüm Arama Günlüklerini Sil – arama kayıtlarını siler

Bunlar, genellikle Android kötü amaçlı yazılımlarında görülmeyen çok özel komutlardır. Android GravityRAT'ın önceki sürümleri hiçbir şekilde komut alamıyordu; sızdırılmış verileri yalnızca belirli bir zamanda bir C&C sunucusuna yükleyebilirler.

GravityRAT, Şekil 10'da gösterilen iki sabit kodlu C&C alt alanı içerir; ancak, yalnızca ilkini kullanacak şekilde kodlanmıştır (https://dev.androidadbserver[.]com).

Güvenliği ihlal edilmiş yeni bir cihazı kaydetmek ve iki ek C&C adresi almak için bu C&C sunucusuyla bağlantı kurulur: https://cld.androidadbserver[.]com ve https://ping.androidadbserver[.]com test ettiğimizde, Şekil 11'de gösterildiği gibi.

Yine, Şekil 12'de görüldüğü gibi, bu sefer cihaz kullanıcısının verilerini yüklemek için yalnızca ilk C&C sunucusu kullanılır.

Sonuç

Aktif olduğu biliniyor en az 2015 olduğundan, SpaceCobra, GravityRAT'ı, WhatsApp Messenger yedeklerini dışarı sızdırmak ve dosyaları silmek için bir C&C sunucusundan komutlar almak için genişletilmiş işlevler içerecek şekilde yeniden canlandırdı. Daha önce olduğu gibi, bu kampanya, GravityRAT arka kapısını dağıtmak için bir kapak olarak mesajlaşma uygulamalarını kullanıyor. Kötü amaçlı yazılımın arkasındaki grup, kötü niyetli mesajlaşma uygulamaları BingeChat ve Chatico için sohbet işlevi sağlamak üzere meşru OMEMO IM kodunu kullanır.

ESET telemetrisine göre, Hindistan'daki bir kullanıcı, daha önce belgelenen SpaceCobra kampanyalarına benzer şekilde, RAT'ın güncellenmiş Chatico sürümü tarafından hedef alındı. BingeChat sürümü, kayıt gerektiren bir web sitesi aracılığıyla dağıtılır ve muhtemelen yalnızca saldırganlar belirli kurbanların muhtemelen belirli bir IP adresi, coğrafi konum, özel URL ile veya belirli bir zaman çerçevesi içinde ziyaret etmesini beklediklerinde açılır. Her durumda, kampanyanın yüksek oranda hedeflendiğine inanıyoruz.

IOCs

dosyalar

| SHA-1 | Paket ismi | ESET algılama adı | Açıklama |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT, BingeChat uygulamasını taklit ediyor. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT, BingeChat uygulamasını taklit ediyor. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT, Chatico uygulamasını taklit ediyor. |

ağ

| IP | domain | Hosting sağlayıcısı | İlk görüş | - Detaylar |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Chatico C&C sunucusu. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | BingeChat C&C sunucuları. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Chatico C&C sunucusu. |

| 104.21.41[.]147 | chatico.co[.]İngiltere | Cloudflare, Inc. | 2021-11-19 | chatico dağıtım sitesi. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | BingeChat C&C sunucuları. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | BingeChat dağıtım sitesi. |

Yollar

Veriler, aşağıdaki yerlerde sızma için hazırlanır:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 13 MITRE ATT&CK çerçevesinin.

| taktik | ID | Name | Açıklama |

|---|---|---|---|

| Sebat | T1398 | Önyükleme veya Oturum Açma Başlatma Komut Dosyaları | GravityRAT alır BOOT_COMPLETED cihaz başlangıcında etkinleştirme amacını yayınlayın. |

| T1624.001 | Olay Tetiklemeli Yürütme: Yayın Alıcıları | Aşağıdaki olaylardan biri meydana gelirse GravityRAT işlevi tetiklenir: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, UÇAK MODU, DÜŞÜK PİL, BATTERY_OKAY, DATE_CHANGED, YENİDEN BAŞLAT, TIME_TICK veya BAĞLANTI_DEĞİŞİMİ. |

|

| Savunmadan Kaçınma | T1630.002 | Ana Bilgisayarda Gösterge Kaldırma: Dosya Silme | GravityRAT, cihazdan sızan hassas bilgileri içeren yerel dosyaları kaldırır. |

| Keşif | T1420 | Dosya ve Dizin Bulma | GravityRAT, harici depolamadaki kullanılabilir dosyaları listeler. |

| T1422 | Sistem Ağı Yapılandırma Keşfi | GravityRAT, IMEI, IMSI, IP adresi, telefon numarası ve ülkeyi çıkarır. | |

| T1426 | Sistem Bilgisi Keşfi | GravityRAT, SIM seri numarası, cihaz kimliği ve ortak sistem bilgileri dahil olmak üzere cihazla ilgili bilgileri çıkarır. | |

| Koleksiyon | T1533 | Yerel Sistemden Veriler | GravityRAT, dosyaları cihazdan çıkarır. |

| T1430 | Konum İzleme | GravityRAT, cihazın konumunu izler. | |

| T1636.002 | Korumalı Kullanıcı Verileri: Çağrı Günlükleri | GravityRAT arama günlüklerini çıkarır. | |

| T1636.003 | Korunan Kullanıcı Verileri: Kişi Listesi | GravityRAT, kişi listesini çıkarır. | |

| T1636.004 | Korunan Kullanıcı Verileri: SMS Mesajları | GravityRAT, SMS mesajlarını ayıklar. | |

| Komuta ve kontrol | T1437.001 | Uygulama Katmanı Protokolü: Web Protokolleri | GravityRAT, C&C sunucusuyla iletişim kurmak için HTTPS kullanır. |

| dumping | T1646 | C2 Kanalı Üzerinden Sızma | GravityRAT, verileri HTTPS kullanarak dışarı sızdırır. |

| darbe | T1641 | Veri İşleme | GravityRAT, belirli uzantılara sahip dosyaları cihazdan kaldırır ve tüm kullanıcı arama günlüklerini ve kişi listesini siler. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- EVM Finans. Merkezi Olmayan Finans için Birleşik Arayüz. Buradan Erişin.

- Kuantum Medya Grubu. IR/PR Güçlendirilmiş. Buradan Erişin.

- PlatoAiStream. Web3 Veri Zekası. Bilgi Genişletildi. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :vardır

- :dır-dir

- :olumsuzluk

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Yapabilmek

- Hakkımızda

- erişim

- Hesap

- aktif

- etkinlik

- Ek

- adres

- adresleri

- reklâm

- Sonra

- karşı

- panik

- Türkiye

- izin vermek

- Ayrıca

- an

- analiz

- analiz

- ve

- android

- Başka

- herhangi

- uygulamayı yükleyeceğiz

- Uygulama

- uygulamalar

- ARE

- AS

- ilişkili

- At

- saldırı

- saldırılar

- Ağustos

- Otomatik

- mevcut

- arka kapı

- yedek

- yedekleme

- merkezli

- BE

- olmuştur

- önce

- arkasında

- olmak

- Inanmak

- aittir

- arasında

- her ikisi de

- markalı

- yayın

- yapılı

- fakat

- düğmesine tıklayın

- by

- çağrı

- Kampanya

- Kampanyalar

- CAN

- yetenekleri

- yetenekli

- dava

- Cisco

- iddia

- sınıf

- sınıflar

- müşteri

- kapalı

- kod

- kodlu

- COM

- ortak

- iletişim kurmak

- Yakın İletişim

- karşılaştırıldığında

- karşılaştırma

- Uzlaşılmış

- güven

- yapılandırma

- düşünen

- UAF ile

- içermek

- içerdiği

- içeren

- olabilir

- ülke

- kapak

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- Tanıtım

- crypt

- Şu anda

- görenek

- veri

- Bulma

- cihaz

- keşfetti

- dağıtmak

- dağıtıldı

- dağıtım

- do

- Değil

- domain

- Alan Adı

- etki

- indir

- istihdam

- şifreli

- gelişmiş

- Hatta

- olaylar

- kanıt

- Dışında

- yürütmek

- infaz

- dumping

- genişletilmiş

- beklemek

- uzanır

- uzatma

- uzantıları

- dış

- Hulasa

- FB

- şekil

- fileto

- dosyalar

- Nihayet

- bulmak

- Ad

- odak

- takip etme

- İçin

- bulundu

- Ücretsiz

- itibaren

- işlevsellikleri

- işlevsellik

- daha fazla

- oluşturulan

- Goes

- Google Oyun

- Google Play Store

- yerçekimi

- grup

- esrar

- Var

- sahip olan

- okuyun

- Yüksek

- büyük ölçüde

- ev sahibi

- Ne kadar

- Ancak

- HTML

- HTTPS

- ID

- tespit

- if

- in

- dahil

- içerir

- Dahil olmak üzere

- Hindistan

- bilgi

- ilk

- anlık

- niyet

- etkileşim

- içten

- içine

- IP

- IP Adresi

- IT

- ONUN

- jpg

- Temmuz

- Haziran

- sadece

- Bilmek

- bilinen

- başlatmak

- tabaka

- en az

- sol

- yasal

- meşru

- Muhtemelen

- Liste

- Listelenmiş

- Listeler

- yerel

- yer

- log

- giriş

- uzun

- macos

- yapılmış

- kötü amaçlı yazılım

- maksimum genişlik

- anlamına geliyor

- medya

- adı geçen

- mesajları

- mesajlaşma

- Messenger

- olabilir

- çoğu

- isim

- isimleri

- gerekli

- ağ

- asla

- yeni

- yeni

- yok hayır

- dikkate değer

- şimdi

- numara

- oluştu

- of

- çevrimdışı

- on

- ONE

- devam

- bir tek

- açık

- açık kaynak

- operatörler

- Opsiyonlar

- or

- Diğer

- aksi takdirde

- bizim

- dışarı

- tekrar

- genel bakış

- Pakistan

- Bölüm

- belirli

- desen

- izin

- izinleri

- telefon

- parça

- Yerler

- Platon

- Plato Veri Zekası

- PlatoVeri

- OYNA

- Google Play Store

- Nokta

- noktaları

- mümkün

- belki

- potansiyel

- hediyeler

- önceki

- Önceden

- muhtemelen

- uygun şekilde

- protokol

- sağlamak

- sağlar

- alenen

- yayınlanan

- SIÇAN

- Okumak

- teslim almak

- alır

- alma

- kaydedilmiş

- kayıt olmak

- kayıtlı

- kayıtlar

- kalıntılar

- uzak

- uzaktan erişim

- giderme

- çıkarıldı

- isteklerinizi

- gerektirir

- Araştırmacılar

- krallar gibi yaşamaya

- aynı

- plan

- Ekran

- İkinci

- görmek

- görünüyor

- görüldü

- hassas

- seri

- Sunucular

- hizmet

- Hizmetler

- Paylaşılan

- paylaşımı

- meli

- gösterilen

- İşaretler

- SIM

- benzer

- beri

- yer

- küçük

- SMS

- So

- özel

- özellikle

- casus

- başlar

- başlangıç

- Eyalet

- top çalma

- Yine

- hafızası

- mağaza

- saklı

- böyle

- sistem

- tablo

- talos

- Hedeflenen

- test edilmiş

- o

- The

- Onları

- tema

- sonra

- Orada.

- bu nedenle

- Bunlar

- onlar

- Re-Tweet

- Bu

- gerçi?

- üç

- İçinden

- zaman

- süre

- için

- araç

- iz

- tetiklenir

- Truva

- Retweet

- iki

- tipik

- tipik

- altında

- bilinmeyen

- güncellenmiş

- Güncellemeler

- URL

- us

- kullanım

- Kullanılmış

- kullanıcı

- kullanım

- kullanma

- versiyon

- çok

- üzerinden

- Kurban

- kurbanlar

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- ziyaretçi

- Bekleyen

- oldu

- we

- ağ

- Web sitesi

- vardı

- ne zaman

- hangi

- geniş

- irade

- pencereler

- ile

- içinde

- WordPress

- wordpress temaları

- İş

- XML

- Sen

- zefirnet