Google'ın en yeni Chrome tarayıcısı, sürümü 105, çıktı, ancak tam sürüm numarası Windows, Mac veya Linux üzerinde olmanıza bağlı olarak can sıkıcı bir şekilde farklı.

Unix benzeri sistemlerde (Mac ve Linux), istediğiniz 105.0.5195.52, ancak Windows'ta aradığınız 105.0.5195.54.

Google'a göre, bu yeni sürüm 24 güvenlik düzeltmesi içeriyor, ancak bunların hiçbiri "yabancı" olarak rapor edilmedi, bu da bu sefer yama uygulanmış herhangi bir sıfır gün olmadığı anlamına geliyor.

Yine de, dublajlı bir güvenlik açığı var Kritikve sekiz puan daha Yüksek.

Düzeltilen kusurların yarısından biraz fazlası bellek yanlış yönetiminden kaynaklanıyor ve dokuzu şu şekilde listeleniyor: use-after-özgür hatalar ve dördü yığın arabellek taşmaları.

Bellek hatası türleri açıklandı

A use-after-özgür tam olarak söylediği şey: Programın başka bir bölümü için boşaltmak üzere belleği geri verirsiniz, ancak yine de kullanmaya devam edersiniz, bu nedenle potansiyel olarak uygulamanızın doğru çalışmasına müdahale eder.

Örneğin, programın sorunlu bellek bloğuna artık tek erişimi olduğunu düşünen bölümünün bazı güvenilmeyen girdiler aldığını ve yeni verilerin kullanımının güvenli olduğunu dikkatlice doğruladığını hayal edin…

…ama sonra, bu doğrulanmış girişi kullanmaya başlamadan hemen önce, buggy "sonradan kullan" kodunuz araya girer ve eski, güvenli olmayan verileri belleğin aynı bölümüne enjekte eder.

Birdenbire, programın başka bir yerinde hatasız kod, kodunuzdaki, bellektekileri geçersiz kılan kusur sayesinde, kendisi hatalıymış gibi davranır.

Kodunuzun beklenmeyen müdahalesinin zamanlamasını manipüle etmenin bir yolunu bulabilen saldırganlar, yalnızca programı istedikleri zaman çökertmekle kalmayıp, aynı zamanda kontrolü ondan çekip alabilir, böylece bilinen şeye neden olabilir. uzaktan kod yürütülmesi.

Ve bir yığın arabellek taşması belleğe, başlangıçta size ayrılan alana sığacak olandan daha fazla veri yazdığınız bir hatayı ifade eder. (yığın şu anda sistem tarafından yönetilmekte olan bellek bloklarının toplanması için kullanılan jargon terimidir.)

Programın başka bir bölümünde bir bellek bloğu varsa, yığında sizinkinin yanında veya yanındaysa, az önce yazdığınız gereksiz veriler zararsız bir şekilde kullanılmayan alana taşmaz.

Bunun yerine, başka bir yerde aktif olarak kullanılan verileri bozar ve bu, ücretsiz kullanım sonrası bir hata için az önce tanımladığımıza benzer sonuçlar doğurur.

"Dezenfektan" sistemi

Neyse ki Google, orada olmaması gereken hataları düzeltmenin yanı sıra, yeni bir özelliğin geldiğini duyurdu. koruma ekler olarak bilinen bir tarayıcı kusurları sınıfına karşı siteler arası komut dosyası oluşturma (XSS).

XSS hatalarına, tarayıcının, uzak bir kullanıcı tarafından gönderilen bir web formundan güvenilir olmayan verileri, önce riskli içeriği kontrol etmeden (ve kaldırmadan) doğrudan geçerli web sayfasına eklemesi neden olur.

Örneğin, benim seçtiğim bir metin dizisinin korkak yeni yazı tipinizde nasıl göründüğünü bana göstermeyi teklif eden bir web sayfanız olduğunu hayal edin.

Örnek metni yazarsam Cwm fjord bank glyphs vext quiz (Merak ediyorsan, merak ediyorsan, alfabenin 26 harfinin tamamını 26 harfle içeren, yapmacık ama belli belirsiz anlamlı bir İngilizce ve Galce karışımı), o zaman tam olarak bu metni oluşturduğunuz web sayfasına koymanız güvenlidir.

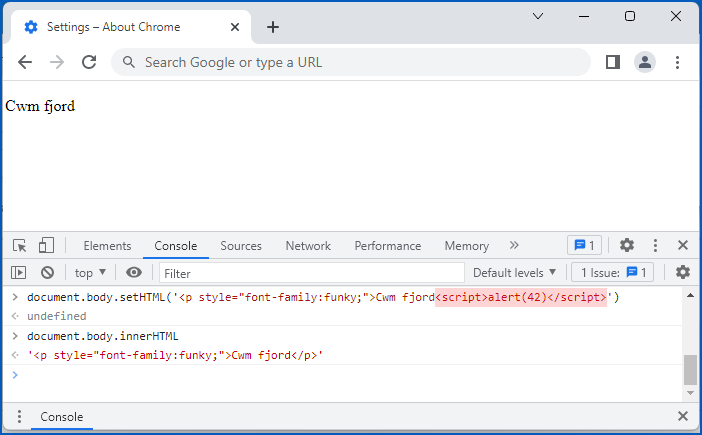

Örneğin JavaScript'te, sağladığım metni herhangi bir değişiklik yapmadan ekleyerek web sayfasının gövdesini şu şekilde yeniden yazabilirsiniz:

document.body.innerHTML = " Cwm fiyort bankası glifleri vext sınavı"

Ama hile yaptıysam ve sizden metin dizesini "göstermenizi" istersem Cwm fjord<script>alert(42)</script> bunun yerine, bunu yapmanız pervasızlık olur…

document.body.innerHTML = " Cwm fiyort alert(42) "

…çünkü güvenilmeyen JavaScript kodunu enjekte etmeme izin vermiş olursunuz. my doğrudan içine seçmek senin Kodumun çerezlerinizi okuyabileceği ve aksi takdirde yasak olan verilere erişebileceği web sayfası.

Yani, bilinen şeyi yapmak için girdilerinizi sterilize etmek daha kolay, Chrome artık resmi olarak adı verilen yeni bir tarayıcı işlevi desteğini etkinleştirdi. setHTML().

Bu, yeni HTML içeriğini, adı verilen bir özellik aracılığıyla itmek için kullanılabilir. Sanitizer ilk olarak, bunun yerine bu kodu kullanırsanız…

Document.body.setHTML(" Cwm fiyort alert(42) ")

…sonra Chrome, önerilen yeni HTML dizesini önce güvenlik sorunlarına karşı tarar ve risk oluşturabilecek tüm metinleri otomatik olarak kaldırır.

Bunu eylemde şuradan görebilirsiniz: Geliştirici araçları yukarıdakileri çalıştırarak setHTML() kod konsolos istemi ve ardından enjekte edilen gerçek HTML'yi alma document.body değişken, burada yaptığımız gibi:

açıkça belirtmiş olsak da <script> etiketine geçtiğimiz girdide setHTML() işlev, komut dosyası kodu oluşturulan çıktıdan otomatik olarak temizlendi.

Bir HTML öğesine gerçekten tehlikeli olabilecek bir metin eklemeniz gerekiyorsa, öğeye ikinci bir argüman ekleyebilirsiniz. setHTML() Engellenecek veya izin verilecek çeşitli riskli içerik türlerini belirten işlev.

Varsayılan olarak, bu ikinci argüman yukarıdaki gibi atlanırsa, Sanitizer maksimum güvenlik seviyesinde çalışır ve bildiği tüm tehlikeli içeriği otomatik olarak temizler.

Ne yapalım?

- Chrome kullanıcısıysanız. tıklayarak güncel olup olmadığınızı kontrol edin. Üç nokta > Destek > Google Chrome Hakkındaveya özel URL'ye göz atarak

chrome://settings/help. - Eğer bir web programcısıysanız. Yeni hakkında bilgi edinin

SanitizervesetHTML()okuyarak işlevsellik Google'dan tavsiye ve MDN Web Belgeleri.

Bu arada, Firefox kullanıyorsanız, Sanitizer kullanılabilir, ancak henüz varsayılan olarak etkinleştirilmemiştir. Hakkında daha fazla bilgi edinmek için şuraya giderek açabilirsiniz: about:config ve geçiş yapmak dom.security.sanitizer.enabled için seçenek true.

- blockchain

- arabellek taşması

- krom

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- Google Chrome

- Kaspersky

- kötü amaçlı yazılım

- Mcafee

- Çıplak Güvenlik

- NexBLOC

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- Temizleyici

- use-after-özgür

- VPN

- güvenlik açığı

- web sitesi güvenliği

- XSS

- zefirnet

![S3 Ep115: Gerçek suç hikayeleri – Bir siber suç savaşçısının hayatından bir gün [Ses + Metin] S3 Ep115: Gerçek suç hikayeleri – Bir siber suç savaşçısının hayatından bir gün [Ses + Metin] PlatoBlockchain Veri İstihbaratı. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/pm-expert-1200-360x188.png)