EARN IT Act'ın yeniden canlanmasının gösterdiği gibi, hepimizin çevrimiçi olarak özel iletişim kurmak için araçlara ihtiyacı var.

Etkileşimli Teknolojilerin Kötüye Kullanım Amaçlı ve Yaygın İhmalini Ortadan Kaldırma (EARN IT) Yasası ile, iki ABD senatörü yeniden göreve başladı Gizlilik ve ifade özgürlüğü üzerinde büyük etkileri olabilecek ve şifreleme hizmetlerinin sunumunu hizmet sağlayıcılar için yasal risk alanına dönüştürebilecek bir gözetim faturası.

İfade özgürlüğü sansürü sürerken Twitter gibi halka açık platformlarda zaten gelişen, EARN IT yasası, kullanıcılar arasındaki tüm iletişimin düz metin biçiminde iletilmesini zorunlu kılacak ve gelen kutularımızı aranabilir veri madenlerine dönüştürecektir. Ama işte iyi haber: iletişimimizi kendi başımıza şifrelemenin sayısız yolu var.

“Sanayi Dünyası hükümetleri, siz yorgun et ve çelik devleri, ben Zihnin yeni evi Cyberspace'den geliyorum. Gelecek adına sizden geçmişten bizi yalnız bırakmanızı istiyorum. Aramızda hoş karşılanmıyorsunuz. Topladığımız yerde egemenlik yok. ”

–John Perry Barlow, “Siber Alanın Bağımsızlık Bildirgesi, "1996

The BT EARN Yasasıİlk olarak 2020'de önerilen, Sözleşme'nin 230. bölümünü değiştirmeyi amaçlıyor. 1934 İletişim YasasıBaşlangıçta radyo ve telefon iletişimini dikkate alan, hizmet sağlayıcılara uygunsuz içeriği kaldırdıkları için hukuk davalarından muafiyet sağlayan.

1934 tarihli İletişim Yasası, ilk olarak 1996 tarihli Telekomünikasyon Yasası ile elden geçirildi. İletişim Ahlakı Yasası, pornografik materyal gibi internetteki ahlaksızlığı ve müstehcenliği düzenlemeyi amaçlayan. İletişim Ahlakı Yasası'nın 230. Bölümü, hizmet sağlayıcıların yayıncı olarak anlaşılmaması gerektiğini belirterek, hizmet sağlayıcıları platformları aracılığıyla yayınlanan içerikle ilgili yasal işlemlerden korur. EARN IT Yasasının değiştirmeye çalıştığı ve web sitesi operatörlerine ve hizmet sağlayıcılarına daha fazla sorumluluk yüklediği bu bölümdür.

EARN IT Yasası, çocuk pornografisinin dağıtımını durdurma kisvesi altında, uçtan uca şifreleme ve diğer şifreleme hizmetlerinin dağıtımını cezalandırılabilir eylemler haline getirecek ve bu da Signal, WhatsApp ve Telegram'ın Gizli Sohbetleri gibi mesajlaşma hizmetlerini etkileyecektir. Amazon Web Hizmetleri gibi web barındırma hizmetlerinin yanı sıra, hizmet sağlayıcılara tüm iletişimleri uygunsuz malzeme için taramaya zorlamak.

EARN IT Yasası kabul edilirse, gelen kutularımız tamamen aranabilir veritabanlarına dönüşecek ve özel görüşmeye yer bırakmayacaktır. Bir hizmet olarak uçtan uca şifrelemeyi yasaklamak mümkün olsa da, şifreleme başka bir şey olduğundan, uçtan uca şifreleme kullanımının yasaklanması, ifade özgürlüğü hakkımızı ihlal ederek anayasaya aykırı sayılabilir mi? yazılı metin şeklinde birbirleriyle iletişim kurmanın yolu?

EARN IT Yasası'nın yazının yazıldığı sırada geçip geçmeyeceği belli olmasa da, konuşmanın düzenlenmesinin hükümetler adına sıkıcı ve anlamsız bir çaba olduğu açık, çünkü kelimelerin yayılmasını durdurmak imkansız. totaliter bir süper devleti ifşa etmeden. Hepimiz, kullanımı kolay şifrelerden askeri düzeyde şifreleme mekanizmalarına kadar, iletişimimizde gizli kalmak için şifreleme kullanabiliriz.

Twitter Polisini Cyphertext İle Atlatmak

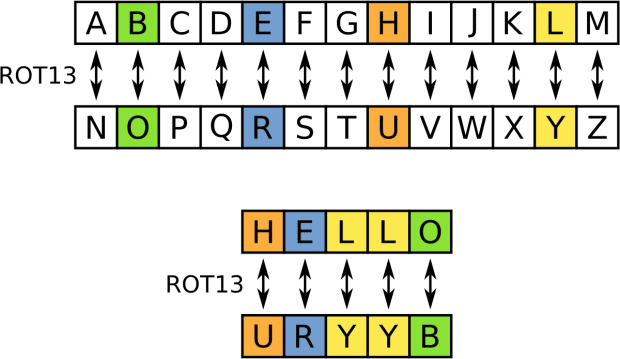

Twitter gibi halka açık platformlarda iletişiminde dikkatli olmayan herkes, muhtemelen uğursuz “Twitter hapishanesinde” oldukça fazla zaman harcamıştır: bir şeyler söylemelerinin bir sonucu olarak belirli süreler boyunca platformda paylaşım yapmalarını engellemek. Twitter algoritması uygunsuz bulundu. Gözetlemeyi ve dolayısıyla Twitter polisi tarafından sansürü atlatmanın kolay bir yolu, ROT13 şifreleme.

ROT13, harfleri 13 basamak döndürerek Twitter'ın denetim mekanizmalarının okunabilirliğini engelleyen kolay bir şifreleme biçimidir. Usenet.

Twitter algo tarafından cezalandırılmadan COVID-19 hakkındaki düşüncelerinizi ifade etmek ister misiniz? Yazmak istediğiniz şeyin harflerini 13 basamak döndürerek metninizi ROT13 şifrelemesi kullandığınızı bilen herkes için okunabilir hale getirirken Twitter algoritmasının yazdıklarınızda anlamsızlıktan başka bir şey algılamamasına neden olur. Örneğin: “COVID SUCKS”, “PBIVQ FHPXF”ye dönüşür. ROT13 şifrelemesi, aşağıdakiler gibi ücretsiz çevrimiçi hizmet sağlayıcılar aracılığıyla çevrilebilir: rot13.comveya aşağıdaki pano aracılığıyla elle.

ROT13 güvenli bir şifreleme biçimi olarak görülmese de, herkes yazılanları deşifre edebileceğinden, kişinin açık internetteki iletişimini korumaya alışmanın eğlenceli ve kolay bir yoludur. 13 yerine yedi harf döndürmek gibi kişinin kendi şifreleme mekanizmalarını oluşturması da mümkündür.

Where ile Konum Tespitini Atlatma 39

Konumumuzu iMessage veya Telegram gibi şifrelenmemiş haberciler aracılığıyla bildirdiğimizde, gelen kutularımızın içeriğini ele geçiren herkese konumumuzu da sızdırıyoruz. Google Haritalar gibi hizmetler, yazılı metnimizdeki konumları otomatik olarak algılar ve hareketlerimizin kalıplarını oluşturabilir. Googlezon MacCrapple'a konumunuzu açıklamadan biriyle tanışmak istiyorsanız, telefonunuzu kesinlikle evde bırakmalısınız, ancak en başından bir toplantı yeri olarak algılanmadan toplantı yerinizi iletmenin bir yolunu bulmanız gerekir.

Ben Arc'ın nerede39 dünyadaki her metrekareyi dört kelime ile atayarak toplantı yerlerini düz metin iletişiminde şifrelemenin kolay bir yoludur. Başlangıçta hizmet üzerine inşa Ne Üç Kelime, Arc'ın sürümü, parolalarımızı oluşturmak için kullanıldığı için, her Bitcoin kullanıcısının bir şekilde duyduğu, dünyadaki en yaygın kelime listesini kullanır: BIP39 kelime listesi.

Örneğin, Missouri, St. Louis'deki Clayton Üniversitesi yakınlarındaki Edinburgh Drive'ın köşesindeki Francis Place'de bir arkadaşımla kahve içmek için buluşmak isteseydim, onlara “Rapid Thing Carry Kite” diye mesaj atardım. Kahve randevum, düz metin bir adres olarak algılanmadan, Where39 haritası aracılığıyla konumu arayabilir.

PGP ile Özel Alıcılara Mesajları Şifreleme

Arkadaşlarımızla mesajlaşırken, mesajlarımızın yalnızca gönderici olarak bizler, alıcılar olarak karşı taraflarımız tarafından okunduğunu varsayıyoruz. Ne yazık ki, mesajlar şifrelenmemiş messenger'lar aracılığıyla gönderildiğinde, sunuculara veya gönderen veya alan tarafların cihazlarından birine erişimi olan herkes bu mesajları da okuyabilir.

EARN IT yasası, servis sağlayıcıların uygulama içi şifreleme mekanizmaları sunmasını inanılmaz derecede riskli hale getirdiğinden, mesajlarını gizli tutmak isteyen herkes için PGP burada devreye giriyor: Sadece özel şifreyi elinde tutanlar tarafından çözülebilen askeri düzeyde şifreleme iletişimin şifresini çözmek için anahtar.

PGP, Pretty Good Privacy'nin kısaltması, 1991'de Phil Zimmerman tarafından icat edildi ve geçmişte hükümetle mücadelede adil payını gördü. PGP ile kendimize mesajları şifrelemek ve şifresini çözmek için kullanılan gizli anahtarları atarız, böylece sadece gizli anahtarları kontrol edenler yazdıklarımızı okuyabilir. Bu şekilde, üçüncü taraf düşmanlar için okunamaz halde tutarken şifreli bir mesajı şifrelenmemiş herhangi bir mesajlaşma programına kopyalayabilir/yapıştırabilirim.

İşte Telegram aracılığıyla bir arkadaşıma gönderdiğim ve yalnızca gizli anahtarı elinde tutan kişinin şifresini çözmek için okuyabileceği şifreli bir mesaj örneği:

—–PGP MESAJINI BAŞLAYIN—–

hQIMA0Y84L8CE6YzAQ/9GzF8eO0sj+2QJ9CNn8p7IJfA+iCB1IbUFQwQkiefxoQe

K7XXVKX2V9HnOMaQH66VuweqGqq8TVqUVil4xvHfWOiX/ytvQC3D9zaEz3hsX8qB

WFVAQL37wBAMSjefb73VqnV7Fiz5K5rWzxT5IdimICpHEkei7PQ2ccy4hGnBWh3z

f4HWBMruO3U4Lf8SPAwHOJhvCSCBz0wkk6IQC9sQnzFv0bcEmZ4NvU8k/Ke6GER3

94xbJu+GEXST9CGoGZviJL+48lNwWfIrtro1rCVdqZJE/gyS557VKJXkxWj06D1U

6+2aG64ELMqvlxjbjUAVr5oumtz2WWPwRU4mVuuYq2s90ooWd0x1YqvAFsL8jJqu

jtyEQounGdHMbALRK9QBXQqEm5izxNIH4Wlrvj+OcgBBNsbyRhBV6o7IE49onVBC

PdqjDSrbk6He42DRoRrBmpaYwhEQwSsp/yRhcjJg49sDp7YHBwu9TqZGSc8/WxJx

VlLyW94dmmL7Es/hqcW+/tt35sQyasjQExXIiYNm9mDSNQg2ebMwi5+yDalwMTW5

lgrM4GMiTKjC2rMM8X1gpcfkPX+SjsN44RaCxLGwuZauBmaq6emol1OE3bGNmAri

9UMDRoV/9450e0BHz3RgPjzldLohThIAgf6OvbNIQFoc0NOlSzVZ7xpZsp6EpJjS

QwGXJ/zqRLSLncumZreunbv6Bs98zidS1cfvK5abHMgioS+2J5bSnsaxGrALkVRK

i6KJaJWcGVTBckPpfdWuPu/AzJo=

=J55a

—–PGP MESAJINI SONLANDIRIN—–

PGP, iletişimlerimizi gizli tutmak söz konusu olduğunda, EARN IT eylemini atlatmak için muhtemelen en güçlü araç olacaktır. Kendi PGP anahtarlarınızı oluşturmak için önce GnuPG yazılım. Bu, en kolay şekilde "sudo apt-get install gnupg" çalıştırılarak Linux'ta terminal aracılığıyla yapılır. Ardından, "gpg –gen-key" komutunu çalıştırarak ve anahtarınıza bir e-posta adresi gibi bir takma ad ekleyerek anahtarlarınızı oluşturursunuz.

Anahtarlarınızın oluşturulup oluşturulmadığını kontrol etmek için “gpg –list-keys” komutunu çalıştırın. Daha sonra, anahtarlarınızı “gpg –output public.pgp –armor –export [takma adınız, bunu gpg –list-keys aracılığıyla bulabilirsiniz]” ve “–output Private.pgp –armor –export [takma adınız, gpg –list-keys aracılığıyla bulabilirsiniz].” Özel anahtarlarınızı asla kimseyle paylaşmayacağınızdan ve anahtarları parola korumalı bir klasörde güvenli bir şekilde sakladığınızdan emin olun. Özel anahtarlarınıza veya anahtarlarınız için oluşturmanız istenen parolaya erişiminizi kaybettikten sonra, size gönderilen ve söz konusu anahtarlara yönelik şifrelenmiş iletilere erişemezsiniz.

Ardından, ortak anahtarınızı PGP aracılığıyla iletişim kurmak istediğiniz kişilerle paylaşmalısınız, böylece bu taraflar yalnızca özel anahtarınızı elinde tutan kişi tarafından okunabilen mesajları şifreleyebilir (ki bu umarım yalnızca sizsinizdir). Bunu yapmanın en kolay yolu, ortak anahtar dosyanızı aşağıdaki gibi bir ortak anahtar sunucusuna yüklemektir. keyler.openpgp.org, web kullanıcı arayüzü aracılığıyla. Anahtarlarınızın parmak izini sosyal medya profillerinizde veya web sitenizde de paylaşabilirsiniz.

Anahtarınızın parmak izini bulmak için “gpg –list-keys”i tekrar çalıştırın ve “pub” bölümünün altında görünen uzun harf ve rakam dizisini seçin. Tüm dize, örneğin Twitter biyografinizde paylaşılamayacak kadar uzunsa, parmak izinizin son 16 karakterinden oluşan kısa parmak izinizi de paylaşabilirsiniz. Size şifreli bir mesaj göndermek isteyen kişiler artık ortak anahtarınızı “gpg –recv-keys [parmak izi]” terminal komutu aracılığıyla bulabilirler. Ancak unutmayın: Çevrimiçi olarak aldığınız bir PGP anahtarı, bu anahtarın gerçekten iletişim kurmak istediğiniz kişiye ait olduğunu garanti etmez. Birinin anahtarlarını almanın en güvenli yolu her zaman şahsen olacaktır.

Bana şifreli bir mesaj göndermek için PGP kullanalım. Terminalinizde, anahtarlarımı “gpg –recv-keys C72B398B7C048F04” aracılığıyla içe aktarın. Anahtarlarınıza openpgp'den farklı bir anahtar sunucusu aracılığıyla erişmek üzere yapılandırdıysanız, "gpg –keyserver hkps://keys.openpgp.org –recv-keys C72B398B7C048F04" komutunu çalıştırın. Şimdi, anahtar içe aktarmanın başarılı olup olmadığını kontrol etmek için "gpg –list-keys" komutunu çalıştırın. Bir mesajı benim için şifrelemek için, "gpg -ae -r [gpg –list-keys aracılığıyla bulabileceğiniz takma adım]" komutunu çalıştırın ve "enter" tuşuna basın. Benimle paylaşmak istediğiniz her şeyi "Merhaba PGP" gibi düz metin olarak yazın ve ardından mesajı "ctrl+d" ile sonlandırın. Ardından, ekranınızda bir PGP mesaj bloğu görünmelidir. "PGP MESAJINI BAŞLAT" ve "PGP MESAJINI SONLANDIR" da dahil olmak üzere bu mesajı istediğiniz herhangi bir genel foruma veya mesajcıya kopyalayın/yapıştırın, açık internet üzerinden şifreli bir mesaj göndererek, yalnızca belirlenmiş alıcısı tarafından okunabilir. Örneğin, artık bu mesajı bana Twitter doğrudan mesajı yoluyla gönderebilir, GitHub'da herkese açık olarak yayınlayabilir veya parçası olduğum halka açık bir Telegram grubunda paylaşabilirsiniz.

Mesajınızı aldığımda, size PGP aracılığıyla bir mesaj göndereceğim. Size şifreli bir mesajı geri gönderebilmem için, mesajınızın PGP parmak izinizi içerdiğinden emin olun. Bunu yapmanın en kolay yolu, şifreli mesajınıza eklemektir. Şifrelenmiş bir mesajı geri aldığınızda, terminalinizde "gpg -d" komutunu çalıştırarak ve "PGP MESSAGE BAŞLAT" ve "END PGP MESSAGE" dahil olmak üzere şifreli mesajı kopyalayıp/yapıştırarak bu mesajın şifresini çözebilirsiniz. Mesaj daha sonra düz metne çözülmelidir. Ve işte, artık açık internet üzerinden karşı taraflarınızla özel olarak iletişim kurmaya hazırsınız ve kolluk kuvvetlerine iletişiminizin içeriğini izleme şansı vermiyor.

Sonuç

Teknokratik derebeylerimizin önümüzdeki yıllarda açık internet üzerinden iletişimi anonimleştirme baskısını artırmaya devam edeceği varsayılabilir. EARN IT Yasası gibi öneriler yalnızca ilk adımlar olacaktır.

Ancak 1990'larda cypherpunk'ların kanıtladığı gibi, şifreleme konuşmadır ve yasaklanması imkansızdır. Kendimizi özel iletişim olanakları hakkında bilgilendirmeye başvurduğumuz sürece, hükümetlerin ve büyük teknolojinin, onları resmin dışında tutmamızı ve tüm iletişim kanallarında ifade özgürlüğü hakkımızı yürürlüğe koymamızı engellemesinin hiçbir yolu yoktur.

Gizlilik bildirimi: Bu makale yalnızca yeni başlayanlar için şifreleme mekanizmalarına genel bir bakış sunar. Hassas verilerle uğraşıyorsanız, Tor aracılığıyla GPG'yi yönetmek ve hava boşluklu cihazlar aracılığıyla mesajları şifrelemek ve şifresini çözmek gibi PGP'nin daha güvenli işlemleri hakkında daha fazla bilgi sahibi olmak mantıklıdır.

Bu, bir misafir postası L0la L33tz. İfade edilen görüşler tamamen kendilerine aittir ve BTC Inc veya Bitcoin Dergisi.

- 2020

- erişim

- karşısında

- Hareket

- adres

- hedefleyen

- ALGO

- algoritma

- Türkiye

- Amazon

- Amazon Web Servisleri

- arasında

- Başka

- göre

- Yasak

- olmak

- büyük teknoloji

- Fatura

- yazı tahtası

- BTC

- BTC Inc

- bina

- Sansür

- kanallar

- çocuk

- Kahve

- Yakın İletişim

- İletişim

- Kongre

- içerik

- içindekiler

- devam etmek

- kontrol

- konuşma

- olabilir

- Covid-19

- Cypherpunks

- veri

- veritabanları

- ilgili

- adanmış

- açılma

- algılandı

- Bulma

- Cihaz

- farklı

- dağıtıldı

- dağıtım

- kolayca

- E-posta

- şifreleme

- örnek

- adil

- parmak izi

- Ad

- Airdrop Formu

- biçim

- bulundu

- Ücretsiz

- Freedom

- eğlence

- gelecek

- oluşturmak

- alma

- GitHub

- Verilmesi

- Tercih Etmenizin

- Hükümet

- Hükümetler

- grup

- Konuk

- Misafir Mesaj

- gizlemek

- Ana Sayfa

- HTTPS

- imkânsız

- dahil

- Dahil olmak üzere

- Artırmak

- Sanayi

- interaktif

- Internet

- IT

- koruma

- anahtar

- anahtarlar

- Kanun

- Kolluk

- Davalar

- Yasal Şartlar

- linux

- Liste

- yer

- Uzun

- büyük

- Yapımı

- harita

- Haritalar

- medya

- mesajlaşma

- Messenger

- Askeri

- askeri sınıf

- akla

- çoğu

- yakın

- haber

- sayılar

- sayısız

- teklif

- teklif

- Online

- açık

- Görüş

- Görüşler

- Diğer

- İnsanlar

- dönemleri

- resim

- platform

- Platformlar

- OYNA

- Polis

- Pornografi

- olanakları

- mümkün

- güçlü

- basınç

- güzel

- önlenmesi

- gizlilik

- özel

- özel Anahtar

- Özel Anahtarlar

- Profiller

- halka açık

- kamu Anahtarı

- Yayıncılar

- soru

- radyo

- değişen

- Değişiklik Yapıldı

- Risk

- Riskli

- koşmak

- koşu

- taramak

- Ekran

- güvenli

- duyu

- hizmet

- Hizmetler

- set

- paylaş

- kısa

- So

- Sosyal Medya

- sosyal medya

- Yazılım

- Birisi

- yayılma

- kare

- kalmak

- başarılı

- gözetim

- teknoloji

- Teknolojileri

- telekomünikasyon

- Telegram

- terminal

- Dünya

- üçüncü şahıslara ait

- zaman

- araçlar

- Tor

- dönüşüm

- bize

- ui

- üniversite

- us

- kullanıcılar

- ağ

- web hizmetleri

- Web sitesi

- Ne

- olup olmadığını

- DSÖ

- Vikipedi

- olmadan

- sözler

- Dünya

- yazı yazıyor

- yıl