Birçok web3 projesi, değiştirilebilir ve takas edilebilir bir yerel belirteç kullanarak izinsiz oylamayı benimser. İzinsiz oylama, giriş engellerini azaltmaktan rekabeti artırmaya kadar birçok fayda sağlayabilir. Token sahipleri, basit parametre ayarlamalarından yönetişim sürecinin kendisinin elden geçirilmesine kadar çeşitli konularda oy vermek için tokenlerini kullanabilirler. (DAO yönetişiminin bir incelemesi için bkz.ışık hızında demokrasi"). Ancak izinsiz oylama savunmasızdır yönetim saldırıları, bir saldırganın meşru yollarla (örneğin, açık piyasada jeton satın alarak) oylama gücü elde ettiği ancak bu oylama gücünü, saldırganın kendi yararına protokolü manipüle etmek için kullandığı. Bu saldırılar tamamen "protokol içi"dir, yani kriptografi yoluyla ele alınamazlar. Yerine, önlenmesi bunlar düşünceli mekanizma tasarımı gerektirir. Bu amaçla, DAO'ların tehdidi değerlendirmesine ve potansiyel olarak bu tür saldırılara karşı koymasına yardımcı olacak bir çerçeve geliştirdik.

Uygulamada yönetişim saldırıları

Yönetişim saldırıları sorunu sadece teorik değildir. onlar sadece yapabilmek gerçek dünyada oluyor, ama zaten var ve olmaya devam edecekler.

In önemli bir örnek, Steem blok zincirinde merkezi olmayan bir sosyal ağ oluşturan bir girişim olan Steemit, 20 tanık tarafından kontrol edilen bir zincir üstü yönetişim sistemine sahipti. Seçmenler, tanıkları seçmek için STEEM jetonlarını (platformun yerel para birimi) kullandılar. Steemit ve Steem çekiş kazanırken, Justin Sun, Steem'i 2018'de kurduğu bir blok zinciri protokolü olan Tron ile birleştirme planları geliştirdi. Bunu yapmak için oylama gücünü elde etmek için Sun, Steem'in kurucularından birine yaklaştı ve buna eşdeğer tokenler satın aldı. Toplam arzın yüzde 30'u. O zamanki Steem tanıkları onun satın alımını keşfettiklerinde Sun'ın tokenlerini dondurdular. Ardından, Sun ve Steem arasında, tercih ettikleri ilk 20 tanık listesini kurmak için yeterli jetonu kontrol etmek için halka açık bir ileri geri gitti. Büyük borsaları dahil ettikten ve jetonlara yüz binlerce dolar harcadıktan sonra, Sun sonunda galip geldi ve ağ üzerinde etkin bir şekilde özgür saltanatına sahipti.

In bir diğer örnekBir stabilcoin protokolü olan Beanstalk, kendisini flash kredi yoluyla yönetişim saldırısına açık buldu. Bir saldırgan, Beanstalk'ın 182 milyon dolarlık rezervini ele geçirmelerine izin veren kötü niyetli bir teklifi anında iletmeye yetecek kadar Beanstalk'ın yönetim tokenini almak için bir kredi aldı. Steem saldırısından farklı olarak, bu saldırı tek bir blok süresi içinde gerçekleşti, bu da herhangi birinin tepki vermeye vakti olmadan bittiği anlamına geliyordu.

Bu iki saldırı açık ve halkın gözü önünde gerçekleşirken, yönetişim saldırıları da uzun bir süre boyunca gizlice gerçekleştirilebilir. Bir saldırgan, şüpheden kaçınmak için diğer herhangi bir sahip gibi davranırken, çok sayıda anonim hesap oluşturabilir ve yavaş yavaş yönetim belirteçleri biriktirebilir. Aslında, birçok DAO'da seçmen katılımının ne kadar düşük olduğu göz önüne alındığında, bu hesaplar şüphe uyandırmadan uzun bir süre uykuda kalabilir. DAO'nun bakış açısından, saldırganın anonim hesapları, sağlıklı bir merkezi olmayan oylama gücünün ortaya çıkmasına katkıda bulunabilir. Ancak nihayetinde saldırgan, bu sybil cüzdanlarının, topluluk yanıt veremeden yönetimi tek taraflı olarak kontrol etme gücüne sahip olduğu bir eşiğe ulaşabilir. Benzer şekilde, kötü niyetli aktörler, katılım yeterince düşük olduğunda yönetimi kontrol etmek için yeterli oylama gücü elde edebilir ve ardından diğer birçok token sahibi etkin olmadığında kötü niyetli teklifleri iletmeye çalışabilir.

Ve tüm yönetişim eylemlerinin yalnızca iş başındaki piyasa güçlerinin sonucu olduğunu düşünebilirken, pratikte yönetişim bazen bir protokolün tasarımındaki teşvik başarısızlıkları veya diğer güvenlik açıklarının sonucu olarak verimsiz sonuçlar üretebilir. Tıpkı hükümet politikası oluşturmanın çıkar grupları ve hatta basit atalet tarafından ele geçirilebilmesi gibi, DAO yönetişimi de düzgün yapılandırılmadığı takdirde daha düşük sonuçlara yol açabilir.

Peki mekanizma tasarımı ile bu tür saldırıları nasıl ele alabiliriz?

Temel zorluk: Ayırt edilemezlik

Belirteç tahsisi için piyasa mekanizmaları, yapmak isteyen kullanıcılar arasında ayrım yapamıyor. değerli bir projeye yapılan katkılar ve onu bozmaya veya başka bir şekilde kontrol etmeye yüksek değer veren saldırganlar. Tokenlerin halka açık bir pazarda alınıp satılabildiği bir dünyada, bu grupların her ikisi de piyasa açısından davranışsal olarak ayırt edilemez: her ikisi de giderek daha yüksek fiyatlarla büyük miktarlarda token satın almaya isteklidir.

Bu ayırt edilemezlik sorunu, merkezi olmayan yönetişimin ücretsiz olarak gelmediği anlamına gelir. Bunun yerine, protokol tasarımcıları, açık bir şekilde merkezi olmayan yönetişim ile sistemlerini yönetişim mekanizmalarından yararlanmaya çalışan saldırganlara karşı güvence altına almak arasında temel ödünleşimlerle karşı karşıya kalırlar. Topluluk üyeleri yönetişim gücü kazanmak ve protokolü etkilemek için ne kadar özgür olursa, saldırganların kötü niyetli değişiklikler yapmak için aynı mekanizmayı kullanması o kadar kolay olur.

Bu ayırt edilemezlik sorunu, Proof of Stake blok zinciri ağlarının tasarımından aşinadır. Orada da bir son derece likit piyasa belirteçte bulunması, saldırganların ağın güvenlik garantilerinden ödün vermek için yeterli pay elde etmelerini kolaylaştırır. Bununla birlikte, token teşviki ve likidite tasarımının bir karışımı, Proof of Stake ağlarını mümkün kılar. Benzer stratejiler, DAO protokollerinin güvenliğini sağlamaya yardımcı olabilir.

Güvenlik açığını değerlendirmek ve ele almak için bir çerçeve

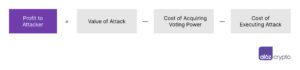

Farklı projelerin karşılaştığı güvenlik açığını analiz etmek için aşağıdaki denklemle yakalanan bir çerçeve kullanıyoruz:

Bir protokolün yönetişim saldırılarına karşı güvenli kabul edilmesi için, bir saldırganın kârının negatif olması gerekir. Bir proje için yönetişim kurallarını tasarlarken, bu denklem farklı tasarım seçeneklerinin etkisini değerlendirmek için bir kılavuz olarak kullanılabilir. Protokolden yararlanmaya yönelik teşvikleri azaltmak için denklem, üç açık seçeneğe işaret ediyor: saldırıların değerini azaltmak, oylama gücü edinme maliyetini artırmak, ve saldırı yürütme maliyetini artırmak.

Saldırıların değerini azaltmak

Bir saldırının değerini sınırlamak zor olabilir çünkü bir proje ne kadar başarılı olursa, başarılı bir saldırı o kadar değerli hale gelebilir. Açıkçası, bir proje, bir saldırının değerini azaltmak için kasıtlı olarak kendi başarısını sabote etmemelidir.

Yine de tasarımcılar, yönetişimin yapabileceklerinin kapsamını sınırlayarak saldırıların değerini sınırlayabilir. Yönetişim yalnızca bir projedeki belirli parametreleri değiştirme gücünü içeriyorsa (örneğin, bir borç verme protokolündeki faiz oranları), bu durumda olası saldırıların kapsamı, yönetişimin yöneten akıllı sözleşmenin tamamen genel kontrolüne izin verdiği duruma göre çok daha dardır.

Yönetişim kapsamı, bir proje aşamasının bir işlevi olabilir. Hayatının başlarında, bir proje, temellerini bulduğu için daha geniş bir yönetişime sahip olabilir, ancak pratikte yönetişim, kurucu ekip ve topluluk tarafından sıkı bir şekilde kontrol edilebilir. Proje olgunlaştıkça ve kontrolü merkezileştirmedikçe, yönetişimde bir dereceye kadar sürtüşme getirmek mantıklı olabilir - en azından, en önemli kararlar için büyük çoğunluk gerektirir.

Oy kullanma gücü elde etmenin maliyetini artırmak

Bir proje, bir saldırı için gereken oylama gücünü elde etmeyi zorlaştıracak adımlar da atabilir. Belirteç ne kadar likit olursa, o oylama gücüne ihtiyaç duymak o kadar kolay olur - bu nedenle neredeyse paradoksal olarak, projeler yönetimi korumak adına likiditeyi azaltmak isteyebilir. Tokenlerin kısa vadeli ticareti doğrudan azaltılmaya çalışılabilir, ancak bu teknik olarak mümkün olmayabilir.

Dolaylı olarak likiditeyi azaltmak için projeler, bireysel token sahiplerini satmaya daha az istekli hale getiren teşvikler sağlayabilir. Bu, stake etmeyi teşvik ederek veya tokenlara saf yönetimin ötesinde bağımsız değer vererek yapılabilir. Token sahiplerine ne kadar çok değer tahakkuk ederse, projenin başarısı ile o kadar uyumlu hale gelirler.

Bağımsız belirteç avantajları, yüz yüze etkinliklere veya sosyal deneyimlere erişimi içerebilir. En önemlisi, bunun gibi avantajlar, projeyle uyumlu bireyler için yüksek değer taşır, ancak bir saldırgan için işe yaramaz. Bu tür faydaların sağlanması, bir saldırganın jeton alırken karşılaştığı efektif fiyatı yükseltir: mevcut sahipler, piyasa fiyatını artırması gereken bağımsız faydalar nedeniyle satmaya daha az istekli olacaktır; yine de saldırganın daha yüksek bedeli ödemesi gerekirken, bağımsız özelliklerin varlığı, saldırganın belirteci elde etme değerini yükseltmez.

Saldırıları yürütme maliyetini artırma

Oylama gücünün maliyetini artırmanın yanı sıra, bir saldırganın jeton edindikten sonra bile oylama gücünü kullanmasını zorlaştıran sürtüşmeler getirmek de mümkündür. Örneğin tasarımcılar, oylamalara katılmak için KYC (müşterinizi tanıyın) kontrolü veya itibar puanı eşiği gibi bir tür kullanıcı kimlik doğrulaması gerektirebilir. Kimliği doğrulanmamış bir aktörün ilk etapta oylama belirteçleri elde etme yeteneğini sınırlayabilir, belki de bazı mevcut doğrulayıcıların yeni partilerin meşruiyetini onaylamasını gerektirebilir.

Bir anlamda, birçok projenin ilk tokenlerini dağıtma şekli tam olarak budur ve güvenilir tarafların oylama gücünün önemli bir bölümünü kontrol etmesini sağlar. (Pek çok Proof of Stake çözümü, güvenliklerini savunmak için benzer teknikler kullanır - erken hisseye kimin erişimi olduğunu sıkı bir şekilde kontrol eder ve ardından oradan aşamalı olarak merkezsizleşir.)

Alternatif olarak, projeler, bir saldırgan önemli miktarda oylama gücünü kontrol etse bile, kötü niyetli teklifleri iletmede yine de zorluklarla karşılaşacak şekilde yapabilir. Örneğin, bazı projelerde zaman kilitleri vardır, bu nedenle bir jeton, değiştirildikten sonra belirli bir süre oy kullanmak için kullanılamaz. Bu nedenle, büyük miktarda jeton satın almak veya ödünç almak isteyen bir saldırgan, oy vermeden önce beklemekten ek maliyetlerle ve ayrıca oy kullanan üyelerin geçici olarak olası saldırılarını fark edip engelleme riskiyle karşı karşıya kalacaktır. heyet ayrıca yardımcı olabilir burada. Aktif, ancak kötü niyetli olmayan katılımcılara kendi adlarına oy kullanma hakkı vererek, yönetişimde özellikle aktif bir rol almak istemeyen bireyler, sistemin korunmasına yönelik oylama güçlerine katkıda bulunabilirler.

Bazı projeler, etkin olmayan seçmenleri potansiyel olarak tehlikeli bir teklif hakkında uyarmak için bir oylamanın belirli bir süre ertelenmesine izin veren veto yetkilerini kullanır. Böyle bir şema altında, bir saldırgan kötü niyetli bir teklifte bulunsa bile, seçmenlerin yanıt verme ve kapatma yeteneği vardır. Bu ve benzeri tasarımların arkasındaki fikir, bir saldırganın kötü niyetli bir teklifi gizlice sızdırmasını engellemek ve bir projenin topluluğuna bir yanıt formüle etmesi için zaman tanımaktır. İdeal olarak, protokolün iyiliği ile açıkça uyumlu olan tekliflerin bu engellerle karşılaşması gerekmeyecektir.

At İsimler, örneğin veto yetkisi, DAO'nun kendisine kadar İsimler Vakfı tarafından tutulur. alternatif bir şema uygulamaya hazırdır. Web sitelerinde yazdıkları gibi, "İsimler Vakfı, İsimler DAO'su veya İsimler Vakfı'na önemsiz olmayan yasal veya varoluşsal riskler getiren önerileri veto edecektir."

* * *

Projeler, kötü niyetli tekliflerin çatlaklardan kaçmasına izin vermemekle birlikte, topluluk değişikliklerine (zaman zaman popüler olmayan) belirli bir düzeyde açıklığa izin vermek için bir denge sağlamalıdır. Bir protokolü çökertmek için genellikle kötü niyetli bir teklif yeterlidir, bu nedenle teklifleri kabul etmekle reddetmek arasındaki risk dengesini net bir şekilde anlamak çok önemlidir. Ve elbette, yönetişim güvenliğini sağlamak ile yönetişimi mümkün kılmak arasında üst düzey bir ödünleşim vardır - potansiyel bir saldırganı engellemek için sürtüşme yaratan herhangi bir mekanizma, elbette yönetim sürecini kullanmayı daha zor hale getirir.

Burada taslağı çizdiğimiz çözümler, tamamen merkezi olmayan yönetişim ile protokolün genel sağlığı için bazı merkezsizleşme ideallerinden kısmen fedakarlık eden bir yelpazede yer almaktadır. Çerçevemiz, yönetişim saldırılarının kârlı olmayacağından emin olmaya çalışırken projelerin seçebilecekleri farklı yolları vurgular. Topluluğun, DAO'ları gelecekte daha da güvenli hale getirmek için kendi deneyleri yoluyla bu mekanizmaları daha da geliştirmek için çerçeveyi kullanacağını umuyoruz.

***

Pranav Garimidi, Columbia Üniversitesi'nde yükselen bir genç ve aynı üniversitede Yaz Araştırmaları Stajyeri. a16z kripto.

Scott Duke Kominers Harvard Business School'da İşletme Profesörü, Harvard Ekonomi Bölümü'ne bağlı bir Fakülte Üyesi ve aynı zamanda bir Araştırma Ortağıdır. a16z kripto.

Tim Kaba Bahçe Columbia Üniversitesi'nde Bilgisayar Bilimleri Profesörü ve Veri Bilimi Enstitüsü üyesi ve a16z kripto.

***

Teşekkür: Aşağıdakilerden gelen faydalı yorum ve önerileri takdir ediyoruz. andy Hall. Editörümüze de ayrıca teşekkürler, Tim Sullivan.

***

Açıklamalar: Kominers bir dizi kripto tokenine sahiptir ve birçok NFT topluluğunun bir parçasıdır; çeşitli pazar yeri işletmelerine, girişimlere ve kripto projelerine danışmanlık yapar; ayrıca NFT ile ilgili konularda uzman olarak hizmet vermektedir.

Burada ifade edilen görüşler, alıntı yapılan bireysel AH Capital Management, LLC (“a16z”) personelinin görüşleridir ve a16z veya iştiraklerinin görüşleri değildir. Burada yer alan belirli bilgiler, a16z tarafından yönetilen fonların portföy şirketleri de dahil olmak üzere üçüncü taraf kaynaklardan elde edilmiştir. a16z, güvenilir olduğuna inanılan kaynaklardan alınmış olsa da, bu tür bilgileri bağımsız olarak doğrulamamıştır ve bilgilerin kalıcı doğruluğu veya belirli bir duruma uygunluğu hakkında hiçbir beyanda bulunmaz. Ayrıca, bu içerik üçüncü taraf reklamlarını içerebilir; a16z, bu tür reklamları incelememiştir ve burada yer alan herhangi bir reklam içeriğini onaylamaz.

Bu içerik yalnızca bilgilendirme amaçlıdır ve yasal, ticari, yatırım veya vergi tavsiyesi olarak kullanılmamalıdır. Bu konularda kendi danışmanlarınıza danışmalısınız. Herhangi bir menkul kıymete veya dijital varlığa yapılan atıflar yalnızca açıklama amaçlıdır ve yatırım tavsiyesi veya yatırım danışmanlığı hizmetleri sağlama teklifi teşkil etmez. Ayrıca, bu içerik herhangi bir yatırımcıya veya muhtemel yatırımcılara yönelik değildir veya bu içerik tarafından kullanılması amaçlanmamıştır ve a16z tarafından yönetilen herhangi bir fona yatırım yapma kararı verilirken hiçbir koşulda bu içeriğe güvenilemez. (Bir a16z fonuna yatırım yapma teklifi, yalnızca tahsisli satış mutabakatı, abonelik sözleşmesi ve bu tür bir fonun diğer ilgili belgeleri ile yapılacaktır ve bunların tamamı okunmalıdır.) Bahsedilen, atıfta bulunulan veya atıfta bulunulan herhangi bir yatırım veya portföy şirketi veya a16z tarafından yönetilen araçlara yapılan tüm yatırımları temsil etmemektedir ve yatırımların karlı olacağına veya gelecekte yapılacak diğer yatırımların benzer özelliklere veya sonuçlara sahip olacağına dair hiçbir garanti verilemez. Andreessen Horowitz tarafından yönetilen fonlar tarafından yapılan yatırımların bir listesi (ihraççının a16z'nin kamuya açıklanmasına izin vermediği yatırımlar ve halka açık dijital varlıklara yapılan habersiz yatırımlar hariç) https://a16z.com/investments adresinde bulunabilir. /.

İçerisinde yer alan çizelgeler ve grafikler yalnızca bilgilendirme amaçlıdır ve herhangi bir yatırım kararı verirken bunlara güvenilmemelidir. Geçmiş performans gelecekteki sonuçların göstergesi değildir. İçerik yalnızca belirtilen tarih itibariyle konuşur. Bu materyallerde ifade edilen tüm tahminler, tahminler, tahminler, hedefler, beklentiler ve/veya görüşler önceden bildirilmeksizin değiştirilebilir ve farklı olabilir veya başkaları tarafından ifade edilen görüşlere aykırı olabilir. Ek önemli bilgiler için lütfen https://a16z.com/disclosures adresine bakın.

- a16z kripto

- Andreessen Horowitz

- Bitcoin

- blockchain

- blockchain uyumluluğu

- blockchain konferansı

- coinbase

- zeka

- Fikir birliği

- Kripto ve Web3

- kripto konferansı

- kripto madenciliği

- cryptocurrency

- Merkezi olmayan

- Defi

- Dijital Varlıklar

- Ethereum

- makine öğrenme

- değiştirilemez jeton

- çevrimiçi topluluklar

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Platoblok zinciri

- PlatoVeri

- plato oyunu

- Çokgen

- hissesini kanıtı

- W3

- zefirnet