Okuma zamanı: 6 dakikaComodo Siber Güvenlik ekibi, bu kalıcı tehdidin en son türünün iç işleyişini ortaya koyuyor

Comodo Siber Güvenlik ekibi, kullanıcılarımızı daha iyi korumaya yardımcı olmak ve bulgularımızı daha geniş netsec ve antivirüs topluluklarıyla paylaşmak için sürekli olarak en yeni fidye yazılımlarını araştırıyor. Bugün size uygulamanın daha yeni bir versiyonundan bahsetmek istiyoruz. fidye denilen Dharma sürüm 2.0.

Kötü amaçlı yazılım ilk olarak 2016 yılında CrySIS adı altında ortaya çıktı. Windows sistemlerini hedef alan yazılım, Bitcoin cinsinden fidye talep etmeden önce kurbanın dosyalarını güçlü AES-256 ve RSA-1024 algoritmalarıyla şifreliyor. Hemen hemen tüm fidye yazılımı türlerinde olduğu gibi, şifre çözme anahtarı olmadan dosyalar tamamen kurtarılamaz ve kurbanın anahtarı almak için fidyeyi ödemesi gerekir.

Dharma truva atı, RDP bağlantılarında kaba kuvvetle zayıf şifreler kullanılarak veya kurbanın kötü amaçlı bir e-posta ekini açmasını sağlayarak dağıtılır. İlk yöntem, saldırganın RDP protokolünü kullanan bağlantılar için 3389 numaralı bağlantı noktasını taramasını içerir. Bir hedef bulunduğunda, saldırgan, bilinen şifrelerden oluşan büyük bir kitaplıktan farklı şifreleri otomatik olarak deneyerek, bunlardan biri çalışana kadar bağlantıda oturum açmaya çalışır. Saldırganın hedef makine üzerinde tam kontrolü vardır ve saldırgan bu makineyi çalıştırır. Dharma Fidye Yazılımı kullanıcının dosyalarında manuel olarak.

İkinci yöntem klasik bir e-posta saldırısıdır. Kurban, sanki gerçek hayattaki antivirüs sağlayıcısından geliyormuş gibi görünen bir e-posta alır. Makinelerindeki kötü amaçlı yazılımlara ilişkin bir uyarı içerir ve tehdidi ortadan kaldırmak için ekteki antivirüs dosyasını yüklemeleri talimatını verir. Elbette ek bir antivirüs programı değil, Dharma 2.0'dır ve daha sonra kullanıcının dosyalarını şifreler ve bunların kilidini açmak için fidye talep eder.

Şubat ayında 2020 Comodo Siber Güvenlik ekip bunun en son gelişimini keşfetti kötü amaçlı yazılım, Dharma 2.0. Bu sürüm, önceki sürümlerin temel şifreleme ve ardından fidye işlevini içerir, ancak aynı zamanda uzaktan yönetici yetenekleri sağlayan ek bir arka kapı da içerir. Comodo Siber Güvenlik ekibinin yardımıyla Dharma 2.0'ın detaylarına yakından bakalım.

Dharma 2.0'ın Süreç Yürütme Hiyerarşisi

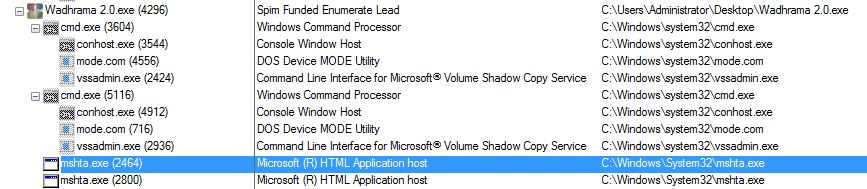

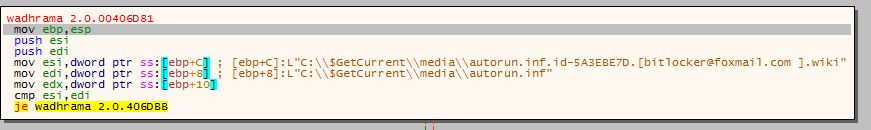

Kötü amaçlı yazılımın yürütme ağacı aşağıdaki ekran görüntüsünde gösterilmektedir ve listenin başında 'Wadhrama 2.0.exe' yer almaktadır:

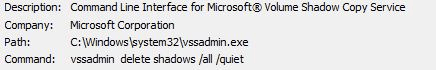

Kötü amaçlı yazılım, kurbanın klavyesi hakkında bazı bilgiler toplamak için DOS aygıt modu yardımcı programını kullanır ve kurbanın dosyalarının gölge kopyalarını siler. 'Vssadmin delete shadows /all /quiet' komutu, fidye yazılımında mevcut Windows geri yükleme noktalarını silmek ve kullanıcının dosyalarının yedeğini almak için yaygın olarak kullanılır:

Gölge kopyaların kaybolmasıyla kullanıcılar, harici bir 3. taraf yedeğine sahip olmadıkları sürece dosyalarını geri yükleyemezler. Pek çok işletmenin bu tür yedekleri var, ancak endişe verici sayıda şirkette bu tür yedeklemeler yok.

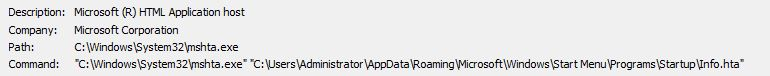

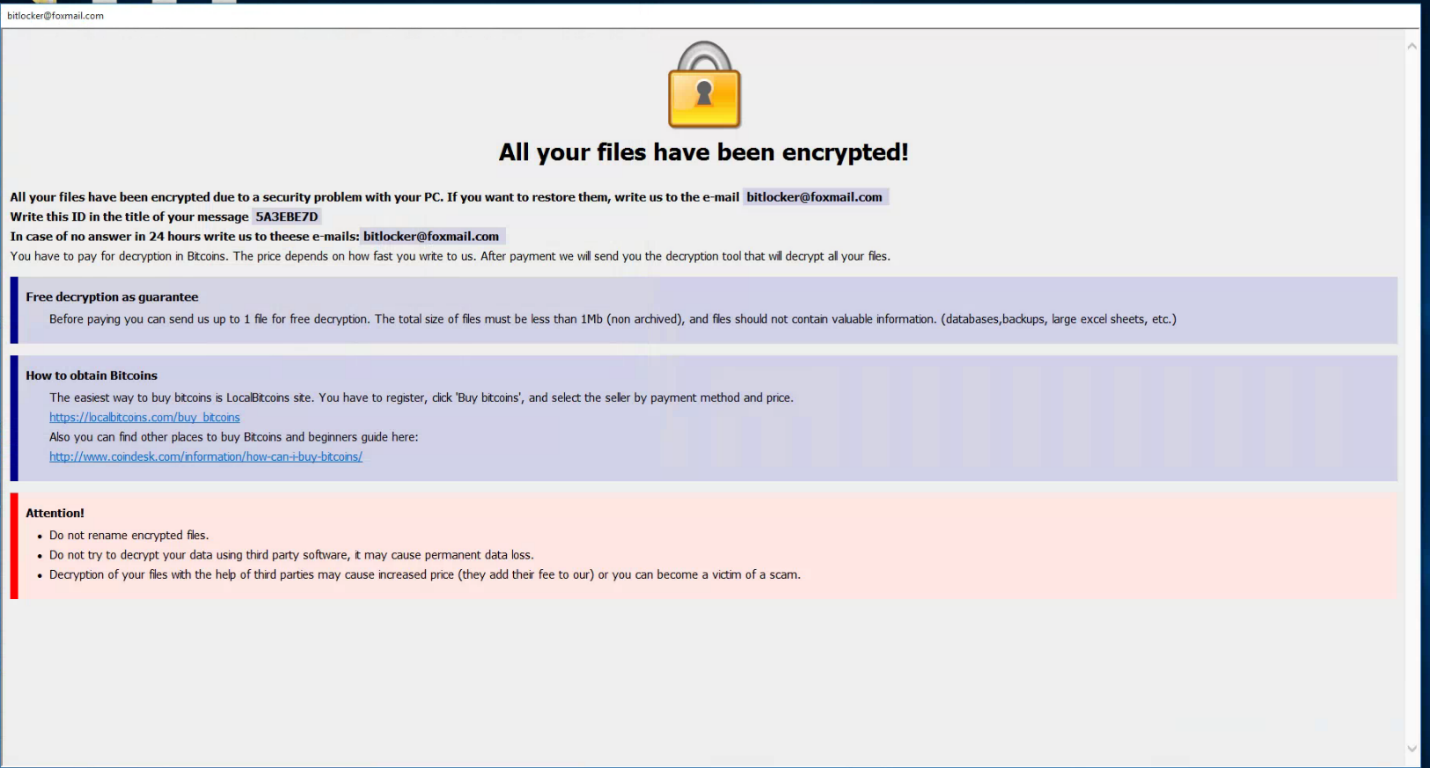

Saldırganın bilgisayardaki tüm dosyaları şifreledikten sonra artık talimatlarını kurbana iletebilecek bir yola ihtiyacı vardır. Bunu, 'Info.hta'yı komutla otomatik çalıştırma olarak açmak için 'mshta.exe'yi kullanarak yapar.

'C:KullanıcılarYöneticiAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

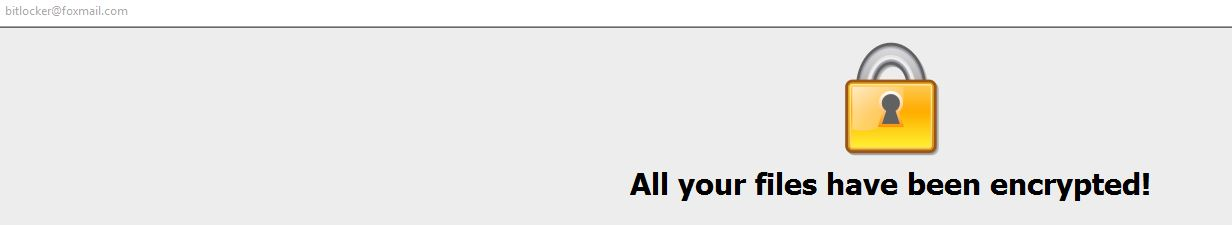

'Info.hta' fidye notunu içeren dosyadır:

“Tüm dosyalarınız şifrelendi!”

Dharma 2.0'ın dinamik analizi

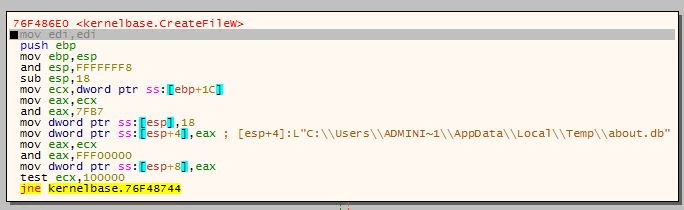

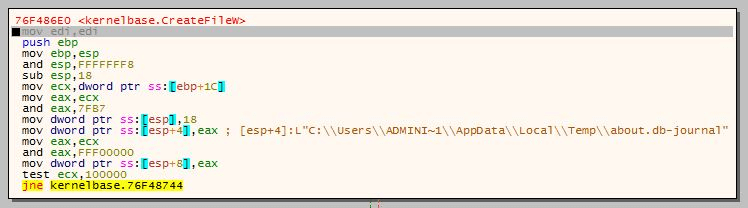

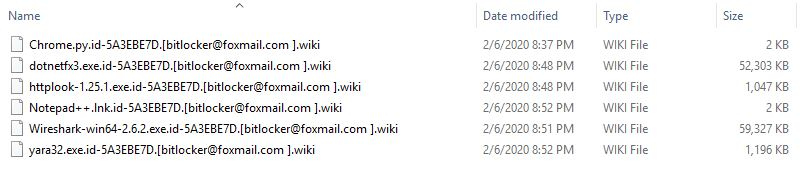

Wadhrama 2.0.exe, <%usersadministratorappdatalocaltemp%> içinde 'about.db' ve 'about.db-journal' olmak üzere iki sql dosyası oluşturur. <%system32%> , <%startup%> içinde kendisinin bir kopyasını oluşturur ve tüm şifrelenmiş dosyaların sonuna '[bitlocker@foxmail.com ]wiki' uzantısını ekler:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:kullanıcılaryöneticiuygulamaveri dolaşımımicrosoftwindowsbaşlat menüsüprogramlarbaşlangıçWadhrama 2.0.exe

c:programdatamicrosoftwindowsbaşlat menüsüprogramlarbaşlangıçWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com ]wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com ]wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

Dharma 2.0'ın statik analizi

Siber güvenlik ekibi, aşağıdaki içeriğe sahip üç özdeş, 2.0 satırlık metin dosyası oluşturarak Dharma 5'ın şifreleme karmaşıklığını test etti:

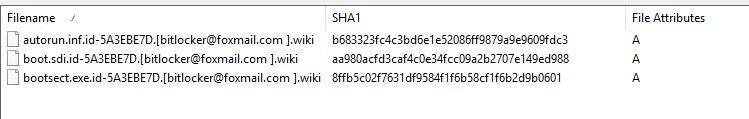

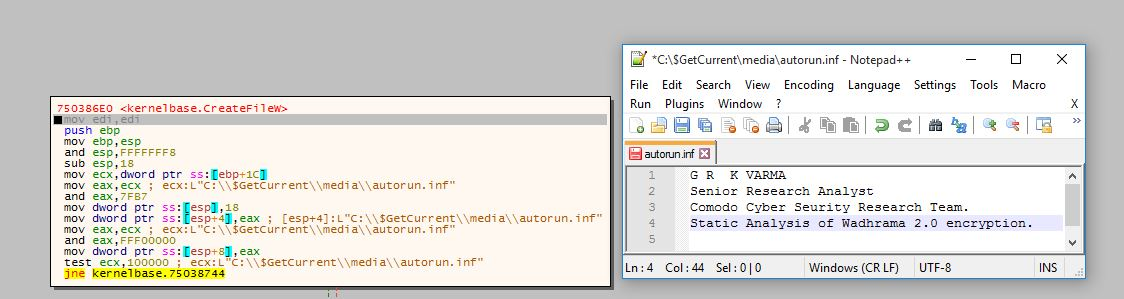

Üç dosyayı 'autorun.inf', 'boot.sdi' ve 'bootsect.exe' olarak adlandırdık ve her birini farklı bir konuma taşıdık. Dosyaların tümü aynı türde, boyutta olduğundan ve aynı içeriğe sahip olduğundan hepsi aynı SHA1 imzasını paylaşır: 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

Bu, dosyaların Dharma tarafından şifrelenmeden önceki ekran görüntüsüdür:

Şifrelemeden sonra her birinin farklı bir dosya boyutu ve imzası olur:

Dharma 2.0 yükü

- Dharma 2.0, '<%AppData%>\local\temp' içinde 'about.db' ve 'about.db-journal' adlı iki veritabanı dosyası oluşturur. Dosyalar SQLite dosyalarıdır ve aşağıdakileri içerir

tablolar – 'ayar' ve 'tuş haritası'. Veritabanları /eject/eject gibi uzaktan yönetici komutlarına izin verir , /runas/runas , /syserr/syserr , /url/url ,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/yeniden başlat/yeniden başlat, /kapat/kapat/kapat/logoffd, /lock/lockd,/quit/quitd,/config/configd

/hakkında/hakkında.

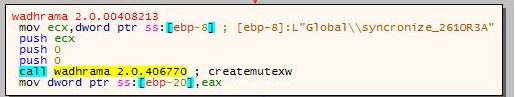

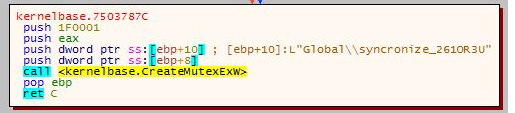

• Dharma 2.0, 'Global\syncronize_261OR3A' ve 'Global\syncronize_261OR3U' adı verilen iki muteks nesnesi oluşturur. Mutex nesneleri, belirli bir veri parçasına erişebilecek işlemlerin miktarını sınırlar. Bu, verileri diğer işlemlerden etkili bir şekilde kilitler, böylece şifreleme kesintisiz olarak devam edebilir.

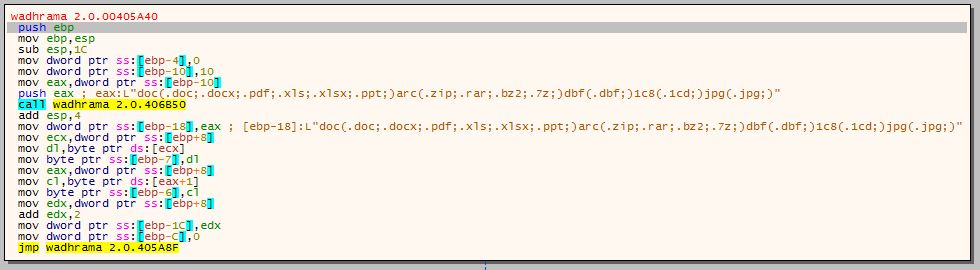

• Dharma 2.0 şifrelemek için aşağıdaki dosya uzantılarını arar:

◦ Kişisel belge dosya biçimleri: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ Arşiv dosyaları formatı: 'arc(.zip;.rar;.bz2;.7z;)'

◦ Veritabanı dosyalarının formatı: 'dbf(.dbf;)'

◦ SafeDis şifreleme dosya formatı: '1c8(.1cd;)'

◦ Resim dosyası formatı: 'jpg(.jpg;)'

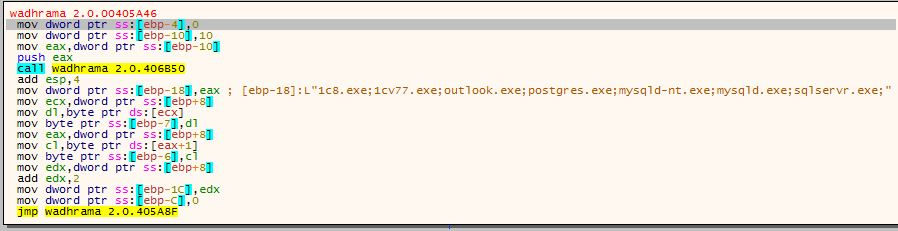

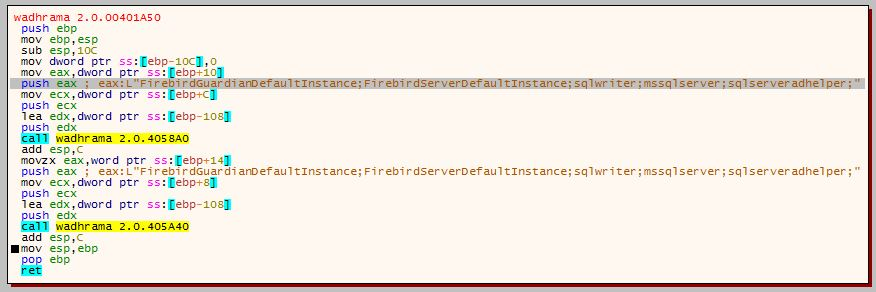

• Aynı zamanda iyi bilinen veritabanı, posta ve sunucu yazılımlarını da arar:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

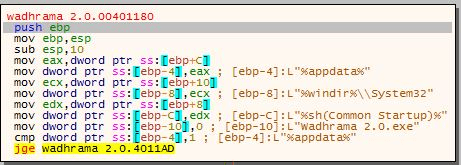

• Dhama 2.0 kendisini üç farklı konuma kopyalar

◦ '%appdata%'

◦ '%windir%\system32'

◦ '%sh(Başlangıç)%'

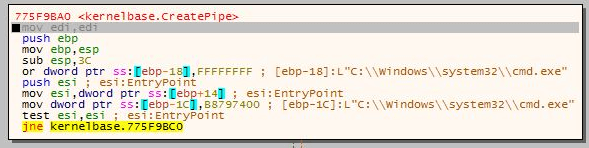

• 'C:\windows\system32\cmd.exe' komutuyla '%comspec%' adlı bir kanal oluşturur:

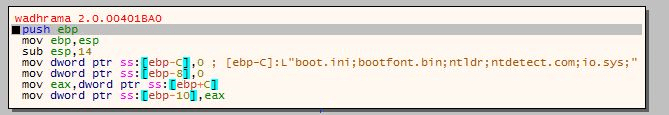

• 'boot.ini', 'bootfont.bin' ve diğerleri gibi önyükleme dosyalarıyla ilgili ayrıntıları toplar:

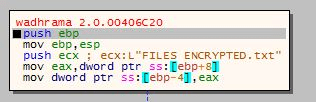

• Fidye notu metni 'DOSYALAR ENCRYPTED.txt' adlı bir dosyaya kaydedilir:

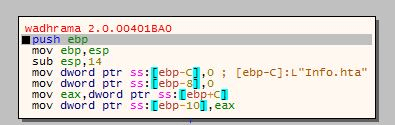

• 'Info.hta' kurbana fidye mesajını görüntüler:

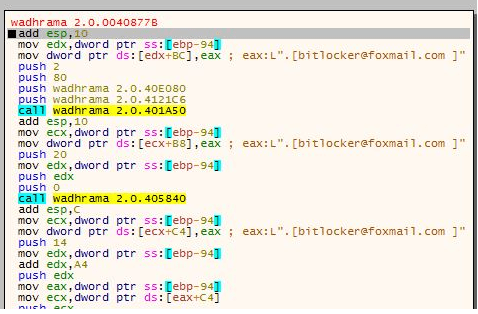

• Şifreleme uzantısı '.[bitlocker@foxmail.com]' arabelleğinden alınmıştır.

• Dharma daha sonra orijinal dosyanın yeni uzantıyla şifrelenmiş bir versiyonunu oluşturur:

• Daha sonra orijinal dosyayı siler ve her sürücü ve dosya şifrelenene kadar döngüyü tekrarlar. Son, şifrelenmiş dosyalar aşağıdaki gibi görünür:

• Bu, kurbana bilgisayarını bir sonraki açılışında gösterilen fidye mesajıdır:

İlgili Kaynak

Sonrası Dharma 2.0 ransomware yeni varyant ile tahribat yaratmaya devam ediyor İlk çıktı Comodo Haberleri ve İnternet Güvenliği Bilgileri.

- "

- 2016

- 2020

- 70

- a

- Hakkımızda

- erişim

- Ek

- Gizem

- önde

- algoritmalar

- Türkiye

- miktar

- analiz

- antivirüs

- Arşiv

- otomatik olarak

- arka kapı

- yedek

- yedekleme

- BAT

- Çünkü

- önce

- altında

- Engellemek

- işletmeler

- yetenekleri

- klasik

- iletişim kurmak

- topluluklar

- tamamlamak

- tamamen

- bilgisayar

- bağ

- Bağlantılar

- sürekli

- içeren

- içerik

- devam ediyor

- kontrol

- çekirdek

- oluşturur

- Oluşturma

- Siber

- siber güvenlik

- Siber güvenlik

- veri

- veritabanı

- veritabanları

- teslim edilen

- Talep

- ayrıntılar

- cihaz

- dharma

- farklı

- keşfetti

- ekran

- görüntüler

- sürücü

- her

- etkili bir şekilde

- E-posta

- şifreleme

- evrim

- infaz

- mevcut

- uzantıları

- Şubat 2020

- Ad

- takip etme

- şu

- biçim

- bulundu

- itibaren

- işlevsellik

- alma

- yardımlar

- baş

- yardım et

- hiyerarşi

- HTTPS

- Kocaman

- görüntü

- bilgi

- kurmak

- Internet

- Internet Security

- IT

- kendisi

- anahtar

- bilinen

- son

- Kütüphane

- LİMİT

- çizgi

- Liste

- yer

- Kilitler

- Bakın

- makine

- kötü amaçlı yazılım

- el ile

- ihtiyaçlar

- haber

- sonraki

- numara

- açık

- Diğer

- Görünüm

- Parti

- şifreleri

- kişisel

- parça

- boru

- noktaları

- önceki

- gelir

- Süreçler

- Programı

- korumak

- koruma

- protokol

- sağlayan

- Fidye

- fidye

- uzak

- ortaya çıkarır

- Güvenlik

- aynı

- tarama

- güvenlik

- gölge

- paylaş

- gösterilen

- beden

- So

- Yazılım

- biraz

- özel

- başlangıç

- Suşlar

- güçlü

- Daha sonra

- Sistemler

- Hedef

- Hedeflenen

- takım

- The

- üç

- zaman

- bugün

- Truva

- altında

- kilidini açmak

- kullanım

- kullanıcılar

- yarar

- versiyon

- Web sitesi

- Daha geniş

- pencereler

- olmadan

- çalışır

- XML