Milyarlarca IP adresinin etki alanınız olarak gönderilmesine izin verirseniz, Gönderen Politikası Çerçevesi spam ve kimlik avını önlemeye yardımcı olamaz.

Yirmi yıl önce, Paul Vixie hakkında bir Yorum Talebi yayınladı MAIL FROM reddediliyor Bu, internet topluluğunu spam ile mücadelede yeni bir yol geliştirmeye teşvik etti. Gönderen Politika Çerçevesi (SPF). Şimdi olduğu gibi o zaman da mesele şuydu: Basit Posta Aktarım Protokolü İnternette e-posta göndermek için kullanılan (SMTP), sahte gönderici etki alanlarını tespit etmenin hiçbir yolunu sağlamaz.

Bununla birlikte, alan adı sahipleri SPF kullanırken, alan adlarını e-posta göndermek için kullanmaya yetkili IP adreslerini tanımlayan alan adı sistemi (DNS) kayıtları yayınlayabilir. Alıcı tarafta, bir e-posta sunucusu, e-postanın SPF kayıtlarını sorgulayabilir. bariz gönderenin IP adresinin o alan adı adına e-posta göndermeye yetkili olup olmadığını kontrol etmek için gönderen alan adı.

SMTP e-postası ve SPF'ye genel bakış

SMTP mesaj gönderme mekanizmalarını ve SPF'nin bunlarla nasıl etkileşime girdiğini bilen okuyucular, neyse ki kısa olmasına rağmen bu bölümü atlamayı tercih edebilirler.

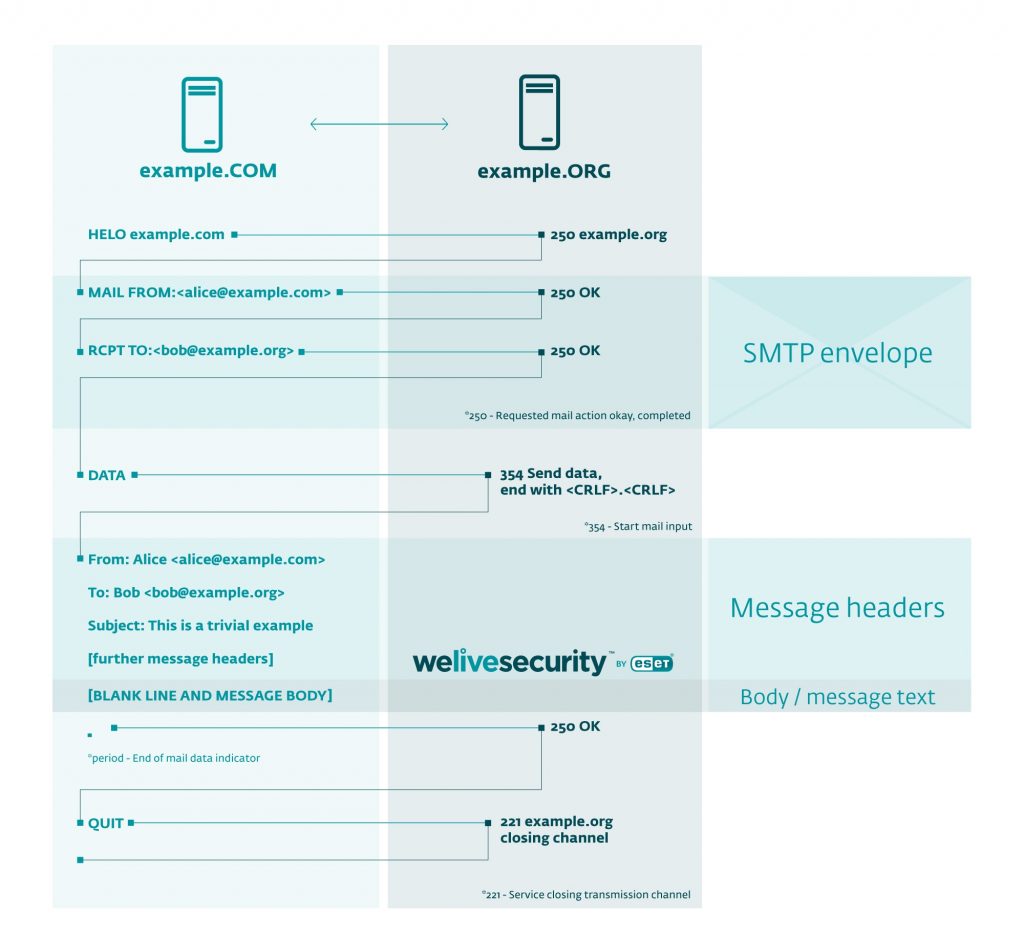

Düşünün ki Alice example.com Bob'a şu adresten bir e-posta mesajı göndermek istiyor: örnek.org. SPF olmadan, Alice ve Bob'un e-posta sunucuları, aşağıdakine benzer bir SMTP konuşmasına girerler; bu, EHLO yerine HELO kullanılarak basitleştirilir, ancak temel yapıları önemli ölçüde değiştirecek şekillerde olmaz:

İnternet (SMTP) e-postası gönderme ve alma bu şekilde gerçekleşti 1980'lerin başından beri, ancak - en azından bugünün internet standartlarına göre - büyük bir sorunu var. Yukarıdaki şemada, Çad örnek.net kolayca bağlanabilir örnek.org SMTP sunucusu, tam olarak aynı SMTP konuşmasına katılın ve görünüşe göre şu adreste Alice'ten bir e-posta mesajı alın: example.com Bob'a şu saatte teslim edildi: örnek.org. Daha da kötüsü, teşhis mesajı başlıklarında (burada gösterilmemiştir) ana bilgisayar adlarının yanında kaydedilen IP adresleri dışında Bob'un aldatmacasını gösteren hiçbir şey olmayacaktır, ancak bunları uzman olmayanların kontrol etmesi kolay değildir ve e-posta istemci uygulamanıza bağlı olarak değişir. , erişim bile genellikle zordur.

E-posta spam'inin ilk günlerinde kötüye kullanılmamasına rağmen, toplu spam gönderme yerleşik bir iş modeli haline geldikçe, haklı olarak hor görülse de, bu tür e-posta sahteciliği teknikleri, spam mesajlarının okunma ve hatta harekete geçme şansını artırmak için geniş çapta benimsendi.

Varsayımsal Çad'a geri dön örnek.net bu mesajı Alice "den" göndermek... Bu, iki düzeyli kimliğe bürünme (veya sahtecilik) içerir ve artık birçok kişi bu tür sahte e-posta iletilerini tespit etmek ve engellemek için otomatik, teknik kontrollerin yapılabileceğini veya yapılması gerektiğini düşünür. İlki SMTP zarf düzeyinde ve ikincisi ileti başlığı düzeyindedir. SPF SMTP zarf düzeyinde kontroller ve daha sonra sahteciliğe karşı koruma ve mesaj kimlik doğrulama protokolleri sağlar DKIM ve DMARC mesaj başlığı seviyesinde kontroller sağlar.

SPF işe yarıyor mu?

Birisine göre ders çalışma 2022'de yayınlanan, araştırılan 32 milyar alanın yaklaşık %1.5'sinin SPF kayıtları vardı. Bunların %7.7'si geçersiz sözdizimine sahipti ve %1'i kullanımdan kaldırılmış, IP adreslerini alan adlarına yönlendiren PTR kaydını kullanıyordu. SPF'nin alımı gerçekten yavaş ve kusurluydu, bu da başka bir soruya yol açabilir: Kaç tane alanın aşırı izin veren SPF kayıtları var?

Son araştırmalar bulundu yalnızca Avustralya'daki 264 kuruluşun SPF kayıtlarında istismara açık IP adresleri olduğu ve bu nedenle farkında olmadan büyük ölçekli spam ve kimlik avı kampanyalarına zemin hazırlayabileceği. Bu araştırmanın bulduklarıyla ilgili olmasa da, son zamanlarda yanlış yapılandırılmış SPF kayıtlarından yararlanan potansiyel olarak tehlikeli e-postalarla kendi fırçamı yaptım.

Gelen kutumda sahte e-posta

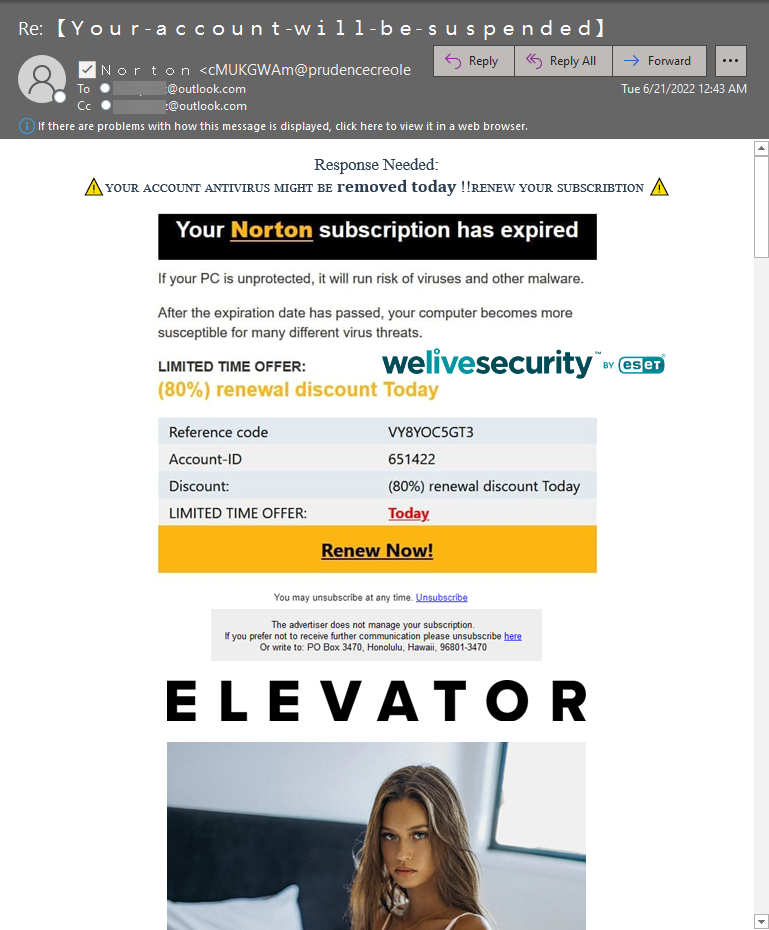

Geçenlerde, Fransız sigorta şirketi Prudence Cr'den olduğu iddia edilen bir e-posta aldım.éole, ama hepsi vardı spam'in ayırt edici özellikleri ve sahtecilik:

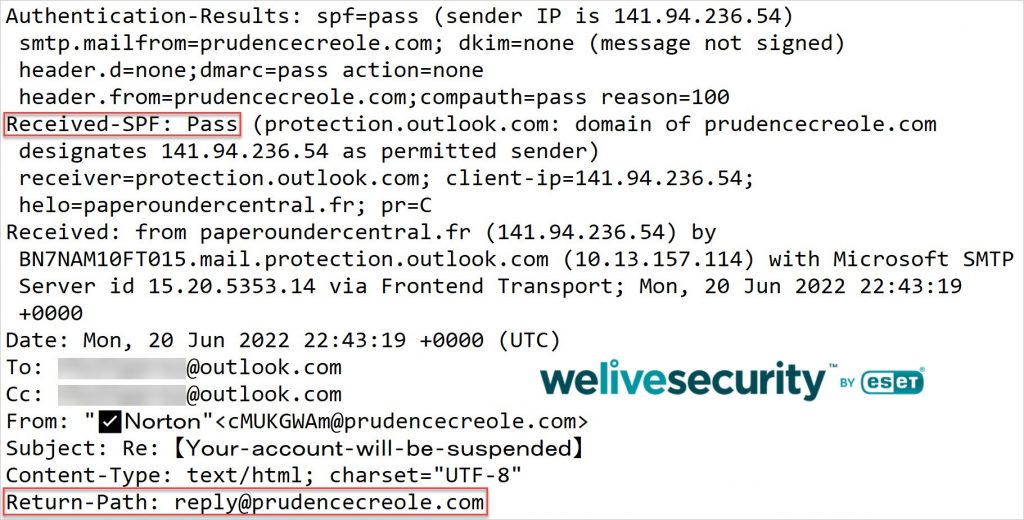

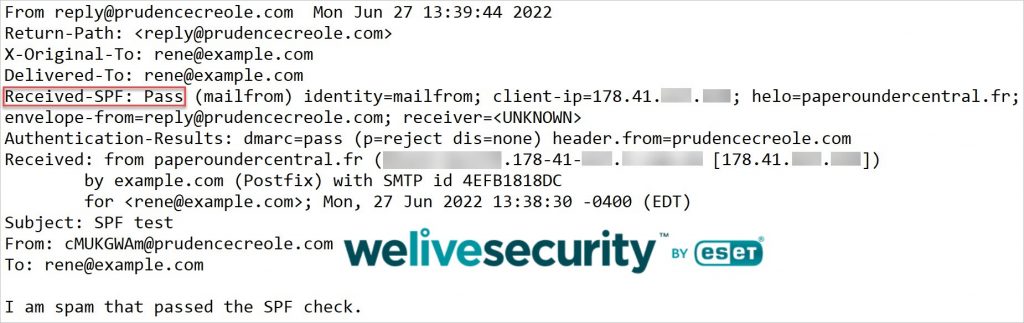

Bir e-postanın Kimden: adres mesaj başlığını taklit etmenin önemsiz olduğunu bilsem de, tam e-posta başlıklarını incelediğimde ve SMTP zarfındaki etki alanının MAIL FROM: address olduğunu öğrendiğimde merakım uyandı. cevap@prudencecreole.com SPF kontrolünden geçmiş:

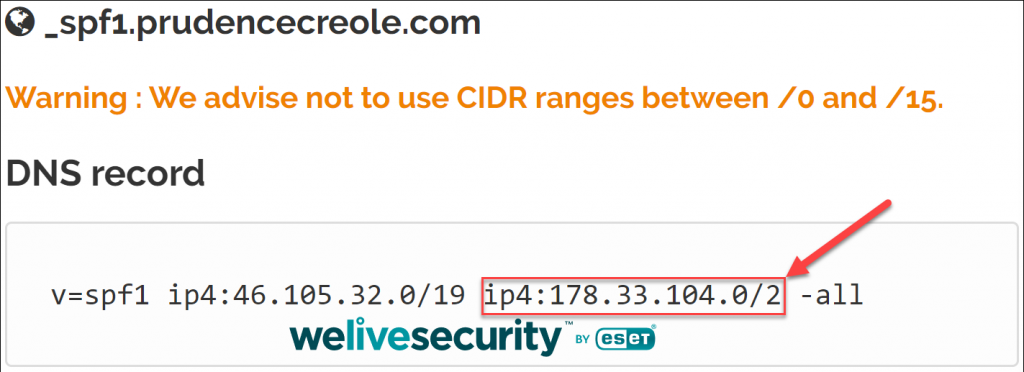

Bu yüzden alanın SPF kaydına baktım. prudencecreole.com:

Bu çok büyük bir IPv4 adresi bloğu! 178.33.104.0/2 arasında değişen IPv25 adres alanının %4'ini içerir. 128.0.0.0 için 191.255.255.255. Bir milyardan fazla IP adresi, spam gönderenlerin cenneti olan Prudence Creole'un alan adı için onaylanmış göndericilerdir.

Şaka yapmadığımdan emin olmak için evde bir e-posta sunucusu kurdum, internet servis sağlayıcım tarafından rastgele ama uygun bir IP adresi verildi ve kendime sahte bir e-posta gönderdim. prudencecreole.com:

Başarı!

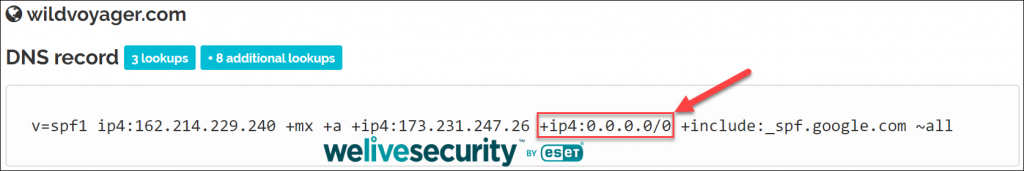

Üstüne üstlük, gelen kutumdaki adres sahtekarlığı yapan başka bir spam e-postadan gelen bir alanın SPF kaydını kontrol ettim. wildvoyager.com:

Bak ve bak, 0.0.0.0/0 blok, dört milyardan fazla adresten oluşan tüm IPv4 adres alanının, Wild Voyager kılığına girerken SPF kontrolünden geçmesine izin verir.

Bu deneyden sonra Prudence C'ye haber verdim.éole ve Wild Voyager, yanlış yapılandırılmış SPF kayıtları hakkında. Prudence CRéole, bu makalenin yayınlanmasından önce SPF kayıtlarını güncelledi.

Yansımalar ve öğrenilen dersler

Alanınız için bir SPF kaydı oluşturmak, spam gönderenlerin kimlik sahtekarlığı çabalarına karşı bir ölüm darbesi değildir. Ancak, güvenli bir şekilde yapılandırılırsa SPF kullanımı, gelen kutuma gelenler gibi birçok denemeyi engelleyebilir. Belki de SPF'nin anında, daha geniş kullanımının ve daha sıkı uygulanmasının önündeki en önemli engel, e-posta teslim edilebilirliğidir. SPF oyununu oynamak için iki kişi gerekir çünkü e-postaların her iki tarafın da uyguladığı aşırı katı kurallar nedeniyle teslim edilememesi durumunda hem gönderenlerin hem de alıcıların e-posta güvenlik politikalarını uyumlu hale getirmesi gerekir.

Ancak, alan adınızı taklit eden spam göndericilerin olası riskleri ve zararları göz önüne alındığında, aşağıdaki tavsiyeler uygun şekilde uygulanabilir:

- Herhangi bir SPF doğrulayıcının aşağıdakileri takip etmesi durumunda tüm HELO/EHLO kimlikleriniz için bir SPF kaydı oluşturun. RFC 7208'de tavsiye bunları kontrol etmek için

- kullanmak daha iyidir herşey mekanizması ile "-başlıklı bir kılavuz yayınladı or "~başlıklı bir kılavuz yayınladı yerine elemeler "?başlıklı bir kılavuz yayınladı niteleyici, ikincisi olarak herkesin alanınızı taklit etmesine etkili bir şekilde izin verir

- Bir "her şeyi bırak" kuralı oluşturun (v=spf1 -tümü) sahibi olduğunuz ve hiçbir zaman (internet yönlendirmeli) e-posta oluşturmaması veya HELO/EHLO veya MAIL FROM: komutlarının alan adı bölümünde görünmemesi gereken her alan ve alt alan için

- Bir kılavuz olarak, bazı SPF doğrulayıcıları tarafından sessizce göz ardı edilmelerini önlemek için SPF kayıtlarınızın tercihen 512 bayta kadar küçük olduğundan emin olun.

- SPF kayıtlarınızda yalnızca sınırlı ve güvenilir bir IP adresi kümesini yetkilendirdiğinizden emin olun.

E-posta göndermek için SMTP'nin yaygın kullanımı, e-postaları güvenli ve mahremiyet yerine güvenilir ve verimli bir şekilde aktarmaya odaklanan bir BT kültürü yarattı. Güvenlik odaklı bir kültüre yeniden uyum sağlamak yavaş bir süreç olabilir, ancak internetin belalarından biri olan spam'e karşı net temettüler elde etmek için üstlenilmesi gereken bir süreç.

- blockchain

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- Kaspersky

- kötü amaçlı yazılım

- Mcafee

- NexBLOC

- kimlik avı

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- VPN

- Güvenliği Yaşıyoruz

- web sitesi güvenliği

- zefirnet