Kuzey Koreli devlet korsanları, ABD ve Japonya'daki kullanıcıları hedef alan, araştırmacıların "basitleştirilmiş" ancak etkili olarak nitelendirdiği yeni bir Mac kötü amaçlı yazılımını piyasaya sürdü.

Kuzey Kore'nin kötü şöhretli Lazarus Grubunun bir kolu olan BlueNoroff'un, Kim rejimi için para toplamak finansal kurumları hedef alarak (bankalar, risk sermayesi şirketleri, kripto para borsaları ve startuplar - ve bunları kullanan kişiler.

Bu yılın başından beri Jamf Threat Labs'tan araştırmacılar, MacOS sistemlerini hedef alan ve "RustBucket" adını verdikleri bir BlueNoroff kampanyasını izliyorlar. İçinde Salı günü yayınlanan bir blog, bir kripto borsasını taklit eden yeni bir kötü amaçlı alanı ve grubun yeni hedefleri tehlikeye atmak için kullandığı "ObjCShellz" adlı ilkel bir ters kabuğu ortaya çıkardılar.

Jamf Threat Labs direktörü Jaron Bradley, "Son birkaç ayda bu gruptan çok sayıda eylem gördük; sadece biz değil, birçok güvenlik şirketi de" diyor. "Bu basitleştirilmiş kötü amaçlı yazılımı kullanarak hedeflerine ulaşabilmeleri kesinlikle dikkate değer."

Kuzey Koreli Hackerlar MacOS'u Hedefliyor

ObjCShellz'in ilk tehlike işareti bağlandığı alan adıydı: swissborg[.]blog, adresi yasal kripto para borsası SwissBorg tarafından işletilen swissborg.com/blog'a ürkütücü derecede benziyordu.

Bu, BlueNoroff'un en son sosyal mühendislik taktikleriyle tutarlıydı. İçinde devam eden RustBucket kampanyasıTehdit aktörü, işe alım uzmanı ya da yatırımcı kisvesi altında hedeflere ulaşıyor, teklifler ya da ortaklık potansiyeli taşıyor. Araştırmacılar, hileyi sürdürmenin genellikle sıradan ağ faaliyetlerine uyum sağlamak için meşru finansal web sitelerini taklit eden komuta ve kontrol (C2) alan adlarını kaydetmeyi içerdiğini açıkladı.

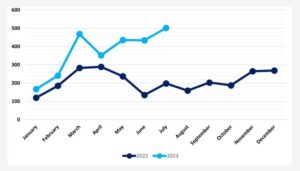

Aşağıdaki örnek, Jamf ekibi tarafından meşru bir risk sermayesi fonunun web sitesinden yakalandı ve BlueNoroff tarafından kimlik avı çabalarında kullanıldı.

İlk erişimden sonra gelir MacOS tabanlı kötü amaçlı yazılım — büyüyen bir trend ve BlueNoroff'un son spesiyalitesi.

Bradley, "Bu kripto para birimlerini elinde bulunduran geliştiricileri ve bireyleri hedef alıyorlar" diye açıklıyor ve grup, fırsatçı bir şekilde yalnızca tek bir işletim sistemi kullananları hedeflemekle yetinmiyor. “Bir Windows bilgisayarında bir kurbanın peşine düşebilirsiniz, ancak çoğu zaman bu kullanıcılar Mac kullanıyor olacak. Dolayısıyla, eğer bu platformu hedeflememeyi tercih ederseniz, çalınabilecek çok büyük miktardaki kripto para biriminden potansiyel olarak vazgeçmiş olursunuz.”

Ancak teknik açıdan bakıldığında ObjCShellz son derece basittir; Apple bilgisayarları için basit bir ters kabuktur ve saldırganın sunucusundan komut yürütülmesini sağlar. (Araştırmacılar bu aracın çok aşamalı saldırıların son aşamalarında kullanıldığından şüpheleniyorlar.)

Jamf araştırmacıları, ikili dosyanın Eylül ayında Japonya'dan bir kez ve Ekim ortasında ABD merkezli bir IP'den üç kez yüklendiğini ekledi.

BlueNoroff'un kripto çalmadaki başarısının ışığında Bradley, Mac kullanıcılarını Windows kardeşleri kadar dikkatli olmaya çağırıyor.

"Mac'lerin doğası gereği güvenli olduğuna dair pek çok yanlış anlayış var ve bunda kesinlikle doğruluk payı var" diyor. “Mac güvenli bir işletim sistemidir. Ancak sosyal mühendislik söz konusu olduğunda herkes bilgisayarında kötü amaçlı bir şey çalıştırmaya yatkındır."

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.darkreading.com/threat-intelligence/north-korea-bluenoroff-apt-dumbed-down-macos-malware

- :vardır

- :dır-dir

- :olumsuzluk

- $UP

- 7

- a

- Yapabilmek

- Hakkımızda

- erişim

- başarmak

- eylemler

- etkinlik

- katma

- adres

- Sonra

- miktar

- an

- ve

- kimse

- Apple

- APT

- ARE

- ARM

- AS

- At

- saldırılar

- Bankalar

- BE

- olmuştur

- olmak

- altında

- Karışım

- Blog

- fakat

- by

- çağrı

- denilen

- Kampanya

- Başkent

- Yakalanan

- nitelendirmek

- geliyor

- Şirketler

- uzlaşma

- bilgisayar

- bilgisayarlar

- bağlı

- tutarlı

- içerik

- olabilir

- kripto

- kripto değişimi

- cryptocurrencies

- cryptocurrency

- Cryptocurrency Exchange

- giriş yaptı

- Debütler

- kesinlikle

- geliştiriciler

- yönetmen

- domain

- etki

- aşağı

- dprk

- Daha erken

- ürkütücü

- Etkili

- çabaları

- etkinleştirme

- Mühendislik

- örnek

- takas

- Değişimleri

- infaz

- açıkladı

- açıklar

- gerçek

- yanlış

- Moda

- az

- mali

- Finansal Kurumlar

- firmalar

- Ad

- İçin

- taze

- itibaren

- fon

- Go

- gidiş

- grup

- Büyüyen

- dış görünüş

- hackerlar

- Var

- he

- tutma

- Ne kadar

- Ancak

- HTTPS

- if

- in

- bireyler

- doğal olarak

- ilk

- kurumları

- yatırım

- yatırımcı

- IP

- IT

- ONUN

- Japonya

- sadece

- koruma

- Kim

- bilinen

- Kore

- Koreli

- Labs

- büyük

- Geç

- son

- Lazarus

- Lazarus Grubu

- meşru

- ışık

- Çok

- mac

- macos

- kötü amaçlı yazılım

- para

- ay

- çoklu

- ağ

- yeni

- Kuzey

- Güney Kore

- dikkate değer

- adı çıkmış

- hedefleri

- of

- Teklifler

- sık sık

- on

- bir Zamanlar

- ONE

- devam

- bir tek

- işletme

- işletim sistemi

- or

- sipariş

- sıradan

- dışarı

- tekrar

- Kanal

- İş Ortaklığı

- geçmiş

- Kimlik avı

- platform

- Platon

- Plato Veri Zekası

- PlatoVeri

- potansiyel

- potansiyel

- yayınlanan

- RE

- uzanarak almak

- son

- Kırmızı

- kayıt

- Araştırmacılar

- Açığa

- ters

- koşmak

- koşu

- s

- güvenli

- diyor

- güvenlik

- görüldü

- Eylül

- sunucu

- Kabuk

- benzer

- Basit

- yer

- So

- Sosyal Medya

- Sosyal mühendislik

- biraz

- bir şey

- Uzmanlık

- aşamaları

- bakış açısı

- Eyalet

- kalmak

- çalıntı

- eğilimli

- Swissborg

- sistem

- Sistemler

- taktik

- Hedef

- hedefleme

- hedefler

- takım

- Teknik

- o

- The

- ve bazı Asya

- Onları

- sonra

- Orada.

- Bunlar

- onlar

- Re-Tweet

- Bu yıl

- Bu

- tehdit

- üç

- zamanlar

- için

- araç

- Takip

- Hakikat

- altında

- anlayış

- Yüklenen

- çağrısı

- us

- kullanım

- Kullanılmış

- kullanıcılar

- kullanım

- kullanma

- Ve

- girişim

- girişim sermayesi

- Girişim sermayesi firmaları

- çok

- Kurban

- oldu

- we

- Web sitesi

- web siteleri

- ne zaman

- hangi

- DSÖ

- pencereler

- ile

- yıl

- Sen

- zefirnet