Yaklaşık 10 milyon müşterisi olan Avustralya telekom şirketi Optus'a geçen haftaki siber saldırı, ülke hükümetinin öfkesini, ihlal edilen şirketin çalınan kimlik ayrıntılarıyla nasıl başa çıkması gerektiği konusunda çekti.

karanlık ağ ekran saldırıdan hemen sonra bir yeraltı ile su yüzüne çıktı İhlalForumları kullanıcı açıkça konuşan adıyla gidiyor optusdata aşağıdaki gibi iki veri tabanına sahip olduklarını iddia ederek iki parça veri sunarak:

İsim, doğum tarihi, cep telefonu numarası ve kimlik bilgilerini içeren 11,200,000 kullanıcı kaydı 4,232,652 kayıt bir çeşit kimlik belgesi numarası içeriyor Kimliklerin 3,664,598'i ehliyettendi 10,000,000 e-posta, doğum tarihi, kimlik ve daha fazlasını içeren adres kaydı 3,817,197'nin kimlik belge numarası 3,238,014 kimliklerin çoğu ehliyettendi

Satıcı yazdı, “Okuuyorsan Optus! [sic] verisini satmamamız için fiyat 1,000,000$ US! Karar vermeniz için size 1 hafta veriyoruz.”

Satıcı, Optus'un bu hafta içinde 300,000 milyon dolarlık "özel erişim" teklifini kabul etmemesi halinde, düzenli alıcıların bir iş lotu olarak 1 dolarlık veritabanlarına sahip olabileceğini söyledi.

Satıcı, Bitcoin'den daha zor izlenen popüler bir kripto para birimi olan Monero şeklinde ödeme beklediklerini söyledi.

Monero işlemleri birlikte karışmış ödeme protokolünün bir parçası olarak, Monero ekosistemini kendi başına bir tür kripto para birimi veya anonimleştirici haline getiriyor.

Ne oldu?

Veri ihlalinin kendisi, görünüşe göre, jargonda bir sorun olarak bilinen güvenlik eksikliğinden kaynaklanıyordu. API uç noktası. (API kısaltmasıdır uygulama programlama Arayüzü, bir uygulamanın bir bölümünün veya uygulama koleksiyonunun bir tür hizmet talep etmesi veya diğerinden veri alması için önceden tanımlanmış bir yol.)

Web'de, API uç noktaları normalde, yalnızca bir web sayfası sunmak yerine belirli davranışı tetikleyen veya istenen verileri döndüren özel URL'ler biçimini alır.

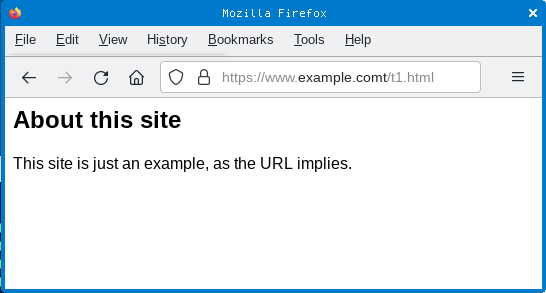

Örneğin, şöyle bir URL https://www.example.com/about statik bir web sayfasını HTML biçiminde geri besleyebilir, örneğin:

About this site

This site is just an example, as the URL implies.

URL'yi bir tarayıcı ile ziyaret etmek, beklediğiniz gibi görünen bir web sayfasıyla sonuçlanır:

Ancak aşağıdaki gibi bir URL https://api.example.com/userdata?id=23de6731e9a7 bir C programında aşağıdaki satırlar boyunca bir işlev çağrısı yapmışsınız gibi, belirtilen kullanıcıya özel bir veritabanı kaydı döndürebilir:

/* Typedefs and prototypes */ typedef struct USERDATA UDAT; UDAT* alloc_new_userdata(void); int get_userdata(UDAT* buff, const char* uid); /* Get a record */ UDAT* datarec = alloc_new_userdata(); int err = get_userdata(datarec,"23de6731e9a7");

İstenen kullanıcı kimliğinin veritabanında mevcut olduğunu varsayarsak, uç noktaya bir HTTP isteği aracılığıyla eşdeğer işlevi çağırmak, aşağıdaki gibi JSON biçiminde bir yanıt üretebilir:

{

"userid" : "23de6731e9a7",

"nickname" : "duck",

"fullname" : "Paul Ducklin",

"IDnum" : "42-4242424242"

}

Bu tür bir API'de, muhtemelen aşağıdakiler gibi çeşitli siber güvenlik önlemlerinin alınmasını bekleyebilirsiniz:

- Doğrulama. Her web isteğinin, örneğin bir kullanıcı adı, şifre ve 2FA kodu ile kimliğini yakın zamanda kanıtlamış bir kullanıcıya verilen rastgele (tahmin edilemeyen) bir oturum tanımlama bilgisini belirten bir HTTP başlığı içermesi gerekebilir. Genellikle yalnızca sınırlı bir süre için geçerli olan bu tür oturum tanımlama bilgisi, önceden kimliği doğrulanmış kullanıcı tarafından daha sonra gerçekleştirilen arama istekleri için geçici bir erişim geçişi görevi görür. Kimliği doğrulanmamış veya bilinmeyen kullanıcılardan gelen API istekleri bu nedenle anında reddedilebilir.

- Erişim kısıtlamaları. Kimlik numaraları, ev adresleri veya ödeme kartı ayrıntıları gibi kişisel olarak tanımlanabilir verileri (PII) alabilen veritabanı aramaları için, API uç noktası isteklerini kabul eden sunucu, doğrudan internetten gelen istekleri filtrelemek için ağ düzeyinde koruma uygulayabilir. Bu nedenle, bir saldırganın önce dahili bir sunucunun güvenliğini aşması gerekir ve doğrudan internet üzerinden veri araştırması yapamaz.

- Tahmin edilmesi zor veritabanı tanımlayıcıları. Rağmen belirsizlik yoluyla güvenlik ("bunu asla tahmin edemezler" olarak da bilinirler) siber güvenlik için zayıf bir temel oluşturur, işleri dolandırıcılar için yapmanız gerekenden daha kolay hale getirmenin bir anlamı yoktur. Kendi kullanıcı kimliğiniz ise

00000145, ve biliyorsunuz ki, sizden hemen sonra kaydolan bir arkadaşınız00000148, geçerli kullanıcı kimliği değerlerinin şuradan başladığı iyi bir tahmindir:00000001ve oradan yukarı çıkın. Rastgele oluşturulmuş değerler, erişim denetiminizde zaten bir boşluk bulan saldırganların olası kullanıcı kimliklerini almak için tekrar tekrar deneyen bir döngü çalıştırmasını zorlaştırır. - Hız sınırlaması. Herhangi bir tekrarlayan benzer istek dizisi, potansiyel bir IoC olarak kullanılabilir veya uzlaşma göstergesi. 11,000,000 veritabanı öğesi indirmek isteyen siber suçlular, genellikle tüm işi yapmak için tek bir IP numarasına sahip tek bir bilgisayar kullanmazlar, bu nedenle toplu indirme saldırıları her zaman yalnızca geleneksel ağ akışlarından hemen belli olmaz. Ancak çoğu zaman, gerçek hayatta görmeyi umduğunuzla uyuşmayan faaliyet kalıpları ve oranları üreteceklerdir.

Görünüşe göre, Optus saldırısı sırasında, özellikle ilki de dahil olmak üzere, bu korumaların çok azı veya hiçbiri yoktu…

…bu, saldırganın izinli bir kullanıcının oturum açma kodunu veya içeri girmek için kimlik doğrulama tanımlama bilgisini çalmak şöyle dursun, kendisini tanımlamasına bile gerek kalmadan PII'ye erişebildiği anlamına gelir.

Her nasılsa, hassas verilere erişimi olan bir API uç noktası, bir siber suçlu tarafından keşfedildiği ve bir tür siber güvenlik kapısının arkasında olması gereken bilgileri çıkarmak için kötüye kullanıldığı internete açıldı.

Ayrıca, saldırganın iki veritabanından toplam 20,000,000'den fazla veritabanı kaydı aldığını iddia ettiğine inanılıyorsa, [a] Optus'un userid kodlar kolayca hesaplandı veya tahmin edildi ve [b] hiçbir "veritabanı erişiminin olağandışı seviyelere ulaşmadığı" uyarıları çıktı.

Ne yazık ki, Optus nasıl olduğu konusunda çok net değil. saldırı açıldı, sadece söyleyerek:

S. Bu nasıl oldu?

A. Optus bir siber saldırının kurbanı oldu. […]

S. Saldırı durduruldu mu?

A. Evet. Bunu fark eden Optus, saldırıyı hemen durdurdu.

Başka bir deyişle, "saldırıyı kapatmak", yalnızca sınırlı sayıda kayıt çalındıktan sonra ilk saldırıyı erkenden durdurmak yerine, daha fazla izinsiz girişe karşı boşluğu kapatmayı içeriyormuş gibi görünüyor (örneğin, kimliği doğrulanmamış API uç noktasına erişimi engelleyerek) .

Optus saldırıyı devam ederken tespit etmiş olsaydı, şirketin SSS bölümünde dolandırıcıların erişimleri kapatılmadan önce ne kadar ilerlediğini belirtmiş olacağından şüpheleniyoruz.

Sırada ne var?

Pasaport veya ehliyet numaraları ifşa olan müşteriler ne olacak?

Böyle bir veri ihlalinin kurbanı için, belgenin kendisinin daha eksiksiz ayrıntıları (yüksek çözünürlüklü tarama veya onaylı kopya gibi) yerine bir kimlik belgesi numarasının sızdırılması ne kadar risk oluşturur?

Bu günlerde ne kadar yaygın ve sık paylaştığımız göz önüne alındığında, sadece kimlik numaralarına ne kadar kimlik değeri vermeliyiz?

Avustralya hükümetine göre, ihlal mağdurlarına etkilenen belgeleri değiştirmelerinin tavsiye edilmesi riski yeterince önemli.

Ve muhtemelen milyonlarca etkilenen kullanıcıyla, belge yenileme ücretleri tek başına yüz milyonlarca dolara ulaşabilir ve ülkenin sürücü ehliyetlerinin önemli bir bölümünün iptal edilmesini ve yeniden verilmesini gerektirebilir.

Yaklaşık 16 milyondan fazla Avustralyalının ehliyeti olduğunu ve pasaportlarını taşımak yerine Avustralya içinde kimlik olarak kullanmaya meyilli olduklarını tahmin ediyoruz. Yani, eğer optusdata BreachForum posteri doğruyu söylüyordu ve 4 milyona yakın lisans numarası çalındı, tüm Avustralya lisanslarının yaklaşık %25'inin değiştirilmesi gerekebilir. Bunun, eyaletler ve bölgeler tarafından verilen Avustralya ehliyetleri için ne kadar yararlı olabileceğini bilmiyoruz. Örneğin Birleşik Krallık'ta, ehliyet numaranız oldukça açık bir şekilde adınızdan ve doğum tarihinizden algoritmik olarak türetilir, çok az miktarda karıştırma ve yalnızca birkaç rastgele karakter eklenir. Bu nedenle yeni bir lisans, öncekine çok benzeyen yeni bir numara alır.

Ehliyeti olmayanlar veya yabancı bir pasaporta dayanarak Optus'tan SIM kart satın alan ziyaretçilerin bunun yerine pasaportlarını değiştirmeleri gerekecek - Avustralya pasaportu değiştirme maliyeti 193 AU$'a yakın, Birleşik Krallık pasaportu 75 ila 85 £ arasındadır ve ABD yenilemesi 130 ila 160 dolar arasındadır.

(Ayrıca bekleme süreleri sorunu da var: Avustralya şu anda pasaportun değiştirilmesinin en az 6 hafta süreceğini [2022-09-28T13:50Z] tavsiye ediyor ve bu, ihlalle ilgili işlemlerin neden olduğu ani bir artış olmadan; Birleşik Krallık'ta, Majestelerinin Hükümeti şu anda başvuru sahiplerine pasaport yenileme için 10 hafta izin vermelerini söylüyor.)

Maliyeti kim taşır?

Elbette, potansiyel olarak güvenliği ihlal edilmiş tüm kimliklerin değiştirilmesi gerekli görülüyorsa, can alıcı soru şudur: "Kim ödeyecek?"

Avustralya Başbakanı Anthony Albanese'ye göre, pasaportların yerini alacak paranın nereden gelmesi gerektiğine dair hiçbir şüphe yok:

Bu öğleden sonra @albomp Parlamentoya Optus güvenlik ihlali hakkında önemli bir güncelleme verdi.

Optus'tan yalnızca ihlalden etkilenenler için yedek pasaportlar için ödeme talep etmekle kalmıyor, aynı zamanda Gizlilik Yasası incelemesi yoluyla gizlilik yasalarımızı güçlendirmeyi taahhüt ediyoruz. pic.twitter.com/JyoRJxyM3p

- Clare O'Neil Milletvekili (@ClareONeilMP) Eylül 28, 2022

Eyalet ve Bölge hükümetleri tarafından ele alınan bir konu olduğu için, federal yasama meclisinden ehliyetlerin değiştirilmesi hakkında hiçbir haber yok…

…ve "tüm belgeleri değiştir"in, kimlik belgesini içeren bir ihlal rapor edildiğinde rutin bir tepki haline gelip gelmeyeceğine dair hiçbir haber yok; ehliyetlerin ve pasaportların genellikle 10 yıl sürmesinin beklendiği göz önüne alındığında, kamu hizmetini kolayca boğabilecek bir şey.

Bu alanı izleyin - burası ilginç olmaya hazır görünüyor!

- blockchain

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- veri ihlali

- Veri Kaybı

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- Kaspersky

- kötü amaçlı yazılım

- Mcafee

- Çıplak Güvenlik

- NexBLOC

- Optus

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- gizlilik

- VPN

- web sitesi güvenliği

- zefirnet

![S3 Ep91: CodeRed, OpenSSL, Java hataları ve Office makroları [Podcast + Transkript] S3 Ep91: CodeRed, OpenSSL, Java hataları ve Office makroları [Podcast + Transkript] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)

![S3 Ep 126: Hızlı modanın bedeli (ve sürünme özelliği) [Ses + Metin] S3 Ep 126: Hızlı modanın bedeli (ve sürünme özelliği) [Ses + Metin]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)