KENDİ İYİLİĞİN İÇİN YÜZLERİNİZİ KIRMIZIYIZ! (İDDİAYA GÖRE)

Herhangi bir noktaya atlamak için aşağıdaki ses dalgalarına tıklayın ve sürükleyin. Ayrıca doğrudan dinle Soundcloud'da.

Doug Aamoth ve Paul Ducklin ile. Giriş ve çıkış müziği Edith Çamur.

adresinden bizi dinleyebilirsiniz. Soundcloud, Apple Podcast'leri, Google Podcast'ler, Spotify, dikiş ve iyi podcast'lerin bulunduğu her yerde. Ya da sadece bırak RSS beslememizin URL'si en sevdiğiniz podcatcher'a girin.

TRANSKRİPTİ OKUYUN

DOUG. Kriptoloji, polislerin hacklenmesi, Apple güncellemeleri ve… kart sayma!

Hepsi ve daha fazlası Naked Security podcast'inde.

[MÜZİKAL MODEM]

Podcast'e hoş geldiniz millet.

Ben Doug Aamoth'um; o Paul Ducklin'dir.

Paul, bugün nasılsın?

ÖRDEK. Çok iyiyim, teşekkür ederim, Douglas.

Ve kart sayma kısmını çok heyecanla bekliyorum, çünkü bu sadece saymakla ilgili değil, aynı zamanda kartları karıştırmakla da ilgili.

DOUG. Pekala, çok iyi, bunu dört gözle bekliyorum!

Ve Teknoloji Geçmişi bölümümüzde rastgele olmayan bir şeyden bahsedeceğiz - çok hesaplıydı.

Bu hafta, 25 Ekim 2001'de Windows XP perakende satışa sunuldu.

Windows NT işletim sistemi üzerine kurulmuştur ve XP, hem Windows 2000 hem de Windows Millennium Edition'ı sırasıyla “XP Professional Edition” ve “XP Home Edition” olarak değiştirmiştir.

XP Home, Windows'un MS-DOS veya Windows 95 çekirdeğini temel almayan ilk tüketici sürümüydü.

Ve kişisel bir notta, onu sevdim.

Sadece daha basit zamanları hatırlıyor olabilirim… Aslında hatırladığım kadar iyi miydi bilmiyorum ama öncekinden daha iyi olduğunu hatırlıyorum.

ÖRDEK. Buna katılıyorum.

Sanırım orada takabileceğin pembe gözlükler var Doug...

DOUG. Hımm-hmmm.

ÖRDEK. …ama bunun bir gelişme olduğunu kabul etmeliyim.

DOUG. Gelişen ödeme hakkında biraz konuşalım, özellikle, istenmeyen yüz tanıma Fransa'da:

Clearview AI görüntü kazıma yüz tanıma hizmeti Fransa'da 20 milyon Euro para cezasına çarptırıldı

ÖRDEK. Aslında!

Düzenli dinleyiciler, sahip olduğumuzu bileceklerdir. hakkında konuşulan Clearview AI adlı bir şirket birçok kez, çünkü bu şirketin tartışmalı olduğunu söylemenin adil olduğunu düşünüyorum.

Fransız düzenleyici, kararlarını çok yararlı bir şekilde yayınlamaktadır veya en azından Clearview kararlarını hem Fransızca hem de İngilizce olarak yayınlamıştır.

Yani, temel olarak, işte bunu nasıl tanımlıyorlar:

Clearview AI, sosyal medya da dahil olmak üzere birçok web sitesinden fotoğraf toplar. Bu ağlarda doğrudan erişilebilen tüm fotoğrafları toplar. Böylece şirket dünya çapında 20 milyardan fazla görüntü topladı.

Bu koleksiyon sayesinde şirket, bir kişinin fotoğraf kullanarak bulunabileceği bir arama motoru şeklinde kendi resim veri tabanına erişimi pazarlamaktadır. Şirket bu hizmeti kolluk kuvvetlerine sunmaktadır.

Geçen yıl en azından İngiltere ve Avustralyalı düzenleyici tarafından da yinelenen Fransız düzenleyicinin itirazı şudur: “Bunu ülkemizde hukuka aykırı buluyoruz. İnsanların resimlerini bu ticari amaç için izinleri olmadan kazıyamazsınız. Ayrıca GDPR kurallarına, veri imha kurallarına uymuyorsunuz, bu da onların sizinle iletişim kurmalarını ve 'Çıkış yapmak istiyorum' demelerini kolaylaştırıyor.”

Bu nedenle, ilk olarak, bunu çalıştırmak istiyorsanız, kaydolmalısınız.

Ve eşyaları topladıktan sonra, verilerinin kaldırıldığından emin olmak istediklerinde bile ona bağlı kalmamalısınız.

Ve Fransa'daki sorun Doug, geçen Aralık ayında düzenleyicinin "Üzgünüm, bunu yapamazsınız. Verileri sıyırmayı bırakın ve Fransa'daki herkes hakkında bildiklerinizden kurtulun. Çok teşekkürler."

Görünüşe göre, düzenleyiciye göre, Clearview AI uymak istemiyor gibiydi.

DOUG. Uh-oh!

ÖRDEK. Şimdi Fransızlar geri geldi ve “Dinlemek istemiyor gibisin. Bunun kanun olduğunu anlamıyor gibisin. Şimdi aynı şey geçerli, ama aynı zamanda 20 milyon € ödemeniz gerekiyor. Geldiğin için teşekkürler."

DOUG. Makaleyle ilgili bazı yorumlarımız var… ne düşündüğünüzü duymak isteriz; anonim olarak yorum yapabilirsiniz.

Spesifik olarak ortaya koyduğumuz sorular şunlardır: "Clearview AI, kolluk kuvvetlerine gerçekten faydalı ve sosyal olarak kabul edilebilir bir hizmet sağlıyor mu? Yoksa yasa dışı bir şekilde biyometrik verileri toplayarak ve araştırma amaçlı izleme amacıyla izinsiz olarak ticarileştirerek gizliliğimizi gelişigüzel ayaklar altına mı alıyor?”

Pekala, bu telafi temasına bağlı kalalım ve biraz da bundan bahsedelim. DEADBOLT için tazminat suçlular.

Bu, kolluk kuvvetleri ve hacklemeyi içeren ilginç bir hikaye!

Polisler saldırdığında: Hollanda polisi DEADBOLT suçlularını (yasal olarak!)

ÖRDEK. Bunu yaptıkları için polislere şapka çıkartın, açıklayacağımız gibi, bu bir kereye mahsus bir şey olsa da.

Düzenli dinleyiciler DEADBOLT'u hatırlayacaktır - daha önce birkaç kez gündeme geldi.

DEADBOLT, bir ev kullanıcısı veya küçük işletme iseniz, Ağa Bağlı Depolama [NAS] sunucunuzu temel olarak bulan fidye yazılımı çetesidir…

…ve nasıl istismar edileceğini bildikleri bir güvenlik açığına karşı yama yapılmadıysa içeri girerler ve NAS kutunuzu karıştırırlar.

Tüm yedeklerinizin, tüm büyük dosyalarınızın, tüm önemli öğelerinizin orada olduğunu düşündüler.

“Windows için kötü amaçlı yazılım ve Mac için kötü amaçlı yazılım yazmak zorunda kalma ve hangi sürüme sahip olduğunuz konusunda endişelenmeyelim. Doğrudan içeri gireceğiz, dosyalarınızı karıştıracağız ve ardından 'Bize 600 $ ödeyin' diyeceğiz.”

Şu anki gidişat oranı bu: Sakıncası yoksa 0.03 bitcoin.

Bu yüzden, çok sayıda insanı vurmaya çalışmak ve her seferinde biraz uygun bir miktar istemek gibi tüketici odaklı bir yaklaşımı benimsiyorlar.

Ve sanırım sahip olduğun her şey orada yedekleniyorsa, "Biliyor musun? 600 dolar çok para, ama bunu karşılayabilirim. Ben ödeyeceğim.”

Konuyu basitleştirmek için (ve gönülsüzce söyledik, bu, isterseniz, bu fidye yazılımının akıllıca bir kısmıdır)… temel olarak, yaptığınız şey, ilgilendiğiniz sahtekarlara Bitcoin blok zinciri aracılığıyla bir mesaj göndererek söylemektir. .

Temel olarak, onlara parayı belirli, size özel bir Bitcoin adresine ödersiniz.

Ödeme mesajını aldıklarında, şifre çözme anahtarı olan bir yorum içeren 0 dolarlık bir ödemeyi geri gönderirler.

Demek seninle ihtiyaç duydukları *tek* etkileşim bu.

E-posta kullanmaları gerekmiyor ve herhangi bir karanlık web sunucusu çalıştırmaları gerekmiyor.

Ancak Hollanda polisleri, sahtekarların protokolle ilgili bir gaf yaptığını anladı!

İşleminiz Bitcoin ekosistemine ulaşır ulaşmaz, onu çıkaracak birini ararken, komut dosyaları şifre çözme anahtarını gönderir.

Bitcoin'leri iki kat harcayamasanız da (aksi takdirde sistem çökebilir), aynı anda iki işlem yapabilirsiniz, biri yüksek işlem ücreti, diğeri çok düşük veya sıfır işlem ücreti.

Ve tahmin edin bitcoin madencileri ve nihayetinde bitcoin blok zinciri hangisini kabul edecek?

Polislerin yaptığı da buydu…

DOUG. [GÜLER] Çok zekice, hoşuma gitti!

ÖRDEK. İşleme alınması günler alabilen sıfır işlem ücreti olan bir ödemeye bağlı kalırlardı.

Ve sonra, dolandırıcılardan şifre çözme anahtarını geri alır almaz (sanırım, 155 kullanıcıya sahiplerdi ve bir şekilde bir araya geldiler)… şifre çözme anahtarını geri alır almaz çift harcama işlemi yaptılar.

“Aynı Bitcoin'i tekrar harcamak istiyorum ama bu sefer kendimize geri ödeyeceğiz. Ve şimdi makul bir işlem ücreti sunacağız.”

Yani bu işlem, nihayetinde onaylanan ve blok zincirine kilitlenen işlemdi…

…ve diğeri görmezden gelindi ve atıldı… [GÜLER] her zamanki gibi gülmemeli!

DOUG. [GÜLER]

ÖRDEK. Yani, temelde, dolandırıcılar çok erken ödedi.

Ve sanırım kanun uygulayıcısıysanız bu *ihanet* değildir ve bunu yasal olarak garantili bir şekilde yapıyorsanız… bu temelde bir *tuzaktır*.

Ve hırsızlar içeri girdi.

Başta da belirttiğim gibi, bu sadece bir kez işe yarayabilir çünkü tabii ki dolandırıcılar, “Ah, canım, böyle yapmamalıyız. Protokolü değiştirelim. Önce işlemin blok zincirinde onaylanmasını bekleyelim ve sonra kimsenin daha sonra onu alt edecek bir işlemle gelemeyeceğini bildiğimizde, ancak o zaman şifre çözme anahtarını göndeririz.”

ÖRDEK. Ancak dolandırıcılar, Hollanda polisinden yardım isteyen 155 farklı ülkedeki kurbanların 13 şifre çözme anahtarına ayak uydurdu.

Yani, chapeau Dedikleri gibi [Fransız bisiklet argosu “şapka çıkarma” için kullanılır]!

DOUG. Bu harika… arka arkaya iki olumlu hikaye.

Ve bir sonraki hikaye ile olumlu hisleri yuvarlamaya devam edelim.

Kriptolojideki kadınlarla ilgili.

2. Dünya Savaşı kod kırıcılarını kutlayan ABD Posta Servisi tarafından onurlandırıldılar.

Bize bunun hakkında her şeyi anlatın - bu bir çok ilginç bir hikayePaul:

Kriptolojide Kadınlar – USPS, 2. Dünya Savaşı kod kırıcılarını kutluyor

ÖRDEK. Evet, Çıplak Güvenlik hakkında yazılacak güzel şeylerden biriydi: Kriptolojide Kadınlar – Amerika Birleşik Devletleri Posta Servisi 2. Dünya Savaşı kod kırıcılarını kutluyor.

Şimdi, Birleşik Krallık'ın İkinci Dünya Savaşı sırasındaki kriptografik çabaları olan Bletchley Park kod kırmayı ele aldık, bu özellikle iyi bilinen Enigma makinesi gibi Nazi şifrelerini denemek ve kırmak için.

Ancak, tahmin edebileceğiniz gibi, ABD, Pasifik savaş alanından büyük bir sorunla karşı karşıya kaldı, Japon şifreleriyle ve özellikle de MOR olarak bilinen bir şifreyle uğraşmaya çalıştı.

Nazi'nin Enigma'sının aksine, bu satın alınabilecek ticari bir cihaz değildi.

Aslında, ordudan çıkmış, telefon anahtarlama rölelerine dayanan yerli bir makineydi, eğer düşünürseniz, bir tür “onluk” anahtarlar gibi.

Yani aynı şekilde Bletchley Park Birleşik Krallık'ta gizlice 10,000'den fazla insan istihdam ediyor… Bunu fark etmemiştim, ancak savaş sırasında Japon şifreleriyle uğraşmak için ABD'de kriptolojiye, kriptografik kırmaya katılan 10,000'den fazla kadın olduğu ortaya çıktı.

Her açıdan son derece başarılıydılar.

1940'ların başında Genevieve Grotjan adlı ABD'li kriptologlardan biri tarafından kriptografik bir atılım yapıldı ve görünüşe göre bu Japon sırlarının okunmasında olağanüstü başarılara yol açtı.

Ve ABD Posta Servisi'nden pul serilerinden alıntı yapacağım:

Japon filo iletişiminin şifresini çözdüler, Alman U-botlarının hayati yük gemilerini batırmasını önlemeye yardımcı oldular ve Japon nakliye rotalarını ve diplomatik mesajları ortaya çıkaran şifreleme sistemlerini kırmaya çalıştılar.

Bunun size gerçekten çok ama çok kullanışlı bir zeka verdiğini hayal edebilirsiniz… savaşı kısaltmaya yardımcı olduğunu varsaymanız gerekir.

Neyse ki, Japonlar (görünüşe göre Naziler tarafından) şifrelerinin kırılabilir olduğu veya zaten kırılmış olduğu konusunda uyarılmış olmalarına rağmen, buna inanmayı reddettiler ve savaş boyunca MOR kullanmaya devam ettiler.

Ve zamanın kadın kriptologları, güneş parlarken kesinlikle gizlice saman yaptılar.

Ne yazık ki, tıpkı Birleşik Krallık'ta Bletchley Park'taki tüm savaş kahramanlarında (yine çoğu kadın) olduğu gibi…

...savaştan sonra gizlilik yemini ettiler.

Bu yüzden, 1945'te barış patlak verdiğinde esasen hak ettikleri kahramanın karşılaması olarak adlandırabileceğiniz şeyi bırakın, herhangi bir tanınma elde edene kadar on yıllar geçti.

DOUG. Vay, bu harika bir hikaye.

Ve ne yazık ki tanınmanın bu kadar uzun sürmesi ama sonunda bunu elde etmeleri harika.

Ve bunu dinleyen herkesin siteye gidip bunu okumasını rica ediyorum.

Adı: Kriptolojide Kadınlar – USPS 2. Dünya Savaşı kod kırıcılarını kutluyor.

Çok iyi parça!

ÖRDEK. Bu arada, Doug, satın alabileceğin pul serisine (tam sayfa pulları aldığın hatıra serisi)... makale.

Enigma veya PURPLE kadar zor değil, bu yüzden aslında kağıt ve kalemle oldukça kolay bir şekilde yapabilirsiniz, ancak bu iyi bir hatıra eğlencesidir.

Öyleyse gel ve istersen bir dene.

Ayrıca birkaç yıl önce yazdığımız bir makalenin bağlantısını da koyduk (2000 yıllık kriptografi bize neler öğretebilir?) içinde USPS şifreleme bulmacasını çözmenize yardımcı olacak ipuçlarını bulacaksınız.

Anma töreninizle birlikte gitmek için iyi eğlenceler!

DOUG. Pekala, biraz rastgelelik ve kriptografi üzerinde duralım ve belki bazılarının daha önce merak etmiş olduğu bir soru soralım.

Ne kadar rasgele Bir kumarhanede görebileceğiniz şu otomatik kart karıştırıcılar mı?

Ciddi Güvenlik: Kartları ne kadar rastgele (ya da değil) karıştırabilirsiniz?

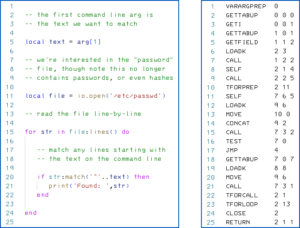

ÖRDEK. Evet, bu konuda yazan kriptografi gurusu Bruce Schneier sayesinde aldığım bir başka büyüleyici hikaye kendi blogundave makalesine adını verdi. Otomatik kart karıştırıcıların rastgeleliği üzerine.

Bahsettiğimiz kağıt sanırım 2013'e, yapılan çalışmalar da sanırım 2000'lerin başına kadar gidiyor.

Ama hikaye hakkında beni büyüleyen ve paylaşmak istememe neden olan şey, kriptografi alanında olsun ya da olmasın, şu anda programlama ile ilgilenen insanlar için inanılmaz öğretilebilir anlara sahip olmasıdır.

Ve daha da önemlisi, test ve kalite güvencesinde.

Çünkü, MOR şifrelerinin düzgün çalışmayabileceğine inanmayı reddeden Japonların aksine, bu, otomatik kart karıştırma makineleri yapan ancak "Gerçekten yeterince iyi mi?" diye düşünen bir şirket hakkında bir hikaye.

Ya da birisi onların nasıl çalıştığını gerçekten anlayabilir ve yeterince rastgele olmadıkları gerçeğinden bir avantaj elde edebilir mi?

Ve böylece, Kaliforniya'dan biri aynı zamanda başarılı bir sihirbaz olan üç matematikçiyi işe almak için yola çıktılar…

…ve dediler ki, “Bu makineyi biz yaptık. Kartların bir kez karıştırılmasıyla bunun yeterince rastgele olduğunu düşünüyoruz.”

Kendi mühendisleri, makinenin kart karıştırma amacıyla yeterince rastgele olup olmadığını göstereceklerini düşündükleri testler tasarlamak için her yolu denemişlerdi, ancak ikinci bir görüş istediler ve bu yüzden gerçekten dışarı çıkıp bir tane aldılar.

Ve bu matematikçiler, makinenin nasıl çalıştığına baktılar ve ister inanın ister inanmayın, kapalı bir formül olarak bilinen şeyi bulabildiler.

Tamamen analiz ettiler: şeyin nasıl davranacağını ve dolayısıyla kartların nasıl çıkacağı hakkında hangi istatistiksel çıkarımları yapabileceklerini.

Karıştırılan kartların önemli miktarda iyi rastgelelik testinden geçmesine rağmen, kartlar karıştırıldıktan sonra, bir sonraki kartı şanstan iki kat daha fazla tahmin etmelerine izin veren, hala yeterince kırılmamış diziler olduğunu keşfettiler.

Ve bir sonraki kartı iki kez tahmin etmek için zihinsel algoritmalarını bulabilmeleri için gereken mantığı gösterebildiler…

…böylece bunu sadece güvenilir ve tekrarlanabilir bir şekilde yapmakla kalmadılar, aslında bunun neden böyle olduğunu formüle ederek gösterecek matematiğe de sahiplerdi.

Ve hikaye belki de en ünlüsü, onları işe alan şirketin başkanının dünyevi ama tamamen uygun yanıtı.

Şunları söylemesi gerekiyordu:

Sonuçlarınızdan memnun değiliz ama onlara inanıyoruz ve sizi bunun için işe aldık.

Başka bir deyişle, “Ben mutlu olmak için para vermedim. Gerçekleri öğrenmek ve onlara göre hareket etmek için para ödedim.”

İş yazılımları için testler tasarlamaya geldiğinde keşke daha fazla insan bunu yapsaydı!

Ürününüzün geçeceği ve başarısız olursa bir şeylerin kesinlikle yanlış gittiğini bildiğiniz bir dizi test oluşturmak kolay olduğu için.

Ancak bunun *ürününüzü geçmeye değer* olduğuna dair bir dizi test bulmak şaşırtıcı derecede zordur.

Ve bu şirketin yaptığı da buydu, kart karıştırma makinesinin nasıl çalıştığına bakmaları için matematikçileri işe alarak.

Orada bir sürü hayat dersi var, Doug!

DOUG. Bu eğlenceli bir hikaye ve çok ilginç.

Şimdi, her hafta genellikle bir çeşit Apple güncellemesinden bahsediyoruz, ancak bu hafta değil.

Hayır hayır!

Bu hafta biz senin için var… bir Apple *megagüncelleme*:

Apple mega güncellemesi: Ventura çıkışı, iOS ve iPad çekirdeği sıfır gün – şimdi harekete geçin!

ÖRDEK. Ne yazık ki, bir iPhone veya iPad'iniz varsa, güncelleme şu anda aktif olarak istismar edilen ve her zaman olduğu gibi jailbreak/tam casus yazılım ele geçirme kokan bir sıfır günü kapsar.

Ve her zaman olduğu gibi ve belki de anlaşılabilir bir şekilde, Apple sıfır günün tam olarak ne olduğu, ne için kullanıldığı ve aynı derecede ilginç bir şekilde onu kimin kullandığı konusunda çok dikkatli.

Yani bir iPhone veya iPad'iniz varsa, bu *kesinlikle* tam size göre.

Ve kafa karıştırıcı bir şekilde, Doug…

Bunu açıklasam iyi olur, çünkü ilk başta pek açık değildi… ve bazı okuyucu yardımları sayesinde, bana ekran görüntülerini gönderen ve iPad'ini güncellerken başına gelenleri tam olarak açıklayan Belçika'dan Stefan'a teşekkürler!

İPhone'lar ve iPad'ler için güncelleme, “Hey, iOS 16.1 ve iPadOS 16'nız var” dedi. (Çünkü iPad OS sürüm 16 ertelendi.)

Güvenlik bülteni de bunu söylüyor.

Güncellemeyi yüklediğinizde, temel Hakkında ekranında sadece “iPadOS 16” yazıyor.

Ancak ana sürüm ekranına yakınlaştırırsanız, her iki sürüm de aslında “iOS/iPadOS 16.1” olarak çıkıyor.

İşte bu, sürüm 16'ya *yükseltme* artı bu hayati sıfır gün düzeltmesidir.

Zor ve kafa karıştırıcı kısım bu… Gerisi sadece diğer platformlar için de birçok düzeltmenin olması.

Bunun dışında, Ventura çıktığı için – macOS 13, 112 CVE numaralı yamalarla, ancak çoğu insan için betaya sahip olmayacaklar, bu yüzden bu aynı anda * yükseltme * ve * güncelleme * olacak…

macOS 13 çıktığı için geride macOS 10 Catalina'nın üç sürümü kaldı.

Ve gerçekten de Apple, yalnızca şimdi önceki ve önceki sürümleri destekliyor gibi görünüyor.

Yani Big Sur ve Monterey için *güncellemeler* var, bunlar macOS 11 ve macOS 12, ama Catalina'nın yokluğu meşhur Doug.

Ve her zamanki gibi can sıkıcı bir şekilde, size söyleyemediklerimiz…

Bu, tüm bu düzeltmelere karşı bağışık olduğu anlamına mı geliyor?

Bu, aslında en azından bazı düzeltmelere ihtiyacı olduğu, ancak henüz ortaya çıkmadıkları anlamına mı geliyor?

Yoksa bu, dünyanın kenarından düştüğü ve ihtiyacı olsun ya da olmasın bir daha asla güncelleme almayacağınız anlamına mı geliyor?

Bilmiyoruz.

DOUG. Sarhoş hissediyorum ve bu hikayedeki ağır yüklerin hiçbirini bile yapmadım, bunun için teşekkür ederim… bu çok fazla.

ÖRDEK. Üstelik bir iPhone'unuz bile yok.

DOUG. Kesinlikle!

Bir iPad'im var…

ÖRDEK. Ah öyle mi?

DOUG. …bu yüzden gidip güncel olduğundan emin olmalıyım.

Bu da bizi Apple hikayesiyle ilgili günün okuyucu sorusuna götürüyor.

Anonim Yorumcu soruyor:

iPad'ler için 15.7 güncellemesi bunu çözecek mi yoksa 16'ya güncellemem mi gerekiyor? Güncellemeden önce 16'daki küçük can sıkıcı hataların çözülmesini bekliyorum.

ÖRDEK. İsterseniz, bunun neden olduğu ikinci kafa karışıklığı seviyesi budur.

Anladığım kadarıyla iPadOS 15.7 çıktığında, iOS 15.7 ile tam olarak aynı zamandı.

Ve sanırım bir aydan biraz daha uzun bir süre önceydi?

Yani bu eski bir güvenlik güncellemesi.

Ve şimdi bilmediğimiz şey…

Henüz çıkmamış bir iOS/ıpados 15.7.1 var mı, bu platformlar için işletim sistemlerinin önceki sürümlerinde var olan güvenlik açıklarını düzeltiyor mu?

Yoksa iOS ve iPadOS için güvenlik güncellemeleri için güncelleme yolunuz şimdi sürüm 16 yolundan mı aşağı inecek?

Sadece bilmiyorum ve nasıl söyleyeceğini bilmiyorum.

Öyle görünüyor ki (ve kafam karıştıysa özür dilerim Doug, çünkü öyleyim!)…

…iOS ve iPadOS 15.7 kullanıcıları için *güncelleme* ve *yükseltme* yolu, sürüm 16'ya geçmek gibi görünüyor.

Ve şu anda, bu 16.1 anlamına geliyor.

Bu benim tavsiyem olurdu, çünkü o zaman en azından en son ve en iyi güvenlik düzeltmeleriyle en son ve en iyi yapıya sahip olduğunuzu bilirsiniz.

Yani bu uzun cevap.

Kısa cevap, Doug, "Bilmiyorum."

DOUG. Çamur kadar temiz.

ÖRDEK. Evet.

Şey, belki o kadar net değil… [Gülüşmeler]

Çamuru yeterince uzun süre bırakırsanız, sonunda çamurlar dibe çöker ve üstte temiz su olur.

Belki de yapmanız gereken budur: bekleyip görün ya da mermiyi ısırıp 16.1'e gidin.

Kolaylaştırıyorlar, değil mi? [GÜLER]

DOUG. Pekala, buna göz kulak olacağız çünkü bu şimdi ile bir dahaki sefer arasında biraz değişebilir.

Bu yorumu gönderdiğiniz için çok teşekkür ederim, Anonim Yorumcu.

İletmek istediğiniz ilginç bir hikayeniz, yorumunuz veya sorunuz varsa, podcast'te okumayı çok isteriz.

Tips@sophos.com adresine e-posta gönderebilir, makalelerimizden herhangi biri hakkında yorum yapabilir ve sosyal @NakedSecurity üzerinden bize ulaşabilirsiniz.

Bugünkü programımız bu, dinlediğiniz için çok teşekkürler.

Paul Ducklin için, ben Doug Aamoth, bir dahaki sefere kadar size hatırlatıyorum…

HER İKİSİ DE. Güvende kalın!

- blockchain

- Clearview

- net görüş yapay zekası

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- kriptografi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- Veri Kaybı

- Sürgü

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- GSYİH uyumluluğu

- Kaspersky

- Yasa ve Düzen

- kötü amaçlı yazılım

- Mcafee

- Çıplak Güvenlik

- Çıplak Güvenlik Podcast'ı

- NexBLOC

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- podcast

- gizlilik

- rasgelelik

- fidye

- VPN

- web sitesi güvenliği

- zefirnet

![S3 Ep111: Kalitesiz bir "çıplaklık filtresinin" iş riski [Ses + Metin] S3 Ep111: Kalitesiz bir "çıplaklık filtresinin" iş riski [Ses + Metin] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)