ŞİMDİ DİNLE

Herhangi bir noktaya atlamak için aşağıdaki ses dalgalarına tıklayın ve sürükleyin. Ayrıca doğrudan dinle Soundcloud'da.

Doug Aamoth ve Paul Ducklin ile.

Giriş ve çıkış müziği Edith Çamur.

adresinden bizi dinleyebilirsiniz. Soundcloud, Apple Podcast'leri, Google Podcast'ler, Spotify, dikiş ve iyi podcast'lerin bulunduğu her yerde. Ya da sadece bırak RSS beslememizin URL'si en sevdiğiniz podcatcher'a girin.

TRANSKRİPTİ OKUYUN

DOUG. Facebook dolandırıcılıkları, sonsuza kadar Log4Shell ve siber güvenlikli bir yaz için ipuçları.

Tüm bunlar ve daha fazlası Çıplak Güvenlik Podcast'inde.

[MÜZİKAL MODEM]

Podcast'e hoş geldiniz millet.

Ben Doug Aamoth ve her zaman olduğu gibi Paul Ducklin de yanımda.

Nasılsın Paul?

ÖRDEK. Ben süper kandırılan biriyim, Douglas.

İngiltere'de biraz soğumaya başlıyoruz.

DOUG. Evet.

ÖRDEK. Sanırım güzel, büyük bir kır bisikleti turuna çıkmak için yanlış günü seçtim.

yola çıktığımda bu çok iyi bir fikirdi: "Biliyorum, güzel, uzun bir yolculuk yapacağım ve sonra trenle eve döneceğim, bu yüzden podcast için bolca vaktim olacak şekilde evdeyim."

Oraya vardığımda aşırı sıcaktan dolayı trenler yalnızca iki saatte bir çalışıyordu ve ben sadece birini kaçırmıştım.

Bu yüzden tüm yolu geri dönmek zorunda kaldım... ve tam zamanında yetişebildim.

DOUG. Tamam, işte bu kadar… sen ve ben yazın tüm hızıyla devam ediyoruz ve programın ilerleyen bölümlerinde yaz mevsimi için bazı ipuçlarımız var.

Ama önce biraz konuşmak istiyorum Teknoloji Tarihinde Bu Hafta.

Bu hafta, 1968'de Intel Corporation, Gordon Moore (Moore Yasası'nın sahibi) ve Robert Noyce tarafından kuruldu.

Noyce, entegre devrenin veya mikroçipin öncüsü olarak kabul ediliyor.

Intel'in ilk mikroişlemcisi, hesap makinelerinde kullanılan 4004 olacaktı.

Ve, bir Fun GERÇEK, Intel adı INTegrated ELectronics'in bir karışımıdır.

Yani… bu şirket oldukça iyi çıktı.

ÖRDEK. Evet!

Sanırım, adil olmak gerekirse, belki “Yardımcı öncü” diyebilirsiniz?

DOUG. Evet. "Bir öncüm" vardı.

ÖRDEK. Sanırım Texas Instruments'tan Jack Kilby ilk entegre devreyi buldu ama yine de devredeki parçaların birbirine bağlanması gerekiyordu.

Ve Noyce bunların tamamının silikonla nasıl pişirileceği sorununu çözdü.

Aslında yeni doğmuş bir bilgisayar bilimcisiyken Jack Kilburn'ün bir konuşmasına katılmıştım.

Kesinlikle büyüleyici - 1950'lerde Amerika'da yapılan araştırmalar!

Ve tabii ki Kilby sanırım 2000 yılında Nobel Ödülü'nü aldı.

Ama Robert Noyce'un da ortak kazanan olacağından eminim, ama o o zamana kadar çoktan ölmüştü ve ölümünden sonra Nobel Ödülü alamazsınız.

Yani Noyce hiçbir zaman Nobel Ödülü alamadı ama Jack St. Clair Kilby aldı.

DOUG. Eh, bu uzun zaman önceydi…

…ve bundan uzun bir süre sonra hâlâ Log4Shell’den bahsediyor olabiliriz…

ÖRDEK. Ah canım, evet.

DOUG. Bunun bir çözümü olsa bile ABD ortaya çıktı ve bu şeyin düzelmesinin onlarca yıl alabileceğini söyledi. aslında düzeltildi.

ÖRDEK. Adil olalım… “Belki on yıl ya da daha uzun bir süre” dediler.

Bu, adı verilen bir vücuttur. Siber Güvenlik İnceleme KuruluBu yılın başlarında kurulan CSRB (İç Güvenlik Bakanlığı'nın bir parçası).

Özellikle Log4Shell yüzünden mi, yoksa sadece tedarik zinciri kaynak kodu sorunlarının önemli hale gelmesi nedeniyle mi oluşturulduğunu bilmiyorum.

Ve Log4Shell'in ortaya çıkmasından neredeyse sekiz ay sonra, 42 sayfalık bu raporu hazırladılar… tek başına yönetici özeti neredeyse 3 sayfaya ulaşıyor.

Ve buna ilk baktığımda, "Ah, işte başlıyoruz" diye düşündüm.

Bazı kamu görevlilerine “Haydi, raporunuz nerede? Siz inceleme kurulusunuz. Yayınla ya da yok ol!"

Aslında bazı kısımları gerçekten ağır ilerlese de, bence bunu baştan sona okumalısınız.

Bir yazılım satıcısı olarak, bir yazılım yaratıcısı olarak, diğer insanlara yazılım çözümleri sağlayan bir şirket olarak, insanların bir şey olduğunda size haber verebilmesi için kendinizle kolay iletişim kurmanın aslında o kadar da zor olmadığı hakkında bazı şeyler eklediler. gözden kaçırmışsın.

Örneğin, “Kodunuzda hâlâ iyi niyetle fark etmediğiniz, düzeltmediğiniz bir Log4J sürümü var.”

Size yardım etmeye çalışan birinin sizi bulmasını ve sizinle kolayca iletişime geçmesini neden istemezsiniz?

DOUG. Ve şunun gibi şeyler söylüyorlar… bu ilki bir tür masa üstü kazık, ancak herkes için iyidir, özellikle de bunu düşünmeyen küçük işletmeler: Bir varlık ve uygulama envanteri geliştirin, böylece neyi nerede çalıştırdığınızı bilirsiniz.

ÖRDEK. Açıkça tehdit etmiyorlar ya da bunu iddia etmiyorlar, çünkü kanunları yapmak bu kamu görevlilerinin işi değil (bu yasama organının işi)… ama sanırım onların söyledikleri şu: “Bu kapasiteyi geliştirin, çünkü eğer bunu yapmazsanız” , ya da rahatsız olamıyorsunuz, ya da nasıl yapacağınızı bilmiyorsunuz ya da müşterilerinizin fark etmeyeceğini düşünüyorsunuz, sonunda çok az seçeneğiniz olduğunu veya hiç seçeneğiniz olmadığını fark edebilirsiniz!

Özellikle federal hükümete ürün satmak istiyorsanız! [kahkahalar]

DOUG. Evet, bunu daha önce de konuşmuştuk… bazı şirketlerin henüz düşünmemiş olabileceği ancak sahip olunması önemli olan başka bir şey: Bir güvenlik açığı müdahale programı.

Bir güvenlik açığınızın olması durumunda ne olur?

Attığınız adımlar nelerdir?

Bunları ele almak için takip ettiğiniz oyun planı nedir?

ÖRDEK. Evet, daha önce bahsettiğim şey buydu.

Bunun basit kısmı, birisinin kuruluşunuzda raporları nereye gönderdiğini öğrenmesi için kolay bir yola ihtiyacınız var… ve ardından şirket içinde, raporlar aldığınızda gerçekten harekete geçeceğinize dair şirket içinde bir taahhütte bulunmanız gerekiyor. onların üzerine.

Söylediğim gibi, sattığınız büyük bir Java araç setinin olduğunu, birçok bileşeni olan büyük bir uygulamanın olduğunu ve arka uç sistemlerinden birinde büyük bir Java olayının bulunduğunu hayal edin.

Ve orada hala savunmasız bir Log4J olduğunu hayal edin .JAR gözden kaçırdığınız dosya.

Bunu keşfeden kişinin size basit bir e-postayla bile hızlı ve kolay bir şekilde anlatabilmesini neden istemezsiniz?

Twitter'a kaç kez giriyorsunuz ve tanınmış siber güvenlik araştırmacılarının "Hey, XYZ Corp ile nasıl iletişime geçileceğini bilen var mı?"

Podcast'te bir adamın sonunda... Sanırım TikTok'a ya da buna benzer bir şeye gitti [GÜLMELER] çünkü o bulamadım bu şirketle nasıl iletişime geçilir.

Ve şöyle bir video hazırladı: "Merhaba arkadaşlar, sosyal medya videolarınızı sevdiğinizi biliyorum, sadece size bu hatayı anlatmaya çalışıyorum."

Ve sonunda bunu fark ettiler.

Keşke şirketinizin DOT com SLASH güvenlik DOT txt dosyasına gidip bir e-posta adresi bulabilseydi!

“Burası bizimle iletişime geçmenizi tercih ettiğimiz yer. Veya bu program aracılığıyla hata ödülleri veriyoruz… bunun için şu şekilde kaydolabilirsiniz. Eğer ödeme almak istiyorsanız."

O kadar da zor değil!

Bu da, düzelttiğinizi düşündüğünüz bir hatanın bulunduğunu size bildirmek isteyen birinin size söyleyebileceği anlamına gelir.

DOUG. Bu makaledeki inişe bayılıyorum!

John F. Kennedy'yi yazıp kanalize ederek [KENNEDY SESLENDİRME] “Başkalarının sizin için ne yapabileceğini sormayın, ancak kendiniz için neler yapabileceğinizi düşünün, çünkü yaptığınız herhangi bir iyileştirme neredeyse kesinlikle diğer herkese de fayda sağlayacaktır. ”

Tamam, eğer bununla ilgili bir şeyler okumak istiyorsanız bu sitede var… eğer bu tür şeylerden biriyle uğraşmak zorunda kalacağınız bir konumdaysanız, okumanız gerekir.

Okumak güzel... 42 sayfalık raporu olmasa da en azından üç sayfalık özeti okuyun.

ÖRDEK. Evet, uzun ama şaşırtıcı derecede düşünceli buldum ve çok hoş bir sürpriz oldu.

Ve düşündüm ki, eğer insanlar bunu okursa ve rastgele insanlar bunun rastgele onda birini ciddiye alırlarsa...

…toplu olarak daha iyi bir yerde olmalıyız.

DOUG. Tamam, devam ediyoruz.

Yaz tatili mevsimidir ve bu genellikle gadget'larınızı yanınıza almayı gerektirir.

Biz biraz var keyif için ipuçları yaz tatiliniz, hata, "tadını çıkarmadan".

ÖRDEK. “Kaç tane alet almalıyız? [DRAMATİK] Hepsini paketleyin!”

Ne yazık ki, genel anlamda söylemek gerekirse, ne kadar çok alırsanız, riskiniz o kadar büyük olur.

DOUG. Buradaki ilk ipucunuz, tüm cihazlarınızı paketlediğinizdir… yola çıkmadan önce bir yedekleme yapmanız gerekir mi?

Cevabın “Evet!” olduğunu tahmin ediyoruz.

ÖRDEK. Bence bu oldukça açık.

Herkes yedekleme yapmanız gerektiğini biliyor ama erteliyor.

Bu yüzden bunun küçük düsturumuzu veya gerçeğimizi ortaya koymak için bir şans olduğunu düşündüm: "Pişman olacağınız tek yedek, yapmadığınız yedek olacaktır."

Ve bir cihazı yedeklediğinizden emin olmakla ilgili diğer bir şey de - ister daha sonra oturumu kapatacağınız bir bulut hesabına, ister şifreleyip dolabınızda bir yere koyduğunuz çıkarılabilir bir sürücüye olsun - bu, yedekleme yaptığınız anlamına gelir. cihazdaki dijital ayak izinizi ortadan kaldırabilir.

Bunun neden iyi bir fikir olabileceğine değineceğiz… böylece tüm dijital yaşamınız ve geçmişiniz yanınızda olmasın.

Önemli olan şu ki, iyi bir yedeklemeye sahip olduğunuzda ve telefonunuzdaki gerçekte ne varsa azalttığınızda, onu kaybederseniz daha az yanlış yapmış olursunuz; el konulursa; göçmenlik yetkilileri buna bakmak isterse; her ne ise.

DOUG. Ve biraz da hareket etmeyle bağlantılı olarak dizüstü bilgisayarınızı ve/veya cep telefonunuzu kaybedebilirsiniz, bu nedenle bu cihazları şifrelemelisiniz.

ÖRDEK. Evet.

Artık çoğu cihaz bugünlerde varsayılan olarak şifreleniyor.

Bu kesinlikle Android için doğrudur; bu iOS için kesinlikle doğrudur; Sanırım bugünlerde Windows dizüstü bilgisayarlar aldığınızda BitLocker oradadır.

Windows kullanıcısı değilim, bu yüzden emin değilim… ama kesinlikle, Windows Home Edition'ınız olsa bile (ki bu sinir bozucu bir şekilde ve umarım bu gelecekte değişir, sinir bozucu bir şekilde BitLocker'ı çıkarılabilir sürücülerde kullanmanıza izin vermez) … sabit diskinizde BitLocker'ı kullanmanıza izin verir.

Neden olmasın?

Çünkü bu, onu kaybederseniz, el konulursa ya da dizüstü bilgisayarınız ya da telefonunuz çalınırsa, bu yalnızca bir dolandırıcının dizüstü bilgisayarınızı açması, sabit diski çıkarması, başka bir bilgisayara takması ve içindeki her şeyi okuması anlamına gelmez. , aynen böyle.

Neden önlem almıyorsunuz?

Ve elbette, telefonda, genellikle önceden şifrelenmiş olduğundan, şifreleme anahtarları önceden oluşturulur ve kilit kodunuz tarafından korunur.

“Peki, yolda olacağım, baskı altında olabilirim, acil ihtiyacım olabilir… Sadece kullanacağım” demeyin. 1234 or 0000 tatil süresince."

Bunu yapma!

Telefonunuzdaki kilit kodu, telefondaki veriler için gerçek tam şifreleme ve şifre çözme anahtarlarını yöneten koddur.

Bu yüzden uzun bir kilit kodu seçin… On basamaklı veya daha uzun bir rakam öneririm.

Ayarlayın ve birkaç gün, ayrılmadan bir hafta önce, alışıncaya kadar evde kullanma alıştırması yapın.

Sadece gitmeyin, 1234 yeterince iyi veya “Ah, uzun bir kilit kodum olacak… Gideceğim 0000 0000, bu *sekiz* karakter, bunu kimse düşünemez!”

DOUG. Tamam, bu gerçekten ilginç: Ulusal sınırları aşan insanlarla ilgili bazı tavsiyeleriniz var.

ÖRDEK. Evet, bu bugünlerde bir sorun haline geldi.

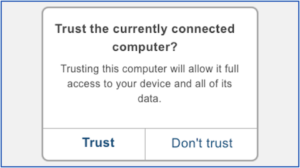

Çünkü pek çok ülke (sanırım aralarında ABD ve İngiltere de var ama kesinlikle tek değiller) şöyle diyebilir: “Bakın, cihazınıza bir göz atmak istiyoruz. Kilidini açar mısın lütfen?”

Ve sen, “Hayır, elbette hayır! Gizlidir! Bunu yapmaya hakkın yok!”

Belki varlar, belki de yoklar… henüz ülkede değilsiniz.

Bu "Benim mutfağım, Benim kurallarım", yani şöyle diyebilirler: "Tamam, tamam, *senin* reddetme hakkına sahipsin... ama sonra *biz* kabulünü reddedeceğiz. Biz sizi bir sonraki uçuşla eve dönmek üzere kalkış salonuna transfer edene kadar burada, gelen yolcu salonunda bekleyin!”

Temel olarak, "Sınırda verileri ifşa etmek zorunda kalabilirim" gibi, ne olacağı konusunda *endişelenmeyin*.

*Giriş koşullarının neler olduğuna bakın*… gideceğiniz ülkedeki gizlilik ve gözetim kuralları.

Ve eğer gerçekten onlardan hoşlanmıyorsanız oraya gitmeyin! Gidecek başka bir yer bulun.

Veya sadece ülkeye girin, doğruyu söyleyin ve dijital ayak izinizi azaltın.

Yedekleme konusunda da söylediğimiz gibi… yanınızda ne kadar az “dijital yaşam” eşyası taşırsanız, yanlış gitme olasılığı da o kadar az olur ve bunları kaybetme olasılığınız da o kadar azalır.

Yani “Hazırlıklı olun” diyorum.

DOUG. Tamam, bu iyi bir şey: Herkese açık Wi-Fi, güvenli mi yoksa güvensiz mi?

Duruma göre değişir sanırım?

ÖRDEK. Evet.

Pek çok insan şunu söylüyor: "Vay canına, eğer halka açık Wi-Fi kullanıyorsanız, sonunuz geldi!"

Elbette hepimiz yıllardır halka açık Wi-Fi kullanıyoruz aslında.

Saldırıya uğrama korkusuyla onu kullanmayı bırakan kimseyi tanımıyorum ama insanların şöyle dediğini biliyorum: “Risklerin ne olduğunu biliyorum. Bu yönlendirici herhangi birine ait olabilir. Üzerinde bazı dolandırıcılar olabilir; vicdansız bir kahvehane işletmecisi olabilir; ya da geçen ay burada tatilde olan biri bunu çok komik bulduğu için hacklemiş olabilir ve 'ha ha ha' diye veri sızdırıyor olabilir."

Ancak uçtan uca şifrelemeye sahip uygulamalar kullanıyorsanız ve cihazınızla diğer uç arasında uçtan uca şifrelenecek şekilde HTTPS olan siteler kullanıyorsanız, bu durumda önemli sınırlamalar vardır. Tamamen saldırıya uğramış bir yönlendiricinin bile ortaya çıkarabileceği şey.

Çünkü önceki bir ziyaretçi tarafından yerleştirilen herhangi bir kötü amaçlı yazılım, *cihazınıza* değil, *yönlendiriciye* yerleştirilecektir.

DOUG. Tamam, şimdi... umumi tuvaletlerin nadiren temizlenen bilgisayar versiyonu olduğunu düşünüyorum.

Kiosk PC'leri havaalanlarında veya otellerde kullanmalı mıyım?

Siber güvenlik bir yana… o kirli, kirli klavye ve farenin eline geçen insan sayısı az değil!

ÖRDEK. Kesinlikle.

İşte bu, "Herkese açık Wi-Fi kullanmalı mıyım?" sorusunun diğer yüzü.

Kkiosk bilgisayarını örneğin otelde mi yoksa havaalanında mı kullanmalıyım?

Saldırıya uğramış bir Wi-Fi yönlendirici ile saldırıya uğramış bir kiosk bilgisayar arasındaki en büyük fark, trafiğiniz güvenliği ihlal edilmiş bir yönlendirici üzerinden şifreleniyorsa, sizi gözetleyebilecek miktarın bir sınırı olmasıdır.

Ancak trafiğiniz saldırıya uğramış veya güvenliği ihlal edilmiş bir kiosk bilgisayarından kaynaklanıyorsa, o zaman temel olarak siber güvenlik açısından *%100 Oyun Bitmiştir*.

Başka bir deyişle, bu kiosk bilgisayarı, şifrelenmeden önce (ve geri aldığınız şeylerin şifresi çözüldükten sonra) *internet üzerinden gönderdiğiniz ve aldığınız tüm verilere* sınırsız erişime sahip olabilir.

Böylece şifreleme esasen önemsiz hale gelir.

*Yazdığınız her tuş vuruşu*… izlendiğini varsaymalısınız.

*Ekranda bir şey göründüğünde*… birisinin ekran görüntüsü alabileceğini varsaymalısınız.

*Yazdırdığınız her şeyin*… gizli bir dosyada bir kopyası olduğunu varsaymalısınız.

Bu yüzden benim tavsiyem, bu kiosk bilgisayarlarına gerekli bir kötülük gibi davranmanız ve onları yalnızca gerçekten mecbursanız kullanmanızdır.

DOUG. Evet, geçen hafta sonu kiosk bilgisayarı olan bir oteldeydim ve merakım galip geldi.

Yukarı çıktım… Windows 10 çalıştırıyordu ve üzerine her şeyi yükleyebiliyordunuz.

Kilitli değildi ve onu daha önce kullanan kişi Facebook'tan çıkış yapmamıştı!

Ve burası daha iyi bilmesi gereken bir zincir otel… ama kimsenin çıkış yapmadığı tamamen açık bir sistemdi; gerçekleşmeyi bekleyen potansiyel bir siber suç çöplüğü.

ÖRDEK. Yani bir USB çubuğu takıp ardından "Keylogger'ı yükle"ye gidebilirsiniz, öyle mi?

DOUG. Evet!

ÖRDEK. “Ağ algılayıcısını yükle.”

DOUG. HI-hı!

ÖRDEK. “Rootkit'i yükleyin.”

DOUG. Evet!

ÖRDEK. “Duvar kağıdına yanan kafatasları koy.”

DOUG. Hayır teşekkürler!

Bir sonraki sorunun harika bir cevabı yok…

Peki ya casus kameralar, otel odaları ve Airbnb'ler?

Bunları bulmak zordur.

ÖRDEK. Evet, bunu buraya koydum çünkü bu bize düzenli olarak sorulan bir soru.

Bildirilmemiş casus kameraların üç farklı örneği hakkında yazdık. (Bu bir tür totoloji, değil mi?)

Bunlardan biri Avustralya'da bir çiftlik işi pansiyonundaydı; bu adam, "Size kalacak bir yer vereceğim" diyerek, ziyaretçi vizesi olan ve çiftlik işi yapmasına izin verilen insanları davet ediyordu.

Onun bir Peeping Tom olduğu ortaya çıktı.

Bunlardan biri İrlanda'daki bir Airbnb evindeydi.

Bu, Yeni Zelanda'dan buraya kadar gelmiş bir aileydi, bu yüzden arabaya binip eve gidemediler, pes etmediler!

Diğeri ise Güney Kore'de gerçek bir oteldi… bu gerçekten tüyler ürpertici bir oteldi.

Otelin sahibi olanın zincir olduğunu sanmıyorum, yolsuzluğa bulaşmış çalışanlar falandı.

Odalara casus kameralar koydular ve şaka yapmıyorum Doug... aslında aslında izleme başına ödemeli satış yapıyorlardı.

Yani, bu ne kadar ürkütücü?

İyi haber şu ki, bu vakaların ikisinde failler gerçekten tutuklandı ve suçlandı, bu yüzden de olay onlar açısından kötü sonuçlandı ki bu da oldukça doğru.

Sorun şu ki… Airbnb hikayesini okursanız (Çıplak Güvenlik ile ilgili bir bağlantımız var), orada ailesiyle birlikte kalan adam aslında bir BT çalışanıydı, bir siber güvenlik uzmanıydı.

Ve odalardan birinde (görünüşe göre Airbnb'de herhangi bir kamera olup olmadığını beyan etmeniz gerekiyor) iki duman alarmı olduğunu fark etti.

Ne zaman iki duman alarmı görüyorsunuz? Sadece bir tanesine ihtiyacın var.

Ve bunlardan birine bakmaya başladı ve duman alarmına benziyordu.

Diğeri ise yanıp sönen LED'in bulunduğu küçük delik yanıp sönmüyordu.

Ve içeriye baktığında şunu düşündü: "Bu öyle görünüyor ki şüpheli bir şekilde lens gibi bir kamera için!”

Ve aslında bu, duman alarmı görünümüne bürünmüş bir casus kameraydı.

Sahibi onu normal Wi-Fi'ye bağlamıştı, bu yüzden Nmap gibi bir araç veya buna benzer bir araç kullanarak bir ağ taraması yaparak bulmayı başardı.

Bu cihazı buldu ve ona ping attığında, ağ imzasından, duman alarmının içine gizlenmiş bir web kamerası olmasına rağmen aslında bir web kamerası olduğu oldukça açıktı.

Bu yüzden şanslıydı.

Bulduğu şeyler hakkında, o sırada blogda yazdığı şeylere bağlantı vererek ve açıklayarak bir makale yazdık.

Bu 2019'daydı, yani üç yıl önceydi, yani teknoloji muhtemelen o zamandan bu yana biraz daha gelişti.

Neyse, internete girip "Kalacağım bundan sonraki yerlerde kamera bulma şansım nedir?" diye sordu.

Ve bir casus kamerayla karşılaştı - resim kalitesinin oldukça berbat olacağını tahmin ediyorum, ama yine de *çalışan bir dijital casus kameradır*…. kablosuz değil, onu kabloyla bağlaman gerekiyor – *yıldız başlı vidaya* gömülü, Doug!

DOUG. İnanılmaz.

ÖRDEK. Kelimenin tam anlamıyla, bir ışık anahtarının üzerindeki kapak plakasında bulacağınız türden bir vida, örneğin o boyutta bir vida.

Veya elektrik prizinin kapak plakasına taktığınız vida… normal, mütevazı boyutta yıldız başlı bir vida.

DOUG. Şu anda onları Amazon'da arıyorum!

“İğne deliği vidalı kamera”, 20 dolara.

ÖRDEK. Eğer bu aynı ağa bağlı değilse veya sadece SD karta kayıt yapan bir cihaza bağlıysa, onu bulmak çok zor olacak!

Peki ne yazık ki bu sorunun cevabı... Altıncı soruyu yazmamamın sebebi şu: Kaldığım odalardaki kameraları nasıl bulurum?

Cevap şu, deneyebilirsiniz ama ne yazık ki bu tamamen “Kanıtın yokluğu, yokluğun kanıtı değildir” olayıdır.

Maalesef, “Satın alabileceğiniz, cep telefonu büyüklüğünde küçük bir alet var” diyen bir tavsiyemiz yok. Bir düğmeye basıyorsunuz ve odada bir casus kamera varsa bip sesi çıkarıyor.”

DOUG. TAMAM. Kendini tutamayanlar için son ipucumuz: “Tatile gidiyorum ama ya iş amaçlı dizüstü bilgisayarımı da yanıma almak istersem?”

ÖRDEK. Buna cevap veremem.

Buna cevap veremezsin.

Bu sizin dizüstü bilgisayarınız değil, işinizin dizüstü bilgisayarı.

Yani basit cevap şu: "Sor!"

Bir de “Nereye gidiyorsun?” derlerse, sen de ülkenin adını verirsen, “Hayır” derlerse…

…o zaman işte bu, onu yanına alamazsın.

Belki sadece şöyle diyebilirsiniz: “Harika, onu burada bırakabilir miyim? Ben dönene kadar bunu bilgi işlem dolabına kilitleyebilir misin?”

BT'ye gidip "X Ülkesine gidiyorum. İş dizüstü bilgisayarımı yanıma alsaydım özel tavsiyeleriniz var mı?" diye sorarsanız…

…onlara bir kulak verin!

Çünkü iş yeriniz gittiğiniz yerdeki mahremiyet ve gözetim hakkında bilmeniz gereken şeyler olduğunu düşünüyorsa, bu şeyler muhtemelen ev hayatınız için de geçerlidir.

DOUG. Pekala, bu harika bir makale... Gidin geri kalanını okuyun.

ÖRDEK. Bitirdiğim iki jingle ile o kadar gurur duyuyorum ki!

DOUG. Oh evet!

Biz şunu duyduk: “Şüpheniz varsa, vermeyin.”

Ama bu sizin ortaya çıkardığınız yeni bir şey ve bunu gerçekten beğendim….

ÖRDEK. “Hayatınız telefonunuzdaysa/Neden onu evde bırakmıyorsunuz?”

DOUG. Evet, buyurun!

Pekala, zaman geçtikçe sitede okumanızı rica edeceğim bir makalemiz daha var. Buna denir: Facebook 2FA dolandırıcıları geri dönüyor bu sefer sadece 21 dakikada.

Bu, eskiden 28 dakika süren dolandırıcılığın aynısıydı, dolayısıyla bu dolandırıcılıktan yedi dakikayı tıraş ettiler.

Ve bu yazıyla ilgili bir okuyucu sorumuz var.

Okuyucu Peter kısmen şöyle yazıyor: "Bunların gerçekten tesadüf olduğunu mu düşünüyorsunuz? Yakın zamanda kayınpederimin British Telecom geniş bant sözleşmesinin değiştirilmesine yardım ettim ve değişikliğin gerçekleştiği gün, British Telecom'dan bir kimlik avı telefonu aldı. Açıkçası her an gerçekleşebilirdi, ancak bunun gibi şeyler zamanlama konusunda şüphe duymanıza neden oluyor. Paul…”

ÖRDEK. Evet, her zaman şöyle diyen insanlarla karşılaşıyoruz: “Biliyor musun? Bu dolandırıcılıklardan birine yakalandım…”

İster bir Facebook sayfası veya Instagram telif hakkıyla ilgili olsun, ister bu adamın babası gibi telekomünikasyonla ilgili olsun… “Dolandırıcılığın neyle ilgili olduğuyla doğrudan ilgili bir şey yaptıktan hemen sonra dolandırıcılıkla karşılaştım. Elbette bu bir tesadüf değil mi?”

Ve bence çoğu insan, Çıplak Güvenlik hakkında yorum yaptıkları için bunun bir dolandırıcılık olduğunun farkına varıyorlar ve "Sahtekarlar elbette biliyordu?" diyorlar.

Başka bir deyişle, içeriden bazı bilgilerin olması gerekir.

Bunun diğer tarafı ise bunun bir dolandırıcılık olduğunun *farkında olmayan* ve Naked Security hakkında yorum yapmayan insanlardır ve şöyle derler: "Ah, bu bir tesadüf olamaz, bu yüzden gerçek olmalı!"

Deneyimlerime göre çoğu durumda bu tamamen tesadüften, sadece hacimden kaynaklanmaktadır.

Yani asıl mesele şu ki, çoğu durumda, aldığınız bu dolandırıcılıkların tesadüf olduğuna ve dolandırıcıların, bu kadar çok kişiye bu kadar çok e-posta gönderebildiğinizde bu tesadüfleri "üretmenin" kolay olduğu gerçeğine güvendiklerine inanıyorum. insanlar çok kolay.

Ve *herkesi* kandırmaya çalışmıyorsun, sadece *birini* kandırmaya çalışıyorsun.

Ve Doug, eğer sonuna sıkıştırabilirsem: "Bir şifre yöneticisi kullan!"

Çünkü o zaman doğru şifreyi yanlışlıkla yanlış siteye koyamazsınız ve bu, tesadüfi olsun veya olmasın, bu tür dolandırıcılıklarda size çok yardımcı olur.

DOUG. Pekala, her zamanki gibi çok iyi!

Yorumun için teşekkür ederim Peter.

İletmek istediğiniz ilginç bir hikayeniz, yorumunuz veya sorunuz varsa, podcast'te okumayı çok isteriz.

Tips@sophos.com adresine e-posta gönderebilir, makalelerimizden herhangi biri hakkında yorum yapabilir veya sosyal medyadan bize ulaşabilirsiniz: @nakedsecurity.

Bugünkü programımız bu; dinlediğiniz için çok teşekkürler.

Paul Ducklin için, ben Doug Aamoth, bir dahaki sefere kadar size şunu hatırlatıyorum...

HER İKİSİ DE. Güvende kalın!

[MÜZİKAL MODEM]

- blockchain

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- Kaspersky

- kötü amaçlı yazılım

- Mcafee

- Çıplak Güvenlik

- Çıplak Güvenlik Podcast'ı

- NexBLOC

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- podcast

- ipuçları

- VPN

- web sitesi güvenliği

- zefirnet

![S3 Ep92: Log4Shell4Ever, seyahat ipuçları ve dolandırıcılık [Ses + Metin] S3 Ep92: Log4Shell4Ever, seyahat ipuçları ve dolandırıcılık [Ses + Metin] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200.jpg)

![S3 Ep91: CodeRed, OpenSSL, Java hataları ve Office makroları [Podcast + Transkript] S3 Ep91: CodeRed, OpenSSL, Java hataları ve Office makroları [Podcast + Transkript] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)

![S3 Ep102: Büyülü siber güvenlik haberlerinde gerçeği kurgudan ayırma [Ses + Transkript] S3 Ep102: Abartılı siber güvenlik haber hikayelerinde gerçeği kurgudan ayırma [Ses + Transkript] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/s3-ep102-cover-360x188.jpg)