ESET araştırmacıları, uygulama sürümü olmayan bir görüntülü sohbet hizmeti olan Shagle uygulaması olarak sunulan Android Telegram uygulamasının trojenleştirilmiş bir sürümünü dağıtan aktif bir StrongPity kampanyası tespit etti.

ESET araştırmacıları, StrongPity APT grubuyla ilişkilendirdiğimiz etkin bir kampanya belirledi. Kasım 2021'den beri aktif olan kampanya, yabancılar arasında şifreli iletişim sağlayan rastgele görüntülü sohbet hizmeti Shagle'ı taklit eden bir web sitesi aracılığıyla kötü amaçlı bir uygulama dağıttı. Hizmetlerine erişmek için resmi bir mobil uygulama sunmayan tamamen web tabanlı, orijinal Shagle sitesinin aksine, taklitçi site yalnızca indirmek için bir Android uygulaması sağlar ve web tabanlı akış mümkün değildir.

- Daha önce yalnızca bir başka Android kampanyası StrongPity ile ilişkilendirilmişti.

- Açıklanan modüller ve işlevleri ilk kez kamuya açık bir şekilde belgeleniyor.

- Shagle hizmetini taklit eden bir kopyacı web sitesi, StrongPity'nin mobil arka kapı uygulamasını dağıtmak için kullanılır.

- Uygulama, StrongPity arka kapı koduyla yeniden paketlenmiş, açık kaynaklı Telegram uygulamasının değiştirilmiş bir sürümüdür.

- Önceki StrongPity arka kapı koduyla benzerliklere ve önceki bir StrongPity kampanyasından bir sertifikayla imzalanan uygulamaya dayanarak, bu tehdidi StrongPity APT grubuyla ilişkilendiriyoruz.

- StrongPity'nin arka kapısı modülerdir, tüm gerekli ikili modüller AES kullanılarak şifrelenir ve C&C sunucusundan indirilir ve çeşitli casusluk özelliklerine sahiptir.

Kötü amaçlı uygulama, aslında, yasal Telegram uygulamasının tamamen işlevsel ancak truva atı haline getirilmiş bir sürümüdür, ancak mevcut olmayan Shagle uygulaması olarak sunulur. Bu blog gönderisinin geri kalanında bundan sahte Shagle uygulaması, truva atı haline getirilmiş Telegram uygulaması veya StrongPity arka kapısı olarak bahsedeceğiz. ESET ürünleri bu tehdidi Android/StrongPity.A olarak algılar.

Bu StrongPity arka kapısının çeşitli casusluk özellikleri vardır: dinamik olarak tetiklenen 11 modülü, telefon görüşmelerini kaydetmekten, SMS mesajlarını toplamaktan, arama günlük listelerinden, kişi listelerinden ve çok daha fazlasından sorumludur. Bu modüller ilk kez belgeleniyor. Kurban, kötü amaçlı StrongPity uygulamasına erişilebilirlik hizmetleri verirse, modüllerinden biri de gelen bildirimlere erişebilir ve Viber, Skype, Gmail, Messenger ve Tinder gibi 17 uygulamadan iletişimi sızdırabilir.

ESET telemetrisi hala herhangi bir kurbanı tanımlamadığından, kampanya muhtemelen çok dar bir şekilde hedeflenmiştir. Araştırmamız sırasında, taklitçi web sitesinde bulunan kötü amaçlı yazılımın analiz edilen sürümü artık aktif değildi ve StrongPity, truva atı haline getirilmiş Telegram uygulaması için kendi API kimliğini almadığından, başarılı bir şekilde yüklemek ve arka kapı işlevselliğini tetiklemek artık mümkün değildi. Ancak, tehdit aktörü kötü amaçlı uygulamayı güncellemeye karar verirse bu durum her an değişebilir.

Genel Bakış

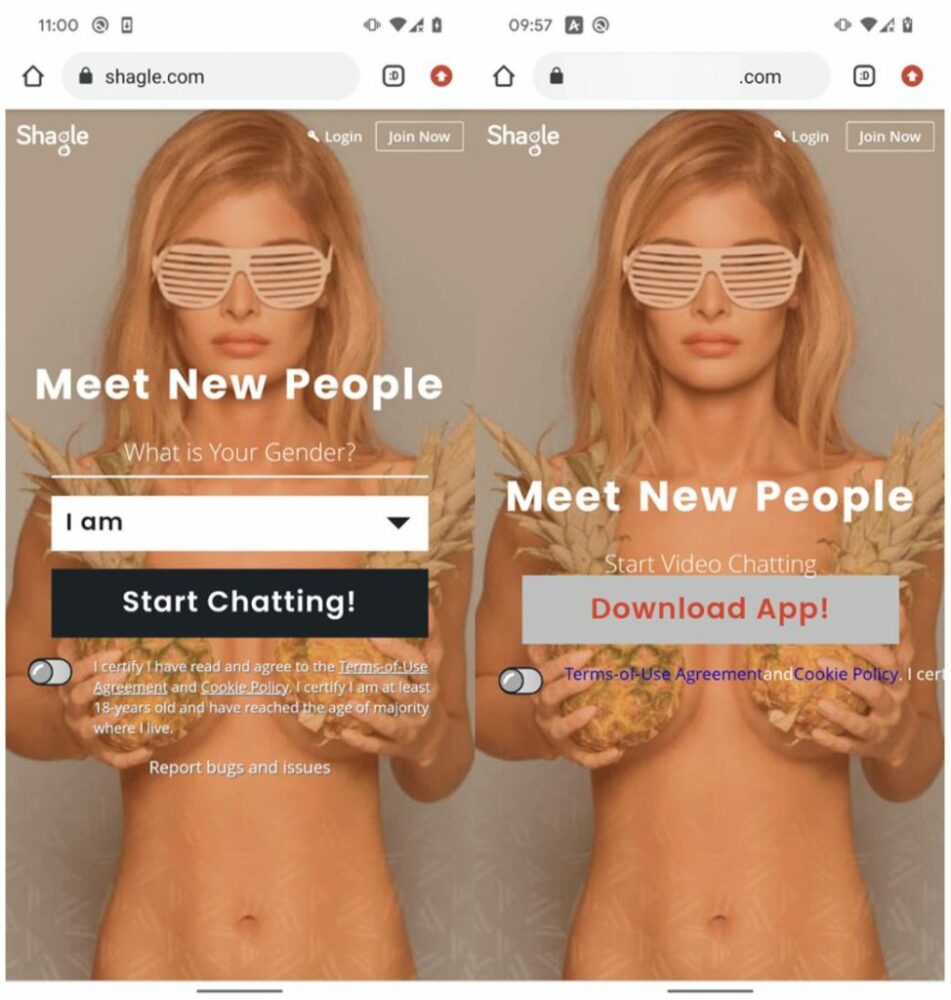

Bu StrongPity kampanyası, "hollandalı" kelimesini içeren bir alandan gönderilen bir Android arka kapısına odaklanıyor. Bu web sitesi, adresindeki Shagle adlı meşru hizmeti taklit etmektedir. Shagle.com. Şekil 1'de her iki web sitesinin ana sayfalarını görebilirsiniz. Kötü amaçlı uygulama, doğrudan kimliğine bürünen web sitesinden sağlanır ve hiçbir zaman Google Play mağazasında kullanıma sunulmamıştır. Şu anda resmi bir Shagle Android uygulaması olmamasına rağmen, sanki Shagle uygulamasıymış gibi sunulan yasal Telegram uygulamasının trojenleştirilmiş bir sürümüdür.

Şekil 2'de görebileceğiniz gibi, sahte sitenin HTML kodu, meşru siteden kopyalandığına dair kanıtlar içermektedir. Shagle.com site 1 kasımst, 2021, otomatik araç kullanılarak HTTrack. Kötü amaçlı alan adı aynı gün kaydedildi, dolayısıyla taklitçi site ve sahte Shagle uygulaması o tarihten beri indirilebilir durumda olabilir.

kurban seçimi

Temmuz 18 günüth2022'de, VirusTotal'daki YARA kurallarımızdan biri, kötü amaçlı bir uygulama ve taklit eden bir web sitesine bağlantı olduğunda tetiklendi. Shagle.com yüklendi. Aynı zamanda bize haber verildi. Twitter yanlışlıkla olmasına rağmen, bu örnek hakkında Bahamut'a atfedilen. ESET telemetri verileri hala herhangi bir kurbanı tanımlamıyor, bu da kampanyanın muhtemelen dar bir şekilde hedeflendiğini gösteriyor.

atfetme

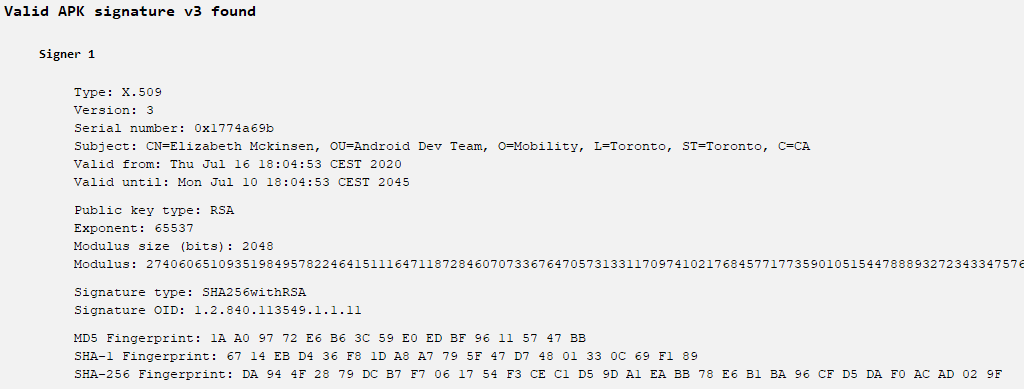

Taklitçi Shagle web sitesi tarafından dağıtılan APK, 3'de tarafından keşfedilen truva atına dönüştürülmüş bir Suriye e-devlet uygulamasıyla aynı kod imzalama sertifikasıyla (bkz. Şekil 2021) imzalanmıştır. Trend Micro, bu da StrongPity'ye atfedildi.

Şekil 3. Bu sertifika, sahte Shagle uygulamasını ve trojanlaştırılmış Suriye e-devlet uygulamasını imzaladı

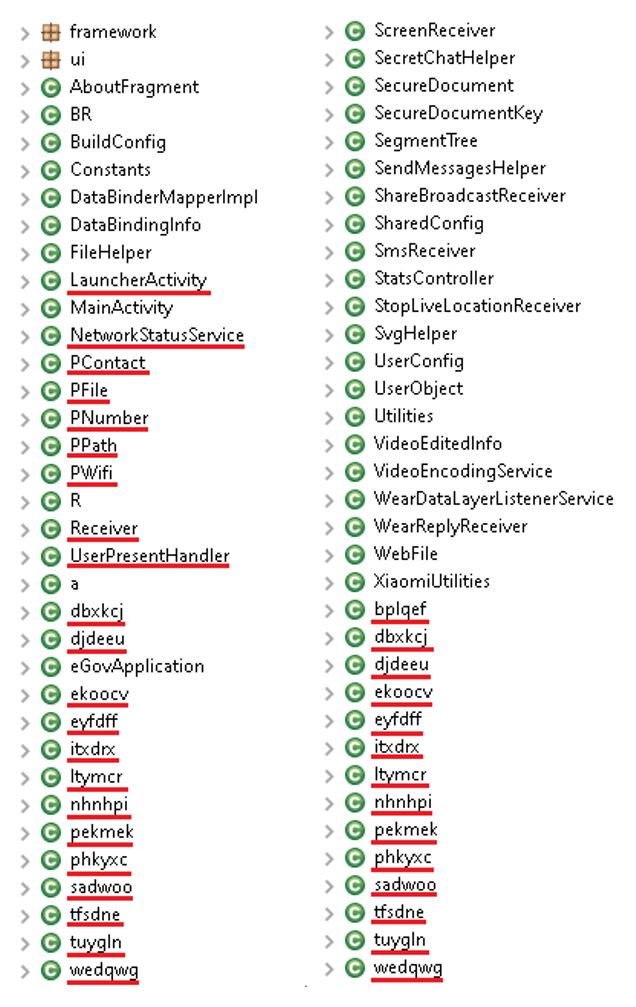

Sahte Shagle uygulamasındaki kötü amaçlı kod, StrongPity tarafından önceki mobil kampanyada görüldü ve basit ama işlevsel bir arka kapı uyguluyor. Bu kodun yalnızca StrongPity tarafından yürütülen kampanyalarda kullanıldığını gördük. Şekil 4'te, her iki kampanyanın kodunda aynı olmasına rağmen, çoğu gizlenmiş adla birlikte eklenen bazı kötü amaçlı sınıfları görebilirsiniz.

Şekil 4. Trojanlaştırılmış Suriye e-devlet uygulaması (solda) ve trojanlaştırılmış Telegram uygulamasının (sağda) sınıf adı karşılaştırması

Bu kampanyadaki arka kapı kodunun, truva atı haline getirilmiş Suriye e-devlet uygulamasındaki kodla karşılaştırılması (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), genişletilmiş işlevselliğe sahiptir, ancak benzer işlevleri sağlamak için aynı kod kullanılmaktadır. Şekil 5 ve Şekil 6'da, bileşenler arasında mesaj göndermekten sorumlu olan her iki örnekteki kodu karşılaştırabilirsiniz. Bu mesajlar, arka kapının kötü niyetli davranışını tetiklemekten sorumludur. Bu nedenle, sahte Shagle uygulamasının StrongPity grubuyla bağlantılı olduğuna kesinlikle inanıyoruz.

Şekil 5. Trojanlaştırılmış Suriye e-devlet uygulamasında kötü amaçlı işlevleri tetiklemekten sorumlu mesaj dağıtım aracı

Teknik analiz

İlk erişim

Bu blog gönderisinin Genel Bakış bölümünde açıklandığı gibi, sahte Shagle uygulaması, kurbanların uygulamayı indirip yüklemeyi seçmek zorunda kaldıkları Shagle taklitçi web sitesinde barındırılıyor. Uygulamanın Google Play'den edinilebildiğini gösteren hiçbir hile yoktu ve potansiyel kurbanların sahte web sitesine nasıl çekildiğini veya başka bir şekilde keşfedildiğini bilmiyoruz.

Araç Seti

Taklitçi web sitesindeki açıklamaya göre, uygulama ücretsizdir ve yeni insanlarla tanışmak ve sohbet etmek için kullanılması amaçlanmıştır. Bununla birlikte, indirilen uygulama, kötü amaçlarla yamalanmış bir Telegram uygulamasıdır, özellikle 7.5.0 Şubat civarında indirilebilen Telegram sürüm 22467'dır (25).th, 2022.

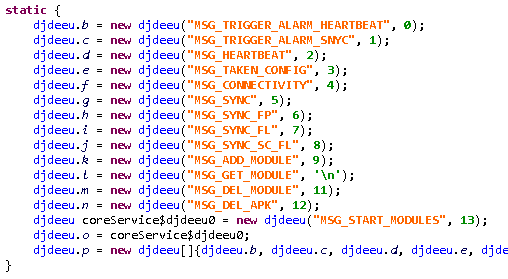

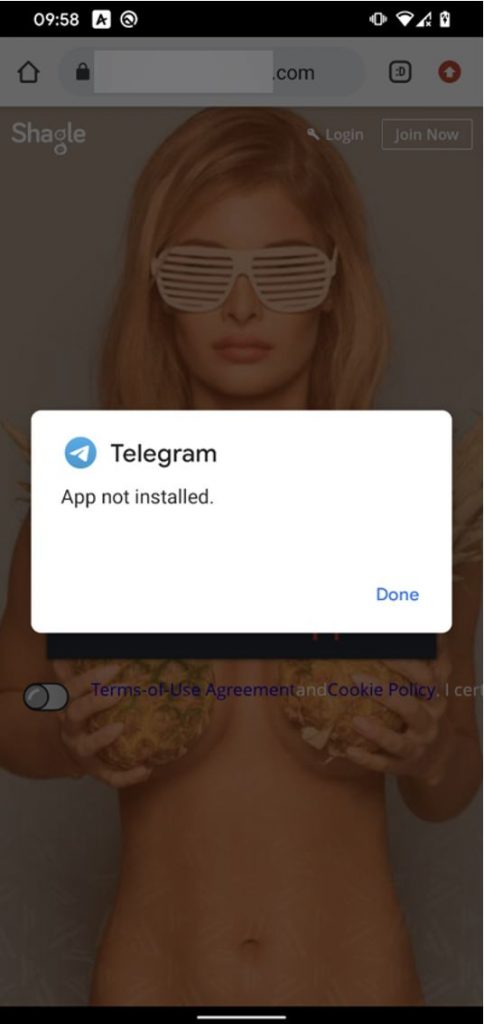

Telegram'ın yeniden paketlenmiş sürümü, meşru Telegram uygulamasıyla aynı paket adını kullanır. Paket adlarının, her Android uygulaması için benzersiz kimlikler olması ve herhangi bir cihazda benzersiz olması gerekir. Bu, potansiyel bir kurbanın cihazında resmi Telegram uygulaması zaten yüklüyse, bu arka kapılı sürümün yüklenemeyeceği anlamına gelir; Şekil 7'ye bakın. Bu, iki şeyden biri anlamına gelebilir: ya tehdit aktörü önce potansiyel kurbanlarla iletişim kurar ve onları Telegram yüklüyse cihazlarından kaldırmaya zorlar ya da kampanya, iletişim için Telegram kullanımının nadir olduğu ülkelere odaklanır.

Şekil 7. Resmi Telegram uygulaması cihazda zaten yüklüyse, trojenleştirilmiş sürüm başarıyla yüklenemez

StrongPity'nin truva atı haline getirilmiş Telegram uygulaması, Telegram web sitesinde iyi bir şekilde belgelenen standart API'leri kullanarak iletişim için resmi sürümün yaptığı gibi çalışmalıydı - ancak uygulama artık çalışmıyor, bu nedenle kontrol edemiyoruz.

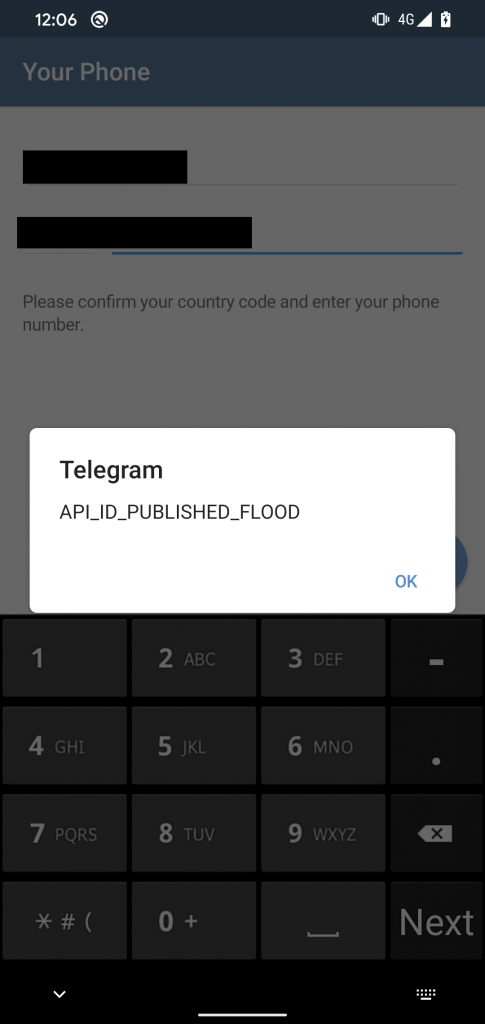

Araştırmamız sırasında, kopyacı web sitesinde bulunan kötü amaçlı yazılımın mevcut sürümü artık aktif değildi ve başarılı bir şekilde yüklemek ve arka kapı işlevselliğini tetiklemek artık mümkün değildi. Telefon numaramızı kullanarak kaydolmaya çalıştığımızda, yeniden paketlenmiş Telegram uygulaması sunucudan API kimliğini alamadı ve bu nedenle düzgün çalışmadı. Şekil 8'de görüldüğü gibi, uygulama bir API_ID_PUBLISHED_FLOOD hata.

Telegram'a göre hata belgeleri, StrongPity'nin kendi API kimliğini almadığı görülüyor. Bunun yerine, ilk test amacıyla Telegram'ın açık kaynak kodunda bulunan örnek API kimliğini kullandı. Telegram, API Kimliği kullanımını izler ve örnek API Kimliğini sınırlar, bu nedenle yayınlanan bir uygulamada kullanımı Şekil 8'de görülen hataya neden olur. Hata nedeniyle, artık kaydolup uygulamayı kullanmak veya kötü amaçlı işlevselliğini tetiklemek mümkün değildir. . Bu, StrongPity operatörlerinin bunu derinlemesine düşünmediği anlamına gelebilir veya belki de uygulamanın yayınlanması ile uygulamanın, APP kimliğinin aşırı kullanımı nedeniyle Telegram tarafından devre dışı bırakılması arasında kurbanları gözetlemek için yeterli zaman olduğu anlamına gelebilir. Uygulamanın hiçbir yeni ve çalışan sürümü web sitesi aracılığıyla kullanıma sunulmadığı için, bu, StrongPity'nin kötü amaçlı yazılımı istenen hedeflere başarıyla dağıttığı anlamına gelebilir.

Sonuç olarak, araştırmamız sırasında sahte web sitesinde bulunan sahte Shagle uygulaması artık aktif değildi. Ancak, tehdit aktörleri kötü amaçlı uygulamayı güncellemeye karar verirse bu durum her an değişebilir.

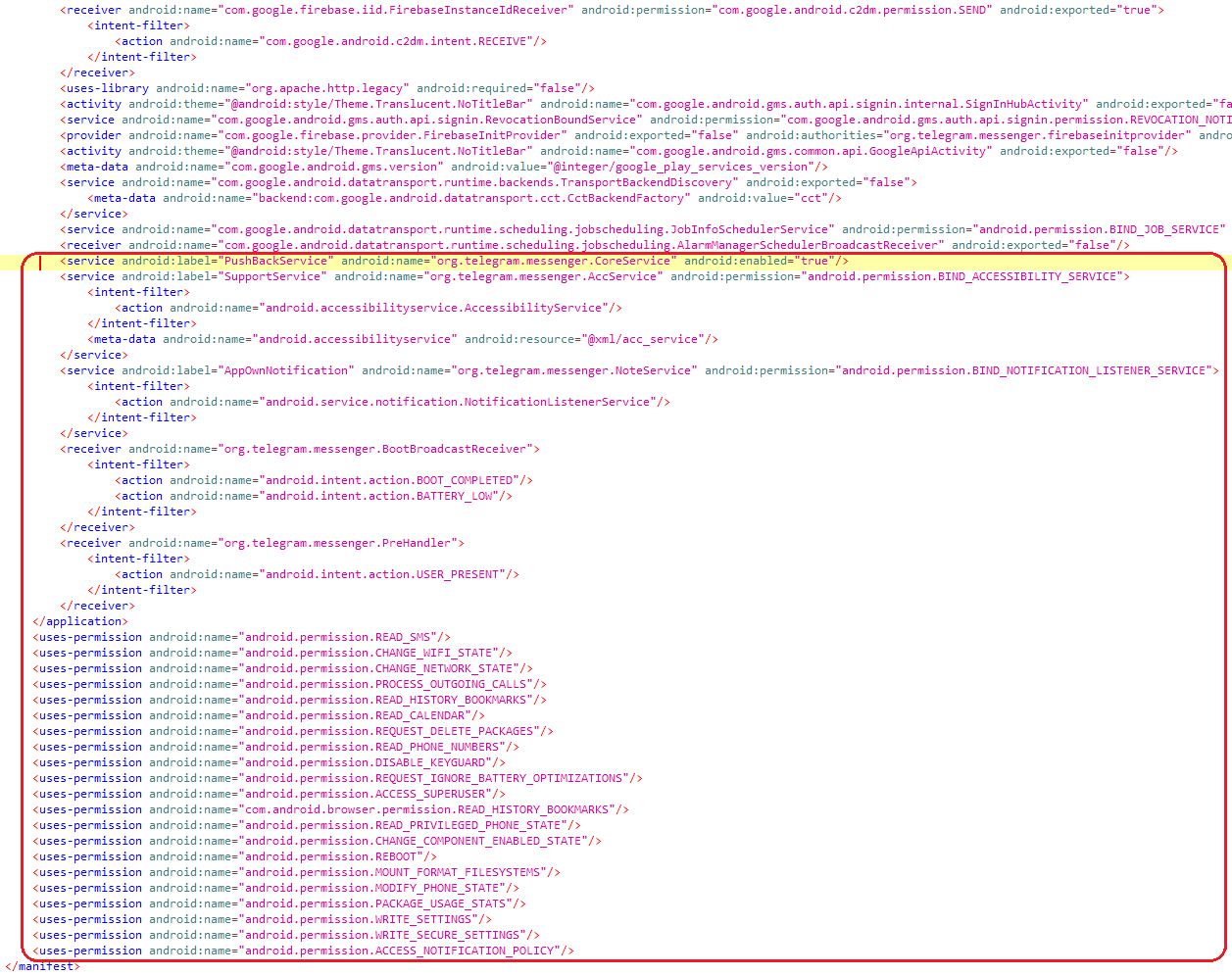

StrongPity arka kapı kodunun bileşenleri ve gerektirdiği izinler, Telegram uygulamasının AndroidManifest.xml dosya. Şekil 9'da görülebileceği gibi, bu, kötü amaçlı yazılım için hangi izinlerin gerekli olduğunu görmeyi kolaylaştırır.

Android bildiriminden kötü amaçlı sınıfların eklendiğini görebiliriz. org.telegram.messenger orijinal uygulamanın bir parçası olarak görünecek paket.

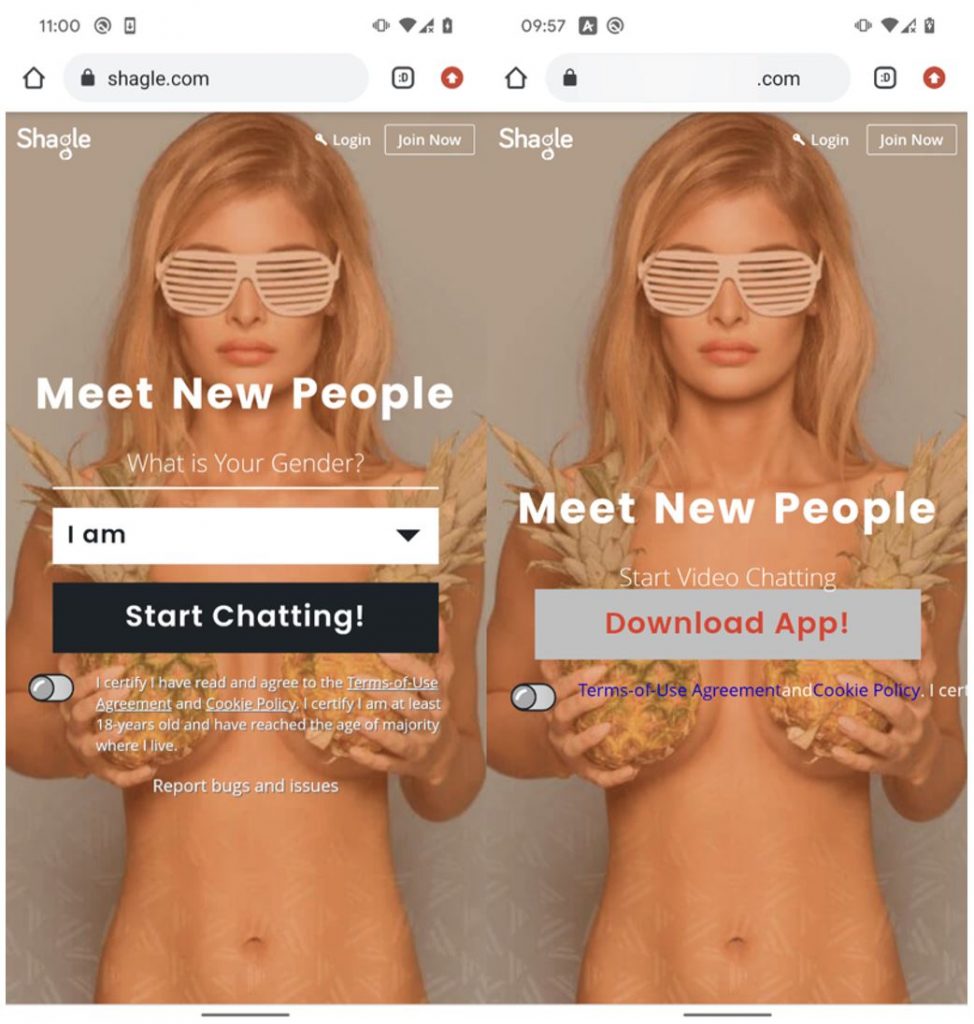

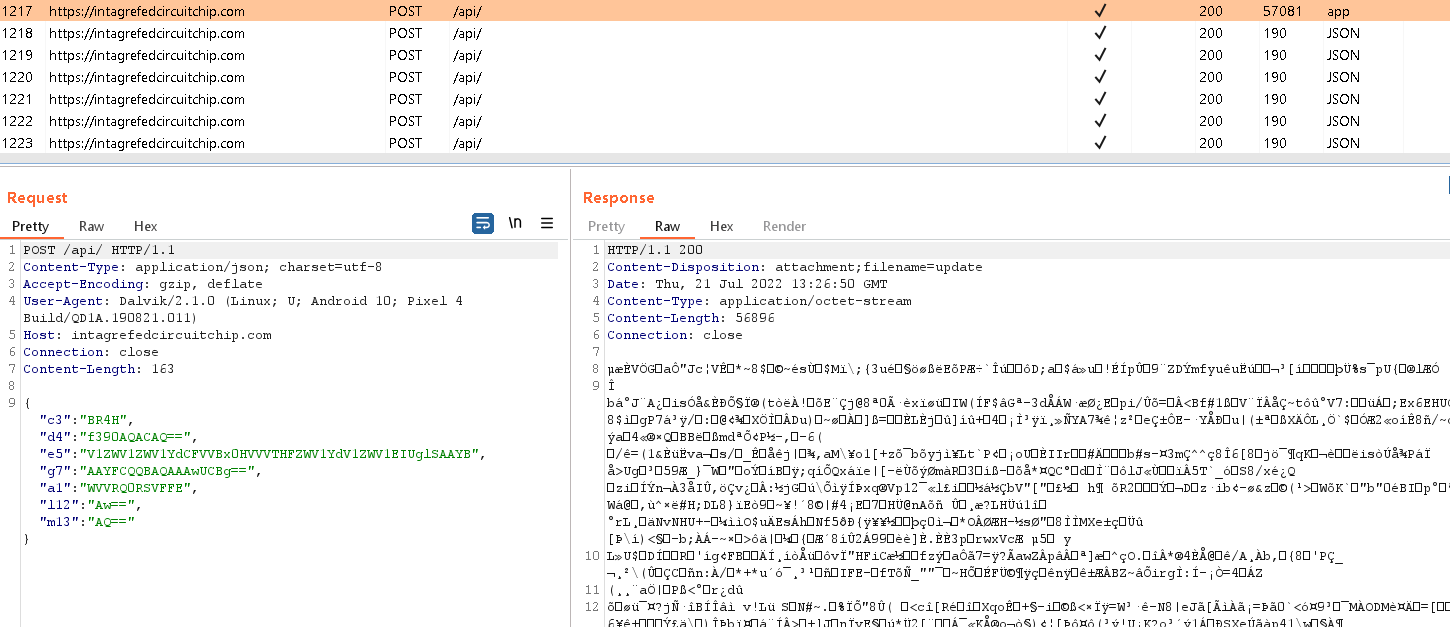

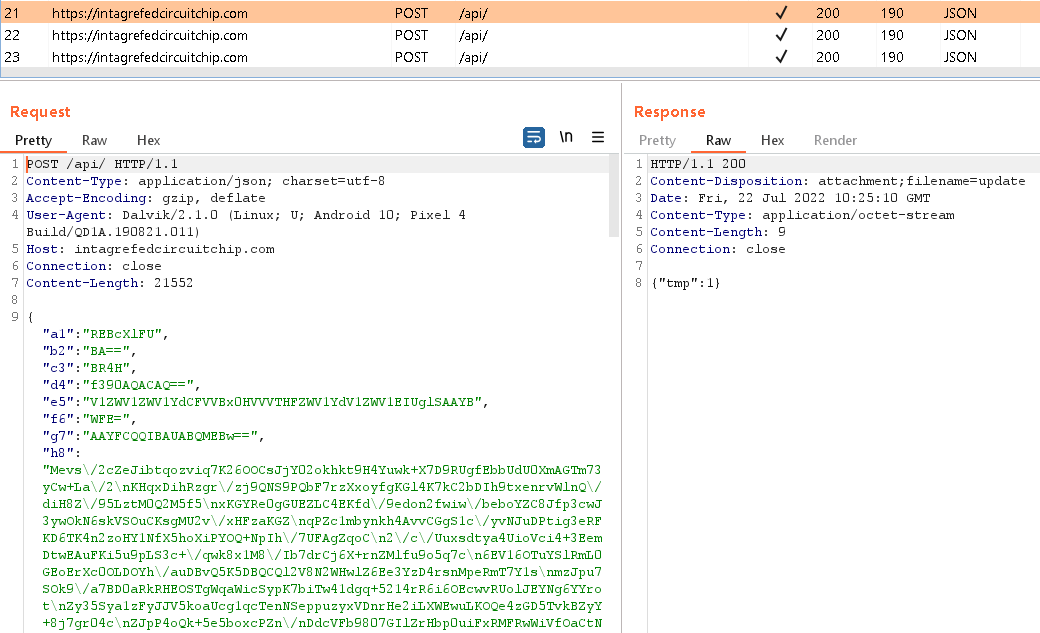

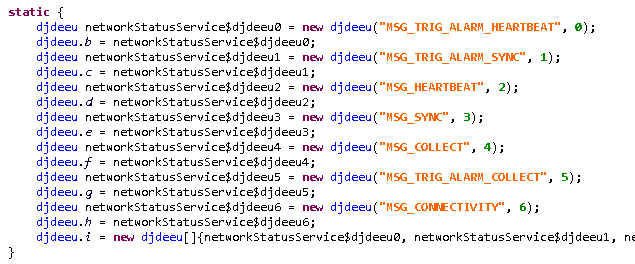

İlk kötü amaçlı işlevsellik, tanımlanan eylemlerden sonra yürütülen üç yayın alıcısından biri tarafından tetiklenir – BOOT_COMPLETED, DÜŞÜK PİLya da USER_PRESENT. İlk başlatmanın ardından, izlemek için ek yayın alıcılarını dinamik olarak kaydeder. EKRAN_AÇIK, EKRAN KAPALI, ve BAĞLANTI_DEĞİŞİMİ Etkinlikler. Sahte Shagle uygulaması daha sonra çeşitli eylemleri tetiklemek için bileşenleri arasında iletişim kurmak üzere IPC'yi (süreçler arası iletişim) kullanır. Güvenliği ihlal edilen cihaz hakkında temel bilgileri göndermek için HTTPS kullanarak C&C sunucusuyla iletişim kurar ve ana uygulama tarafından dinamik olarak yürütülecek 11 ikili modül içeren AES şifreli bir dosya alır; bkz. Şekil 10. Şekil 11'de görüldüğü gibi, bu modüller uygulamanın dahili depolama alanında saklanır, /data/user/0/org.telegram.messenger/files/.li/.

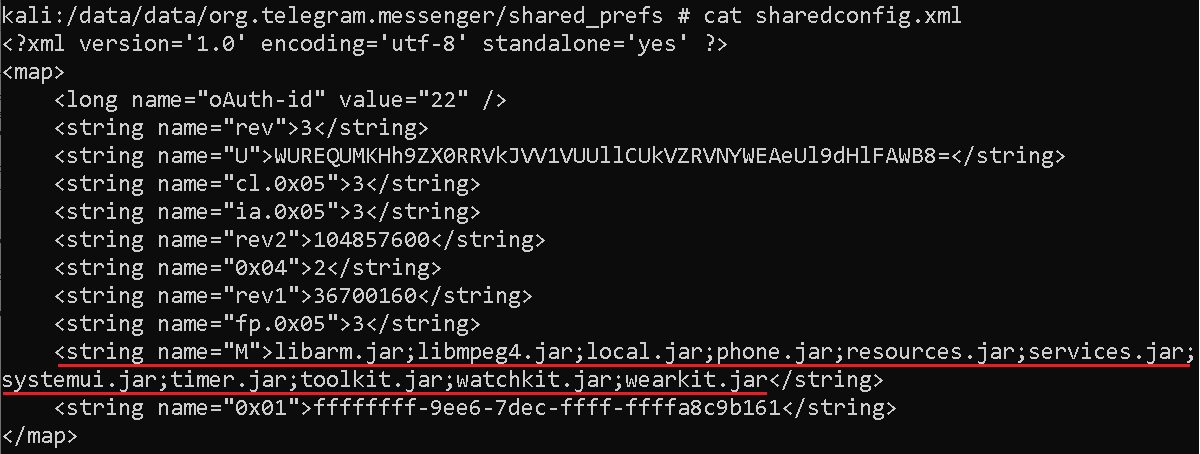

Her modül farklı işlevlerden sorumludur. Modül adlarının listesi, yerel paylaşılan tercihlerde saklanır. paylaşılan yapılandırma.xml dosya; bkz. Şekil 12.

Modüller, gerektiğinde ana uygulama tarafından dinamik olarak tetiklenir. Her modülün kendi modül adı vardır ve aşağıdakiler gibi farklı işlevlerden sorumludur:

- libarm.jar (cm modülü) – telefon görüşmelerini kaydeder

- libmpeg4.jar (nt modülü) – 17 uygulamadan gelen bildirim mesajlarının metnini toplar

- yerel.jar (fm/fp modülü) – cihazdaki dosya listesini (dosya ağacı) toplar

- telefon.jar (ms modülü) – kişi adını, sohbet mesajını ve tarihi dışarı sızdırarak mesajlaşma uygulamalarını gözetlemek için erişilebilirlik hizmetlerini kötüye kullanır

- kaynaklar.jar (sm modülü) – cihazda saklanan SMS mesajlarını toplar

- hizmetler.jar (lo modülü) – cihaz konumunu alır

- sistemui.jar (sy modülü) – cihaz ve sistem bilgilerini toplar

- zamanlayıcı.jar (ia modülü) – yüklü uygulamaların bir listesini toplar

- araç seti.jar (cn modülü) – kişi listesini toplar

- watchkit.jar (ac modülü) – cihaz hesaplarının bir listesini toplar

- Wearkit.jar (cl modülü) – arama kayıtlarının bir listesini toplar

Elde edilen tüm veriler açık bir şekilde saklanır. /data/user/0/org.telegram.messenger/databases/outdata, AES kullanılarak şifrelenmeden ve Şekil 13'te görebileceğiniz gibi C&C sunucusuna gönderilmeden önce.

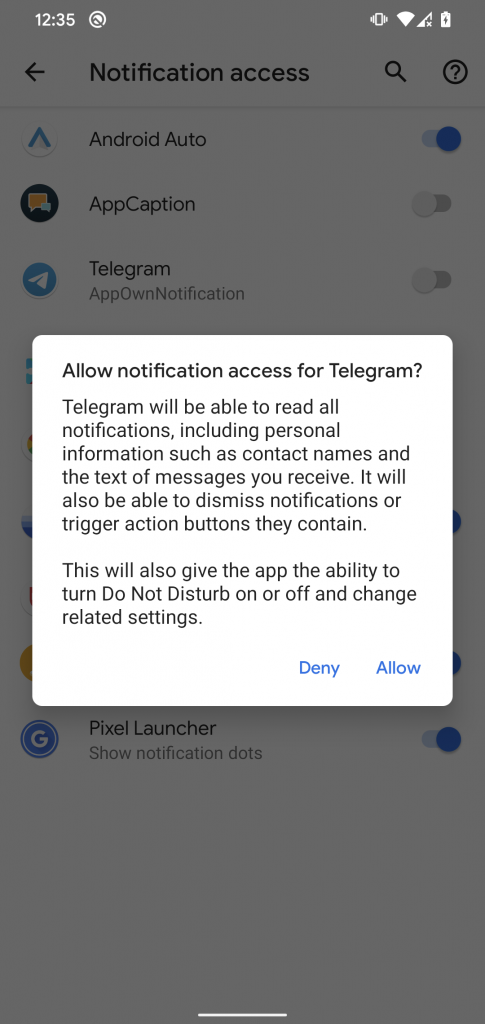

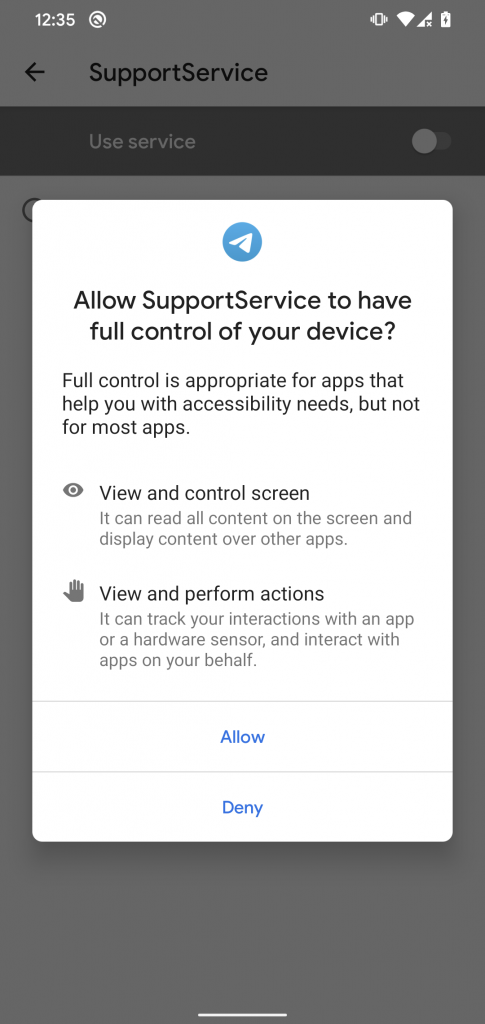

Bu StrongPity arka kapısı, mobil için keşfedilen ilk StrongPity sürümüne kıyasla genişletilmiş casusluk özelliklerine sahiptir. Mağdurdan erişilebilirlik hizmetlerini etkinleştirmesini ve bildirim erişimi elde etmesini isteyebilir; Şekil 14'e bakın. Kurban bunları etkinleştirirse, kötü amaçlı yazılım gelen bildirimleri gözetler ve diğer uygulamalardan sohbet iletişimini sızdırmak için erişilebilirlik hizmetlerini kötüye kullanır.

Şekil 14. Mağdurdan gelen kötü amaçlı yazılım istekleri, bildirim erişimi ve erişilebilirlik hizmetleri

Bildirim erişimi ile kötü amaçlı yazılım, hedeflenen 17 uygulamadan gelen alınan bildirim mesajlarını okuyabilir. İşte paket adlarının bir listesi:

- Messenger (com.facebook.orca)

- haberci lite (com.facebook.mlite)

- Viber – Güvenli Sohbetler ve Aramalar (com.viber.voip)

- Skype'ta (com.skype.raider)

- HAT: Aramalar ve Mesajlar (jp.naver.line.android)

- Kik — Mesajlaşma ve Sohbet Uygulaması (kik.android)

- tango-canlı yayın ve görüntülü sohbet (com.sgiggle.prodüksiyon)

- Hangout'lar (com.google.android.talk)

- Telgraf (org.telegram.messenger)

- WeChat (com.tencent.mm)

- snapchat (com.snapchat.android)

- Tinder (com.tinder)

- Zam Haberleri ve İçeriği (com.bsb.hike)

- instagram (com.instagram.android)

- Twitter (com.twitter.android)

- Gmail (com.google.android.gm)

- imo-Uluslararası Aramalar ve Sohbet (com.imo.android.imoim)

Cihaz zaten köklenmişse, kötü amaçlı yazılım sessizce şu izinleri vermeye çalışır: WRITE_SETTINGS, WRITE_SECURE_SETTINGS, YENİDEN BAŞLAT, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATE, erişilebilirlik hizmetlerini etkinleştirmek ve bildirim erişimi vermek için. StrongPity arka kapısı daha sonra SecurityLogAgent uygulamasını devre dışı bırakmaya çalışır (com.samsung.android.securitylogagentSamsung cihazlarının güvenliğini korumaya yardımcı olan ve gelecekte uygulama hataları, çökmeler veya uyarılar durumunda kurbana gösterilebilecek kötü amaçlı yazılımın kendisinden gelen tüm uygulama bildirimlerini devre dışı bırakan resmi bir sistem uygulamasıdır. StrongPity arka kapısının kendisi bir cihazı köklendirmeye çalışmaz.

AES algoritması, indirilen modüllerin şifresini çözmek için CBC modunu ve sabit kodlanmış anahtarları kullanır:

- AES anahtarı – aaaanothingimkansızbbb

- AES XNUMX – aaaanothingimpos

Sonuç

StrongPity APT grubu tarafından yürütülen mobil kampanya, Android arka kapısını dağıtmak için meşru bir hizmeti taklit etti. StrongPity, resmi Telegram uygulamasını grubun arka kapı kodunun bir çeşidini içerecek şekilde yeniden paketledi.

Bu kötü amaçlı kod, işlevselliği, sınıf adları ve APK dosyasını imzalamak için kullanılan sertifika önceki kampanyadakiyle aynıdır; bu nedenle, bu operasyonun StrongPity grubuna ait olduğuna büyük bir güvenle inanıyoruz.

Araştırmamız sırasında, taklitçi web sitesinde bulunan örnek, API_ID_PUBLISHED_FLOOD Bu hata, kötü amaçlı kodun tetiklenmemesine ve potansiyel kurbanların muhtemelen çalışmayan uygulamayı cihazlarından kaldırmasına neden olur.

Kod analizi, arka kapının modüler olduğunu ve ek ikili modüllerin C&C sunucusundan indirildiğini ortaya koyuyor. Bu, kullanılan modüllerin sayısının ve türünün, StrongPity grubu tarafından çalıştırıldığında kampanya isteklerine uyacak şekilde herhangi bir zamanda değiştirilebileceği anlamına gelir.

Analizimize göre bu, StrongPity'nin Android kötü amaçlı yazılımının ikinci versiyonu gibi görünüyor; ilk sürümüne kıyasla erişilebilirlik hizmetlerini ve bildirim erişimini kötüye kullanır, toplanan verileri yerel bir veritabanında depolar, yürütmeye çalışır. su komutlar ve veri toplamanın çoğu için indirilen modülleri kullanır.

IOCs

dosyalar

| SHA-1 | dosya adı | ESET algılama adı | Açıklama |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | video.apk | Android/StrongPity.A | StrongPity arka kapısı (kötü amaçlı kodla yeniden paketlenmiş meşru Android Telegram uygulaması). |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | Telefon görüşmelerini kaydetmekten sorumlu StrongPity mobil modülü. |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | Alınan bildirimlerin metinlerini toplamaktan sorumlu StrongPity mobil modülü. |

| D44818C061269930E50868445A3418A0780903FE | yerel.jar | Android/StrongPity.A | Cihazda bir dosya listesi toplamaktan sorumlu StrongPity mobil modülü. |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | telefon.jar | Android/StrongPity.A | Diğer uygulamalarda casusluk yapmak için erişilebilirlik hizmetlerini kötüye kullanmaktan sorumlu StrongPity mobil modülü. |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | kaynaklar.jar | Android/StrongPity.A | Cihazda depolanan SMS mesajlarını toplamaktan sorumlu StrongPity mobil modülü. |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | hizmetler.jar | Android/StrongPity.A | Cihaz konumunun alınmasından sorumlu StrongPity mobil modülü. |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | sistemui.jar | Android/StrongPity.A | Cihaz ve sistem bilgilerinin toplanmasından sorumlu StrongPity mobil modülü. |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | zamanlayıcı.jar | Android/StrongPity.A | Yüklü uygulamaların bir listesini toplamaktan sorumlu StrongPity mobil modülü. |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | araç seti.jar | Android/StrongPity.A | Kişi listesini toplamaktan sorumlu StrongPity mobil modülü. |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | Cihaz hesaplarının bir listesini toplamaktan sorumlu StrongPity mobil modülü. |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | Wearkit.jar | Android/StrongPity.A | Arama günlüklerinin bir listesini toplamaktan sorumlu StrongPity mobil modülü. |

ağ

| IP | Provider | İlk görüş | - Detaylar |

|---|---|---|---|

| 141.255.161[.]185 | namecheap | 2022-07-28 | intagrefeddevre yongası[.]com C&C |

| 185.12.46[.]138 | domuz çöreği | 2020-04-21 | ağ yazılımı segmenti[.]com C&C |

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 12 MITRE ATT&CK çerçevesinin

| taktik | ID | Name | Açıklama |

|---|---|---|---|

| Sebat | T1398 | Önyükleme veya Oturum Açma Başlatma Komut Dosyaları | StrongPity arka kapısı, BOOT_COMPLETED cihaz başlangıcında etkinleştirme amacını yayınlayın. |

| T1624.001 | Olay Tetiklemeli Yürütme: Yayın Alıcıları | Aşağıdaki olaylardan biri meydana gelirse StrongPity arka kapı işlevi tetiklenir: DÜŞÜK PİL, USER_PRESENT, EKRAN_AÇIK, EKRAN KAPALIya da BAĞLANTI_DEĞİŞİMİ. | |

| Savunmadan Kaçınma | T1407 | Çalışma Zamanında Yeni Kodu İndirin | StrongPity arka kapısı ek ikili modülleri indirebilir ve çalıştırabilir. |

| T1406 | Gizlenmiş Dosyalar veya Bilgiler | StrongPity arka kapısı, indirilen modülleri gizlemek ve APK'sındaki dizeleri gizlemek için AES şifrelemesini kullanır. | |

| T1628.002 | Eserleri Gizle: Kullanıcı Kaçırma | StrongPity arka kapısı, varlığını gizlemek için kötü amaçlı yazılımın kendisinden gelen tüm uygulama bildirimlerini devre dışı bırakabilir. | |

| T1629.003 | Savunmaları Bozma: Araçları Devre Dışı Bırakma veya Değiştirme | StrongPity arka kapısının kökü varsa, SecurityLogAgent'ı devre dışı bırakır (com.samsung.android.securitylogagent) varsa. | |

| Keşif | T1420 | Dosya ve Dizin Bulma | StrongPity arka kapısı, harici depolamadaki kullanılabilir dosyaları listeleyebilir. |

| T1418 | Yazılım Keşfi | StrongPity arka kapısı, yüklü uygulamaların bir listesini alabilir. | |

| T1422 | Sistem Ağı Yapılandırma Keşfi | StrongPity arka kapısı, IMEI, IMSI, IP adresi, telefon numarası ve ülkeyi çıkarabilir. | |

| T1426 | Sistem Bilgisi Keşfi | StrongPity arka kapısı, internet bağlantısının türü, SIM seri numarası, cihaz kimliği ve ortak sistem bilgileri dahil olmak üzere cihazla ilgili bilgileri çıkarabilir. | |

| Koleksiyon | T1417.001 | Giriş Yakalama: Tuş Kaydı | StrongPity arka kapısı, sohbet mesajlarındaki tuş vuruşlarını ve hedeflenen uygulamalardan gelen arama verilerini günlüğe kaydeder. |

| T1517 | Erişim Bildirimleri | StrongPity arka kapısı, hedeflenen 17 uygulamadan bildirim mesajları toplayabilir. | |

| T1532 | Toplanan Verileri Arşivle | StrongPity arka kapısı, dışarı sızan verileri AES kullanarak şifreler. | |

| T1430 | Konum İzleme | StrongPity arka kapısı, cihazın konumunu izler. | |

| T1429 | Ses Kaydı | StrongPity arka kapısı telefon görüşmelerini kaydedebilir. | |

| T1513 | ekran Yakalama | StrongPity arka kapısı, aşağıdakileri kullanarak cihaz ekranını kaydedebilir: MedyaProjeksiyon Yöneticisi API. | |

| T1636.002 | Korumalı Kullanıcı Verileri: Çağrı Günlükleri | StrongPity arka kapısı arama günlüklerini çıkarabilir. | |

| T1636.003 | Korunan Kullanıcı Verileri: Kişi Listesi | StrongPity arka kapısı, cihazın kişi listesini çıkarabilir. | |

| T1636.004 | Korunan Kullanıcı Verileri: SMS Mesajları | StrongPity arka kapısı, SMS mesajlarını çıkarabilir. | |

| Komuta ve kontrol | T1437.001 | Uygulama Katmanı Protokolü: Web Protokolleri | StrongPity arka kapısı, C&C sunucusuyla iletişim kurmak için HTTPS kullanır. |

| T1521.001 | Şifreli Kanal: Simetrik Şifreleme | StrongPity arka kapısı, iletişimini şifrelemek için AES kullanır. | |

| dumping | T1646 | C2 Kanalı Üzerinden Sızma | StrongPity arka kapısı, verileri HTTPS kullanarak dışarı sızdırır. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- Yapabilmek

- Hakkımızda

- AC

- erişim

- ulaşabilme

- Hesaplar

- eylemler

- aktif

- katma

- Ek

- adres

- AES

- Sonra

- algoritma

- Türkiye

- zaten

- Rağmen

- analiz

- ve

- android

- api

- API'ler

- uygulamayı yükleyeceğiz

- görünmek

- uygulamaları

- uygulamalar

- APT

- etrafında

- Otomatik

- mevcut

- arka kapı

- temel

- Çünkü

- önce

- olmak

- Inanmak

- arasında

- yayın

- yapılı

- çağrı

- aramalar

- Kampanya

- Kampanyalar

- yapamam

- ele geçirmek

- dava

- Merkezleri

- sertifika

- değişiklik

- Telegram Kanal

- Kontrol

- Klinik

- sınıf

- sınıflar

- açık

- kod

- toplamak

- Toplama

- Toplamak

- gelecek

- ortak

- iletişim kurmak

- Yakın İletişim

- İletişim

- karşılaştırmak

- karşılaştırıldığında

- karşılaştırarak

- karşılaştırma

- bileşenler

- Uzlaşılmış

- güven

- yapılandırma

- bağ

- UAF ile

- kontaklar

- içeren

- içerik

- ülkeler

- ülke

- akım

- Şu anda

- veri

- veritabanı

- Tarih

- gün

- azalmak

- teslim edilen

- konuşlandırılmış

- tarif edilen

- tanım

- cihaz

- Cihaz

- DID

- farklı

- direkt olarak

- özürlü

- keşfetti

- dağıtmak

- dağıtıldı

- dağıtım

- Değil

- domain

- indir

- sırasında

- her

- Daha erken

- ya

- etkinleştirmek

- sağlar

- şifreli

- şifreleme

- yeterli

- Baştan sona

- hata

- Hatalar

- casusluk

- Hatta

- olaylar

- hİÇ

- kanıt

- yürütmek

- infaz

- dış

- çıkarmak

- sahte

- Özellikler

- şekil

- fileto

- dosyalar

- Ad

- ilk kez

- uygun

- odaklanır

- iskelet

- Ücretsiz

- itibaren

- tamamen

- fonksiyonel

- işlevsellik

- fonksiyonlar

- gelecek

- Kazanç

- Galeri

- oluşturulan

- verilmiş

- Google Oyun

- Google Play Store

- vermek

- yardımlar

- grup

- Grubun

- yardımcı olur

- okuyun

- gizlemek

- Yüksek

- Ana Sayfa

- ev sahipliği yaptı

- Ne kadar

- Ancak

- HTML

- HTTPS

- ia

- tespit

- belirlemek

- uygular

- in

- dahil

- dahil

- içerir

- Dahil olmak üzere

- Gelen

- bilgi

- ilk

- kurmak

- yerine

- niyet

- iç

- Internet

- internet bağlantısı

- IP

- IP Adresi

- IT

- kendisi

- Temmuz

- anahtar

- anahtarlar

- Bilmek

- tabaka

- Muhtemelen

- sınırları

- çizgi

- LINK

- bağlantılı

- Liste

- Listeler

- yerel

- yer

- uzun

- yapılmış

- YAPAR

- kötü amaçlı yazılım

- çok

- maksimum genişlik

- anlamına geliyor

- Neden

- mesaj

- mesajları

- mesajlaşma

- Messenger

- olabilir

- Telefon

- Mobil uygulama

- Moda

- değiştirilmiş

- modüler

- modül

- Modüller

- izlemek

- monitörler

- Daha

- çoğu

- MS

- isim

- adlı

- isimleri

- Naver

- gerekli

- ağ

- yeni

- haber

- tebliğ

- bildirimleri

- Kasım

- Kasım 2021

- numara

- elde

- edinme

- elde eder

- teklif

- resmi

- ONE

- açık kaynak

- açık kaynak kodu

- ameliyat

- operasyon

- operatörler

- orijinal

- Diğer

- aksi takdirde

- genel bakış

- kendi

- paket

- Bölüm

- İnsanlar

- belki

- izinleri

- telefon

- telefon görüşmeleri

- Platon

- Plato Veri Zekası

- PlatoVeri

- OYNA

- Google Play Store

- noktaları

- portre

- mümkün

- potansiyel

- tercihleri

- varlık

- mevcut

- sundu

- önceki

- Önceden

- Ürünler

- uygun şekilde

- korumak

- protokol

- sağlamak

- sağlanan

- sağlar

- alenen

- Yayıncılık

- amaçlı

- NADİR

- Okumak

- Alınan

- alır

- kayıt

- kaydedilmiş

- kayıt

- kayıtlar

- kayıtlı

- kayıtlar

- serbest

- kaldırma

- talep

- isteklerinizi

- gereklidir

- araştırma

- Araştırmacılar

- sorumlu

- DİNLENME

- sonuç

- Sonuçlar

- ortaya çıkarır

- kök

- kurallar

- güvenli

- aynı

- Samsung

- Ekran

- İkinci

- Bölüm

- güvenlik

- görünüyor

- gönderme

- seri

- hizmet

- Hizmetler

- Paylaşılan

- meli

- işaret

- imzalı

- SIM

- benzer

- benzerlikler

- Basit

- beri

- yer

- Skype

- SMS

- Snapchat

- So

- biraz

- özellikle

- casusluk

- standart

- başlama

- başlangıç

- Yine

- hafızası

- mağaza

- saklı

- mağaza

- dere

- akış

- şiddetle

- Başarılı olarak

- böyle

- sözde

- sistem

- tablo

- Hedeflenen

- hedefleme

- hedefler

- Telegram

- Tencent

- Test yapmak

- The

- ve bazı Asya

- işler

- tehdit

- tehdit aktörleri

- üç

- İçinden

- zaman

- Tinder

- için

- araç

- tetikleyebilir

- tetiklenir

- tetikleme

- benzersiz

- Güncelleme

- Yüklenen

- kullanım

- kullanım

- kullanıcı

- kullanıcılar

- Varyant

- çeşitli

- versiyon

- Viber

- Kurban

- kurbanlar

- Video

- görüntülü sohbet

- ağ

- Web tabanlı

- Web sitesi

- web siteleri

- Ne

- hangi

- geniş

- irade

- Word

- İş

- işlenmiş

- çalışma

- XML

- Sen

- zefirnet