- Sybil saldırısı, tüm kripto ağını hedef alan ve gerçek kullanıcı gibi davranacak yinelenen hesaplar oluşturan kötü niyetli bir saldırıdır.

- Doğrudan saldırı genellikle basittir ve kripto ağında sahtecilik yapan veya diğer düğümleri kopyalayan tek bir notla başlar.

- Subil saldırısını iki kritik husus hantal hale getiriyor. Birincisi, bir kripto korsanının bunu kripto ağının içinden veya dışından başlatabilmesidir.

Dijital çağda her şeyin bir sahtesi, biraz daha ucuz bir kopyası veya orijinalinin yeterli kalitesinden yoksun bir kopyası var. Çoğaltma veya taklit genellikle talebin artmasına verilen bir yanıttır. Kripto para biriminde, dijital varlıklar birinden biraz farklı olduğundan çoğaltma yaygındır. Bu marka, mekanizma ve hatta bir Başlık açısından olabilir. Ne yazık ki, kripto korsanları ve dolandırıcılar çoğaltma sanatını alıp bunu Blockchain güvenliğinde belirlenmiş güvenlik standartlarını aşmak için kullandılar. Afrika'nın kripto ekosistemindeki son ayaklanmayla birlikte, kripto korsanlarının gözü kullanıcı sayısındaki artıştan kâr elde etmeye odaklandı. Sybil saldırısı, sıklıkla meydana gelen ve diğer blockchain güvenlik açıklarını destekleyen kritik kopyalama saldırısıdır.

Sybil saldırısı nedir

Blockchain teknolojisi ve kripto ağları teknolojik dünyayı dönüştürdü. Yeni çağa girerken bazıları beklenen süreci yaşamadan dijital varlıklardan kâr elde etmek istiyor. İlk ve ilk konseptinden bu yana, blockchain güvenliğinin birincil işlevi, verilerde herhangi bir değişiklik yapılmasını engellemek olmuştur. Ancak kripto dolandırıcıları düşüncelerini değiştirdiler ve yeni kripto saldırıları oluşturmak için yaratıcılıklarını kullandılar. Sybil'in saldırısı böyle bir ustalığın sonucudur.

Ayrıca, Oku Parçalama kullanarak blockchain üçlemini nasıl çözebilirim?

Sybil saldırısı, tüm kripto ağını hedef alan ve gerçek kullanıcı gibi davranacak yinelenen hesaplar oluşturan kötü niyetli bir saldırıdır. Bu, özellikle doğrulama sürecini tamamlamak için fikir birliği mekanizmasının gerekli olduğu durumlarda, genellikle çeşitli sorunları beraberinde getirir.

Sybil saldırısı, sahte düğümler aracılığıyla web'i ve dijital varlıkları yavaş yavaş ele geçirerek blockchain güvenliğini ve kripto ağını tehlikeye atıyor.[Fotoğraf/DCXLearn]

Sybil kelimesi, ünlü yazar Flora Rheta Schreiber'in "Sybil" adlı kitabından gelmektedir. Bu kitabın ana karakteri, disosiyatif Kimlik Bozukluğu (DID) hastası olan genç bir kadın olan Sybil Dorsett'tir. DKB, bireylerin farklı kimliklere sahip olmasına olanak sağlayan psikolojik bir bozukluk ve olgudur.

Bu, bir siber hackerın kullandığı kesin mekanizmadır. Bir siber korsan, birden fazla kimlik oluşturarak bir blockchain ağının tamamını ele geçirebilir ve kripto ağının arkasındaki mekanizmalar, 30 düğüm olduğunu düşünecektir. Gerçekte bir veya iki düğüm olabilir.

Bu saldırının birincil nihai hedefi blockchain güvenliğini atlamaktır. Meşru kullanıcıların kimliğine bürünerek ve hesap kimlik bilgilerini dijital varlıklar için kullanarak onlardan yararlanmak.

Sybil saldırısı, bilgisayar korsanının yüksek itibar puanına sahip bir hesap oluşturmasına olanak tanır. Bu, bireyin kripto ağı içindeki birkaç bloğu doğrulamış gibi görünmesini sağlar. Blockchain sistemi bunu not ederse, kullanıcıya doğrulaması için yeni bir ortaklık atayacak ve döngü kendini tekrar edecek.

Sybil nasıl çalışır?

Bir proje planlamaya veya bir strateji formüle etmeye benzer şekilde, kripto bilgisayar korsanları Sybil saldırısını gerçekleştirmek için adım adım bir plan izliyor. Sybil genellikle birden fazla kişilik yaratıyor. Bu, her hesabın meşru görünmesi gerektiği ve dolayısıyla meşru bir kullanıcının kimliğine bürünülmesinin gerekeceği anlamına gelir. Bunu başarmak için bilgisayar korsanları, e-posta adresleri ve şifreler gibi kimlik bilgilerini ele geçirmenin yollarını bulma eğilimindedir ve esas olarak bu tür hayati bilgileri masum bir şekilde bırakan, haberi olmayan vatandaşları hedef alır.

Sybil saldırısında bir sonraki adım, edinilen hesabın kopyalanmasıdır. Bu adım genellikle kimlik avı olarak bilinir ve korkunç sonuçları vardır. Dikkat edilmesi gereken önemli nokta, Sybi'yi oluşturan şeyin; Acımasız saldırı, ek saldırıların da dahil edilmesidir. Sürecinde aşağıdaki mekanizmayı gerektirir: Kullanıcıları çoğaltmak için kimlik avı saldırıları çalıntı kimlik bilgileri aracılığıyla.

Çoğu durumda, oluşturulan kopya gerçek hesapla neredeyse aynıdır. Fonların tamamı ayarlanıp işlevsel hale geldiğinde, kripto korsanı, blockchain güvenliğinde çeşitli boşluklara sahip olabilecek ve sahte kullanıcıları yerleştirebilecek bir hedef kripto ağı bulur.

Güvenlik uzmanlarına göre Sybil saldırısı gerçekleştirmek gerçekçi değil. Kopya kullanıcılar blockchain güvenlik sistemi tarafından fark edilmediğinde, kripto korsanı genellikle istediğini yapmakta özgürdür.

Sybil'in saldırısı neden tehditkar?

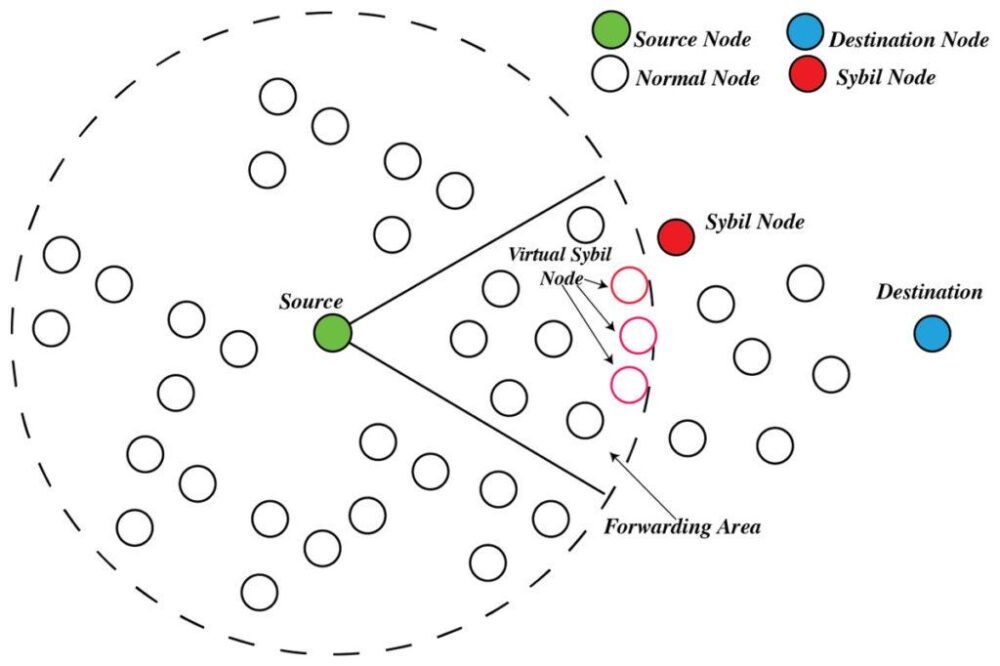

Subil saldırısını iki kritik husus hantal hale getiriyor. Birincisi, bir kripto korsanının bunu kripto ağının içinden veya dışından başlatabilmesidir. Daha yaygın olarak doğrudan veya dolaylı saldırı olarak bilinir.

Doğrudan saldırı genellikle basittir ve kripto ağında sahtecilik yapan veya diğer düğümleri kopyalayan tek bir notla başlar. Burada siber korsan, asıl düğümün diğer tüm düğümlerle etkileşime girmesini sağlar. Blockchain güvenlik önlemleri fark edilmediğinde, mevcut düğümler Sybil düğümleriyle (kopya düğümler) iletişim kurma eğiliminde olur ve bunların orijinalliğini doğrudan etkileyerek artırır.

Dolaylı saldırı, kripto ağı içindeki gerçek bir düğüm tarafından başlatılan Sybil saldırısını içerir. Kripto korsanı meşru bir kullanıcıya erişir ve onun adına çoğaltma işlemini başlatır.

Sybil'in saldırılarını hantal kılan ikinci husus, diğer saldırıları da dahil edebilme yeteneğidir. Sürecin kendisi, kimlik avı saldırısı mekanizmasının dahil edilmesini içerir. Saldırgan, kripto ağı içindeki gerçek düğüm sayısını aşan sahte düğüm sayısına ek olarak %51 saldırısı başlatabilir. Böylece bir kripto korsanı, bir veya iki düğüm kullanarak blockchain ağı üzerinde tam kontrole sahip olacaktır.

Saldırının önlenmesi

Blockchain güvenliği yıllar içinde önemli ölçüde ilerlediği için her şey boşuna değil. Yeni ve daha karmaşık veri ihlali biçimlerinin olasılığını göz önünde bulundurur. Başarılı bir Sybil saldırısı, özellikle genellikle bir kripto ağını ele geçirmek ve çoğu dijital varlığa erişmek anlamına geldiğinden göz korkutucudur. Kaçınılması şaşırtıcı derecede kolaydır.

Ayrıca, Oku NFT Pazarını rahatsız eden NFT Güvenlik açıkları.

İşte birkaç yönerge:

- Konsensüs Mekanizması – Bu senaryoda, herhangi bir kripto para ağına katılmadan önce kullanılan fikir birliği mekanizmasının belirlenmesi çok önemlidir. Proof-of-Stake aracı kasıtlı olarak çeşitli saldırıların gerçekleştirilmesini imkansız hale getirir. Benzer şekilde, bir Sybil saldırısı, doğrulayıcı statüsünü kazanmadan önce ilk olarak kripto paraların harcanmasını gerektirecektir. Böyle bir saldırıyı gerçekleştirmek için büyük miktarda paraya ihtiyaç duyulacak.

- İki Faktörlü Kimlik Doğrulamayı Kullanma: Birden fazla kuruluş iki faktörlü kimlik doğrulama sunar. Bu, başlangıçta Sybil saldırısının ikinci aşamasının kimlik bilgilerini ele geçirmesini engeller. 2 MFA, kripto korsanının erişim kazanmasını zorlaştırır çünkü şifre ele geçirilse bile metin veya e-posta yoluyla gönderilen ek bir koda ihtiyaç duyacaktır.

- Soğuk cüzdan - Bir donanıma/soğuk cüzdana sahip olduğunuzdan emin olmak, dijital varlıklarınızın internette erişilmesinin güvenliğini garanti eder. Bir saldırgan hesabınıza erişim kazanırsa dijital varlıklarınıza erişemeyecektir.

- Kimlik Doğrulaması – Sahte kullanıcıların gerçek doğasını ortaya çıkararak Sybil saldırılarını önemli ölçüde önlemek için, bir kullanıcının iddia ettikleri kişi olup olmadığını belirlemek. Ne yazık ki bu yöntem, bireylerin kimliklerini yönetecek merkezi bir sistemin dahil edilmesini gerektirecektir. Bu yöntem en değerli ve tartışmalı olanıdır çünkü açıkça blockchain ve kriptonun neyi temsil ettiğine aykırıdır; ademi merkeziyetçilik.

Sonuç

Birçok kripto değişim platformu PoS'a geçtiğinden veya Proof-of-Stake mekanizmasının entegrasyonu nedeniyle Sybil saldırısı eninde sonunda geçerliliğini yitirecek. Syblin saldırılarını engelleyen blockchain güvenlik önlemleri mevcut olsa da böyle bir saldırı hala mümkün. Nasıl önleneceği konusunda bilgi sahibi olmak, bunu önlemede çok önemlidir.

- Bitcoin

- blockchain

- blok zinciri ve web3

- blok zinciri saldırıları

- blockchain uyumluluğu

- blockchain konferansı

- Blockchain güvenliği

- coinbase

- zeka

- Fikir birliği

- kripto

- Afrika'da kripto benimsenmesi

- kripto konferansı

- kripto madenciliği

- cryptocurrency

- Merkezi olmayan

- Defi

- Dijital Varlıklar

- Ethereum

- makine öğrenme

- haber

- değiştirilemez jeton

- Platon

- plato yapay zekası

- Plato Veri Zekası

- PlatoVeri

- plato oyunu

- Çokgen

- hissesini kanıtı

- sibil saldırısı

- W3

- Web 3 Afrika

- zefirnet