Okuma zamanı: 4 dakika

Özet:

7 Ekim 2022'de, "BSC Token Hub" adı verilen yerel zincirler arası köprüyü etkileyen bir istismar gerçekleşti. Hata, köprünün kanıt doğrulayıcısındadır. Toplam 2 milyon BNB çekildi ve Binance, daha fazla zarar görmesini önlemek için BSC Ağını geçici olarak duraklattı. BSC'den alınan fonların 100 milyon dolar – 110 milyon dolar arasında olduğu tahmin ediliyor.

Binance Smart Chain & Token Hub Bridge'e Giriş:

Binance Smart Chain (BSC), akıllı sözleşmelere dayanan uygulamaları çalıştırmak için kullanılan Blockchain tabanlı bir ağdır. BSC, Binance'in yerel Binance Chain (BC) ile paralel olarak çalışarak, kullanıcıların BC'nin hızlı işlem kapasitesinin yanı sıra BSC'nin akıllı sözleşme özelliklerinden yararlanmasına olanak tanır.

- BNB İşaret Zinciri (önceden Binance Zinciri) – BNB Zinciri Yönetişimi (Stake Etme, Oylama)

- BNB Akıllı Zincir (BSC) (daha önce Binance Akıllı Zinciri) – EVM uyumlu, konsensüs katmanları ve çok zincirli merkezler ile

Check out bizim göre daha fazla ayrıntı için.

BSC Token Merkezi:

BSC Token Hub, BNB İşaret Zinciri (BEP2) ve BNB Zinciri (BEP20 veya BSC) arasındaki zincirler arası köprüdür. resmi kontrol et belgeleme Daha fazla ayrıntı için Binance.

Güvenlik Açığı Analizi ve Etkisi:

Saldırı İşlemi Detayları:

Hacker'ın Adresi: 0x489a8756c18c0b8b24ec2a2b9ff3d4d447f79bec

1. Txn Karması: 0xebf83628ba893hd35b496121fb8201666b8e09f3cbadf0e269162baa72efe3b8b

2. Txn Hash'i: 0x05356fd06ce56a9ec5b4eaf9c075abd740cae4c21eab1676440ab5cd2fe5c57a

BSC Token Merkezi Sözleşmesi: 0x0000000000000000000000000000000000001004

Orijinal Txn karması (blok yüksekliği 110217401 ile): 0x79575ff791606ef2c7d69f430d1fee1c25ef8d56275da94e6ac49c9c4cc5f433

Böcek:

BSC Token Hub, zincirler arası işlem doğrulaması gerçekleştirirken IAVL (Immutable AVL) ağaçlarını doğrulamak için önceden derlenmiş bir sözleşme kullanır. İstismarcı, kendilerine köprü basımı 2M BNB yapmak için yasal bir kanıtı uyarlayan kanıt doğrulama mantığındaki bir hatadan yararlandı.

Kök neden bu gibi görünüyor hat:

Sorun şu ki lpath.Right, ağacın kök hash'inin hesaplanmasında kullanılmayabilir.

Bunu düzeltmek için satır değişmelidir

Tarih aralığı:

```

if !bytes.Equal(derivedRoot, lpath.Right) ...şöyle bir şeye:

"

için:

```

expectedHash := lpath.Left if len(lpath.Left) == 0 { expectedHash = lpath.Right } if !bytes.Equal(derivedRoot, expectedHash) ..."

Saldırı:

1. Saldırgan, IAVL ağacını doğrulamak için bir yaprak düğüm olarak bir yük oluşturmak üzere 2 yıl önce yapılmış başarılı bir şekilde gönderilen bloğun karmasını (belirtilen blok: 110217401) kullandı. Bunun Orijinal İşlem detayları bulunabilir okuyun.

2. Saldırgan, Anahtar olarak mevcut packageSequence'ı ve Değer olarak kötü yük karmasını içeren bir yaprak düğümü enjekte etti (yani adreslerine 1M BNB basarak). Ardından, uygulama kanıtını karşılamak için yaprağa boş bir iç düğüm eklendi.

3. Saldırgan, kök hash'i başarıyla gönderilen kök hash'e eşit hale getirmek için yeni oluşturulan yaprak düğümün hash'inde sol yolu Sağ olarak ayarladı ve son olarak belirli blok için geri çekilme kanıtını oluşturdu ve işlemi gönderdi.

4. İşlemi başarıyla gönderdikten ve 1 milyon dolarlık BNB aldıktan sonra. Saldırgan adımları tekrarladı ve fazladan 1 Milyon BNB kazandı. Toplamı 2 Milyon BNB, yani 570 Milyon Dolar.

Saldırgan 17 kez 1M BNB basmayı denedi ancak 15 kez başarısız oldu ve sadece 2M BNB bastı. Bunun nedeni, aynı packageSequence'ı kullanarak exploiter tx'i önden çalıştıran diğer yasal işlemlerle rekabet etmeleriydi.

İstismardan Sonra:

Saldırıdan birkaç saat sonra Binance CZ CEO'su olayı bir tweet ile duyurdu ve daha fazla hasarı önlemek için BSC ağını durdurdu.

Birkaç saat sonra Binance, en son sürüm v1.1.15 ile Sorunu düzeltti. Saldırganın adresini kara listeye alarak saldırganların para akışını engelledi.

Binance geçtiğimiz günlerde saldırganın adresini Kara Listeye aldı işlemek.

Fonların durumu:

Saldırganın farklı zincirlerde tuttuğu mevcut varlıklar:

Fon Akışı:

Resim Kaynak: https://twitter.com/BeosinAlert/status/1578290676793384961/photo/1

Daha Fazla Referans / Kredi:

https://github.com/emilianobonassi/bsc-hack-analysis-2022-10-06

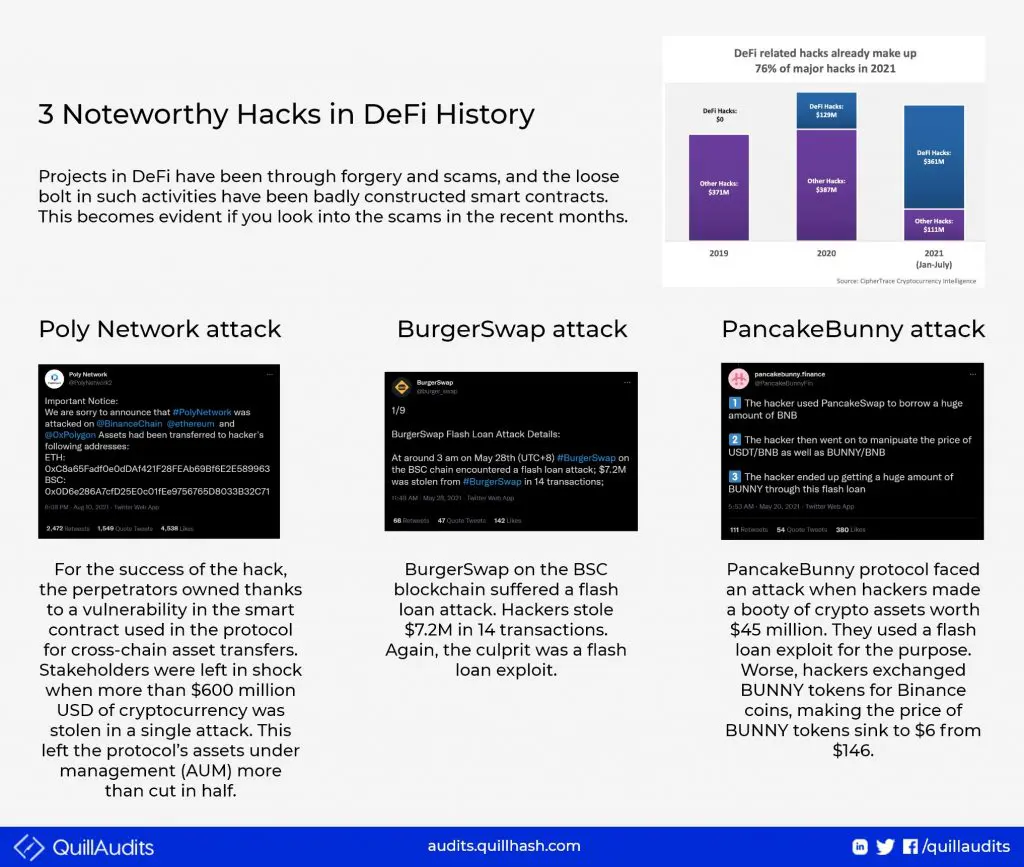

Web3 güvenliği - Günün ihtiyacı

Neden Web3 Güvenliği İçin QuillAudits?

QuillDenetimleri milyonlarca fon kaybını önleyen siber güvenlik çözümleri sağlamak için araçlar ve uzmanlıkla iyi bir donanıma sahiptir.

9 Görünümler

- binance zinciri

- Bitcoin

- blockchain

- blockchain uyumluluğu

- blockchain konferansı

- coinbase

- zeka

- Fikir birliği

- kripto konferansı

- kripto madenciliği

- cryptocurrency

- Merkezi olmayan

- Defi

- Dijital Varlıklar

- Ethereum

- makine öğrenme

- değiştirilemez jeton

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Platoblok zinciri

- PlatoVeri

- plato oyunu

- Çokgen

- hissesini kanıtı

- tüyo

- Akıllı Sözleşme Güvenliği

- uzanımlı

- W3

- zefirnet