Okuma zamanı: 5 dakikaUç Nokta Tespit ve Yanıt (EDR) ürünlerinin olay toplanması konusunda bir ikilem vardır. Uç noktalar tarafından oluşturulan tüm olayların toplanması, uç nokta ve ağ üzerinde darboğazlar anlamına gelir. Daha azını toplamak önemli etkinliklerin kaçırılmasına neden olabilir; daha fazlasının toplanması düşük performanslı uç noktalara neden olabilir.

Crowdstrike dahil mevcut EDR satıcıları, hepsinin aracılarına sabit kodlandığı, önceden tanımlanmış bir olay şeması kullanıyor. Crowdstrike, belirli kayıt defteri dosyası konumlarının kontrol edilmesi vb. gibi önceden tanımlanmış kurallara sahip, statik olan 400 farklı olay (bunların yüzde biri kendi aracıya özgü olaylardır) kullandıklarını duyurdu.

Aşağıdakiler en önemli etkinlik kategorileridir:

- Kayıt Etkinlikleri

- Dosya Olayları

- Davranış Olayları

- Tarayıcı Etkinlikleri

- Pano İşlemleri

- Süreç olayları

- Zamanlanmış Görev Etkinlikleri

- Hizmet Etkinlikleri

- Konu etkinlikleri

- Ortam Değişkenleri

- FW Etkinlikleri

- IOA Kuralları Etkinlikleri

- NetShare Etkinlikleri

- USB Olayları

- Enjeksiyon Olayları

- Ağ Etkinlikleri

- Windows olay günlüğü

- FS Etkinlikleri

- Etkinlikleri Yükle

- Java Etkinlikleri

- Çekirdek Etkinlikleri

- Modül Etkinlikleri

- LSASS Etkinlikleri

- Karantina Eylemleri

- Fidye Yazılımı Eylemleri

- KOBİ Müşteri Etkinlikleri

Her kategori için PdfFileWritten, DmpFileWritten, DexFileWritten vb. gibi belirli olaylar oluşturulur, ancak bunların tümü yalnızca dosya türünün değiştirildiği dosya yazma işlemleridir. Aynı durum Kayıt defteri etkinlikleri, Hizmet etkinlikleri vb. için de geçerlidir.

Peki bilinmeyen veya genel dosya türüne dosya yazma işlemi ne olacak? Peki ya sadece bir olay değil, bir dizi olay? Veya olayların sıklığı? Yoksa aynı olayların önemli olan kalıpları mı? Bu gibi durumlarda, Crowdstrike'ınki gibi statik bir olay modelinin bu yeni APT türü saldırıları tespit etme kapsamı oldukça sınırlıdır. Crowdstrike etkinlik modelini eski imza tabanlı AV tarayıcılara çok benzeyen “imza tabanlı etkinlik koleksiyonu” olarak değerlendirebiliriz.

Comodo'nun Dragon Enterprise'ı tanıtılıyor “Uyarlanabilir Olay Modellemesi” olayların aşağıdaki gibi temel tanımlayıcılardan tanımlandığı yer

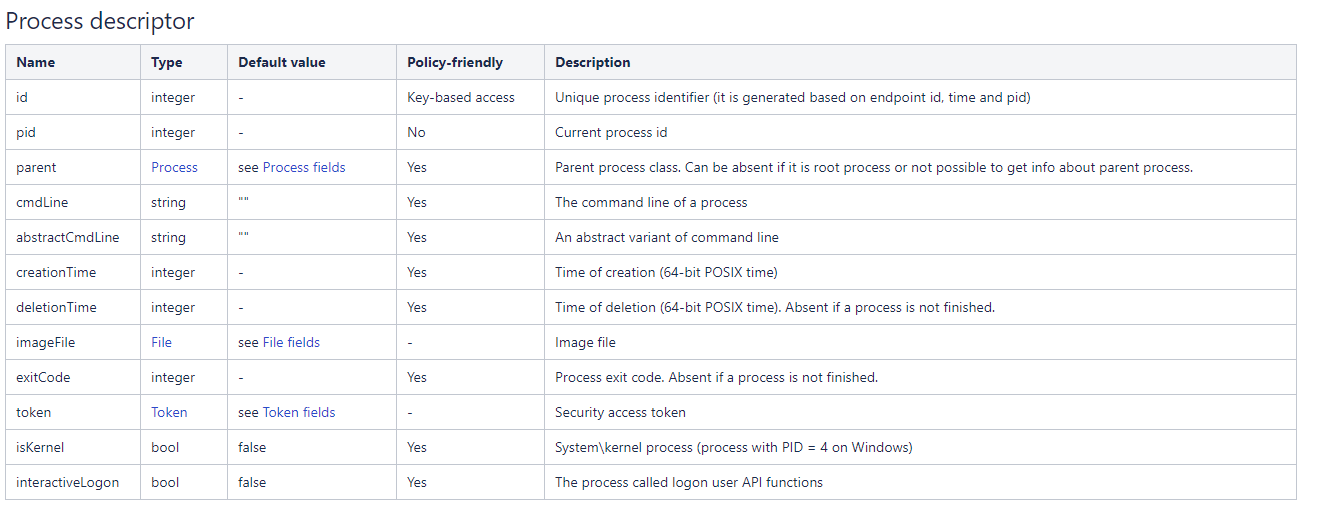

Proses:

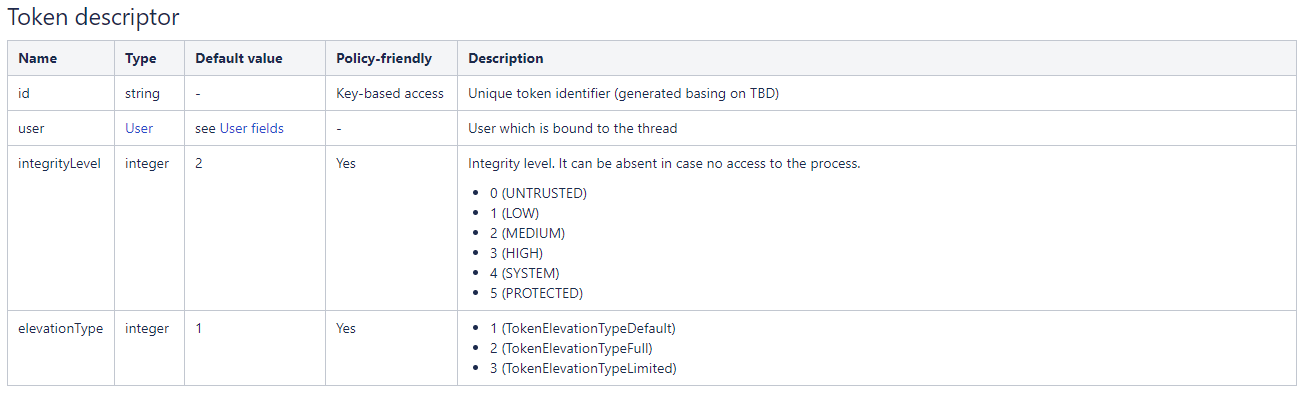

Simgesi:

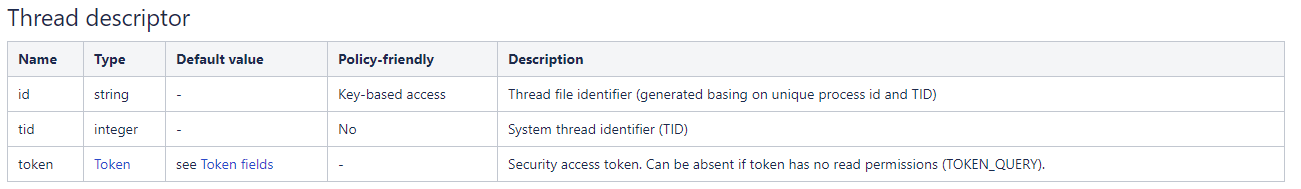

Konu:

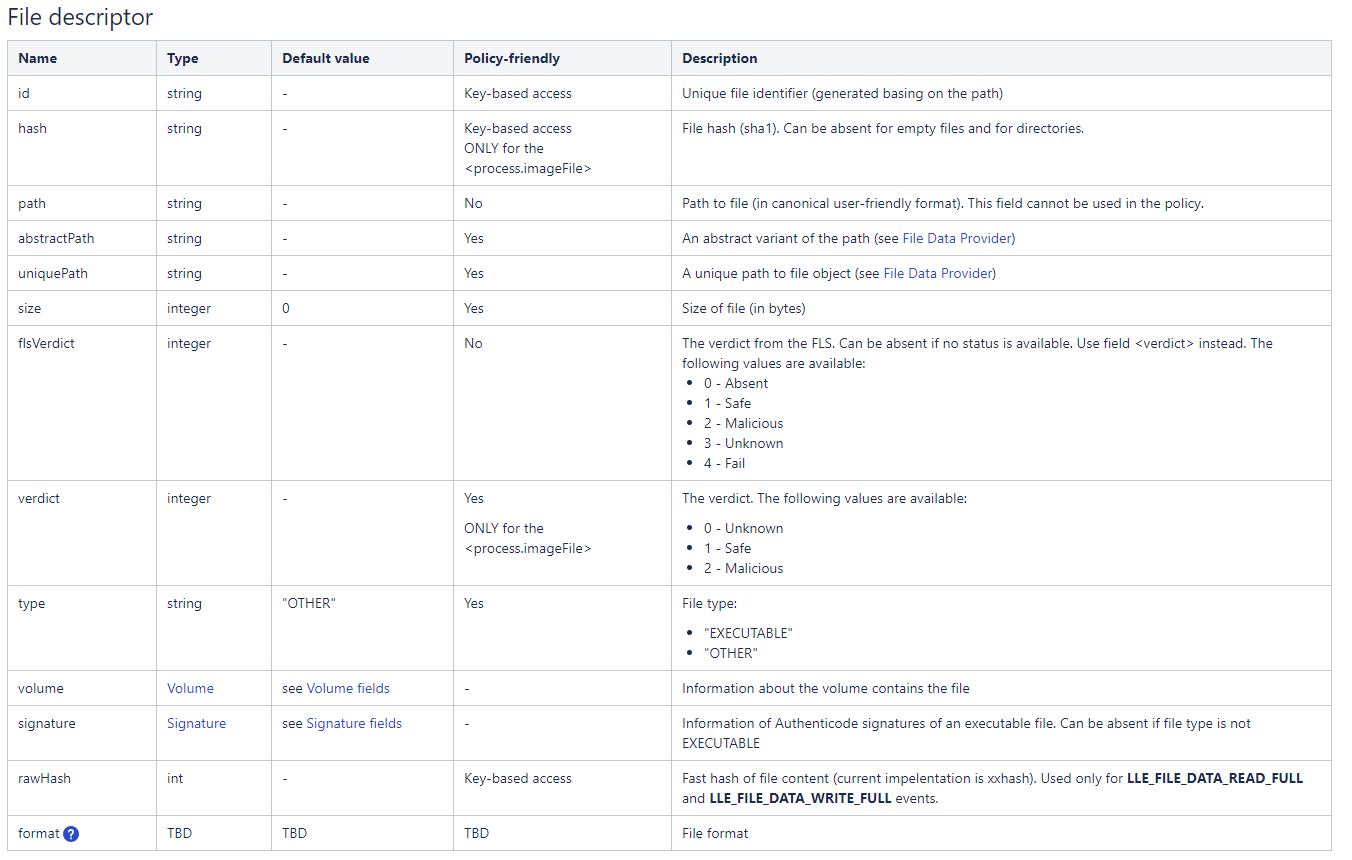

Dosya:

Diğer bazı tanımlayıcılar şunlardır:

- kullanıcı

- kayıt

- Bellek

- ağ

- hizmet,

- Ses,

- IP'niz vb.

ve düşük seviyeli olaylar (LLE), bir temel aktivitenin sonucu olarak üretilir. Bunlar farklı bileşenlerden gelen ham olaylara dayanır ancak olay kaynağından ve API'ye özgü ve denetleyiciye özgü verilerden bir miktar soyutlama katmanı sağlar. Örneğin, farklı denetleyicilerden gelen ve farklı alan kümelerine sahip farklı ham olaylar, tek türdeki bir LLE'ye dönüştürülebilir.

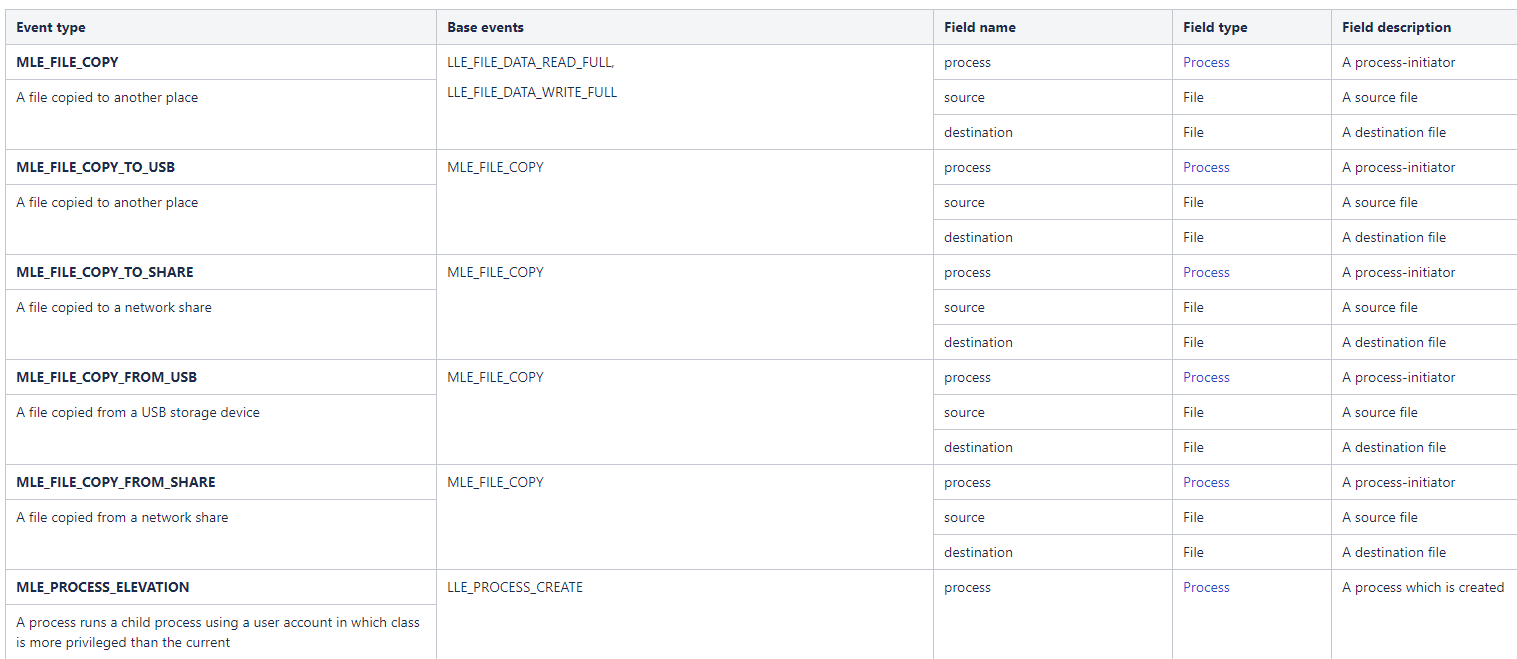

Orta düzey olaylar (MLE), bir LLE dizisinin sonucu olarak üretilen olaylardır. Aşağıda birkaç örnek verilmiştir:

Genellikle bileşenlerle eşleşen yerel kalıplar tarafından oluşturulurlar. Her olay tanımlayıcısının kendi alan kümesi vardır. Ancak olayların standart ortak alanları vardır.

Olay tanımlayıcısı politika eşleştirmesinde kullanılır. Politika, koşul kurallarındaki alanlara erişebilir ve bunları önceden tanımlanmış değerlerle karşılaştırabilir. Ancak olay alanlarının tümü ilke denetimi için kullanılamaz.

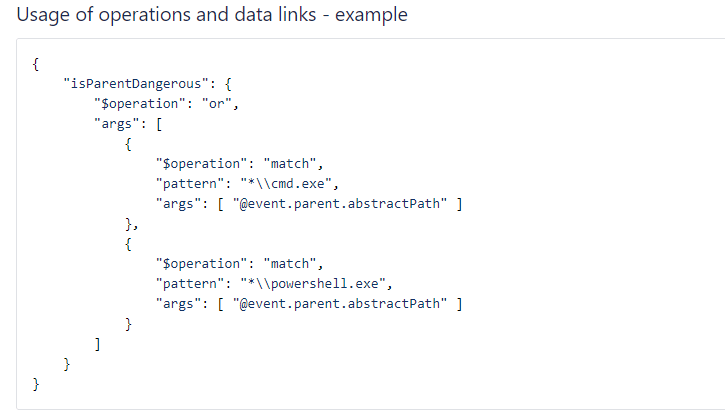

Bazı alanlar skaler türler değil, karmaşık türlerdir (sözlükler ve diziler). Sözlük alanlarına erişim “.” kullanılarak sağlanır. Sıralama alanlarına erişim “[]” notasyonu kullanılarak sağlanır. Örnekler aşağıdadır:

süreç.pid

süreç.parent.pid

proses.accessMask[0]

Şekil 1 Uyarlanabilir Olay Modelleme Politikaları Örneği

Olaylardaki mantıksal nesneler (İşlem, Dosya, Kullanıcı gibi) önceden tanımlanmış bir formata sahip sözlükler olarak temsil edilir. Her nesnenin formatı tanımlanır ve belirtilmesi halinde alanları politika eşleştirme için kullanılabilir. Nesne tanımlayıcı, diğer nesnelere başvuran alanları içerebilir.

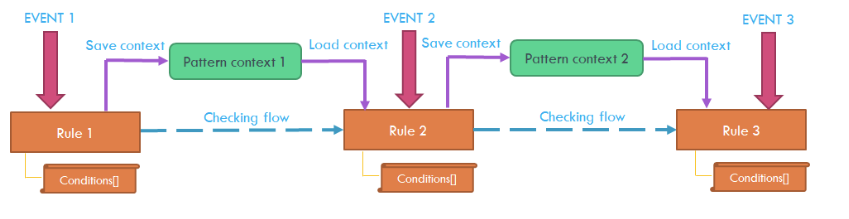

Şekil 2 Desen Zincirleme

Bu tanımı kullanarak Comodo Dragon Platformu, yalnızca uç noktanın kendisine uygulanabilecek değil, aynı zamanda her süreç, hizmet veya kullanıcı eylemi için farklı olabilen politika tabanlı olay koleksiyonunu tanımlar. Bu sayede Crowdstrike'ın topladığı her şeyi toplayabiliyoruz, aynı zamanda olaylar sırasında da uyarlanabiliyoruz. Henüz eklenmiyorsa neden güvenilir bir süreç için tüm yangın yazma olaylarını toplayıp göndermeliyiz? Bir enjeksiyon meydana gelirse veya farklı bir çatal meydana gelirse Dragon Platform, diğer süreç koleksiyonuna dokunulmadan o süreç için tüm ayrıntıları toplamaya başlar. Bu düşük seviyeli etkinliklerle ilgili olarak Crowdstrike'ın toplamadığı bazı etkinlik örnekleri aşağıda verilmiştir:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise tüm kalıp eşleştirmeyi yapıyor uç noktada dinamik olarak, neyin toplanacağını, neyin ilişkilendirileceğini kontrol eder ve uyarlanabilir politika tanımlarına göre göndermek ister.

Öte yandan Dragon Enterprise aynı zamanda şunları da analiz ediyor: ilgili olayların zaman serisi. Uyarlanabilir Olay modellememiz aynı zamanda sistematik kullanıcı-süreci, süreç-süreç, süreç-sistem entegrasyonunun yanı sıra haftanın günü ve günün saati etkileri de dahil olmak üzere verilerdeki farklı periyodiklik derecelerini araştırır ve olayla ilgili çıkarımlar yapar. tespit edilen olaylar (örn. popülerlik veya katılım düzeyi).

Gelişmiş kalıcı tehditler (APT) gibi içeriden gelen tehditler de EDR kapsamında değerlendirilmelidir. Bireysel insanların toplu davranışları tipik olarak çeşitli ölçeklerde (günlük, haftalık vb.) zaman içinde bir periyodiklik sergiler; bu, temeldeki insan faaliyetinin ritimlerini yansıtır ve verilerin homojen olmamasına neden olur. Aynı zamanda, veriler genellikle olağandışı davranışların birkaç "patlama" dönemi nedeniyle bozulur. Bu anormal olayları bulma ve çıkarma sorunu her iki unsur tarafından da zorlaştırılmaktadır. Dragon Enterprises, bu bağlamda anormal olayları da hesaba katabilen zamanla değişen süreç modellerine dayalı denetimsiz öğrenmeyi kullanıyor. Olağandışı "patlama" olaylarını normal insan faaliyetinin izlerinden ayırmayı uyarlanabilir ve özerk bir şekilde öğrenmeyi sağladık.

Comodo Dragon Enterprise ve Crowdstrike hakkında daha fazla bilgi için ziyaret edin https://bit.ly/3fWZqyJ

Sonrası Comodo Dragon Platformunun Uyarlanabilir Etkinlik Modellemesi nedir ve Neden Crowdstrike'dan Daha İyi Olduğunu Düşünüyoruz İlk çıktı Comodo Haberleri ve İnternet Güvenliği Bilgileri.

- Akıllı para. Avrupa'nın En İyi Bitcoin ve Kripto Borsası.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. SERBEST ERİŞİM.

- KriptoHawk. Altcoin Radarı. Ücretsiz deneme.

- Kaynak: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Hakkımızda

- erişim

- Hesap

- eylemler

- etkinlik

- ileri

- ajanları

- Türkiye

- duyurdu

- uygulamalı

- APT

- katılım

- AV

- olmak

- altında

- Engellemek

- durumlarda

- Kategoriler

- denetleme

- Çekler

- toplamak

- Toplama

- Toplamak

- ortak

- karmaşık

- bileşenler

- bilgisayar

- koşul

- kontroller

- olabilir

- günlük

- veri

- tarif edilen

- ayrıntılar

- algılandı

- Bulma

- farklı

- zor

- ekran

- Ejderha

- sırasında

- etkileri

- elemanları

- Son nokta

- kuruluş

- işletmelerin

- vb

- Etkinlikler

- olaylar

- her şey

- örnek

- örnekler

- sergileyen

- Alanlar

- bulma

- Ateş

- Ad

- takip etme

- çatal

- biçim

- itibaren

- okuyun

- Ancak

- HTTPS

- insan

- görüntü

- önemli

- Dahil olmak üzere

- bireysel

- bilgi

- içerideki

- bütünleşme

- Internet

- Internet Security

- IT

- kendisi

- sadece bir

- tabaka

- öğrenme

- seviye

- Sınırlı

- yerel

- yerleri

- yapılmış

- YAPAR

- uygun

- anlamına geliyor

- model

- modelleri

- Daha

- ağ

- haber

- normal

- operasyon

- Operasyon

- Diğer

- kendi

- model

- yüzde

- dönemleri

- platform

- politika

- popülerlik

- Sorun

- süreç

- Ürünler

- sağlamak

- sağlanan

- Çiğ

- yansıtır

- kalan

- temsil

- yanıt

- kurallar

- aynı

- güvenlik

- Dizi

- hizmet

- set

- birkaç

- biraz

- özel

- standart

- başlar

- The

- tehditler

- zaman

- üst

- türleri

- tipik

- kullanım

- genellikle

- satıcıları

- Karşı

- haftalık

- Ne

- Nedir