Son Atlassian izdiham uzaktan kod yürütme hatası, büyük altyapı sağlayıcılarındaki kritik güvenlik açıklarını hedef alan sıfır gün tehditlerinin yalnızca en son örneğidir. Belirli bir tehdit olan Nesne Grafiği Gezinme Dili (OGNL) enjeksiyonu yıllardır ortalıkta dolaşıyor, ancak Atlassian istismarının kapsamı göz önüne alındığında yeni bir önem kazandı. Ve OGNL saldırıları artıyor.

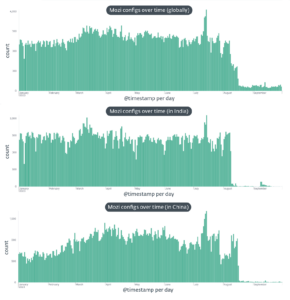

Kötü aktörler böyle bir güvenlik açığını bulduklarında, kavram kanıtı istismarları kapıyı çalmaya başlar; yeni yönetici hesapları oluşturmak, uzaktan komutları yürütmek ve sunucuları ele geçirmek için kimliği doğrulanmamış erişim ararlar. Atlassian vakasında Akamai'nin tehdit araştırma ekibi, bu açıklardan yararlanmaya çalışan benzersiz IP adreslerinin sayısının yalnızca 200 saat içinde 24'ün üzerine çıktığını tespit etti.

Bu istismarlara karşı savunma yapmak, 007 filmine yakışır şekilde zamana karşı bir yarışa dönüşüyor. Zaman işliyor ve bir yama uygulamak ve çok geç olmadan tehdidi "etkisiz hale getirmek" için fazla zamanınız yok. Ancak öncelikle bir istismarın söz konusu olduğunu bilmeniz gerekir. Bu, sıfır güvene dayalı çevrimiçi güvenliğe proaktif, çok katmanlı bir yaklaşım gerektirir.

Bu katmanlar neye benziyor? Güvenlik ekiplerinin ve onların üçüncü taraf Web uygulaması ve altyapı ortaklarının bilmesi gereken aşağıdaki uygulamaları göz önünde bulundurun.

Güvenlik Açığı Depolarını İzleyin

Nuclei'nin topluluk tabanlı tarayıcısı gibi toplu güvenlik açığı tarama araçları veya Metasploit Sızma testleri güvenlik ekipleri için popüler araçlardır. Ayrıca zırhtaki çatlakları araştırmalarına yardımcı olacak kavram kanıtı yararlanma kodu arayan kötü aktörler arasında da popülerdirler. Potansiyel istismar hedeflerini belirlemek için tasarlanabilecek yeni şablonlar için bu depoların izlenmesi, potansiyel tehditlere ilişkin farkındalığı sürdürmek ve siyah şapkalılardan bir adım önde olmak için önemli bir adımdır.

WAF'ınızdan en iyi şekilde yararlanın

Bazıları işaret edebilir Web uygulaması güvenlik duvarları (WAF'ler) sıfır gün saldırılarına karşı etkisizdir ancak yine de tehdidin azaltılmasında rol oynayabilirler. Bilinen saldırılar için trafiği filtrelemenin yanı sıra, yeni bir güvenlik açığı tespit edildiğinde, bir "sanal yama"yı hızlı bir şekilde uygulamak için WAF kullanılabilir, böylece sıfır gün istismarını önlemek ve çalışırken size biraz nefes alma alanı sağlamak için özel bir kural oluşturulur. kalıcı bir yama uygulamak için. Uzun vadeli bir çözüm olarak bunun, yeni tehditlere karşı koymak için kurallar çoğaldıkça performansı potansiyel olarak etkileyen bazı dezavantajları vardır. Ancak savunma cephanenizde bulundurmaya değer bir yetenek.

Müşteri İtibarını İzleyin

Sıfır gün olayları da dahil olmak üzere saldırıları analiz ederken, yüklerini iletmek için açık proxy'lerden zayıf korunan IoT cihazlarına kadar aynı güvenliği ihlal edilmiş IP'lerin çoğunu kullandıklarını görmek yaygındır. Bu kaynaklardan gelen şüpheli trafiği engelleyen bir müşteri itibar savunmasına sahip olmak, sıfır gün saldırılarına karşı bir savunma katmanı daha sağlayabilir. Müşteri itibar veritabanını korumak ve güncellemek küçük bir iş değildir, ancak bir istismarın erişim kazanma riskini önemli ölçüde azaltabilir.

Trafik Oranlarınızı Kontrol Edin

Sizi trafikle boğan IP'ler bir saldırının habercisi olabilir. Bu IP'leri filtrelemek, saldırı yüzeyinizi azaltmanın başka bir yoludur. Akıllı saldırganlar tespit edilmekten kaçınmak için açıklardan yararlanmalarını birçok farklı IP'ye dağıtabilirken, hız kontrolü bu kadar ileri gitmeyen saldırıların filtrelenmesine yardımcı olabilir.

Botlara Dikkat Edin

Saldırganlar, bir web sitesine giriş yapan gerçek, canlı bir kişiyi taklit etmek için komut dosyaları, tarayıcı taklitçileri ve diğer hileleri kullanır. Anormal istek davranışını tespit ettiğinde tetiklenen bir tür otomatik bot savunmasının uygulanması, riskin azaltılmasında son derece değerli olabilir.

Giden Etkinliği Göz ardı etmeyin

Saldırganların bu girişiminde bulunması için yaygın bir senaryo uzaktan kod yürütülmesi (RCE) sızma testi, saldırgan tarafından kontrol edilen bir işaret etki alanına giden DNS çağrısı yapmak üzere bant dışı sinyalleme gerçekleştirmek üzere hedef Web sunucusuna bir komut göndermektir. Sunucu aramayı yaparsa bingo — bir güvenlik açığı buldular. Bu trafiği oluşturmaması gereken sistemlerden giden trafiği izlemek, bir tehdidi tespit etmenin genellikle gözden kaçan bir yoludur. Bu aynı zamanda istek gelen trafik olarak geldiğinde WAF'ın gözden kaçırdığı anormalliklerin tespit edilmesine de yardımcı olabilir.

Sequester'ın Tanımladığı Saldırı Oturumları

Sıfır gün saldırıları genellikle "tek seferde tamamlanan" bir öneri değildir; Aktif bir saldırı oturumunun parçası olarak tekrar tekrar hedef alınabilirsiniz. Bu tekrarlanan saldırıları tespit edecek ve bunları otomatik olarak tecrit edecek bir yola sahip olmak yalnızca riski azaltmakla kalmaz, aynı zamanda saldırı oturumlarının denetlenebilir bir kaydını da sağlayabilir. Bu "tuzakla ve izle" yeteneği adli analiz için gerçekten faydalıdır.

Patlama Yarıçapını Kontrol Altına Alın

Çok katmanlı savunma riski en aza indirmekle ilgilidir. Ancak sıfır gün saldırısının sızma olasılığını tamamen ortadan kaldıramayabilirsiniz. Bu durumda tehdidi kontrol altına alacak bloklara sahip olmak kritik öneme sahiptir. Bir tür mikro bölümlemenin uygulanması, yanal hareketin önlenmesine, siber öldürme zincirinin bozulmasına, "patlama yarıçapının" sınırlandırılmasına ve bir saldırının etkisinin hafifletilmesine yardımcı olacaktır.

Sıfır gün saldırılarına karşı savunmanın tek bir sihirli formülü yoktur. Ancak çeşitli savunma stratejilerini ve taktiklerini koordineli (ve ideal olarak otomatikleştirilmiş) bir şekilde uygulamak, tehdit yüzeyinizi en aza indirmenize yardımcı olabilir. Burada özetlenen üsleri kapsamak, savunmanızı güçlendirmede uzun bir yol kat edebilir ve ekibin moralini bozan yangın tatbikatlarını en aza indirmeye yardımcı olabilir.