Дослідники ESET проаналізували оновлену версію шпигунського програмного забезпечення Android GravityRAT, яке викрадає файли резервних копій WhatsApp і може отримувати команди для видалення файлів.

Дослідники ESET ідентифікували оновлену версію шпигунського програмного забезпечення Android GravityRAT, яке поширюється як програми для обміну повідомленнями BingeChat і Chatico. GravityRAT — це інструмент віддаленого доступу, який, як відомо, використовується оскільки принаймні 2015 і раніше використовувався для цілеспрямованих атак на Індію. Доступні версії для Windows, Android і macOS, як було задокументовано раніше Cisco Talos, Kaspersky та Cyble. Актор, що стоїть за GravityRAT, залишається невідомим; ми відстежуємо групу як SpaceCobra.

Швидше за все, кампанія BingeChat активна з серпня 2022 року. однак кампанія з використанням Chatico більше не активна. BingeChat поширюється через веб-сайт, що рекламує безкоштовні служби обміну повідомленнями. У нововиявленій кампанії GravityRAT може вилучати резервні копії WhatsApp і отримувати команди видаляти файли. Шкідливі програми також надають законні функції чату на основі відкритого коду Програма обміну миттєвими повідомленнями OMEMO.

- Ми виявили нову версію шпигунського програмного забезпечення Android GravityRAT, яке розповсюджується як троянські версії легітимної програми OMEMO Instant Messenger Android з відкритим кодом.

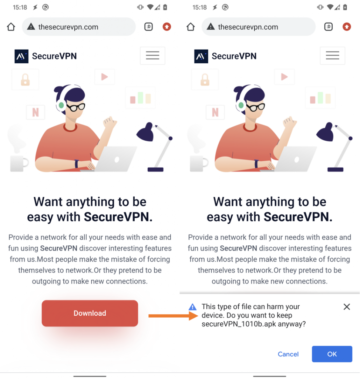

- Троянську програму BingeChat можна завантажити з веб-сайту, який представляє її як безкоштовну службу обміну повідомленнями та файлами.

- Ця версія GravityRAT розширена двома новими можливостями: отримання команд на видалення файлів і ексфільтрація файлів резервних копій WhatsApp.

Огляд кампанії

Про цю акцію нас попередив MalwareHunterTeam, який поділився хешем зразка GravityRAT через твіт. Виходячи з назви файлу APK, шкідлива програма позначена як BingeChat і стверджує, що надає функцію обміну повідомленнями. Ми знайшли сайт bingechat[.]net з якого міг бути завантажений цей зразок (див. рис. 1).

Веб-сайт має надати шкідливу програму після натискання кнопки ЗАВАНТАЖИТИ ПРОГРАМУ; однак відвідувачам потрібно ввійти в систему. У нас не було облікових даних, і реєстрацію було закрито (див. Малюнок 2). Найімовірніше, що оператори відкривають реєстрацію лише тоді, коли вони очікують відвідування конкретної жертви, можливо, з певною IP-адресою, геолокацією, власною URL-адресою або протягом певного періоду часу. Тому ми вважаємо, що потенційні жертви дуже цілеспрямовані.

Хоча ми не змогли завантажити програму BingeChat через веб-сайт, ми змогли знайти URL-адресу на VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip), який містить шкідливу програму BingeChat для Android. Ця програма має той самий хеш, що й програма у згаданому раніше твіті, що означає, що ця URL-адреса є точкою розповсюдження для цього конкретного зразка GravityRAT.

Те саме доменне ім’я також згадується в коді програми BingeChat – ще одна підказка bingechat[.]net використовується для розподілу (див. малюнок 3).

Шкідлива програма ніколи не була доступна в магазині Google Play. Це троянська версія законного відкритого коду Месенджер миттєвих повідомлень OMEMO (IM) Додаток для Android, але позначається як BingeChat. OMEMO IM — це перебудова клієнта Android Jabber Спілкування.

Як ви можете бачити на малюнку 4, HTML-код шкідливого сайту містить докази того, що його було скопійовано з законного сайту preview.colorlib.com/theme/BingeChat/ липня 5th, 2022, за допомогою автоматизованого інструменту HTTrack; colorlib.com є законним веб-сайтом, який надає теми WordPress для завантаження, але тема BingeChat, здається, там більше не доступна. The bingechat[.]net домен зареєстровано 18 серпняth, 2022.

Рисунок 4. Журнал, згенерований інструментом HTTrack і записаний у HTML-код веб-сайту розповсюдження шкідливих програм

Ми не знаємо, як потенційні жертви були заманені на шкідливий веб-сайт або іншим чином виявлені на ньому. Враховуючи, що для завантаження програми необхідно мати обліковий запис, а реєстрація нового облікового запису для нас неможлива, ми вважаємо, що потенційні жертви були спеціально націлені. Оглядова схема атаки показана на малюнку 5.

Віктимологія

Телеметричні дані ESET не зафіксували жодної жертви цієї кампанії BingeChat, що додатково свідчить про те, що кампанія, ймовірно, має вузьку спрямованість. Однак наша телеметрія виявила один інший зразок Android GravityRAT в Індії, який стався в червні 2022 року. У цьому випадку GravityRAT було позначено як Chatico (див. Малюнок 6).

Як і BingeChat, Chatico базується на додатку миттєвих повідомлень OMEMO та троянізований за допомогою GravityRAT. Чатіко, швидше за все, поширювався через chatico.co[.]uk веб-сайт, а також спілкувався з сервером C&C. Домени як веб-сайту, так і сервера C&C тепер офлайн.

Відтепер ми зосереджуватимемося лише на активній кампанії за допомогою програми BingeChat, яка має ті ж шкідливі функції, що й Chatico.

приписування

Група, яка стоїть за шкідливим програмним забезпеченням, залишається невідомою, хоча дослідники Facebook атрибут GravityRAT групі, що базується в Пакистані, як і раніше спекулював від Cisco Talos. Ми внутрішньо відстежуємо групу під назвою SpaceCobra та приписуємо цій групі кампанії BingeChat і Chatico.

Типова шкідлива функція для GravityRAT пов’язана з певним фрагментом коду, який у 2020 році був приписаний Kaspersky до групи, яка використовує варіанти GravityRAT для Windows

У 2021, Cyble опублікував аналіз іншої кампанії GravityRAT, яка продемонструвала ті самі шаблони, що й BingeChat, наприклад, аналогічний вектор розповсюдження трояна, що маскується під законну програму для чату, якою в даному випадку був SoSafe Chat, використання відкритого коду ОМЕМО ІМ код і ті ж шкідливі функції. На малюнку 6 ви можете побачити порівняння шкідливих класів між зразком GravityRAT, проаналізованим Cyble, і новим зразком, що міститься в BingeChat. На основі цього порівняння ми можемо з високою впевненістю стверджувати, що шкідливий код у BingeChat належить до сімейства шкідливих програм GravityRAT

Малюнок 7. Порівняння назв класів для трояна, який маскується під легальні програми SoSafe Chat (ліворуч) і BingeChat (праворуч)

Технічний аналіз

Після запуску програма просить користувача надати всі необхідні дозволи для належної роботи, як показано на малюнку 8. За винятком дозволу на читання журналів викликів, інші запитувані дозволи є типовими для будь-якої програми обміну повідомленнями, тому користувач пристрою може не бути тривожними, коли програма запитує їх.

Як частина законної функції програми, вона надає можливість створити обліковий запис і ввійти в систему. Перш ніж користувач увійде в програму, GravityRAT починає взаємодіяти з його C&C сервером, вилучаючи дані користувача пристрою та чекаючи на виконання команд. GravityRAT здатний ексфільтрувати:

- журнали викликів

- список контактів

- SMS повідомлення

- файли з певними розширеннями: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- розташування пристрою

- основні відомості про пристрій

Дані, які підлягають викраденню, зберігаються в текстових файлах на зовнішніх носіях, потім передаються на сервер C&C і, нарешті, видаляються. Шляхи до файлів для поетапних даних наведено на рисунку 9.

Ця версія GravityRAT має два невеликих оновлення порівняно з попередніми, загальновідомими версіями GravityRAT. По-перше, він розширює список файлів для ексфільтрації до файлів з crypt14, crypt12, crypt13, crypt18 та crypt32 розширення. Ці криптовані файли є зашифрованими резервними копіями, створеними WhatsApp Messenger. По-друге, він може отримати три команди від C&C сервера для виконання:

- Видалити всі файли – видаляє файли з певним розширенням, вилучені з пристрою

- Видалити всі контакти – видалення списку контактів

- Видалити всі журнали викликів – видаляє журнали викликів

Це дуже специфічні команди, які зазвичай не зустрічаються у зловмисному програмному забезпеченні Android. Попередні версії Android GravityRAT взагалі не могли отримувати команди; вони могли лише завантажувати ексфільтровані дані на сервер C&C у певний час.

GravityRAT містить два жорстко закодовані субдомени C&C, показані на малюнку 10; однак він закодований для використання лише першого (https://dev.androidadbserver[.]com).

З цим сервером C&C зв’язуються, щоб зареєструвати новий зламаний пристрій і отримати дві додаткові адреси C&C: https://cld.androidadbserver[.]com та https://ping.androidadbserver[.]com коли ми його тестували, як показано на малюнку 11.

Знову використовується лише перший сервер C&C, цього разу для завантаження даних користувача пристрою, як показано на малюнку 12.

Висновок

Відомо, що був активним оскільки принаймні 2015, SpaceCobra реанімувала GravityRAT, включивши розширені функції для вилучення резервних копій WhatsApp Messenger і отримання команд від C&C-сервера для видалення файлів. Як і раніше, ця кампанія використовує програми обміну повідомленнями як прикриття для поширення бекдору GravityRAT. Група, що стоїть за зловмисним програмним забезпеченням, використовує законний код миттєвих повідомлень OMEMO, щоб забезпечити функції чату для шкідливих програм для обміну повідомленнями BingeChat і Chatico.

За даними телеметрії ESET, оновлена версія RAT від Chatico була націлена на користувача в Індії, подібно до раніше задокументованих кампаній SpaceCobra. Версія BingeChat розповсюджується через веб-сайт, який потребує реєстрації, ймовірно, відкривається лише тоді, коли зловмисники очікують відвідування конкретними жертвами, можливо, з певною IP-адресою, геолокацією, спеціальною URL-адресою або протягом певного періоду часу. У будь-якому випадку ми вважаємо, що кампанія є цілеспрямованою.

IoCs

Файли

| SHA-1 | Назва пакета | Назва виявлення ESET | Опис |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT імітує додаток BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT імітує додаток BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT імітує додаток Chatico. |

мережу

| IP | Область | Хостинг-провайдер | Вперше побачили | ПОДРОБИЦІ |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | C&C сервер Chatico. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | C&C сервери BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | C&C сервер Chatico. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Веб-сайт дистрибуції Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | C&C сервери BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | Веб-сайт розповсюдження BingeChat. |

Шляхи

Дані розміщені для ексфільтрації в таких місцях:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 13 рамки MITER ATT & CK.

| Тактика | ID | ІМ'Я | Опис |

|---|---|---|---|

| Наполегливість | T1398 | Сценарії ініціалізації завантаження або входу | GravityRAT отримує BOOT_COMPLETED намір трансляції для активації під час запуску пристрою. |

| T1624.001 | Виконання, викликане подією: широкомовні приймачі | Функція GravityRAT запускається, якщо відбувається одна з цих подій: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, РЕЖИМ "У ЛІТАКУ, НИЗЬКИЙ ЗАРЯД БАТАРЕЇ, BATTERY_OKAY, DATE_CHANGED, ПЕРЕЗАВАНТАЖЕННЯ, TIME_TICK або CONNECTIVITY_CHANGE. |

|

| Ухилення від захисту | T1630.002 | Видалення індикатора на хості: видалення файлу | GravityRAT видаляє локальні файли, які містять конфіденційну інформацію, викрадену з пристрою. |

| Відкриття | T1420 | Виявлення файлів і каталогів | GravityRAT містить список доступних файлів на зовнішній пам’яті. |

| T1422 | Виявлення конфігурації мережі | GravityRAT витягує IMEI, IMSI, IP-адресу, номер телефону та країну. | |

| T1426 | Виявлення системної інформації | GravityRAT витягує інформацію про пристрій, включаючи серійний номер SIM-карти, ідентифікатор пристрою та загальну інформацію про систему. | |

| COLLECTION | T1533 | Дані з локальної системи | GravityRAT вилучає файли з пристрою. |

| T1430 | Відстеження місцезнаходження | GravityRAT відстежує місцезнаходження пристрою. | |

| T1636.002 | Захищені дані користувача: журнали викликів | GravityRAT витягує журнали викликів. | |

| T1636.003 | Захищені дані користувача: список контактів | GravityRAT витягує список контактів. | |

| T1636.004 | Захищені дані користувача: SMS-повідомлення | GravityRAT витягує SMS-повідомлення. | |

| Управління та контроль | T1437.001 | Протокол прикладного рівня: веб -протоколи | GravityRAT використовує HTTPS для зв’язку зі своїм C&C сервером. |

| ексфільтраціі | T1646 | Ексфільтрація по каналу С2 | GravityRAT вилучає дані за допомогою HTTPS. |

| Impact | T1641 | Маніпуляція даними | GravityRAT видаляє файли з певними розширеннями з пристрою, а також усі журнали викликів користувачів і список контактів. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- EVM Фінанси. Уніфікований інтерфейс для децентралізованих фінансів. Доступ тут.

- Quantum Media Group. ІЧ/ПР посилений. Доступ тут.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- джерело: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- : має

- :є

- : ні

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Здатний

- МЕНЮ

- доступ

- рахунки

- активний

- діяльність

- Додатковий

- адреса

- адреси

- реклама

- після

- проти

- насторожений

- ВСІ

- дозволяти

- Також

- an

- аналіз

- проаналізовані

- та

- чоловіча

- Інший

- будь-який

- додаток

- додаток

- додатка

- ЕСТЬ

- AS

- асоційований

- At

- атака

- нападки

- Серпня

- Автоматизований

- доступний

- закулісний

- резервна копія

- резервне копіювання

- заснований

- BE

- було

- перед тим

- за

- буття

- Вірити

- належить

- між

- обидва

- фірмова

- віщати

- побудований

- але

- button

- by

- call

- Кампанія

- Кампанії

- CAN

- можливості

- здатний

- випадок

- Cisco

- претензій

- клас

- класів

- клієнт

- закрито

- код

- закодований

- COM

- загальний

- спілкуватися

- Комунікація

- порівняний

- порівняння

- Компрометація

- довіра

- конфігурація

- беручи до уваги

- контакт

- містити

- містяться

- містить

- може

- країна

- обкладинка

- створювати

- створений

- Повноваження

- склеп

- В даний час

- виготовлений на замовлення

- дані

- Виявлення

- пристрій

- відкритий

- поширювати

- розподілений

- розподіл

- do

- Ні

- домен

- Доменне ім'я

- домени

- скачати

- працює

- зашифрованих

- підвищена

- Навіть

- Події

- докази

- Крім

- виконувати

- виконання

- ексфільтрація

- розширений

- очікувати

- продовжується

- розширення

- Розширення

- зовнішній

- Виписки

- FB

- Рисунок

- філе

- Файли

- в кінці кінців

- знайти

- Перший

- Сфокусувати

- після

- для

- знайдений

- Безкоштовна

- від

- функціональні можливості

- функціональність

- далі

- генерується

- йде

- в Google Play

- Google Play Маркет

- вага

- Group

- мішанина

- Мати

- має

- тут

- Високий

- дуже

- господар

- Як

- Однак

- HTML

- HTTPS

- ID

- ідентифікований

- if

- in

- включати

- includes

- У тому числі

- Індію

- інформація

- початковий

- мить

- намір

- взаємодіяти

- внутрішньо

- в

- IP

- IP-адреса

- IT

- ЙОГО

- JPG

- липень

- червень

- просто

- Знати

- відомий

- запуск

- шар

- найменш

- залишити

- Законний

- законний

- Ймовірно

- список

- Перераховані

- списки

- місцевий

- розташування

- журнал

- Логін

- довше

- MacOS

- made

- шкідливих програм

- макс-ширина

- засоби

- Медіа

- згаданий

- повідомлення

- обмін повідомленнями

- Messenger

- може бути

- найбільш

- ім'я

- Імена

- необхідно

- мережу

- ніколи

- Нові

- нещодавно

- немає

- Помітний

- зараз

- номер

- сталося

- of

- offline

- on

- ONE

- постійний

- тільки

- відкрити

- з відкритим вихідним кодом

- Оператори

- Опції

- or

- Інше

- інакше

- наші

- з

- над

- огляд

- Пакистан

- частина

- приватність

- моделі

- дозвіл

- Дозволи

- телефон

- частина

- місця

- plato

- Інформація про дані Платона

- PlatoData

- Play

- Play Маркет

- точка

- точок

- це можливо

- можливо

- потенціал

- подарунки

- попередній

- раніше

- ймовірно

- правильно

- протокол

- забезпечувати

- забезпечує

- публічно

- опублікований

- ЩУР

- Читати

- отримати

- отримує

- отримання

- записаний

- реєструвати

- зареєстрований

- Реєстрація

- залишається

- віддалений

- Віддалений доступ

- видалення

- Вилучено

- запитів

- Вимагається

- Дослідники

- право

- то ж

- схема

- Екран

- другий

- побачити

- Здається,

- бачив

- чутливий

- послідовний

- Сервери

- обслуговування

- Послуги

- загальні

- поділ

- Повинен

- показаний

- Ознаки

- ТАК

- аналогічний

- з

- сайт

- невеликий

- SMS

- So

- конкретний

- конкретно

- шпигунських програм

- починається

- введення в експлуатацію

- стан

- крадеться

- Як і раніше

- зберігання

- зберігати

- зберігати

- такі

- система

- таблиця

- талори

- цільове

- перевірений

- Що

- Команда

- Їх

- тема

- потім

- Там.

- отже

- Ці

- вони

- це

- ті

- хоча?

- три

- через

- час

- терміни

- до

- інструмент

- трек

- спрацьовує

- троянець

- чірікать

- два

- типовий

- типово

- при

- невідомий

- оновлений

- Updates

- URL

- us

- використання

- використовуваний

- користувач

- використовує

- використання

- версія

- дуже

- через

- Жертва

- жертви

- візит

- відвідувачів

- Очікування

- було

- we

- Web

- веб-сайт

- були

- коли

- який

- широкий

- волі

- windows

- з

- в

- WordPress

- Тема WordPress

- Work

- XML

- Ти

- зефірнет