Зловмисники зловживають широко використовуваними хмарними службами та додатками для доставки зловмисного програмного забезпечення та приховування діяльності зловмисного програмного забезпечення після зараження, направляючи їх через звичайні мережеві порти та добре розпізнавані мережі доставки контенту (CDN) і хмарних провайдерів, повідомляє Netskope у своєму звіті. останній «Звіт про хмари та загрози.” У звіті міститься інформація про активні шкідливі загрози для корпоративних користувачів. Зазначається, що в середньому п’ять із кожних 1,000 корпоративних користувачів намагалися завантажити зловмисне програмне забезпечення в першому кварталі 2023 року.

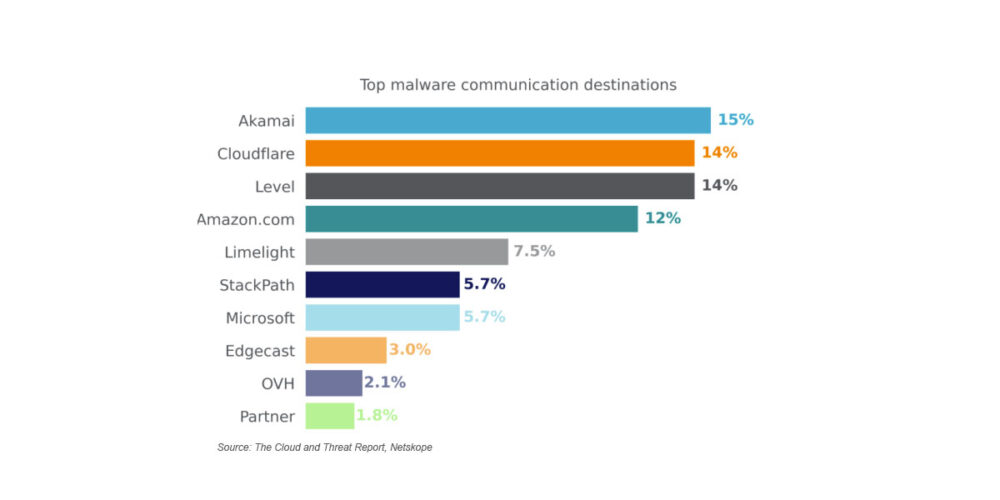

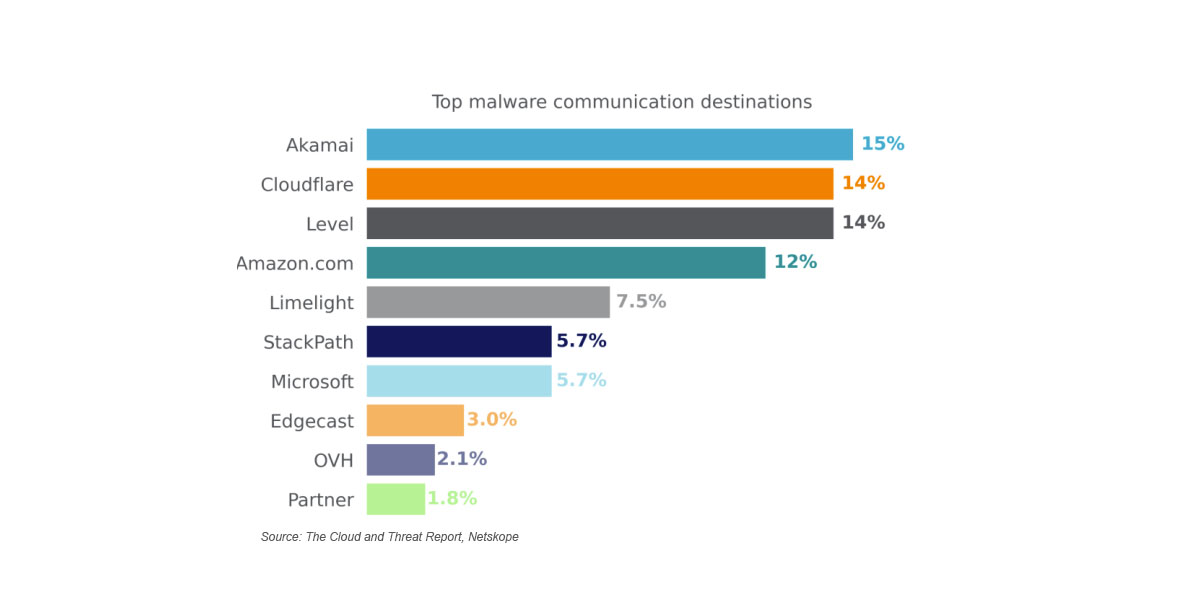

Після того, як зловмисне програмне забезпечення заражає комп’ютер-жертву, воно встановлює канал зв’язку зі своїм домашнім сервером для завантаження додаткових шкідливих програм, виконання команд і викрадання даних. Зловмисники все частіше направляють повідомлення зловмисного програмного забезпечення через IP-адреси, що належать відомим CDN і постачальникам хмарних послуг, насамперед Akamai і Cloudflare. Amazon Web Services, Microsoft Azure і Limelight також часто зловживають.

Лише невелика частина загальної кількості завантажень зловмисного програмного забезпечення в Інтернеті здійснювалася методами, визнаними ризикованими, такими як нещодавно зареєстровані домени та сайти без категорії, зазначається у звіті.

У першому кварталі 72% усіх завантажень шкідливих програм, виявлених Netskope, були новими, повідомляє компанія. Нападники доставлено шкідливе програмне забезпечення шляхом зловживання широко використовуваними службами та програмами, такими як OneDrive, SharePoint, сегменти Amazon S3, GitHub, Weebly, Dropbox, Google Drive, Box, служба Gmail від Google і Azure Blob Storage. За даними Netskope, у першому кварталі зловмисники використовували 261 окрему програму для завантаження зловмисного програмного забезпечення.

«Хмарними програмами також часто зловживають як формою соціальної інженерії, коли зловмисники використовують знайомі жертвам функції програми, щоб спонукати їх завантажити зловмисне програмне забезпечення», — заявляє команда Netskope.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- Купуйте та продавайте акції компаній, які вийшли на IPO, за допомогою PREIPO®. Доступ тут.

- джерело: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :де

- 000

- 1

- 2023

- 7

- a

- За

- активний

- діяльності

- діяльність

- Додатковий

- адреси

- проти

- ВСІ

- Також

- Amazon

- Amazon Web Services

- та

- додаток

- застосування

- додатка

- ЕСТЬ

- AS

- спробував

- середній

- Лазурний

- Box

- by

- Канал

- хмара

- хмарні сервіси

- CloudFlare

- загальний

- зазвичай

- Комунікація

- зв'язку

- компанія

- зміст

- дані

- доставляти

- поставляється

- доставка

- виявлено

- чіткий

- домени

- скачати

- завантажень

- управляти

- Dropbox

- Машинобудування

- підприємство

- встановлює

- Кожен

- виконувати

- знайомий

- риси

- Перший

- для

- форма

- фракція

- GitHub

- Google,

- було

- Головна

- HTTPS

- in

- все більше і більше

- Інтелект

- в

- IP

- IP-адреси

- IT

- ЙОГО

- JPG

- ліхтарик

- машина

- шкідливих програм

- методика

- Microsoft

- Microsoft Azure

- мережу

- мереж

- Нові

- of

- on

- з

- над

- plato

- Інформація про дані Платона

- PlatoData

- точок

- популярний

- в першу чергу

- провайдери

- забезпечує

- Квартал

- визнаний

- зареєстрований

- звітом

- Звіти

- Ризикований

- Маршрут

- Маршрутизація

- s

- Зазначений

- обслуговування

- постачальники послуг

- Послуги

- сайти

- невеликий

- соціальна

- Соціальна інженерія

- Штати

- зберігання

- такі

- команда

- Команда

- Їх

- загроза

- загрози

- через

- до

- Усього:

- Без категорії

- використання

- використовуваний

- користувачі

- Жертва

- жертви

- Web

- Веб-зловмисне програмне забезпечення

- веб-сервіси

- добре відомі

- були

- широко

- з

- зефірнет