Час читання: 3 протокологляд

Один із перших випадків, коли громадськість стала свідком і усвідомила силу програм-вимагачів, коли у 2017 році спалахнула WannaCry. Уряд, освіта, лікарні, енергетика, зв’язок, виробництво та багато інших ключових секторів інформаційної інфраструктури зазнали безпрецедентних втрат. Озираючись назад, це був лише початок , оскільки з того часу було багато версій, наприклад SimpleLocker, SamSam і WannaDecryptor.

Лабораторії Comodo Threat Research Labs отримали новини про те, що програма-вимагач Black Rose Lucy має нові варіанти, які атакують AndroidOS.

Зловмисне програмне забезпечення Black Rose Lucy не мало можливостей програм-вимагачів на момент його виявлення Check Point ще у вересні 2018 року. На той час Lucy була бот-мережею зловмисного програмного забезпечення як послуги (Maas) і дроппером для пристроїв Android. Тепер він повернувся з новими можливостями програм-вимагачів, які дозволяють контролювати заражені пристрої, змінювати та встановлювати нові шкідливі програми.

Після завантаження Люсі шифрує заражений пристрій, і у веб-переглядачі з’являється повідомлення про викуп, у якому стверджується, що це повідомлення від Федерального бюро розслідувань США (ФБР) через порнографічний вміст, знайдений на пристрої. Жертві наказано сплатити штраф у розмірі 500 доларів США. шляхом введення даних кредитної картки замість більш поширеного методу Bitcoin.

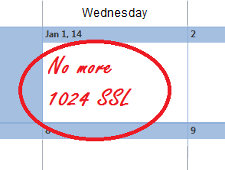

Малюнок 1. Програма-вимагач Lucy використовувала зображення ресурсів.

аналіз

Центр дослідження загроз Comodo зібрав зразки та провів аналіз, коли ми зрозуміли, що Чорна Троянда Люсі повернулася.

передача

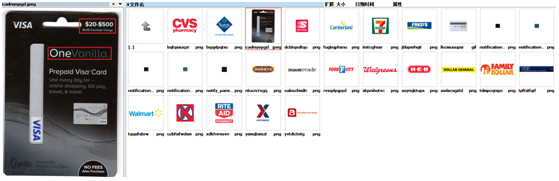

Замаскований під звичайний додаток для відеопрогравача за допомогою посилань для обміну медіафайлами, він тихо встановлюється, коли користувач клацає. Безпека Android відображає повідомлення з проханням увімкнути оптимізацію потокового відео (SVO). Натиснувши «ОК», зловмисне програмне забезпечення отримає доступ до служби доступності. Як тільки це станеться, Люсі може зашифрувати дані на пристрої жертви.

Малюнок 2. Спливаюче повідомлення Люсі

Навантаження

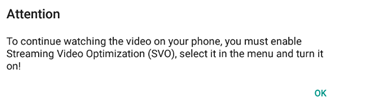

Усередині модуля MainActivity програма запускає шкідливу службу, яка потім реєструє BroadcastReceiver, який викликається командою action.SCREEN_ON, а потім викликає сам себе.

Це використовується для отримання служб «WakeLock» і «WifiLock»:

WakeLock: утримує екран пристрою увімкненим;

WifiLock: утримує Wi-Fi увімкненим.

Малюнок 3.

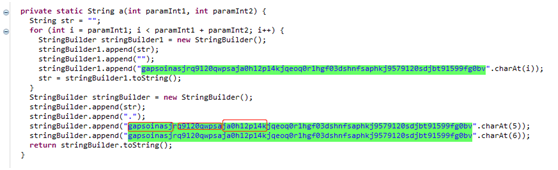

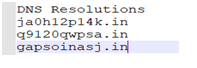

C&C

На відміну від попередніх версій зловмисного програмного забезпечення, TheC&Cservers — це домен, а не IP-адреса. Навіть якщо сервер заблоковано, він може легко визначити нову IP-адресу.

Рисунок 4. C&C сервери

Рисунок 5. Lucy використовує C&C сервери

Малюнок 6: Lucy Command & Control

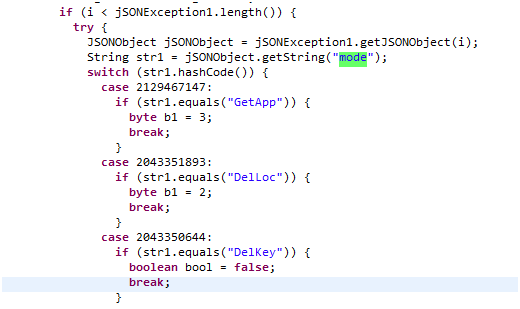

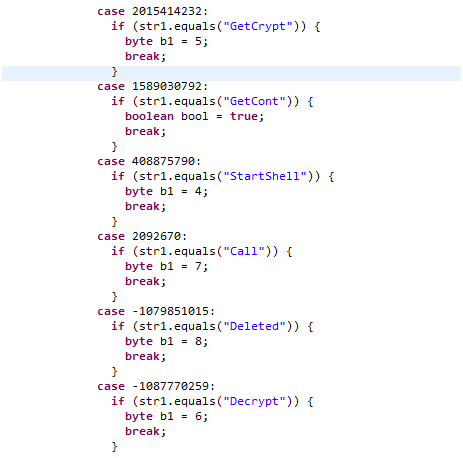

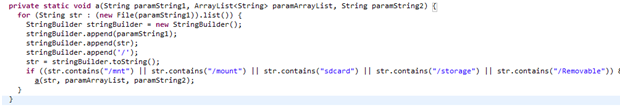

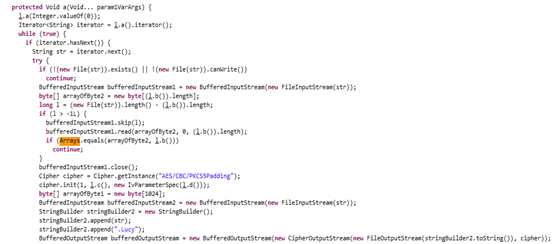

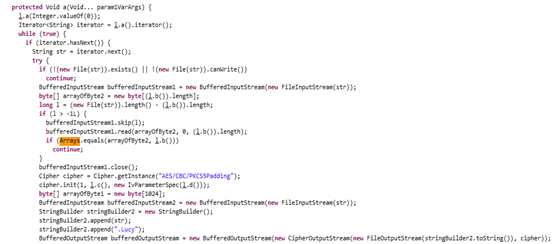

Шифрування/дешифрування

Рисунок 7: Каталог пристроїв Git

Рисунок 8: Функція шифрування/дешифрування Lucy

Викуп

Коли Люсі зашифрує заражений пристрій, у веб-переглядачі з’явиться повідомлення про викуп, у якому стверджується, що повідомлення надійшло від Федерального бюро розслідувань (ФБР) США через порнографічний вміст, знайдений на пристрої. Жертві пропонується сплатити штраф у розмірі 500 доларів, ввівши дані кредитної картки, замість більш поширеного методу Bitcoin.

Підсумки

Шкідливі віруси розвиваються. Вони різноманітніші та ефективніші, ніж будь-коли. Рано чи пізно мобільні пристрої стануть платформою масової атаки програм-вимагачів.

Поради щодо профілактики

1. Завантажуйте та встановлюйте лише перевірені програми

2. Не натискайте жодну програму невідомого походження,

3. Робіть регулярні нелокальні резервні копії важливих файлів,

4. Встановіть антивірусне програмне забезпечення

Суміжні ресурси

Видалення зловмисного програмного забезпечення веб-сайту

Сканер шкідливих програм для веб-сайтів

Повідомлення Black Rose Lucy Back – програмне забезпечення-вимагач AndroidOS вперше з'явився на Новини Comodo та інформація про безпеку в Інтернеті.

- "

- &

- 7

- a

- набувати

- дію

- адреса

- аналіз

- чоловіча

- додаток

- застосування

- резервне копіювання

- початок

- Біткойн

- Black

- Блокувати

- ботнет

- браузер

- можливості

- загальний

- зв'язку

- зміст

- контроль

- кредит

- кредитна картка

- дані

- пристрій

- прилади

- DID

- відкриття

- дисплей

- домен

- скачати

- легко

- Освіта

- ефективний

- включіть

- шифрування

- енергія

- еволюціонує

- приклад

- fbi

- Федеральний

- Федеральне бюро розслідувань

- Рисунок

- кінець

- Перший

- знайдений

- від

- функція

- Git

- Уряд

- лікарні

- HTTPS

- зображень

- важливо

- інформація

- Інфраструктура

- встановлювати

- інтернет

- Internet Security

- дослідження

- IP

- IP-адреса

- IT

- сам

- ключ

- Labs

- зв'язку

- шукати

- удача

- зробити

- шкідливих програм

- виробництво

- масивний

- Медіа

- більше

- новини

- нормальний

- оптимізація

- Інше

- Платити

- платформа

- гравець

- точка

- влада

- попередній

- громадськість

- Викуп

- вимагачів

- Вимагальна програма

- зрозумів,

- отримано

- регістри

- регулярний

- дослідження

- ресурс

- Екран

- Сектори

- безпеку

- обслуговування

- Поділитись

- з

- потоковий

- Команда

- час

- times

- безпрецедентний

- us

- використання

- Відео

- віруси

- Wi-Fi