Створення готового до виробництва рішення в AWS передбачає низку компромісів між ресурсами, часом, очікуваннями клієнтів і бізнес-результатом. The Добре побудований фреймворк AWS допомагає зрозуміти переваги та ризики рішень, які ви приймаєте під час створення робочих навантажень на AWS. Використовуючи Framework, ви дізнаєтеся про поточні операційні та архітектурні рекомендації щодо проектування та експлуатації надійних, безпечних, ефективних, економічно ефективних і стійких робочих навантажень в AWS.

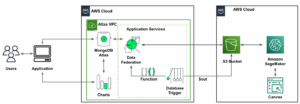

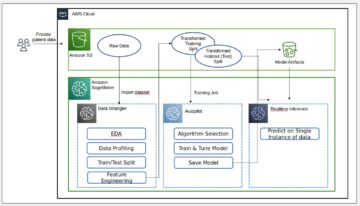

Проект інтелектуальної обробки документів (IDP) зазвичай поєднує оптичне розпізнавання символів (OCR) і обробку природної мови (NLP), щоб прочитати та зрозуміти документ і витягти певні сутності або фрази. Це IDP добре архітектурний спеціальний об’єктив надає вам вказівки для вирішення типових проблем, які ми бачимо в цій галузі. Відповівши на серію запитань у цьому спеціальному об’єктиві, ви визначите потенційні ризики та зможете вирішити їх, дотримуючись плану вдосконалення.

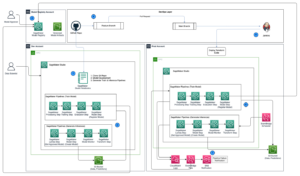

Ця публікація присвячена безпеці рішення IDP. Починаючи з представлення компонента безпеки та принципів проектування, ми досліджуємо дизайн і впровадження рішення з чотирма основними напрямками: контроль доступу, захист даних, керування ключами та секретами та конфігурація робочого навантаження. Прочитавши цю публікацію, ви дізнаєтеся про основу безпеки в добре архітектурній структурі та її застосування до рішень IDP.

Принципи дизайну

Стовп безпеки охоплює здатність рішення IDP захищати вхідні документи, системи обробки документів і вихідні ресурси, використовуючи переваги технологій AWS для підвищення безпеки під час інтелектуальної обробки документів.

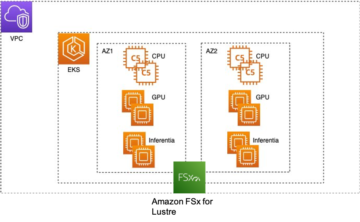

Усі сервіси AWS AI (наприклад, Текст Amazon, «Амазонка»або Amazon Comprehend Medical), які використовуються в рішеннях IDP, є повністю керованими службами штучного інтелекту, де AWS захищає їхню фізичну інфраструктуру, кінцеві точки API, ОС і код програми, а також забезпечує стійкість служби та відновлення після збоїв у певному регіоні. Тому як клієнт AWS ви можете зосередитися на використанні цих служб для виконання завдань IDP, а не на захисті цих елементів. Існує ряд принципів проектування, які можуть допомогти вам посилити безпеку робочого навантаження IDP:

- Запровадити міцну основу ідентичності – Реалізуйте принцип найменших привілеїв і забезпечте розподіл обов’язків із відповідним авторизацією для кожної взаємодії з вашими ресурсами AWS у програмах IDP. Централізуйте керування ідентифікацією та прагніть усунути залежність від довгострокових статичних облікових даних.

- Підтримувати відстежуваність – Сервіси AI, які використовуються в IDP, інтегровані з AWS CloudTrail, який дає змогу відстежувати, сповіщати та перевіряти дії та зміни в середовищі IDP з низькою затримкою. Їх інтеграція з Amazon CloudWatch дозволяє інтегрувати збір журналів і показників із системою IDP для автоматичного дослідження та вжиття заходів.

- Автоматизуйте поточні рекомендації безпеки – Автоматизовані механізми безпеки на основі програмного забезпечення покращують вашу здатність безпечного масштабування швидше та економічно ефективніше. Створюйте захищені архітектури IDP, включаючи впровадження елементів керування, які визначаються та керуються як код у шаблонах із керуванням версіями за допомогою AWS CloudFormation.

- Захист даних під час передавання та зберігання – Шифрування під час передавання підтримується за замовчуванням для всіх служб AI, необхідних для IDP. Зверніть увагу на захист даних у стані спокою та даних, отриманих у вихідних даних IDP. Класифікуйте свої дані за рівнями конфіденційності та використовуйте такі механізми, як шифрування, токенізація та контроль доступу, де це необхідно.

- Надайте людям найменші права доступу – IDP значно зменшує потребу в прямому доступі та ручній обробці документів. Залучення лише необхідних людей для виконання завдань перевірки регістру або доповнення зменшує ризик неправильної обробки документів і людських помилок під час роботи з конфіденційними даними.

- Підготуйтеся до заходів безпеки – Підготуйтеся до інциденту, встановивши політику та процеси управління інцидентами та розслідування, які відповідають вимогам вашої організації. Виконуйте моделювання реагування на інциденти та використовуйте інструменти з автоматизацією, щоб збільшити швидкість виявлення, розслідування та відновлення.

Фокусні зони

Перш ніж створити архітектуру робочого навантаження IDP, вам потрібно запровадити методи, які відповідають вашим вимогам безпеки. Ця публікація присвячена компоненту безпеки з чотирма основними напрямками:

- Контроль доступу – У програмі IDP контроль доступу є ключовою частиною забезпечення інформаційної безпеки. Це пов’язано не лише з тим, щоб лише авторизовані користувачі мали доступ до програми, а й із тим, щоб інші служби мали доступ лише до середовища та взаємодіяли одна з одною у відповідний безпечний спосіб.

- Захист даних – Оскільки шифрування даних під час передачі підтримується за замовчуванням для всіх служб штучного інтелекту, необхідних для IDP, захист даних у додатку IDP більше зосереджується на шифруванні даних у стані спокою та керуванні конфіденційною інформацією, такою як персональна інформація (PII).

- Управління ключами та секретами – Підхід до шифрування, який ви використовуєте для захисту робочого процесу IDP, може включати різні ключі для шифрування даних і авторизації користувачів у кількох службах і пов’язаних системах. Застосування комплексної системи керування ключами та секретами забезпечує надійні та безпечні механізми для подальшого захисту вашої програми та даних IDP.

- Конфігурація робочого навантаження – Конфігурація робочого навантаження передбачає кілька принципів проектування, зокрема використання служб моніторингу та аудиту для підтримки відстеження транзакцій і даних у вашому робочому навантаженні IDP, налаштування процедур реагування на інциденти та відокремлення різних робочих навантажень IDP одне від одного.

Контроль доступу

У сфері контролю доступу враховуйте наступні поточні рекомендації:

- Використовуйте кінцеві точки VPC для встановлення приватного з’єднання зі службами IDP – Ви можете використовувати Amazon Texttract, Amazon Comprehend і Служба простого зберігання Amazon (Amazon S3) API через всесвітню мережу маршрутизації або зберігайте свій мережевий трафік у мережі AWS за допомогою кінцевих точок VPC. Щоб дотримуватися поточних рекомендацій щодо безпеки, вам слід зберігати трафік IDP у своїх VPC та встановити приватне з’єднання між вашим VPC і Amazon Texttract або Amazon Comprehend, створивши кінцеві точки інтерфейсу VPC. Ви також можете отримати доступ до Amazon S3 зі свого VPC за допомогою кінцевих точок шлюзу VPC.

- Налаштуйте централізованого постачальника ідентифікаційних даних – Для автентифікації користувачів і систем у вашій програмі IDP налаштування централізованого постачальника ідентифікаційних даних спрощує керування доступом до кількох програм і служб IDP. Це зменшує потребу в кількох наборах облікових даних і дає можливість інтегруватися з існуючими процесами управління персоналом (HR).

- Використовуйте ролі IAM для контролю доступу та забезпечення доступу з найменшими привілеями – Щоб керувати доступом користувачів до служб IDP, вам слід створити ролі IAM для доступу користувачів до служб у програмі IDP і прикріпити відповідні політики та теги, щоб отримати доступ із найменшими привілеями. Потім ролі слід призначити відповідним групам, якими керує ваш постачальник посвідчень. Ви також можете використовувати ролі IAM для призначення дозволів на використання служби, таким чином використовуючи ефемерні облікові дані AWS Security Token Service (STS) для виклику API служби. За обставин, коли служби AWS потрібно викликати для цілей IDP із систем, які не працюють на AWS, використовуйте Ролі AWS IAM Anywhere щоб отримати тимчасові облікові дані безпеки в IAM для робочих навантажень, що виконуються за межами AWS.

- Захистіть Amazon Texttract і Amazon Comprehend у своєму обліковому записі від міжсервісного уособлення – Додаток IDP зазвичай використовує кілька служб AWS, так що одна служба може викликати іншу службу. Тому вам потрібно запобігти перехресному обслуговуванню "розгубився депутат» сценарії. Рекомендуємо використовувати

aws:SourceArnтаaws:SourceAccountключі контексту глобальної умови в політиках ресурсів, щоб обмежити дозволи, які Amazon Texttract або Amazon Comprehend надають іншій службі для ресурсу.

Захист даних

Нижче наведено деякі актуальні рекомендації щодо захисту даних:

- Дотримуйтеся поточних рекомендацій, щоб захистити конфіденційні дані в сховищах даних – IDP зазвичай включає кілька сховищ даних. Конфіденційні дані в цих сховищах даних необхідно захищати. Поточні рекомендації щодо безпеки в цій області передбачають визначення елементів керування IAM, різноманітні способи впровадження детективних засобів контролю в базах даних, посилення безпеки інфраструктури навколо ваших даних за допомогою контролю мережевого потоку та захисту даних за допомогою шифрування та токенізації.

- Шифруйте дані в Amazon Texttract – Amazon Texttract використовує транспортний рівень безпеки (TLS) і кінцеві точки VPC для шифрування даних під час передавання. Метод шифрування даних у стані спокою для використання Amazon Texttract — це шифрування на стороні сервера. Ви можете вибрати з наступних варіантів:

- Шифрування на стороні сервера за допомогою Amazon S3 (SSE-S3) – Коли ви використовуєте керовані ключі Amazon S3, кожен об’єкт шифрується унікальним ключем. Як додатковий захист цей метод шифрує сам ключ за допомогою первинного ключа, який він регулярно змінює.

- Шифрування на стороні сервера за допомогою AWS KMS (SSE-KMS) – Є окремі дозволи на використання an Служба управління ключами AWS (AWS KMS), який забезпечує захист від несанкціонованого доступу до ваших об’єктів в Amazon S3. SSE-KMS також надає вам контрольний слід у CloudTrail, який показує, коли та ким використовувався ваш ключ KMS. Крім того, ви можете створювати та керувати ключами KMS, унікальними для вас, вашої служби та вашого регіону.

- Зашифруйте вихідні дані асинхронного API Amazon Texttract у спеціальному сегменті S3 – Коли ви запускаєте асинхронне завдання Amazon Texttract шляхом виклику

StartDocumentTextDetectionorStartDocumentAnalysis, викликається необов’язковий параметр у дії APIOutputConfig. Цей параметр дозволяє вказати відро S3 для зберігання виведених даних. Ще один додатковий вхідний параметрKMSKeyIdдозволяє вказати керований клієнтом ключ KMS (CMK), який використовуватиметься для шифрування виведення. - Використовуйте шифрування AWS KMS в Amazon Comprehend – Amazon Comprehend працює з AWS KMS, щоб забезпечити покращене шифрування ваших даних. Інтеграція з AWS KMS дає змогу шифрувати дані в тому сховища для

Start*таCreate*завдань, і він шифрує результати виводуStart*роботи за допомогою власного ключа KMS.- Для використання через Консоль управління AWS, Amazon Comprehend шифрує спеціальні моделі за допомогою власного ключа KMS.

- Для використання через Інтерфейс командного рядка AWS (AWS CLI), Amazon Comprehend може шифрувати спеціальні моделі за допомогою власного ключа KMS або наданого CMK, і ми рекомендуємо останній.

- Захист ідентифікаційної інформації у вихідних даних IDP – Для документів, що містять ідентифікаційну інформацію, будь-яка ідентифікаційна інформація у вихідних даних IDP також потребує захисту. Ви можете захистити вихідну ідентифікаційну інформацію у своєму сховищі даних або відредагувати ідентифікаційну інформацію у вихідних даних IDP.

- Якщо вам потрібно зберігати ідентифікаційну інформацію у вашому IDP у подальшому, подивіться на визначення елементів керування IAM, впровадження захисних і детективних засобів керування в базах даних, посилення безпеки інфраструктури навколо ваших даних за допомогою керування мережевим потоком і впровадження захисту даних за допомогою шифрування та токенізації.

- Якщо вам не потрібно зберігати ідентифікаційну інформацію у своєму IDP, подумайте про редагування ідентифікаційної інформації у вихідних даних IDP. Ви можете спроектувати a Етап редагування ідентифікаційної інформації за допомогою Amazon Comprehend у робочому процесі IDP.

Управління ключами та секретами

Розгляньте наступні актуальні рекомендації щодо керування ключами та секретами:

- Використовуйте AWS KMS для впровадження безпечного керування ключами для криптографічних ключів – Вам потрібно визначити підхід до шифрування, який включає зберігання, ротацію та контроль доступу до ключів, що допомагає забезпечити захист вашого вмісту. AWS KMS допомагає керувати ключами шифрування та інтегрується з багатьма службами AWS. Він забезпечує довговічне, безпечне та резервне зберігання ваших ключів KMS.

- Використовуйте AWS Secrets Manager, щоб реалізувати керування секретами – Робочий процес IDP може мати секрети, такі як облікові дані бази даних у кількох службах або етапах. Вам потрібен інструмент для зберігання, керування, отримання та, можливо, ротації цих секретів. Менеджер секретів AWS допомагає керувати обліковими даними бази даних, обліковими даними додатків та іншими секретами протягом усього життєвого циклу, отримувати та змінювати їх. Зберігання облікових даних у диспетчері секретів допомагає знизити ризик можливого викрадення облікових даних будь-ким, хто може перевірити код вашої програми.

Конфігурація робочого навантаження

Щоб налаштувати робоче навантаження, дотримуйтесь цих поточних рекомендацій:

- Розділіть кілька робочих навантажень IDP за допомогою різних облікових записів AWS – Ми рекомендуємо встановити загальні огородження та ізоляцію між середовищами (такими як виробництво, розробка та тестування) і робочими навантаженнями за допомогою стратегії кількох облікових записів. AWS надає інструменти для керуйте своїми робочими навантаженнями в масштабі за допомогою стратегії кількох облікових записів щоб встановити цю межу ізоляції. Якщо у вас є кілька облікових записів AWS під централізованим керуванням, ваші облікові записи мають бути організовані в ієрархію, визначену групуванням організаційних підрозділів (OU). Потім можна організувати засоби контролю безпеки та застосувати їх до організаційних підрозділів та облікових записів членів, встановлюючи узгоджені профілактичні засоби контролю облікових записів учасників в організації.

- Реєстрація викликів API Amazon Texttract і Amazon Comprehend за допомогою CloudTrail – Amazon Texttract і Amazon Comprehend інтегровані з CloudTrail. Перехоплені виклики включають виклики з консолі служби та виклики з вашого власного коду до кінцевих точок API служб.

- Встановіть процедури реагування на інциденти – Навіть за наявності всеосяжних, профілактичних і детективних засобів контролю ваша організація все одно повинна мати процеси для реагування на інциденти безпеки та пом’якшення їхнього потенційного впливу. Встановлення інструментів і елементів керування напередодні інциденту безпеки, а потім регулярне відпрацювання реагування на інцидент за допомогою моделювання допоможе вам переконатися, що ваше середовище може підтримувати своєчасне розслідування та відновлення.

Висновок

У цій публікації ми поділилися принципами проектування та поточними рекомендаціями для Security Pillar щодо створення добре архітектурних рішень IDP.

Для наступних кроків ви можете прочитати більше про Добре побудований фреймворк AWS і зверніться до нашого Керівництво з інтелектуальної обробки документів на AWS для розробки та створення вашої програми IDP. Будь ласка, також зв’яжіться зі своєю командою облікового запису, щоб отримати добре архітектурний аналіз вашого робочого навантаження IDP. Якщо вам потрібні додаткові вказівки експерта, зв’яжіться зі своєю командою облікових записів AWS, щоб залучити архітектора рішень спеціаліста з питань переселенців.

AWS підтримує об’єктив IDP Well-Architected Lens як живий інструмент. У міру розвитку рішень IDP і пов’язаних служб AWS AI ми відповідним чином оновлюватимемо об’єктив IDP Well-Architected Lens.

Про авторів

Шеррі Дін є старшим архітектором рішень у сфері штучного інтелекту (AI) і машинного навчання (ML) в Amazon Web Services (AWS). Вона має великий досвід машинного навчання зі ступенем доктора філософії з інформатики. В основному вона працює з клієнтами державного сектору над різними бізнес-завданнями, пов’язаними зі штучним інтелектом/ML, допомагаючи їм прискорити процес машинного навчання в AWS Cloud. Коли вона не допомагає клієнтам, вона любить активний відпочинок.

Шеррі Дін є старшим архітектором рішень у сфері штучного інтелекту (AI) і машинного навчання (ML) в Amazon Web Services (AWS). Вона має великий досвід машинного навчання зі ступенем доктора філософії з інформатики. В основному вона працює з клієнтами державного сектору над різними бізнес-завданнями, пов’язаними зі штучним інтелектом/ML, допомагаючи їм прискорити процес машинного навчання в AWS Cloud. Коли вона не допомагає клієнтам, вона любить активний відпочинок.

Брієш Паті є архітектором корпоративних рішень в AWS. Його основна увага — допомогти корпоративним клієнтам адаптувати хмарні технології для своїх робочих навантажень. Він має досвід розробки додатків та корпоративної архітектури та працював із клієнтами з різних галузей, таких як спорт, фінанси, енергетика та професійні послуги. Його інтереси включають безсерверні архітектури та AI/ML.

Брієш Паті є архітектором корпоративних рішень в AWS. Його основна увага — допомогти корпоративним клієнтам адаптувати хмарні технології для своїх робочих навантажень. Він має досвід розробки додатків та корпоративної архітектури та працював із клієнтами з різних галузей, таких як спорт, фінанси, енергетика та професійні послуги. Його інтереси включають безсерверні архітектури та AI/ML.

Руї Кардозу є партнером-архітектором рішень Amazon Web Services (AWS). Він зосереджується на AI/ML та IoT. Він працює з партнерами AWS і підтримує їх у розробці рішень в AWS. Коли не працює, він любить їздити на велосипеді, піти в походи та вивчати нові речі.

Руї Кардозу є партнером-архітектором рішень Amazon Web Services (AWS). Він зосереджується на AI/ML та IoT. Він працює з партнерами AWS і підтримує їх у розробці рішень в AWS. Коли не працює, він любить їздити на велосипеді, піти в походи та вивчати нові речі.

Міа Чанг є архітектором рішень ML Specialist для Amazon Web Services. Вона працює з клієнтами в регіоні EMEA та ділиться найкращими практиками для виконання робочих навантажень AI/ML у хмарі зі своїм досвідом із прикладної математики, інформатики та AI/ML. Вона зосереджується на навантаженнях, пов’язаних із НЛП, і ділиться своїм досвідом виступу на конференції та автора книг. У вільний час вона захоплюється походами, настільними іграми та варінням кави.

Міа Чанг є архітектором рішень ML Specialist для Amazon Web Services. Вона працює з клієнтами в регіоні EMEA та ділиться найкращими практиками для виконання робочих навантажень AI/ML у хмарі зі своїм досвідом із прикладної математики, інформатики та AI/ML. Вона зосереджується на навантаженнях, пов’язаних із НЛП, і ділиться своїм досвідом виступу на конференції та автора книг. У вільний час вона захоплюється походами, настільними іграми та варінням кави.

Суінь Ван є архітектором спеціалістів із штучного інтелекту та ML в AWS. Вона має міждисциплінарну освіту в галузі машинного навчання, фінансових інформаційних служб та економіки, а також багаторічний досвід створення програм Data Science і Machine Learning, які вирішували реальні бізнес-проблеми. Їй подобається допомагати клієнтам визначати правильні бізнес-питання та створювати правильні рішення AI/ML. У вільний час вона любить співати та готувати.

Суінь Ван є архітектором спеціалістів із штучного інтелекту та ML в AWS. Вона має міждисциплінарну освіту в галузі машинного навчання, фінансових інформаційних служб та економіки, а також багаторічний досвід створення програм Data Science і Machine Learning, які вирішували реальні бізнес-проблеми. Їй подобається допомагати клієнтам визначати правильні бізнес-питання та створювати правильні рішення AI/ML. У вільний час вона любить співати та готувати.

Тім Конделло є старшим архітектором рішень у сфері штучного інтелекту (AI) і машинного навчання (ML) в Amazon Web Services (AWS). Його фокус — обробка природної мови та комп’ютерне зір. Тім любить використовувати ідеї клієнтів і перетворювати їх на масштабовані рішення.

Тім Конделло є старшим архітектором рішень у сфері штучного інтелекту (AI) і машинного навчання (ML) в Amazon Web Services (AWS). Його фокус — обробка природної мови та комп’ютерне зір. Тім любить використовувати ідеї клієнтів і перетворювати їх на масштабовані рішення.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- : має

- :є

- : ні

- :де

- $UP

- 100

- 120

- 150

- 7

- a

- здатність

- Здатний

- МЕНЮ

- прискорювати

- доступ

- виконувати

- відповідно

- рахунки

- Рахунки

- Achieve

- через

- дію

- дії

- діяльності

- Додатковий

- Додатково

- прийняти

- Перевага

- проти

- попереду

- AI

- Послуги ШІ

- AI / ML

- мета

- Оповіщення

- вирівнювати

- ВСІ

- дозволяє

- по

- Також

- Amazon

- «Амазонка»

- Текст Amazon

- Amazon Web Services

- Веб-служби Amazon (AWS)

- an

- та

- Інший

- будь-який

- будь

- API

- Інтерфейси

- додаток

- Розробка додатка

- застосування

- прикладної

- Застосування

- підхід

- відповідний

- архітектурний

- архітектура

- ЕСТЬ

- ПЛОЩА

- області

- штучний

- штучний інтелект

- Штучний інтелект (AI)

- AS

- Активи

- призначений

- At

- приєднувати

- увагу

- аудит

- аудит

- автор

- авторизації

- авторизувати

- уповноважений

- Автоматизований

- автоматично

- Автоматизація

- AWS

- Клієнт AWS

- фон

- BE

- оскільки

- Переваги

- КРАЩЕ

- передового досвіду

- між

- рада

- Настільні ігри

- книга

- межа

- будувати

- Створюємо

- бізнес

- але

- by

- call

- званий

- покликання

- Виклики

- CAN

- захоплений

- випадок

- центральний

- централізована

- проблеми

- Зміни

- характер

- розпізнавання символів

- Вибирати

- обставин

- Класифікувати

- хмара

- код

- кави

- збір

- комбінати

- вчинено

- загальний

- осягнути

- всеосяжний

- комп'ютер

- Інформатика

- Комп'ютерне бачення

- стан

- конференція

- конфігурація

- зв'язку

- Вважати

- послідовний

- Консоль

- контакт

- зміст

- контекст

- контроль

- управління

- рентабельним

- створювати

- створення

- ІНТЕРЕНЦІЙНИЙ

- Повноваження

- криптографічні

- Поточний

- виготовлений на замовлення

- клієнт

- Клієнти

- дані

- захист даних

- наука про дані

- Database

- базами даних

- справу

- рішення

- дефолт

- визначати

- певний

- визначаючи

- Ступінь

- дизайн

- принципи проектування

- проектування

- Виявлення

- розвивається

- розробка

- різний

- прямий

- Прямий доступ

- do

- документ

- документація

- Не знаю

- кожен

- легше

- Економіка

- Освіта

- ефективний

- або

- елементи

- усунутий

- в регіоні EMEA

- наймаючи

- працює

- дозволяє

- охоплює

- зашифрованих

- шифрування

- енергія

- примусове виконання

- займатися

- підвищена

- забезпечувати

- забезпечення

- підприємство

- юридичні особи

- Навколишнє середовище

- середовищах

- помилка

- встановити

- налагодження

- Навіть

- еволюціонувати

- досліджувати

- приклад

- ексфільтрація

- існуючий

- очікування

- досвід

- експерт

- обширний

- Великий досвід

- витяг

- поле

- фінансування

- фінансовий

- фінансова інформація

- потік

- Сфокусувати

- фокусується

- фокусування

- стежити

- після

- для

- чотири

- Рамки

- Безкоштовна

- від

- повністю

- далі

- Games

- шлюз

- даний

- дає

- Глобальний

- Групи

- керівництво

- Ручки

- Мати

- має

- he

- допомога

- допомогу

- допомагає

- її

- ієрархія

- його

- hr

- HTML

- HTTP

- HTTPS

- людина

- Людськими ресурсами

- ідеї

- ідентифікувати

- Особистість

- управління ідентифікацією

- if

- Impact

- здійснювати

- реалізація

- реалізації

- удосконалювати

- поліпшення

- in

- інцидент

- реагування на інциденти

- включати

- includes

- У тому числі

- Augmenter

- промисловості

- інформація

- інформаційна безпека

- Інфраструктура

- вхід

- інтегрувати

- інтегрований

- Інтеграція

- інтеграція

- Інтелект

- Розумний

- Інтелектуальна обробка документів

- взаємодіяти

- взаємодія

- інтереси

- інтерфейс

- в

- Вступ

- дослідити

- дослідження

- залучати

- за участю

- КАТО

- ізоляція

- IT

- ЙОГО

- сам

- робота

- Джобс

- подорож

- JPG

- тримати

- ключ

- ключі

- мова

- в значній мірі

- Затримка

- шар

- УЧИТЬСЯ

- вивчення

- найменш

- рівні

- життєві цикли

- МЕЖА

- Лінія

- життя

- журнал

- довгостроковий

- подивитися

- любить

- низький

- машина

- навчання за допомогою машини

- головним чином

- підтримувати

- зробити

- РОБОТИ

- управляти

- вдалося

- управління

- менеджер

- управління

- манера

- керівництво

- багато

- математика

- Може..

- механізми

- Зустрічатися

- член

- метод

- метрика

- неправильне поводження

- Пом'якшити

- ML

- Моделі

- монітор

- моніторинг

- більше

- множинний

- Природний

- Обробка природних мов

- необхідно

- Необхідність

- потреби

- мережу

- мережевий трафік

- Нові

- наступний

- nlp

- номер

- об'єкт

- об'єкти

- отримувати

- OCR

- of

- on

- ONE

- тільки

- операційний

- оперативний

- Можливість

- оптичне розпізнавання символів

- Опції

- or

- організація

- організаційної

- Організований

- OS

- Інше

- наші

- з

- Результат

- вихід

- виходи

- поза

- власний

- параметр

- частина

- партнер

- партнери

- Платити

- Люди

- Дозволи

- Особисто

- Вчений ступінь

- фрази

- фізичний

- стовп

- місце

- план

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- Політика

- політика

- це можливо

- пошта

- потенціал

- потенційно

- практики

- Готувати

- запобігати

- первинний

- принцип

- Принципи

- приватний

- привілей

- проблеми

- Процедури

- процеси

- обробка

- Вироблений

- Production

- професійний

- проект

- захист

- захищений

- захист

- Захисні

- забезпечувати

- за умови

- Постачальник

- забезпечує

- громадськість

- цілей

- put

- Поклавши

- питань

- швидко

- швидше

- досягати

- Читати

- читання

- Реальний світ

- визнання

- рекомендувати

- рекомендації

- відновлення

- знижує

- послатися

- регіон

- регулярно

- пов'язаний

- надійний

- опора

- вимагати

- вимагається

- Вимога

- пружність

- рішення

- ресурс

- ресурси

- Реагувати

- відповідь

- REST

- результати

- огляд

- право

- Risk

- ризики

- ролі

- звичайно

- прогін

- біг

- масштабовані

- шкала

- сценарії

- наука

- секрет

- секрети

- сектор

- безпечний

- Забезпечений

- безпечно

- Захищає

- забезпечення

- безпеку

- токен безпеки

- побачити

- старший

- чутливий

- Чутливість

- окремий

- розділення

- Серія

- Без сервера

- обслуговування

- Послуги

- набори

- установка

- загальні

- акції

- вона

- Повинен

- Шоу

- простий

- рішення

- Рішення

- деякі

- Гучномовець

- спеціаліст

- конкретний

- швидкість

- SPORTS

- етапи

- старт

- Починаючи

- статичний

- Крок

- заходи

- Як і раніше

- зберігання

- зберігати

- магазинів

- зберігання

- Стратегія

- Зміцнювати

- зміцнення

- сильний

- такі

- підтримка

- Підтриманий

- Навколо

- сталого

- система

- Systems

- снасті

- Приймати

- взяття

- завдання

- команда

- Технології

- Шаблони

- тимчасовий

- тест

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- тим самим

- отже

- Ці

- речі

- це

- через

- по всьому

- Тім

- час

- своєчасно

- до

- знак

- Токенізація

- інструмент

- інструменти

- Простежуваність

- трафік

- слід

- Transactions

- транзит

- перевезення

- Поворот

- несанкціонований

- при

- розуміти

- створеного

- одиниць

- Оновити

- Використання

- використання

- використовуваний

- користувач

- користувачі

- використовує

- використання

- зазвичай

- перевірка достовірності

- різний

- перевірити

- через

- бачення

- обсяг

- було

- способи

- we

- Web

- веб-сервіси

- коли

- який

- в той час як

- ВООЗ

- волі

- з

- в

- працював

- робочий

- робочий

- працює

- років

- Ти

- вашу

- зефірнет