Час читання: 4 протокол

Час читання: 4 протокол

Більшості людей зараз це цілком зрозуміло Антивірус для пк просто не виконує роботу. Ви не тільки не можете визначити, три відсотки успіху чи дев’яносто відсотків успіху, це вимірювання просто неможливо визначити. Причини теж очевидні. Це інструмент, який залишився з інших часів, і хоча він все ще має своє застосування, він просто не підходить для того, щоб стати вашою основною лінією захисту. Це не до роботи.

Для початку ан AV сканер виявить лише те, чим ви вже заражені. У минулі часи аматорських вірусів існувала дата активації вірусу (наприклад, Мікеланджело активувався в п’ятницю, 6 березняth) і залишився весь час до дати запуску для виявлення та видалення інфекції. Ми більше не чуємо про дату запуску. Зловмисне програмне забезпечення існує з певної причини, якою б вона не була.

Сьогодні щодня з’являється більше нових і унікальних зразків шкідливого програмного забезпечення, ніж було створено за все перше десятиліття історії вірусів. (понад двісті тисяч нових зразків щодня на момент написання цієї статті, ймовірно, більше, коли ви прочитаєте це) Ці зразки зловмисного програмного забезпечення здебільшого не реплікуються, і майже ніколи не можна повідомити про те, що вони знаходяться в дикій природі. Зрештою, вони знаходяться в обігу в середньому 27 годин. Це занадто багато роботи та недостатньо часу навіть для найкращого старомодного AV-сканера. З урахуванням інших відомих фактів про сканування та зловмисне програмне забезпечення стає зрозумілим одне: AV-сканер застарів.

Інші речі були випробувані, і всі вони мають своє місце

Багато різних схеми були застосовані до зловмисного програмного забезпечення та проблем безпеки з різним успіхом. А брандмауер недостатньо, щоб захистити вас, але може бути потужним інструментом для виявлення та аналізу вихідних пакетів даних. Запобігання вторгненню на основі хосту покладається на файли шаблонів для функціонування зловмисного програмного забезпечення (замість його фактичних рядків вмісту), але його можна легко подолати, просто змінивши структуру атаки настільки, щоб уникнути використовуваних шаблонів. Евристика, служби репутації, мережеві фільтри та багато іншого націлені на одну частину проблеми зловмисного програмного забезпечення та хакерів, часто з дуже хорошими результатами, але жодна з них не справляється із завданням.

Можливо, краще дослідити основне джерело проблеми.

Філософія дизайну наших існуючих систем походить з епохи незначних загроз. Комп’ютерні програмісти, які створили PC DOS 1.0, ніколи не бачили вірусів, троянів чи хробаків. Вони не очікували хмарних обчислень, ботнетів чи міжнародної кіберзлочинності. Це були науково-фантастичні концепції, і, як і всі найкращі подібні концепції, фактично й зрештою вони не лише виправдали своє вигадане коріння, але й перевершили їх у всіх відношеннях. Оскільки персональні комп’ютери з’явилися у щасливі 1980-ті роки, все було розроблено з дозволеною архітектурою за замовчуванням. Це означає, що персональний комп’ютер довіряє всьому вхідному вмісту та запускатиметься чи встановлюватиметься без жодного контролю з боку користувача чи частини самого комп’ютера. Ви можете сказати, що наші комп’ютери не тільки небезпечні, але й насправді безладний. Це дуже шкода, тому що в епоху, яка настала перед епохою ПК, мейнфрейми мали дуже суворі налаштування дозволів. У світі комп'ютера кожна людина є власним системним адміністратором. Ми називаємо цей стан Дозволити за умовчанням Режим.

Тож ми безтурботно дозволяємо запускати й інсталювати кожну програму, яку знаходимо в Інтернеті (коли хтось переглядає веб-сторінки в Інтернеті, він вибирає програми, навіть не бачачи їх), а потім перевіряє їх у базі даних відомого шкідливого програмного забезпечення.

Альтернатива є За замовчуванням заборонено, і він відомий під багатьма іменами, Білий список, користувач зі зниженими привілеями, щоб назвати лише деякі. Попередні спроби обмежити доступ до Computing Client поклали тягар схвалення на користувача. Це досить добре працює на Mac, але їхній метод просто вимагає пароль для кожного виконуваного файлу, який завантажується або встановлюється. Це не тільки недостатньо потужна відмова, але й турбує користувачів, які звикли мати повні права адміністратора в системі на основі Wintel. Подібним чином, нещодавні набіги на Denial у Vista та Win7 зустрілися з дуже негативними відгуками користувачів. Користувачі просто не люблять бути привратником будь-якої системи, воліючи залишити це постачальнику AV.

За замовчуванням Deny припускає, що машина користувача є чистий і без шкідливих програм для початку, і має бути організовано або на новій машині, або на машині, яка щойно була відформатована спеціально для цієї мети. У світі, де AV не може виявити все, вам краще не видаляти зловмисне програмне забезпечення по мірі його виявлення, а почати з порожньої сторінки.

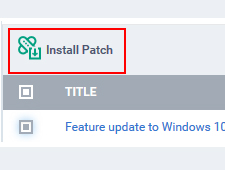

На сьогоднішній день виробництво адекватної системи відмови вийшло за межі різних постачальників AV, а також за межі Giant of Redmond. Тут, у Comodo, ми маємо іншу точку зору, тому що ми інша компанія. Наш білий список надходить на ваш комп’ютер, уже знаючи понад вісімдесят мільйонів сертифікованих програм. Як центр сертифікації ми фактично виміряли та каталогізували майже всі поширені програми у світі. Якщо ви зіткнетеся з будь-якою програмою, яка не відповідає білому списку, програма буде запущена у відокремленій пісочниці, де вона не зможе завдати реальної шкоди. Ця комбінація забезпечує надійний захист клієнта, не турбуючи та не лякаючи кінцевого користувача.

Це лише частина комплексної стратегії безпеки, яка включає резервне копіювання, сканування шкідливих програм, HIPS, розпізнавання поведінки, брандмауер і комплексна технічна підтримка. Comodo пропонує повний спектр продуктів безпеки для кінцевих користувачів, малого та середнього бізнесу та найбільших підприємств. Зрештою, ми а довірений авторитет.

Comodo настільки впевнений, що ця комплексна пропозиція безпеки може захистити вашу систему, що ми фактично пропонуємо гарантію, яка включає пропозицію щодо усунення будь-яких системних проблем, спричинених будь-якою нашою невдачею захистити вас, на суму до п’ятисот доларів. Жоден інший постачальник ніколи не висував такої претензії, і на сьогоднішній день нам ніколи не доводилося платити. (застосовуються юридичні обмеження, гарантуємо лише платну версію програмного забезпечення, а не безкоштовну версію). Для повної інформації відвідайте Comodo.com/news/press_releases/2010/04/comodo-internet-security-complete-v4.html.

Ви можете спробувати захист Comodo за замовчуванням від заборони за адресою antivirus.comodo.com/download-free-antivirus.php.

ПОЧНІТЬ БЕЗКОШТОВНУ ПРОБУ БЕЗКОШТОВНО ОТРИМАЙТЕ СВОЙ МОМЕНТАЛЬНИЙ СКОРЕКАРД

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- ChartPrime. Розвивайте свою торгову гру за допомогою ChartPrime. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://blog.comodo.com/pc-security/the-art-of-denial/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 2020

- 225

- 27

- a

- здатність

- МЕНЮ

- доступність

- Активація

- фактичний

- насправді

- адмін

- просунутий

- після

- проти

- ВСІ

- дозволяти

- майже

- вже

- Також

- альтернатива

- хоча

- аматорський

- суми

- an

- аналізувати

- та

- Інший

- очікування

- антивірус

- будь-який

- додаток

- застосування

- прикладної

- Застосовувати

- твердження

- архітектура

- ЕСТЬ

- влаштований

- Прибуває

- AS

- передбачає

- At

- атака

- нападки

- Спроби

- влада

- AV

- AV сканер

- середній

- геть

- резервна копія

- заснований

- BE

- оскільки

- стає

- було

- перед тим

- почалася

- поведінка

- буття

- КРАЩЕ

- Краще

- За

- Блог

- бот-мережі

- марка

- Новинка

- тягар

- бізнес

- але

- by

- call

- прийшов

- CAN

- не може

- викликаний

- сертифікат

- сертифікуюча

- Сертифікований

- перевірка

- Звернення

- стверджувати

- ясно

- клацання

- клієнт

- хмара

- хмарних обчислень

- поєднання

- приходить

- загальний

- компанія

- повний

- всеосяжний

- комп'ютер

- комп'ютери

- обчислення

- поняття

- стан

- впевнений

- зміст

- Злочин

- кібер-

- Кібератаки

- кіберзлочинність

- дані

- Database

- Дата

- день

- Днів

- десятиліття

- дефолт

- оборони

- дизайн

- призначений

- деталі

- виявляти

- Визначати

- різний

- do

- робить

- Ні

- справи

- доларів

- Не знаю

- DOS

- кожен

- легко

- або

- кінець

- досить

- підприємство

- Весь

- Епоха

- Навіть

- Event

- врешті-решт

- НІКОЛИ

- Кожен

- все

- досліджувати

- приклад

- існуючий

- факт

- Факти

- Провал

- кілька

- Художня література

- вигаданий

- філе

- Файли

- Фільтри

- в кінці кінців

- знайти

- брандмауер

- Перший

- відповідати

- п'ять

- для

- знайдений

- Безкоштовна

- п'ятниця

- від

- Повний

- Повний спектр

- функціональність

- воротар

- отримати

- гігант

- Go

- добре

- гарантувати

- хакер

- було

- щасливий

- Мати

- має

- чути

- тут

- його

- історія

- господар

- ГОДИННИК

- HTML

- HTTP

- HTTPS

- сто

- if

- неможливе

- in

- includes

- Вхідний

- небезпечно

- встановлювати

- встановлений

- мить

- замість

- Міжнародне покриття

- інтернет

- Internet Security

- в

- IT

- ЙОГО

- сам

- робота

- JPG

- просто

- Дитина

- Знання

- відомий

- найбільших

- провідний

- Залишати

- залишити

- легальний

- дозволяти

- як

- МЕЖА

- Лінія

- жити

- довше

- знижена

- макінтош

- машина

- made

- основний

- шкідливих програм

- людина

- багато

- березня

- засоби

- вимір

- середа

- зустрів

- метод

- може бути

- мільйона

- режим

- більше

- найбільш

- в основному

- багато

- ім'я

- Імена

- негативний

- мережу

- ніколи

- Нові

- немає

- ніхто

- зараз

- nt

- застарілий

- Очевидний

- of

- пропонувати

- пропонує

- Пропозиції

- часто

- Старий

- on

- ONE

- тільки

- or

- Інше

- наші

- нести

- з

- над

- власний

- пакети

- сторінка

- оплачувану

- частина

- Пароль

- Викрійки

- моделі

- Платити

- PC

- Люди

- відсотків

- Дозволи

- персонал

- перспектива

- філософія

- PHP

- Вибори

- plato

- Інформація про дані Платона

- PlatoData

- потужний

- досить

- Попередження

- попередні перегляди

- попередній

- привілеї

- ймовірно

- Проблема

- проблеми

- Вироблений

- виробництво

- Продукти

- програма

- Програмісти

- програми

- захист

- захист

- доведений

- мета

- put

- Читати

- реальний

- причина

- Причини

- останній

- визнання

- видаляти

- видалення

- ремонт

- Повідомляється

- репутація

- Вимагається

- Обмеження

- результати

- коренеплоди

- прогін

- sandbox

- say

- сканування

- наука

- Наукова фантастика

- показник

- огляд

- безпечний

- безпеку

- бачачи

- бачив

- послати

- Послуги

- налаштування

- Повинен

- просто

- з

- невеликий

- So

- Софтвер

- Source

- конкретно

- спектр

- старт

- Починаючи

- Як і раніше

- Стратегія

- Strict

- структура

- успіх

- такі

- підтримка

- перевершив

- система

- Systems

- прийняті

- Мета

- Завдання

- технічний

- сказати

- ніж

- Що

- Команда

- світ

- їх

- Їх

- потім

- Там.

- Ці

- вони

- річ

- речі

- це

- тисяча

- загроза

- три

- час

- до

- занадто

- інструмент

- намагався

- викликати

- троянець

- Довірений

- намагатися

- два

- створеного

- використовуваний

- користувач

- користувачі

- використовує

- різний

- продавець

- постачальники

- версія

- дуже

- вірус

- віруси

- візит

- було

- шлях..

- we

- ДОБРЕ

- були

- Що

- будь

- коли

- Білий список

- ВООЗ

- Wild

- волі

- з

- без

- Work

- робочий

- світ

- черв'як

- лист

- Ти

- вашу

- зефірнет