Не мучте людей надзвичайно складними правилами створення паролів, але створіть чорний список часто використовуваних паролів, а також інші способи допомогти людям допомогти собі та всій вашій організації

Коли інженер Білл Берр з Національного інституту стандартів і технологій США (NIST) написав у 2003 році, що незабаром стане світовим золотий стандарт захисту паролів, він порадив людям і організаціям захищати свої облікові записи, винаходячи довгі та «хаотичні» рядки символів, цифр і знаків – і регулярно їх змінювати.

Через чотирнадцять років Берр зізнався, що шкодує про свої попередні поради. «Це просто зводить людей з пантелику, і вони не підбирають правильні паролі, що б ви не робили», — сказав він розповів Wall Street Journal.

Або, як відомо xkcd comic поставив це: «За 20 років зусиль ми успішно навчили всіх використовувати паролі, які людям важко запам’ятати, але комп’ютерам легко вгадати».

У наші дні пересічна людина має до 100 паролів для запам'ятовування, причому в останні роки кількість стрімко зростає (хоча насправді деякі люди використав близько 50 паролів, включно з низкою офлайн-кодів, ще багато років тому, і деякі експерти з безпеки вказували, що такі звички та політика щодо використання паролів є неприпустимими.)

Справді, дослідження показали, що люди зазвичай запам’ятовують всього до п'яти паролів і використовуйте ярлики, створюючи паролі, які легко вгадати , А потім переробляти їх між різними онлайн-акаунтами. Деякі можуть фактично замінити літери цифрами та спеціальними символами (наприклад, «пароль» перетворюється на «P4??WØrd»), але це все одно створює пароль, який легко зламати.

Останніми роками такі провідні організації, як The Open Web Application Security Project (OWASP) і, звичайно, сам NIST змінили свою політику та поради до більш зручного для користувача підходу – і все це при підвищенні безпеки пароля.

У той же час такі технологічні гіганти, як Microsoft та Google заохочують усіх взагалі відмовитися від паролів і перейти без пароля замість цього. Однак, якщо ваш малий або середній бізнес ще не готовий розлучатися з паролями, ось кілька вказівок, які стануть у пригоді вам і вашим співробітникам у 2023 році.

Припиніть нав’язувати зайво складні правила створення пароля

Будь-які надзвичайно складні правила композиції (такі як вимога до використання символів верхнього та нижнього регістру, принаймні однієї цифри та спеціального символу) більше не є обов’язковими. Це пояснюється тим, що такі правила рідко заохочують користувачів встановлювати надійніші паролі, спонукаючи їх натомість діяти передбачувано та придумувати паролі, які завдають «подвійного удару» – вони слабкі та їх важко запам’ятати.

Переключитися на парольні фрази

Замість коротших, але складних паролів, шукайте парольні фрази. Вони довші та складніші, але їх легко запам’ятати. Наприклад, це може бути ціле речення, яке чомусь запам’яталося вам у голові, посипане великими літерами, спеціальними символами та емодзі. Незважаючи на те, що він не надскладний, автоматизованим інструментам знадобиться багато років, щоб його зламати.

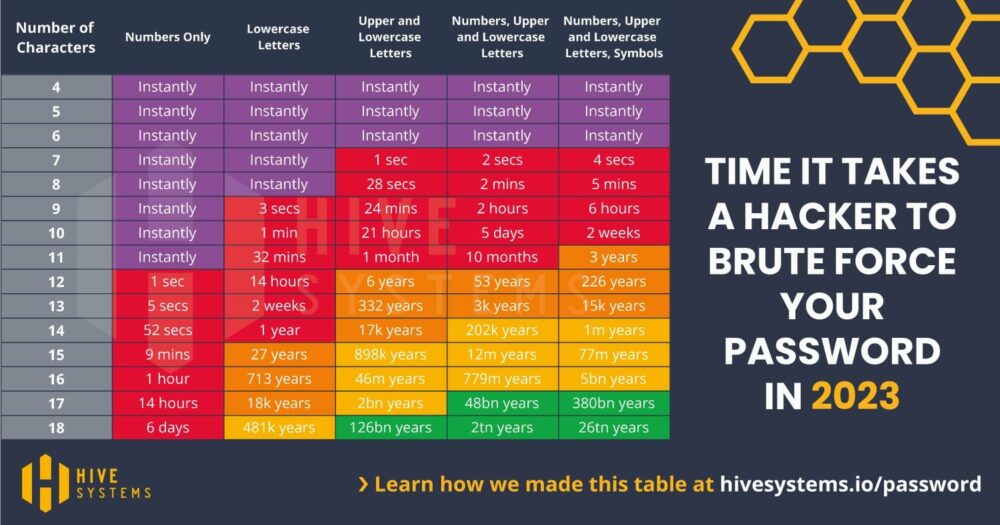

Кілька років тому мінімальна довжина надійного пароля становила вісім символів, які складалися з нижнього та верхнього регістрів, знаків і цифр. Сьогодні автоматизовані засоби злому паролів можуть вгадати такий пароль за лічені хвилини, особливо якщо він захищений функцією хешування MD5.

Це відповідно до тести, які проводить Hive Systems і опублікований у квітні 2023 року. Навпаки, простий пароль, який містить лише символи нижнього та верхнього регістру, але має довжину 18 символів, займає набагато, набагато більше часу для злому.

джерело: Системи Hive

Прагніть до мінімальної довжини 12 символів – чим більше, тим краще!

Рекомендації NIST визнають довжину ключовим фактором надійності пароля та вводять мінімальну необхідну довжину в 12 символів, досягаючи максимум 64 символів після об’єднання кількох пробілів. За рівних умов чим більше, тим краще.

Увімкніть різноманітність персонажів

Коли вони встановлюють свої паролі, користувачі повинні мати можливість вільно вибирати з усіх друкованих символів ASCII і UNICODE, включаючи емодзі. Вони також повинні мати можливість використовувати пробіли, які є природною частиною парольних фраз – часто рекомендованої альтернативи традиційним паролям.

Припиніть повторне використання пароля

Зараз це загальноприйняте люди не повинні повторно використовувати свої паролі між різними обліковими записами в Інтернеті, оскільки злом одного облікового запису може легко призвести до компрометації інших облікових записів.

Однак багато звичок важко вмирають, і близько половини респондентів у дослідженні Ponemon Institute у 2019 році визнали повторне використання в середньому п’яти паролів у своїх бізнес- та/або особистих облікових записах.

Не встановлюйте для паролів термін використання

NIST також рекомендує не вимагати регулярних змін пароля, якщо цього не вимагає користувач або якщо немає доказів компрометації. Обґрунтування полягає в тому, що користувачі мають стільки терпіння, щоб постійно придумувати нові досить надійні паролі. Як наслідок, спонукання їх робити це через регулярні проміжки часу може принести більше шкоди, ніж користі.

Коли три роки тому корпорація Майкрософт оголосила про скасування політики терміну дії паролів, вона поставила під сумнів саму ідею терміну дії пароля.

«Якщо існує ймовірність викрадення пароля, скільки днів є прийнятною тривалістю часу, щоб дозволити злодієві використовувати вкрадений пароль?» За замовчуванням Windows становить 42 дні. Хіба це не здається смішно довгим? Ну, це так, і все ж наш поточний базовий рівень говорить про 60 днів, а раніше говорили про 90 днів, тому що примусове часте закінчення терміну дії створює свої проблеми», читає блог Microsoft.

Майте на увазі, що це лише загальна порада. Якщо ви захищаєте додаток, який має вирішальне значення для вашого бізнесу та привабливий для зловмисників, ви все одно можете змусити своїх співробітників періодично змінювати паролі.

Відмовтеся від підказок і автентифікації на основі знань

Підказки до пароля та запитання для перевірки знань також застаріли. Хоча вони насправді можуть допомогти користувачам у пошуку забутих паролів, вони також можуть мати велике значення для зловмисників. Наш колега Джейк Мур кілька разів демонстрував, як хакери можуть зловживати сторінкою «забутий пароль», щоб зламати облікові записи інших людей, наприклад, на PayPal та Instagram.

Наприклад, таке запитання, як «ім’я вашої першої тварини», можна легко вгадати за допомогою невеликого дослідження або соціальної інженерії, і насправді немає нескінченної кількості можливостей, які має пройти автоматизований інструмент.

Чорний список поширених паролів

Замість того, щоб покладатися на раніше використовувані правила створення, перевірте нові паролі за «чорним списком» найчастіше вживані та/або раніше зламані паролі та оцінювати спроби зіставлення як неприйнятні.

У 2019, Відскановано Microsoft облікові записи своїх користувачів, порівнюючи імена користувачів і паролі з базою даних, яка містить понад три мільярди наборів облікових даних, що витікають. Він виявив 44 мільйони користувачів зі зламаними паролями та примусово скинув пароль.

Забезпечення підтримки менеджерів паролів та інструментів

Переконайтеся, що функції «копіювати та вставити», інструментам паролів браузера та зовнішнім менеджерам паролів дозволено справлятися зі створенням і збереженням паролів користувачів.

Користувачі також повинні вибрати тимчасовий перегляд усього замаскованого пароля або останнього введеного символу пароля. Відповідно до вказівок OWASP, ідея полягає в тому, щоб покращити зручність введення облікових даних, особливо щодо використання довших паролів, парольних фраз і менеджерів паролів.

Встановіть короткий термін зберігання початкових паролів

Коли ваш новий співробітник створює обліковий запис, згенерований системою початковий пароль або код активації має бути надійно згенерований випадковим чином, довжиною принаймні шість символів і може містити літери та цифри.

Переконайтеся, що він діє через короткий проміжок часу та не може стати справжнім і довгостроковим паролем.

Повідомляти користувачів про зміну пароля

Коли користувачі змінюють свої паролі, їх слід попросити спочатку ввести свій старий пароль і, в ідеалі, увімкнути двофакторну автентифікацію (2FA). Після цього вони повинні отримати сповіщення.

Будьте уважні до процесу відновлення пароля

Процес відновлення не тільки не повинен розкривати поточний пароль, але те саме стосується інформації про те, чи обліковий запис насправді існує чи ні. Іншими словами, не надавайте зловмисникам жодної (непотрібної) інформації!

Використовуйте CAPTCHA та інші засоби захисту від автоматизації

Використовуйте засоби захисту від автоматизації, щоб пом’якшити перевірку порушених облікових даних, грубу силу та атаки блокування облікового запису. Такі засоби контролю включають блокування найпоширеніших зламаних паролів, програмне блокування, обмеження швидкості, CAPTCHA, постійно зростаючі затримки між спробами, обмеження за IP-адресою або обмеження на основі ризику, такі як місцезнаходження, перший вхід на пристрої, останні спроби розблокувати обліковий запис , або подібні.

Згідно з поточними стандартами OWASP, на одному обліковому записі має бути не більше 100 невдалих спроб на годину.

Не покладайся тільки на паролі

Незалежно від того, наскільки надійним і унікальним є пароль, він залишається єдиним бар’єром, що розділяє зловмисника та ваші цінні дані. Якщо прагнете створити безпечні облікові записи, додатковий рівень автентифікації слід розглядати як абсолютну необхідність.

Ось чому ви повинні використовувати двофакторну (2FA) або багатофакторну автентифікацію (MFA), коли це можливо.

Однак не всі варіанти 2FA однакові. Хоча SMS-повідомлення набагато кращі, ніж відсутність 2FA взагалі, уразливі до численних загроз. Більш безпечні альтернативи включають використання спеціальних апаратних пристроїв і програмних генераторів одноразових паролів (OTP), таких як безпечні програми, встановлені на мобільних пристроях.

Примітка. Ця стаття є оновленою та розширеною версією цієї статті, яку ми опублікували в 2017 році: Більше ніяких безглуздих вимог до пароля

Можливо, виїзд Генератор паролів ESET?

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- Купуйте та продавайте акції компаній, які вийшли на IPO, за допомогою PREIPO®. Доступ тут.

- джерело: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- : має

- :є

- : ні

- $UP

- 1

- 100

- 12

- 20

- 20 роки

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- МЕНЮ

- абсолют

- зловживання

- прийнятний

- За

- рахунки

- Рахунки

- визнавати

- через

- Діяти

- Активація

- насправді

- Додатковий

- адреса

- зізнався

- рада

- після

- проти

- Століття

- назад

- прицілювання

- ВСІ

- дозволяти

- Також

- альтернатива

- альтернативи

- хоча

- взагалі

- an

- та

- оголошений

- будь-який

- додаток

- додаток

- захист додатків

- підхід

- додатка

- квітня

- ЕСТЬ

- навколо

- стаття

- AS

- At

- нападки

- Спроби

- привабливий

- Authentication

- Автоматизований

- середній

- бар'єр

- Базова лінія

- BE

- оскільки

- ставати

- було

- буття

- Краще

- між

- Білл

- Мільярд

- Біт

- блокування

- Блог

- народжений

- обидва

- порушення

- Перерва

- браузер

- груба сила

- бізнес

- але

- by

- CAN

- не може

- обережний

- випадок

- випадків

- зміна

- Зміни

- характер

- символи

- перевірка

- Вибирати

- код

- колега

- об'єднання

- Приходити

- загальний

- зазвичай

- порівняння

- комплекс

- компроміс

- Компрометація

- комп'ютери

- вважається

- постійно

- містити

- містить

- продовжувати

- навпаки

- управління

- звичайний

- Курс

- тріщина

- створення

- ІНТЕРЕНЦІЙНИЙ

- Повноваження

- вирішальне значення

- Поточний

- дані

- Database

- Дата

- Днів

- присвячених

- дефолт

- затримки

- пристрій

- прилади

- Померти

- різний

- важкий

- дисплей

- do

- Ні

- зроблений

- Не знаю

- вниз

- Випадання

- e

- легко

- легко

- зусилля

- або

- Співробітник

- співробітників

- включіть

- заохочувати

- заохочення

- Нескінченний

- інженер

- Машинобудування

- Що натомість? Створіть віртуальну версію себе у

- Весь

- запис

- рівним

- особливо

- встановлює

- оцінювати

- Навіть

- постійно збільшується

- все

- докази

- приклад

- існує

- experts

- витікання

- зовнішній

- фактор

- не вдалося

- знаменитий

- далеко

- кілька

- Перший

- для

- Примусово

- знайдений

- Безкоштовна

- частий

- від

- функція

- функціональність

- Загальне

- генерується

- генератори

- отримання

- даний

- Go

- добре

- великий

- Зростання

- здогадався

- керівництво

- керівні вказівки

- хакери

- Половина

- обробляти

- Жорсткий

- апаратні засоби

- апаратні пристрої

- шкодити

- хешування

- Мати

- має

- he

- голова

- допомога

- прихований

- підказки

- його

- Вулик

- годину

- Як

- Однак

- HTML

- HTTPS

- Людей

- ідея

- if

- накладення

- удосконалювати

- in

- В інших

- включати

- У тому числі

- зростаючий

- інформація

- початковий

- встановлений

- замість

- Інститут

- в

- вводити

- Вводить

- залучати

- IP

- IP-адреса

- IT

- ЙОГО

- сам

- JPG

- просто

- ключ

- ключовий фактор

- останній

- пізніше

- шар

- вести

- провідний

- найменш

- довжина

- життя

- як

- Ймовірно

- ліній

- трохи

- розташування

- локаут

- Логін

- Довго

- багато часу

- довгостроковий

- довше

- знизити

- РОБОТИ

- Менеджери

- багато

- узгодження

- Матерія

- макс-ширина

- максимальний

- Може..

- MD5

- повідомлення

- МЗС

- Microsoft

- може бути

- мільйона

- mind

- мінімальний

- хвилин

- Пом'якшити

- Mobile

- мобільні пристрої

- більше

- найбільш

- багато

- множинний

- повинен

- National

- Природний

- Нові

- nist

- немає

- сповіщення

- зараз

- номер

- номера

- численний

- застарілий

- раз

- of

- offline

- Старий

- on

- один раз

- ONE

- онлайн

- тільки

- відкрити

- варіант

- Опції

- or

- порядок

- організації

- Інше

- наші

- з

- власний

- сторінка

- частина

- особливо

- Пароль

- скидання пароля

- Паролі

- Минуле

- Терпіння

- Люди

- народний

- period

- людина

- персонал

- вибирати

- plato

- Інформація про дані Платона

- PlatoData

- плюс

- Політика

- політика

- можливостей

- це можливо

- раніше

- проблеми

- процес

- проект

- захист

- забезпечувати

- опублікований

- put

- питання

- На питання

- питань

- випадково сформований

- швидко

- ставка

- обгрунтування

- досягнення

- готовий

- насправді

- причина

- отримати

- останній

- рекомендує

- відновлення

- регулярний

- регулярно

- покладатися

- залишається

- запам'ятати

- вимагається

- дослідження

- респонденти

- Обмеження

- результат

- знову використовувати

- показувати

- Правила

- прогін

- s

- то ж

- say

- говорить

- Пошук

- безпечний

- Забезпечений

- безпечно

- забезпечення

- безпеку

- здається

- пропозиція

- розділення

- комплект

- набори

- кілька

- Полиця

- Короткий

- Повинен

- показаний

- Ознаки

- аналогічний

- простий

- один

- SIX

- невеликий

- SMS

- So

- соціальна

- Соціальна інженерія

- М'який

- деякі

- пробіли

- спеціальний

- стояти

- standard

- стандартів

- Як і раніше

- вкрали

- вулиця

- сила

- сильний

- більш сильний

- Дослідження

- Успішно

- такі

- Super

- підтримка

- схильний

- Приймати

- приймає

- технології

- технічні гіганти

- Технологія

- Тестування

- ніж

- Що

- Команда

- їх

- Їх

- самі

- потім

- Там.

- Ці

- вони

- речі

- думати

- це

- загрози

- три

- через

- час

- Поради

- до

- сьогодні

- інструмент

- інструменти

- до

- традиційний

- навчений

- правда

- повороти

- типово

- нас

- створеного

- відімкнути

- необов'язково

- нестійкий

- оновлений

- юзабіліті

- використання

- використовуваний

- користувач

- зручно

- користувачі

- використання

- Цінний

- значення

- різноманітність

- різний

- перевірка

- версія

- вид

- Стіна

- Уолл-стріт

- було

- способи

- we

- Web

- Веб-додаток

- ДОБРЕ

- Що

- коли

- коли б ні

- Чи

- який

- в той час як

- всі

- чому

- широкий

- ширина

- волі

- windows

- мудрість

- з

- слова

- світі

- б

- WSJ

- років

- ще

- Ти

- вашу

- YouTube

- зефірнет