Час читання: 3 протокол

Час читання: 3 протокол

Що гірше, якщо вашу мережу зламав хакер або вашу мережу зламав хакер і не знають про це?

Розширені постійні загрози та атаки нульового дня може залишатися непоміченим протягом днів і тижнів, навіть у мережах компаній, які вкладали значні кошти в програмне забезпечення безпеки, створюючи катастрофічну загрозу для конфіденційних даних співробітників і критично важливих для бізнесу інформаційних систем.

Сучасні адміністратори мережі стикаються з незавидним завданням — забезпечити захист співробітників від постійно зростаючого потоку шкідливих програм, хакерських атак, соціальної інженерії та фішингу. Це непередбачуване й отруйне середовище, яке щодня ставить перед навіть найкращо підготовлених адміністраторів унікальний виклик.

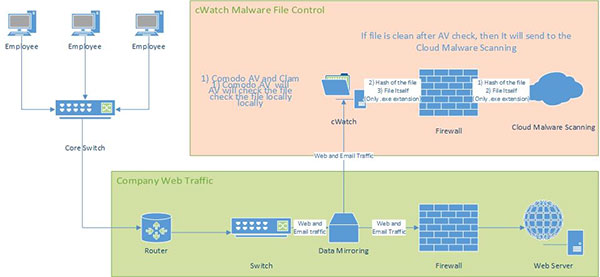

Comodo cWatch вирішує цю проблему, надаючи негайне сповіщення та видимість про спалахи шкідливого програмного забезпечення в усьому мережевому та поштовому трафікі. Після того, як додаток було встановлено та налаштовано на локальному сервері, cWatch використовує власну комбінацію хмари та локальної сканування на віруси, аналіз поведінки в реальному часі, автоматичний пошук файлів і численні перевірки чорного списку для швидкого та точного визначення відомих і невідомі загрози.

Після налаштування весь мережевий трафік буде перевірено за допомогою таких технологій cWatch:

Хмарний сервіс пошуку файлів – Служба репутації файлів, яка миттєво перевіряє підпис файлів на найновішу базу даних, щоб визначити, чи є вона надійною, шкідливою чи невідомою.

Comodo Automated Аналіз шкідливих програм (КАМАС) –А аналіз поведінки на основі хмари сервіс, який покращує виявлення загроз нульового дня шляхом ретельного тестування дій під час виконання невідомих файлів

ClamAV – ClamAV призначений для сканування поштових шлюзів на наявність шкідливих файлів і забезпечує ще один рівень захисту поверх Comodo Antivirus

Перевірка чорного списку – Перевірка в режимі реального часу того, чи позначено основними службами чорного списку домени, URL-адреси та IP-адреси, які відвідували ваші користувачі, як шкідливі.

cWatch — це інноваційне, повністю оптимізоване рішення, яке забезпечує майже миттєвий аналіз трафіку без втрати швидкості мережі кінцевим користувачам. cWatch аналізує дзеркало мережевого трафіку та використовує постійно оновлювані хмарні технології моніторингу, які використовують частину ресурсів і пропускної здатності традиційних сканерів на базі хостів.

Припустимо, що працівник підключається до веб-сторінки та намагається завантажити виконуваний файл

- cWatch завантажує виконуваний файл на сервер cWatch і виконує перевірку в режимі реального часу на нашому сервері пошуку файлів (FLS), щоб переконатися в надійності файлу.

- Якщо файл у білому списку (завідомо хороший), завантаження дозволено продовжити

- Якщо файл знаходиться в чорному списку (відомо поганий), користувачеві відображається попередження, а завантаження блокується

- Якщо файл невідомий, cWatch обгортає виконуваний файл з нашою технологією утримання та надає цю модифіковану версію кінцевому користувачеві

З цього моменту виконуваний файл буде запускатися на кінцевій точці всередині власного контейнера/пісочниці. Він працюватиме в ізольованому середовищі, з якого не може змінювати інші процеси, що запущені на кінцевій точці, ані отримати доступ до даних користувача. Це гарантує безпеку завантаження, оскільки файл не може заразити кінцеву точку, навіть якщо виявляється шкідливим.

Одночасно файл буде завантажено в лабораторії Comodo, де він пройде серію автоматизованих і ручних тестів. До них належать сканування на віруси, поведінковий аналіз, евристичний аналіз та ручна перевірка.

Для отримання додаткової інформації зв'язатися з Comodo на enterprisesolutions@comodo.com

Пов'язані ресурси:

Нульова довіра

Що таке шкідливе програмне забезпечення Zero Day?

Аналіз шкідливих програм

ПОЧНІТЬ БЕЗКОШТОВНУ ПРОБУ БЕЗКОШТОВНО ОТРИМАЙТЕ СВОЙ МОМЕНТАЛЬНИЙ СКОРЕКАРД

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- Купуйте та продавайте акції компаній, які вийшли на IPO, за допомогою PREIPO®. Доступ тут.

- джерело: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- : має

- :є

- : ні

- :де

- a

- МЕНЮ

- про це

- доступ

- точно

- дії

- адреси

- Адміністратори

- після

- проти

- ВСІ

- an

- Аналіз

- аналіз

- та

- Інший

- додаток

- ЕСТЬ

- AS

- At

- нападки

- Спроби

- Автоматизований

- автоматичний

- обізнаність

- поганий

- ширина смуги

- заснований

- основа

- BE

- оскільки

- було

- КРАЩЕ

- Блог

- by

- CAN

- не може

- катастрофічний

- виклик

- перевірка

- Перевірки

- клацання

- хмара

- поєднання

- Новини Comodo

- Компанії

- Компрометація

- з'єднує

- постійно

- Політика стримування

- постійно

- щодня

- дані

- Database

- день

- Днів

- постачає

- надійний

- призначений

- Виявлення

- домени

- скачати

- завантажень

- Співробітник

- співробітників

- кінець

- Кінцева точка

- Машинобудування

- гарантує

- Навколишнє середовище

- Навіть

- Event

- Face

- філе

- Файли

- позначений прапором

- після

- для

- фракція

- Безкоштовна

- від

- отримати

- Go

- добре

- хакер

- злом

- Мати

- має

- сильно

- HTTP

- HTTPS

- ідентифікувати

- if

- Негайний

- in

- включати

- інформація

- Інформаційні системи

- інноваційний

- встановлений

- мить

- негайно

- інтернет

- Internet Security

- інвестицій

- IP

- IP-адреси

- ізольований

- IT

- ЙОГО

- JPG

- збережений

- Знання

- відомий

- Labs

- останній

- шар

- важелі

- місцевий

- пошук

- від

- основний

- Робить

- шкідливих програм

- керівництво

- відповідає

- дзеркало

- модифікований

- змінювати

- моніторинг

- більше

- множинний

- мережу

- мережевий трафік

- мереж

- новини

- немає

- сповіщення

- of

- on

- or

- Інше

- наші

- над

- власний

- phishing

- PHP

- plato

- Інформація про дані Платона

- PlatoData

- точка

- це можливо

- підготовлений

- процеси

- власником

- захист

- забезпечує

- забезпечення

- швидко

- реальний

- реального часу

- репутація

- ресурси

- прогін

- біг

- сканування

- показник

- безпечний

- безпеку

- послати

- чутливий

- Серія

- обслуговування

- Послуги

- показаний

- соціальна

- Соціальна інженерія

- Софтвер

- рішення

- Рішення

- швидкість

- Systems

- Завдання

- Технології

- Технологія

- Тестування

- Тести

- Дяка

- Що

- Команда

- потім

- Ці

- це

- загроза

- загрози

- Хвиля

- час

- до

- топ

- традиційний

- трафік

- Довірений

- створеного

- невідомий

- непередбачуваний

- оновлений

- завантажено

- використання

- користувач

- користувачі

- використовує

- версія

- дуже

- видимість

- visited

- попередження

- тижня

- Чи

- який

- Білий список

- волі

- з

- гірше

- вашу

- зефірнет

- нуль

- Zero Day