Так, програми-вимагачі є ще річ.

Ні, не всі атаки програм-вимагачів розгортаються так, як ви могли очікувати.

У більшості сучасних атак програм-вимагачів беруть участь дві групи злочинців: основна банда, яка створює зловмисне програмне забезпечення та здійснює вимагання платежів, і «члени» роз’єднаного клану «філій», які активно проникають у мережі для здійснення атак.

Увійшовши, афілійовані особи блукають по мережі жертви, деякий час здогадуються про брехню, перш ніж раптово й часто руйнівно зруйнувати якомога більше комп’ютерів, якомога швидше, як правило, у найгірший час. дня.

Філіали зазвичай привласнюють собі 70% грошей шантажу за будь-які атаки, які вони здійснюють, тоді як основні злочинці отримують iTunes, як і 30% від кожної атаки, здійсненої кожним філіалом, без необхідності самостійно зламувати чиїсь комп’ютери.

Так відбувається більшість атак зловмисного програмного забезпечення.

Але постійні читачі Naked Security знають, що деякі жертви, зокрема домашні користувачі та малий бізнес, зрештою отримують шантажували через їхній NASабо підключене до мережі сховище пристроїв.

Мережне сховище Plug-and-play

NAS-блоки, як їх називають у просторіччі, — це мініатюрні попередньо налаштовані сервери, зазвичай під керуванням Linux, які зазвичай підключаються безпосередньо до вашого маршрутизатора, а потім діють як прості, швидкі файлові сервери для всіх у мережі.

Не потрібно купувати ліцензії Windows, налаштовувати Active Directory, вчитися керувати Linux, інсталювати Samba або знайомитися з CIFS та іншими тайнами мережевих файлових систем.

Блоки NAS — це мережеве сховище, яке працює за принципом «підключи та працюй», і воно популярне саме завдяки тому, як легко їх можна запустити в локальній мережі.

Однак, як ви можете собі уявити, у сучасну епоху, орієнтовану на хмару, багато користувачів NAS відкривають свої сервери в Інтернеті – часто випадково, хоча іноді й навмисно – з потенційно небезпечними результатами.

Примітно, що якщо пристрій NAS доступний із загальнодоступного Інтернету, а вбудоване програмне забезпечення або мікропрограма пристрою NAS містить уразливість, яку можна використати, у вас можуть бути серйозні проблеми.

Шахраї не можуть лише втекти з вашими трофейними даними, не торкаючись жодного з ноутбуків чи мобільних телефонів у вашій мережі, а також змінити всі дані на вашому пристрої NAS…

… в тому числі безпосередньо переписуючи всі ваші оригінальні файли зашифрованими еквівалентами, лише шахраї знають ключ розшифровки.

Простіше кажучи, зловмисники з прямим доступом до NAS у вашій локальній мережі можуть зруйнувати майже все ваше цифрове життя, а потім шантажувати вас напряму, просто отримавши доступ до вашого пристрою NAS і нічого іншого в мережі.

Сумнозвісна програма-вимагач DEADBOLT

Ось як сумно відомий Шахраї з програм-вимагачів DEADBOLT працювати

Вони не намагаються атакувати комп’ютери Windows, ноутбуки Mac, мобільні телефони чи планшети; вони просто прямують до вашого основного сховища даних.

(Ви, мабуть, вимикаєте, «спите» або блокуєте більшість своїх пристроїв на ніч, але ваш NAS, ймовірно, тихо працює 24 години на добу, щодня, як і ваш маршрутизатор.)

Виявляючи вразливості в продуктах відомого постачальника NAS QNAP, банда DEADBOLT прагне позбавити всіх користувачів вашої мережі цифрового життя, а потім вимагати з вас кілька тисяч доларів за «відновлення» ваших даних.

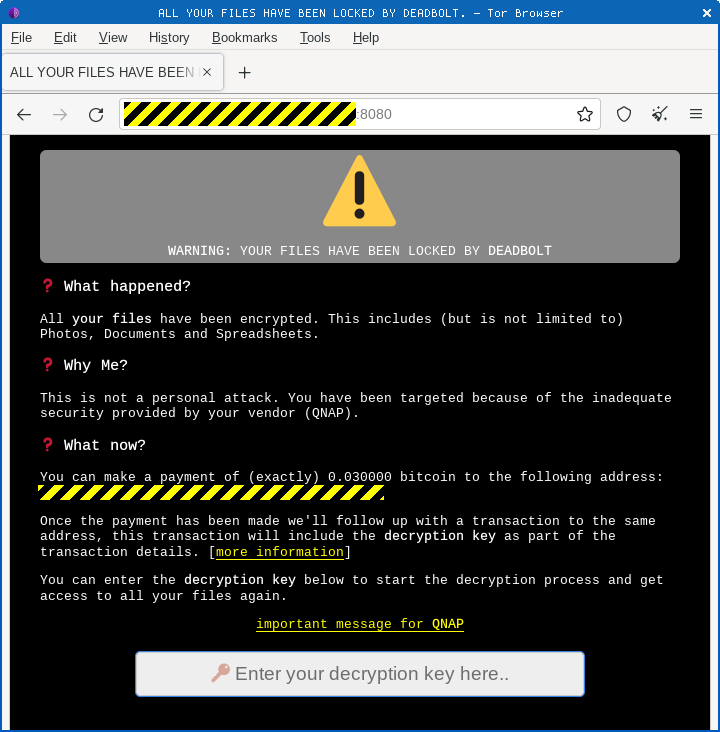

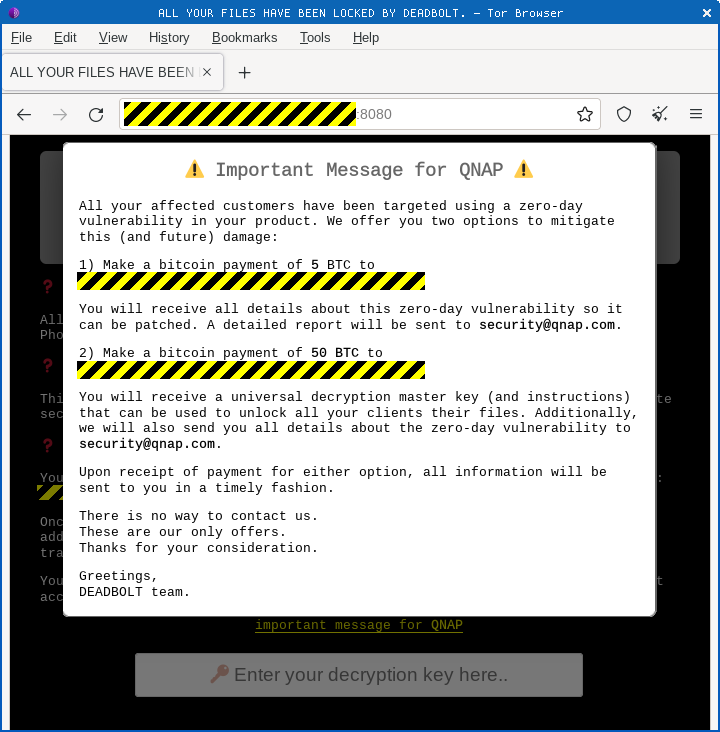

Після атаки, коли ви наступного разу спробуєте завантажити файл із пристрою NAS або налаштувати його через його веб-інтерфейс, ви можете побачити щось на зразок цього:

У типовій атаці DEADBOLT немає переговорів через електронну пошту чи миттєві повідомлення – шахраї є відвертими та прямими, як ви бачите вище.

Насправді ви взагалі ніколи не спілкуєтеся з ними за допомогою слів.

Якщо у вас немає іншого способу відновити зашифровані файли, наприклад резервної копії, яка не зберігається в Інтернеті, і ви змушені платити гроші, щоб повернути файли, шахраї очікують, що ви просто надішлете їм гроші транзакція з криптовалютою.

Надходження ваших біткойнів у їхній гаманець служить вашим «повідомленням» для них.

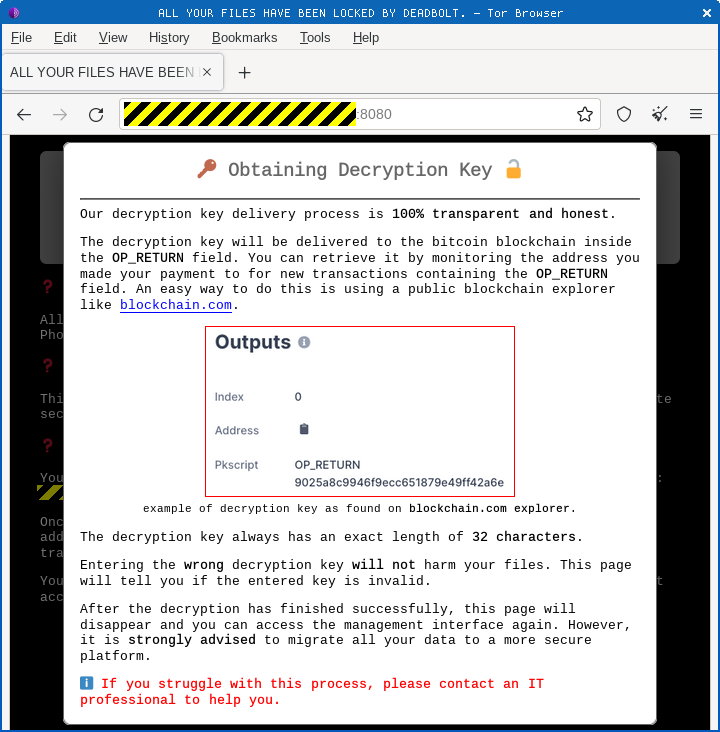

Натомість вони «платять» вам величезну суму, причому це «відшкодування» є загальною сумою їх спілкування з вами.

Це «відшкодування» — це платіж на суму 0 доларів США, поданий просто як спосіб включення коментаря до транзакції біткойнів.

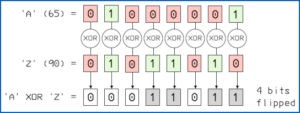

Цей коментар закодовано як 32 шістнадцяткові символи, які представляють 16 необроблених байтів або 128 біт – довжину ключа дешифрування AES, який ви використовуватимете для відновлення даних:

Команда Варіант DEADBOLT На зображенні вище навіть містилася вбудована глузування з QNAP, пропонувалося продати компанії «універсальний ключ дешифрування», який працюватиме на будь-якому зараженому пристрої:

Імовірно, вищевказані шахраї сподівалися, що QNAP відчує себе досить винним через те, що піддав своїх клієнтів уразливості нульового дня, щоб отримати 50 BTC (на даний момент близько $1,000,000 2022 09 [07-16-15T0.3:6000Z]), щоб зняти з гачка всіх , замість того, щоб кожна жертва сплачувала XNUMX BTC (зараз близько XNUMX доларів США) окремо.

DEADBOLT знову піднімається

QNAP щойно повідомив, що DEADBOLT є робити раунди знову, а шахраї тепер використовують вразливість у функції QNAP NAS під назвою Фотостанція.

QNAP опублікував патч і, зрозуміло, закликає своїх клієнтів переконатися, що вони оновлені.

Що ж робити?

Якщо у вас є продукт QNAP NAS будь-де у вашій мережі, і ви використовуєте Фотостанція програмний компонент, ви можете бути під загрозою.

QNAP рада це:

- Отримати патч. Через веб-браузер увійдіть до панелі керування QNAP на пристрої та виберіть панель управління > SYSTEM > оновлення прошивки > Оновлення в режимі реального часу > Перевірити оновлення. Також оновіть програми на пристрої NAS за допомогою Центр додатків > Встановити оновлення > ВСІ.

- Заблокуйте переадресацію портів у маршрутизаторі, якщо вона вам не потрібна. Це допомагає запобігти «проходженню» трафіку з Інтернету через ваш маршрутизатор для підключення та входу до комп’ютерів і серверів у вашій локальній мережі.

- Якщо можливо, вимкніть Universal Plug and Play (uPnP) на маршрутизаторі та параметрах NAS. Основна функція uPnP — полегшити комп’ютерам у вашій мережі пошук таких корисних служб, як NAS, принтери тощо. На жаль, uPnP також часто робить небезпечно легким (або навіть автоматичним) для програм у вашій мережі помилково відкривати доступ користувачам за межами вашої мережі.

- Ознайомтеся з конкретними порадами QNAP щодо забезпечення віддаленого доступу до вашого блоку NAS, якщо вам дійсно потрібно його ввімкнути. Дізнайтеся, як обмежити віддалений доступ лише для ретельно визначених користувачів.

- blockchain

- coingenius

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

- Дедлайт

- управління внутрішньої безпеки

- цифрові гаманці

- брандмауер

- Kaspersky

- шкідливих програм

- Макафі

- Гола безпека

- NexBLOC

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- QNAP

- вимагачів

- VPN

- безпеки веб-сайтів

- зефірнет