Час читання: 6 протоколКоманда Comodo Cyber Security розкриває внутрішню роботу останнього штаму цієї стійкої загрози

Команда Comodo Cyber Security постійно досліджує найновіші програми-вимагачі, щоб краще захистити наших користувачів і поділитися своїми висновками з широкими спільнотами Netsec і антивірусних програм. Сьогодні ми хочемо розповісти вам про нову версію вимагачів званий Дхарма версія 2.0.

Вперше зловмисне програмне забезпечення з’явилося в 2016 році під назвою CrySIS. Він націлений на системи Windows і шифрує файли жертв за допомогою потужних алгоритмів AES-256 і RSA-1024, перш ніж вимагати викуп у біткойнах. Як і практично для всіх видів програм-вимагачів, файли повністю не відновити без ключа дешифрування, і жертва повинна заплатити викуп, щоб отримати ключ.

Троян Dharma доставляється шляхом підбіру слабких паролів до RDP-з’єднань або змушує жертву відкрити зловмисне вкладення електронної пошти. Перший спосіб полягає в тому, що зловмисник сканує порт 3389 на наявність підключень, які використовують протокол RDP. Коли ціль знайдено, зловмисник намагається увійти в з’єднання, автоматично пробуючи різні паролі з величезної бібліотеки відомих паролів, доки один із них не спрацює. Звідти зловмисник має повний контроль над цільовою машиною та запускає Програми-вимагачі Dharma вручну на файли користувача.

Останній метод є класичною електронною атакою. Жертва отримує електронний лист, схоже на те, що він надходить від реального антивірусного постачальника. Він містить попередження про зловмисне програмне забезпечення на їхній машині та інструктує встановити вкладений антивірусний файл, щоб видалити загрозу. Звичайно, вкладення не є антивірусною програмою, це Dharma 2.0, яка потім продовжує шифрувати файли користувача та вимагає викуп, щоб розблокувати їх.

У лютому 2020 року Кібербезпека Comodo команда виявила останню еволюцію цього зловмисне програмне забезпечення, Dharma 2.0. Ця версія містить основні функції шифрування, а потім викупу попередніх версій, але також містить додатковий бекдор, який надає можливості віддаленого адміністрування. Давайте уважно розглянемо деталі Dharma 2.0 за допомогою команди Comodo Cyber Security.

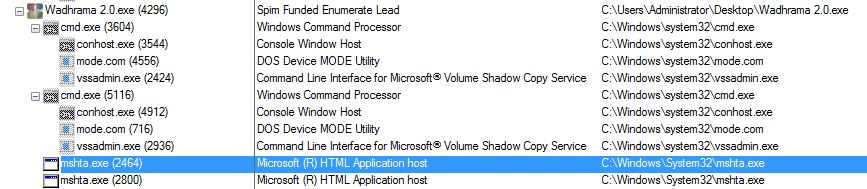

Ієрархія виконання процесу Дхарми 2.0

Дерево виконання зловмисного програмного забезпечення показано на скріншоті нижче, з «Wadhrama 2.0.exe» на початку списку:

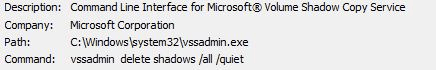

Шкідливе програмне забезпечення використовує утиліту режиму пристрою DOS, щоб зібрати деяку інформацію про клавіатуру жертви та видаляти будь-які тіньові копії їхніх файлів. Команда 'vssadmin delete shadows /all /quiet' зазвичай використовується в програмі-вимагачі для видалення існуючих точок відновлення Windows, позбавляючи користувача резервної копії своїх файлів:

Оскільки тіньові копії зникли, користувачі не можуть відновити свої файли, якщо у них немає зовнішньої сторонньої резервної копії. Багато компаній мають такі резервні копії, але тривожна кількість їх не має.

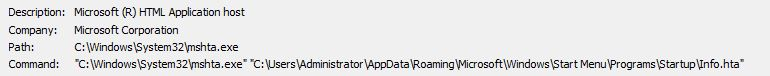

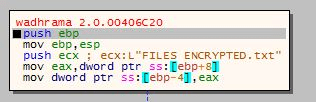

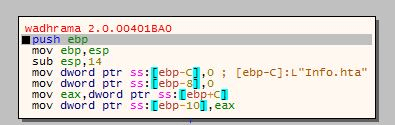

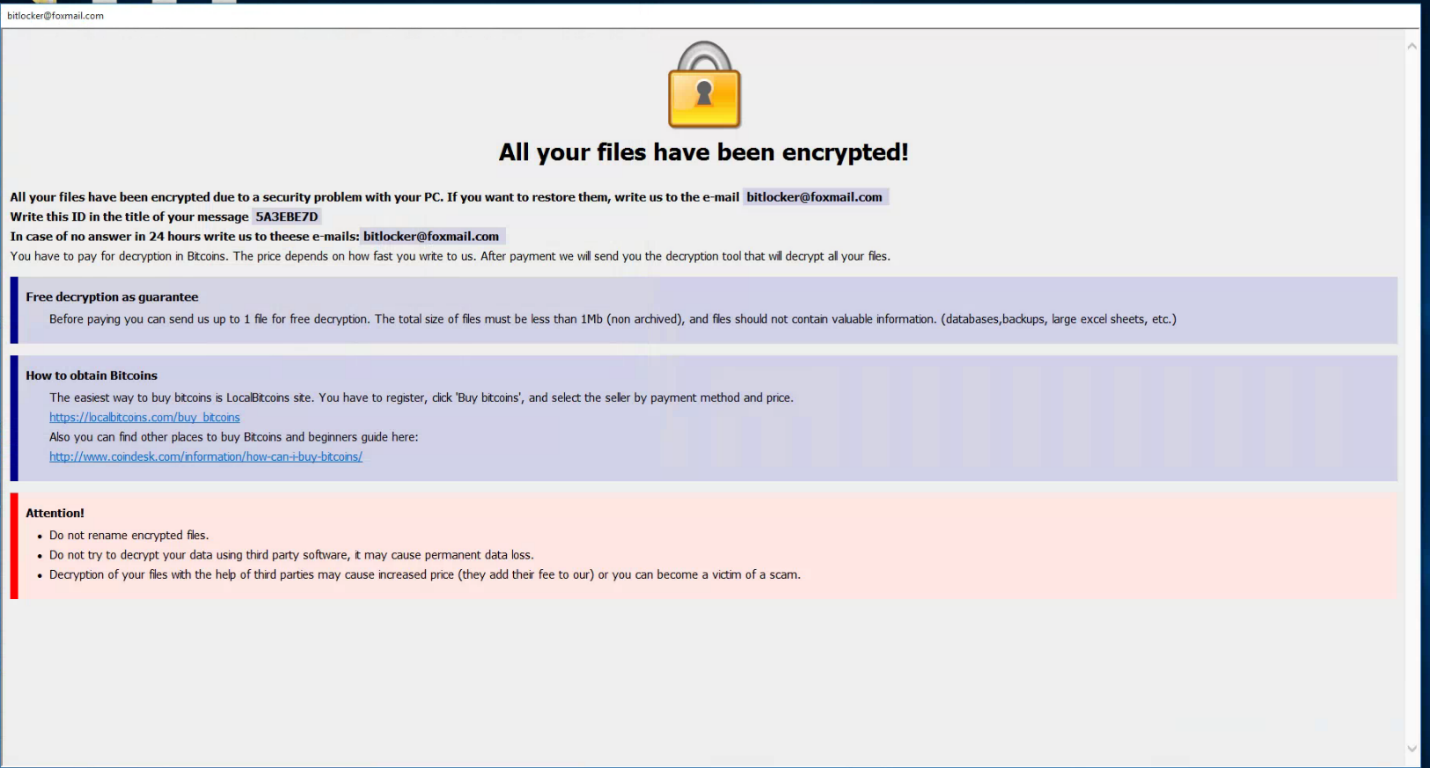

Після шифрування всіх файлів на комп’ютері зловмиснику потрібен спосіб передати свої інструкції жертві. Це робиться за допомогою 'mshta.exe', щоб відкрити 'Info.hta' як автоматичний запуск за допомогою команди

'C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

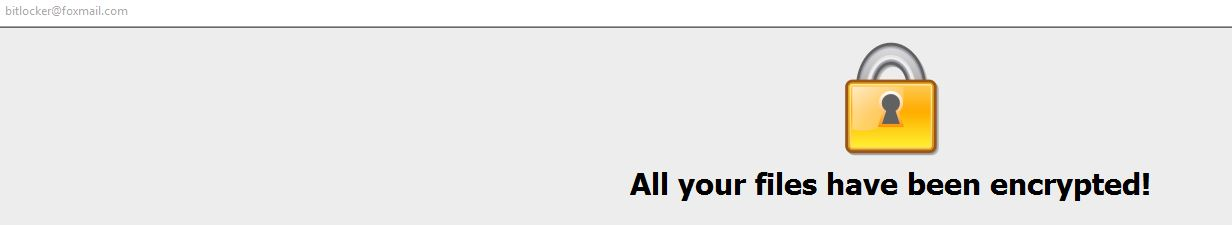

"Info.hta" - це файл, який містить записку про викуп:

«Всі ваші файли зашифровано!»

Динамічний аналіз Дхарми 2.0

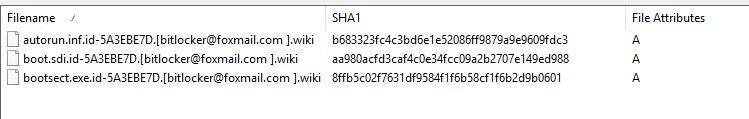

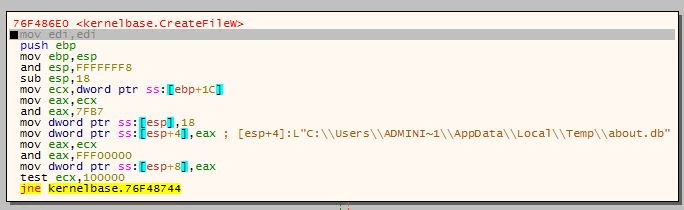

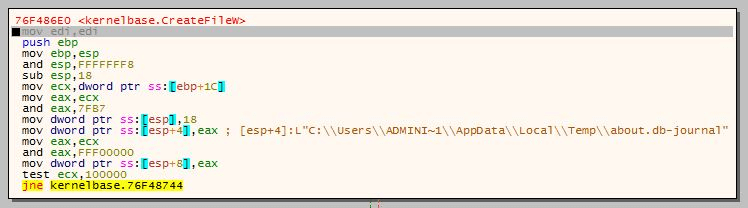

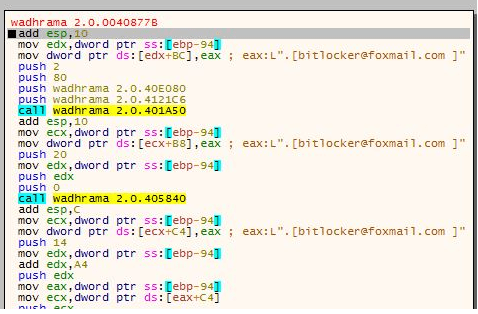

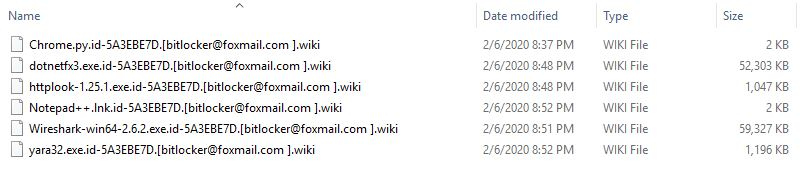

Wadhrama 2.0.exe створює два файли sql, 'about.db' та 'about.db-journal' в <%usersadministratorappdatalocaltemp%>. Він створює свою копію в <%system32%> , <%startup%> і додає розширення '[bitlocker@foxmail.com ].wiki' в кінець усіх зашифрованих файлів:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:useradministratorappdataroamingmicrosoftwindowsменю запускуprogramsstartupWadhrama 2.0.exe

c:programdatamicrosoftwindowsменю запускуprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

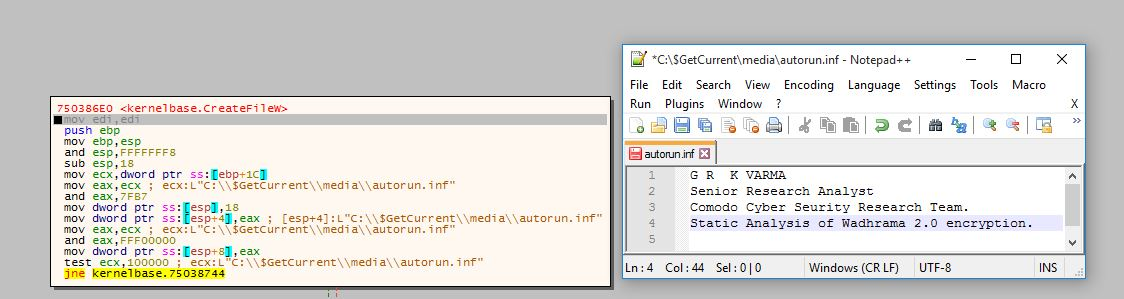

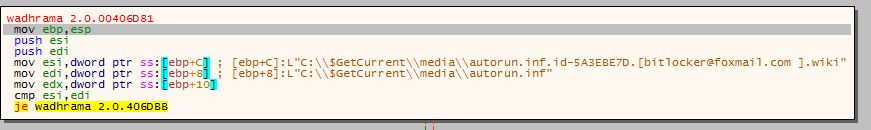

Статичний аналіз Дхарми 2.0

Команда з кібербезпеки перевірила складність шифрування Dharma 2.0, створивши три однакові текстові файли з 5 рядками з таким вмістом:

Ми назвали три файли «autorun.inf», «boot.sdi» та «bootsect.exe» і перемістили кожен в інше місце. Оскільки всі файли мають однаковий тип, розмір і однаковий вміст, усі вони мають однаковий підпис SHA1 – 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

Це знімок екрана файлів до шифрування Дхармою:

Після шифрування кожен має інший розмір файлу та підпис:

Корисне навантаження Dharma 2.0

- Dharma 2.0 створює два файли бази даних під назвою 'about.db' і 'about.db-journal' в '<%AppData%>\local\temp'. Файли є файлами SQLite і містять наступне

таблиці – «налаштування» та «розкладка». Бази даних дозволяють віддалені команди адміністратора, такі як /eject/eject , /runas/runas , /syserr/syserr , /url/url ,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/restart/restart, /shutdown/shutdownd/logoff/logoffd, /lock/lockd,/quit/quitd,/config/configd

/about/aboutd.

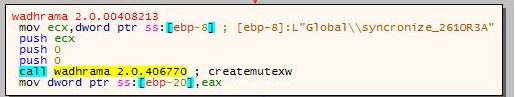

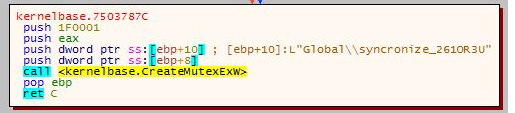

• Dharma 2.0 створює два мьютексні об'єкти під назвою "Global\syncronize_261OR3A" і "Global\syncronize_261OR3U". Об'єкти Mutex обмежують кількість процесів, які можуть отримати доступ до певної частини даних. Це ефективно блокує дані інших процесів, тому шифрування може продовжуватися безперервно.

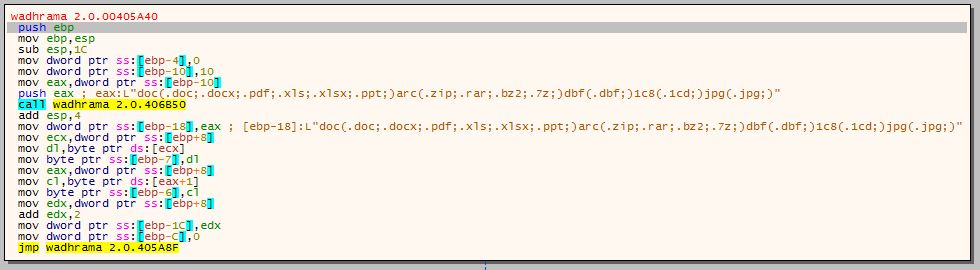

• Dharma 2.0 шукає такі розширення файлів для шифрування:

◦ Формати файлів особистих документів: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ Формат файлів архіву: 'arc(.zip;.rar;.bz2;.7z;)'

◦ Формат файлів бази даних: 'dbf(.dbf;)'

◦ Формат файлу шифрування SafeDis: '1c8(.1cd;)'

◦ Формат файлу зображення: 'jpg(.jpg;)'

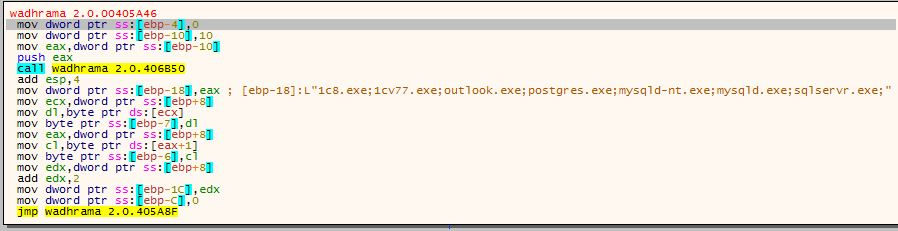

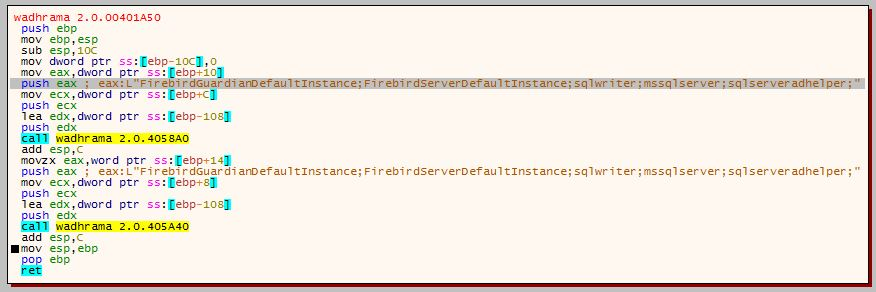

• Він також шукає добре відомі бази даних, пошту та серверне програмне забезпечення:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

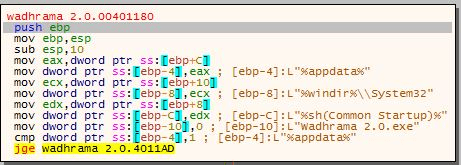

• Dhama 2.0 копіює себе в трьох різних місцях

◦ '%appdata%'

◦ '%windir%\system32'

◦ '%sh(Startup)%'

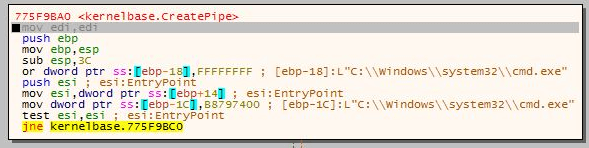

• Він створює канал "%comspec%" за допомогою команди "C:\windows\system32\cmd.exe":

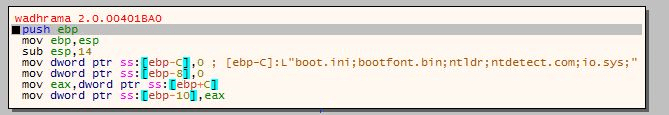

• Він збирає відомості про файли завантаження, такі як 'boot.ini', 'bootfont.bin' та інші:

• Текст записки про викуп зберігається у файлі під назвою «FILES ENCRYPTED.txt»:

• 'Info.hta' для відображення повідомлення про викуп жертві:

• Розширення шифрування витягується з буфера '.[bitlocker@foxmail.com]'

• Потім Dharma створює зашифровану версію вихідного файлу з новим розширенням:

• Згодом він видаляє вихідний файл і повторює цикл, доки кожен диск і файл не будуть зашифровані. Остаточні, зашифровані файли виглядають так:

• Це повідомлення про викуп, яке відображається жертві під час наступного завантаження комп’ютера:

Схожі ресурси

Повідомлення Програма-вимагач Dharma 2.0 продовжує завдавати хаосу з новим варіантом вперше з'явився на Новини Comodo та інформація про безпеку в Інтернеті.

- "

- 2016

- 2020

- 70

- a

- МЕНЮ

- доступ

- Додатковий

- адмін

- попереду

- алгоритми

- ВСІ

- кількість

- аналіз

- антивірус

- архів

- автоматично

- закулісний

- резервна копія

- резервне копіювання

- НИМ

- оскільки

- перед тим

- нижче

- Блокувати

- підприємства

- можливості

- classic

- спілкуватися

- спільноти

- повний

- повністю

- комп'ютер

- зв'язку

- Зв'язки

- постійно

- містить

- зміст

- триває

- контроль

- Core

- створює

- створення

- кібер-

- кібер-безпеки

- Кібербезпека

- дані

- Database

- базами даних

- поставляється

- Попит

- деталі

- пристрій

- дхарма

- різний

- відкритий

- дисплей

- дисплеїв

- управляти

- кожен

- фактично

- шифрування

- еволюція

- виконання

- існуючий

- Розширення

- лютого 2020

- Перший

- після

- слідує

- формат

- знайдений

- від

- функціональність

- отримання

- гранти

- голова

- допомога

- ієрархія

- HTTPS

- величезний

- зображення

- інформація

- встановлювати

- інтернет

- Internet Security

- IT

- сам

- ключ

- відомий

- останній

- бібліотека

- МЕЖА

- Лінія

- список

- розташування

- Волосся

- подивитися

- машина

- шкідливих програм

- вручну

- потреби

- новини

- наступний

- номер

- відкрити

- Інше

- прогноз

- партія

- Паролі

- Платити

- персонал

- частина

- труба

- точок

- попередній

- надходження

- процеси

- програма

- захист

- захист

- протокол

- Постачальник

- Викуп

- вимагачів

- віддалений

- Виявляє

- Безпека

- то ж

- сканування

- безпеку

- тінь

- Поділитись

- показаний

- Розмір

- So

- Софтвер

- деякі

- конкретний

- введення в експлуатацію

- Штамми

- сильний

- Згодом

- Systems

- Мета

- цільове

- команда

- Команда

- три

- час

- сьогодні

- троянець

- при

- відімкнути

- використання

- користувачі

- утиліта

- версія

- веб-сайт

- ширше

- windows

- без

- працює

- XML

- вашу