Час читання: 1 хвилин

Drupal випустив пораду щодо безпеки для усунення вразливості інтерфейсу прикладної програми (API), яка може дозволити зловмиснику виконувати довільні команди SQL на ураженій системі. Це може призвести до різноманітних атак, включаючи підвищення привілеїв і довільне виконання PHP.

За даними w3techs.com, Drupal є третьою за популярністю системою керування вмістом, що використовується на веб-сайтах.

Критична помилка Drupal була охарактеризована як така, що її легко використовувати, і вона впливає на всі версії ядра Drupal 7.x до 7.32. Відповідно до Drupal, ця вразливість дозволяє зловмиснику створити експлойт, не потребуючи облікового запису або отримання конфіденційної інформації та облікових даних власника облікового запису.

За великою іронією долі, уразливість була введена в API абстракції бази даних, який використовується для того, щоб запити, які виконуються до бази даних, очищалися для запобігання атакам SQL-ін’єкцій.

Команда безпеки Drupal називає це надзвичайно критичною помилкою SQL-ін’єкції, представленою у Drupal версії 7, але повідомляє, що її вже виправлено у доступній версії 7.32. Було помічено, що цю помилку використовують хакери.

Адміністраторів, які обслуговують сайти Drupal, настійно просять оновити до останньої версії якомога швидше.

ПОЧНІТЬ БЕЗКОШТОВНУ ПРОБУ БЕЗКОШТОВНО ОТРИМАЙТЕ СВОЙ МОМЕНТАЛЬНИЙ СКОРЕКАРД

- blockchain

- coingenius

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

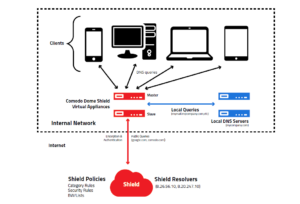

- Кібербезпека Comodo

- управління внутрішньої безпеки

- цифрові гаманці

- брандмауер

- це безпека

- Kaspersky

- шкідливих програм

- Макафі

- NexBLOC

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- VPN

- безпеки веб-сайтів

- зефірнет