ESET співпрацює з Федеральною поліцією Бразилії, намагаючись зламати ботнет Grandoreiro. Компанія ESET внесла свій внесок у проект, надавши технічний аналіз, статистичну інформацію та відомі доменні імена та IP-адреси серверів командування й контролю (C&C). Через недолік у проекті мережевого протоколу Grandoreiro дослідники ESET також змогли зазирнути у віктимологію.

Автоматизовані системи ESET обробили десятки тисяч зразків Grandoreiro. Алгоритм створення домену (DGA), який зловмисне програмне забезпечення використовує приблизно з жовтня 2020 року, створює один основний домен і, за бажанням, кілька безпечних доменів на день. DGA — це єдиний спосіб, яким Грандорейро знає, як звітувати на сервер C&C. Окрім поточної дати, DGA також приймає статичну конфігурацію – ми спостерігали 105 таких конфігурацій на момент написання цієї статті.

Оператори Grandoreiro зловживали хмарними провайдерами, такими як Azure та AWS, щоб розмістити свою мережеву інфраструктуру. Дослідники ESET надали дані, важливі для ідентифікації облікових записів, відповідальних за налаштування цих серверів. Подальше розслідування, проведене федеральною поліцією Бразилії, призвело до ідентифікація та арешт осіб, які контролюють ці сервери. У цій публікації блогу ми розглянемо, як ми отримали дані, щоб допомогти правоохоронним органам виконати цю операцію зі зриву.

фон

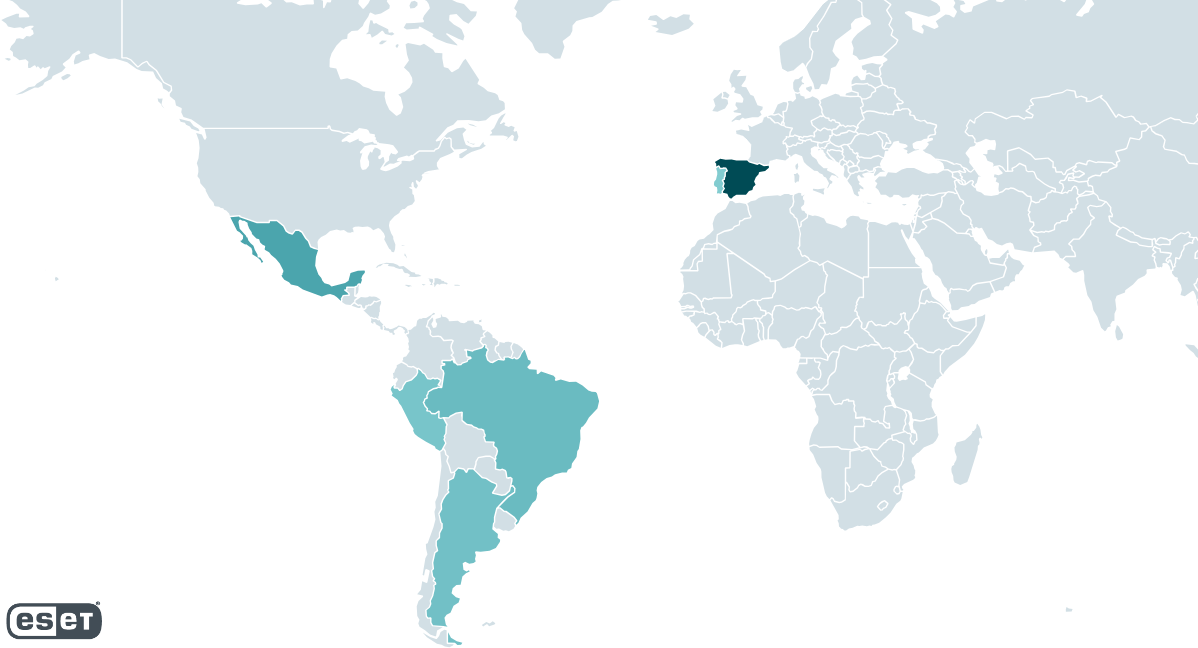

Грандорейру є одним із багатьох Латиноамериканські банківські трояни. Він діє принаймні з 2017 року, і з тих пір дослідники ESET уважно стежать за ним. Grandoreiro націлений на Бразилію та Мексику, а з 2019 року також на Іспанію (див. рис. 1). Хоча з 2020 по 2022 рік Іспанія була найбільш цільовою країною, у 2023 році ми спостерігали чітке перемикання уваги на Мексику та Аргентину, остання була новою для Грандорейро.

З точки зору функціональності Grandoreiro не дуже змінився з часу нашого останнього публікація в блозі в 2020 році. Ми пропонуємо короткий огляд зловмисного програмного забезпечення в цьому розділі та зануримося в деякі зміни, головним чином нову логіку DGA, пізніше.

Коли латиноамериканський банківський троян успішно скомпрометував машину, він зазвичай надсилає HTTP-запит GET на віддалений сервер, надсилаючи базову інформацію про скомпрометовану машину. Хоча старі збірки Grandoreiro реалізували цю функцію, з часом розробники вирішили відмовитися від неї.

Grandoreiro періодично перевіряє вікно переднього плану, щоб знайти те, що належить процесу веб-браузера. Коли таке вікно знайдено та його назва збігається з будь-яким рядком із жорстко закодованого списку пов’язаних із банком рядків, тоді і тільки тоді зловмисне програмне забезпечення ініціює зв’язок зі своїм C&C сервером, надсилаючи запити принаймні раз на секунду, доки не буде припинено.

Оператор повинен вручну взаємодіяти зі скомпрометованою машиною, щоб викрасти гроші жертви. Зловмисне програмне забезпечення дозволяє:

- блокування екрану жертви,

- реєстрація натискань клавіш,

- імітація діяльності миші та клавіатури,

- надання спільного доступу до екрана жертви та

- відображення підроблених спливаючих вікон.

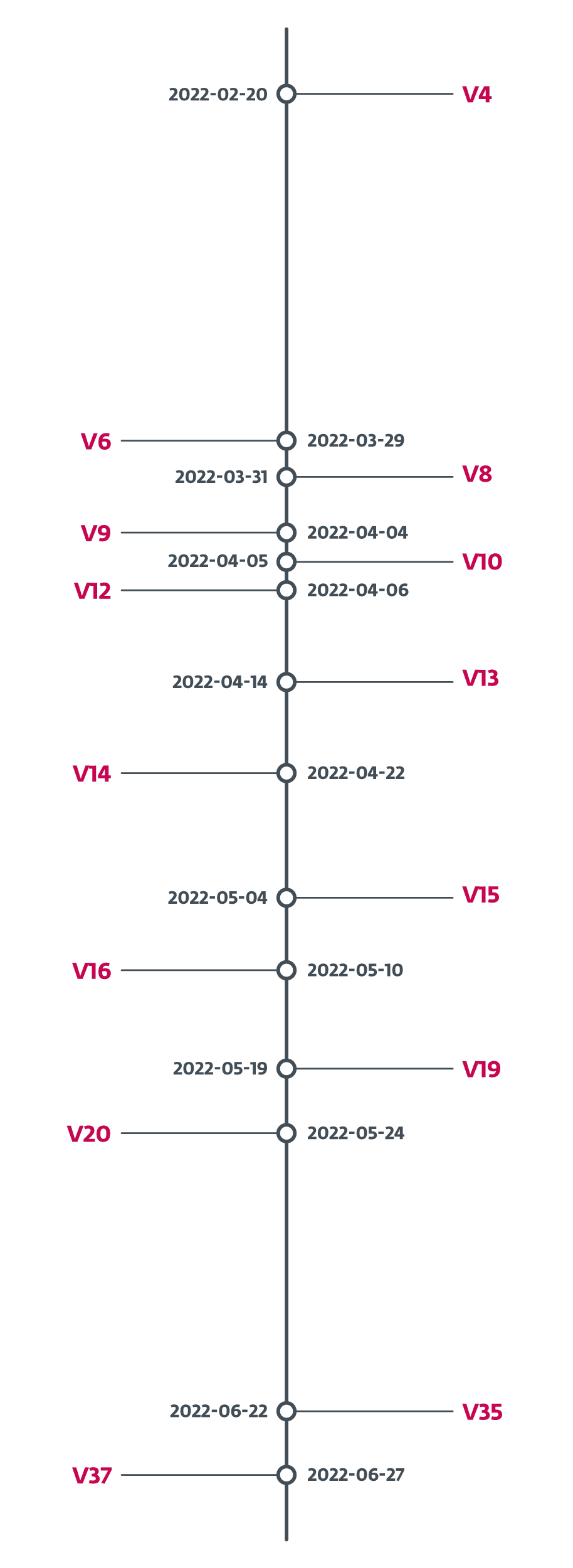

Grandoreiro зазнає швидкого і постійного розвитку. Іноді ми навіть бачили кілька нових збірок на тиждень, що ускладнювало відстеження. Щоб продемонструвати, у лютому 2022 року оператори Grandoreiro додали ідентифікатор версії до двійкових файлів. На малюнку 2 показано, як швидко змінювався ідентифікатор версії. У середньому це була нова версія кожні чотири дні з лютого 2022 року по червень 2022 року. У місячний проміжок між 24 травняth, 2022 та 22 червnd, 2022 ми продовжували бачити нові зразки зі збільшенням часу компіляції PE, але в них був відсутній ідентифікатор версії. 27 червняth, 2022 ідентифікатор версії змінено на V37 і з тих пір ми не бачили, як це змінилося, залишаючи нам висновок, що цю функцію було вилучено.

Латиноамериканські банківські трояни мають багато спільного. Grandoreiro подібний до інших латиноамериканських банківських троянів головним чином очевидною основною функціональністю та об’єднанням завантажувачів у інсталятори MSI. У минулому ми спостерігали кілька випадків, коли його завантажувачі ділилися з Мекотіо та Вадокрист, хоча не за останні два роки. Головною відмінністю банківського трояна Grandoreiro від інших сімейств був його унікальний двійковий механізм заповнення, який масово переповнює остаточний виконуваний файл (описано в нашому публікація в блозі в 2020 році). З часом оператори Grandoreiro також додали цю техніку антианалізу до завантажувачів. На наш подив, у третьому кварталі 3 року цю функцію було повністю видалено з банківського трояна та двійкових файлів завантажувача, і з тих пір ми її не спостерігали.

З лютого 2022 року ми відстежуємо а другий варіант Грандорейро, що суттєво відрізняється від основного. Ми спостерігали це в невеликих кампаніях у березні, травні та червні 2022 року. Базуючись на переважній більшості доменів його C&C серверів, які не розпізнаються, його основні функції змінюються досить часто, а його мережевий протокол не працює належним чином, ми твердо переконані, що це незавершена робота; тому ми зосередимося на основному варіанті в цьому блозі.

Довгострокове відстеження Grandoreiro

Системи ESET, розроблені для автоматизованого довгострокового відстеження вибраних сімейств зловмисного програмного забезпечення, відстежують Grandoreiro з кінця 2017 року, витягуючи інформацію про версії, сервери C&C, цілі та, з кінця 2020 року, конфігурації DGA.

Відстеження DGA

Конфігурація DGA жорстко закодована у двійковому коді Grandoreiro. На кожну конфігурацію можна посилатися за допомогою рядка, який ми викликаємо dga_id. Використання різних конфігурацій для DGA дає різні домени. Далі в тексті ми зануримося глибше в механізм DGA.

ESET вилучила загалом 105 різних dga_ids з відомих нам зразків Грандорейро. 79 із цих конфігурацій принаймні один раз згенерували домен, який дозволив активну IP-адресу C&C-сервера під час нашого відстеження.

Створені домени реєструються через службу динамічного DNS No-IP (DDNS). Оператори Grandoreiro зловживають послугою, щоб часто змінювати свої домени відповідно до DGA та змінювати IP-адреси за бажанням. Переважна більшість IP-адрес, які мають ці домени, надається хмарними провайдерами, головним чином AWS і Azure. Таблиця 1 ілюструє деякі статистичні дані про IP-адреси, які використовуються для серверів Grandoreiro C&C.

Таблиця 1. Статистична інформація про IP-адреси Grandoreiro C&C з моменту початку відстеження

| Інформація | середній | мінімальний | Максимальний |

| Кількість нових IP-адрес C&C на день | 3 | 1 | 34 |

| Кількість активних IP-адрес C&C на день | 13 | 1 | 27 |

| Термін служби IP-адреси C&C (у днях) | 5 | 1 | 425 |

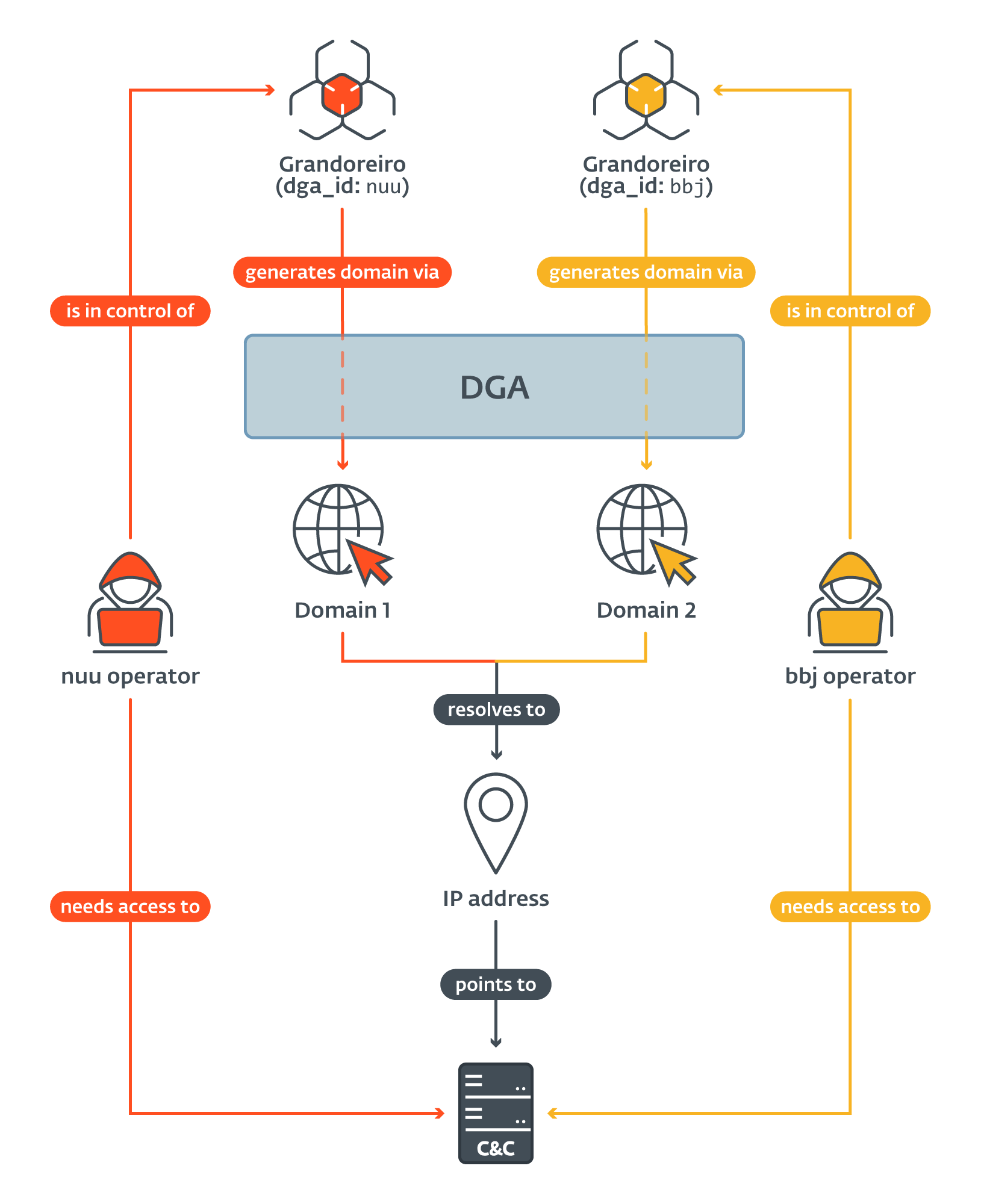

Дуже скоро після того, як ми почали відстежувати створені домени та пов’язані з ними IP-адреси, ми почали помічати, що багато доменів, створених DGA з різними конфігураціями, мають ту саму IP-адресу (як показано на малюнку 3). Це означає, що в певний день жертви скомпрометовані зразками Grandoreiro з різними dga_id усі підключені до одного C&C сервера. Це явище було невипадковим – ми спостерігали його чи не щодня під час нашого відстеження.

У набагато рідших випадках ми також спостерігали, як IP-адреса повторно використовується іншим dga_id через кілька днів. Тільки цього разу параметри, які Ґрандорейро використовував для встановлення з’єднання (пояснено далі в тексті), також змінилися. Це означає, що тим часом сервер C&C мав бути перевстановлений або переналаштований.

Нашим початковим припущенням було те, що dga_id є унікальним для кожної конфігурації DGA. Пізніше це виявилося невірним – ми спостерігали два набори різних конфігурацій, які спільно використовували те саме dga_id. У таблиці 2 показано обидва з них, «jjk» і «gh», де «jjk» і «jjk(2)» відповідають двом різним конфігураціям DGA, таким же, як «gh» і «gh(2)».

Таблиця 2 показує кластери, які ми змогли спостерігати. Усі конфігурації DGA, які спільно використовують принаймні одну IP-адресу, знаходяться в одному кластері та пов’язані з ними dga_ids перераховані. Кластери, на частку яких припадає менше 1% усіх жертв, не враховуються.

Таблиця 2. Кластери Grandoreiro DGA

|

Ідентифікатор кластера |

dga_id список |

Розмір кластера |

% усіх C&C серверів |

% від усіх постраждалих |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ібр |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Найбільший кластер містить 78% усіх активних dga_idс. Він відповідає за 93.6% усіх IP-адрес серверів C&C і 94% усіх жертв, які ми бачили. Єдиний інший кластер, що складається більше ніж з 1 dga_id це кластер 2.

Дещо джерел стверджують, що Grandoreiro працює як шкідливе програмне забезпечення як послуга (MaaS). Сервер Grandoreiro C&C не допускає одночасну діяльність більше ніж одного оператора одночасно. Виходячи з таблиці 2, переважну більшість створених DGA IP-адрес можна кластеризувати разом без чіткої моделі розподілу. Нарешті, враховуючи вимоги мережевого протоколу до пропускної здатності (ми зануримося в це в кінці публікації в блозі), ми вважаємо, що різні сервери C&C використовуються як примітивна система балансування навантаження, і що більш імовірно, що Grandoreiro керує одна група або кілька груп, які тісно співпрацюють одна з одною.

C&C відстеження

Реалізація мережевого протоколу Grandoreiro дозволила дослідникам ESET зазирнути за завісу та отримати уявлення про віктимологію. Сервери Grandoreiro C&C передають інформацію про підключених жертв на момент первинного запиту кожній новопідключеній жертві. Тим не менш, дані зміщені кількістю запитів, їх інтервалами та достовірністю даних, наданих серверами C&C.

Кожна жертва, підключена до сервера Grandoreiro C&C, ідентифікується a логін_рядок – рядок, який Grandoreiro створює після встановлення з’єднання. Різні збірки використовують різні формати, а різні формати містять різну інформацію. Узагальнюємо інформацію, яку можна отримати з логін_рядок у таблиці 3. Стовпець «Поява» показує відсоток усіх форматів, які ми бачили, які містять відповідний вид інформації.

Таблиця 3. Огляд інформації, яку можна отримати від жертв Grandoreiro логін_рядок

|

Інформація |

Входження |

Опис |

|

Операційна система |

100% |

ОС машини жертви. |

|

ім'я комп'ютера |

100% |

Назва машини жертви. |

|

Країна |

100% |

Країна, на яку націлено приклад Grandoreiro (жорстко закодована у зразку зловмисного програмного забезпечення). |

|

версія |

100% |

Версія (рядок_версії) зразка Грандорейро. |

|

Кодова назва банку |

92% |

Кодове ім’я банку, який ініціював з’єднання C&C (присвоєно розробниками Grandoreiro). |

|

Uptime |

25% |

Час (у годинах), протягом якого машина жертви працювала. |

|

дозвіл екрана |

8% |

Роздільна здатність екрана основного монітора жертви. |

|

ім'я користувача |

8% |

Ім'я користувача жертви. |

Три поля заслуговують на детальніше пояснення. Країна – це рядок, жорстко закодований у двійковому коді Grandoreiro, а не інформація, отримана через відповідні служби. Тому він служить більше як призначених країна жертви.

Кодове ім’я банку — це рядок, який розробники Grandoreiro пов’язують із певним банком чи іншою фінансовою установою. Жертва відвідала веб-сайт цього банку, що запустило з’єднання C&C.

Команда рядок_версії це рядок, що ідентифікує конкретну збірку Grandoreiro. Він жорстко закодований у зловмисному програмному забезпеченні та містить рядок, який ідентифікує конкретну серію збірок, версію (про яку ми вже говорили у вступі) і мітку часу. Таблиця 4 ілюструє різні формати та інформацію, яку вони містять. Зверніть увагу, що деякі мітки часу містять лише місяць і день, а інші також містять рік.

Таблиця 4. Список різн рядок_версії формати та їх розбір

|

Рядок версії |

Ідентифікатор збірки |

версія |

Timestamp |

|

ДАНИЛО |

ДАНИЛО |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX) 2006 рік |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(ПЕРЕЗАГРУЖИТИ)ЕЛЕКТРОННА ПОШТА2607 |

MADMX(ПЕРЕОЗАВАНТАЖЕННЯ)ЕЛЕКТРОННА ПОШТА |

N / A |

26/07 |

Може виникнути спокуса сказати, що ідентифікатор збірки насправді ідентифікує оператора. Однак ми не вважаємо, що це так. Формат цього рядка дуже хаотичний, іноді він стосується лише місяця, у якому, ймовірно, було створено двійковий файл (наприклад (АГОСТО)2708). Крім того, ми твердо віримо в це P1X відноситься до консолі, яка використовується оператором(ами) Grandoreiro під назвою PIXLOGGER.

Відстеження C&C сервера – висновки

У цьому розділі ми зосередимося на тому, що ми знайшли, запитуючи сервери C&C. Усі статистичні дані, наведені в цьому розділі, отримано безпосередньо з серверів Grandoreiro C&C, а не з телеметрії ESET.

Старі зразки ще активні

Кожен логін_рядок ми спостерігали містить рядок_версії і переважна більшість із них містить інформацію про позначку часу (див. Таблицю 3 і Таблицю 4). Хоча багато з них містять лише день і місяць, як, здається, іноді вибирає розробник, найстаріший зразок зв’язку мав позначку часу 15/09/2020 – це з того часу, як цей DGA вперше був представлений у Grandoreiro. Найновіший зразок мав позначку часу 12/23/2023.

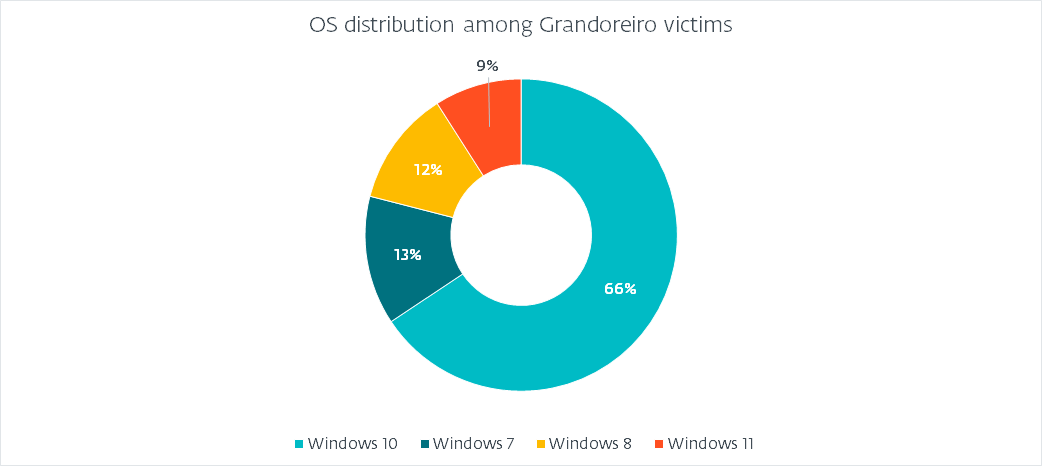

Розповсюдження операційної системи

Оскільки всі логін_рядок Формати містять інформацію про ОС, ми можемо скласти точну картину того, які операційні системи стали жертвами, як показано на малюнку 4.

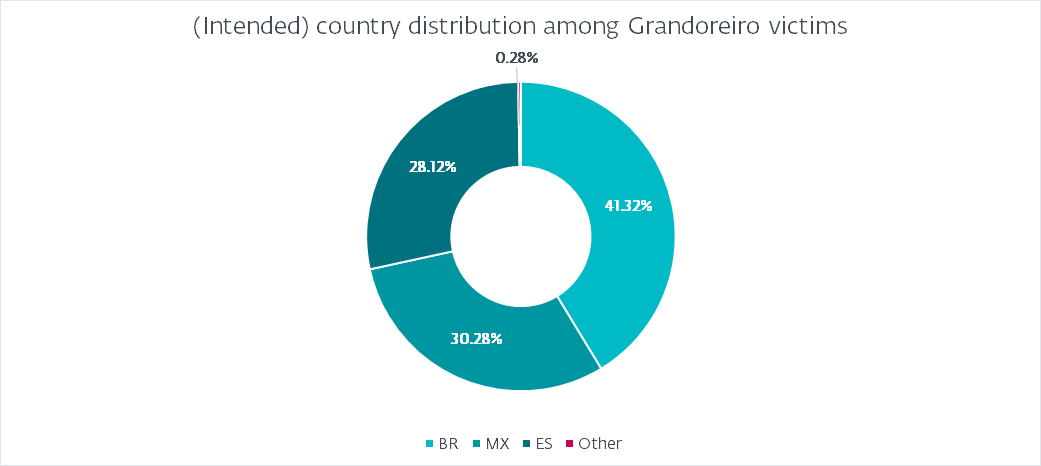

(Передбачуване) поширення в країні

Ми вже згадували, що Grandoreiro використовує жорстко закодоване значення замість того, щоб запитувати службу, щоб отримати країну жертви. На малюнку 5 показано розподіл, який ми спостерігали.

Такого розподілу слід очікувати від Грандорейро. Цікаво, що це не співвідноситься з тепловою картою, зображеною на малюнку 1. Найбільш логічним поясненням є те, що збірки не позначено належним чином, щоб нагадувати заплановані цілі. Наприклад, збільшення атак в Аргентині взагалі не відображається на жорстко закодованому маркуванні. На Бразилію припадає майже 41% усіх жертв, за нею йдуть Мексика з 30% та Іспанія з 28%. На Аргентину, Португалію та Перу припадає менше 1%. Цікаво, що ми бачили кілька (менше 10) жертв, позначених як PM (Сен-П'єр і Мікелон), GR (Греція), або FR (Франція). Ми вважаємо, що ці помилки або мають інше значення, а не спрямовані на ці країни.

Також зауважте, що поки Grandoreiro додав цілі з багатьох країн за межами Латинської Америки ще в 2020 році ми спостерігали мало кампаній, націлених на ці країни, або їх взагалі не було, і малюнок 5 це підтверджує.

Кількість постраждалих

Ми помітили, що середня кількість жертв, підключених за день, становить 563. Однак це число, безсумнівно, містить дублікати, тому що якщо жертва залишається на зв’язку протягом тривалого часу, що часто трапляється, тоді сервер Grandoreiro C&C повідомлятиме про це за кількома запитами.

Намагаючись вирішити цю проблему, ми визначили a створеного жертва як одна з унікальним набором ідентифікаційних характеристик (як-от ім’я комп’ютера, ім’я користувача тощо), опускаючи ті, які можуть змінюватися (наприклад, безвідмовна робота). Таким чином, ми отримали 551 створеного постраждалих підключилися в середньому за день.

Беручи до уваги, що ми спостерігали за жертвами, які постійно підключалися до серверів C&C протягом більше року, ми підрахували середню кількість 114 новий унікальний жертви щодня підключаються до серверів C&C. Ми прийшли до цієї цифри шляхом ігнорування створеного жертв, які ми вже спостерігали раніше.

Внутрішні елементи Grandoreiro

Давайте докладніше зосередимося на двох найважливіших функціях Grandoreiro: DGA та мережевому протоколі.

DGA

Протягом багатьох років оператори Grandoreiro реалізували кілька типів DGA, останній з яких з’явився в липні 2020 року. Хоча ми помітили кілька незначних змін, ядро алгоритму з тих пір не змінилося.

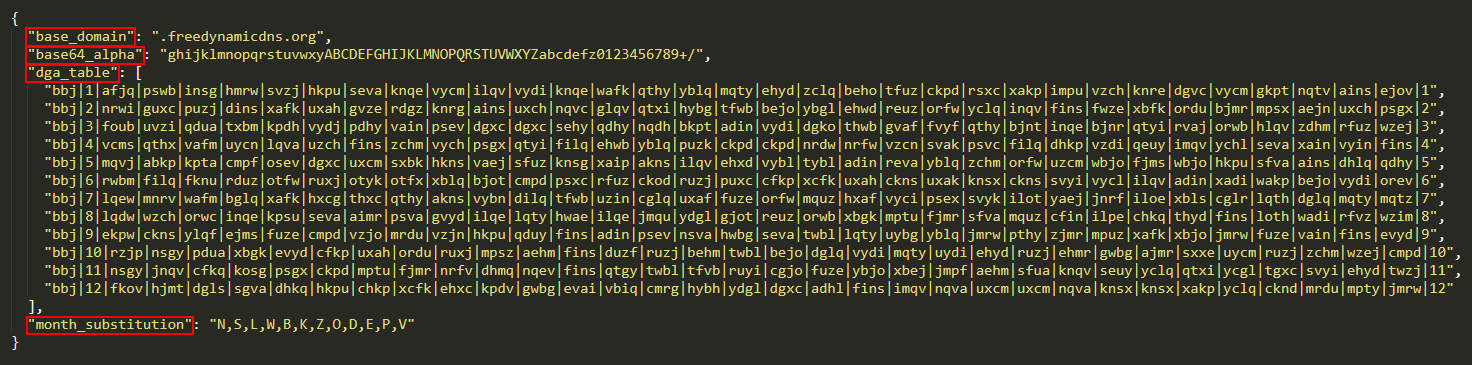

DGA використовує певну конфігурацію, жорстко закодовану в двійковому вигляді, яка зберігається у вигляді кількох рядків. На малюнку 6 показана одна така конфігурація (з dga_id «bbj»), переформатований у JSON для кращої читабельності.

У переважній більшості випадків базовий_домен поле є freedynamicdns.org or zapto.org. Як уже згадувалося, Grandoreiro використовує No-IP для реєстрації свого домену. The base64_alpha поле відповідає спеціальному алфавіту base64, який використовує DGA. The місяць_заміни використовується для заміни номера місяця замість символу.

Команда dga_table становить основну частину конфігурації. Він складається з 12 рядків, кожен з яких містить 35 полів, розділених |. Першим записом кожного рядка є dga_id. Другий і останній запис означає місяць, для якого призначений рядок. Кожне з решти 32 полів представляє значення для іншого дня місяця (принаймні одне поле залишається невикористаним).

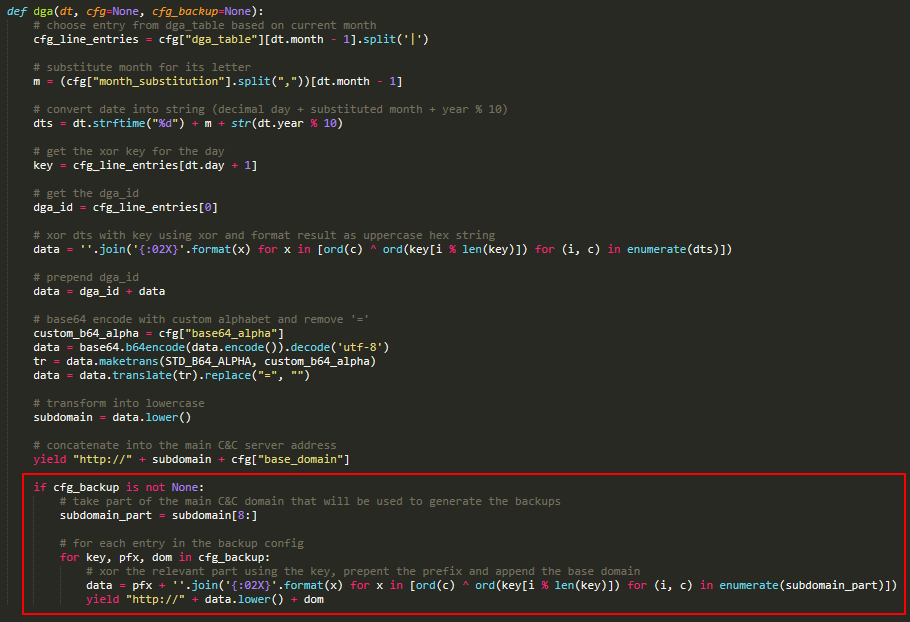

Логіка DGA показана на малюнку 7. Алгоритм спочатку вибирає правильний рядок і правильний запис із нього, розглядаючи його як чотирибайтовий ключ. Потім він форматує поточну дату в рядок і шифрує її ключем за допомогою простого XOR. Потім він додає перед dga_id до результату, кодує результат за допомогою base64 із спеціальним алфавітом, а потім видаляє будь-які символи заповнення =. Кінцевим результатом є субдомен, який разом із базовий_домен, має використовуватись як сервер C&C на поточний день. Частина, виділена червоним, є безвідмовним механізмом, і ми обговоримо це далі.

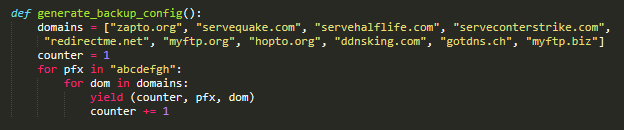

Grandoreiro реалізував у деяких збірках механізм захисту від збоїв, коли основний домен не вдається вирішити. Цей механізм присутній не в усіх збірках, і його логіка змінювалася кілька разів, але основна ідея проілюстрована на малюнку 7. Він використовує конфігурацію, яка є постійною в зразках, які ми проаналізували, і може бути згенерована простим кодом, показаним на малюнку 8. Кожен запис складається з ключа, префікса та базового домену.

Відмовостійкий алгоритм займає частину основного піддомену C&C. Потім він повторює всі записи конфігурації, шифрує їх за допомогою XOR і додає префікс, подібно до основної частини алгоритму.

З вересня 2022 року ми почали спостерігати за зразками, які використовують дещо модифікований DGA. Алгоритм залишається майже ідентичним, але замість кодування base64 піддомену на останньому кроці до нього додається жорстко закодований префікс. Виходячи з нашого відстеження, цей метод став домінуючим приблизно з липня 2023 року.

Мережевий протокол

Grandoreiro використовує RTC Portal, набір компонентів Delphi, побудований на основі RealThinClient SDK який побудовано на основі HTTP(S). Портал RTC був припинено в 2017 році і його вихідний код опубліковано на GitHub. По суті, портал RTC дозволяє одному або декільком елементам керування отримувати віддалений доступ до одного чи кількох хостів. Хости та елементи керування розділені компонентом-посередником під назвою Gateway.

Оператори Grandoreiro використовують консоль (виконуючи функції керування) для підключення до C&C-сервера (виконуючи роль шлюзу) і спілкуючись із скомпрометованими машинами (виконуючи роль хостів). Для підключення до Gateway потрібні три параметри: секретний ключ, довжина ключа та логін.

Секретний ключ використовується для шифрування початкового запиту, надісланого на сервер. Таким чином, сервер також повинен знати секретний ключ, щоб розшифрувати початковий запит клієнта.

Довжина ключа визначає довжину ключів для шифрування трафіку, встановлених під час рукостискання. Трафік шифрується за допомогою спеціального потокового шифру. Встановлюється два різні ключі – один для вхідного та один для вихідного трафіку.

Логін може бути будь-яким рядком. Шлюз вимагає, щоб кожен підключений компонент мав унікальний логін.

Grandoreiro використовує дві різні комбінації секретного ключа та значень довжини ключа, завжди жорстко закодованих у двійковому вигляді, і ми вже обговорювали логін_рядок який використовується як логін.

У документації RTC зазначено, що він може обробляти лише обмежену кількість підключень одночасно. Враховуючи, що кожен підключений хост повинен надсилати принаймні один запит на секунду, інакше його з’єднання буде розірвано, ми вважаємо, що причина, чому Grandoreiro використовує кілька серверів C&C, полягає в спробі не перевантажити жоден із них.

Висновок

У цій публікації в блозі ми зазирнули за завісу нашого довгострокового відстеження Grandoreiro, яке допомогло зробити цю операцію збою можливою. Ми детально описали, як працює DGA від Grandoreiro, скільки різних конфігурацій існує одночасно та як ми змогли виявити багато збігів IP-адрес серед них.

Ми також надали статистичну інформацію, отриману з серверів C&C. Ця інформація надає чудовий огляд віктимології та націлювання, а також дозволяє нам побачити фактичний рівень впливу.

Операція зі зриву під керівництвом Федеральної поліції Бразилії була спрямована проти осіб, які, як вважають, займають високі посади в ієрархії операції Грандорейро. ESET продовжить відстежувати інші латиноамериканські банківські трояни уважно стежачи за будь-якою діяльністю Grandoreiro після цієї операції зриву.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

|

SHA-1 |

ім'я файлу |

Виявлення |

Опис |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

Завантажувач MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

Завантажувач MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Грандорейру |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (з бінарним доповненням) |

мережу

|

IP |

Область |

Хостинг провайдер |

Вперше побачили |

ПОДРОБИЦІ |

|

20.237.166[.]161 |

Створено DGA |

Лазурний |

2024-01-12 |

C&C сервер. |

|

20.120.249[.]43 |

Створено DGA |

Лазурний |

2024-01-16 |

C&C сервер. |

|

52.161.154[.]239 |

Створено DGA |

Лазурний |

2024-01-18 |

C&C сервер. |

|

167.114.138[.]249 |

Створено DGA |

OVH |

2024-01-02 |

C&C сервер. |

|

66.70.160[.]251 |

Створено DGA |

OVH |

2024-01-05 |

C&C сервер. |

|

167.114.4[.]175 |

Створено DGA |

OVH |

2024-01-09 |

C&C сервер. |

|

18.215.238[.]53 |

Створено DGA |

AWS |

2024-01-03 |

C&C сервер. |

|

54.219.169[.]167 |

Створено DGA |

AWS |

2024-01-09 |

C&C сервер. |

|

3.144.135[.]247 |

Створено DGA |

AWS |

2024-01-12 |

C&C сервер. |

|

77.246.96[.]204 |

Створено DGA |

В.Д.Сіна |

2024-01-11 |

C&C сервер. |

|

185.228.72[.]38 |

Створено DGA |

Майстер Інтернету |

2024-01-02 |

C&C сервер. |

|

62.84.100[.]225 |

N / A |

В.Д.Сіна |

2024-01-18 |

Сервер розподілу. |

|

20.151.89[.]252 |

N / A |

Лазурний |

2024-01-10 |

Сервер розподілу. |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 14 рамки MITER ATT & CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Розвиток ресурсів |

Розвивайте можливості: шкідливі програми |

Розробники Grandoreiro розробляють власні завантажувачі. |

|

|

Початковий доступ |

Фішинг |

Grandoreiro поширюється через фішингові електронні листи. |

|

|

Виконання |

Виконання користувача: шкідливий файл |

Grandoreiro змушує жертв вручну виконати фішингове вкладення. |

|

|

Наполегливість |

Виконання автозапуску завантаження або входу: ключі запуску реєстру / папка запуску |

Grandoreiro використовує стандартні місця автозапуску для збереження. |

|

|

Потік виконання викрадення: викрадення порядку пошуку DLL |

Grandoreiro виконується шляхом порушення порядку пошуку DLL. |

||

|

Ухилення від захисту |

Деобфускація/декодування файлів або інформації |

Grandoreiro часто розповсюджується в ZIP-архівах, захищених паролем. |

|

|

Обфусковані файли або інформація: двійкове доповнення |

Grandoreiro EXE раніше збільшувалися .rsrc розділи з великими зображеннями BMP. |

||

|

Виконання системного двійкового проксі: Msiexec |

Завантажувачі Grandoreiro входять до інсталяторів MSI. |

||

|

Змінити реєстр |

Grandoreiro зберігає частину даних конфігурації в реєстрі Windows. |

||

|

Відкриття |

Відкриття вікна програми |

Grandoreiro виявляє веб-сайти онлайн-банкінгу на основі назв вікон. |

|

|

Відкриття процесу |

Grandoreiro відкриває засоби безпеки на основі імен процесів. |

||

|

Виявлення програмного забезпечення: виявлення програмного забезпечення безпеки |

Grandoreiro виявляє наявність продуктів банківського захисту. |

||

|

Виявлення системної інформації |

Grandoreiro збирає інформацію про машину жертви, наприклад %COMPUTERNAME% та операційна система. |

||

|

COLLECTION |

Захоплення вхідних даних: захоплення вхідних даних графічного інтерфейсу |

Grandoreiro може відображати підроблені спливаючі вікна та фіксувати введений у них текст. |

|

|

Захоплення введення: Keylogging |

Grandoreiro здатний фіксувати натискання клавіш. |

||

|

Колекція електронної пошти: локальна колекція електронної пошти |

Оператори Grandoreiro розробили інструмент для отримання адрес електронної пошти з Outlook. |

||

|

Управління та контроль |

Кодування даних: нестандартне кодування |

Grandoreiro використовує RTC, який шифрує дані за допомогою спеціального потокового шифру. |

|

|

Динамічне вирішення: алгоритми генерації домену |

Grandoreiro покладається виключно на DGA для отримання адрес серверів C&C. |

||

|

Зашифрований канал: Симетрична криптографія |

У RTC шифрування та дешифрування виконуються за допомогою одного ключа. |

||

|

Нестандартний порт |

Grandoreiro часто використовує нестандартні порти для розповсюдження. |

||

|

Протокол прикладного рівня |

RTC побудовано на основі HTTP(S). |

||

|

ексфільтраціі |

Ексфільтрація по каналу С2 |

Grandoreiro передає дані на свій C&C сервер. |

|

|

Impact |

Вимкнення/перезавантаження системи |

Grandoreiro може примусово перезавантажити систему. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- : має

- :є

- : ні

- :де

- ][стор

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Здатний

- МЕНЮ

- зловживання

- Приймає

- доступ

- рахунки

- Рахунки

- точний

- діючий

- активний

- діяльність

- фактичний

- насправді

- доданий

- Додатково

- адреса

- адреси

- після

- спрямований

- прицілювання

- алгоритм

- ВСІ

- дозволяти

- дозволено

- Дозволити

- дозволяє

- майже

- Алфавіт

- вже

- Також

- завжди

- американська

- серед

- an

- аналіз

- проаналізовані

- та

- Інший

- будь-який

- з'являються

- відповідний

- приблизно

- APT

- архів

- архів

- ЕСТЬ

- Argentina

- навколо

- AS

- призначений

- допомогу

- асоційований

- припущення

- At

- нападки

- спроба

- Автоматизований

- середній

- геть

- AWS

- Лазурний

- Backend

- ширина смуги

- Банк

- Banking

- база

- заснований

- основний

- основа

- BE

- оскільки

- ставати

- було

- перед тим

- почалася

- за

- буття

- Вірити

- вважається,

- належить

- крім

- Краще

- між

- bhg

- упереджений

- найбільший

- обидва

- ботнет

- Brazil

- браузер

- будувати

- Будує

- побудований

- в комплекті

- але

- by

- розрахований

- call

- званий

- прийшов

- Кампанії

- CAN

- можливості

- здатний

- захоплення

- захопивши

- випадок

- випадків

- певний

- звичайно

- зміна

- змінилися

- Зміни

- заміна

- Канал

- характер

- характеристика

- символи

- вибір

- шифр

- стверджувати

- ясно

- клієнт

- тісно

- ближче

- хмара

- кластер

- код

- Коди

- збіг

- співпрацював

- збір

- Колонка

- COM

- комбінації

- спілкуватися

- спілкування

- Комунікація

- повністю

- компонент

- Компоненти

- Компрометація

- компрометуючі

- обчислення

- комп'ютер

- укладає

- конфігурація

- З'єднуватися

- підключений

- З'єднувальний

- зв'язку

- Зв'язки

- беручи до уваги

- Складається

- складається

- Консоль

- постійна

- постійно

- конструкти

- контакт

- містити

- містить

- продовжувати

- триває

- внесок

- контроль

- управління

- співпрацюючи

- Core

- виправити

- Відповідний

- відповідає

- країни

- країна

- Курс

- вирішальне значення

- Поточний

- завісу

- виготовлений на замовлення

- da

- щодня

- дані

- Дата

- день

- Днів

- dDNS

- вирішене

- Розшифрувати

- глибше

- певний

- демонструвати

- глибина

- описаний

- заслуговувати

- дизайн

- призначений

- Виявлення

- визначає

- розвивати

- розвиненою

- розробників

- розробка

- різний

- важкий

- безпосередньо

- виявляє

- відкриття

- обговорювати

- обговорювалися

- дисплей

- дисплеїв

- зневага

- Зривати

- Зрив

- відмінність

- розподілений

- розподіл

- занурення

- DNS

- документація

- робить

- домен

- ДОМЕННІ ІМЕНА

- домени

- домінуючий

- зроблений

- Не знаю

- Падіння

- впав

- два

- дублікати

- під час

- динамічний

- e

- кожен

- Рано

- або

- ще

- повідомлення електронної пошти

- кодування

- шифрувати

- зашифрованих

- шифрування

- кінець

- що закінчився

- примус

- запис

- по суті

- встановити

- встановлений

- налагодження

- і т.д.

- Навіть

- НІКОЛИ

- Кожен

- приклад

- відмінно

- виконувати

- виконано

- виконання

- існувати

- очікуваний

- пояснені

- пояснення

- витяг

- зазнає невдачі

- підроблений

- сімей

- особливість

- риси

- лютого

- Федеральний

- федеральна поліція

- кілька

- менше

- поле

- Поля

- Рисунок

- Файли

- остаточний

- в кінці кінців

- фінансовий

- фінансова установа

- знайти

- Перший

- недолік

- потік

- Сфокусувати

- потім

- після

- для

- Примусово

- формат

- форми

- знайдений

- чотири

- лисиця

- Рамки

- Франція

- часто

- від

- функціональність

- функціонування

- далі

- розрив

- шлюз

- генерується

- покоління

- generator

- отримати

- Давати

- даний

- Проблиск

- Глобальний

- Greece

- Group

- Групи

- було

- обробляти

- Мати

- важкий

- допоміг

- отже

- ієрархія

- Високий

- Виділено

- історія

- тримати

- тримає

- господар

- хостів

- ГОДИННИК

- Як

- How To

- Однак

- HTTP

- HTTPS

- ID

- ідея

- однаковий

- ідентифікований

- ідентифікатор

- ідентифікує

- ідентифікує

- if

- ілюструє

- зображення

- зображень

- Impact

- реалізація

- реалізовані

- in

- неправильний

- Augmenter

- осіб

- інформація

- Інфраструктура

- початковий

- Посвячені

- вхід

- Запити

- всередині

- замість

- Установа

- Інтелект

- призначених

- взаємодіяти

- в

- введені

- Вступ

- дослідження

- IP

- IP-адреса

- IP-адреси

- питання

- питання

- IT

- ЙОГО

- січня

- JPY

- json

- липень

- червень

- тримати

- ключ

- ключі

- Дитина

- види

- Знати

- відомий

- знає

- великий

- останній

- пізніше

- Latin

- латиноамериканець

- закон

- правозастосування

- шар

- найменш

- догляд

- Led

- довжина

- менше

- рівень

- як

- Ймовірно

- обмеженою

- Лінія

- список

- Перераховані

- місцевий

- місць

- логіка

- логічний

- Логін

- Довго

- багато часу

- довгостроковий

- подивитися

- серія

- машина

- Машинки для перманенту

- головний

- головним чином

- Більшість

- зробити

- Робить

- malicious

- шкідливих програм

- Зловмисне програмне забезпечення як послуга (MaaS)

- вручну

- багато

- березня

- позначено

- маркування

- масово

- сірники

- Може..

- значення

- засоби

- тим часом

- механізм

- згаданий

- метод

- Мексика

- незначний

- модифікований

- гроші

- монітор

- моніторинг

- монітори

- місяць

- більше

- найбільш

- MSI

- багато

- множинний

- повинен

- MX

- ім'я

- Імена

- потреби

- мережу

- Нові

- нещодавно

- наступний

- немає

- увагу

- Зверніть увагу..

- номер

- спостерігати

- отримувати

- отриманий

- Очевидний

- ОКС

- раз

- виникнення

- жовтень

- of

- пропонувати

- Пропозиції

- часто

- старший

- найстаріший

- on

- один раз

- ONE

- онлайн

- онлайн Банкінг

- тільки

- працювати

- працює

- операційний

- операційна система

- операційні системи

- операція

- оператор

- Оператори

- or

- порядок

- OS

- Інше

- інші

- наші

- прогноз

- поза

- над

- огляд

- власний

- P&E

- сторінка

- параметри

- частина

- Минуле

- Викрійки

- для

- відсоток

- виконується

- period

- наполегливість

- Перу

- явище

- phishing

- картина

- П'єр

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- Police

- спливаючий

- Портал

- Порти

- Португалія

- це можливо

- наявність

- представити

- тиск

- примітивний

- приватний

- ймовірно

- процес

- Оброблено

- випускає

- Продукти

- прогрес

- прогресує

- проект

- правильно

- захист

- протокол

- протоколи

- доведений

- за умови

- провайдери

- забезпечує

- забезпечення

- повноваження

- опублікований

- Python

- Q3

- швидко

- досить

- швидко

- ставка

- швидше

- причина

- останній

- червоний

- називають

- відноситься

- відображено

- зареєстрований

- Реєстрація

- реєстру

- решті

- залишається

- віддалений

- віддалено

- видаляє

- звітом

- Звіти

- представляти

- запросити

- запитів

- вимагається

- Вимога

- Вимагається

- дослідження

- Дослідники

- дозвіл

- рішення

- вирішене

- рішення

- відповідальний

- результат

- прогін

- біг

- s

- Зазначений

- SAINT

- то ж

- бачив

- say

- Екран

- Пошук

- другий

- секрет

- розділ

- розділам

- безпеку

- побачити

- Здається,

- бачив

- обраний

- послати

- відправка

- посланий

- Вересень

- Серія

- сервер

- Сервери

- служить

- обслуговування

- Послуги

- комплект

- набори

- установка

- кілька

- загальні

- поділ

- Показувати

- показаний

- Шоу

- сторона

- істотно

- аналогічний

- простий

- одночасно

- з

- один

- невеликий

- So

- Софтвер

- виключно

- деякі

- іноді

- скоро

- Source

- вихідні

- Іспанія

- конкретний

- Spot

- Спреди

- standard

- почалася

- введення в експлуатацію

- Штати

- статичний

- статистичний

- статистика

- Крок

- Як і раніше

- зберігати

- магазинів

- потік

- рядок

- сильно

- тема

- Успішно

- такі

- підсумовувати

- Опори

- сюрприз

- перемикач

- система

- Systems

- таблиця

- Приймати

- приймає

- цільове

- націлювання

- цілі

- технічний

- Технічний Аналіз

- техніка

- тензор

- текст

- ніж

- Що

- Команда

- інформація

- Лінія

- їх

- Їх

- потім

- отже

- Ці

- вони

- думати

- це

- ті

- хоча?

- тисячі

- загроза

- три

- через

- час

- times

- відмітка часу

- назва

- до

- разом

- інструмент

- інструменти

- топ

- Усього:

- до

- трек

- Відстеження

- трафік

- лікування

- спрацьовує

- троянець

- два

- зазнає

- створеного

- до

- невикористаний

- на

- час безвідмовної роботи

- us

- використання

- використовуваний

- використовує

- використання

- зазвичай

- використовувати

- використовує

- значення

- Цінності

- варіант

- величезний

- версія

- інформація про версію

- дуже

- через

- Жертва

- жертви

- візит

- visited

- було

- шлях..

- we

- Web

- веб-браузер

- веб-сайт

- веб-сайти

- week

- ДОБРЕ

- були

- Що

- коли

- який

- в той час як

- ВООЗ

- ширина

- волі

- вікно

- windows

- з

- в

- Work

- працює

- лист

- рік

- років

- врожайність

- зефірнет

- Zip