Вийшло останнє оновлення системи безпеки Firefox, яке публікується раз на чотири тижні, завдяки чому популярний альтернативний веб-переглядач доступний до версії 107.0або Extended Support Release (ESR) 102.5 якщо ви не бажаєте отримувати нові випуски функцій щомісяця.

(Як ми вже пояснювали раніше, номер версії ESR повідомляє вам, який у вас набір функцій, а також кількість оновлень безпеки з того часу, які ви можете переглянути цього місяця, зауваживши, що 102+5 = 107.)

На щастя, цього разу немає жодних патчів нульового дня уразливості в списку виправлень були або відповідально оприлюднені сторонніми дослідниками, або знайдені власною командою та інструментами пошуку помилок Mozilla.

Заплутаність шрифту

Найвищий ступінь тяжкості Високий, що стосується семи різних помилок, чотири з яких є недоліками в неправильному управлінні пам’яттю, які можуть призвести до збою програми, у тому числі CVE-2022-45407, якою може скористатися зловмисник, завантаживши файл шрифту.

Більшість помилок, пов’язаних із використанням файлів шрифтів, викликані тим фактом, що файли шрифтів є складними двійковими структурами даних, і існує багато різних форматів файлів, які продукти повинні підтримувати.

Це означає, що уразливості, пов’язані зі шрифтами, зазвичай передбачають передачу навмисно замінованого файлу шрифту в браузер, щоб він не міг його обробити.

Але ця помилка відрізняється, оскільки зловмисник може використати законний, правильно сформований файл шрифту, щоб викликати збій.

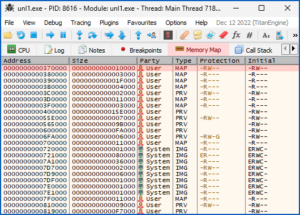

Помилка може бути викликана не вмістом, а часом: коли два або більше шрифтів завантажуються одночасно окремими фоновими потоками виконання, браузер може переплутати шрифти, які він обробляє, потенційно поміщаючи фрагмент даних X із шрифту A в простір, виділений для блоку даних Y із шрифту B, що пошкоджує пам’ять.

Mozilla описує це як a «збій, який потенційно можна використовувати», хоча немає жодних припущень, що хтось, не кажучи вже про зловмисника, ще зрозумів, як створити такий експлойт.

Повноекранний режим вважається шкідливим

Найцікавішим багом, принаймні на наш погляд, є CVE-2022-45404, коротко описаний просто як a «Обхід сповіщень на весь екран».

Якщо вам цікаво, чому помилка такого роду виправдовує рівень серйозності Високий, це тому, що контроль над кожним пікселем на екрані надається вікну браузера, яке заповнюється та контролюється ненадійними HTML, CSS і JavaScript…

…було б напрочуд зручно для будь-яких підступних операторів веб-сайтів.

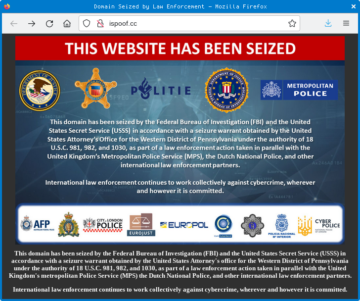

Раніше ми писали про т.зв Браузер-в-браузері, або BitB, атаки, коли кіберзлочинці створюють спливаюче вікно веб-переглядача, яке відповідає зовнішньому вигляду вікна операційної системи, таким чином забезпечуючи правдоподібний спосіб змусити вас довіряти чомусь на зразок підказки пароля, видаючи це за втручання системи в систему безпеки себе:

Один із способів виявити хитрощі BitB — спробувати перетягнути спливаюче вікно, у якому ви не впевнені, із власного вікна браузера.

Якщо спливаюче вікно залишається закритим у веб-переглядачі, тому ви не можете перемістити його в окреме місце на екрані, тоді це, очевидно, лише частина веб-сторінки, яку ви переглядаєте, а не справжнє спливаюче вікно, створене системою себе.

Але якщо веб-сторінка із зовнішнім вмістом може автоматично зайняти весь дисплей без попереднього попередження, ви можете цього не усвідомлювати. нічого, що ви бачите, не можна довіряти, як би реалістично це не виглядало.

Підлі шахраї, наприклад, могли намалювати підроблене спливаюче вікно операційної системи всередині підробленого вікна браузера, щоб ви дійсно могли перетягнути діалогове вікно «система» будь-де на екран і переконатися, що це справжня справа.

Або шахраї могли навмисно відобразити останній графічний фон (один із тих Подобається те, що ви бачите? зображення), які Windows вибирає для екрана входу, таким чином забезпечуючи певну візуальну знайомість і тим самим змушуючи вас подумати, що ви ненавмисно заблокували екран і потребували повторної автентифікації, щоб повернутися.

Ми навмисно нанесли на карту невикористовувані, але легко знайти PrtSc на нашому ноутбуці Linux, щоб миттєво заблокувати екран, переосмислюючи його як зручнийЗахистити екран кнопка замість Print Screen. Це означає, що ми можемо надійно та швидко заблокувати комп’ютер дотиком великого пальця кожного разу, коли ми йдемо чи відвертаємося, незалежно від того, наскільки коротко. Ми не натискаємо її ненавмисно дуже часто, але це трапляється час від часу.

Що ж робити?

Переконайтеся, що ви в курсі останніх версій, що є простою справою на ноутбуці чи стаціонарному комп’ютері: Документи > Про Firefox (Або Меню Apple > МЕНЮ) зробить свою справу, відкривши діалогове вікно, яке повідомляє, чи ви актуальні чи ні, і пропонує отримати останню версію, якщо є нова, яку ви ще не завантажили.

На мобільних пристроях перевірте в програмі ринок програмного забезпечення, який ви використовуєте (наприклад, в Google Play на Android і Apple App Store на iOS) для оновлень.

(У Linux і BSD у вас може бути збірка Firefox, яка надається вашим дистрибутивом; якщо так, зверніться до свого супроводжуючого дистрибутива щодо останньої версії.)

Пам’ятайте, навіть якщо у вас увімкнено автоматичне оновлення, і воно зазвичай працює надійно, усе одно варто перевірити, оскільки потрібно лише кілька секунд, щоб переконатися, що нічого не пішло не так і ви все-таки залишилися без захисту.

- blockchain

- coingenius

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

- управління внутрішньої безпеки

- цифрові гаманці

- Firefox

- брандмауер

- Kaspersky

- шкідливих програм

- Макафі

- Mozilla

- Гола безпека

- NexBLOC

- пластир

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- VPN

- вразливість

- безпеки веб-сайтів

- зефірнет