Команда Google Authenticator Останнім часом програма 2FA займає важливе місце в новинах про кібербезпеку. Google додала функцію, яка дозволяє вам створювати резервні копії даних 2FA у хмарі, а потім відновлювати їх на інших пристроях.

Щоб пояснити, 2FA (двухфакторная аутентифікація) — це одна з тих програм, які ви запускаєте на своєму мобільному телефоні чи планшеті для створення одноразових кодів входу, які допомагають захистити ваші облікові записи в Інтернеті не лише паролем.

Проблема зі звичайними паролями полягає в тому, що шахраї можуть їх випрошувати, красти чи позичати різними способами.

Там в плечовий серфінг, де шахрай посеред вас визирає через плече, поки ви вводите текст; є натхненна здогадка, де ви використали фразу, яку шахрай може передбачити на основі ваших особистих інтересів; є phishing, де вас спокушають передати свій пароль самозванцю; і є кейлоггінг, де зловмисне програмне забезпечення, уже імплантоване на ваш комп’ютер, відстежує те, що ви вводите, і таємно починає записувати, коли ви відвідуєте веб-сайт, який виглядає цікавим.

І оскільки звичайні паролі зазвичай залишаються незмінними від входу до входу, шахраї, які сьогодні вигадують пароль, часто можуть просто використовувати його знову і знову на дозвіллі, часто тижнями, можливо, місяцями, а іноді навіть роками.

Таким чином, програми 2FA з їх одноразовими кодами входу доповнюють ваш звичайний пароль додатковим секретом, зазвичай шестизначним числом, яке змінюється щоразу.

Ваш телефон як другий фактор

Шестизначні коди, які зазвичай генеруються програмами 2FA, обчислюються прямо на вашому телефоні, а не на ноутбуці; вони базуються на «початковому ключі», який зберігається у вашому телефоні; і вони захищені кодом блокування на вашому телефоні, а не будь-якими паролями, які ви регулярно вводите на своєму ноутбуці.

Таким чином, шахраї, які випрошують, позичають або викрадають ваш звичайний пароль, не зможуть просто перейти до вашого облікового запису.

Цим зловмисникам також потрібен доступ до вашого телефону, і вони повинні мати можливість розблокувати ваш телефон, щоб запустити програму та отримати одноразовий код. (Коди зазвичай базуються на даті й часі з точністю до півхвилини, тому вони змінюються кожні 30 секунд.)

А ще краще те, що сучасні телефони містять захищені від несанкціонованого доступу чіпи зберігання (Apple називає їх Захищений анклав; Компанія Google відома як Титан), які зберігають свої секрети, навіть якщо вам вдасться від’єднати чіп і спробувати викопати з нього дані в автономному режимі за допомогою мініатюрних електричних зондів або шляхом хімічного травлення в поєднанні з електронною мікроскопією.

Звичайно, це «рішення» несе з собою власну проблему, а саме: як створити резервну копію цих найважливіших 2FA-засівок на випадок, якщо ви втратите телефон або купите новий і захочете перейти на нього?

Небезпечний спосіб резервного копіювання насіння

Більшість онлайн-сервісів вимагають, щоб ви налаштували кодову послідовність 2FA для нового облікового запису, ввівши 20-байтовий рядок випадкових даних, що означає трудомістке введення 40 шістнадцяткових (за основою 16) символів, по одному на кожні півбайта, або ретельно ввівши 32 символи в кодуванні base-32, яке використовує символи A до Z і шість цифр 234567 (нуль і один не використовуються, тому що вони виглядають як O-за-Оскар і I-за-Індія).

За винятком того, що зазвичай ви отримуєте шанс уникнути клопоту вручну натискати свій початковий секрет, натомість відсканувавши URL-адресу спеціального типу за допомогою QR-коду.

Ці спеціальні URL-адреси 2FA містять ім’я облікового запису та початкове початкове значення, закодоване в них, ось так (ми обмежили початкове значення до 10 байтів або 16 базових 32 символів, щоб URL-адреса була короткою):

Ви, мабуть, здогадуєтеся, куди це йде.

Коли ви запускаєте камеру свого мобільного телефону для сканування кодів 2FA такого роду, виникає спокуса спершу сфотографувати коди, щоб використовувати їх як резервну копію…

…але ми закликаємо вас не робити цього, тому що будь-хто, хто отримає ці зображення пізніше (наприклад, з вашого хмарного облікового запису, або через те, що ви пересилаєте його помилково), дізнається ваше секретне зерно та зможе згенерувати правильні послідовність шестизначних кодів.

Отже, як надійно створити резервну копію ваших даних 2FA без збереження відкритих копій тих надокучливих багатобайтових секретів?

Google Authenticator на корпусі

Що ж, Google Authenticator нещодавно, хоча й із запізненням, вирішив почати пропонувати службу 2FA «синхронізації облікового запису», щоб ви могли створити резервні копії своїх послідовностей кодів 2FA у хмарі, а потім відновити їх на новому пристрої, наприклад, якщо ви втратите або заміните твій телефон.

Як одне ЗМІ описаний це, «Google Authenticator додає важливу довгоочікувану функцію через 13 років».

Але наскільки безпечно відбувається передача даних синхронізації облікового запису?

Чи ваші секретні вихідні дані зашифровані під час передачі в хмару Google?

Як ви можете собі уявити, частина завантаження в хмару під час передачі ваших секретів 2FA справді зашифрована, оскільки Google, як і будь-яка інша компанія, яка піклується про безпеку, уже кілька років використовує HTTPS і лише HTTPS для всього свого веб-трафіку. .

Але чи можна зашифрувати ваші облікові записи 2FA за допомогою унікальної вашої парольної фрази? ще до того, як вони покинуть ваш пристрій?

Таким чином, їх не можна перехопити (незалежно від того, законно чи ні), викликати в суд, витік або вкрасти, поки вони знаходяться в хмарному сховищі.

Зрештою, інший спосіб сказати «в хмарі» — просто «зберегти на чужому комп’ютері».

Вгадай що?

Наші друзі-незалежні програмісти та кібербезпека в суперечках @mysk_co, про якого ми вже неодноразово писали на Голій Безпеці, вирішив це з’ясувати.

Що вони повідомили звучить не надто обнадійливо.

Google щойно оновив свій додаток 2FA Authenticator і додав таку необхідну функцію: можливість синхронізувати секрети між пристроями.

TL;DR: Не вмикайте.

Нове оновлення дозволяє користувачам входити за допомогою свого облікового запису Google і синхронізувати секрети 2FA на своїх пристроях iOS і Android.… pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) Квітень 26, 2023

Як ви бачите вище, @mysk_co заявив наступне:

- Деталі вашого облікового запису 2FA, включно з початковими кодами, були незашифровані в мережевих пакетах HTTPS. Іншими словами, як тільки шифрування транспортного рівня буде видалено після надходження завантаження, ваші вихідні дані стануть доступними для Google і, таким чином, непрямо, для будь-кого, хто має ордер на пошук ваших даних.

- Немає параметра парольної фрази для шифрування вашого завантаження, перш ніж воно покине ваш пристрій. Як зазначає команда @mysc_co, ця функція доступна під час синхронізації інформації з Google Chrome, тому здається дивним, що процес синхронізації 2FA не пропонує подібного досвіду для користувачів.

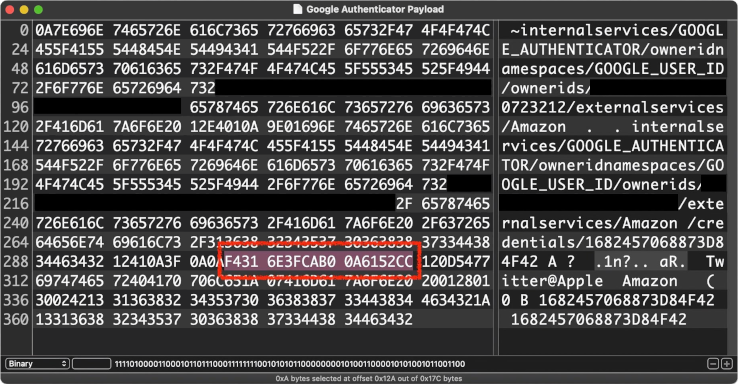

Ось сфабрикована URL-адреса, яку вони створили для налаштування нового облікового запису 2FA у додатку Google Authenticator:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

А ось пакетне захоплення мережевого трафіку, який Google Authenticator синхронізував із хмарою, без шифрування транспортного рівня безпеки (TLS):

Зауважте, що виділені шістнадцяткові символи відповідають необробленим 10 байтам даних, які відповідають базовому «секрету» 32 у URL-адресі вище:

$ luax Lua 5.4.5 Авторське право (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Додано улюблені модулі Duck у package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

Що ж робити?

Ми погоджуємося з пропозицією @mysk_co, яка полягає в тому, «Поки що ми рекомендуємо використовувати програму без нової функції синхронізації».

Ми майже впевнені, що незабаром Google додасть функцію парольної фрази до функції синхронізації 2FA, враховуючи, що ця функція вже існує у веб-переглядачі Chrome, як пояснюється на сторінках довідки Chrome:

Зберігайте свою інформацію конфіденційною

За допомогою парольної фрази ви можете використовувати хмару Google для зберігання та синхронізації даних Chrome, не дозволяючи Google їх читати. […] Парольні фрази необов’язкові. Ваші синхронізовані дані завжди захищені шифруванням під час передавання.

Якщо ви вже синхронізували свої насіння, не панікуйте (вони не були надіслані в Google таким чином, щоб будь-хто інший міг їх вистежити), але вам потрібно буде скинути послідовності 2FA для всіх облікових записів, які, як ви вирішите, мали залишити при собі .

Зрештою, ви можете налаштувати 2FA для таких онлайн-сервісів, як банківські рахунки, де положення та умови вимагають, щоб ви зберігали всі облікові дані для входу, включаючи паролі та початкові дані, і ніколи не повідомляли їх нікому, навіть Google.

Якщо ви все одно маєте звичку фотографувати QR-коди своїх зерен 2FA, Не замислюючись про це, ми рекомендуємо вам цього не робити.

Як ми любимо говорити про Naked Security: Якщо ви сумніваєтеся / не видавайте.

Дані, які ви зберігаєте для себе, не можуть витікати, бути викраденими, викликаними в суд або переданими третім особам будь-якого роду, навмисно чи помилково.

Оновлення. Google має відповів у Twitter до звіту @mysk_co, визнавши, що вона навмисно випустила функцію синхронізації облікового запису 2FA без так званого наскрізного шифрування (E2EE), але стверджувала, що компанія «планує запропонувати E2EE для Google Authenticator». Компанія також заявила, що «можливість використання програми в автономному режимі залишиться альтернативою для тих, хто вважає за краще самостійно керувати своєю стратегією резервного копіювання». [2023-04-26T18:37Z]

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- джерело: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- здатність

- Здатний

- МЕНЮ

- про це

- вище

- абсолют

- доступ

- рахунки

- Рахунки

- через

- додавати

- доданий

- додати

- Додатковий

- Додає

- після

- проти

- ВСІ

- дозволяє

- вже

- Також

- альтернатива

- завжди

- an

- та

- чоловіча

- Інший

- будь-який

- будь

- додаток

- Apple

- додатка

- ЕСТЬ

- Прибуває

- AS

- At

- автор

- автоматичний

- доступний

- уникнути

- назад

- фонове зображення

- резервна копія

- Банк

- банківські рахунки

- база

- заснований

- BE

- оскільки

- перед тим

- border

- запозичувати

- дно

- Приносить

- браузер

- але

- купити

- by

- розрахований

- Виклики

- кімната

- CAN

- обережно

- випадок

- Центр

- шанс

- зміна

- Зміни

- символи

- хімічний

- чіп

- Чіпси

- Chrome

- браузер Chrome

- стверджував,

- хмара

- Cloud Storage

- код

- color

- комбінований

- зазвичай

- компанія

- комп'ютер

- Умови

- звичайний

- авторське право

- Курс

- обкладинка

- Повноваження

- критичний

- Кібербезпека

- Небезпечний

- дані

- Дата

- вирішувати

- вирішене

- деталі

- пристрій

- прилади

- DIG

- цифр

- дисплей

- do

- робить

- Ні

- Дон

- Не знаю

- вниз

- легко

- або

- В іншому

- заохочення

- зашифрованих

- шифрування

- кінець в кінець

- вхід

- Навіть

- Кожен

- приклад

- досвід

- Пояснювати

- пояснені

- особливість

- ознаками

- Рисунок

- знайти

- Пожежа

- Перший

- після

- для

- Вперед

- друзі

- від

- породжувати

- генерується

- отримати

- Давати

- даний

- буде

- Google Chrome

- Google,

- захоплення

- Мати

- висота

- допомога

- тут

- Виділено

- тримати

- hover

- Як

- HTTPS

- if

- картина

- in

- В інших

- включати

- У тому числі

- інформація

- інформація

- замість

- навмисно

- цікавий

- інтереси

- в

- iOS

- IT

- ЙОГО

- стрибати

- просто

- тримати

- зберігання

- Знати

- відомий

- портативний комп'ютер

- пізніше

- витік

- Залишати

- дозволяти

- здавати

- рівень

- як

- обмеженою

- Лінія

- Логін

- довгоочікуваний

- подивитися

- виглядає як

- ВИГЛЯДИ

- втрачати

- РОБОТИ

- шкідливих програм

- управляти

- вручну

- Маржа

- матч

- макс-ширина

- Може..

- засоби

- Медіа

- Мікроскопія

- помилка

- Mobile

- мобільний телефон

- сучасний

- Модулі

- місяців

- більше

- багато

- дуже потрібний

- Гола безпека

- ім'я

- а саме

- Необхідність

- мережу

- мережевий трафік

- Нові

- новини

- немає

- нормальний

- зараз

- номер

- численний

- of

- від

- пропонувати

- пропонує

- offline

- часто

- on

- один раз

- ONE

- онлайн

- варіант

- or

- Інше

- з

- над

- власний

- пакет

- пакети

- Паніка

- частина

- Сторони

- Пароль

- Паролі

- Пол

- заглядає

- може бути

- персонал

- телефон

- телефони

- фотографії

- фотографії

- місце

- plato

- Інформація про дані Платона

- PlatoData

- точка

- положення

- Пости

- передбачати

- надавати перевагу

- досить

- ймовірно

- Проблема

- процес

- програми

- захищений

- QR-код

- qr-коди

- випадковий

- Сировина

- Читати

- нещодавно

- рекомендувати

- запис

- регулярний

- випущений

- залишатися

- замінювати

- звітом

- вимагати

- Дослідники

- відновлення

- звичайно

- прогін

- s

- безпечно

- то ж

- приказка

- сканування

- сканування

- Пошук

- другий

- seconds

- секрет

- безпечний

- безпеку

- побачити

- насіння

- Насіння

- Здається,

- Послідовність

- обслуговування

- Послуги

- комплект

- кілька

- Поділитись

- загальні

- Короткий

- Повинен

- підпис

- аналогічний

- просто

- SIX

- хватка

- Шпигувати

- So

- solid

- Хтось

- Звучати

- спеціальний

- старт

- почати пропонувати

- Починаючи

- починається

- заявив,

- залишатися

- вкрали

- зберігання

- зберігати

- зберігати

- історії

- прямий

- Стратегія

- рядок

- сильно

- такі

- SVG

- перемикач

- таблетка

- Приймати

- захищений від несанкціонованого доступу

- команда

- terms

- правила та умови

- ніж

- Що

- Команда

- Лінія

- їх

- Їх

- потім

- Там.

- отже

- вони

- Мислення

- третій

- треті сторони

- це

- ті

- час

- times

- до

- сьогодні

- занадто

- топ

- трек

- трафік

- переклад

- Передача

- транзит

- перехід

- прозорий

- перевезення

- правда

- ПЕРЕГЛЯД

- тип

- типово

- однозначно

- відімкнути

- невикористаний

- Оновити

- оновлений

- URL

- використання

- використовуваний

- користувач

- User Experience

- користувачі

- використання

- зазвичай

- через

- візит

- хотіти

- Ордер

- шлях..

- способи

- we

- Web-Based

- веб-сайт

- тижня

- були

- Що

- коли

- коли б ні

- Чи

- який

- в той час як

- ВООЗ

- ширина

- волі

- з

- без

- слова

- письмовий

- років

- ще

- Ти

- вашу

- себе

- зефірнет

- нуль