Час читання: 5 протокол

Як би ви не намагалися захистити свій будинок від злому, ви ніколи не знаєте, що пакує злодій. Незалежно від того, наскільки надійною є ваша система замків, ви ніколи не дізнаєтесь, які навички має викрадач. Простіше кажучи, жоден замок у світі неможливо зламати. Що, якщо я скажу вам, що ви не можете бути на 100% впевнені, що ваш протокол не буде скомпрометовано?

Цей світ - це гра можливостей і ймовірностей. Незалежно від того, наскільки безпечним ви вважаєте себе, завжди є одна можливість, про яку ви можете знати або не знати, яка може бути дуже руйнівною. Це не означає, що ви відмовляєтесь від безпеки. Гра полягає в тому, щоб збільшити ваші шанси врятуватися від атак.

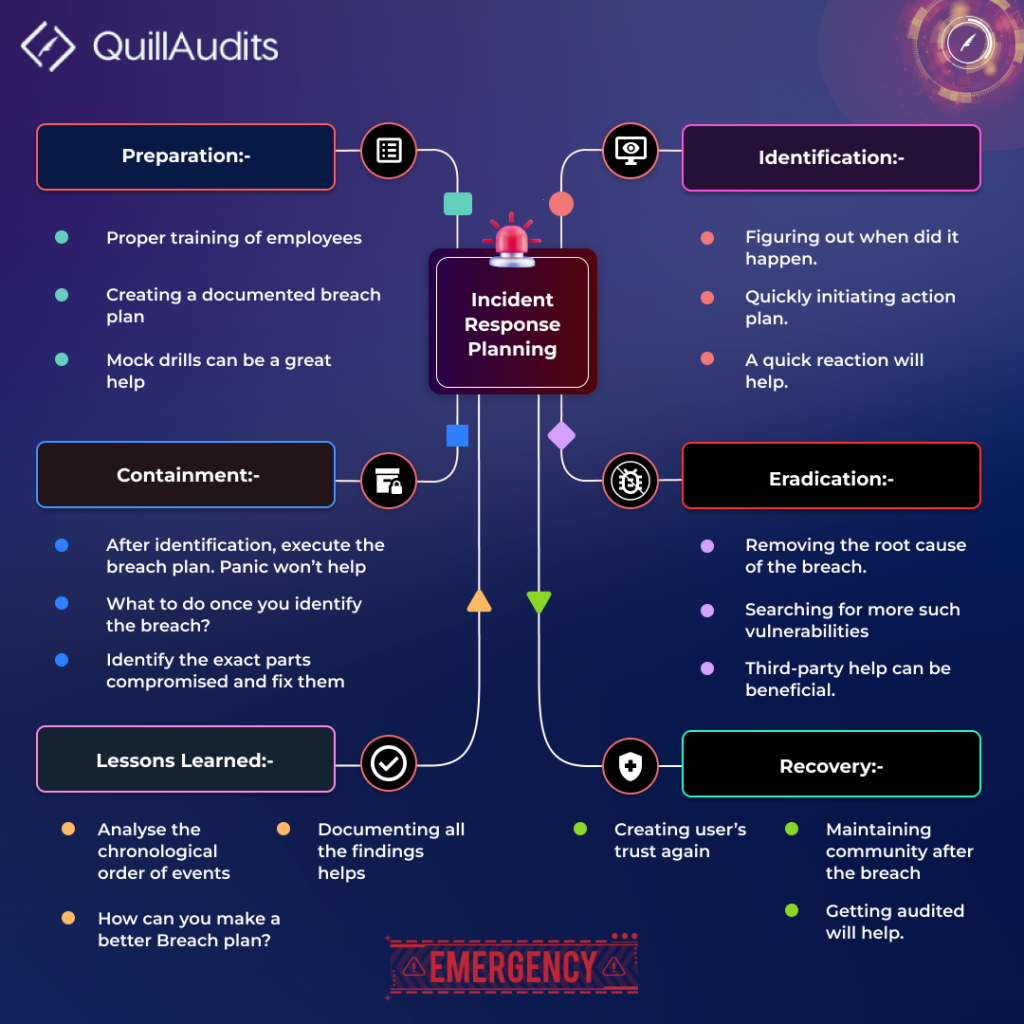

У цьому блозі ми обговоримо план реагування на інциденти, який слід створити та дотримуватися в разі порушення безпеки, щоб зменшити будь-які подальші втрати та врятувати себе. Давайте.

Підготовка

Цей крок виконується до порушення безпеки. Ви знаєте ті військові навчання, які солдати проходять у полі, щоб бути готовими на випадок ситуації? Це та частина. Тут ми готуємося на випадок порушення безпеки. Ви бачите, як було б погано, якби одного разу ви прокинулися та виявили пролом у безпеці, ви б просто запанікували, і було б надто пізно складати план, тому ми складаємо план заздалегідь.

Ця підготовка включає належне навчання працівників відповідно до їхніх ролей у разі порушення безпеки. Повідомте їм заздалегідь, хто і що робить у разі порушення безпеки. Нам також потрібно проводити регулярні пробні тренування, припускаючи, що сталося порушення безпеки, щоб усі були добре навчені та готові, і, що найважливіше, підготувати добре задокументований план реагування та постійно оновлювати його у разі змін.

Ідентифікація

Однією з найважливіших фаз є місце, де ви повинні бути якомога швидше. Уявіть, що голка проходить по вашій шкірі, і чим довше ви ігноруєте, як глибоко вона в вас увійде, тим швидше ви відреагуєте, тим менше це завдасть удару.

Ідентифікація - це коли ви розумієте, що щось пішло не так, іде не так. На цьому етапі ви визначаєте, чи вас було порушено, і це може походити з будь-якої області вашого протоколу. Це етап, коли ви задаєте питання, наприклад, коли це сталося? Які сфери зазнають впливу, обсяг компромісу тощо.

Політика стримування

Ця частина може бути складною, тут ви повинні бути дуже кмітливими та дуже обережними, і це може швидко стати складним. На Чорнобильській АЕС стався ядерний інцидент. На його основі створено цілий серіал. Найскладнішою частиною цього інциденту було стримування. Як би ви стримали вплив, щоб ми могли зменшити ризик? (Якщо ви не бачили серіал, Iнастійно рекомендуємо 🙂 ).

Коли ми виявляємо порушення, першою природною реакцією є закриття всього, але в деяких випадках це може завдати більшої шкоди, ніж саме порушення, тому замість того, щоб кидатися нанівець і зупиняти все в протоколі, доцільно стримати порушення, щоб воно не спричинило подальших пошкоджень. Найкраща стратегія полягає в тому, щоб швидко визначити частини, які, швидше за все, постраждали, і працювати над ними якомога швидше, однак іноді це неможливо, тому нам може знадобитися зупинити всю операцію.

Ліквідація

Після кроку стримування ми залишаємося гадати, як це взагалі почалося, яка основна причина цього, і як це взагалі сталося? Це питання, які будуть переслідувати нас наступного разу, якщо ми не відповімо на них, і щоб знати це, нам доведеться добре дослідити атаку, звідки вона виникла та яка хронологія подій. тощо

Цю частину іноді легше сказати, ніж зробити. Дістатися до коріння хаків може бути неспокійно, складно та клопітко, і саме тут вам можуть допомогти такі компанії, як QuillAudits. Якщо потрібно, ви можете скористатися допомогою сторонніх компаній, щоб розібратися, як все сталося і що потрібно зробити наперед.

відновлення

Це частина, у якій ви вважаєте, що вам слід було заздалегідь більше інвестувати та зосередитися на аспекті безпеки вашої фірми за допомогою таких компаній, як QuillAudits, тому що під час відновлення вам доведеться знову пройти через формування довіри з користувачами.

Під час одужання вам доведеться знову почати все заново. Змусити людей повірити, що ти в безпеці. Це непросте завдання, коли вас зламали у світі Web3. Однак, як відомо, ключем до таких проблем є аудиторські звіти. Аудиторський звіт від відомої організації може створити довіру у вашому просторі користувача.

Уроки, витягнуті

Одна з найважливіших частин, усі ці кроки будуть марними, якщо ви не навчитеся на них. Якщо вас зламали одного разу, вам знадобляться більш надійні та безпечні система та протокол. Цей крок включає в себе аналіз і документування події та кожну деталь того, як це сталося, і що ми робимо, щоб запобігти повторному зламу. На цьому кроці бере участь уся команда, і лише за умови координації ми можемо побачити певний прогрес у більш безпечній подорожі .

Висновок

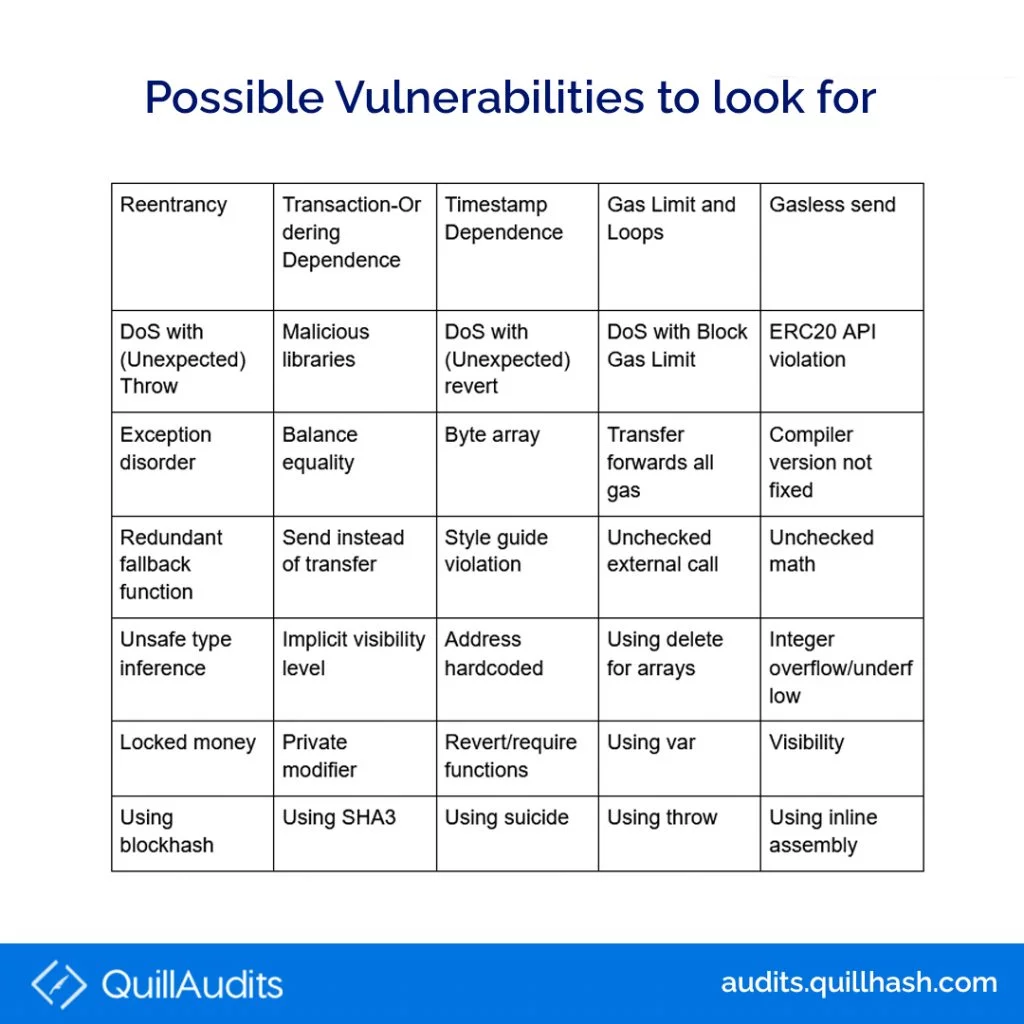

Загрози безпеці протягом останніх кількох років кількість постійно зростає. Це вимагає особливої уваги розробників і будівельників у Web3. Ви не можете ігнорувати свої проблеми безпеки, оскільки ця одна вразливість може бути питанням успіху чи невдачі для вашого протоколу. Приєднуйтесь до QuillAUdits, щоб зробити Web3 безпечнішим місцем. Отримайте аудит свого проекту сьогодні!

26 думки

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- джерело: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- : має

- :є

- : ні

- $UP

- 7

- a

- МЕНЮ

- попереду

- ВСІ

- Також

- завжди

- an

- Аналізуючи

- та

- відповідь

- будь-який

- ЕСТЬ

- ПЛОЩА

- області

- AS

- зовнішній вигляд

- At

- атака

- нападки

- увагу

- аудит

- аудит

- поганий

- заснований

- BE

- оскільки

- було

- перед тим

- буття

- Вірити

- КРАЩЕ

- Блог

- порушення

- будувати

- побудувати довіру

- Створюємо

- Виклики

- CAN

- Може отримати

- випадок

- випадків

- Викликати

- обережний

- Зміни

- майбутній

- Компанії

- комплекс

- компроміс

- Компрометація

- Проводити

- містити

- Політика стримування

- постійно

- координація

- вирішальне значення

- день

- глибокий

- деталь

- Визначати

- руйнівний

- розробників

- DID

- відкрити

- обговорювати

- справи

- Не знаю

- вниз

- легше

- співробітників

- і т.д.

- Навіть

- Event

- Події

- Кожен

- все

- все

- Face

- Провал

- кілька

- поле

- Рисунок

- Фірма

- Перший

- увагу

- потім

- для

- форма

- знайдений

- від

- далі

- гра

- отримати

- отримання

- Давати

- Go

- буде

- добре

- зламаний

- хакі

- траплятися

- сталося

- Жорсткий

- Мати

- допомога

- тут

- дуже

- будинок

- Як

- How To

- Однак

- HTTPS

- i

- ідентифікувати

- картина

- Impact

- вплив

- важливо

- in

- інцидент

- реагування на інциденти

- includes

- зростаючий

- в

- інвестицій

- питання

- IT

- сам

- приєднатися

- подорож

- тримати

- ключ

- Знати

- відомий

- останній

- Пізно

- УЧИТЬСЯ

- як

- Ймовірно

- довше

- втрати

- зробити

- Робить

- Матерія

- макс-ширина

- Може..

- засоби

- може бути

- військовий

- Пом'якшити

- більше

- найбільш

- Природний

- Необхідність

- необхідний

- потреби

- Нові

- наступний

- ядерний

- номера

- Шанси

- of

- on

- ONE

- тільки

- операція

- or

- організація

- виникла

- над

- Паніка

- частина

- частини

- Люди

- підібраний

- місце

- план

- планування

- plato

- Інформація про дані Платона

- PlatoData

- можливостей

- можливість

- це можливо

- Готувати

- підготовка

- запобігати

- проблеми

- прогрес

- проект

- правильний

- протокол

- питання

- питань

- швидше

- швидко

- Квілхаш

- швидше

- Реагувати

- готовий

- насправді

- рекомендувати

- відновлення

- регулярний

- звітом

- Звіти

- дослідження

- відповідь

- Risk

- міцний

- ролі

- корінь

- сейф

- безпечніше

- Зазначений

- зберегти

- економія

- сфера

- безпечний

- безпеку

- Серія

- комплект

- Повинен

- простий

- ситуація

- сукупність навичок

- Шкіра

- So

- деякі

- що в сім'ї щось

- Простір

- спеціальний

- Стажування

- старт

- почалася

- Крок

- заходи

- Стоп

- зупинка

- Стратегія

- успіх

- такі

- система

- Приймати

- Завдання

- команда

- ніж

- Що

- Команда

- світ

- їх

- Їх

- Ці

- третя сторона

- це

- загрози

- через

- час

- до

- занадто

- навчений

- Навчання

- Довіряйте

- оновлення

- us

- користувач

- користувачі

- вразливість

- було

- шлях..

- we

- Web3

- Світ Web3

- ДОБРЕ

- добре відомі

- були

- Що

- Чи

- який

- ВООЗ

- всі

- Wild

- волі

- з

- цікаво

- слова

- Work

- світ

- б

- Неправильно

- років

- Ти

- вашу

- себе

- зефірнет