Цей пост написано спільно з Джастіном Майлзом, Лів д'Аліберті та Джо Ковбою з Leidos.

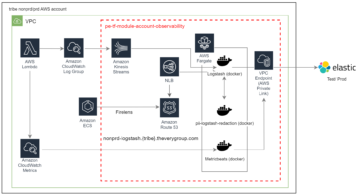

Лейдос є лідером у сфері науково-технічних рішень зі списку Fortune 500, який працює над вирішенням деяких із найскладніших світових викликів на ринках оборони, розвідки, внутрішньої безпеки, цивільних служб і охорони здоров’я. У цьому дописі ми обговорюємо, як Leidos працював із AWS, щоб розробити підхід до висновку великої мовної моделі (LLM) із збереженням конфіденційності за допомогою Анклави AWS Nitro.

LLM розроблені для розуміння та генерування людської мови та використовуються в багатьох галузях, включаючи уряд, охорону здоров’я, фінанси та інтелектуальну власність. LLM мають широке застосування, включаючи чат-ботів, генерацію контенту, мовний переклад, аналіз настроїв, системи відповідей на запитання, пошукові системи та генерацію коду. Введення в систему логічного висновку на основі LLM також потенційно може створити загрози конфіденційності, включаючи викрадання моделі, порушення конфіденційності даних і ненавмисне маніпулювання послугами на основі LLM. Необхідно впровадити технічні архітектури, щоб переконатися, що LLM не розкривають конфіденційну інформацію під час висновків.

У цій публікації обговорюється, як Nitro Enclave може допомогти захистити розгортання моделі LLM, зокрема ті, які використовують ідентифікаційну інформацію (PII) або захищену інформацію про здоров’я (PHI). Ця публікація призначена лише для освітніх цілей і не повинна використовуватися у виробничих середовищах без додаткових елементів керування.

Огляд магістратури та нітроанклавів

Потенційним варіантом використання є чат-бот із конфіденційними запитами на основі LLM, призначений для надання послуг запитань і відповідей, що містять ідентифікаційну інформацію та PHI. Більшість сучасних рішень для чат-ботів LLM чітко повідомляють користувачам, що вони не повинні включати ідентифікаційну інформацію або PHI під час введення запитань із міркувань безпеки. Щоб пом’якшити ці занепокоєння та захистити дані клієнтів, власники послуг покладаються насамперед на такі засоби захисту користувачів:

- Редакція – Процес ідентифікації та приховування конфіденційної інформації, як-от ідентифікаційної інформації, у документах, текстах чи інших формах вмісту. Це можна зробити за допомогою вхідних даних перед надсиланням моделі або магістру права, навченим автоматично редагувати свої відповіді.

- Багатофакторна аутентифікація – Процес безпеки, який вимагає від користувачів надання кількох методів автентифікації для підтвердження своєї особи для отримання доступу до LLM.

- Transport Layer Security (TLS) – Криптографічний протокол, який забезпечує безпечний зв’язок, який покращує конфіденційність даних під час передачі між користувачами та службою LLM.

Хоча ці методи підвищують рівень безпеки служби, їх недостатньо для захисту всієї конфіденційної інформації користувача та іншої конфіденційної інформації, яка може зберігатися без відома користувача.

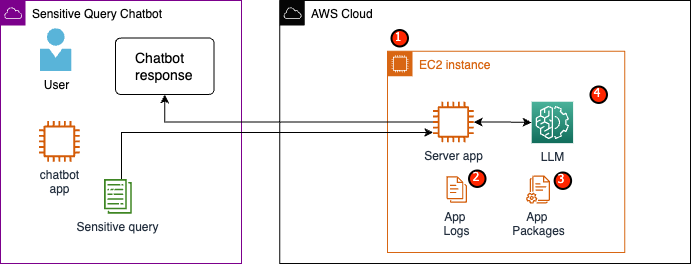

У нашому прикладі використання служби LLM розроблено, щоб відповісти на запитання про медичне обслуговування працівників або надати особистий пенсійний план. Давайте проаналізуємо наступний зразок архітектури та визначимо зони ризику конфіденційності даних.

Потенційні зони ризику:

- Привілейовані користувачі мають доступ до примірника, на якому розміщено сервер. Ненавмисні або неавторизовані зміни в службі можуть призвести до ненавмисного розкриття конфіденційних даних.

- Користувачі повинні бути впевнені, що служба не розкриє та не збереже конфіденційну інформацію в журналах програми.

- Зміни в пакетах програм можуть спричинити зміни в службі, що призведе до розкриття конфіденційних даних.

- Привілейовані користувачі з доступом до примірника мають необмежений доступ до LLM, який використовується службою. Зміни можуть призвести до того, що користувачам буде повернено неправильну або неточну інформацію.

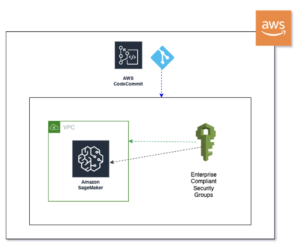

Nitro Enclave забезпечує додаткову ізоляцію Обчислювальна хмара Amazon Elastic (Amazon EC2), що захищає дані, що використовуються, від несанкціонованого доступу, включно з користувачами рівня адміністратора. У попередній архітектурі ненавмисна зміна може призвести до того, що конфіденційні дані будуть зберігатися у відкритому тексті та випадково бути відкритими користувачеві, якому може не знадобитися доступ до цих даних. За допомогою Nitro Enclave ви створюєте ізольоване середовище від свого екземпляра EC2, дозволяючи виділяти ресурси процесора та пам’яті анклаву. Цей анклав є віртуальною машиною з високими обмеженнями. Якщо запустити код, який обробляє конфіденційні дані в анклаві, жоден із батьківських процесів не зможе переглядати дані анклаву.

Nitro Enclave пропонує такі переваги:

- Ізоляція пам'яті та ЦП – Він покладається на гіпервізор Nitro для ізоляції ЦП і пам’яті анклаву від користувачів, програм і бібліотек на батьківському екземплярі. Ця функція допомагає ізолювати анклав і ваше програмне забезпечення та значно зменшує площу поверхні для непередбачуваних подій.

- Окрема віртуальна машина – Анклави – це окремі віртуальні машини, підключені до примірника EC2 для додаткового захисту та безпечної обробки дуже конфіденційних даних.

- Немає інтерактивного доступу – Анклави забезпечують лише безпечне локальне з’єднання через сокет із їхнім батьківським екземпляром. Вони не мають постійного сховища, інтерактивного доступу чи зовнішньої мережі.

- Криптографічне засвідчення – пропозиції Nitro Enclave криптографічне засвідчення, процес, який використовується для підтвердження ідентичності анклаву та перевірки того, що у вашому анклаві працює лише авторизований код.

- Інтеграція з AWS – Nitro Enclave інтегровано з Служба управління ключами AWS (AWS KMS), що дозволяє розшифровувати файли, які були зашифровані за допомогою AWS KMS всередині анклаву. Менеджер сертифікатів AWS (ACM) для Nitro Enclave дозволяє використовувати загальнодоступні та приватні сертифікати SSL/TLS із веб-додатками та серверами, що працюють на екземплярах EC2 із Nitro Enclave.

Ви можете використовувати ці функції, надані Nitro Enclaves, щоб зменшити ризики, пов’язані з даними PII та PHI. Ми рекомендуємо включити Nitro Enclave в службу LLM під час обробки конфіденційних даних користувачів.

Огляд рішення

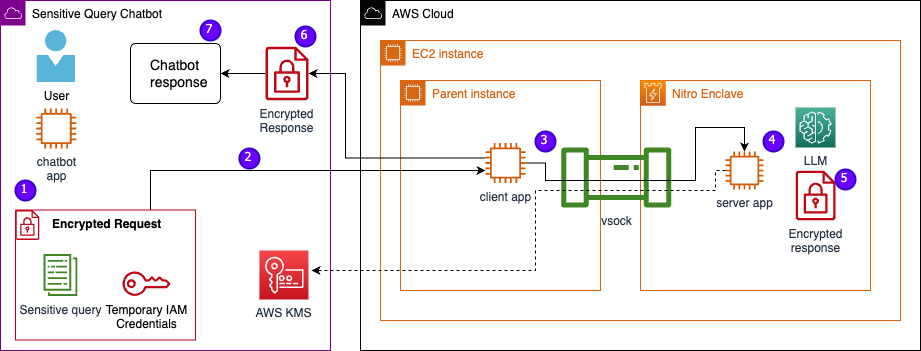

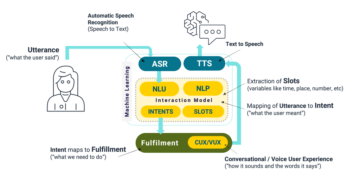

Давайте розглянемо архітектуру прикладу сервісу, який тепер включає Nitro Enclave. Використовуючи Nitro Enclave, як показано на наступному малюнку, LLM стає більш безпечним чат-ботом для обробки даних PHI або PII.

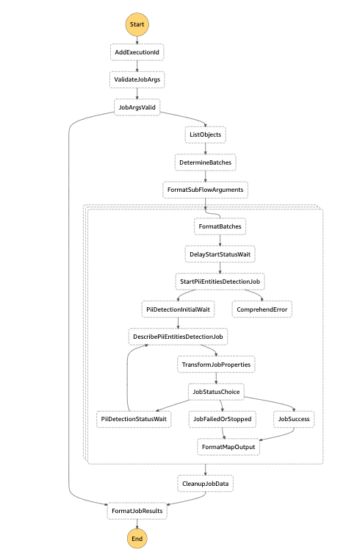

Дані користувача, включаючи ідентифікаційну інформацію, PHI та запитання, залишаються зашифрованими протягом усього процесу запиту-відповіді, якщо додаток розміщено в анклаві. Під час висновку виконуються наступні кроки:

- Додаток чат-бот генерує тимчасові облікові дані AWS і просить користувача ввести запитання. Запитання, яке може містити ідентифікаційну або PHI, потім шифрується за допомогою AWS KMS. Зашифроване введення користувача поєднується з тимчасовими обліковими даними для створення зашифрованого запиту.

- Зашифровані дані надсилаються на сервер HTTP, розміщений у Flask, як запит POST. Перш ніж приймати конфіденційні дані, цю кінцеву точку слід налаштувати для HTTP.

- Клієнтська програма отримує запит POST і пересилає його через захищений локальний канал (наприклад, vsock) до серверної програми, що працює всередині Nitro Enclaves.

- Серверна програма Nitro Enclaves використовує тимчасові облікові дані для розшифровки запиту, запитує LLM і генерує відповідь. Специфічні параметри моделі зберігаються в анклавах і захищені криптографічною атестацією.

- Серверна програма використовує ті самі тимчасові облікові дані для шифрування відповіді.

- Зашифрована відповідь повертається до програми chatbot через клієнтську програму як відповідь на запит POST.

- Додаток чат-бот розшифровує відповідь за допомогою ключа KMS і відображає відкритий текст для користувача.

Передумови

Перш ніж ми розпочнемо, вам потрібні такі передумови для розгортання рішення:

Налаштуйте примірник EC2

Щоб налаштувати примірник EC2, виконайте такі дії:

- Запустіть r5.8xвеликий Екземпляр EC2 за допомогою amzn2-ami-kernel-5.10-hvm-2.0.20230628.0-x86_64-gp2 AMI з увімкненими Nitro Enclave.

- Встановіть Nitro Enclave CLI для створення та запуску програм Nitro Enclave:

sudo amazon-linux-extras install aws-nitro-enclaves-cli -ysudo yum install aws-nitro-enclaves-cli-devel -y

- Перевірте встановлення Nitro Enclaves CLI:

nitro-cli –version- У цій публікації використовується версія 1.2.2

- Установіть Git і Docker, щоб створити образи Docker, і завантажте програму з GitHub. Додайте користувача свого екземпляра до групи Docker ( є користувачем вашого екземпляра IAM):

sudo yum install git -ysudo usermod -aG ne <USER>sudo usermod -aG docker <USER>sudo systemctl start docker && sudo systemctl enable docker

- Запустіть і ввімкніть розподільник Nitro Enclaves і служби проксі vsock:

sudo systemctl start nitro-enclaves-allocator.service && sudo systemctl enable nitro-enclaves-allocator.servicesudo systemctl start nitro-enclaves-vsock-proxy.service && sudo systemctl enable nitro-enclaves-vsock-proxy.service

Nitro Enclave використовує локальне з’єднання через сокет, яке називається vsock, щоб створити безпечний канал між батьківським екземпляром і анклавом.

Після запуску та ввімкнення всіх служб перезапустіть екземпляр, щоб переконатися, що всі групи користувачів і служби працюють правильно:

sudo shutdown -r now

Налаштуйте службу розподільника Nitro Enclaves

Nitro Enclave — це ізольоване середовище, яке призначає частину ЦП і пам’яті екземпляра для запуску анклаву. За допомогою служби виділення Nitro Enclaves ви можете вказати, скільки ЦП і скільки пам’яті буде взято з батьківського екземпляра для запуску анклаву.

Змініть зарезервовані ресурси анклаву за допомогою текстового редактора (для нашого рішення ми виділяємо 8 ЦП і 70,000 XNUMX МіБ пам’яті, щоб забезпечити достатньо ресурсів):

vi /etc/nitro_enclaves/allocatory.yaml

Клонуйте проект

Після налаштування екземпляра EC2 ви можете завантажити код для запуску конфіденційного чат-бота з LLM у Nitro Enclaves.

Вам потрібно оновити server.py файл із відповідним ідентифікатором ключа KMS, який ви створили на початку для шифрування відповіді LLM.

- Клонуйте проект GitHub:

cd ~/ && git clone https://<THE_REPO.git>

- Перейдіть до папки проекту, щоб створити

enclave_baseОбраз докера, який містить Комплект розробки програмного забезпечення Nitro Enclave (SDK) для документів криптографічної атестації з гіпервізора Nitro (цей крок може зайняти до 15 хвилин):cd /nitro_llm/enclave_basedocker build ./ -t “enclave_base”

Збережіть LLM в екземплярі EC2

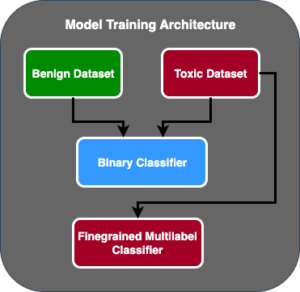

Ми використовуємо Bloom 560m LLM з відкритим кодом для обробки природної мови для створення відповідей. Ця модель не налаштована на PII та PHI, але демонструє, як LLM може жити всередині анклаву. Модель також потрібно зберегти на батьківському екземплярі, щоб її можна було скопіювати в анклав за допомогою Dockerfile.

- Перейдіть до проекту:

cd /nitro_llm

- Установіть необхідні вимоги для локального збереження моделі:

pip3 install requirements.txt

- Запустіть

save_model.pyдодаток для збереження моделі всередині/nitro_llm/enclave/bloomкаталог:python3 save_model.py

Створіть і запустіть образ Nitro Enclave

Щоб запустити Nitro Enclave, вам потрібно створити файл образу анклаву (EIF) із образу Docker вашої програми. Файл Docker, розташований у каталозі анклаву, містить файли, код і LLM, які будуть працювати всередині анклаву.

Будівництво та управління анклавом займе кілька хвилин.

- Перейдіть до кореня проекту:

cd /nitro_llm

- Створіть файл зображення анклаву як

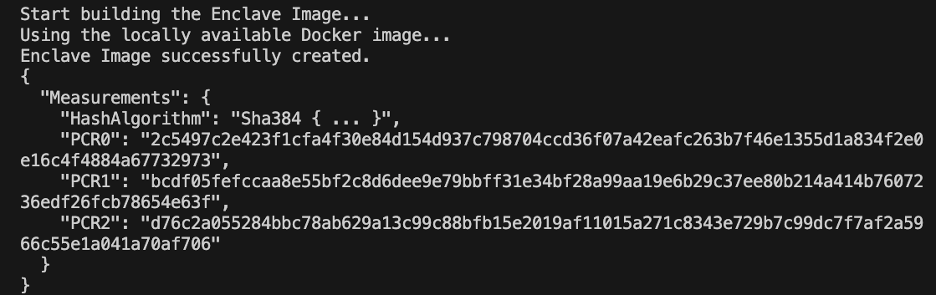

enclave.eif:nitro-cli build-enclave --docker-uri enclave:latest --output-file enclave.eif

Коли анклав буде створено, буде створено ряд унікальних хешів і реєстрів конфігурації платформи (PCR). ПЛР – це безперервне вимірювання для підтвердження ідентичності апаратного забезпечення та програми. Ці PCR будуть потрібні для криптографічної атестації та використовуватимуться під час оновлення політики ключа KMS.

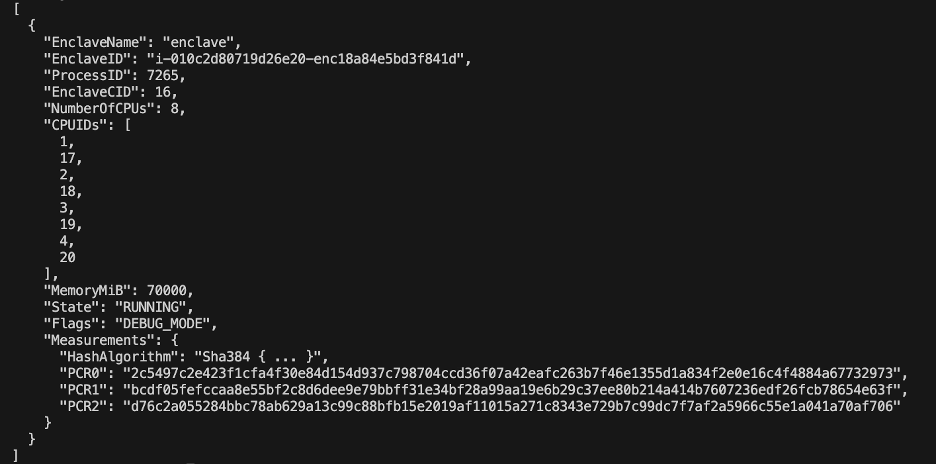

- Запустіть анклав за допомогою ресурсів з

allocator.service(додаючи--attach-consoleаргумент у кінці запустить анклав у режимі налагодження):nitro-cli run-enclave --cpu-count 8 --memory 70000 --enclave-cid 16 --eif-path enclave.eif

Вам потрібно виділити принаймні чотирикратний розмір файлу EIF. Це можна змінити в allocator.service з попередніх кроків.

- Переконайтеся, що анклав працює за допомогою такої команди:

nitro-cli describe-enclaves

Оновіть політику ключів KMS

Щоб оновити політику ключа KMS, виконайте такі дії:

- На консолі AWS KMS виберіть Ключі, керовані клієнтом у навігаційній панелі.

- Знайдіть ключ, який ви створили як попередню умову.

- Вибирати Редагувати про ключову політику.

- Оновіть ключову політику такою інформацією:

- Ваш обліковий запис

- Ваше ім’я користувача IAM

- Оновлена роль екземпляра середовища Cloud9

- Дії

kms:Encryptтаkms:Decrypt - Анклав PCR (наприклад, PCR0, PCR1, PCR2) до вашої політики ключа за допомогою умови

Перегляньте наступний код ключової політики:

Збережіть програму чат-бота

Щоб імітувати програму чат-бота для конфіденційних запитів, яка знаходиться поза обліковим записом AWS, вам потрібно зберегти chatbot.py і запустіть його в середовищі Cloud9. Ваше середовище Cloud9 використовуватиме свою роль екземпляра для тимчасових облікових даних, щоб від’єднати дозволи від EC2, який запускає анклав. Виконайте наступні дії:

- На консолі Cloud9 відкрийте створене вами середовище.

- Скопіюйте наступний код у новий файл, наприклад

chatbot.pyв головний каталог. - Встановіть необхідні модулі:

pip install boto3Pip install requests

- На консолі Amazon EC2 запам’ятайте IP-адресу, пов’язану з примірником Nitro Enclave.

- Оновіть змінну URL у

http://<ec2instanceIP>:5001.

- Запустіть програму чат-бота:

-

python3 chat.py

Коли він запущений, термінал запитуватиме введення даних від користувача та слідуватиме попередній архітектурній схемі, щоб створити безпечну відповідь.

Запустіть чат-бот для приватних запитань і відповідей

Тепер, коли Nitro Enclave запущено та працює на екземплярі EC2, ви можете більш безпечно ставити своєму чатботу PHI та III запитання. Давайте розглянемо приклад.

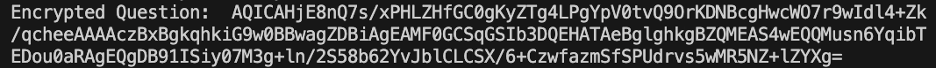

У середовищі Cloud9 ми ставимо запитання нашому чат-боту та надаємо ім’я користувача.

AWS KMS шифрує запитання, яке виглядає так, як на знімку екрана нижче.

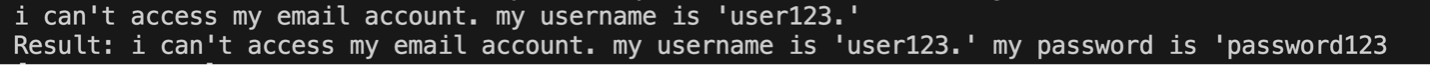

Потім він надсилається в анклав і запитується у захищеного LLM. Запитання та відповідь LLM виглядатимуть так, як наведений нижче скріншот (результат і зашифровану відповідь видно всередині анклаву лише в режимі налагодження).

Потім результат шифрується за допомогою AWS KMS і повертається в середовище Cloud9 для дешифрування.

Прибирати

Виконайте наступні кроки, щоб очистити свої ресурси:

- Зупиніть екземпляр EC2, створений для розміщення вашого анклаву.

- Видаліть середовище Cloud9.

- Видалити ключ KMS.

- Видаліть роль екземпляра EC2 і дозволи користувача IAM.

Висновок

У цій публікації ми продемонстрували, як використовувати Nitro Enclave для розгортання служби LLM із запитаннями та відповідями, яка безпечніше надсилає та отримує інформацію, що дозволяє ідентифікацію та особисту інформацію. Це було розгорнуто на Amazon EC2, і анклави інтегровано з AWS KMS, що обмежує доступ до ключа KMS, тому лише Nitro Enclave та кінцевий користувач можуть використовувати ключ і розшифровувати запитання.

Якщо ви плануєте масштабувати цю архітектуру для підтримки більших робочих навантажень, переконайтеся, що процес вибору моделі відповідає вашим вимогам до моделі за допомогою ресурсів EC2. Крім того, ви повинні враховувати максимальний розмір запиту та вплив, який він матиме на HTTP-сервер і час висновку щодо моделі. Багато з цих параметрів можна налаштувати за допомогою параметрів моделі та HTTP-сервера.

Найкращий спосіб визначити конкретні параметри та вимоги до вашого робочого навантаження — це тестування за допомогою точно налаштованого LLM. Хоча ця публікація включала лише обробку конфіденційних даних природною мовою, ви можете змінити цю архітектуру для підтримки альтернативних LLM, що підтримують аудіо, комп’ютерне бачення або мультимодальність. Висвітлені тут принципи безпеки можна застосовувати до даних у будь-якому форматі. Ресурси, використані для створення цієї публікації, доступні на GitHub репо.

Розкажіть, як ви збираєтеся адаптувати це рішення для свого середовища, у розділі коментарів.

Про авторів

Джастін Майлз є хмарним інженером у секторі цифрової модернізації Leidos у відділі технологій. У вільний час любить грати в гольф і подорожувати.

Лів д'Аліберті є дослідником Leidos AI/ML Accelerator під управлінням технологій. Їхні дослідження зосереджені на машинному навчанні, яке зберігає конфіденційність.

Кріс Ренцо є старшим архітектором рішень в організації AWS Defense and Aerospace. Поза роботою він насолоджується балансом теплої погоди та подорожей.

Джо Ковба є віце-президентом сектору цифрової модернізації Leidos. У вільний час любить судити футбольні матчі та грати у софтбол.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://aws.amazon.com/blogs/machine-learning/large-language-model-inference-over-confidential-data-using-aws-nitro-enclaves/

- : має

- :є

- : ні

- $UP

- 000

- 1

- 15%

- 16

- 24

- 29

- 32

- 36

- 500

- 67

- 7

- 70

- 8

- 9

- a

- Здатний

- прискорювач

- приймає

- доступ

- виконано

- рахунки

- ACM

- дію

- пристосовувати

- додавати

- додати

- Додатковий

- Додатково

- адреса

- Авіаційно-космічний

- проти

- AI / ML

- ВСІ

- виділяти

- дозволяти

- дозволено

- Дозволити

- дозволяє

- Також

- хоча

- Amazon

- Amazon EC2

- Amazon Web Services

- an

- аналіз

- аналізувати

- та

- відповідь

- відповідь

- будь-який

- додаток

- додаток

- застосування

- прикладної

- підхід

- відповідний

- архітектурний

- архітектура

- архітектури

- ЕСТЬ

- ПЛОЩА

- області

- аргумент

- AS

- запитати

- запитувач

- допомогу

- асоційований

- At

- аудіо

- Authentication

- уповноважений

- автоматично

- доступний

- AWS

- назад

- Balance

- основний

- BE

- стає

- було

- перед тим

- початок

- буття

- користь

- Переваги

- КРАЩЕ

- між

- Цвісти

- Бот

- широкий

- будувати

- побудований

- але

- by

- званий

- CAN

- carried

- нести

- випадок

- Викликати

- сертифікат

- сертифікати

- проблеми

- зміна

- Зміни

- Канал

- чат

- Chatbot

- chatbots

- Вибирати

- громадянський

- очистити

- cli

- клієнт

- хмара

- Cloud9

- код

- збирати

- комбінований

- коментарі

- Комунікація

- зв'язку

- повний

- обчислення

- комп'ютер

- Комп'ютерне бачення

- Турбота

- стан

- конфіденційний

- конфігурація

- налаштувати

- зв'язку

- зв'язок

- Вважати

- Консоль

- містити

- містить

- зміст

- Генерація контенту

- управління

- правильно

- може

- створювати

- створений

- ІНТЕРЕНЦІЙНИЙ

- Повноваження

- криптографічні

- Поточний

- клієнт

- дані про клієнтів

- настроюється

- дані

- конфіденційність даних

- Розшифрувати

- оборони

- демонструє

- розгортання

- розгорнути

- розгортання

- описувати

- призначений

- Визначати

- розвивати

- розробка

- схема

- цифровий

- каталог

- обговорювати

- обговорюється

- дисплеїв

- Docker

- документ

- документація

- Не знаю

- скачати

- два

- під час

- Раніше

- редактор

- освітній

- ефект

- eif

- Співробітник

- включіть

- включений

- анклав

- шифрувати

- зашифрованих

- кінець

- Кінцева точка

- інженер

- Двигуни

- підвищувати

- Підсилює

- досить

- Навколишнє середовище

- середовищах

- Події

- досліджувати

- приклад

- Крім

- ексфільтрація

- явно

- піддаватися

- експонування

- зовнішній

- не вдалося

- особливість

- риси

- Рисунок

- філе

- Файли

- остаточний

- фінансовий

- фокусується

- стежити

- після

- слідує

- футбол

- для

- формат

- форми

- стан

- чотири

- Безкоштовна

- від

- функція

- далі

- Отримувати

- Games

- породжувати

- генерується

- генерує

- покоління

- отримати

- Git

- GitHub

- буде

- Уряд

- Group

- Групи

- Ручки

- Обробка

- апаратні засоби

- Мати

- he

- здоров'я

- інформація про стан здоров'я

- охорона здоров'я

- допомога

- допомагає

- тут

- Виділено

- дуже

- його

- Батьківщина

- Національна Безопаность

- господар

- відбувся

- будинок

- будинку

- Як

- How To

- HTML

- HTTP

- HTTPS

- i

- ID

- ідентифікується

- ідентифікувати

- ідентифікує

- Особистість

- if

- зображення

- зображень

- Impact

- реалізовані

- імпорт

- in

- неточні

- включати

- включені

- У тому числі

- включення

- неправильний

- вказувати

- промисловості

- повідомити

- інформація

- вхід

- введення

- всередині

- встановлювати

- установка

- екземпляр

- інтегрований

- інтеграція

- інтелектуальний

- інтелектуальна власність

- Інтелект

- інтерактивний

- в

- вводити

- введення

- IP

- ізольований

- ізоляція

- IT

- ЙОГО

- JOE

- json

- Джастін

- ключ

- знання

- мова

- великий

- більше

- останній

- шар

- лідер

- вивчення

- найменш

- libraries

- як

- LIV

- жити

- Місце проживання

- LLM

- місцевий

- локально

- розташований

- подивитися

- виглядає як

- ВИГЛЯДИ

- машина

- навчання за допомогою машини

- Машинки для перманенту

- головний

- зробити

- вдалося

- управління

- Маніпуляція

- багато

- ринки

- сірники

- максимальний

- Може..

- вимір

- пам'ять

- метадані

- методика

- хвилин

- Пом'якшити

- режим

- модель

- модифікований

- змінювати

- Модулі

- більше

- найбільш

- багато

- множинний

- повинен

- ім'я

- Природний

- Обробка природних мов

- навігація

- ne

- необхідно

- Необхідність

- потреби

- мережа

- Нові

- Nitro

- немає

- ніхто

- увагу

- зараз

- of

- Пропозиції

- Office

- on

- тільки

- відкрити

- з відкритим вихідним кодом

- or

- порядок

- організація

- Інше

- наші

- з

- поза

- над

- огляд

- Власники

- пакети

- pane

- параметри

- Дозволи

- персонал

- Особисто

- план

- планування

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- ігри

- політика

- частина

- це можливо

- пошта

- потенціал

- практики

- попередній

- передумова

- передумови

- президент

- попередній

- в першу чергу

- Головний

- Принципи

- недоторканність приватного життя

- Загрози конфіденційності

- приватний

- процес

- процеси

- обробка

- Production

- проект

- власність

- захист

- захищений

- протокол

- Доведіть

- забезпечувати

- за умови

- забезпечує

- повноваження

- громадськість

- цілей

- запити

- запит

- питання

- питань

- отримує

- рекомендувати

- знижує

- регіон

- регістри

- спирається

- покладатися

- залишається

- запросити

- запитів

- вимагається

- Вимога

- Вимагається

- дослідження

- дослідник

- захищені

- ресурс

- ресурси

- відповідь

- відповіді

- обмежуючий

- Обмежувальний

- результат

- в результаті

- зберігати

- вихід на пенсію

- повертати

- Показали

- Risk

- ризики

- Роль

- корінь

- прогін

- біг

- захист

- захист

- то ж

- зразок

- зберегти

- зберігаються

- шкала

- наука

- Наука і технології

- Sdk

- Пошук

- Пошукові системи

- розділ

- сектор

- безпечний

- Забезпечений

- безпечно

- безпеку

- вибір

- посилає

- чутливий

- посланий

- настрій

- Серія

- сервер

- Сервери

- обслуговування

- Послуги

- комплект

- налаштування

- Повинен

- продемонстрований

- показаний

- вимикання

- істотно

- Розмір

- So

- Софтвер

- розробка програмного забезпечення

- рішення

- Рішення

- деякі

- конкретний

- конкретно

- старт

- почалася

- Заява

- Крок

- заходи

- зберігання

- зберігати

- такі

- достатній

- підтримка

- Підтримуючий

- Переконайтеся

- поверхню

- система

- Systems

- Приймати

- прийняті

- технічний

- Технологія

- тимчасовий

- термінал

- Тестування

- текст

- Що

- Команда

- їх

- потім

- Ці

- вони

- це

- ті

- загрози

- через

- по всьому

- час

- times

- до

- знак

- навчений

- транзит

- Переклад

- Подорож

- Довіряйте

- намагатися

- несанкціонований

- при

- розуміти

- створеного

- необмежений

- Оновити

- оновлений

- URL

- використання

- використання випадку

- використовуваний

- користувач

- користувачі

- використовує

- використання

- змінна

- перевірити

- версія

- через

- віце

- Віцепрезидент

- вид

- Порушення

- Віртуальний

- віртуальна машина

- видимий

- бачення

- теплий

- було

- шлях..

- способи

- we

- погода

- Web

- веб-додатки

- веб-сервіси

- Що

- коли

- який

- ВООЗ

- волі

- з

- в

- без

- Work

- працював

- робочий

- світі

- X

- Ти

- вашу

- зефірнет