Час читання: 4 протокол

У понеділок Міністерство юстиції США оголосило, що правоохоронні органи, які працюють у кількох країнах, успішно захопили контроль над ботнетом «Gameover Zeus», який розповсюджує Банківський троян Zeus і другий ботнет, який розповсюджує програму-вимагач Cryptolocker. Zeus та його варіанти дозволяють фінансові шахрайства шляхом крадіжки облікових даних і переадресації фінансові операції на рахунки злочинця. Cyrptolocker блокує доступ до файлів даних користувача, шифруючи їх, і дозволить доступ лише тоді, коли жертва заплатить викуп, зазвичай 500 доларів.

У понеділок Міністерство юстиції США оголосило, що правоохоронні органи, які працюють у кількох країнах, успішно захопили контроль над ботнетом «Gameover Zeus», який розповсюджує Банківський троян Zeus і другий ботнет, який розповсюджує програму-вимагач Cryptolocker. Zeus та його варіанти дозволяють фінансові шахрайства шляхом крадіжки облікових даних і переадресації фінансові операції на рахунки злочинця. Cyrptolocker блокує доступ до файлів даних користувача, шифруючи їх, і дозволить доступ лише тоді, коли жертва заплатить викуп, зазвичай 500 доларів.

Вважається, що жертви цих шкідливих схем за останні 100 роки зазнали збитків від кіберзлочинців на суму понад 2 мільйонів доларів!

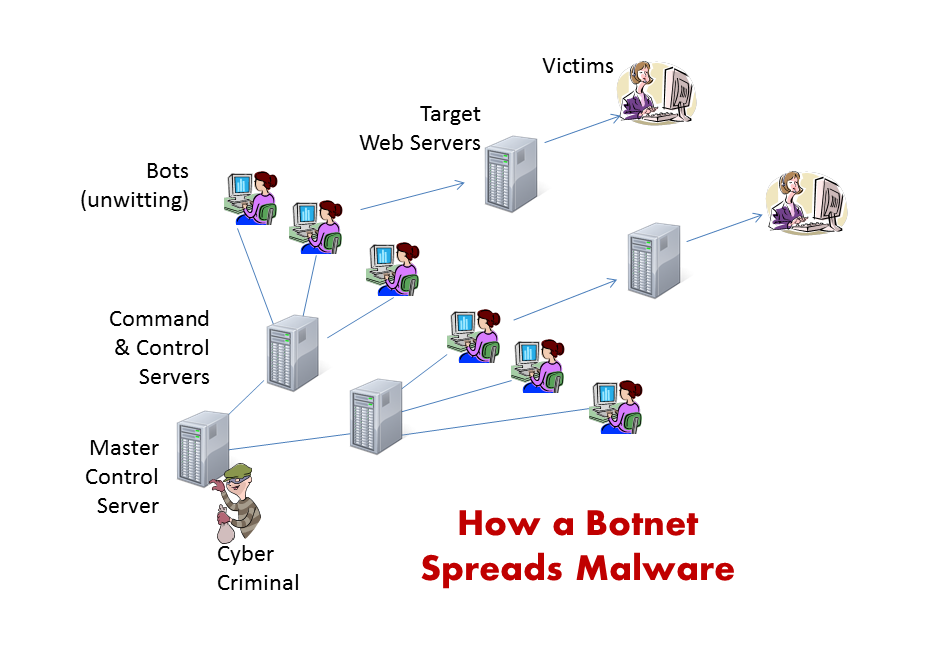

Ботнет створюється шляхом зараження комп’ютера зловмисним програмним забезпеченням, яке отримує контроль над комп’ютером жертви, щоб його можна було використовувати для розповсюдження іншого шкідливого програмного забезпечення, спаму електронної пошти або для запуску атак відмови в обслуговуванні. Користувачі більшості учасників ботнетів (ботів) навіть не підозрюють, що їхні комп’ютери використовуються в підступних цілях.

Дії уряду дають користувачам комп’ютерів можливість позбавити свої комп’ютери від програмного забезпечення бот-мереж і захистити себе від того, щоб стати жертвами в майбутньому. На жаль, експерти вважають, що розробники ботнетів зможуть повторно підключити своїх небажаних клієнтів і знову розповсюдити шкідливе програмне забезпечення протягом 2 тижнів або менше.

Якщо ви хочете захистити себе від участі в бот-мережі або не стати жертвою такого кіберзлочинного зловмисного програмного забезпечення, Comodo Security забезпечує найбільш повний захист. Незалежно від того, чи використовуєте ви Comodo Internet Security (CIS) для настільного користувача або системи Comodo Endpoint Security Management (CESM) для підприємства, стратегія Comodo Default/Deny з автоматичним пісочницею гарантує, що такі шкідливі програми ніколи не зашкодять вашій системі або вашим файлам.

Безпека Comodo зосереджена на запобіганні, а не тільки на виявленні. Запатентована технологія Auto Sandboxing Comodo створює ізольоване середовище в реальному часі, яке визначає безпечні, небезпечні та сумнівні файли та виконувані файли та автоматично ізолює як небезпечні, так і невідомі файли, дозволяючи лише відомим, надійним файлам проникати у вашу систему.

Якщо є загроза відомий бути зловмисним, Comodo's антивірус (AV) виявить його підпис і запобіжить будь-які пошкодження, тобто шифрування ваших файлів. Якщо загроза є невідомий, HIPS і Auto-Sandbox перехоплять шкідливе програмне забезпечення, зупиняючи його, оскільки вірус насправді ніколи не встановлюється у вашій системі. Лабораторії Comodo AV виявляють сигнатури чорного списку для шкідливих файлів, таких як CryptoLocker, тому програмне забезпечення-вимагач потрапляє прямо на консолі карантину або керування пісочницею. Захист кінцевої точки Comodo Менеджер (CESM), де адміністратор міг його видалити.

CESM 3 забезпечує неперевершену захисну силу нашої віддаленої адміністративної консолі нового покоління. Це дає змогу адміністратору отримувати сповіщення в режимі реального часу за допомогою списку або панорамного перегляду всіх кінцевих точок і можливостей керування системою, функція зазвичай доступна лише у спеціальних Віддалений моніторинг та керування (RMM) системи. Отже, коли користувач відкриває шкідливе повідомлення, що містить CryptoLocker, CES виявить шкідливий (або невідомий) файл, автоматично сховає його та попередить адміністратора. Якщо адміністратор отримує сповіщення перед лабораторією Comodo, адміністратор може віддалено видалити програму-вимагач з комп’ютера кінцевого користувача, незалежно від місцезнаходження кінцевого користувача.

Чотири кліки до безпеки:

- Адміністратор переглядає список файлів у пісочниці.

- Адміністратор вибирає шкідливі виконувані файли, які потрібно видалити.

- Адміністратор віддалено отримує доступ до комп’ютера кінцевого користувача, щоб вибрати шкідливий файл, запущений у пісочниці.

- Адміністратор видаляє розташування файлу, щоб позбавити систему користувача від шкідливої програми.

Чотири кліки до безпеки. Це дійсно так просто! Але не вірте нам на слово. Comodo Endpoint Security (CES) працює на основі тієї ж запатентованої технології запобігання, що й наш споживчий продукт Comodo Internet Security (CIS), використовує для захисту споживачів від CryptoLocker. CIS нещодавно отримав найвищу позицію в Proactive Security Challenge 64 від matousec.com, проекту, яким керує поважна група незалежних експертів з безпеки, присвячена покращенню безпеки кінцевих користувачів. Після виклику matousec.com назвав СНД «Абсолютна захисна машина».

На додаток до своєї здатності захищати підприємства від шкідливих програм, таких як CryptoLocker, ESM має багато інших чудових можливостей. Наприклад, останнє оновлення до ESM додало кілька можливостей, таких як централізований моніторинг ізольованих (невідомих) і шкідливих файлів, автоматична синхронізація кінцевої точки через Active Directory, зашифровані сеанси VNC для локальних і віддалених кінцевих точок, а також підтримка Windows 7 Embedded Standard.

Щоб захиститися від бот-мереж, Cryptolocker, Zeus і всі їх варіанти завантажте a 60-денна безкоштовна пробна версія на 60 користувачів зараз або зв'яжіться cesmsales@comodo.com на дату нашого наступного webinar.

ПОЧНІТЬ БЕЗКОШТОВНУ ПРОБУ БЕЗКОШТОВНО ОТРИМАЙТЕ СВОЙ МОМЕНТАЛЬНИЙ СКОРЕКАРД

- blockchain

- coingenius

- Новини Comodo

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

- Кібербезпека Comodo

- управління внутрішньої безпеки

- цифрові гаманці

- брандмауер

- Kaspersky

- шкідливих програм

- Макафі

- NexBLOC

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- VPN

- безпеки веб-сайтів

- зефірнет