ТОКІО, 7 лютого 2024 р. – (JCN Newswire) – Корпорація NEC (TSE: 6701) розробив технологію, яка посилює безпеку ланцюгів поставок шляхом виявлення вразливостей у програмному забезпеченні з двійкового коду (1) виконуваних файлів без необхідності використання вихідного коду. Ця технологія автоматизує частину статичного аналізу програмного забезпечення, для якого вихідний код недоступний, який раніше доводилося робити експертам, тим самим скорочуючи час статичного аналізу на 40%.

фон

В останні роки ланцюги поставок у всіх галузях розширювалися та ускладнювалися завдяки цифровій трансформації (DX) і глобалізації. За цих обставин зростає занепокоєння щодо кібератак, націлених на вразливі місця та шкідливі функції, які впроваджуються в ланцюг поставок, що робить забезпечення безпеки програмного забезпечення в усьому ланцюзі поставок актуальною проблемою. Зокрема, державні установи та постачальники критичної інфраструктури зобов’язані вживати заходів для запобігання впровадженню бекдорів та інших шкідливих функцій у їхні продукти та системи під час закупівлі та встановлення продуктів і систем відповідно до переглянутих законів і правил. Ця нещодавно розроблена технологія покращить Служба пошуку ризиків NEC (2), у якій фахівці з безпеки (*3) проводять оцінку ризиків безпеки програмного забезпечення та систем клієнта, розглядаючи вплив на їхній бізнес.

Огляд технології

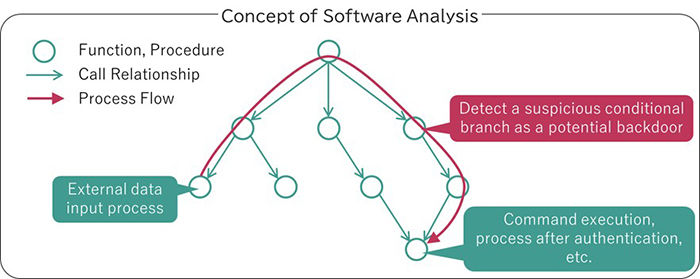

Хоча загальні методи статичного аналізу програмного забезпечення націлені на вихідний код, цей метод виконує статичний аналіз двійкового коду, який є виконуваною формою програмного забезпечення. Зокрема, він відстежує, які процеси в програмному забезпеченні використовують зовнішні дані, і виявляє підозрілі впровадження, які можуть бути бекдорами, здатними вплинути на контроль чутливих процесів, таких як виконання команд.

Особливості технології

1. Програмне забезпечення без вихідного коду може бути перевірено

У минулому вихідний код для певного програмного забезпечення був недоступний, і в таких випадках засоби перевірки безпеки програмного забезпечення були обмежені, наприклад перевірка експертами вручну. Оскільки ця технологія може перевіряти двійковий код, можна перевірити безпеку програмного забезпечення, для якого вихідний код недоступний.

2. Вирішує проблему забруднення будівельного середовища (*4).

У минулому було важко виявити вразливі місця та шкідливі функції, введені під час процесу збирання, навіть коли вихідний код був доступний, наприклад, для програмного забезпечення, розробленого власними силами. Оскільки ця технологія перевіряє двійковий код після його створення, можна перевірити безпеку, включаючи проблеми, спричинені середовищем збірки.

3. Забезпечує однакову якість перевірки

У минулому було важко перевірити програмне забезпечення, особливо у двійковому форматі, і якість перевірки, як правило, змінювалася залежно від кваліфікації інспектора. Ця технологія автоматизує частину процесу перевірки, таким чином зменшуючи потребу в людських ресурсах і забезпечуючи певний рівень якості перевірки. Це також дає змогу пояснити безпеку систем компанії третім особам, таким як регуляторні органи та акціонери, за допомогою доказів. Крім того, очікується, що автоматизація частини перевірки скоротить час, необхідний для статичного аналізу, на 40%. NEC прагне застосувати цю технологію для послуг пошуку ризиків до кінця 2024 фінансового року. Це посилить перевірки безпеки програмного забезпечення, закупленого та доставленого в ланцюжку постачання, сприяючи створенню безпечніших і надійніших систем і зміцненню безпеки ланцюга постачання.

(1) Дані, виражені лише у двійкових числах 0 і 1, щоб комп’ютери могли їх безпосередньо обробляти.

(2) Risk Hunting Service (лише текст японською мовою)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Спеціалісти з безпеки (тільки текст японською мовою)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Середовище, яке перетворює вихідний код, написаний мовою програмування, і генерує виконуваний файл, написаний у двійковому коді. Поділитися

Про корпорацію NEC

Корпорація NEC зарекомендувала себе як лідер в галузі інтеграції ІТ та мережевих технологій, одночасно просуваючи заяву про бренд «Організація яскравого світу». NEC дозволяє бізнесу та громадам адаптуватися до швидких змін, що відбуваються як у суспільстві, так і на ринку, оскільки передбачає соціальні цінності безпеки, безпеки, справедливості та ефективності для сприяння розвитку більш стійкого світу, де кожен має шанс повністю розкрити свій потенціал. Для отримання додаткової інформації відвідайте NEC за адресою https://www.nec.com.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.jcnnewswire.com/pressrelease/88888/3/

- : має

- :є

- : ні

- :де

- 1

- 2024

- 7

- a

- МЕНЮ

- відповідно

- пристосовувати

- адреси

- після

- агентства

- Цілі

- ВСІ

- Також

- an

- аналіз

- та

- Застосовувати

- ЕСТЬ

- AS

- оцінки

- At

- Влада

- автоматизує

- Автоматизація

- доступний

- бекдори

- BE

- становлення

- було

- буття

- обидва

- марка

- яскравіше

- будувати

- побудований

- бізнес

- підприємства

- by

- CAN

- здатний

- випадків

- викликаний

- певний

- ланцюг

- ланцюга

- шанс

- Зміни

- перевірка

- обставин

- код

- спільноти

- компанія

- комплекс

- комп'ютери

- Занепокоєння

- Турбота

- Проводити

- беручи до уваги

- будівництво

- внесок

- контроль

- КОРПОРАЦІЯ

- критичний

- Критична інфраструктура

- кібератаки

- дані

- поставляється

- Залежно

- виявляти

- розвиненою

- важкий

- цифровий

- цифрове перетворення

- безпосередньо

- зроблений

- два

- під час

- DX

- ефективність

- дозволяє

- кінець

- підвищувати

- забезпечення

- Навколишнє середовище

- особливо

- встановлений

- Навіть

- все

- докази

- виконання

- розширюється

- очікуваний

- experts

- Пояснювати

- виражений

- зовнішній

- справедливість

- Feb

- філе

- Файли

- для

- форма

- формат

- від

- Повний

- Функції

- Крім того

- Загальне

- генерує

- глобалізація

- Уряд

- державні установи

- Зростання

- було

- Мати

- HTML

- HTTPS

- людина

- Людськими ресурсами

- Полювання

- зображення

- Impact

- реалізації

- in

- У тому числі

- промисловості

- впливаючи

- інформація

- Інфраструктура

- установка

- інтеграція

- в

- введені

- питання

- IT

- сам

- японський

- jcn

- JPG

- мова

- Законодавство

- Закони та правила

- лідер

- рівень

- обмеженою

- made

- РОБОТИ

- malicious

- керівництво

- ринок

- Може..

- засоби

- заходи

- більше

- Необхідність

- мережу

- нещодавно

- Стрічка новин

- номера

- of

- on

- тільки

- Інше

- частина

- приватність

- Сторони

- Минуле

- виступає

- місце

- plato

- Інформація про дані Платона

- PlatoData

- це можливо

- потенціал

- запобігати

- раніше

- проблеми

- процес

- процеси

- закуповуваних

- Продукти

- Програмування

- сприяти

- сприяння

- провайдери

- забезпечує

- якість

- швидко

- досягати

- останній

- зменшити

- зниження

- правила

- регуляторні

- вимагається

- ресурси

- Risk

- s

- безпечніше

- Безпека

- безпечний

- безпеку

- чутливий

- обслуговування

- Послуги

- Акціонери

- з

- майстерність

- So

- соціальна

- суспільство

- Софтвер

- деякі

- Source

- вихідні

- Фахівці

- Заява

- статичний

- зміцнення

- Зміцнює

- такі

- поставка

- ланцюжка поставок

- Ланцюги постачання

- підозрілі

- сталого

- Systems

- Приймати

- взяття

- Мета

- націлювання

- техніка

- методи

- Технології

- Технологія

- текст

- Що

- Команда

- їх

- Там.

- тим самим

- Ці

- третій

- треті сторони

- це

- через

- по всьому

- Таким чином

- час

- до

- треків

- Перетворення

- при

- терміново

- використання

- Цінності

- змінюватися

- візит

- Уразливості

- було

- були

- коли

- який

- в той час як

- волі

- з

- в

- без

- світ

- письмовий

- років

- зефірнет