Дослідники ESET надають аналіз атаки, здійсненої раніше невідомим загрозливим суб’єктом із Китаю, якого ми назвали Blackwood і який, як ми вважаємо, працює принаймні з 2018 року. Зловмисники доставляють складний імплантат, який ми назвали NSPX30, через противника. -in-the-middle (AitM) атакує, викрадаючи запити на оновлення від законного програмного забезпечення.

Ключові моменти в цій публікації блогу:

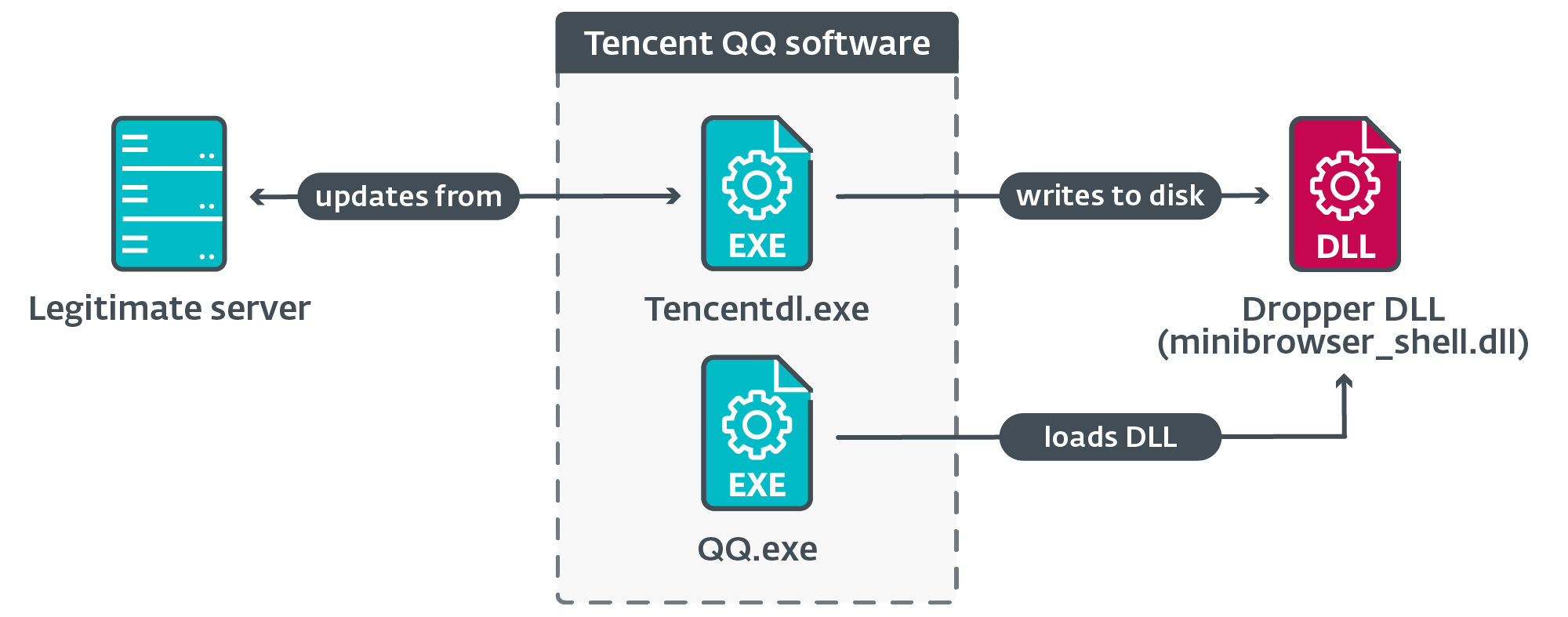

- Ми виявили, що імплантат NSPX30 розгортається через механізми оновлення законного програмного забезпечення, такого як Tencent QQ, WPS Office і Sogou Pinyin.

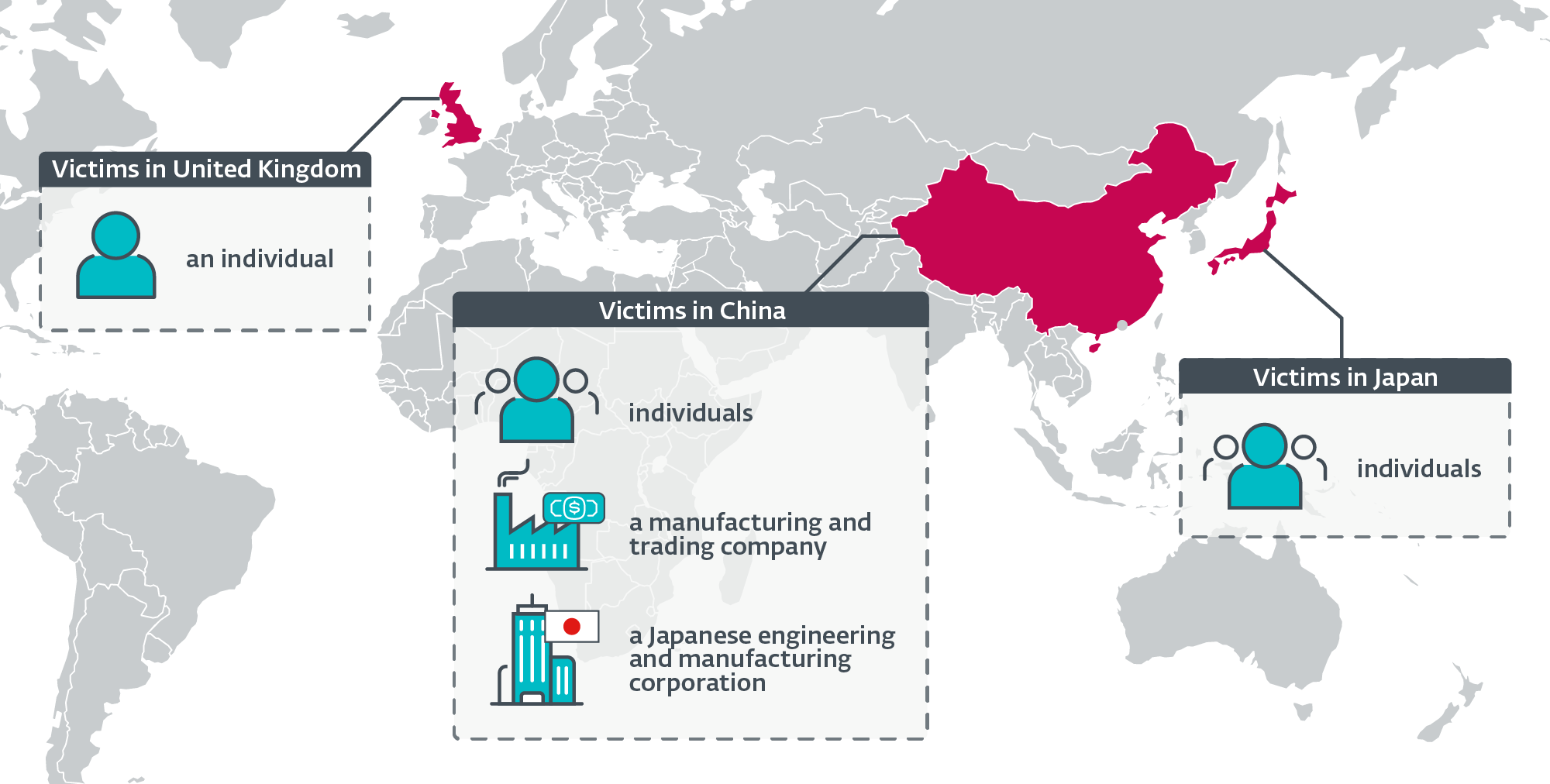

- Ми виявили імплантат у цілеспрямованих атаках на китайські та японські компанії, а також на осіб, які перебувають у Китаї, Японії та Великобританії.

- Наше дослідження простежило еволюцію NSPX30 до невеликого бекдору з 2005 року, який ми назвали Project Wood, розробленого для збору даних від його жертв.

- NSPX30 — це багатоступінчастий імплантат, який включає кілька компонентів, таких як крапельниця, інсталятор, завантажувачі, оркестровник і бекдор. Обидва з двох останніх мають власні набори плагінів.

- Імплантат був розроблений на основі здатності зловмисників здійснювати перехоплення пакетів, дозволяючи операторам NSPX30 приховувати свою інфраструктуру.

- NSPX30 також може вносити себе в білий список у кількох китайських рішеннях для захисту від шкідливих програм.

- Ми приписуємо цю діяльність новій групі APT, яку ми назвали Blackwood.

Профіль Blackwood

Blackwood — це пов’язана з Китаєм група APT, яка працює принаймні з 2018 року та бере участь у операціях кібершпигунства проти китайських і японських осіб і компаній. Blackwood має можливості проводити атаки противника посередині, щоб доставити імплантат, який ми назвали NSPX30, за допомогою оновлень законного програмного забезпечення, а також приховувати розташування своїх командних і контрольних серверів, перехоплюючи трафік, створений імплантатом.

Огляд кампанії

У 2020 році було виявлено сплеск шкідливої активності в цільовій системі, розташованій у Китаї. Машина стала тим, що ми зазвичай називаємо «магнітом загроз», оскільки ми виявили спроби зловмисників використовувати набори інструментів шкідливого програмного забезпечення, пов’язані з різними групами APT: Ухильна панда, Лоюй, і третій загрозливий актор, якого ми відслідковуємо як LittleBear.

У цій системі ми також виявили підозрілі файли, які не належали до інструментів цих трьох груп. Це змусило нас почати дослідження імплантату, який ми назвали NSPX30; ми змогли простежити його еволюцію аж до 2005 року.

За даними телеметрії ESET, імплантат було виявлено на невеликій кількості систем. Серед постраждалих:

- невстановлені особи, які знаходяться в Китаї та Японії,

- невідома китайськомовна особа, підключена до мережі відомого державного дослідницького університету Сполученого Королівства,

- велика виробнича та торгова компанія в Китаї, а також

- офіс в Китаї японської корпорації інженерно-виробничої вертикалі.

Ми також помітили, що зловмисники намагаються повторно скомпрометувати системи у разі втрати доступу.

На малюнку 1 показано географічний розподіл цілей Blackwood за даними телеметрії ESET.

Еволюція NSPX30

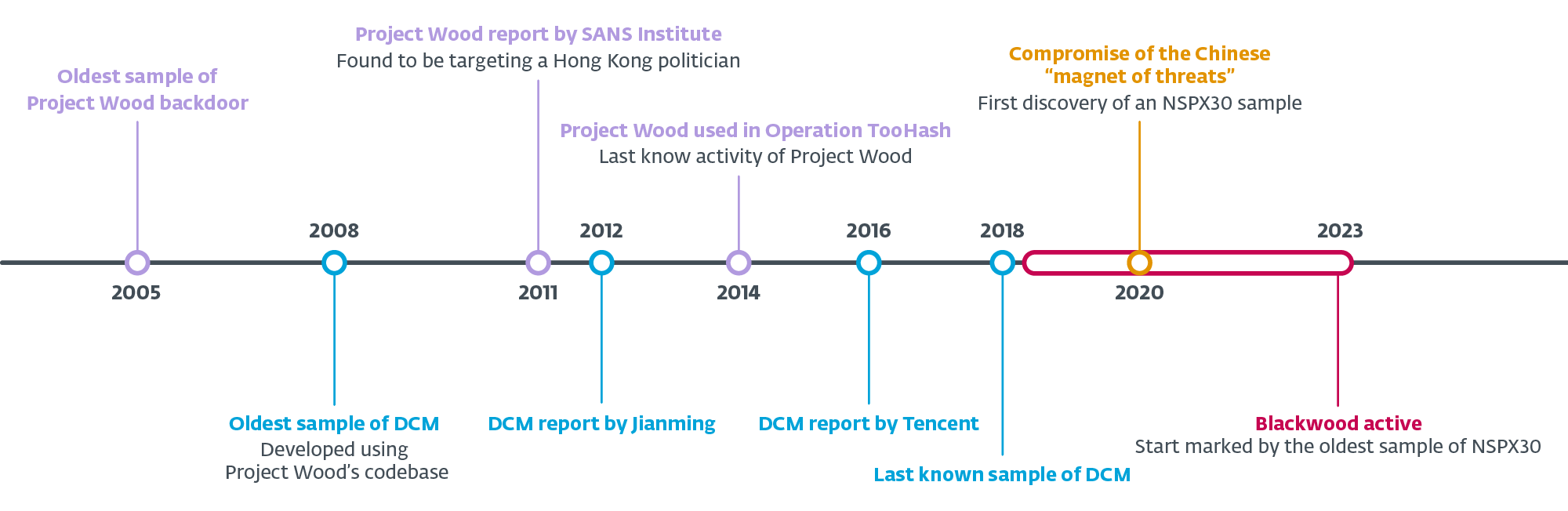

Під час нашого дослідження імплантату NSPX30 ми відобразили його еволюцію до раннього предка – простого бекдору, який ми назвали Project Wood. Найстаріший зразок Project Wood, який ми змогли знайти, був зібраний у 2005 році, і, здається, він використовувався як кодова база для створення кількох імплантатів. Один з таких імплантатів, з якого розвинувся NSPX30, був названий його авторами DCM у 2008 році.

На малюнку 2 показано хронологію цих подій на основі нашого аналізу зразків у нашій колекції та даних телеметрії ESET, а також загальнодоступної документації. Однак задокументовані тут події та дані все ще є неповною картиною майже двох десятиліть розробки та зловмисної діяльності невідомої кількості загрозливих суб’єктів.

У наступних розділах ми описуємо деякі наші висновки щодо Project Wood, DCM і NSPX30.

Проект Вуд

Відправною точкою в еволюції цих імплантів є невеликий бекдор, складений 9 січняth, 2005, відповідно до часових позначок, присутніх у заголовку PE двох його компонентів – завантажувача та бекдора. Останній має можливості збирати інформацію про систему та мережу, а також записувати натискання клавіш і робити знімки екрана.

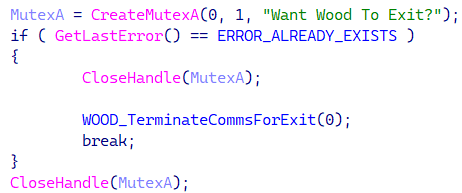

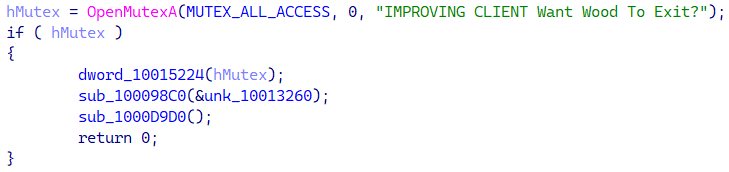

Ми назвали бекдор Project Wood на основі повторюваної назви м’ютексу, як показано на малюнку 3.

Мітки часу компіляції є ненадійними індикаторами, оскільки вони можуть бути підроблені зловмисниками; тому в цьому конкретному випадку ми розглянули додаткові точки даних. По-перше, мітки часу з заголовка PE завантажувача та бекдорів; дивіться таблицю 1. Різниця в часі компіляції обох компонентів становить лише 17 секунд.

Таблиця 1. Мітки часу компіляції PE в компонентах із зразка 2005 року

|

SHA-1 |

ім'я файлу |

Мітка часу компіляції PE |

Опис |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Проект Wood backdoor. Мітка часу з таблиці експорту збігається з міткою часу компіляції PE. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Завантажувач Project Wood містить бекдор, вбудований як ресурс. |

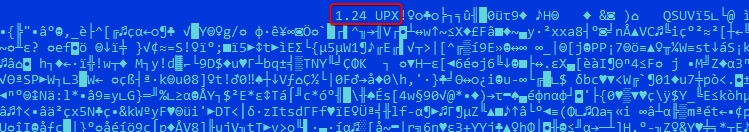

Друга точка даних походить із зразка крапельниці, який був стиснутий за допомогою UPX. Цей інструмент вставляє свою версію (Малюнок 4) в отриманий стиснутий файл – у цьому випадку це версія UPX 1.24, яка була випущено в 2003, до дати складання вибірки.

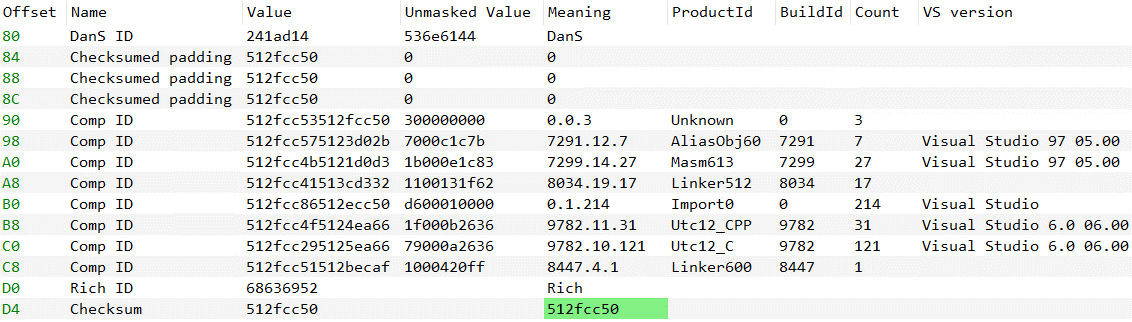

Третя точка даних — це дійсні метадані з PE Rich Headers (рисунок 5), які вказують на те, що вибірку було скомпільовано за допомогою Visual Studio 6.0, випущено в 1998, до дати складання зразка.

Ми вважаємо, що малоймовірно, що зловмисники маніпулювали мітками часу, метаданими Rich Headers і версією UPX.

Публічна документація

У відповідності з технічний папір опублікованому Інститутом SANS у вересні 2011 року, неназваний і неатрибуційний бекдор (Project Wood) використовувався для нападу на політичного діяча з Гонконгу за допомогою електронних листів, пов’язаних із фішингом.

У жовтні 2014 року G DATA опублікувала a звітом кампанії, яку він назвав Operation TooHash, яку з тих пір приписують гельсеміум Група APT. Руткіт G DATA під назвою DirectsX завантажує варіант бекдору Project Wood (див. Малюнок 6) з деякими функціями, які можна побачити в DCM і пізніше в NSPX30, наприклад, додавання в список дозволених продуктів у продуктах кібербезпеки (докладніше в Таблиці 4).

DCM, він же Темний Привид

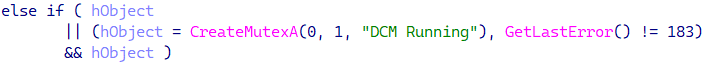

Ранній Project Wood слугував кодовою базою для кількох проектів; одним із них є імплантат, названий його авторами DCM (див. рис. 7).

У звіті Tencent за 2016 рік описується більш розвинутий варіант DCM, який покладається на можливості зловмисників AitM, щоб скомпрометувати своїх жертв, доставляючи інсталятор DCM як оновлення програмного забезпечення, і викрадати дані через DNS-запити на законні сервери. Востаннє ми спостерігали використання DCM під час атаки в 2018 році.

Публічна документація

DCM вперше був задокументований китайською компанією Цзянмін у 2012 році, хоча на той момент він залишився без назви, а пізніше отримав назву Dark Spectre Tencent у 2016 році.

NSPX30

Найстаріший зразок NSPX30, який ми знайшли, був зібраний 6 червняth, 2018. NSPX30 має іншу конфігурацію компонентів, ніж DCM, оскільки його роботу було розділено на два етапи, повністю покладаючись на можливості зловмисника AitM. Код DCM був розділений на менші компоненти.

Ми назвали імплантат на честь шляхів PDB, знайдених у зразках плагінів:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

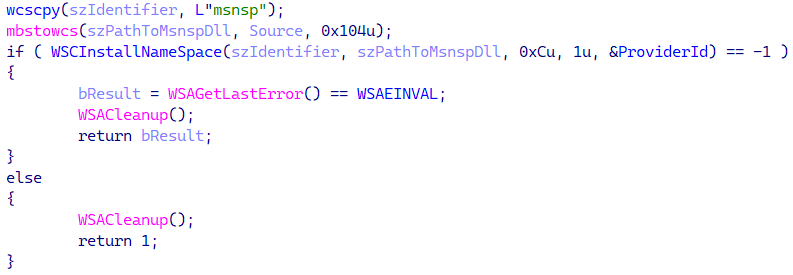

Ми вважаємо, що NSP посилається на свою технологію збереження: DLL постійного завантажувача, яка на диску називається msnsp.dll, має внутрішню назву mynsp.dll (згідно з даними таблиці експорту), можливо, через те, що він встановлений як Winsock nAmesтемп pровідер (НСП).

Нарешті, наскільки нам відомо, NSPX30 не було публічно задокументовано до цієї публікації.

Технічний аналіз

За допомогою телеметрії ESET ми визначили, що комп’ютери скомпрометовані, коли законне програмне забезпечення намагається завантажити оновлення з законних серверів за допомогою (незашифрованого) протоколу HTTP. Викрадені оновлення програмного забезпечення включають такі популярні китайські програми, як Tencent QQ, Sogou Pinyin і WPS Office.

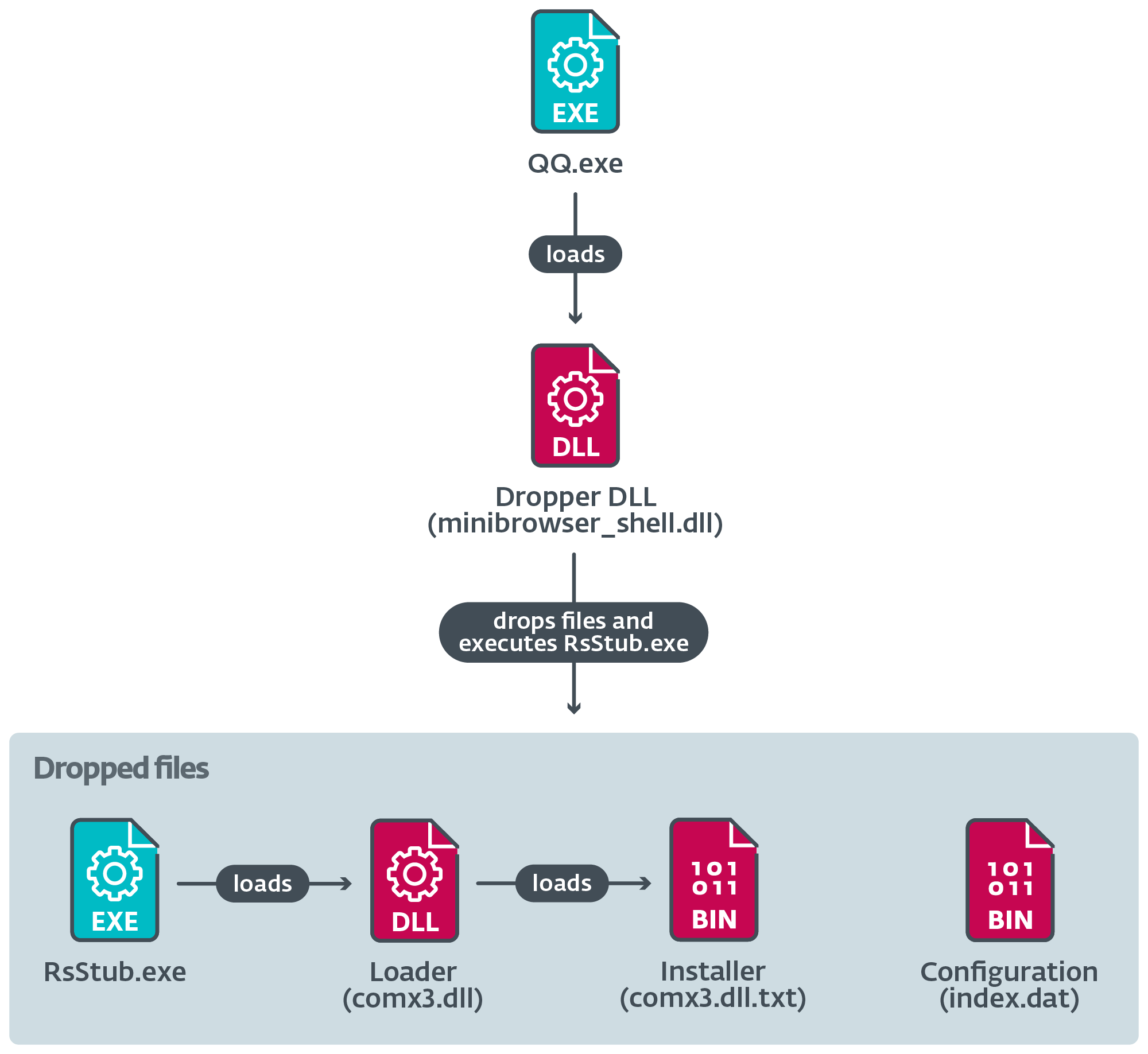

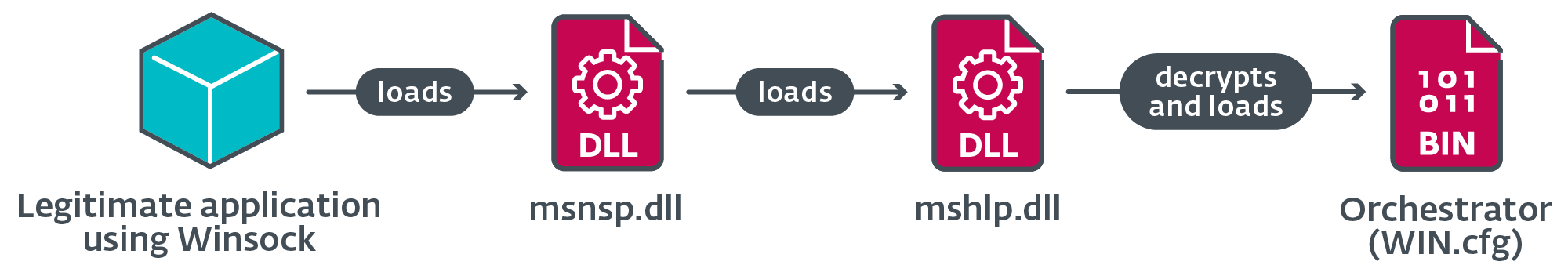

Ілюстрацію ланцюжка виконання, як це видно в телеметрії ESET, показано на малюнку 8.

У таблиці 2 ми надаємо приклад URL-адреси та IP-адреси, до якої було дозволено домен у системі користувача під час завантаження.

Таблиця 2. Спостережувана URL-адреса, IP-адреса сервера та ім’я процесу законного компонента завантажувача

|

URL |

Вперше побачили |

IP-адреса |

ASN |

завантажувач |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Відповідно до даних телеметрії ESET і пасивної інформації DNS, IP-адреси, які спостерігалися в інших випадках, пов’язані з доменами від законних компаній-розробників; ми зареєстрували до мільйонів підключень на деяких з них, і ми бачили законні програмні компоненти, які завантажувалися з цих IP-адрес.

Гіпотеза імплантації мережі

Як саме зловмисники можуть доставити NSPX30 як шкідливі оновлення, нам залишається невідомим, оскільки ми ще не виявили інструмент, який дозволяє зловмисникам спочатку скомпрометувати свої цілі.

Базуючись на нашому власному досвіді роботи з китайськими загрозливими суб’єктами, які демонструють такі можливості (Ухильна панда та TheWizards), а також нещодавні дослідження імплантатів маршрутизаторів, пов’язані з BlackTech та Camaro Dragon (Він же Мустанг Панда), ми припускаємо, що зловмисники розгортають мережевий імплантат у мережах жертв, можливо, на вразливих мережевих пристроях, таких як маршрутизатори чи шлюзи.

Той факт, що ми не виявили жодних ознак перенаправлення трафіку через DNS, може вказувати на те, що коли гіпотетичний мережевий імплантат перехоплює незашифрований HTTP-трафік, пов’язаний з оновленнями, він відповідає за допомогою дроппера імплантату NSPX30 у формі DLL, виконуваного файлу або ZIP-архіву. містить DLL.

Раніше ми згадували, що імплантат NSPX30 використовує можливості перехоплення пакетів зловмисників, щоб анонімізувати свою інфраструктуру C&C. У наступних підрозділах ми опишемо, як вони це роблять.

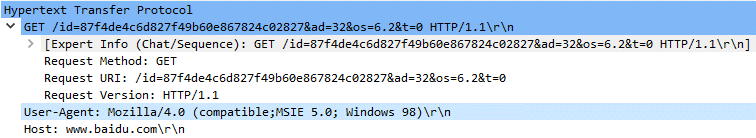

Перехоплення HTTP

Щоб завантажити бекдор, оркестровка виконує HTTP-запит (Малюнок 9) до веб-сайту Baidu – законної китайської пошукової системи та постачальника програмного забезпечення – зі специфічним User-Agent під виглядом Internet Explorer у Windows 98. Відповідь від сервера зберігається у файлі, з якого витягується бекдор-компонент і завантажується в пам'ять.

Команда URI запиту є настроюваним і включає інформацію від оркестратора та скомпрометованої системи. У неперехоплених запитах надсилання такого запиту законному серверу повертає код помилки 404. Подібна процедура використовується бекдором для завантаження плагінів, використовуючи дещо іншу URI запиту.

Мережевому імплантату потрібно буде просто шукати запити HTTP GET www.baidu.com з цим конкретним старим User-Agent і проаналізуйте URI запиту щоб визначити, яке корисне навантаження потрібно надіслати.

Перехоплення UDP

Під час ініціалізації бекдор створює пасивний сокет прослуховування UDP і дозволяє операційній системі призначити порт. У зловмисників, які використовують пасивні бекдори, можуть виникнути ускладнення: наприклад, брандмауери або маршрутизатори, які використовують NAT, запобігають вхідному зв’язку ззовні мережі. Крім того, контролеру імплантату необхідно знати точну IP-адресу та порт скомпрометованої машини, щоб зв’язатися з бекдором.

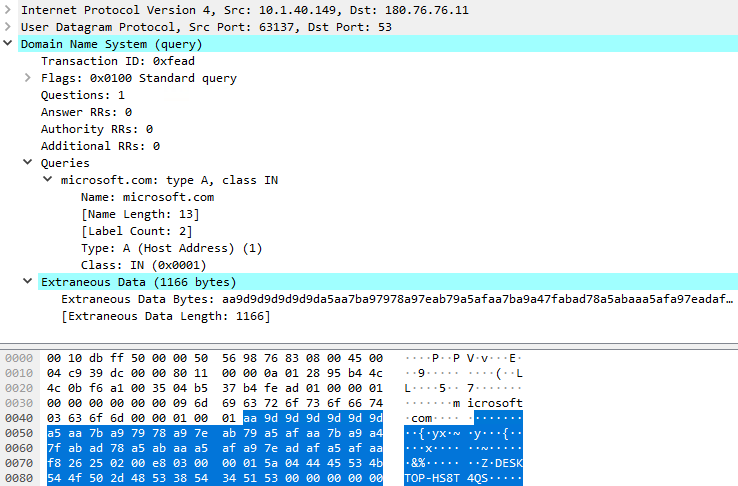

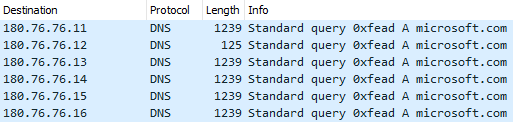

Ми вважаємо, що зловмисники вирішили останню проблему, використовуючи той самий порт, на якому бекдор прослуховує команди, щоб також отримати зібрані дані, тому мережевий імплантат точно знатиме, куди пересилати пакети. Процедура вилучення даних за замовчуванням починається після створення сокета та складається із запитів DNS для microsoft.com домен; зібрані дані додаються до пакету DNS. На малюнку 10 показано запис першого DNS-запиту, надісланого бекдором.

Перший DNS-запит надсилається на адресу 180.76.76[.]11:53 (сервер, який на момент написання не надає жодної служби DNS), і для кожного з наступних запитів IP-адреса призначення змінюється на наступну адресу, як показано на малюнку 11.

Команда 180.76.76.0/24 мережа належить Baidu, і цікаво, що деякі з серверів на цих IP-адресах надають DNS-сервіси, такі як 180.76.76.76, який належить Baidu публічна служба DNS.

Ми вважаємо, що коли пакети DNS-запитів перехоплюються, мережевий імплантат пересилає їх на сервер зловмисників. Імплантат може легко фільтрувати пакети, поєднуючи кілька значень для створення відбитка пальця, наприклад:

- IP-адреса призначення

- UDP-порт (ми спостерігали 53, 4499 та 8000),

- ідентифікатор транзакції відповідності запиту DNS 0xFEAD,

- доменне ім'я та,

- DNS-запит із доданими сторонніми даними.

Заключні думки

Використання можливостей AitM зловмисників для перехоплення пакетів є розумним способом приховати розташування їх інфраструктури C&C. Ми спостерігали за жертвами, які перебували за межами Китаю, тобто в Японії та Сполученому Королівстві, проти яких оркестранту вдалося розгорнути бекдор. Потім зловмисники надіслали команди бекдору для завантаження плагінів; наприклад, жертва з Великобританії отримала два плагіни, призначені для збору інформації та чатів від Tencent QQ. Таким чином, ми знаємо, що система AitM була на місці та працювала, і ми повинні припустити, що механізм ексфільтрації також був.

Деякі з серверів – наприклад, у 180.76.76.0/24 мережі – здається anycasted, тобто може існувати кілька серверів, розташованих по всьому світу, щоб відповідати на (законні) вхідні запити. Це означає, що перехоплення мережі, ймовірно, виконується ближче до цілей, а не ближче до мережі Baidu. Перехоплення з боку китайського інтернет-провайдера також малоймовірне, оскільки Baidu має частину своєї мережевої інфраструктури за межами Китаю, тому жертви за межами Китаю можуть не використовувати жодного китайського інтернет-провайдера, щоб отримати доступ до послуг Baidu.

NSPX30

У наступних розділах ми опишемо основні етапи виконання шкідливого програмного забезпечення.

Етап 1

На малюнку 12 показано ланцюжок виконання, коли законний компонент завантажує шкідливу DLL-завантажувач, який створює кілька файлів на диску.

Дроппер виконує RsStub.exe, законного програмного компонента китайського антишкідного продукту Rising Antivirus, який використовується для завантаження шкідливих comx3.dll.

Рисунок 13 ілюструє основні кроки, зроблені під час виконання цього компонента.

Коли RsStub.exe дзвінки Вийти з процесу, функція завантажувача з шелл-коду виконується замість законного коду функції API.

Завантажувач розшифровує DLL інсталятора з файлу comx3.dll.txt; потім шелл-код завантажує DLL інсталятора в пам’ять і викликає її точку входу.

Інсталятор DLL

Інсталятор використовує методи обходу UAC, взяті з реалізацій з відкритим кодом, щоб створити новий процес з підвищеними правами. Який з них він використовує, залежить від кількох умов, як показано в таблиці 3.

Таблиця 3. Основна умова та відповідні підумови, які повинні бути виконані для застосування методу обходу UAC

Умови підтверджують наявність двох процесів: ми вважаємо, що avp.exe є компонентом антишкідного програмного забезпечення Касперського, а також rstray.exe компонент Rising Antivirus.

Інсталятор намагається вимкнути надсилання зразків Windows Defender і додає правило виключення для DLL завантажувача msnsp.dll. Це робиться шляхом виконання двох команд PowerShell через cmd.exe:

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

Потім інсталятор відкидає постійну DLL завантажувача C:Програмні файли (x86)Загальні файлиmicrosoft sharedTextConvmsnsp.dll і встановлює постійність для нього за допомогою API WSCInstallNameSpace щоб інсталювати DLL як a Провайдер простору імен Winsock названий msnsp, як показано на малюнку 14.

У результаті DLL завантажуватиметься автоматично щоразу, коли процес використовує Winsock.

Нарешті інсталятор видаляє DLL завантажувача mshlp.dll і зашифровану DLL оркестратора WIN.cfg до C:ProgramDataWindows.

Етап 2

Цей етап починається з виконання msnsp.dll. Рисунок 15 ілюструє ланцюжок завантаження на стадії 2.

Оркестратор

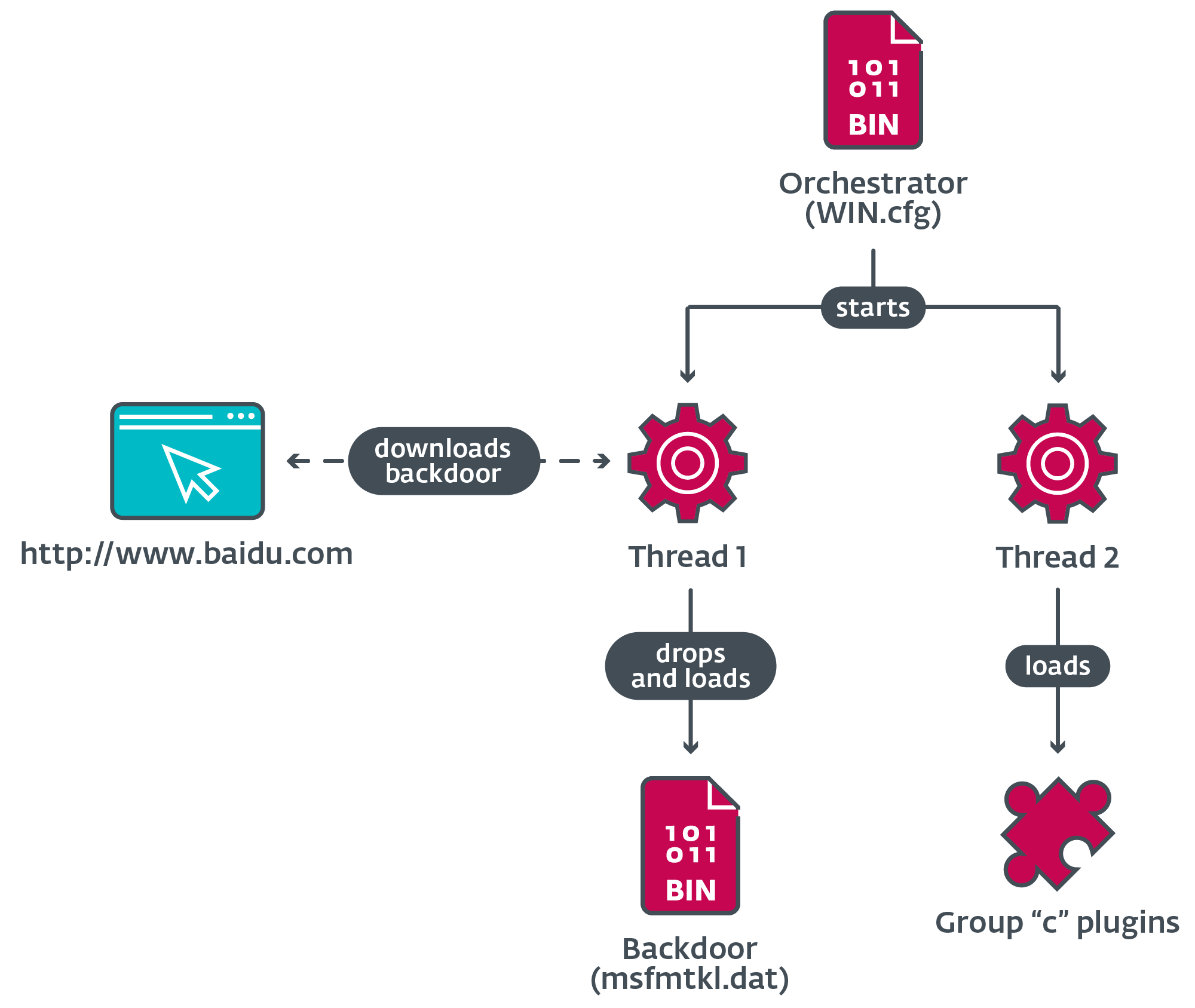

На рисунку 16 показано основні завдання, які виконує оркестровник, зокрема отримання бекдору та завантаження плагінів.

Після завантаження оркестратор створює два потоки для виконання своїх завдань.

Потік оркестратора 1

Оркестровка видаляє оригінальний файл дроппера з диска та намагається завантажити бекдор msfmtkl.dat. Якщо файл не існує або не відкривається, оркестратор використовує Windows Internet API, щоб відкрити підключення до законного веб-сайту китайської компанії Baidu, як пояснювалося раніше.

Відповідь від сервера зберігається у тимчасовому файлі, який підлягає процедурі перевірки; якщо всі умови виконуються, зашифроване корисне навантаження, яке знаходиться всередині файлу, записується в новий файл і перейменовується як msfmtkl.dat.

Після створення нового файлу із зашифрованим корисним навантаженням оркестровник читає його вміст і розшифровує корисне навантаження за допомогою RC4. Отриманий PE завантажується в пам'ять, а його точка входу виконується.

Потік оркестратора 2

Залежно від назви поточного процесу, оркестратор виконує кілька дій, включаючи завантаження плагінів і додавання виключень до білого списку DLL-файлів завантажувача в локальних базах даних трьох програмних продуктів китайського виробництва для захисту від шкідливих програм.

У таблиці 4 описано дії, які виконуються, коли ім’я процесу збігається з ім’ям пакета програмного забезпечення безпеки, у якому оркестровник може додати свої завантажувачі до білого списку.

Таблиця 4. Дії оркестратора під час виконання в процесі з назвою конкретного програмного забезпечення безпеки

|

Ім'я процесу |

Цільове програмне забезпечення |

дію |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Намагається завантажити законну DLL TAVinterface.dll щоб скористатися експортованою функцією CreateTaveInstance щоб отримати інтерфейс. Під час виклику другої функції з інтерфейсу вона передає шлях до файлу як параметр. |

|

|

360safe.exe 360tray.exe |

Намагається завантажити законну DLL deepscancloudcom2.dll використовувати експортовані функції XDOpen, XDAddRecordsEx та XDCose, він додає новий запис у файл бази даних SQL speedmem2.hg. |

|

|

360sd.exe |

Намагається відкрити файл sl2.db to додає двійкову структуру в кодуванні base64, яка містить шлях до DLL завантажувача. |

|

|

kxescore.exe kxetray.exe |

Намагається завантажити законну DLL securitykxescankhistory.dll щоб скористатися експортованою функцією KSDllGetClassObject щоб отримати інтерфейс. Коли він викликає одну з функцій з vtable, він передає шлях до файлу як параметр. |

У таблиці 5 описано дії, які виконуються, коли ім’я процесу збігається з ім’ям вибраного програмного забезпечення обміну миттєвими повідомленнями. У цих випадках оркестровка завантажує плагіни з диска.

Таблиця 5. Дії Ochestrator під час виконання в процесі з іменем конкретного програмного забезпечення обміну миттєвими повідомленнями

|

Ім'я процесу |

Цільове програмне забезпечення |

дію |

|

qq.exe |

Спроби створити м'ютекс під назвою ОТРИМАЙТЕ БЛОКУВАННЯ ПОВІДОМЛЕНЬ QQ. Якщо м’ютекс ще не існує, він завантажує плагіни c001.dat, c002.dat та c003.dat з диска. |

|

|

wechat.exe |

Завантажує плагін c006.dat. |

|

|

telegram.exe |

Завантажує плагін c007.dat. |

|

|

skype.exe |

Завантажує плагін c003.dat. |

|

|

cc.exe |

невідомий; можливо CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

невідомий; можливо заявка від YY соціальна мережа. |

|

|

aliim.exe |

Завантажує плагін c005.dat. |

Після виконання відповідних дій потік повертається.

Плагіни групи «с»

З нашого аналізу коду оркестратора ми розуміємо, що може існувати щонайменше шість плагінів групи «c», з яких наразі нам відомі лише три.

Таблиця 6 описує основні функції визначених плагінів.

Таблиця 6. Опис плагінів групи «с»

|

Назва плагіна |

Опис |

|

c001.dat |

Викрадає інформацію з баз даних QQ, включаючи облікові дані, журнали чатів, списки контактів тощо. |

|

c002.dat |

Перехоплює кілька функцій від Tencent QQ KernelUtil.dll та Common.dll в пам'ять про QQ.exe процесу, що дозволяє перехоплювати прямі та групові повідомлення, а також запити SQL до баз даних. |

|

c003.dat |

Перехоплює кілька API: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Це дозволяє плагіну перехоплювати аудіорозмови в кількох процесах. |

Backdoor

Ми вже поділилися декількома подробицями про основне призначення бекдору: спілкуватися з контролером і викрадати зібрані дані. Зв’язок із контролером здебільшого базується на записі конфігураційних даних плагіна в незашифрований файл з назвою license.dat, і виклик функціональних можливостей із завантажених плагінів. Таблиця 7 описує найбільш відповідні команди, які обробляються бекдором.

Таблиця 7. Опис деяких команд, які обробляються бекдором

|

Ідентифікатор команди |

Опис |

|

0x04 |

Створює або закриває зворотну оболонку та обробляє введення та виведення. |

|

0x17 |

Переміщує файл зі шляхами, наданими контролером. |

|

0x1C |

Видаляє імплант. |

|

0x1E |

Збирає інформацію про файл із зазначеного каталогу або збирає інформацію про диск. |

|

0x28 |

Завершує процес за допомогою PID, наданого контролером. |

Групи плагінів «а» і «б»

Компонент бекдора містить власні вбудовані DLL-файли плагінів (див. таблицю 8), які записуються на диск і надають бекдору його основні можливості шпигунства та збору інформації.

Таблиця 8. Описи груп плагінів «a» і «b», вбудованих у бекдор

|

Назва плагіна |

Опис |

|

a010.dat |

Збирає інформацію про встановлене програмне забезпечення з реєстру. |

|

b010.dat |

Робить скріншоти. |

|

b011.dat |

Базовий кейлоггер. |

Висновок

Ми проаналізували атаки та можливості загрози, яку ми назвали Blackwood, яка проводила операції кібершпигунства проти окремих осіб і компаній з Китаю, Японії та Великобританії. Ми відобразили еволюцію NSPX30, спеціального імплантату, впровадженого компанією Blackwood, аж до 2005 року з невеликим бекдором, який ми назвали Project Wood.

Цікаво, що імплантат Project Wood від 2005 року виглядає як робота розробників із досвідом розробки зловмисного програмного забезпечення, враховуючи застосовані методи, що змушує нас вважати, що нам ще належить дізнатися більше про історію первісного бекдору.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

МОК

Файли

|

SHA-1 |

ім'я файлу |

Ім’я виявлення ESET |

Опис |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

Початкова крапельниця NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Завантажувач для інсталятора. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Постійний завантажувач. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Навантажувач для оркестранта. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Розшифрований інсталятор. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Розшифрований оркестровник. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Розшифрований бекдор. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Плагін для викрадання облікових даних і даних. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Плагін перехоплення повідомлень Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Плагін для захоплення звуку. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Плагін збирача інформації. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Плагін Keylogger. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Плагін для захоплення екрана. |

мережу

|

IP |

Область |

Хостинг-провайдер |

Вперше побачили |

ПОДРОБИЦІ |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Оркестровник і компоненти бекдору звернулися до законного веб-сайту для завантаження корисних даних. Запит HTTP GET перехоплюється AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT‑CHINANET‑ZJ |

2021-10-17 |

Частина URL-адреси, звідки дроппер було завантажено законним програмним забезпеченням. |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 14 рамок MITRE ATT&CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Розвиток ресурсів |

Розвивайте можливості: шкідливі програми |

Блеквуд використовував індивідуальний імплантат під назвою NSPX30. |

|

|

Початковий доступ |

Компроміс ланцюга поставок |

Компонент дроппера NSPX30 доставляється, коли законні запити на оновлення програмного забезпечення перехоплюються через AitM. |

|

|

Виконання |

Інтерпретатор команд і сценаріїв: PowerShell |

Компонент інсталятора NSPX30 використовує PowerShell, щоб вимкнути надсилання зразків Windows Defender і додає виключення для компонента завантажувача. |

|

|

Інтерпретатор команд та сценаріїв: командна оболонка Windows |

Інсталятор NSPX30 може використовувати cmd.exe при спробі обійти UAC. Бекдор NSPX30 може створити зворотну оболонку. |

||

|

Інтерпретатор команд і сценаріїв: Visual Basic |

Інсталятор NSPX30 може використовувати VBScript під час спроби обійти UAC. |

||

|

Native API |

Інсталятор NSPX30 і використання бекдору CreateProcessA/W API для виконання компонентів. |

||

|

Наполегливість |

Перехоплення потоку виконання |

Завантажувач NSPX30 автоматично завантажується в процес під час запуску Winsock. |

|

|

Ескалація привілеїв |

Виконання, ініційоване подією |

Інсталятор NSPX30 змінює реєстр, щоб змінити значення ключа мультимедійної кнопки (APPCOMMAND_LAUNCH_APP2), щоб вказати на виконуваний файл завантажувача. |

|

|

Механізм контролю підвищення рівня зловживань: обійти контроль облікових записів користувачів |

Інсталятор NSPX30 використовує три методи для спроб обходу UAC. |

||

|

Ухилення від захисту |

Деобфускація/декодування файлів або інформації |

Інсталятор, оркестратор, бекдор і конфігураційні файли NSPX30 розшифровуються за допомогою RC4 або комбінації побітових і арифметичних інструкцій. |

|

|

Порушити захист: вимкнути або змінити інструменти |

Інсталятор NSPX30 вимикає надсилання зразків Windows Defender і додає виключення для компонента завантажувача. Оркестратор NSPX30 може змінювати бази даних програмного забезпечення безпеки, щоб додати в білий список його компоненти завантажувача. Цільове програмне забезпечення включає: Tencent PC Manager, 360 Safeguard, 360 Antivirus і Kingsoft AntiVirus. |

||

|

Видалення індикатора: Видалення файлу |

NSPX30 може видалити свої файли. |

||

|

Видалення індикатора: чітке збереження |

NSPX30 може видалити його стійкість. |

||

|

Непряме виконання команд |

Інсталятор NSPX30 запускає PowerShell через командну оболонку Windows. |

||

|

Маскування: Знайдіть відповідне законне ім’я чи місцезнаходження |

Компоненти NSPX30 зберігаються в законній папці %PROGRAMDATA%Intel. |

||

|

Змінити реєстр |

Інсталятор NSPX30 може змінити реєстр під час спроби обійти UAC. |

||

|

Заплутані файли або інформація |

Компоненти NSPX30 зберігаються на диску в зашифрованому вигляді. |

||

|

Обфусковані файли або інформація: вбудовані корисні навантаження |

Дроппер NSPX30 містить вбудовані компоненти. Завантажувач NSPX30 містить вбудований шелл-код. |

||

|

Виконання системного двійкового проксі: Rundll32 |

Інсталятор NSPX30 можна завантажити rundll32.exe. |

||

|

Доступ до облікових даних |

Противник посередині |

Імплантат NSPX30 доставляється жертвам через атаки AitM. |

|

|

Облікові дані зі сховищ паролів |

Плагін NSPX30 c001.dat може викрасти облікові дані з баз даних Tencent QQ. |

||

|

Відкриття |

Виявлення файлів і каталогів |

Бекдор і плагіни NSPX30 можуть перераховувати файли. |

|

|

Реєстр запитів |

NSPX30 a010.dat плагін збирає різну інформацію про встановлене програмне забезпечення з реєстру. |

||

|

Відкриття програмного забезпечення |

NSPX30 a010.dat плагін збирає інформацію з реєстру. |

||

|

Виявлення системної інформації |

Бекдор NSPX30 збирає системну інформацію. |

||

|

Виявлення конфігурації мережі |

Бекдор NSPX30 збирає різну інформацію про мережевий адаптер. |

||

|

Виявлення мережевих підключень системи |

Бекдор NSPX30 збирає інформацію про мережевий адаптер. |

||

|

Виявлення власника/користувача системи |

Бекдор NSPX30 збирає інформацію про систему та користувача. |

||

|

COLLECTION |

Захоплення введення: Keylogging |

Плагін NSPX30 b011.dat є основним кейлоггером. |

|

|

Архів зібраних даних: Архів через бібліотеку |

Плагіни NSPX30 стискають зібрану інформацію за допомогою zlib. |

||

|

Зйомка звуку |

Плагін NSPX30 c003.dat записує вхідні та вихідні аудіопотоки. |

||

|

Автоматизований збір |

Оркестратор і бекдор NSPX30 автоматично запускають плагіни для збору інформації. |

||

|

Поетапні дані: Постановка локальних даних |

Плагіни NSPX30 зберігають дані в локальних файлах перед викраденням. |

||

|

Screen Capture |

Плагін NSPX30 b010.dat робить скріншоти. |

||

|

Управління та контроль |

Протокол прикладного рівня: веб -протоколи |

Оркестратор і бекдор-компоненти NSPX30 завантажують корисні дані за допомогою HTTP. |

|

|

Протокол прикладного рівня: DNS |

Бекдор NSPX30 викрадає зібрану інформацію за допомогою DNS. |

||

|

Кодування даних: Стандартне кодування |

Зібрані дані для ексфільтрації стискаються за допомогою zlib. |

||

|

Захоплення даних |

Бекдор NSPX30 шифрує зв’язок C&C. |

||

|

Протокол не прикладного рівня |

Бекдор NSPX30 використовує UDP для зв’язку C&C. |

||

|

довірена особа |

Зв’язок NSPX30 з його C&C сервером проксі-сервер здійснюється невідомим компонентом. |

||

|

ексфільтраціі |

Автоматизована ексфільтрація |

Якщо доступний, бекдор NSPX30 автоматично вилучає будь-яку зібрану інформацію. |

|

|

Обмеження розміру передачі даних |

Бекдор NSPX30 вилучає зібрані дані через DNS-запити з фіксованим розміром пакета. |

||

|

Викрадання через альтернативний протокол: Викрадання через незашифрований протокол, відмінний від C2 |

Бекдор NSPX30 викрадає зібрану інформацію за допомогою DNS. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- : має

- :є

- : ні

- :де

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Здатний

- МЕНЮ

- доступ

- За

- рахунки

- дії

- активний

- діяльність

- актори

- доповнення

- Додатковий

- Додатково

- адреса

- адреси

- Додає

- після

- проти

- Агент

- ака

- ВСІ

- білий список

- майже

- вже

- Також

- альтернатива

- хоча

- an

- аналіз

- аналізувати

- проаналізовані

- та

- антивірус

- будь-який

- API

- Інтерфейси

- з'являється

- техніка

- додаток

- Застосовувати

- APT

- архів

- ЕСТЬ

- навколо

- AS

- оцінити

- асоційований

- припустити

- At

- атака

- нападки

- спроба

- спроба

- Спроби

- аудіо

- authors

- автоматично

- доступний

- назад

- закулісний

- бекдори

- Baidu

- заснований

- основний

- BE

- оскільки

- ставати

- було

- перед тим

- буття

- Вірити

- КРАЩЕ

- Побітовий

- обидва

- побудований

- button

- by

- обходити

- званий

- покликання

- Виклики

- Кампанія

- CAN

- можливості

- можливості

- здатний

- захоплення

- carried

- випадок

- випадків

- ланцюг

- зміна

- змінилися

- чат

- Китай

- китайський

- ясно

- ближче

- Закривається

- CO

- код

- Кодова база

- збирати

- збір

- колектор

- COM

- комбінації

- об'єднання

- приходить

- зазвичай

- спілкуватися

- Комунікація

- зв'язку

- Компанії

- компанія

- скомпільований

- завершення

- компонент

- Компоненти

- компроміс

- Компрометація

- стан

- Умови

- Проводити

- конфігурація

- підключений

- зв'язку

- Зв'язки

- вважається

- складається

- контакт

- містить

- зміст

- контроль

- контролер

- розмови

- КОРПОРАЦІЯ

- Відповідний

- може

- створювати

- створений

- створює

- Повноваження

- Поточний

- виготовлений на замовлення

- Кібербезпека

- темно

- дані

- точки даних

- Database

- базами даних

- Дата

- DCM

- DCM

- десятиліття

- дефолт

- доставляти

- поставляється

- надання

- залежить

- розгортання

- розгорнути

- розгортання

- описувати

- описує

- description

- призначений

- призначення

- докладно

- деталі

- виявлено

- Виявлення

- Визначати

- певний

- розвиненою

- розробників

- розробка

- події

- DID

- різниця

- різний

- прямий

- відкрити

- відкритий

- розподіл

- розділений

- DNS

- do

- документація

- робить

- домен

- домени

- скачати

- краплі

- під час

- кожен

- Рано

- легко

- піднесений

- повідомлення електронної пошти

- вбудований

- дозволяє

- дозволяє

- кодування

- зашифрованих

- залучення

- двигун

- Машинобудування

- запис

- помилка

- встановлює

- Події

- еволюція

- еволюціонували

- еволюціонує

- точно

- приклад

- виконувати

- виконано

- Виконує

- виконання

- виконання

- ексфільтрація

- проявляти

- існувати

- досвід

- пояснені

- дослідник

- експорт

- факт

- зазнає невдачі

- риси

- Рисунок

- філе

- Файли

- фільтрувати

- знайти

- результати

- відбиток пальця

- міжмережеві екрани

- Перший

- фіксованою

- після

- для

- форма

- Вперед

- знайдений

- від

- повністю

- функція

- функціональність

- Функції

- Шлюзи

- генерується

- географічні

- отримати

- GitHub

- Давати

- даний

- Go

- Group

- Групи

- було

- Ручки

- Мати

- Заголовки

- тут

- приховувати

- гучний

- історія

- Гонконг

- Гонконг

- Як

- Однак

- HTML

- HTTP

- HTTPS

- ID

- ідентифікований

- if

- ілюструє

- зображення

- реалізації

- реалізовані

- in

- включати

- includes

- У тому числі

- Вхідний

- Збільшує

- вказувати

- показання

- індикатори

- індивідуальний

- осіб

- інформація

- Інфраструктура

- початковий

- спочатку

- розпочатий

- вхід

- Запити

- Вставки

- всередині

- встановлювати

- встановлений

- екземпляр

- замість

- Інститут

- інструкції

- Інтелект

- інтерфейс

- внутрішньо

- інтернет

- в

- дослідження

- IP

- IP-адреса

- IP-адреси

- ISP

- видачі

- IT

- ЙОГО

- сам

- січня

- Japan

- японський

- червень

- ключ

- Царство

- Знати

- знання

- відомий

- Гонконг

- великий

- останній

- пізніше

- запуск

- шар

- провідний

- найменш

- Led

- залишити

- законний

- дозволяє

- Ймовірно

- список

- Прослуховування

- слухає

- списки

- загрузка

- завантажувач

- погрузка

- вантажі

- місцевий

- розташований

- розташування

- замикати

- подивитися

- втрачений

- ТОВ

- машина

- Машинки для перманенту

- головний

- основний

- malicious

- шкідливих програм

- менеджер

- маніпулювати

- виробництво

- матч

- сірники

- узгодження

- Може..

- сенс

- механізм

- механізми

- Медіа

- пам'ять

- згаданий

- повідомлення

- повідомлення

- зустрів

- метадані

- Microsoft

- може бути

- мільйони

- змінювати

- більше

- найбільш

- в основному

- множинний

- повинен

- ім'я

- Названий

- Необхідність

- потреби

- мережу

- мереж

- Нові

- немає

- ніхто

- Зверніть увагу..

- номер

- отримувати

- отримання

- сталося

- жовтень

- of

- Пропозиції

- Office

- Старий

- найстаріший

- on

- ONE

- тільки

- відкрити

- з відкритим вихідним кодом

- операційний

- операційна система

- операція

- операції

- Оператори

- or

- порядок

- походження

- оригінал

- Інше

- наші

- з

- вихід

- поза

- над

- власний

- яка перебуває у власності

- P&E

- пакети

- сторінка

- параметр

- частина

- приватність

- проходить

- пасивний

- Пароль

- шлях

- стежки

- PC

- своєрідний

- Виконувати

- виконується

- виступає

- наполегливість

- картина

- місце

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- підключати

- plugins

- точка

- точок

- політичний

- популярний

- можливо

- PowerShell

- наявність

- представити

- запобігати

- раніше

- попередній

- приватний

- ймовірно

- Проблема

- процедура

- процес

- процеси

- Product

- Продукти

- програма

- проект

- проектів

- протокол

- забезпечувати

- за умови

- Постачальник

- повноваження

- громадськість

- Публікація

- публічно

- опублікований

- мета

- запити

- швидше

- досягати

- отримано

- останній

- запис

- облік

- повторювані

- послатися

- відноситься

- про

- зареєстрований

- реєстру

- пов'язаний

- доречний

- покладаючись

- залишається

- видалення

- видаляти

- відповісти

- звітом

- Звіти

- запросити

- запитів

- дослідження

- Дослідники

- вирішене

- ресурс

- ті

- відповідь

- результат

- в результаті

- Умови повернення

- зворотний

- Багаті

- підвищення

- маршрутизатор

- Правило

- то ж

- зберігаються

- наука

- Наука і технології

- скріншоти

- Пошук

- Пошукова система

- другий

- seconds

- розділам

- безпеку

- побачити

- здається

- Здається,

- бачив

- обраний

- посланий

- Вересень

- служив

- сервер

- Сервери

- обслуговування

- Послуги

- набори

- кілька

- загальні

- Склад

- показаний

- Шоу

- аналогічний

- простий

- просто

- з

- SIX

- Розмір

- трохи відрізняється

- невеликий

- менше

- So

- соціальна

- Софтвер

- програмні компоненти

- Рішення

- деякі

- складний

- конкретний

- зазначений

- привид

- розкол

- шпигунство

- Стажування

- етапи

- standard

- старт

- почалася

- Починаючи

- заходи

- Як і раніше

- зберігати

- зберігати

- потоки

- рядок

- структура

- студія

- тема

- уявлення

- такі

- Запропонує

- набір

- сплеск

- підозрілі

- система

- Systems

- таблиця

- Приймати

- прийняті

- приймає

- Мета

- цільове

- цілі

- завдання

- техніка

- методи

- Технологія

- тимчасовий

- Tencent

- ніж

- Що

- Команда

- Великобританія

- Сполучене Королівство

- світ

- їх

- Їх

- тема

- потім

- Там.

- отже

- Ці

- вони

- третій

- це

- ті

- загроза

- актори загроз

- три

- через

- час

- Терміни

- відмітка часу

- до

- інструмент

- Трасування

- трек

- торгові площі

- трафік

- переклад

- спрацьовує

- два

- Uk

- розуміти

- United

- Об'єднане Королівство

- університет

- невідомий

- навряд чи

- БЕЗ ІМЕНИ

- Оновити

- Updates

- URL

- us

- використання

- використовуваний

- користувач

- використовує

- використання

- дійсний

- перевірка достовірності

- значення

- Цінності

- варіант

- різний

- перевірити

- версія

- вертикальний

- через

- Жертва

- жертви

- візит

- візуальний

- Вразливий

- було

- шлях..

- we

- Web

- веб-сайт

- ДОБРЕ

- були

- Що

- коли

- коли б ні

- який

- ширина

- Вікіпедія

- волі

- windows

- з

- дерево

- Work

- робочий

- світ

- б

- лист

- письмовий

- ще

- зефірнет

- Zip