Цифрова безпека

Оскільки ключі доступу готуються до прайм-тайму, паролі здаються старими. Які основні переваги відмови від одного на користь іншого?

Червні 20 2023 • , 5 хв. читати

Цілком імовірно, що багатьом із нас уже набридло паролів. У світі, де ми повинні керувати доступом для безліч онлайн-акаунтів, паролі більше не придатні для цілей. Багато з нас повторно використовувати ті самі облікові дані для входу, які легко запам’ятати у цих програмах і на веб-сайтах допускати інші помилки, пов’язані з паролями, що полегшує роботу тим, хто має злі наміри вгадати або вкрасти наші дані для входу. І як тільки один пароль буде зламано, весь наш цифровий світ може завалитися.

Насправді дивно, що паролі зберігаються так довго, і причина в основному зводиться до відсутності ефективних альтернатив. Але це може змінитися з появою ключів доступу. Google нещодавно оголосив про підтримку для нової технології як в особистих, так і в робочих облікових записах (не на відміну від Apple і Microsoft), так би могла нова ера вхід без пароля бути не за горами?

Попередні спроби вдосконалити або оновити пароль і безпеку мали лише частковий успіх. Двофакторна аутентифікація (2FA) значною мірою допомагає зробити паролі більш безпечними, але його застосування було далеко не повсюдним, оскільки деякі люди вважають двоетапний процес громіздким. Крім того, одноразові коди, надіслані користувачам за допомогою текстових повідомлень, які є найпоширенішим різновидом 2FA, все ще можуть бути перехоплені.

Менеджери паролів, зі свого боку, чудово генерують, зберігають і відтворюють довгий, складний і унікальний пароль для кожного окремого сайту. Але вони не завжди можуть поширюватися на всі ваші пристрої, операційні системи та веб-браузери та можуть стати єдиною точкою збою, якщо ви загубили свій головний пароль. У деяких випадках користувацький досвід також може бути трохи незграбним.

Введіть ключі доступу, галузевий стандарт, який найбільші технічні імени сподіваються одного дня замінити паролі, 2FA та потребу в управлінні паролями, як ми це знаємо.

Як працюють ключі доступу?

Ключі доступу використовують потужність криптографії з відкритим ключем. Ключ доступу складається з пари криптографічних ключів – приватного та відповідного публічного – які генеруються для захисту вашого облікового запису на веб-сайті, у програмі чи іншому онлайн-сервісі.

Приватний ключ зберігається на вашому пристрої як довгий рядок зашифрованих символів, тоді як відповідний відкритий ключ завантажується на сервери відповідного онлайн-сервісу, наприклад Google або навіть системи керування паролями iCloud від Apple.

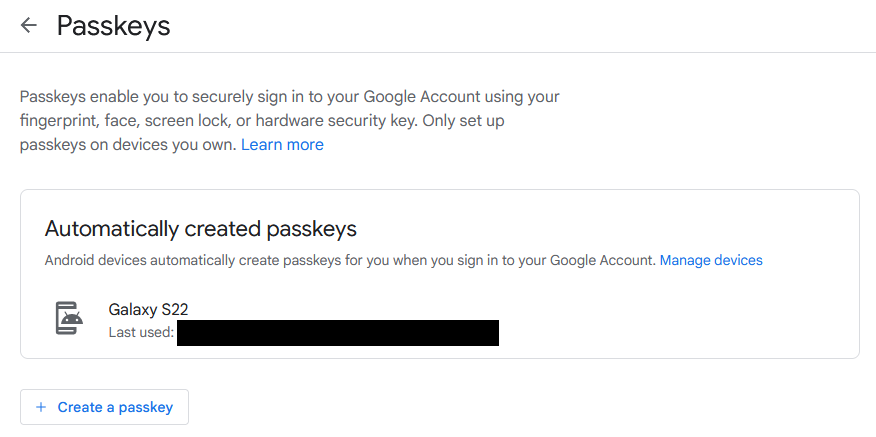

Якщо ви ввійшли у свій обліковий запис Google зі свого смартфона, Google уже згенерує для вас ключ доступу

Тоді, коли ви спробуєте ввійти, вам буде запропоновано автентифікуватися за допомогою PIN-коду, відбитка пальця або іншого механізму блокування екрана пристрою. Немає необхідності вводити або запам’ятовувати будь-які паролі, що одразу робить процес безпечнішим і зручнішим у використанні.

Під час спроби входу на сервер надсилає криптографічний виклик на ваш пристрій, попросивши закритий ключ розгадати її та передати її назад на сервер. Ця відповідь використовується для перевірки відповідності між відкритим і закритим ключами, оскільки обидві потрібні для автентифікації.

Ні в який момент біометричні дані не залишають пристрій, а також сервер не дізнається, що таке закритий ключ. Дійсно, ви також ніколи не бачите закритий ключ самі – уся магія відбувається у фоновому режимі та майже без зусиль з вашого боку.

Які переваги ключів доступу?

Отже, чи можуть ключі доступу запропонувати «Священний Грааль» як простоти використання, так і надійнішого захисту? Ось деякі з переваг більш детально:

- Стійкість до фішингу та соціальної інженерії: Ключі доступу усувають проблему, коли люди випадково передають свої облікові дані кіберзлочинцям, вводячи їх на фальшивих веб-сайтах. Натомість вас попросять використати свій пристрій, щоб підтвердити, що ви справжній власник облікового запису.

- Запобігайте випаданню через порушення третьої сторони: Якщо веб-сайт або постачальник додатків зламано, можуть бути викрадені лише відкриті ключі – ваш приватний ключ ніколи не передається онлайн-сервісу, і неможливо з’ясувати це за відкритим ключем. Отже, відкритий ключ сам по собі марний для зловмисника. Порівняйте це з поточною системою, де хакери можуть викрасти велику кількість готових до використання комбінацій імені користувача та пароля.

- Уникайте атак грубою силою: Ключі доступу покладаються на криптографію з відкритим ключем, тобто зловмисники не можуть вгадати їх або використати методи грубої сили, щоб зламати облікові записи.

- Без перехоплення 2FA: Немає другого фактора з ключами доступу, тому користувачі не наражаються на ризик атак, призначених для цього перехоплювати SMS-коди і тому подібне. Дійсно, уявіть, що сам ключ доступу складається з кількох факторів автентифікації. Насправді, ключі доступу достатньо надійні для заміни навіть найбезпечніший варіант 2FA – апаратні ключі безпеки.

- Створено за галузевими стандартами: Ключі доступу базуються на стандартах робочої групи FIDO Alliance і W3C WebAuthn, тобто вони повинні працювати в усіх операційних системах, браузерах, веб-сайтах, програмах і мобільних екосистемах. Apple, Google і Microsoft підтримують цю технологію, як і (або скоро будуть) великі компанії з керування паролями, такі як 1Password і Dashlane, а також такі платформи, як WordPress, PayPal, eBay і Shopify.

- Легко відновити: Ключі доступу можна зберігати в хмарі та, таким чином, відновити на новому пристрої, якщо він втрачений.

- Нема чого пам'ятати: Користувачам більше не потрібно створювати, запам’ятовувати та захищати великі обсяги паролів.

- Працює на кількох пристроях: Після створення ключ доступу можна використовувати на нових пристроях без необхідності щоразу повторно реєструватися відповідно до звичайної біометричної автентифікації. Однак є застереження, як описано нижче.

Чому ключі доступу можуть бути не гарною ідеєю?

На цьому шляху можуть виникнути певні перешкоди, які врешті-решт можуть зупинити вас від прийняття ключів доступу, у будь-якому разі на певний час: впровадження в галузі та спосіб синхронізації ключів доступу.

- Ключі доступу синхронізуються лише з пристроями з тією ж ОС: As цю статтю пояснює, ключі доступу синхронізуються за платформою ОС. Це означає, що якщо у вас є пристрій iOS, але ви також використовуєте Windows, наприклад, це може призвести до розчарування. Вам знадобиться відсканувати QR-коди та ввімкнути Bluetooth, щоб ваші ключі доступу працювали на пристроях із різними операційними системами. Це насправді менш зручно для користувачів, ніж поточний досвід із паролями.

- Прийняття далеко не в усій галузі: Незважаючи на те, що деякі відомі імена вже мають ключі доступу, це ще рано. Окрім великих платформ, потрібен ще деякий час, перш ніж ми досягнемо критичної маси веб-сайтів і додатків, які його підтримують. Перевірте, чи ваші улюблені платформи підтримують цю технологію тут.

Чи може це бути початком кінця для паролів? Ключі доступу є найсильнішим суперником. Але щоб отримати майже загальне визнання серед користувачів, постачальникам технологій може знадобитися спростити їх використання в різних екосистемах ОС.

Якщо ви готові спробувати ключі доступу, вам знадобиться зовсім небагато зусиль, щоб розпочати через меню налаштувань вашого облікового запису(ів) Google, Apple або Microsoft.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- : має

- :є

- : ні

- :де

- 2FA

- 9

- a

- МЕНЮ

- прийняття

- доступ

- рахунки

- Рахунки

- через

- насправді

- Прийняття

- Прийняття

- ВСІ

- Альянс

- по

- вже

- Також

- альтернативи

- хоча

- завжди

- серед

- an

- та

- оголошений

- Інший

- будь-який

- додаток

- Apple

- додатка

- ЕСТЬ

- навколо

- AS

- At

- атака

- нападки

- Спроби

- перевіряти справжність

- Authentication

- геть

- назад

- фон

- заснований

- BE

- було

- перед тим

- початок

- буття

- нижче

- Переваги

- Великий

- найбільший

- біометричні

- біометрична аутентифікація

- Bluetooth

- рада

- обидва

- порушення

- браузери

- але

- by

- CAN

- випадків

- Категорія

- Центр

- виклик

- зміна

- символи

- перевірка

- хмара

- Коди

- комбінації

- Приходити

- зазвичай

- Компанії

- порівняти

- комплекс

- Складається

- складається

- Кут

- Відповідний

- може

- обкладинка

- тріщина

- тріщини

- Гуркіт

- створювати

- створений

- Повноваження

- критичний

- криптографічні

- криптографія

- Поточний

- кіберзлочинці

- дані

- день

- Днів

- призначений

- деталь

- докладно

- пристрій

- прилади

- різний

- цифровий

- цифровий світ

- do

- робить

- вниз

- кожен

- Рано

- простота

- простота використання

- легше

- eBay

- екосистеми

- Ефективний

- зусилля

- або

- поява

- зашифрованих

- кінець

- підвищувати

- досить

- Що натомість? Створіть віртуальну версію себе у

- вхід

- Весь

- Епоха

- Навіть

- приклад

- досвід

- Пояснює

- факт

- фактор

- фактори

- Провал

- опади

- далеко

- на користь

- Улюблений

- Альянс FIDO

- Рисунок

- знайти

- відбиток пальця

- відповідати

- для

- від

- розчарування

- Отримувати

- генерується

- породжує

- отримати

- Давати

- добре

- великий

- Group

- хакери

- було

- відбувається

- апаратні засоби

- Безпека обладнання

- збруя

- Мати

- допомога

- тут

- надія

- Однак

- HTML

- HTTPS

- Перешкоди

- ідея

- if

- негайно

- in

- дійсно

- індивідуальний

- промисловість

- галузеві стандарти

- замість

- намір

- в

- iOS

- IT

- ЙОГО

- сам

- робота

- JPG

- просто

- ключ

- ключі

- Знати

- відсутність

- великий

- в значній мірі

- УЧИТЬСЯ

- Залишати

- менше

- як

- трохи

- журнал

- Логін

- Довго

- довше

- втрачений

- магія

- головний

- основний

- зробити

- РОБОТИ

- управляти

- управління

- багато

- Маса

- майстер

- матч

- узгодження

- макс-ширина

- Може..

- сенс

- засоби

- механізм

- Меню

- повідомлення

- Microsoft

- може бути

- хвилин

- Mobile

- більше

- найбільш

- множинний

- Імена

- Необхідність

- ніколи

- Нові

- наступний

- немає

- of

- пропонувати

- on

- один раз

- ONE

- онлайн

- тільки

- відкрити

- операційний

- операційні системи

- or

- OS

- Інше

- наші

- з

- власний

- власник

- пара

- пар

- частина

- участь

- ключик

- Пароль

- Керування паролем

- Паролі

- PayPal

- Люди

- для

- персонал

- ФІЛ

- платформа

- Платформи

- plato

- Інформація про дані Платона

- PlatoData

- точка

- готовий

- влада

- представити

- Prime

- приватний

- Private Key

- Проблема

- процес

- захист

- Доведіть

- Постачальник

- громадськість

- публічний ключ

- відкриті ключі

- мета

- qr-коди

- досягати

- готовий

- причина

- нещодавно

- Відновлювати

- регулярний

- покладатися

- чудовий

- запам'ятати

- замінювати

- вимагається

- відповідь

- Risk

- біг

- s

- то ж

- сканування

- безшовні

- другий

- безпечний

- безпеку

- побачити

- здається

- посланий

- Сервери

- обслуговування

- налаштування

- загальні

- Повинен

- підписаний

- істотно

- один

- сайт

- смартфон

- SMS

- So

- соціальна

- ВИРІШИТИ

- деякі

- скоро

- standard

- стандартів

- почалася

- Як і раніше

- вкрали

- Стоп

- зберігати

- зберігання

- рядок

- сильний

- більш сильний

- успіх

- такі

- підтримка

- Підтримуючий

- перемикач

- система

- Systems

- Приймати

- приймає

- технології

- методи

- Технологія

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- Ці

- вони

- думати

- третя сторона

- це

- ті

- Таким чином

- час

- до

- занадто

- правда

- намагатися

- Зрештою

- створеного

- Universal

- на відміну від

- Оновити

- завантажено

- us

- використання

- використовуваний

- користувач

- User Experience

- зручно

- користувачі

- використання

- різноманітність

- постачальники

- перевірити

- дуже

- через

- Обсяги

- шлях..

- we

- Web

- Веб-браузери

- веб-сайт

- веб-сайти

- Що

- коли

- в той час як

- Чи

- який

- волі

- windows

- з

- без

- WordPress

- Work

- робочий

- Робоча група

- світ

- б

- ще

- Ти

- вашу

- себе

- зефірнет

- нуль