Вся справа в даних.

Ясно одне: бізнес-цінність даних продовжує зростати, що робить їх основним об’єктом інтелектуальної власності банку.

З точки зору кіберризиків, атаки на дані є найбільшою загрозою для банків.

Регулятори, кіберстрахові компанії та аудитори приділяють набагато більшу увагу цілісності, стійкості та можливості відновлення банківських даних, а також ІТ-інфраструктури та систем, які зберігають дані.

Отже, що це означає для безпеки корпоративних систем зберігання та резервного копіювання?

Лише кілька років тому майже жоден керівник банківської служби інформаційної безпеки (CISO) не вважав, що зберігання та резервне копіювання важливі. Сьогодні це вже не так.

Програмне забезпечення-вимагач повернуло резервне копіювання та відновлення на порядок денний ІТ та компаній.

Групи програм-вимагачів, наприклад Conti, Вулик та ЗЛОВА активно націлені на корпоративні системи зберігання та резервного копіювання, щоб завадити банкам відновити їхні дані.

Ці зловмисники розуміють, що атака на системи зберігання чи резервного копіювання є найбільшим визначальним фактором, який показує, чи заплатить банк викуп. Це змусило банки знову переглянути потенційні прогалини у своїх мережах безпеки, переглянувши свої стратегії зберігання, резервного копіювання та відновлення даних.

Безпека зберігання та резервного копіювання у фінансових службах

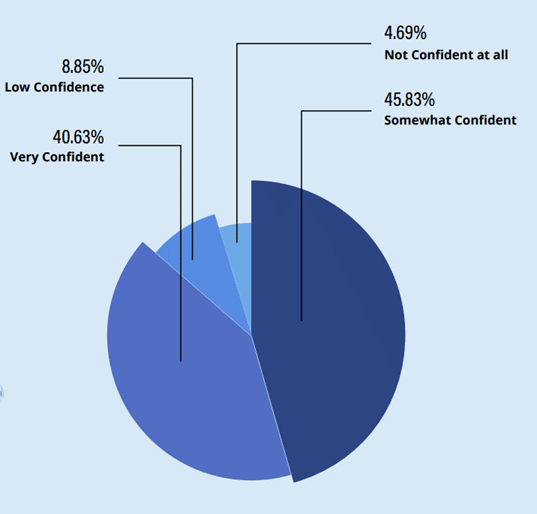

Безперервність опубліковано a дослідницький звіт наприкінці минулого року, під час якого ми опитали 200 лідерів інфосектора в секторі банківських і фінансових послуг. Одним із найбільш тривожних висновків стало те, що майже 60% респондентів не впевнені у своїй здатності відновитися після атаки програм-вимагачів.

Існує чітке визнання того, що у нас, як галузі, є сліпі зони безпеки.

Без надійної стратегії зберігання, резервного копіювання та відновлення у компаній мало шансів вижити після атаки програм-вимагачів, навіть якщо вони сплатять викуп.

Банківський сектор є однією з найбільш регульованих галузей. Аудити проводяться як внутрішні, так і зовнішні та, як правило, розвиваються з кожним роком на основі прогресу в технологіях, змін у галузевому законодавстві та змін у ландшафті загроз.

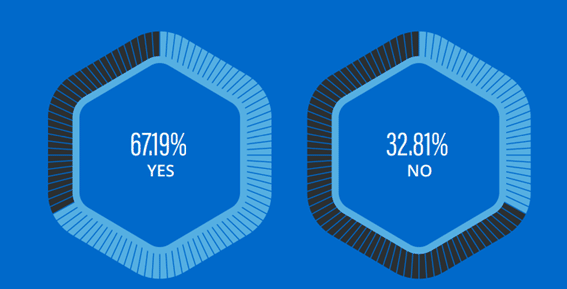

Було цікаво дізнатися, наскільки поширеними стали засоби контролю безпеки зберігання та резервного копіювання в рамках ІТ-аудиту. Фактично, більше двох третин респондентів вказали, що безпека зберігання та резервне копіювання особливо приділялася останнім зовнішнім аудитам.

Резюме та рекомендації

Враховуючи, що компрометація сховища та резервного копіювання є основою всіх поточних наборів програм-вимагачів, безсумнівно, настав час для нас покращити наші знання, а також наші стратегії, щоб захистити та зміцнити наші системи зберігання та резервного копіювання.

Незважаючи на те, що незмінність допомагає усунути кіберзагрози, це лише початок комплексної стратегії кібервідмовостійкості.

За даними аналітичної фірми Gartner:

«Зміцніть компоненти корпоративної інфраструктури резервного копіювання та відновлення від атак, регулярно перевіряючи програму резервного копіювання, сховище та доступ до мережі та порівнюючи це з очікуваною чи базовою активністю».

Ви б не мріяли про те, щоб безперервно сканувати свої кінцеві точки, ОС і мережеві рівні на наявність ризиків для безпеки. Чому б вам не зробити це для свого найважливішого рівня ІТ?

Ось чому я рекомендую розгорнути рішення для керування вразливостями, щоб допомогти вам постійно сканувати системи зберігання та резервного копіювання, щоб автоматично виявляти неправильні конфігурації безпеки та вразливості.

Ці рішення також визначають пріоритетність ризиків у порядку терміновості та впливу на бізнес, а деякі з них навіть включають вказівки щодо виправлення та функції автоматичного виправлення.

5 ключових можливостей для вдосконалення включають:

- Приділіть більший пріоритет підвищенню безпеки корпоративних систем зберігання та резервного копіювання;

- Накопичуйте знання та навички — і покращуйте співпрацю між вашими командами Infosec та ІТ-інфраструктури;

- Визначте базові рівні безпеки для всіх компонентів систем зберігання та резервного копіювання

- Використовуйте автоматизацію, щоб зменшити ризики та забезпечити набагато більшу гнучкість у адаптації до мінливих пріоритетів. Рішення для керування вразливістю можуть значно допомогти вам зменшити цей ризик; і

- Застосовуйте набагато суворіший контроль і більш повне тестування безпеки зберігання та здатності відновлення після атаки. Це не тільки підвищить довіру, але й допоможе визначити ключові активи даних, які можуть не відповідати необхідному рівню захисту даних.

Дорон Пінхас є головним технічним директором Безперервність і співавтор спеціальної публікації NIST «Рекомендації з безпеки для інфраструктури зберігання». Він має понад 20 років досвіду в управлінні даними та сховищами, критично важливих обчисленнях, проектуванні та розробці операційних систем, хмарних обчисленнях та мережевій архітектурі.

- мураха фінансовий

- Банківські інновації

- blockchain

- блокчейн конференція фінтех

- дзвінок фінтех

- coinbase

- coingenius

- крипто конференція фінтех

- Кібербезпека

- FinTech

- додаток fintech

- фінтех-інновації

- OpenSea

- PayPal

- paytech

- оплата

- plato

- платон ai

- Інформація про дані Платона

- PlatoData

- platogaming

- вимагачів

- розорплата

- Revolut

- Пульсація

- Ризик і безпека

- квадратний фінтех

- полоса

- Tencent Fintech

- ксеро

- зефірнет