На чолі з Анураг Сен, Детективи безпеки Команда з кібербезпеки виявила розкриття даних, що впливають на американського постачальника платіжного програмного забезпечення Transact Campus.

Згідно з веб-сайтом компанії, технологія Transact Campus об’єднує кілька платіжних функцій в єдину мобільну платформу для забезпечення покупки студентами у вищих навчальних закладах. Сервіси Transact Campus оптимізують процеси оплати як для студентів, так і для навчальних закладів.

Сервер Elasticsearch, що містить дані, пов’язані з Transact Campus, був залишений незахищеним, без жодного захисту паролем, і, отже, відкрив понад 1 мільйон записів студентів.

Хто такий Transact Campus?

Transact Campus продає технологію оплати кампусу вищим навчальним закладам США, яка об’єднує мобільні платежі та ідентифікацію користувачів (за допомогою «Campus ID») в єдиний додаток для студентів.

Студенти можуть здійснювати безготівкову оплату плати за навчання та різних інших привілеїв на місці за допомогою свого унікального особистого облікового запису («Campus ID»), включаючи квитки на події та продукти з концесійних кіосків, торгових автоматів і сторонніх постачальників.

Ідентифікатори кампусу також можна використовувати для авторизації доступу студентів до різних інших функцій кампусу, таких як доступ до принтера, доступ до дверей, доступ до заходів та моніторинг відвідуваності класу.

Штаб-квартира Transact Campus знаходиться в Фініксі, штат Арізона. З моменту заснування компанії в 1984 році Transact Campus обслуговує 12 мільйонів студентів у 1,300 закладах-клієнтах, забезпечуючи транзакції на суму 45 мільярдів доларів. Зараз у Transact Campus працює близько 400 людей, а щорічний дохід становить приблизно 100 мільйонів доларів США.

Що було викрито?

Відкритий сервер Elasticsearch розкрив понад 1 мільйон записів, що становить понад 5 ГБ даних. Сервер залишився доступним, а його дані були незашифрованими.

Журнали Elasticsearch містили дані з різних коледжів, які використовують послуги Transact Campus. Ці дані належать студентам цих закладів.

На відкритому сервері було відкрито кілька форм ідентифікаційної інформації студента, зокрема:

- Повні імена

- Адреси електронної пошти

- Номери телефонів

- Облікові дані для входу у вигляді простого тексту, в т.ч. імена користувачів та паролі

- Деталі транзакції, вкл. сума та час покупки

- Дані кредитної картки (неповні), в т.ч. 6 перших цифр (BIN*) і останні 4 цифри номерів кредитних карток, терміну дії та банківських реквізитів

- Придбані плани харчування і залишки плану харчування

*Примітка: Ідентифікаційний номер банку (BIN) – це перші шість цифр номера платіжної картки. Ці цифри ідентифікують емітента картки.

Команда з кібербезпеки SafetyDetectives знайшла відкритий сервер Elasticsearch під час перевірки IP-адрес у певному порту. Сервер був активним і оновлювався на момент виявлення.

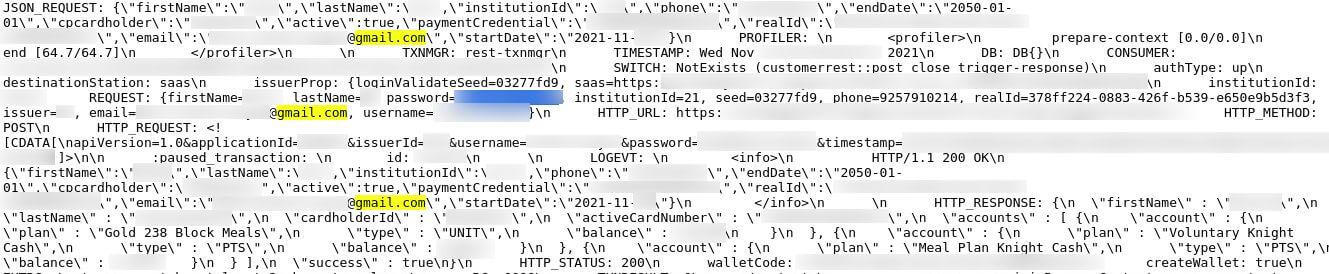

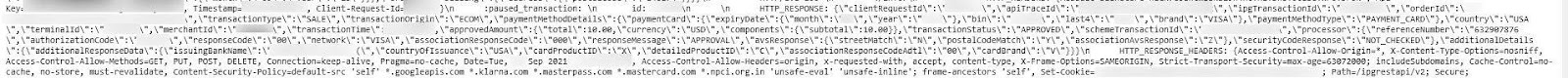

Ви можете побачити докази журналів сервера, які розкривали дані студентів, на наступних знімках екрана.

Деталі входу, баланс гаманця та інші ідентифікаційні дані в журналах сервера

Деталі транзакцій і платежів також були розкриті на сервері

Охоплення даних впливає на студентів, які є власниками облікового запису Transact Campus. Сім’ї також можуть постраждати. Наприклад, платіжні дані батьків можуть бути розкриті, якщо вони фінансують плату за навчання студента або фінансово підтримують студента через обліковий запис Transact Campus. Це може постраждати від будь-якої особи, яка має обліковий запис та/або платіжні дані, пов’язані з обліковим записом в одному з виявлених коледжів.

Неможливо точно знати, скільки людей постраждало в цьому інциденті. Однак кількість адрес електронної пошти та номерів телефонів, що відкриваються на сервері, свідчить про те, що постраждали приблизно 30,000 40,000-XNUMX XNUMX студентів.

Transact Campus має справу з вищими навчальними закладами США, і, таким чином, відкритий Elasticsearch в першу чергу впливає на громадян США.

Повну розбивку цих даних можна переглянути в таблиці нижче.

| Кількість відкритих записів | Більше 1 мільйонів |

| Кількість постраждалих користувачів | 30,000 40,000-XNUMX XNUMX осіб (приблизна оцінка) |

| Розмір експозиції | Близько 5 ГБ |

| Розташування сервера | Сполучені Штати |

| Місцезнаходження компанії | Фінікс, штат Арізона, США |

Ми виявили відкритий сервер 6 грудня 2021 року, а потім зв’язалися з Transact Campus 8 грудня 2021 року.

Ми продовжили наш перший контакт із Transact Campus 9 і 14 грудня 2021 року, але не отримали відповіді. Ми надіслали електронний лист US-CERT 9 січня 2022 року та надіслали додаткові повідомлення деяким ключовим контактам 13 січня 2022 року — Transact Campus відповів того ж дня. 14 січня 2022 року ми відповідально повідомили про витік даних у Transact Campus, а 16 січня 2022 року витік даних було захищено.

Transact Campus пізніше відповів на наші повідомлення та повідомив нам, що сервер Elasticsearch не контролюється:

«Очевидно, це було створено третьою стороною для демонстрації та ніколи не було видалено. Ми підтвердили, що набір даних був заповнений підробленим набором даних і не використовував жодних виробничих даних».

Примітка. Ми перевірили вибірку користувачів у відкритому Elasticsearch, і ці дані, здавалося, належать реальним людям.

Заява Foundry:

«Цей інцидент не вплинув на жодну систему в Transact; його було ізольовано до єдиного сервера шлюзу Foundry. Потенційне зараження було виявлено сторонньою охоронною компанією, яка активно сканує вразливі кластери Elasticsearch. Замість тестових даних, як передбачалося, сервер Elasticsearch отримав виробничі журнали, які містили чіткі текстові імена користувачів і паролі менше ніж 700 студентів, які намагалися зареєструватися для доступу до облікового запису плану харчування в період з 10 жовтня 2021 року по 14 січня 2022 року. Лише спроби реєстрації входили в систему цей часовий проміжок враховує облікові записи, які постраждали».

Виписка з Transact:

«Крім того, будь-хто, хто отримав доступ до виробничих журналів, не міг би брати участь у транзакціях на платформі Transact, використовуючи лише ім’я користувача та відкритий текстовий пароль. Transact примусово змінив пароль із великої обережності. Transact також доклав значних зусиль після отримання повідомлення від SafetyDetectives. Захист даних клієнтів і студентів Transact, а також систем, які збирають, обробляють і зберігають ці дані, є надзвичайно важливим. Таким чином, безпека систем, програм і служб включає засоби контролю та захисту для запобігання можливим загрозам. Заходи інформаційної безпеки та конфіденційності Transact реалізуються для захисту від несанкціонованого доступу до даних і систем, зміни, розголошення чи знищення. Transact прагне забезпечити найвищий рівень безпеки для своїх клієнтів і продовжуватиме відстежувати поточну ситуацію та будь-які інші потенційні загрози безпеці своїх систем».

Вплив впливу даних

Ми не можемо і не знаємо, чи зловмисники отримували доступ до бази даних, коли вона була незахищеною. Вміст сервера може поставити студентів під загрозу кіберзлочинів, якщо зловмисні особи прочитали або завантажили дані сервера.

Спам-маркетинг, фішингові атаки, та шахрайство можна з контактними даними, повними іменами та іншими конфіденційними деталями, доступними для користувачів Transact Campus. Зловмисники можуть проводити рекламні кампанії спаму з такою кількістю витоків електронних адрес, надсилаючи фішингові повідомлення, шкідливе програмне забезпечення та шахрайство тисячам людей.

Під час фішингової атаки кіберзлочинець може маскуватися під надійну особу (наприклад, співробітника коледжу), щоб переконати студентів надати додаткові форми персональних даних, наприклад номери CVV на звороті кредитної картки. Фішери також можуть переконати студента натиснути на шкідливе посилання. Після натискання шкідливі посилання можуть завантажити шкідливе програмне забезпечення на пристрій жертви, що може доповнити інші форми збору даних та кіберзлочинності.

Викриті студенти також можуть бути об’єктами шахрайства, якщо кіберзлочинці отримають доступ до сервера. У шахрайстві кіберзлочинець намагається обдурити жертву, щоб вона заплатила їй гроші. Як і фішингові атаки, кіберзлочинці можуть використовувати інші форми відкритих даних для націлювання на жертву. Наприклад, кіберзлочинець міг переконати викритого студента сплатити заборгованість за навчання безпосередньо зловмиснику.

Розкриті облікові дані облікового запису були збережені у вигляді простого тексту, і це створює додаткові ризики для постраждалих студентів. Якби якийсь хакер отримав доступ до сервера, він міг би легко прочитати незашифровані імена користувачів і паролі. Кіберзлочинець може отримати доступ до облікових записів студентів з цією інформацією, і вони потенційно можуть змінити деталі та погрожувати стягнути значні збори, якщо не буде сплачена плата.

Запобігання доступу даних

Що ми можемо зробити, щоб захистити наші дані та мінімізувати ризик кіберзлочинності?

Нижче наведено кілька порад, щоб запобігти розкриттю даних:

- Не надавайте свою особисту інформацію компанії, організації чи особі, якщо ви не довіряєте цій організації на 100%.

- Відвідуйте лише веб-сайти, які мають захищене доменне ім’я (домени із символом «https» та/або закритим замком на початку).

- Будьте особливо обережні, надаючи свої найбільш конфіденційні форми даних, наприклад номер соціального страхування.

- Створюйте надійні паролі, які містять суміш літер, цифр і символів. Регулярно оновлюйте паролі.

- Не натискайте посилання в Інтернеті, якщо ви повністю не впевнені, що воно з законного джерела. Посилання можуть бути в електронних листах, повідомленнях або на фішингових веб-сайтах, які маскуються під законні домени.

- Відредагуйте свої налаштування конфіденційності в соціальних мережах, щоб ваш вміст та інформацію могли бачити лише друзі та довірені користувачі.

- Уникайте показу та введення дуже конфіденційних даних (наприклад, номерів кредитних карток або паролів), коли ви використовуєте загальнодоступну або незахищену мережу Wi-Fi.

- Дізнайтеся про ризики кіберзлочинності, важливість захисту даних і методи, які знижують ваші шанси стати жертвою фішингових атак і зловмисного програмного забезпечення.

Про нас

SafetyDetectives.com це найбільший у світі веб-сайт огляду антивірусів.

Дослідницька лабораторія SafetyDetectives — це безкоштовна послуга, яка покликана допомогти онлайн-спільноті захиститися від кіберзагроз, а також навчати організації, як захистити дані своїх користувачів. Основна мета нашого проекту веб-картографування — допомогти зробити Інтернет безпечнішим місцем для всіх користувачів.

Наші попередні звіти виявили численні гучні вразливості та витоки даних, у тому числі 2.6 мільйона користувачів викрили Американська платформа соціальної аналітики IGBlade, а також порушення в a Платформа інтегратора бразильського ринку Hariexpress.com.br який витік більше 610 ГБ даних.

Щоб отримати повний огляд звітів про кібербезпеку SafetyDetectives за останні 3 роки, див. Команда кібербезпеки SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- МЕНЮ

- достаток

- доступ

- доступною

- доступ до

- рахунки

- Додатковий

- адреси

- впливати

- зачіпає

- філія

- проти

- ВСІ

- кількість

- аналітика

- щорічний

- антивірус

- будь

- додаток

- застосування

- Арізона

- навколо

- відвідуваність

- баланси

- Банк

- початок

- буття

- нижче

- між

- Мільярд

- порушення

- Пробій

- Кампанії

- Кампус

- Cards

- обережний

- Безготівковий

- шанси

- зміна

- вантажі

- контроль

- клас

- клієнтів

- закрито

- збирати

- збір

- коледж

- вчинено

- співтовариство

- компанія

- Компанії

- повністю

- Проводити

- контакт

- зміст

- продовжувати

- контроль

- управління

- може

- Повноваження

- кредит

- кредитна картка

- Кредитні карти

- критичний

- Поточний

- В даний час

- кібер-

- кіберзлочинності

- кіберзлочинці

- Кібербезпека

- дані

- Дані порушення

- захист даних

- набір даних

- Database

- Дати

- день

- Пропозиції

- деталі

- пристрій

- DID

- цифр

- старанність

- безпосередньо

- відкритий

- відкриття

- домен

- Доменне ім'я

- домени

- вниз

- скачати

- легко

- освіту

- Освіта

- зусилля

- працює

- займатися

- суб'єкта

- оцінити

- оцінка

- Event

- точно

- приклад

- піддаватися

- підроблений

- сімей

- Інформація про оплату

- Перший

- стежити

- після

- форми

- знайдений

- Заснований

- від

- Повний

- Функції

- фонд

- далі

- шлюз

- хакер

- зі штаб-квартирою

- допомога

- вище

- Вища освіта

- дуже

- власники

- Як

- How To

- Однак

- HTTPS

- Ідентифікація

- ідентифікувати

- реалізовані

- значення

- неможливе

- включати

- У тому числі

- індивідуальний

- інформація

- інформаційна безпека

- установи

- інтернет

- IP

- IP-адреси

- IT

- сам

- січня

- ключ

- Знати

- lab

- найбільших

- витік

- Витоку

- рівень

- світло

- LINK

- зв'язку

- жити

- Машинки для перманенту

- підтримувати

- зробити

- шкідливих програм

- відображення

- Маркетинг

- ринку

- маскарад

- заходи

- Медіа

- методика

- мільйона

- Mobile

- мобільні платежі

- гроші

- монітор

- моніторинг

- більше

- найбільш

- множинний

- Імена

- мережу

- номер

- номера

- зсув

- онлайн

- відкрити

- організація

- організації

- Інше

- оплачувану

- приватність

- партія

- Пароль

- Паролі

- Платити

- оплата

- Платіжна картка

- платежі

- Люди

- людина

- персонал

- особисті дані

- phishing

- фішинг-атака

- фішинг-атаки

- фенікс

- платформа

- це можливо

- потенціал

- влада

- попередній

- недоторканність приватного життя

- Pro

- процес

- процеси

- Production

- Продукти

- проект

- захист

- захист

- забезпечувати

- Постачальник

- забезпечення

- громадськість

- Купівля

- мета

- отримати

- облік

- зменшити

- реєструвати

- Реєстрація

- Звіти

- дослідження

- revenue

- огляд

- Risk

- ризики

- безпечніше

- то ж

- Шахрайство

- шахрайство

- безпечний

- Забезпечений

- безпеку

- обслуговування

- Послуги

- комплект

- кілька

- значний

- з

- один

- SIX

- значний

- So

- соціальна

- соціальні медіа

- Софтвер

- деякі

- спам

- стенди

- раціоналізувати

- студент

- Згодом

- підтримка

- Systems

- Мета

- цільове

- команда

- Технологія

- тест

- Команда

- отже

- третя сторона

- тисячі

- загрози

- через

- квитки

- час

- терміни

- Поради

- трансакцію

- Transactions

- Довіряйте

- при

- створеного

- United

- незахищений

- Оновити

- us

- США 100 млн $

- використання

- користувачі

- різний

- постачальники

- видимий

- обсяг

- Уразливості

- Вразливий

- Wallet

- Web

- веб-сайт

- веб-сайти

- Чи

- в той час як

- ВООЗ

- Wi-Fi

- в

- без

- світі

- вартість

- б

- років

- вашу