Дослідники ESET виявили кампанію Ballistic Bobcat, націлену на різні організації в Бразилії, Ізраїлі та Об’єднаних Арабських Еміратах, використовуючи новий бекдор, який ми назвали Sponsor.

Ми виявили Sponsor після аналізу цікавої вибірки, яку ми виявили в системі жертви в Ізраїлі в травні 2022 року, і оцінили набір жертв за країнами. Після перевірки нам стало очевидно, що зразок був новим бекдором, застосованим групою Ballistic Bobcat APT.

Ballistic Bobcat, раніше відстежуваний ESET Research як APT35/APT42 (він же Charming Kitten, TA453 або PHOSPHORUS), є підозрюваним Передова стійка група загроз, пов’язана з Іраном який націлений на освітні, урядові та медичні організації, а також на правозахисників і журналістів. Найбільш активно вона діє в Ізраїлі, на Близькому Сході та в США. Зокрема, під час пандемії він був націлений на організації, пов’язані з COVID-19, зокрема на Всесвітню організацію охорони здоров’я та Gilead Pharmaceuticals, а також на медичних дослідників.

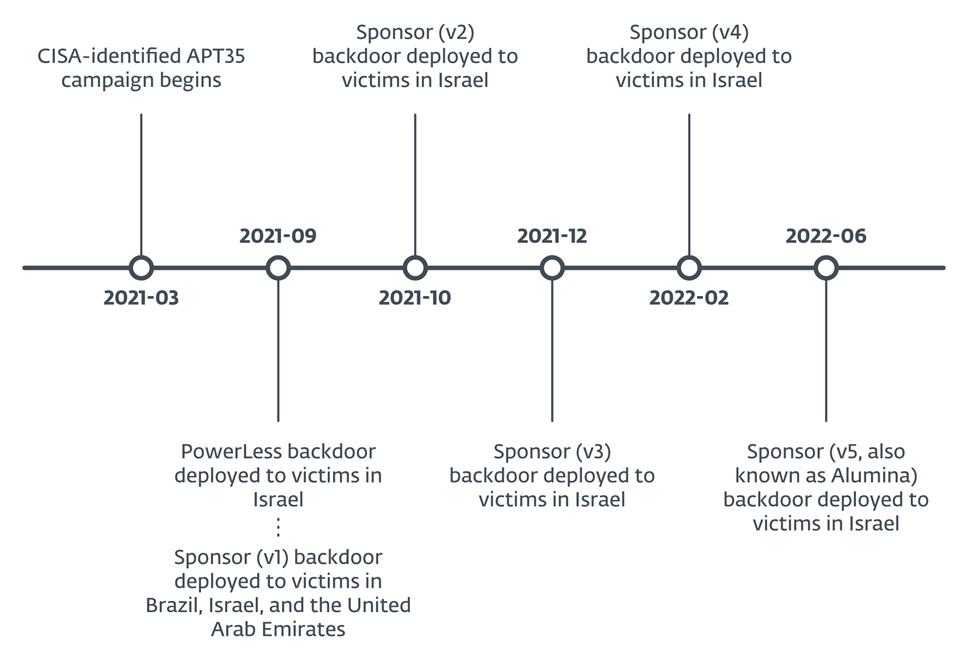

Збіги між кампаніями Ballistic Bobcat Версії Sponsor і Backdoor показують досить чітку схему розробки та розгортання інструментів із вузьконаціленими кампаніями, кожна з яких має обмежену тривалість. Згодом ми виявили ще чотири версії бекдору Sponsor. Загалом ми бачили, як Sponsor застосовувався щонайменше до 34 постраждалих у Бразилії, Ізраїлі та Об’єднаних Арабських Еміратах, як зазначено в REF _Ref143075975 h Рисунок 1

.

Ключові моменти цього блогу:

- Ми виявили новий бекдор, розгорнутий Ballistic Bobcat, який згодом назвали Sponsor.

- Компанія Ballistic Bobcat розгорнула новий бекдор у вересні 2021 року, коли завершувала кампанію, задокументовану в CISA Alert AA21-321A, і кампанію PowerLess.

- Бекдор Sponsor використовує конфігураційні файли, що зберігаються на диску. Ці файли непомітно розгортаються за допомогою пакетних файлів і навмисно розроблені, щоб виглядати нешкідливими, таким чином намагаючись уникнути виявлення механізмами сканування.

- Спонсор був спрямований щонайменше на 34 жертви в Бразилії, Ізраїлі та Об’єднаних Арабських Еміратах; ми назвали цю діяльність кампанією «Спонсорський доступ».

Початковий доступ

Ballistic Bobcat отримав початковий доступ, використовуючи відомі вразливості на відкритих в Інтернеті серверах Microsoft Exchange, спочатку провівши ретельне сканування системи або мережі для виявлення потенційних слабких місць або вразливостей, а потім націлившись і використавши ці виявлені слабкі місця. Відомо, що група займається такою поведінкою протягом деякого часу. Однак багатьох із 34 жертв, ідентифікованих телеметрією ESET, найкраще можна описати як жертви можливостей, а не попередньо відібраних і досліджених жертв, оскільки ми підозрюємо, що Ballistic Bobcat брав участь у описаній вище поведінці сканування та використання, оскільки це була не єдина загроза актор з доступом до цих систем. Ми назвали цю діяльність Ballistic Bobcat із використанням спонсорського бекдору кампанією «Спонсорський доступ».

Бекдор Sponsor використовує конфігураційні файли на диску, видалені пакетними файлами, і обидва є нешкідливими, щоб обійти механізми сканування. Цей модульний підхід компанія Ballistic Bobcat використовувала досить часто та з помірним успіхом протягом останніх двох з половиною років. У скомпрометованих системах Ballistic Bobcat також продовжує використовувати різноманітні інструменти з відкритим кодом, які ми описуємо разом із бекдором Sponsor у цій публікації в блозі.

Віктимологія

Значна більшість із 34 жертв перебуває в Ізраїлі, і лише двоє знаходяться в інших країнах:

- Бразилія, в медичному кооперативі та операторі медичного страхування, і

- Об’єднані Арабські Емірати, в невідомій організації.

REF _Ref112861418 h таблиця 1

описує вертикалі та організаційні деталі для жертв в Ізраїлі.

таблиця Таблиця SEQ * АРАБСЬКА 1. Вертикалі та організаційні деталі для жертв в Ізраїлі

|

Вертикальний |

ПОДРОБИЦІ |

|

автомобільний |

· Автомобільна компанія, що спеціалізується на індивідуальних модифікаціях. · Компанія з ремонту та обслуговування автомобілів. |

|

зв'язку |

· Ізраїльське ЗМІ. |

|

Машинобудування |

· Будівельна фірма. · Фірма екологічної інженерії. · Архітектурно-проектна фірма. |

|

Фінансові послуги |

· Фінансова компанія, яка спеціалізується на інвестиційному консультуванні. · Компанія, яка управляє роялті. |

|

Здоров'я |

· Надавач медичної допомоги. |

|

Страхування |

· Страхова компанія, яка керує страховим ринком. · Комерційна страхова компанія. |

|

закон |

· Фірма, що спеціалізується на медичному праві. |

|

Manufacturing |

· Кілька компаній-виробників електроніки. · Компанія, яка виробляє комерційну продукцію з металу. · Багатонаціональна компанія з виробництва технологій. |

|

Роздрібна торгівля |

· Роздрібний продавець продуктів харчування. · Багатонаціональний роздрібний продавець діамантів. · Роздрібний продавець засобів по догляду за шкірою. · Роздрібний продавець та монтажник вікон. · Глобальний постачальник електронних компонентів. · Постачальник контролю фізичного доступу. |

|

Технологія |

· Компанія, що займається технологіями ІТ-послуг. · Постачальник ІТ-рішень. |

|

Зв'язок |

· Телекомунікаційна компанія. |

|

Невідомі |

· Кілька невідомих організацій. |

приписування

У серпні 2021 року ізраїльський потерпілий, який керує страховим ринком, був атакований Ballistic Bobcat із інструментами CISA повідомила в листопаді 2021 року. Індикатори компромісу, які ми спостерігали:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- GoogleChangeManagement та

- GoogleChangeManagement.xml.

Балістичні інструменти Bobcat обмінювалися даними з тим самим сервером командування та управління (C&C), що й у звіті CISA: 162.55.137[.]20.

Потім, у вересні 2021 року, та сама жертва отримала наступне покоління інструментів Ballistic Bobcat: the PowerLess бекдор і допоміжний набір інструментів. Індикаторами компромісу, які ми спостерігали, були:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exe та

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

На листопад 18th2021 року група розгорнула інший інструмент (Плінк), про які йдеться у звіті CISA, як MicrosoftOutLookUpdater.exe. Через десять днів, 28 листопадаth, 2021, Ballistic Bobcat розгорнув Мерлін агент (агентна частина an C&C сервер і агент з відкритим вихідним кодом, написані на Go). На диску цей агент Мерліна був названий googleUpdate.exe, використовуючи ту саму угоду про найменування, як описано у звіті CISA, щоб приховати на видноті.

Агент Merlin виконав зворотну оболонку Meterpreter, яка викликала новий сервер C&C, 37.120.222[.]168:80. 12 грудняth, 2021, зворотна оболонка видалила пакетний файл, install.bat, і за кілька хвилин після виконання пакетного файлу оператори Ballistic Bobcat запустили свій найновіший бекдор, Sponsor. Це виявиться третьою версією бекдору.

Технічний аналіз

Початковий доступ

Нам вдалося визначити ймовірний спосіб початкового доступу для 23 із 34 жертв, які ми спостерігали за допомогою телеметрії ESET. Подібно до того, що повідомлялося в Без потужності та СНД повідомляє, Ballistic Bobcat, ймовірно, використав відому вразливість, CVE-2021-26855, на серверах Microsoft Exchange, щоб закріпитися на цих системах.

Для 16 із 34 жертв виявилося, що Ballistic Bobcat був не єдиною загрозою, яка мала доступ до їхніх систем. Це може означати, поряд із великою різноманітністю жертв і очевидною відсутністю очевидної розвідувальної цінності кількох жертв, що Ballistic Bobcat брав участь у поведінці сканування та використання, на відміну від цілеспрямованої кампанії проти попередньо відібраних жертв.

Набір інструментів

Інструменти з відкритим кодом

Ballistic Bobcat використовував ряд інструментів з відкритим кодом під час кампанії Sponsoring Access. Ці інструменти та їхні функції перераховані в REF _Ref112861458 h таблиця 2

.

таблиця Таблиця SEQ * АРАБСЬКА 2. Інструменти з відкритим кодом, які використовує Ballistic Bobcat

|

ім'я файлу |

Опис |

host2ip.exe

|

Карти a ім'я хоста на IP-адресу в локальній мережі. |

CSRSS.EXE

|

RevSocks, програма зворотного тунелю. |

mi.exe

|

Mimikatz з оригінальною назвою файлу midongle.exe і упакований з Пакувальник Armadillo PE. |

gost.exe

|

GO Simple Tunnel (GOST), програма для тунелювання, написана на Go. |

chisel.exe

|

Долото, тунель TCP/UDP через HTTP з використанням рівнів SSH. |

csrss_protected.exe

|

Тунель RevSocks, захищений пробною версією Захист програмного забезпечення Enigma Protector. |

plink.exe

|

Плінк (PuTTY Link), інструмент підключення командного рядка. |

|

WebBrowserPassView.exe

|

A засіб відновлення пароля для паролів, що зберігаються у веб-браузерах.

|

sqlextractor.exe

|

A інструмент для взаємодії з базами даних SQL та отримання даних із них. |

procdump64.exe

|

ProcDump, то Утиліта командного рядка Sysinternals для моніторингу програм і створення аварійних дампів. |

Пакетні файли

Ballistic Bobcat розгорнув пакетні файли в системах жертв за мить до того, як розгорнув бекдор Sponsor. Нам відомі такі шляхи до файлів:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

На жаль, нам не вдалося отримати жодного з цих пакетних файлів. Однак ми вважаємо, що вони записують нешкідливі конфігураційні файли на диск, які потрібні бекдору Sponsor для повноцінної роботи. Ці назви файлів конфігурації були взяті з бекдорів Спонсора, але ніколи не збиралися:

- config.txt

- node.txt

- error.txt

- Видалити.bat

Ми вважаємо, що пакетні файли та файли конфігурації є частиною модульного процесу розробки, якому Ballistic Bobcat віддає перевагу протягом останніх кількох років.

Спонсорський бекдор

Спонсорські бекдори написані мовою C++ із часовими мітками компіляції та шляхами до бази даних програм (PDB), як показано в REF _Ref112861527 h таблиця 3

. Примітка щодо номерів версій: колонка версія представляє версію, яку ми відстежуємо внутрішньо на основі лінійної прогресії бекдорів Спонсорів, де вносяться зміни від однієї версії до іншої. The Внутрішня версія колонка містить номери версій, які спостерігаються в кожному бекдорі Спонсора, і включені для зручності порівняння під час вивчення цих та інших потенційних зразків Спонсора.

таблиця 3. Спонсор компіляції часових міток і PDB

|

версія |

Внутрішня версія |

Мітка часу компіляції |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Для початкового виконання Sponsor потрібен аргумент часу виконання встановлювати, без якого Sponsor витончено виходить, імовірно, це проста техніка захисту від емуляції/пісочниці. Якщо передати цей аргумент, Спонсор створює службу під назвою SystemNetwork (В v1) і Оновити (у всіх інших версіях). Він встановлює сервіс Тип запуску до автоматичний, налаштовує його на запуск власного процесу Sponsor і надає повний доступ. Після цього запускається служба.

Sponsor, який зараз працює як служба, намагається відкрити вищезазначені конфігураційні файли, попередньо розміщені на диску. Воно шукає config.txt та node.txt, обидва в поточному робочому каталозі. Якщо перший відсутній, Спонсор встановлює послугу на Зупинено і граціозно виходить.

Конфігурація бекдора

Конфігурація спонсора, збережена в config.txt, містить два поля:

- Інтервал оновлення в секундах для періодичного зв’язку з командним сервером для отримання команд.

- Список серверів C&C, які називаються реле у двійкових файлах Спонсора.

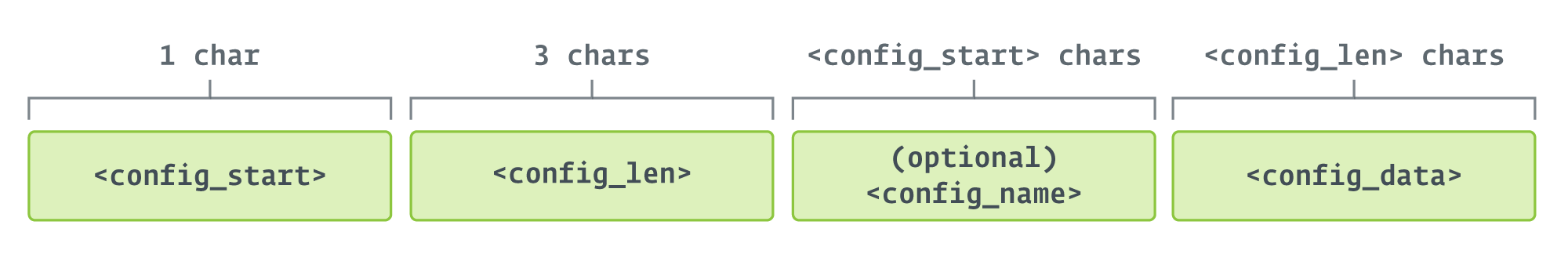

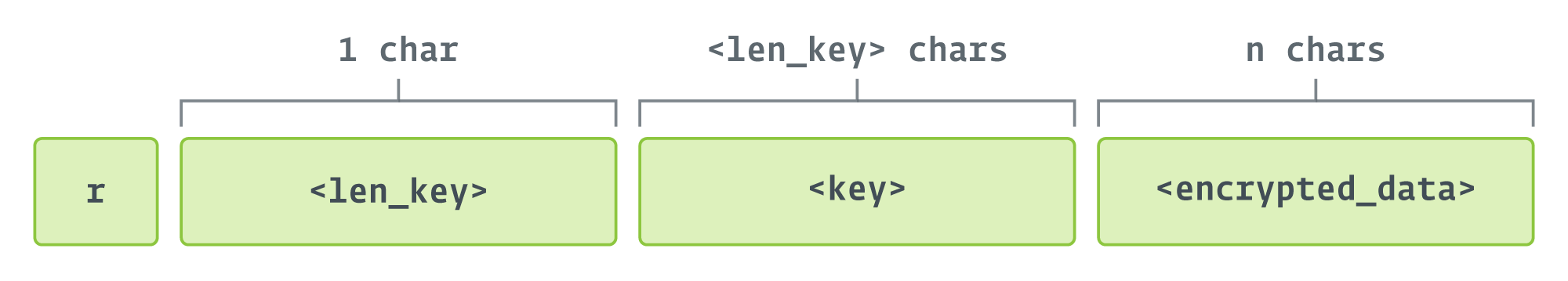

Сервери C&C зберігаються в зашифрованому вигляді (RC4), а ключ дешифрування присутній у першому рядку config.txt. Кожне з полів, у тому числі ключ розшифровки, має формат, наведений у REF _Ref142647636 h Рисунок 3

.

Ці підполя:

- config_start: вказує на довжину config_name, якщо присутній, або нуль, якщо ні. Використовується бекдором, щоб знати, де config_data починається

- config_len: довжина config_data.

- config_name: необов’язковий, містить назву поля конфігурації.

- config_data: сама конфігурація, зашифрована (у випадку серверів C&C) чи ні (усі інші поля).

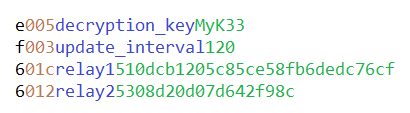

REF _Ref142648473 h Рисунок 4

показує приклад із позначеним кольором вмістом можливого config.txt файл. Зауважте, що це не фактичний файл, який ми спостерігали, а сфабрикований приклад.

Останні два поля в config.txt шифруються за допомогою RC4, використовуючи рядкове представлення хешу SHA-256 указаного ключа дешифрування як ключа для шифрування даних. Ми бачимо, що зашифровані байти зберігаються в шістнадцятковому кодуванні як текст ASCII.

Організація збору інформації

Спонсор збирає інформацію про хост, на якому він працює, повідомляє всю зібрану інформацію на сервер C&C і отримує ідентифікатор вузла, який записується на node.txt. REF _Ref142653641 h таблиця 4

REF _Ref112861575 h

перелічує ключі та значення в реєстрі Windows, які Спонсор використовує для отримання інформації, і надає приклад зібраних даних.

Таблиця 4. Інформація, зібрана Спонсором

|

Ключ реєстру |

значення |

Приклад |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

Hostname

|

Д-835МК12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

TimeZoneKeyName

|

Ізраїльський стандартний час

|

HKEY_USERS.DEFAULTControl PanelInternational

|

LocaleName

|

він-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemBIOS

|

Продукт BaseBoard

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

ProcessorNameString

|

Процесор Intel(R) Core(TM) i7-8565U @ 1.80 ГГц

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

Назва продукту

|

Windows 10 EnterpriseN

|

CurrentVersion

|

6.3

|

|

CurrentBuildNumber

|

19044

|

|

Тип встановлення

|

Клієнт

|

Спонсор також збирає домен Windows хоста, використовуючи наступне WMIC команда:

wmic computersystem отримати домен

Нарешті, Спонсор використовує Windows API для отримання поточного імені користувача (GetUserNameW), визначте, чи працює поточний процес Sponsor як 32- чи 64-бітна програма (GetCurrentProcess, То IsWow64Process(CurrentProcess)) і визначає, чи працює система від батареї чи підключена до джерела змінного чи постійного струму (GetSystemPowerStatus).

Одна дивина щодо перевірки 32- або 64-бітної програми полягає в тому, що всі спостережувані зразки Sponsor були 32-бітними. Це може означати, що деяким інструментам наступного етапу потрібна ця інформація.

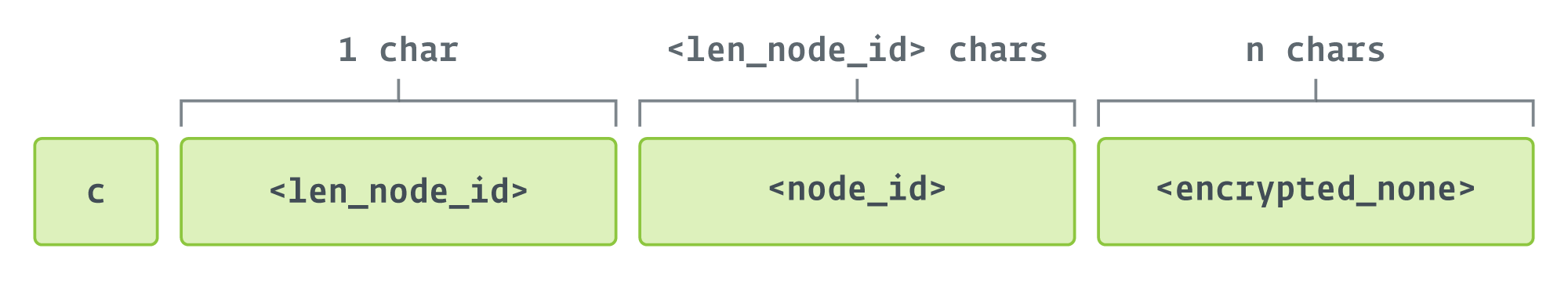

Зібрана інформація надсилається в повідомленні з кодуванням base64, яке перед кодуванням починається з r і має формат, показаний у REF _Ref142655224 h Рисунок 5

.

Інформація зашифрована за допомогою RC4, а ключ шифрування – це випадкове число, яке генерується на місці. Ключ хешується за допомогою алгоритму MD5, а не SHA-256, як згадувалося раніше. Це стосується всіх повідомлень, у яких Спонсор має надсилати зашифровані дані.

Сервер C&C відповідає з номером, який використовується для ідентифікації комп’ютера-жертви в подальших повідомленнях, який записується на node.txt. Зверніть увагу, що C&C сервер вибирається випадковим чином зі списку, коли r повідомлення надсилається, і той самий сервер використовується для всіх наступних комунікацій.

Цикл обробки команд

Спонсор запитує команди в циклі, сплячи відповідно до інтервалу, визначеного в config.txt. Кроки такі:

- Відправити a chk=Тест повідомлення повторно, доки сервер C&C не відповість Ok.

- Відправити a c (IS_CMD_AVAIL) повідомлення на сервер C&C і отримати команду оператора.

- Обробіть команду.

- Якщо є вихідні дані для надсилання на сервер C&C, надішліть a (ACK) повідомлення, включаючи вихідні дані (зашифровані), або

- Якщо виконання не вдалося, надішліть f

(FAILED) повідомлення. Повідомлення про помилку не надсилається.

- Sleep.

Команда c повідомлення надсилається для запиту команди на виконання та має формат (до кодування base64), показаний у REF _Ref142658017 h Рисунок 6

.

Команда encrypted_none поле на малюнку є результатом шифрування жорстко закодованого рядка ніхто з RC4. Ключем для шифрування є хеш MD5 node_id.

URL-адреса, яка використовується для зв’язку з сервером C&C, побудована так: http://<IP_or_domain>:80. Це може свідчити про те 37.120.222[.]168:80 це єдиний C&C сервер, який використовувався протягом кампанії Sponsoring Access, оскільки це була єдина IP-адреса, яку ми спостерігали, до якої комп’ютери-жертви зверталися через порт 80.

Команди оператора

Команди оператора розмежовані в REF _Ref112861551 h таблиця 5

і відображаються в тому порядку, в якому вони знаходяться в коді. Зв'язок із C&C сервером відбувається через порт 80.

Таблиця 5. Команди оператора та опис

|

Command |

Опис |

|

p |

Надсилає ідентифікатор процесу для запущеного процесу спонсора. |

|

e |

Виконує команду, як зазначено в наступному додатковому аргументі, на хості Спонсора, використовуючи такий рядок: c:windowssystem32cmd.exe /c > result.txt 2>&1 Результати зберігаються в result.txt у поточному робочому каталозі. Надсилає a повідомлення із зашифрованим виведенням на сервер C&C у разі успішного виконання. Якщо не вдалося, надсилає f повідомлення (без вказівки помилки). |

|

d |

Отримує файл від C&C сервера та виконує його. Ця команда має багато аргументів: цільове ім’я файлу для запису файлу, хеш MD5 файлу, каталог для запису файлу (або поточний робочий каталог за замовчуванням), логічне значення, яке вказує, чи запускати файл або ні, і вміст виконуваного файлу, закодованого base64. Якщо помилок немає, ан a повідомлення надсилається на сервер C&C за допомогою Успішно завантажте та запустіть файл or Файл успішно завантажено без виконання (зашифровано). Якщо під час виконання файлу виникають помилки, an f повідомлення надіслано. Якщо хеш MD5 вмісту файлу не відповідає наданому хешу, ан e (CRC_ERROR) повідомлення надсилається на сервер C&C (включаючи лише використаний ключ шифрування, без іншої інформації). Використання терміна Завантажувати це потенційно заплутано, оскільки оператори та кодери Ballistic Bobcat приймають точку зору з боку сервера, тоді як багато хто може розглядати це як завантаження, засноване на витягуванні файлу (тобто його завантаженні) системою за допомогою бекдора Спонсора. |

|

u |

Спроби завантажити файл за допомогою URLDownloadFileW Windows API і запустіть його. Успіх посилає a повідомлення з використаним ключем шифрування та жодної іншої інформації. Помилка надсилає an f повідомлення з подібною структурою. |

|

s |

Виконує файл, який уже є на диску, Видалити.bat у поточному робочому каталозі, який, швидше за все, містить команди для видалення файлів, пов’язаних із бекдором. |

|

n |

Ця команда може бути явно надана оператором або може бути визначена Спонсором як команда для виконання за відсутності будь-якої іншої команди. В межах Спонсор іменується як NO_CMD, він виконує рандомізований сплячий режим перед тим, як знову перевірити на сервері C&C. |

|

b |

Оновлює список C&C, збережених у config.txt у поточному робочому каталозі. Нові адреси C&C замінюють попередні; вони не додаються до списку. Він надсилає a повідомлення з |

|

i |

Оновлює попередньо визначений інтервал реєстрації, указаний у config.txt. Він надсилає a повідомлення з Новий інтервал успішно замінено на сервер C&C у разі успішного оновлення. |

Оновлення спонсора

Кодери Ballistic Bobcat змінили код між Sponsor v1 і v2. Дві найважливіші зміни в останньому:

- Оптимізація коду, де кілька більш довгих функцій були мінімізовані до функцій і підфункцій, а також

- Маскування Sponsor як програми оновлення шляхом додавання такого повідомлення до конфігурації служби:

Оновлення програми чудові як для користувачів програми, так і для програм – оновлення означають, що розробники постійно працюють над удосконаленням програми, пам’ятаючи про кращу взаємодію з клієнтами з кожним оновленням.

Мережева інфраструктура

На додаток до використання інфраструктури C&C, яка використовується в кампанії PowerLess, Ballistic Bobcat також представила новий сервер C&C. Група також використовувала кілька IP-адрес для зберігання та доставки інструментів підтримки під час кампанії Sponsoring Access. Ми підтвердили, що жодна з цих IP-адрес наразі не працює.

Висновок

Ballistic Bobcat продовжує працювати за моделлю сканування та використання, шукаючи потенційні цілі з невиправленими вразливими місцями на серверах Microsoft Exchange, відкритих в Інтернеті. Група продовжує використовувати різноманітний набір інструментів з відкритим вихідним кодом, доповнений декількома спеціальними програмами, включаючи бекдор Sponsor. Захисникам радимо виправляти будь-які пристрої, які піддаються доступу до Інтернету, і залишатися пильними щодо нових програм, які з’являються в їхніх організаціях.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

|

SHA-1 |

ім'я файлу |

Виявлення |

Опис |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

N / A |

Win32/Agent.UXG |

Балістичний бекдор Bobcat, Спонсор (v1). |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

N / A |

Win32/Agent.UXG |

Балістичний бекдор Bobcat, Спонсор (v2). |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

N / A |

Win32/Agent.UXG |

Балістичний бекдор Bobcat, Спонсор (v3). |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

N / A |

Win32/Agent.UXG |

Балістичний бекдор Bobcat, Спонсор (v4). |

E443DC53284537513C00818392E569C79328F56F

|

N / A |

Win32/Agent.UXG |

Балістичний бекдор Bobcat, Спонсор (v5, він же Alumina). |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

N / A |

WinGo/Agent.BT |

Зворотний тунель RevSocks. |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

N / A |

очистити |

ProcDump, утиліта командного рядка для моніторингу програм і створення аварійних дампів. |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

N / A |

Generik.EYWYQYF |

Мімікац. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

N / A |

WinGo/Riskware.Гост.Д |

ГО Простий тунель (ГОСТ). |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

N / A |

WinGo/HackTool.Chisel.A |

Долото зворотний тунель. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

N / A |

N / A |

Інструмент виявлення Host2IP. |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

N / A |

Win64/Packed.Enigma.BV |

Тунель RevSocks, захищений пробною версією програмного захисту Enigma Protector. |

4709827C7A95012AB970BF651ED5183083366C79

|

N / A |

N / A |

Plink (PuTTY Link), інструмент підключення командного рядка. |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

N / A |

Win32/PSWTool.WebBrowserPassView.I |

Інструмент для відновлення паролів, які зберігаються у веб-браузерах. |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

N / A |

MSIL/HackTool.SQLDump.A |

Інструмент для взаємодії з базами даних SQL і отримання даних із них. |

Шляхи до файлів

Нижче наведено список шляхів, де бекдор Sponsor був розгорнутий на заражених машинах.

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

%USERPROFILE%Настільний комп’ютер

%USERPROFILE%Завантажитиa

%WINDIR%

%WINDIR%INFMSExchange DSN доставки

%WINDIR%Завдання

Файли %WINDIR%Temp%WINDIR%Tempcrashpad1

мережу

IP

Provider

Вперше побачили

Останній раз його бачили

ПОДРОБИЦІ

162.55.137[.]20

Hetzner Online GMBH

2021-06-14

2021-06-15

Безпотужний C&C.

37.120.222[.]168

М247 ТОВ

2021-11-28

2021-12-12

Спонсор C&C.

198.144.189[.]74

Колокроссинг

2021-11-29

2021-11-29

Сайт для завантаження інструментів підтримки.

5.255.97[.]172

The Infrastructure Group BV

2021-09-05

2021-10-28

Сайт для завантаження інструментів підтримки.

IP

Provider

Вперше побачили

Останній раз його бачили

ПОДРОБИЦІ

162.55.137[.]20

Hetzner Online GMBH

2021-06-14

2021-06-15

Безпотужний C&C.

37.120.222[.]168

М247 ТОВ

2021-11-28

2021-12-12

Спонсор C&C.

198.144.189[.]74

Колокроссинг

2021-11-29

2021-11-29

Сайт для завантаження інструментів підтримки.

5.255.97[.]172

The Infrastructure Group BV

2021-09-05

2021-10-28

Сайт для завантаження інструментів підтримки.

Ця таблиця була побудована за допомогою версія 13 рамки MITER ATT & CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Розвідка |

Активне сканування: сканування вразливостей |

Ballistic Bobcat шукає вразливі версії серверів Microsoft Exchange Server для використання. |

|

|

Розвиток ресурсів |

Розвивайте можливості: шкідливі програми |

Ballistic Bobcat розробив і закодував бекдор Sponsor. |

|

|

Отримати можливості: Інструмент |

Ballistic Bobcat використовує різні інструменти з відкритим вихідним кодом у рамках кампанії Sponsoring Access. |

||

|

Початковий доступ |

Використовуйте програму для відкритого доступу |

Балістичні мішені Bobcat викриті в Інтернеті Сервери Microsoft Exchange. |

|

|

Виконання |

Інтерпретатор команд та сценаріїв: командна оболонка Windows |

Бекдор Sponsor використовує командну оболонку Windows для виконання команд у системі жертви. |

|

|

Системні послуги: Виконання послуг |

Бекдор Sponsor встановлює себе як службу та починає виконувати свої основні функції після виконання служби. |

||

|

Наполегливість |

Створення або зміна системного процесу: служба Windows |

Sponsor підтримує постійність, створюючи службу з автоматичним запуском, яка виконує свої основні функції в циклі. |

|

|

Ескалація привілеїв |

Дійсні облікові записи: локальні облікові записи |

Оператори Ballistic Bobcat намагаються викрасти облікові дані дійсних користувачів після початкового використання системи перед розгортанням бекдору Sponsor. |

|

|

Ухилення від захисту |

Деобфускація/декодування файлів або інформації |

Sponsor зберігає на диску зашифровану та обфусцовану інформацію та деобфусцує її під час виконання. |

|

|

Заплутані файли або інформація |

Конфігураційні файли, які вимагає бекдор Спонсора на диску, зашифровані та обфусковані. |

||

|

Дійсні облікові записи: локальні облікові записи |

Sponsor виконується з правами адміністратора, ймовірно, з використанням облікових даних, які оператори знайшли на диску; разом із нешкідливими угодами про найменування Ballistic Bobcat це дозволяє Спонсору зливатися з фоном. |

||

|

Доступ до облікових даних |

Облікові дані зі сховищ паролів: облікові дані з веб-браузерів |

Оператори Ballistic Bobcat використовують інструменти з відкритим кодом, щоб викрасти облікові дані зі сховищ паролів у веб-браузерах. |

|

|

Відкриття |

Віддалене виявлення системи |

Ballistic Bobcat використовує інструмент Host2IP, який раніше використовувався Agrius, для виявлення інших систем у доступних мережах і співвіднесення їхніх імен хостів та IP-адрес. |

|

|

Управління та контроль |

Захоплення даних |

Бекдор Спонсора маскує дані перед надсиланням на сервер C&C. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- ChartPrime. Розвивайте свою торгову гру за допомогою ChartPrime. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- : має

- :є

- : ні

- :де

- $UP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- Здатний

- МЕНЮ

- вище

- AC

- доступ

- За

- Рахунки

- активний

- Активісти

- діяльність

- фактичний

- доданий

- доповнення

- Додатковий

- адреса

- адреси

- адмін

- просунутий

- після

- проти

- Агент

- ака

- Оповіщення

- алгоритм

- ВСІ

- дозволяє

- по

- вже

- Також

- завжди

- an

- проаналізовані

- та

- Інший

- будь-який

- API

- Інтерфейси

- додаток

- здається

- з'являтися

- з'являється

- додаток

- застосування

- підхід

- додатка

- APT

- арабська

- Арабські Емірати

- арабська

- архітектурний

- ЕСТЬ

- аргумент

- аргументація

- AS

- запитати

- At

- спроба

- Спроби

- Серпня

- автоматичний

- автомобільний

- знати

- назад

- закулісний

- бекдори

- фон

- заснований

- акумулятор

- BE

- стали

- оскільки

- було

- перед тим

- поведінка

- Вірити

- КРАЩЕ

- Краще

- між

- Blend

- обидва

- Brazil

- браузери

- побудований

- але

- by

- C + +

- званий

- Кампанія

- Кампанії

- CAN

- можливості

- який

- випадок

- Центр

- Зміни

- перевірка

- контроль

- вибраний

- громадянський

- ясно

- код

- закодований

- збирати

- Колонка

- COM

- комерційний

- Комунікація

- зв'язку

- Компанії

- компанія

- порівняння

- компроміс

- Компрометація

- комп'ютер

- Проведення

- конфігурація

- Підтверджено

- заплутаний

- підключений

- зв'язку

- контакт

- містить

- зміст

- триває

- контроль

- Конвенція

- кооперативний

- може

- країни

- країна

- покритий

- Крах

- створює

- створення

- Повноваження

- Поточний

- виготовлений на замовлення

- клієнт

- Досвід клієнтів

- дані

- Database

- базами даних

- Днів

- dc

- Грудень

- дефолт

- Захисники

- певний

- доставляти

- доставка

- розгорнути

- розгортання

- розгортання

- описувати

- описаний

- дизайн

- призначений

- деталі

- виявлено

- Виявлення

- Визначати

- визначає

- розробників

- розробка

- прилади

- ромб

- відкрити

- відкритий

- відкриття

- розподіл

- Різне

- робить

- домен

- скачати

- впав

- тривалість

- під час

- e

- кожен

- простота

- Схід

- Освіта

- Electronic

- електроніка

- емірати

- працевлаштований

- зашифрованих

- шифрування

- займатися

- зайнятий

- Машинобудування

- Двигуни

- Загадка

- підприємство

- юридичні особи

- навколишній

- помилка

- помилки

- Дослідження ESET

- очевидний

- Вивчення

- приклад

- обмін

- виконувати

- виконано

- Виконує

- виконання

- виконання

- виходи

- досвід

- Експлуатувати

- експлуатований

- експлуатація

- не вдалося

- Провал

- достатньо

- кілька

- поле

- Поля

- Рисунок

- філе

- Файли

- фінансовий

- фінансові послуги

- компанія фінансових послуг

- Фірма

- Перший

- після

- харчування

- для

- формат

- знайдений

- чотири

- від

- Повний

- повністю

- функція

- Функції

- Отримувати

- зібраний

- генерується

- породжує

- покоління

- географічні

- отримати

- даний

- Глобальний

- Go

- Уряд

- гранти

- великий

- Group

- Половина

- мішанина

- хеш

- Мати

- здоров'я

- медичне страхування

- охорона здоров'я

- тут

- приховувати

- господар

- Однак

- HTML

- HTTP

- HTTPS

- людина

- права людини

- i

- ID

- ідентифікований

- ідентифікувати

- if

- зображення

- поліпшення

- in

- В інших

- включені

- У тому числі

- вказувати

- вказує

- індикатори

- інформація

- Інфраструктура

- початковий

- спочатку

- Посвячені

- Запити

- всередині

- страхування

- Інтелект

- взаємодіючих

- цікавий

- внутрішньо

- в

- введені

- інвестиції

- IP

- IP-адреса

- IP-адреси

- Ізраїль

- IT

- ЙОГО

- сам

- журналісти

- зберігання

- ключ

- ключі

- Знати

- відомий

- відсутність

- останній

- пізніше

- закон

- шарів

- найменш

- довжина

- Ймовірно

- обмеженою

- Лінія

- LINK

- список

- Перераховані

- місцевий

- розташований

- довше

- шукати

- ВИГЛЯДИ

- Машинки для перманенту

- made

- підтримує

- обслуговування

- Більшість

- управляє

- виробництво

- багато

- ринку

- матч

- Може..

- MD5

- значити

- засоби

- Медіа

- медичний

- медична допомога

- медичне дослідження

- згаданий

- повідомлення

- педантичний

- Microsoft

- Середній

- середній Схід

- може бути

- mind

- хвилин

- відсутній

- модель

- скромний

- Поправки

- змінювати

- модульний

- Моменти

- моніторинг

- найбільш

- багатонаціональний

- множинний

- ім'я

- Названий

- іменування

- мережу

- мереж

- ніколи

- Нові

- новітній

- наступний

- немає

- вузол

- ніхто

- особливо

- роман

- Листопад

- зараз

- номер

- номера

- отримувати

- отриманий

- Очевидний

- of

- Пропозиції

- часто

- on

- На місці

- ONE

- ті,

- онлайн

- тільки

- відкрити

- з відкритим вихідним кодом

- працювати

- працює

- операція

- оператор

- Оператори

- Можливість

- протистояли

- or

- порядок

- організація

- організаційної

- організації

- оригінал

- Інше

- наші

- з

- вихід

- викладені

- вихід

- над

- власний

- P&E

- упакований

- сторінка

- пандемія

- частина

- частини

- Пройшов

- Пароль

- Паролі

- Минуле

- пластир

- Викрійки

- наполегливість

- Персонал

- Фармацевтика

- фізичний

- одноколірний

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- точка

- Точка зору

- точок

- частина

- це можливо

- потенціал

- потенційно

- влада

- представити

- попередній

- раніше

- первинний

- приватний

- привілеї

- ймовірно

- процес

- обробка

- Продукти

- програма

- прогресія

- захищений

- захист

- за умови

- Постачальник

- забезпечує

- опублікований

- тягне

- штовхнув

- R

- випадковий

- Рандомізований

- швидше

- досягнення

- отримати

- отримано

- отримує

- відновлення

- називають

- про

- реєструвати

- реєстру

- пов'язаний

- залишатися

- ремонт

- ПОВТОРНО

- замінювати

- замінити

- звітом

- Повідомляється

- Звіти

- подання

- запросити

- запитів

- вимагати

- Вимагається

- дослідження

- Дослідники

- результат

- роздрібний продавець

- зворотний

- перегляди

- праві

- гонорари

- прогін

- біг

- то ж

- бачив

- сканування

- сканування

- seconds

- побачити

- послати

- відправка

- посилає

- посланий

- Вересень

- Сервери

- обслуговування

- Послуги

- послуги компанії

- набори

- кілька

- Склад

- Показувати

- показаний

- Шоу

- сторона

- зір

- значний

- аналогічний

- простий

- сайт

- Шкіра

- сон

- So

- Софтвер

- Рішення

- деякі

- Source

- спеціалізується

- спеціалізується

- зазначений

- спонсор

- спонсорство

- Spot

- Стажування

- standard

- починається

- введення в експлуатацію

- Штати

- заходи

- зберігати

- зберігати

- магазинів

- удар

- рядок

- структура

- наступні

- Згодом

- успіх

- Успішно

- поставляється

- постачальник

- підтримка

- Підтримуючий

- система

- Systems

- таблиця

- Приймати

- прийняті

- Мета

- цільове

- націлювання

- цілі

- Технологія

- зв'язок

- десять

- термін

- текст

- ніж

- Що

- Команда

- інформація

- світ

- їх

- потім

- Там.

- тим самим

- Ці

- вони

- третій

- це

- ті

- загроза

- по всьому

- час

- Терміни

- TM

- до

- разом

- інструмент

- інструменти

- Усього:

- трек

- лікування

- суд

- тунель

- ПЕРЕГЛЯД

- два

- не в змозі

- United

- Об'єднана Арабська

- Об'єднані Арабські Емірати

- Сполучені Штати

- до

- Оновити

- оновлений

- Updates

- на

- URL

- us

- використання

- використовуваний

- користувачі

- використовує

- використання

- утиліта

- використовувати

- використовує

- v1

- значення

- Цінності

- різноманітність

- різний

- версія

- версії

- вертикалі

- Жертва

- жертви

- вид

- візит

- Уразливості

- вразливість

- Вразливий

- було

- we

- Web

- Веб-браузери

- ДОБРЕ

- були

- Що

- коли

- в той час як

- Чи

- який

- в той час як

- широкий

- ширина

- вікно

- windows

- з

- в

- без

- робочий

- світ

- Всесвітня організація охорони здоров'я

- б

- запис

- письмовий

- років

- так

- зефірнет

- нуль