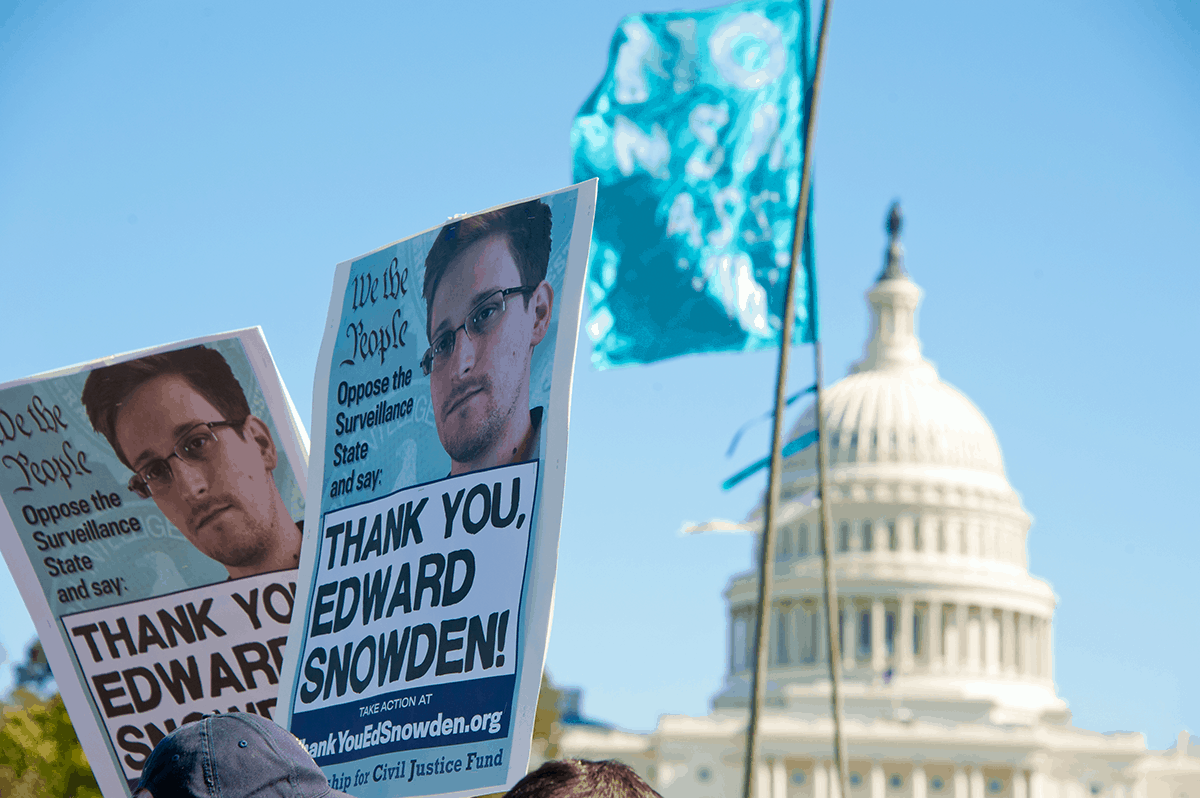

Коли розпочався 2013 рік, широка громадськість не знала, хто такий Едвард Джозеф Сноуден, але до кінця року всі знали його ім’я. Сноуден, колишній співробітник ЦРУ, який проводив час, працюючи з АНБ, вирішив поділитися високо секретна інформація з кількома провідними журналістами, які потім зламали новини до світу.

Не буде перебільшенням сказати, що дивовижні викриття Сноудена змінили світ, який ми знаємо, проливши прокляте світло на спецслужби та системи у всьому світі і змусивши незліченну кількість людей довго і важко замислюватися над власною приватністю, анонімністю та безпекою.

“У нас був кібер-Перл-Харбор. Його звали Едвард Сноуден ". - Ештон Картер, колишній міністр оборони

Незліченна кількість Історії були написані, і дебати бушували в роки з початку витоку, і кожен має свій погляд на Сноудена та вражаючу інформацію, якою він поділився зі світом. Його дії навіть призвели до розвитку Росії Закон про свободу США, який був розроблений для обмеження обсягу та типу даних, які можна контролювати та реєструвати.

Однак, як показали витоки Сноудена, факт полягає в тому, що за лаштунками нашого життя відбувається багато шпигунства та секретного збору даних. Ймовірно, є ще багато чого, про що ми навіть не знаємо, але інформація Сноудена допомогла розкрити все. Ось деякі з найбільших і найважливіших одкровень, які він зробив.

АНБ може вимагати записів дзвінків та даних телефонних компаній

Це був фактично один із перші великі історії вийти після витоків Сноудена, але це все ще одне з найважливіших. Початкова історія показала, що Verizon, один з найбільші телефонні компанії навколо, був змушений надати АНБ дані та записи майже для всіх своїх клієнтів.

Пізніше ми побачили, що Verizon не був єдина компанія залучені до такого роду речей. Інші великі телефонні компанії, такі як Sprint і AT&T, також передавали розвідувальному агентству записи телефонних розмов і інформацію, навіть не підозрюючи, що відбувається.

Це відкриття було величезним і викликало значні дебати в той час, багато з яких тривають і досі. Тодішній президент Барак Обама оголосив про плани перегляду програм збору даних АНБ, що врешті призведе до розробки Закону США про свободу.

Викликає хвилю конфіденційності

"Коли ви відмовляєтеся від своєї приватності, ви відмовляєтеся від своєї сили". - Тор Бенсон, журналіст

Цей перший великий витік із Сноудена також мав великий вплив на погляди громадськості щодо спостереження та конфіденційності. До цього багато людей сміялися від думки про те, що АНБ шпигує за їх телефонними дзвінками і бере їхні дані за спину.

Цілісні уявлення здавалися чимось із теорії змови, але витоки Сноудена довели, що це було цілком реально. Відтоді громадськість почала більше зосереджуватись на захисті приватного життя на мобільних пристроях будь-якими можливими способами, а також глибше замислюватися про конфіденційність та анонімність в Інтернеті завдяки посиленому використанню VPN.

Сила Смурфів

Дотримуючись теми телефону, витоки Сноудена також навчили нас, що GCHQ, який, по суті, є британською версією NSA, має жахливу здатність фактично керувати телефонами людей, навіть коли вони вимкнені. Для цього вони використовують a серія інструментів названий на честь Смурфів, маленьких блакитних героїв мультфільмів, вперше створених у старій бельгійській комічній серії.

Смурфики і що вони роблять

“Настане момент, коли вже не буде„ Вони шпигують за мною через мій телефон “. Зрештою, це буде "Мій телефон шпигує за мною". - Філіп К. Дік, автор

Сноуден показав, що GCHQ мав цілий перелік інструментів Smurf, кожен зі своїм використанням і призначенням. Ось кілька прикладів:

- Мрійливий Смурф - Має можливість дистанційно вмикати та вимикати телефони

- Носий Смурф – Має можливість використовувати мікрофон телефону для прослуховування розмов і шуму в місцевості

- Трекер Смурф – Має здатність точно відстежувати вашу позицію

- Параноїк Смурф - Працює, щоб приховати діяльність інших Смурфіків, щоб запобігти виявленню

Як бачимо, сила цих 'Смурфики є досить жахливим. Природно, що ці інструменти та програми розроблені лише для використання проти злочинців та підозрюваних у тероризмі, але самого факту існування такої технології було достатньо, щоб у багатьох представників широкої громадськості здригнулися по хребту.

PRISM

"Уряд не хоче, щоб будь-яка система передачі інформації залишалася безперервною, якщо це не знаходиться під його власним контролем". - Ісаак Азімов, Казки про чорних вдівців

Безумовно, одним з найстрашніших викриттів для американської громадськості було існування PRISM. PRISM - це кодова назва програми NSA, в рамках якої агентство могло ефективно вимагати дані у великих технологічних та Інтернет-компаній, таких як Google, Facebook та Apple.

Виявилося, ПРИЗМА була основне джерело розвідки для звітів АНБ, і широка громадськість дізналася про це жахливо. Однак люди відповіли протестами, дебатами та демонстраціями, а також заохочуючи один одного почати більше зосереджуватися на захист конфіденційності та анонімність в Інтернеті.

Типи вмісту, які АНБ могла збирати, включали історію пошуку, завантаження, електронні листи тощо. Основною метою програми було відстеження потенційних підозрюваних у тероризмі, але система фактично дозволяла брати дані майже будь-якого користувача Інтернету, що робить це величезною загрозою для приватного життя людей.

АНБ може перехопити пакети, перш ніж вони досягнуть вашого будинку

Дивовижний звітом опублікована в німецькій газеті "Der Spiegel", показала, що АНБ має цілий перелік страшних систем і методів спостереження, щоб скрізь не зводити з очей і підглядати за людьми, не будучи при цьому мудрішими.

Звіт показав, що АНБ змогла перехопити доставку пакетів, які прямували до будинку людини. Звідти агенти розвідки могли відкривати пакунки та бачити, що всередині, а також додавати власні інструменти шпигунства та програмні програми.

Таким чином, вони могли ефективно знаходити пакунки, які потрапляли до будинків підозрюваних, додавати помилки та сліди до предметів всередині, а також відстежувати, для чого підозрюваний використовував обладнання та що відбувалося за закритими дверима.

Каталог АНТ

У звіті Der Spiegel далі було висвітлено деякі інструменти, які можна було використати, порівняно список із "каталогом поштового замовлення". Всі інструменти були згруповані під абревіатурою ANT, що розшифровується як Advanced Network Technology. Кожен інструмент має власну кодову назву та перелік продуктів у "каталозі", де описуються його функції та використання.

Приклади інструментів ANT:

- SURLYSPAWN - Можливість реєструвати натискання клавіш на комп’ютері та передавати їх бездротовим способом, навіть коли комп’ютер не під’єднаний до Інтернету

- КАНДІГРА - Можливість імітувати вежу стільникового телефону GSM для моніторингу стільникового зв'язку

- FIREWALK - Створений таким чином, щоб виглядати як звичайна інтернет-розетка RJ45, цей інструмент може вводити та контролювати дані пристрою за допомогою радіохвиль

- MONKEYCALENDAR - Здатний передавати геолокацію стільникового телефону за допомогою секретного текстового повідомлення

- Бавовна - Розроблені так, щоб виглядати як роз'єми USB та Ethernet, ці інструменти можуть зламати комп'ютери та забезпечувати віддалений доступ

Знову ж, як і інструменти Smurf, що використовуються GCHQ у Великобританії, ці кодові назви шпигунських інструментів та обладнання були дуже страшними для вивчення багатьом людям, оскільки вони довели, що агенти АНБ мали доступ до обладнання, яке надзвичайно полегшило б спостереження для них і майже повністю не виявляється для цілей.

АНБ може навіть зламати технічних гігантів

An стаття у The Washington Post заявив, що АНБ фактично зламав центри обробки даних найбільших технологічних гігантів Google і Yahoo, щоб контролювати зв'язок і трафік у цих центрах.

Це було особливо страшним відкриттям для представників широкої громадськості, оскільки воно доводило, що майже немає обмежень на те, на що здатні шпигунські інструменти АНБ. Якщо навіть найбільші інтернет-компанії на планеті можна було зламати з такою очевидною легкістю, то хтось був насправді в безпеці?

Також шокувало людей, коли побачило, що АНБ готова використовувати свої багатства інструментів злому проти великих американських компаній. Google і Yahoo опублікували заяви, щоб заперечити будь-яку обізнаність про спостереження і висловити своє шок і розчарування, при цьому Yahoo навіть вжиття заходів для шифрування його зв’язків.

Колишній генеральний директор Yahoo Марісса Мейер заявила, що Yahoo не буде надавати АНБ будь-який доступ до своїх центрів обробки даних і ніколи не мав цього в минулому. Це допомогло заспокоїти багатьох представників громадськості та загальних користувачів Інтернету, але багато людей все ще хвилювалися, що великі компанії укладають тіньові угоди за їх спиною.

Британська АНБ шпигує за волоконно-оптичними з'єднаннями по всьому світу

Також було виявлено, що GCHQ, британський еквівалент АНБ, використовує різні засоби спостереження, щоб зламати волоконно-оптичні кабелі та з'єднання по всій земній кулі. Це все робиться під кодовою назвою 'Tempora, 'яка є системою нагляду, яка працює з 2011 року.

це система по суті брав участь у GCHQ, розміщуючи перехоплювачі на декількох сотнях волоконно-оптичних кабелів, що входять і виходять із Великобританії. Ці перехоплювачі могли вилучати дані безпосередньо з кабелів, а агенти розвідки потім уважно спостерігали та аналізували ці дані на предмет того, що вони могли б визнати цікавим або вартим подальшого розслідування.

Згідно з витоками даних Сноудена, інформація, зібрана GCHQ через Tempora, також може бути передана АНБ, причому сотні тисяч підрядників АНБ зможуть переглянути ці дані.

АНБ збирає списки контактів

"Ніколи в історії людства не було часу, щоб так багато людей регулярно носили з собою пристрої запису та спостереження". - Стівен Мегі, автор

Частина заходів з нагляду та боротьби з тероризмом АНБ також включає в себе збір з незліченних списків електронної пошти та контактів від користувачів Інтернету та смартфонів. Витоки Сноудена показали, що щороку можна брати до 250 мільйонів цих списків контактів.

Важливо зазначити, що ця система використовувалася лише за кордоном і була спрямована на громадян, які не є громадянами США, але справа в тому, що коли буквально сотні тисяч цих списків збираються по всій земній кулі, і багато американців також трапляються подорожуючи в чужих місцях, неминуче, що їх дані також будуть під загрозою.

Безмежний інформатор довів, що АНБ шпигувала за американцями

Безмежний інформант (або BOUNDLESSINFORMANT) - це кодова назва, надана засобу аналізу великих даних, що використовується АНБ. Цей інструмент в основному відстежує всі метадані, зібрані АНБ у всьому світі, і робить своєрідну «теплову карту» цих даних, щоб показати, звідки вони взялися та на які країни найчастіше націлюються.

Інструмент це показав мільярди щомісяця збирали інформацію, а також показували, що у громадян США забирали кілька мільярдів штук. Це було незважаючи на той факт, що АНБ спеціально заявив, до Конгресу, що він не збирав дані про мільйони американських громадян і навіть не мав можливості зробити це.

XKeyScore дозволяє АНБ відстежувати будь-яку онлайн-активність

“Ви можете читати будь-які електронні листи у всьому світі, будь-кого, для кого у вас є електронна адреса. Будь-який веб-сайт: Ви можете спостерігати за трафіком до нього та з нього. Будь-який комп’ютер, на якому сидить людина: Ви можете дивитись його. Будь-який ноутбук, який ви відстежуєте: ви можете стежити за ним, коли він переміщується з місця на місце по всьому світу. Це універсальний пункт доступу до інформації АНБ ".

Ось так Едвард Сноуден описує сила XKeyScore, що є, мабуть, найпотужнішим інструментом шпигунства Інтернету АНБ серед усіх. Також відома як XKS, ця комп’ютерна система призначена для пошуку та аналізу даних Інтернету від користувачів по всьому світу, і щодня збирається величезна кількість цих даних.

Більше того, усі ці дані потім можна передавати іншим спецслужбам як частинуП'ять очей'та' чотирнадцять очей ' союзи, тому такі агенції, як GCHQ у Великобританії або штаб оборонної розвідки Японії, також можуть отримати доступ до інформації про звички веб-перегляду, історію пошуку та загальне користування Інтернетом.

Боротьба з Інтернет-спостереженням

З огляду на стільки страшних викриттів, що випливають із витоків Сноудена, особливо щодо нагляду за Інтернетом за допомогою таких систем, як XKeyScore, багато людей хочуть вжити заходів, щоб бути безпечнішими в Інтернеті та зберегти свої дані приватними.

Ось чому статистика демонструють великий стрибок у кількості людей, які використовують віртуальні приватні мережі (VPN). Постачальники VPN люблять ExpressVPN та NordVPN по суті здатні зашифрувати ваші з’єднання з Інтернетом і приховати вашу присутність в Інтернеті, тобто, навіть якщо були зроблені спроби відстежити вашу активність, вони не мали б успіху.

Інші VPN, які варто перевірити:

Плюси та мінуси використання VPN

| профі | мінуси |

| Приховуйте свою присутність в Інтернеті та шифруйте свої зв’язки для повної анонімності | Щомісячна / річна абонентська плата |

| Захистіться від хакерів та шкідливого програмного забезпечення. | Швидкість підключення іноді може змінюватися залежно від вибраної вами мережі VPN |

| Отримуйте доступ до вмісту та служб, заблокованих регіоном, або таких служб, як Netflix | |

| Насолоджуйтесь повною безпекою під час подорожі. |

АНБ підглядає світових лідерів

Ми бачили, що гігантські технологічні компанії, такі як Google та Apple, не застраховані від шпигунських інструментів АНБ, і те саме можна сказати про світові лідери як президенти та прем'єр-міністри. З багатьох документів із файлів Сноудена видно, що за ці роки АНБ націлився на понад 120 різних світових лідерів, шпигуючи за їхнім спілкуванням і насправді слухаючи їх телефонні розмови.

Приклади лідерів, яких хакерували:

Такі, як колишній президент Бразилії Ділма Русеф, колишній президент Мексики Феліпе Кальдерон, а нинішній канцлер Німеччини Ангела Меркель всі стали жертвами нагляду АНБ. АНБ навіть змогла шпигувати за зустрічами численних світових лідерів на зразок таких G8 та G20 саміти.

Ефект стукання

Подібне спостереження безпосередньо не впливає на пересічного представника широкої громадськості, але виявлення вже призвели до зростання напруженості між Сполученими Штатами та кількома іншими країнами світу. Наприклад, коли Сноуден виявив, що АНБ була шпигунство за Китаєм, відносинам між двома країнами було завдано великого удару.

АНБ активно працює проти шифрування в Інтернеті

Знову ж таки, ми можемо побачити ще одне страшне відкриття для користувачів Інтернету у всьому світі, оскільки витоки Сноудена також виявили, що в АНБ були команди агентів, яким було доручено зламати широко використовувані заходи шифрування та безпеки, що використовуються в Інтернеті.

У документі GCHQ зазначено: «Протягом останнього десятиліття АНБ здійснювала агресивні, багатогранні зусилля, спрямовані на розрив широко використовуваних технологій шифрування Інтернету ... Величезна кількість зашифрованих даних Інтернету, які до цього часу були відкинуті, зараз можна використовувати ».

Ця програма NSA отримала прізвисько Bullrun і використовувала різні інструменти злому, такі як атаки грубої сили, щоб прорвати стандартні системи шифрування, такі як HTTPS та SSL, які використовуються в усьому Інтернеті для таких систем, як Інтернет-банкінг та покупки.

АНБ має власну команду хакерів "спецназу"

Окрім того, що у своєму розпорядженні безліч надзвичайно потужних інструментів та систем злому, АНБ може також звернутися за послугами “Індивідуальні операції доступу”Команда. Скорочена до TAO, ця команда складається з елітних хакерів, які можуть користуватися різними інструментами (наприклад, тими, що видно в каталозі ANT вище), щоб з дивовижною легкістю зламати комп'ютери.

Завдяки арсеналу хакерських систем та пристроїв на вибір, команда TAO може проникнути в комп’ютери незалежно від того, перебувають вони в Інтернеті чи в автономному режимі. Звідти вони можуть контролювати місцезнаходження, активність в Інтернеті, натискання клавіш, зв’язок тощо, а також заражати пристрій троянськими конями та іншими видами шкідливих програм.

Спецслужби можуть навіть підглядати за вами через Angry Birds

Це може здатися занадто божевільним, щоб бути правдою, але у звітах і витоках також зазначається, що спецслужби, такі як АНБ або британський GCHQ, насправді можуть використовувати недоліки в розробці деяких програм, включаючи популярні мобільні ігри, такі як Злі птахи, щоб шпигувати за користувачами смартфонів. Ці програми отримали прізвисько "негерметичні програми, і є мільйони прикладів.

Просто відкривши просту гру, подібну справу, яку мільйони людей роблять щодня, їдучи на поїзді на роботу або роблячи коротку кава-брейк, спецслужби з особистими даними, такими як ваш вік, стать, ім’я, електронна адреса та навіть ваше поточне місцезнаходження.

Як це відбувається?

Ці „витоки” інформації пов’язані з тим, що багато програм часто вимагають доступу до якоїсь вашої особистої інформації, щоб надати додаткові функції, такі як інтеграція в соціальні мережі та можливість ділитися своїми високими оцінками або грати з друзями. Ці програми не розробляються експертами з безпеки, тому вони можуть мати кілька дірочок для використання спецслужб або зловмисних хакерів.

Ступінь, в якій спецслужби можуть використовувати програми для отримання інформації про користувача, не зовсім зрозуміла, але вважається, що поряд з основною інформацією та поточним місцезнаходженням, агенти можуть також використовувати програми, щоб дізнатись про вашу політичну приналежність, сексуальну орієнтацію, дохід, сімейний стан, рівень освіти та багато іншого!

Приклади негерметичних додатків:

- Google Maps

- Flickr

- 7

- доступ

- дію

- діяльності

- Додатковий

- агенти

- ВСІ

- американська

- аналіз

- оголошений

- анонімність

- додаток

- Apple

- додатка

- архів

- навколо

- AT&T

- Banking

- BBC

- Великий даних

- найбільший

- Мільярд

- Black

- Британський

- помилки

- call

- потужність

- мультиплікація

- Генеральний директор

- контроль

- закрито

- код

- кави

- майбутній

- зв'язку

- Компанії

- комп'ютери

- Конгрес

- Зв'язки

- Змова

- розмови

- країни

- злочинці

- Поточний

- Клієнти

- кібер-

- дані

- аналіз даних

- день

- Пропозиції

- дебати

- оборони

- Поставки

- Попит

- розробка

- прилади

- DID

- документація

- Освіта

- шифрування

- обладнання

- шпигунство

- experts

- Експлуатувати

- Перший

- недоліки

- Сфокусувати

- стежити

- Forbes

- Freedom

- гра

- Games

- Передача

- Загальне

- Глобальний

- Уряд

- зламати

- хакери

- злом

- тут

- приховувати

- Високий

- Виділіть

- історія

- Головна

- Як

- HTTPS

- величезний

- Сотні

- ідея

- У тому числі

- Дохід

- інформація

- інформація

- інтеграція

- Інтелект

- інтернет

- дослідження

- залучений

- IT

- Japan

- журналісти

- портативний комп'ютер

- вести

- провідний

- витік

- Витоку

- УЧИТЬСЯ

- Led

- рівень

- світло

- список

- список

- списки

- місцевий

- розташування

- Довго

- основний

- Робить

- шкідливих програм

- Медіа

- зустрічі

- члени

- мільйона

- Mobile

- мережу

- мереж

- новини

- поняття

- онлайн

- відкрити

- порядок

- Інше

- Капітальний ремонт

- Люди

- особисті дані

- телефони

- планета

- гравець

- Plenty

- популярний

- влада

- президент

- недоторканність приватного життя

- приватний

- Product

- програма

- програми

- Протести

- громадськість

- Купівля

- радіо

- облік

- звітом

- Звіти

- ресурс

- Risk

- біг

- сейф

- Пошук

- безпеку

- Захопити

- Серія

- Послуги

- секс

- Поділитись

- загальні

- простий

- смартфон

- смартфонів

- So

- соціальна

- соціальні медіа

- Софтвер

- шпигуни

- Спринт

- стандартів

- старт

- Штати

- Статус

- передплата

- успішний

- спостереження

- система

- Systems

- технології

- Технологія

- тема

- Мислення

- час

- Відстеження

- трафік

- троянець

- United

- Об'єднане Королівство

- Сполучені Штати

- us

- USA

- USB

- користувачі

- вид

- Віртуальний

- VPN

- VPN

- Вашингтон

- годинник

- хвиля

- Багатство

- веб-сайт

- ВООЗ

- Вікіпедія

- виграти

- Work

- працює

- світ

- вартість

- Yahoo

- рік

- років

- YouTube

![5 найкращих сайтів ставок на спорт на біткойни [2023] (проаналізовано та схвалено) 5 найкращих сайтів ставок на спорт на біткойни [2023] (проаналізовано та схвалено)](https://platoblockchain.com/wp-content/uploads/2023/12/best-5-bitcoin-sports-betting-sites-2023-analyzed-approved-300x168.png)

![25 найкращих послуг веб-хостингу [2020] – Приймаються біткойни 25 найкращих послуг веб-хостингу [2020] – Bitcoin Accepted PlatoBlockchain Data Intelligence. Вертикальний пошук. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)