Огляд деяких найзручніших інструментів, які професіонали безпеки можуть використовувати для пошуку та моніторингу пристроїв, доступних з Інтернету

Безпека в Інтернеті постійно хвилює спеціалістів із технологій та кібербезпеки. Оскільки кількість онлайн-пристроїв і служб постійно зростає, важливо мати чітке й точне уявлення про присутність цих пристроїв і служб в Інтернеті, щоб захистити їх і дані від онлайн-загроз. Деякі пошукові системи для пристроїв, підключених до Інтернету, такі як Shodan, Censys, Zoomeye, Fofa та BinaryEdge, відіграють вирішальну роль у цьому завданні.

Вони дозволяють фахівцям з кібербезпеки та іншим технологіям мати повне й точне уявлення про онлайн-присутність своїх пристроїв і послуг. Кожен пропонує детальну інформацію про кожен пристрій і послугу, включаючи їхню IP-адресу, операційну систему, програмне забезпечення та відкриті порти. Крім того, вони пропонують унікальні функції, які відрізняють їх від інших пошукових систем Інтернету.

Відстежуючи ці пристрої та служби, фахівці з кібербезпеки можуть вживати заходів, щоб захистити їх від онлайн-загроз, включаючи автоматичне сканування портів, розповсюдження шкідливих програм і сканування вразливостей. Крім того, ці пошукові системи також можуть бути корисними для інших професіоналів у сфері технологій, які хочуть стежити за присутністю своїх брендів в Інтернеті та захищати свою онлайн-репутацію.

У цьому блозі ми розглянемо п’ять таких інструментів, а саме Shodan, Censys, Zoomeye, Fofa та BinaryEdge, і обговоримо їхні унікальні функції, застосування та важливість для цифрової безпеки.

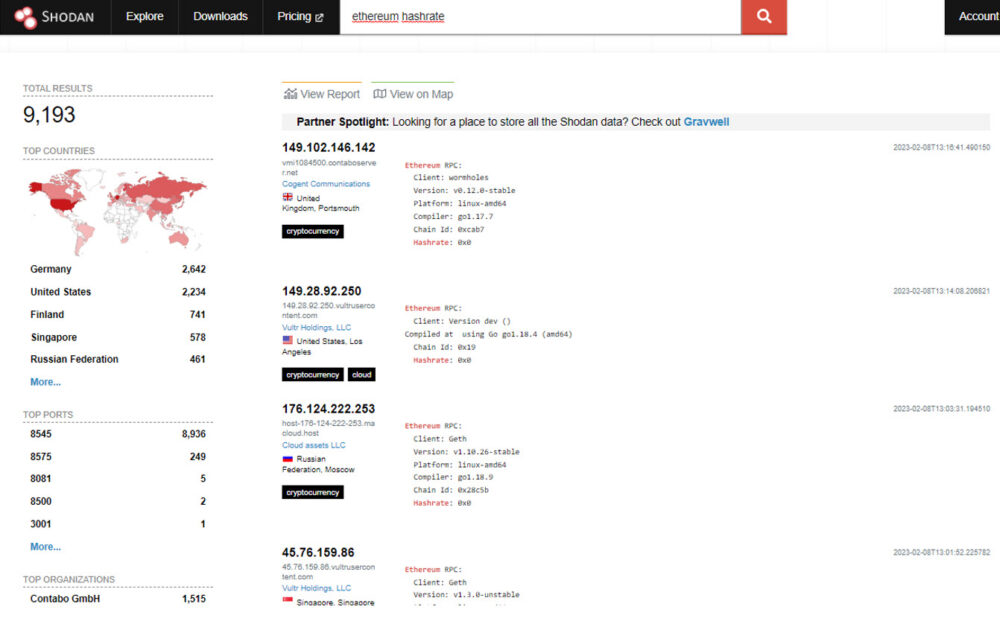

Шодан

Шодан дозволяє знаходити підключені до Інтернету пристрої, зокрема веб-сервери, IP-камери, маршрутизатори тощо. Shodan унікальний тим, що він зосереджений на пошуку цих пристроїв і надає детальну інформацію про кожен пристрій, включаючи IP-адресу, операційну систему, програмне забезпечення та відкриті порти. Це цінний інструмент для професіоналів з кібербезпеки, які хочуть ідентифікувати пристрої та служби, які можуть бути піддані потенційній вразливості системи безпеки.

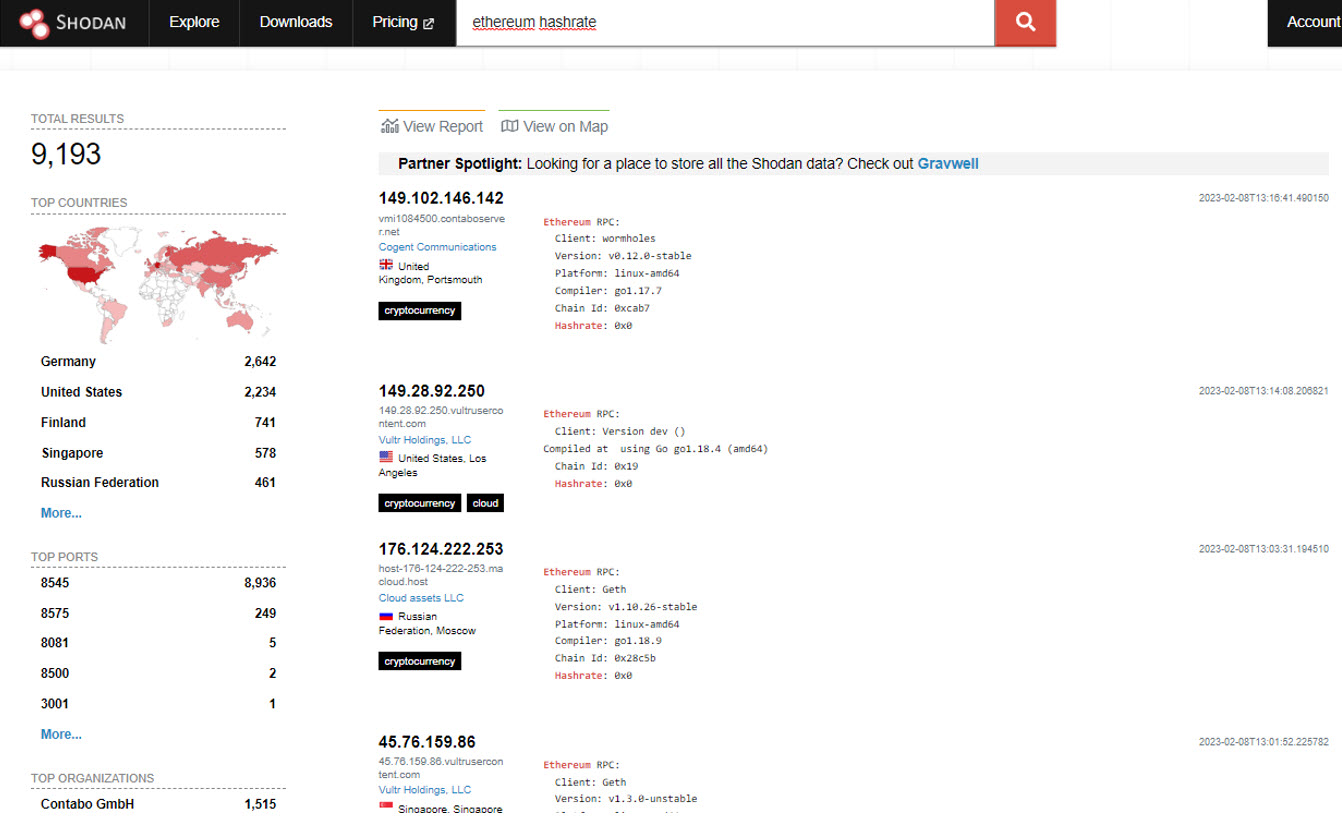

Censys

Censys це ще одна пошукова система, яка зосереджена на пошуку пристроїв, підключених до Інтернету. Як і Shodan, Censys надає детальну інформацію про кожен пристрій, включаючи IP-адресу, операційну систему, програмне забезпечення та відкриті порти. Однак, на відміну від Shodan, Censys також зосереджується на безпеці пристроїв і надає інформацію про відомі вразливості та сертифікати SSL. Ця інформація є важливою для моніторингу та захисту пристроїв і онлайн-сервісів.

Zoomeye

Zoomeye це ще одна популярна платформа пошуку пристроїв і послуг, підключених до Інтернету. Це дозволяє шукати та контролювати онлайн-пристрої та служби та отримувати сповіщення в режимі реального часу про зміни в їхніх результатах пошуку. Zoomeye зосереджується на ідентифікації онлайн-пристроїв і служб і надає детальну інформацію про кожен пристрій.

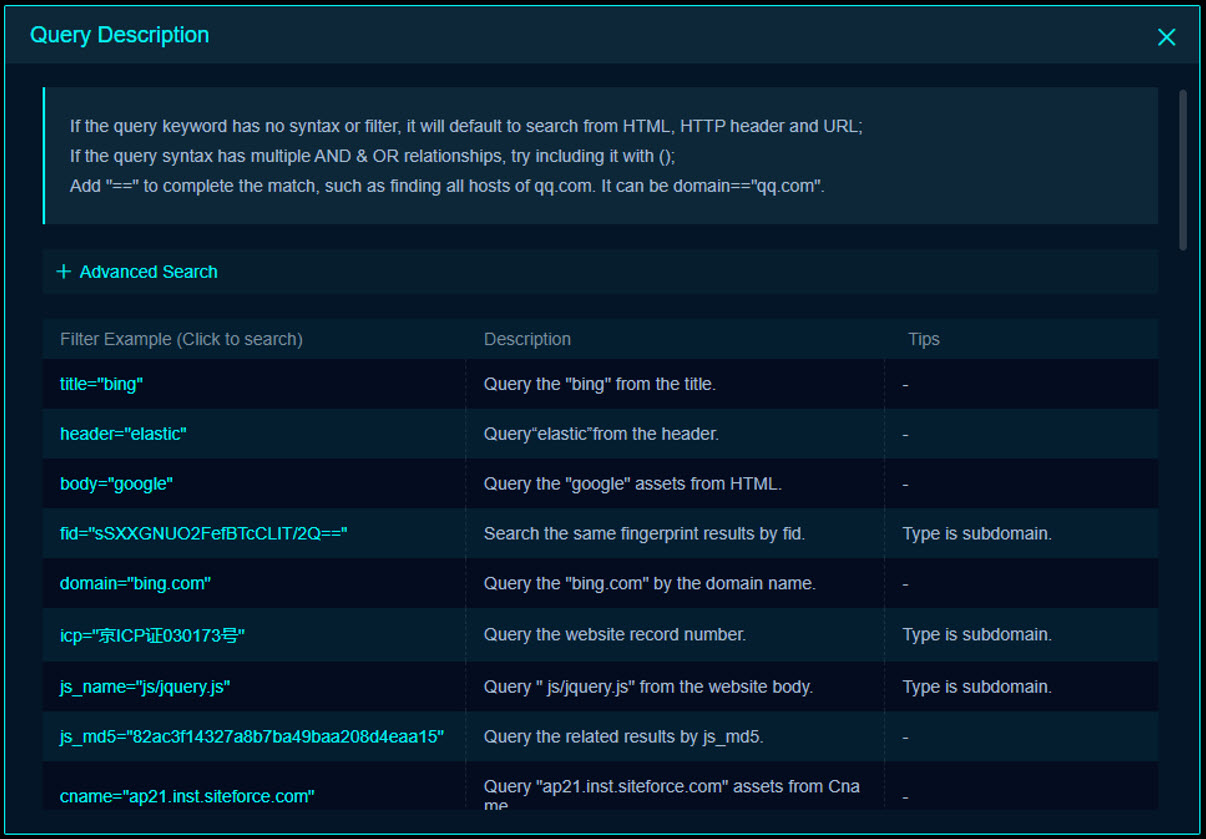

Фофа

Фофа надає детальну інформацію про кожен пристрій і послугу, а також виділяє інформацію про бренд. Однією з цікавих особливостей є можливість використовувати синтаксис пошуку з різними фільтрами, що дає змогу використовувати ваші власні сценарії та виконувати більш конкретні пошуки.

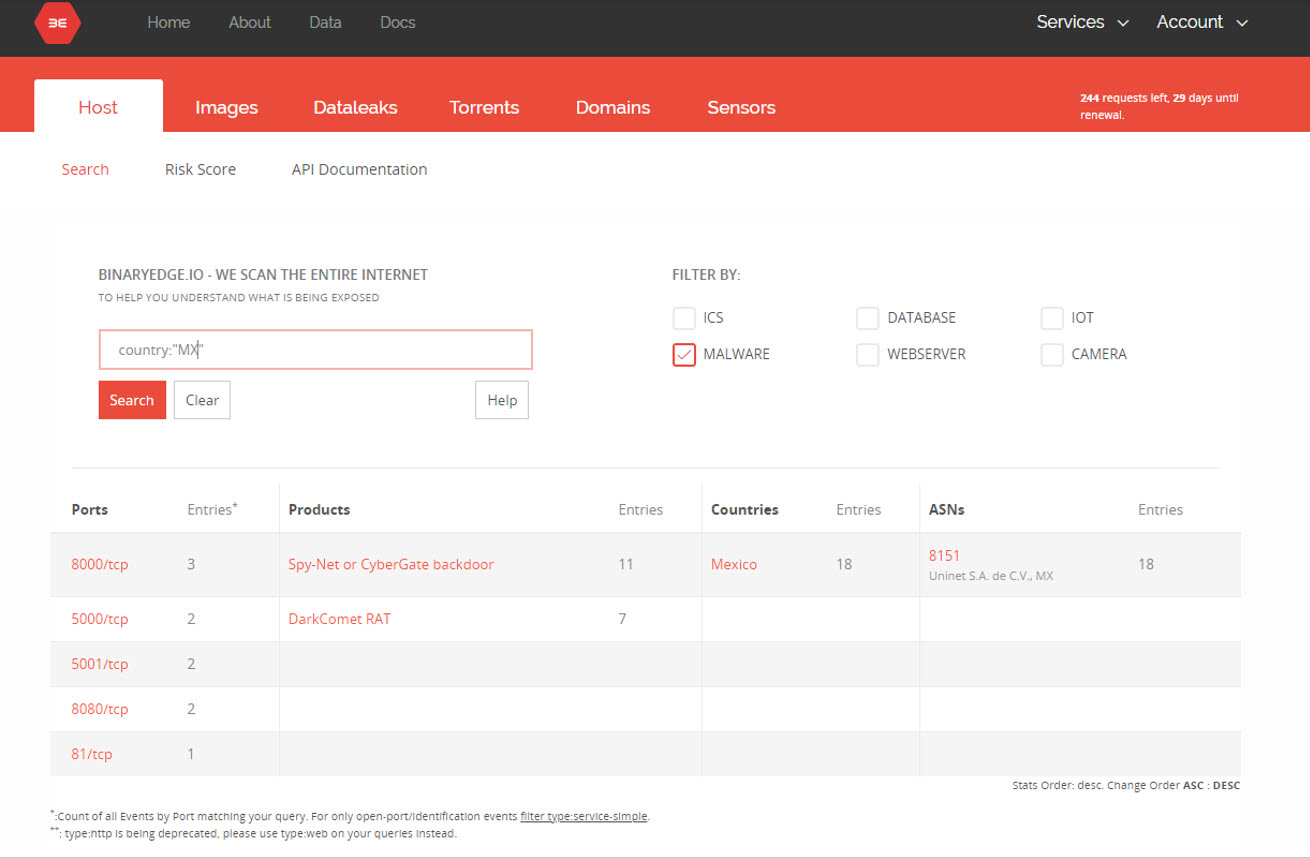

BinaryEdge

Нарешті, BinaryEdge це безпечна пошукова система, яка дозволяє користувачам отримувати сповіщення в реальному часі про зміни в результатах пошуку. Подібно до Shodan або Censys, інформація, зібрана BinaryEdge, включає відкриті порти та служби з пов’язаними потенційними вразливими місцями, а також дані про доступні віддалені робочі столи, недійсні сертифікати SSL і спільні мережеві конфігурації з конфігураціями, які можуть призвести до порушень безпеки. Також можна перевірити, чи причетний будь-який обліковий запис електронної пошти до витоку даних.

Бонус: GreyNoise

GreyNoise це інструмент кібербезпеки, який дозволяє користувачам відстежувати та аналізувати небажаний інтернет-трафік. GreyNoise використовує алгоритми машинного навчання для ідентифікації та класифікації мережевої активності, яка вважається шумом або може вважатися шкідливою. Платформа GreyNoise постійно оновлюється, щоб відобразити останні загрози та тенденції кібербезпеки.

На відміну від інших пошукових систем, згаданих вище, GreyNoise зосереджується на ідентифікації та класифікації мережевих дій, які вважаються шумом, таких як автоматичне сканування портів, розповсюдження шкідливих програм і сканування вразливостей. GreyNoise також пропонує API, який дозволяє фахівцям з кібербезпеки інтегрувати інформацію, яку надає GreyNoise, у свої існуючі інструменти та системи.

Висновок

Ці пошукові системи пропонують унікальні та цінні функції для професіоналів із кібербезпеки та інших технологій, які хочуть контролювати та захищати свої онлайн-пристрої та служби; особливо для тих компаній, яким потрібно посилити зусилля з аналізу загроз. Вирішуючи, який із цих сканерів підходить для ваших потреб, важливо враховувати особливості та можливості кожного з них і те, як їх можна використовувати для задоволення ваших конкретних потреб.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- Купуйте та продавайте акції компаній, які вийшли на IPO, за допомогою PREIPO®. Доступ тут.

- джерело: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :є

- 8

- a

- МЕНЮ

- вище

- доступною

- рахунки

- точний

- діяльності

- діяльність

- доповнення

- адреса

- проти

- Alerts

- алгоритми

- дозволяти

- дозволяє

- Також

- an

- аналізувати

- та

- Інший

- будь-який

- крім

- API

- застосування

- ЕСТЬ

- AS

- асоційований

- At

- Автоматизований

- BE

- марка

- порушення

- by

- камери

- CAN

- можливості

- сертифікати

- Зміни

- Класифікувати

- ясно

- Компанії

- повний

- Занепокоєння

- підключений

- Вважати

- вважається

- беручи до уваги

- постійна

- постійно

- може

- вирішальне значення

- Кібербезпека

- дані

- витік даних

- докладно

- пристрій

- прилади

- різний

- цифровий

- обговорювати

- кожен

- зусилля

- двигун

- Двигуни

- особливо

- постійно збільшується

- існуючий

- піддаватися

- особливість

- риси

- Фільтри

- знайти

- фокусується

- для

- від

- найзручніший

- Мати

- виділивши

- Як

- Однак

- HTTPS

- ідентифікувати

- ідентифікує

- if

- значення

- важливо

- in

- includes

- У тому числі

- Augmenter

- інформація

- інтегрувати

- Інтелект

- цікавий

- інтернет

- підключений до Інтернету

- в

- залучений

- IP

- IP-адреса

- IT

- JPG

- відомий

- останній

- вести

- витік

- вивчення

- як

- подивитися

- машина

- навчання за допомогою машини

- РОБОТИ

- шкідливих програм

- макс-ширина

- Може..

- Зустрічатися

- згаданий

- монітор

- моніторинг

- більше

- а саме

- Необхідність

- потреби

- мережу

- шум

- номер

- of

- пропонувати

- Пропозиції

- on

- ONE

- онлайн

- відкрити

- операційний

- операційна система

- or

- порядок

- Інше

- власний

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- Play

- популярний

- можливість

- це можливо

- потенціал

- наявність

- професіонали

- захист

- забезпечує

- реального часу

- отримати

- відображати

- про

- віддалений

- репутація

- результати

- право

- Роль

- зведення новин

- прогін

- сканування

- scripts

- Пошук

- Пошукова система

- Пошукові системи

- Грати короля карти - безкоштовно Nijumi логічна гра гри

- забезпечення

- безпеку

- Порушення безпеки

- Сервери

- обслуговування

- Послуги

- комплект

- акції

- Аналогічно

- Софтвер

- деякі

- конкретний

- Поширення

- SSL

- заходи

- такі

- поставляється

- синтаксис

- система

- Systems

- Приймати

- Завдання

- Технологія

- Що

- Команда

- інформація

- їх

- Їх

- Ці

- вони

- це

- ті

- загроза

- загрози

- до

- інструмент

- інструменти

- топ

- топ 5

- трафік

- Тенденції

- створеного

- на відміну від

- небажаний

- оновлений

- використання

- використовуваний

- користувачі

- Цінний

- перевірити

- вид

- Уразливості

- вразливість

- сканування уразливостей

- хотіти

- we

- Web

- ДОБРЕ

- коли

- який

- в той час як

- ВООЗ

- широкий

- волі

- з

- Ти

- вашу

- зефірнет